Ассортимент современных вредоносных программ для устройств под управлением Linux чрезвычайно широк. Одним из широко распространенных троянцев для данной ОС является Linux.Hajime, несколько загрузчиков которого детектировал только Антивирус Dr.Web.

Троянцы семейства Linux.Hajime известны вирусным аналитикам с конца 2016 года. Это сетевые черви для Linux, распространяющиеся с использованием протокола Telnet. После успешной авторизации путем подбора пароля плагин-инфектор сохраняет на устройство хранящийся в нем загрузчик, написанный на ассемблере. С компьютера, с которого осуществлялась атака, тот загружает основной модуль троянца. В свою очередь вредоносная программа включает инфицированное устройство в децентрализованный P2P-ботнет. Linux.Hajime способен заражать объекты с аппаратной архитектурой ARM, MIPS и MIPSEL, пишет news.drweb.ru.

Помимо вредоносного загрузчика для ARM-устройств в «дикой природе» уже более полугода распространяются аналогичные по своим функциям модули для устройств с архитектурой MIPS и MIPSEL. Первый из них получил наименование Linux.DownLoader.506, второй — Linux.DownLoader.356. На момент подготовки этой статьи они оба детектировались только продуктами Dr.Web. Кроме того, вирусные аналитики «Доктор Веб» установили, что помимо использования троянцев-загрузчиков злоумышленники осуществляют заражение и при помощи стандартных утилит, например, скачивают Linux.Hajime посредством wget. А начиная с 11 июля 2017 года киберпреступники стали загружать троянца на атакуемое устройство с помощью утилиты tftp.

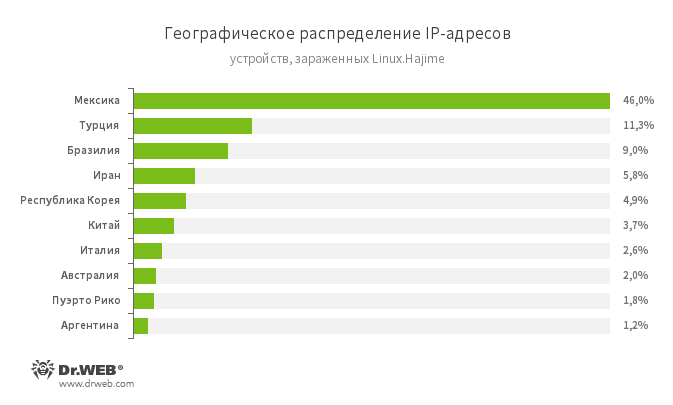

Собранная специалистами «Доктор Веб» статистика показывает, что на первом месте среди стран, к которым относятся IP-адреса зараженных Linux.Hajime устройств, находится Мексика. Также в тройку входят Турция и Бразилия. Географическое распределение IP-адресов инфицированных объектов показано на следующей диаграмме:

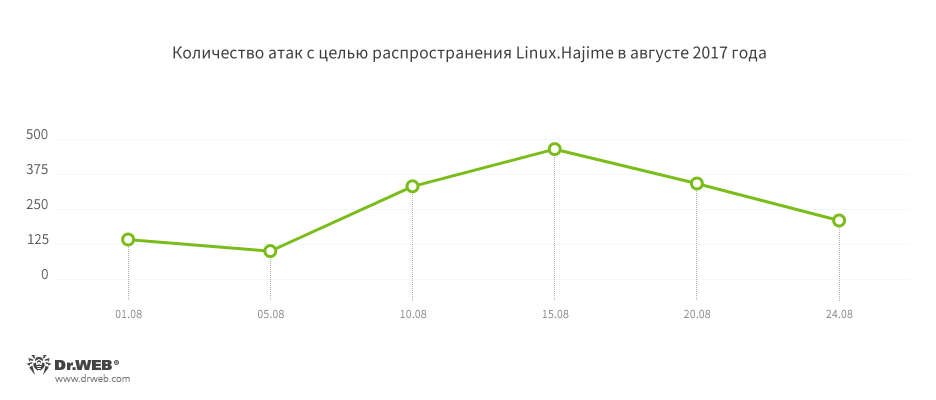

На следующей диаграмме показано количество зафиксированных компанией «Доктор Веб» атак с целью распространения Linux.Hajime в августе 2017 года.

Компания «Доктор Веб» напоминает: одним из наиболее надежных способов предотвращения атак на Linux-устройства является своевременная смена установленных по умолчанию логина и пароля. Кроме того, рекомендуется ограничивать возможность подключения к устройству извне по протоколам Telnet и SSH и своевременно обновлять прошивку.