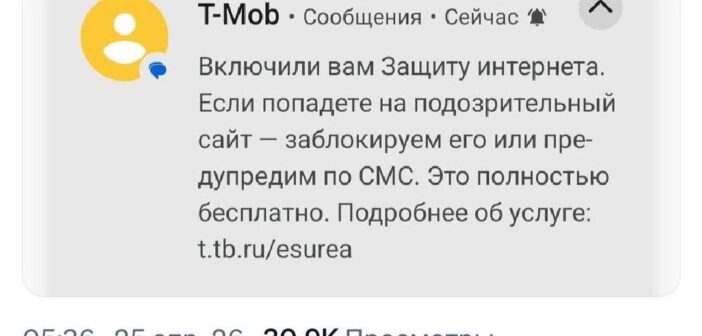

В России у многих пользователей стали некорректно загружаться веб-сайты. Наиболее вероятная причина — сбои в работе защиты от фишинговых и других потенциально опасных ресурсов, которую некоторые операторы связи включают самостоятельно. Проблемы начинают появляться после активации опции «Защита интернета», причём, по данным СМИ, операторы могут подключать её без явного согласия пользователей.

Как сообщает портал Digital Report, проблемы с доступом к веб-ресурсам наблюдаются в течение последних нескольких недель.

По данным издания, сервис основан на технологии глубокой инспекции пакетов (DPI). Представители операторов объясняют его использование попыткой действовать на опережение: злоумышленники всё чаще обходят базовые антифишинговые механизмы, основанные на сигнатурном подходе.

При этом число атак продолжает расти, как и ущерб от них. Превентивная защита должна снизить риски для пользователей, а вместе с ними — и количество претензий к операторам со стороны абонентов, пострадавших от мошеннических схем.

Однако такая защита может давать ложные срабатывания. Чаще всего проблемы возникают при обращении к облачным сервисам, отдельным корпоративным ресурсам и онлайн-играм.

Чтобы отключить функцию, пользователям приходится обращаться в техническую поддержку оператора, которая часто перегружена, либо самостоятельно искать нужную настройку. При этом, по словам абонентов, она может быть спрятана довольно глубоко.

Опрошенные изданием юристы отмечают, что действия операторов могут быть не вполне законными. Подключение услуг, даже бесплатных, требует явного согласия абонента. В противном случае такие действия можно расценивать как навязывание услуги, что противоречит требованиям законодательства о защите прав потребителей. Кроме того, подобная практика может нарушать принцип сетевой нейтральности.