Эксперты «Лаборатории Касперского» нашли вредоносную программу, которая незаметно подписывает смартфоны своих жертв на различные платные сервисы. Троянец под названием Xafekopy делает это, кликая по ссылкам, или с помощью отправки SMS. В первом случае троянец способен даже обходить капчу — тест для распознавания человека или автоматической системы при вводе данных.

Зловред использует JavaScript-файлы, что роднит его с троянцем Ztorg. Более того, названия некоторых методов в этих файлах совпадают у обеих программ. Эксперты полагают, что создатели одного троянца могли купить или украсть файлы у создателей другого. Код самих троянцев при этом разный.

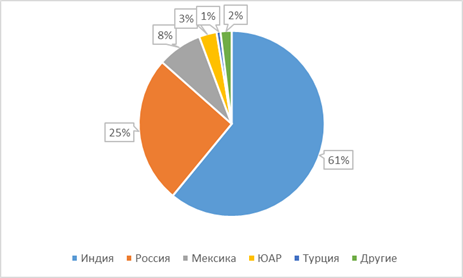

Исследователи «Лаборатории Касперского» выяснили, что троянец был создан группой китайскоговорящих разработчиков, а общее количество заражений на данный момент составило 3816. При этом Xafekopy нацелен главным образом на пользователей в России и Индии: за последний месяц на эти страны пришлось 61% и 25% всех атакованных, для них даже существуют отдельные модификации троянца. Российская версия зловреда умеет заходить на сайты четырех крупнейших операторов сотовой связи в стране и получать подтверждение подписки на платные сервисы.

Распределение атакованных троянцем Xafekopy пользователей по странам

Зараженные троянцем приложения активно распространяются через рекламные сети под видом полезных программ, при этом в их исполняемых файлах даже содержится какой-либо «полезный функционал». Это сделано для того, чтобы магазинам приложений и модераторам рекламных сетей было труднее идентифицировать программу как вредоносную. Кроме того, эксперты зафиксировали распространение зловреда Xafekopy через Ztorg: это объясняется тем, что последний представляет из себя в первую очередь рекламного троянца, который умеет тайно от пользователя устанавливать и запускать рекламируемые приложения.

«Мы наблюдаем развитие сотрудничества киберпреступников между собой, и государственные границы их не останавливают. Во-первых, два различных троянца используют похожие вспомогательные файлы: скорее всего, это стало следствием совместной работы двух группировок. Во-вторых, кибермошенники из одной страны воруют деньги у пользователей из других стран, вероятно, пользуясь помощью местных злоумышлеников», — отметил Роман Унучек, антивирусный эксперт «Лаборатории Касперского».