ESET обнаружила на Google Play новую вредоносную программу. Троян Android/Charger.B крадет пароли от мобильных приложений банков и социальных сетей, с его помощью можно атаковать почти любое приложение.

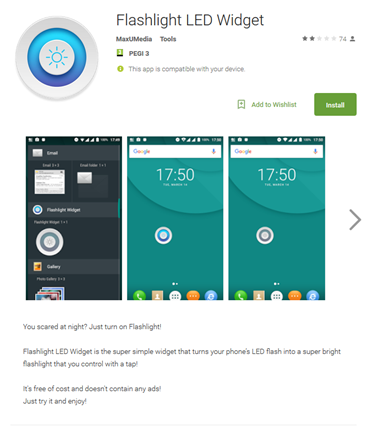

Троян маскируется под приложение-фонарик Flashlight LED Widget. После установки и запуска программа запрашивает права администратора устройства и разрешение открывать окна поверх других приложений.

Далее троян отправляет на командный сервер злоумышленников информацию об устройстве, включая список установленных приложений, и фотографию владельца, сделанную фронтальной камерой.

Если зараженное устройство находится в России, Украине или Беларуси, троян деактивируется. В ESET предполагают, что атакующие таким образом пытаются избежать уголовного преследования в своей стране.

Когда жертва запускает интересующее злоумышленников приложение (например, мобильный банк или соцсеть), на экране появится поддельное окно для ввода данных. Логины, пароли или данные банковских карт, введенные в фишинговом окне, будут отправлены злоумышленникам.

В ходе исследования специалисты ESET наблюдали перехват паролей Commbank, NAB и Westpac Mobile Banking, а также Facebook, Instagram и Google Play. Опасность трояна в том, что атакующие могут перенацелить его почти на любое приложение.

Троян может блокировать экран устройства, выводя сообщение о загрузке обновлений. В ESET предполагают, что эта функция используется при краже средств со счета. Злоумышленники удаленно блокируют смартфон, чтобы жертва не заметила подозрительную активность и не смогла принять меры.