Разработчики из проекта Mozilla сообщили о реализации в Firefox блокировки некоторых видов контента, выполняющегося при помощи Adobe Flash. Блокировка начнёт действие в августе (2 августа выйдет Firefox 48) и затронет только Flash-контент, который не заметен пользователю и легко заменяем на аналогичную функциональность, реализуемую при помощи штатного Web API.

Блокировка является последним подготовительным шагом перед реализацией инициативы по отказу от применения плагинов в пользу стандартных web-технологий. В марте 2017 ожидается прекращение поддержки плагинов NPAPI, за исключением плагина Flash. Поддержка плагина Flash будет какое-то время сохранена, но начиная с 2017 года он по умолчанию будет заблокирован и связанный с ним контент потребует для просмотра явной активации кликом. Пользователи ESR-ветки Firefox смогут использовать плагины NPAPI до начала 2018 года.

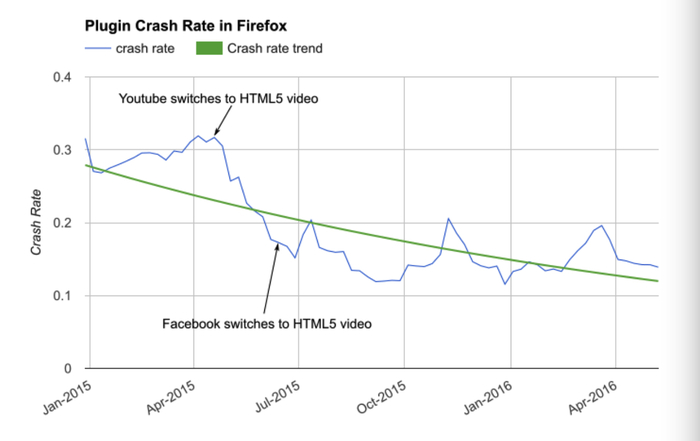

Плагины часто становятся источником проблем со стабильностью, безопасностью и производительностью, поэтому разработчики расчитывают, что отказ от плагинов позволит повысить защищённость, снизить нагрузку на систему (продлить время автономной работы), ускорить загрузку страниц и повысить отзывчивость интерфейса браузера. В качестве примера положительного влияния перехода на web-технологии приводится внедрение HTML5-видео на YouTube и в Facebook, которое привело к снижению интенсивности применения Flash, что отразилось в уменьшении числа жалоб на крахи и зависания,

Ожидается, что первый этап блокировки Flash в Firefox дополнительно сократит число специфичных для Flash-контента крахов и зависаний на 10%. Заблокированы будут блоки размером менее 5x5 пикселей, используемые для генерации уникального идентификатора системы пользователя (например, через определение установленных шрифтов) или сохраняющие неудаляемые обычным способом supercookie, которые создаются при помощи Flash SharedObject API. Позднее в этом году список блокировки планируется расширить Flash-блоками, используемыми для определения видимости контента (применяется при размещении рекламы).