Индустрия создания вредоносных программ оказалась в центре внимания из-за ряда недавно произошедших событий, напоминающих о том, насколько эта тема актуальна в киберперступном мире. Конторы, занимающиеся созданием комплектов эксплоитов настолько велики, что исчезновение даже одной из них может привести к полному изменению картины глобальных киберугроз.

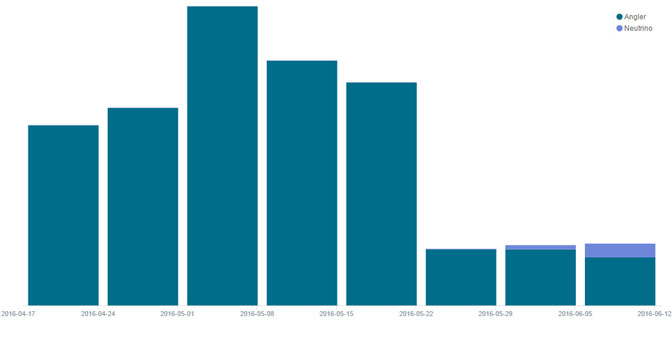

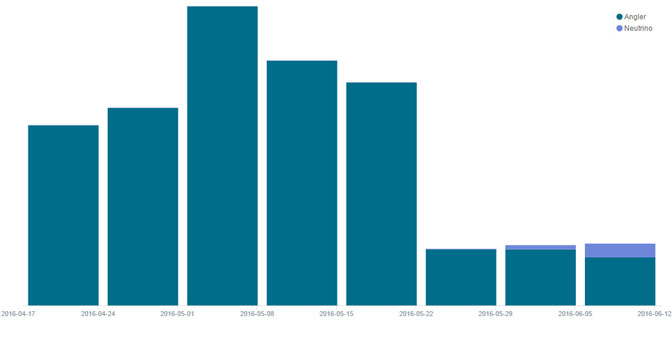

Согласно Kafeine, лидеру в области исследования эксплоитов, набор эксплоитов Angler полностью исчез из поля зрения с 7-го июня. Сотрудники компании Сheck Point также обнаружили значительное снижение трафика Angler, что можно наблюдать на Рисунке 1. Angler был самым известным набором эксплоитов до того, как вскоре уступил место Neutrino, который начал распространяться с той же скоростью.

Рисунок 1. Распространение Angler

Исчезновение Angler не осталось незамеченным другими создателями эксплоитов. Так, например, создатель Neutrino увеличил ежемесячную плату за его использование с $3,500 до $7,000. Эти цифры идентичны тем, которые устанавливал создатель набора эксплоитов Nuclear и наглядно показывают, насколько выгодны наборы эксплотитов для своих создателей.

До сих пор неизвестно, исчез ли Angler навсегда, или же это всего лишь небольшая пауза, как было с ним же в январе этого года. В любом случае, это указывает на большой уровень конкуренции в этой среде, и разработчики эксплоитов будут делать все, чтобы получить свою долю на рынке.

Сотрудники компании Check Point уже показали, как легко можно воспользоваться комплектом Nuclear для атаки, когда анализировали его. Nuclear имеет пользовательский интерфейс, позволяющий злоумышленникам управлять его действиями с легкостью и комфортом.

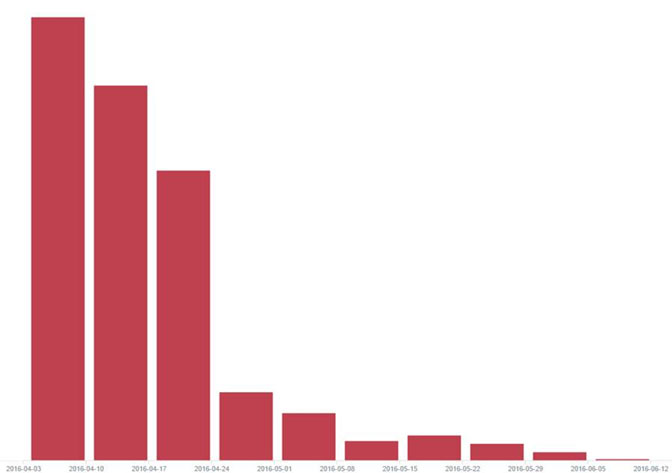

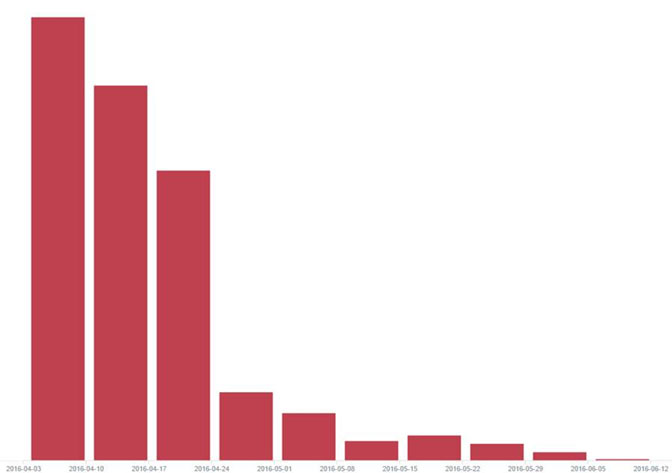

Еще одним немаловажным событием в мире киберугроз является исчезновение ботнета Necrus. Вместе со снижением активности Nuclear, которая может быть напрямую связана со спадом активности трояна Dridex, специализирующегося на краже банковских данных пользователей (см. Рисунок 2). Это свидетельствует о том, насколько большое место занимают услуги по использованию вредоносных программ в мире киберпреступности.

Рисунок 2. Спад активности банковского трояна Dridex

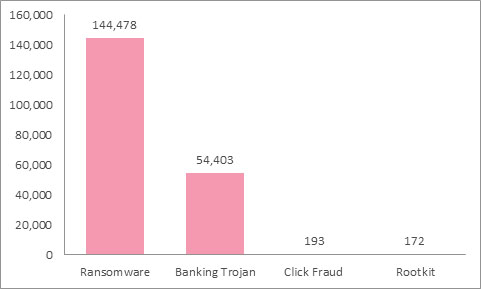

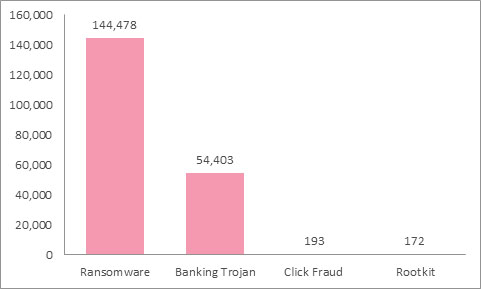

Движущим фактором быстро развивающегося черного рынка является растущая сложность систем безопасности. Наборам эксплоитов приходится проходить несколько уровней защиты, что ставит трудную задачу перед хакером, который работает в одиночку. Многие злоумышленники полагаются на существующую сферу услуг, как уже было видно в случае с Nuclear, который обслуживал 15 различных злоумышленников одновременно и рассылал более 110 000 копий вымогателя Locky ежемесячно.

Расширенные наборы эксплоитов имеют огромный шанс на успех и позволяют злоумышленникам успешно атаковать пользователей. Эта структура настолько сильна в киберпреступном мире, что исследуя хотя бы один из наборов эксплоитов, можно узнать о мировых тенденциях. Рост числа вымогателей над банковскими троянами был четко отображен в образцах, доставляемых набором Nuclear, что показано на Рисунке 3.

Рисунок 3. Образцы, доставляемые Nuclear

Пользователи и специалисты по безопасности должны понимать, что они вряд ли столкнуться с одиночкой, пытающимся проникнуть в их сеть. Они имеют дело с большими организованными группами, которые вкладывают большие объемы денег, времени и усилий, чтобы развить наилучшую инфраструктуру на очень конкурентном рынке. Для того, чтобы оставаться защищенными, организации должны использовать многослойные, направленные на превентивные меры решения, которые способны справиться с этими действиями киберпреступников.