Антивирусные компании сообщают о выявлении нового самораспространяющегося внедоносного кода, который заражает компьютеры с установленным сервером Apache Tomcat. Код представляет собой бэкдор, созданный для атаки других машин.

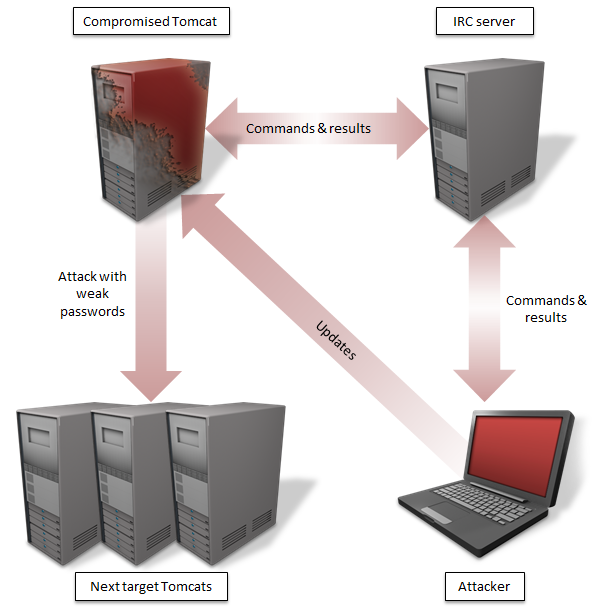

Java.Tomdep реализован как вредоносный Java-сервлет, наделяющий Apache Tomcat вредоносными функциями. Он вызывает заражение машин для управления IRC-коммуникациями. Серверы атакующих до сих пор располагались на Тайване и в Люксембурге. Контрольные серверы тут передают команду и получают отчеты, а также сообщают оператору об общем состоянии бот-сети. На сегодня сервлет работает на базе Linux, Solaris, Mac OS X и большей части Windows, сообщает cybersecurity.ru.

Такаши Кацуки, антивирусный специалист Symantec, рассказал, что на сегодня при помощи Java.Tomdep управляются довольно большие объемы трафика и вычислительные мощности, предназначенные для организации DDoS-атак. При этом, новинка ориентирована именно на сервер, а не на клиентов сайтов, которые он обслуживает, то есть потенциально посетителям сайтов, на базе зараженного tomcat ничего не должно угрожать.

По словам Кацуки, вредоносный сервлет работает на Apache Tomcat, но он не создает вредоносных страниц и служит лишь в качестве серверного IRC-бота, выполняя команды оператора. Помимо стандартных команд, он может создавать новые серверные процессы, запускать Socks-прокси, организовывать UDP-флудинг, самостоятельно обновляться и искать другие Tomcat-серверы.