Российская судебная практика по спорам между владельцами сайтов и хостинг-провайдерами пока только складывается. Но интерес к таким делам быстро растёт: кибератак становится больше, сайты падают чаще, а бизнес всё чаще хочет понять, кто должен отвечать за простой и потерянные данные.

Одним из показательных стало дело казанской туристической компании «Саната» против хостинг-провайдера Timeweb, о котором пишет «Коммерсантъ».

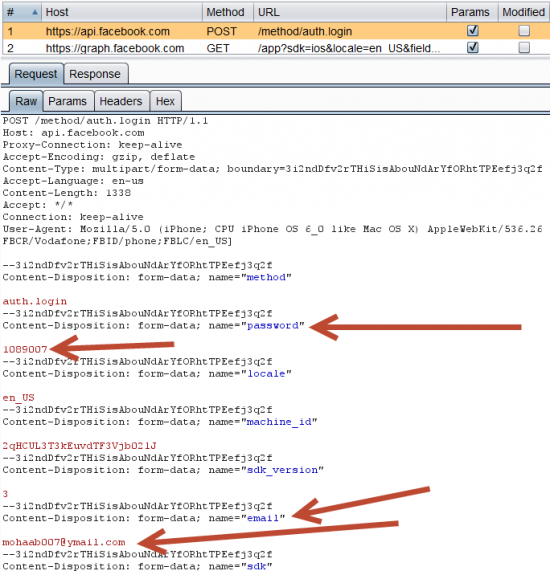

«Саната» разместила свои сайты у Timeweb ещё в 2018 году. В апреле 2023 года сервис онлайн-бронирования перестал нормально работать после DDoS-атаки. По словам компании, часть данных была утеряна, а сам сбой привёл к убыткам и упущенной выгоде. В итоге с провайдера попытались взыскать почти 5,3 млн рублей.

Сначала суд встал на сторону клиента. Первая инстанция решила, что провайдер должен был обеспечить защиту от DDoS-атак, фильтрацию трафика и устойчивость инфраструктуры. Также суд учёл, что после восстановления сайт ещё долго работал неполноценно.

Но затем ситуация закрутилась иначе. В октябре 2025 года апелляция отменила решение и поддержала Timeweb. Суд указал, что по договору базовый хостинг не включал хранение данных и защиту от кибератак. Саму DDoS-атаку расценили как вмешательство третьих лиц, а сайт, по материалам дела, возобновил работу уже через неделю после инцидента. В марте 2026 года эту позицию поддержала кассация.

Юристы делают из этой истории вывод: всё решает договор. Если защита от DDoS, резервное копирование, восстановление после сбоев и гарантии доступности не прописаны отдельно в SLA, рассчитывать на автоматическую ответственность хостинга будет сложно.

Сейчас российские суды чаще склоняются в пользу провайдеров, потому что их ответственность обычно ограничена условиями контракта. Клиенту при этом нужно доказать не только сам факт сбоя, но и прямую связь между действиями или бездействием провайдера и своими убытками.

За рубежом, как отмечают эксперты, подход постепенно меняется: если поставщик услуг игнорирует базовые стандарты кибербезопасности, его могут признать ответственным за ущерб клиентов. Не исключено, что со временем похожая логика начнёт развиваться и в России.