«Лаборатория Касперского» объявляет о готовности своих продуктов для домашних пользователей к выходу Windows 8: новые защитные решения Kaspersky Internet Security и Антивирус Касперского полностью совместимы с платформой. Компания Microsoft внесла много изменений в свою ОС, как по части интерфейса, так и в сфере безопасности. «Лаборатория Касперского» обеспечила поддержку нового пользовательского интерфейса ОС, ориентированного на планшетные компьютеры и сенсорные экраны, а также ряда новых функций безопасности в Windows 8.

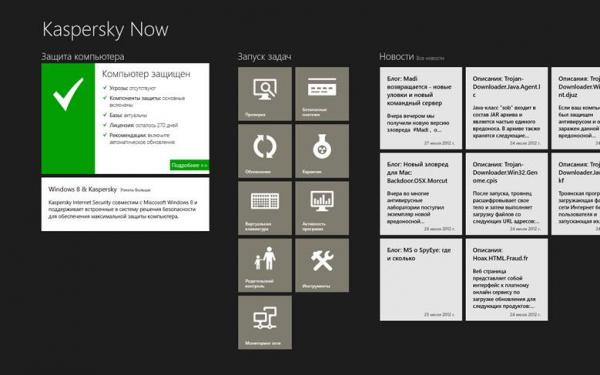

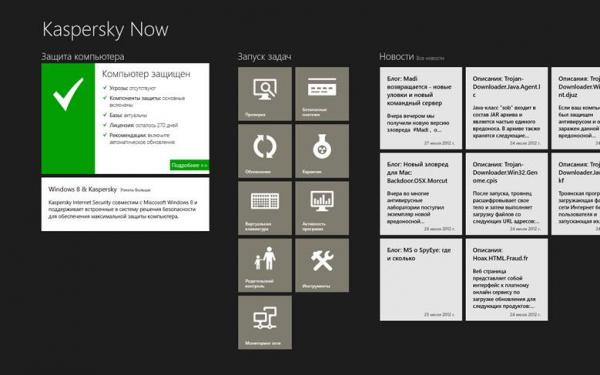

Чтобы обеспечить пользователей актуальной информацией о состоянии безопасности их компьютера под управлением Windows 8, «Лаборатория Касперского» разработала новое приложение Kaspersky Now. Оно предназначено специально для нового интерфейса операционной системы. Kaspersky Now можно загрузить бесплатно из онлайн-магазина Microsoft Windows Store. Приложение работает с последними версиями решений «Лаборатории Касперского» для домашних пользователей – Kaspersky Internet Security и Антивирусом Касперского.

Kaspersky Now представляет собой информационную панель, оформленную в соответствии с новым «плиточным» интерфейсом Windows. C помощью приложения пользователи могут получать всю информацию о состоянии защиты компьютера и статусе лицензии, а также просматривать последние новости в сфере IT-безопасности от «Лаборатории Касперского».

Интерфейс приложения Kaspersky Now

В новом Kaspersky Internet Security реализована функция, благодаря которой продукт может отслеживать состояние приложений для нового интерфейса и отмечать зараженные программы.

Приложения, созданные в расчете на новый интерфейс Windows 8, имеют ряд уникальных характеристик безопасности по сравнению с традиционными программными продуктами. Каждому приложению присваивается один из четырёх статусов – нормальная работа, недействительная лицензия, программа видоизменена или претерпела несанкционированное вмешательство. Последние два статуса могут указывать на заражение вредоносной программой. Однако новые приложения не нужно лечить– Windows 8 может автоматически установить новую, чистую копию, взяв ее из своего хранилища приложений Windows Store. Чтобы эта система работала, антивирусные решения должны различать новые и традиционные приложения и предупреждать систему о каждом случае заражения, чтобы запустить процесс переустановки соответствующей программы. Эта функция реализована в обновленном Kaspersky Internet Security: продукт может эффективно отслеживать состояние приложений, созданных в расчете на новый интерфейс, и выставлять флажок Tampered зараженным программам.

Kaspersky Internet Security полностью поддерживает ELAM, а также предлагает ряд важных дополнений к этой функции. Система раннего запуска защиты от вредоносного ПО (Early-Launch Anti-Malware, ELAM) – новая концепция защиты всей среды Windows от вредоносных активностей. Это еще один компонент, добавленный в операционную систему Windows. Он обеспечивает запуск сертифицированного защитного продукта до старта сторонних приложений. Вместе с компонентом MeasuredBoot, который предоставляет антивирусному решению подробную информацию обо всех компонентах Windows, запущенных в процессе загрузки, эта новая система позволяет повысить уровень безопасности всей среды Windows. Система ELAM дает возможность эффективно распознавать и блокировать сложное вредоносное ПО – например, руткиты.

Kaspersky Internet Security может не только проверять целостность системы и приложений в процессе загрузки, но и лечить активное заражение. При этом внутреннее тестирование «Лаборатории Касперского» показало, что при штатной загрузке драйвер раннего запуска оказывает минимальное влияние на производительность системы и время загрузки, увеличивая его лишь на несколько миллисекунд.

«Компания Microsoft всегда располагала набором технологий обеспечения безопасности в ОС Windows. В разных версиях ОС эти технологии работали по-разному и постоянно модернизировались. С выходом Windows 8 они были изменены опять в соответствии с изменяющимися угрозам, в частности, была добавлена технология контроля процесса загрузки ОС, – комментирует директор по маркетингу «Лаборатории Касперского» Александр Ерофеев. – Однако, несмотря на ряд доработок и улучшений в новой ОС в том числе в области безопасности, защитный функционал Windows 8 по-прежнему не является достаточным для обеспечения надежной защиты пользователей от современных информационных угроз, особенно в такой важной области, как онлайн-платежи. Кроме того, компания Microsoft официально заявляет о том, что «все пользователи Windows 8 должные быть защищены решениями от специализированных компаний».