Корпорация Symantec раскрывает подробности об угрозе Trojan.Milicenso, которая стала известна благодаря побочному действию – отправке заданий на печать. Принтеры распечатывали случайные наборы символов до тех пор, пока в них не заканчивалась бумага. В рамках дополнительного исследования удалось установить, что данное вредоносное ПО загружается при помощи веб-атаки перенаправления .htaccess, и как минимум 4 000 веб-сайтов были скомпрометированы группировкой, ответственной за данную угрозу.

Перенаправление при помощи файла .htaccess

Файл .htaccess содержит конфигурационные данные веб-сервера, используемые веб-администратором для управления сетевым трафиком. Например, для запрещения доступа к определенным страницам, перенаправления запросов мобильных устройств на специальные сайты и так далее. Для мониторинга сетевого трафика с легитимными сайтами злоумышленники (и некоторые готовые наборы вредоносного ПО) используют уязвимость веб-серверов для модификации файла .htaccess.

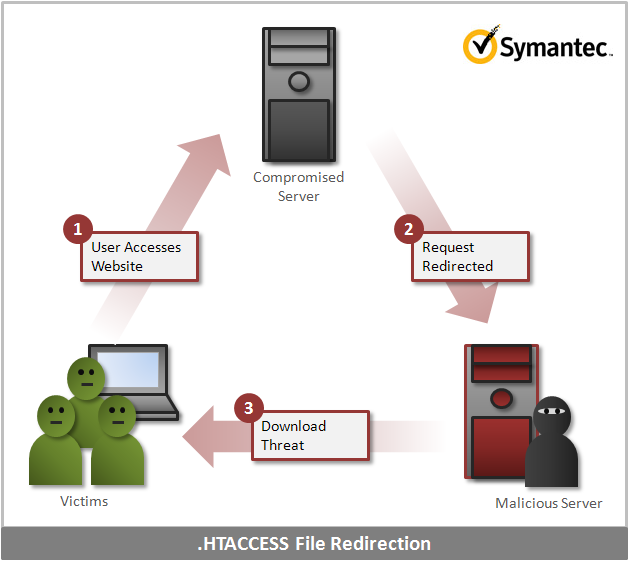

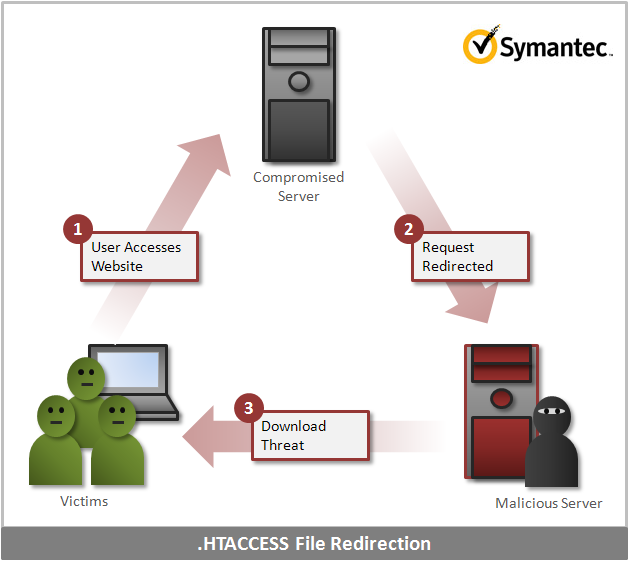

На рисунке ниже показано, как происходит перенаправление через .htaccess.

Рисунок 1. Путь распространения вируса

- Когда пользователь переходит по ссылке, браузер запрашивает доступ к скомпрометированному сайту.

- Веб-сервер перенаправляет пользователя на вредоносный сайт, используя данные из файла .htaccess.

- На инфицированном сайте может быть множество угроз, потенциально способных использовать определенные уязвимости ПК.

О перенаправлении, описанном в пункте 2, пользователь не предупреждается, и он не имеет никакого представления о том, что произошло «за кулисами».

Файл .htaccess

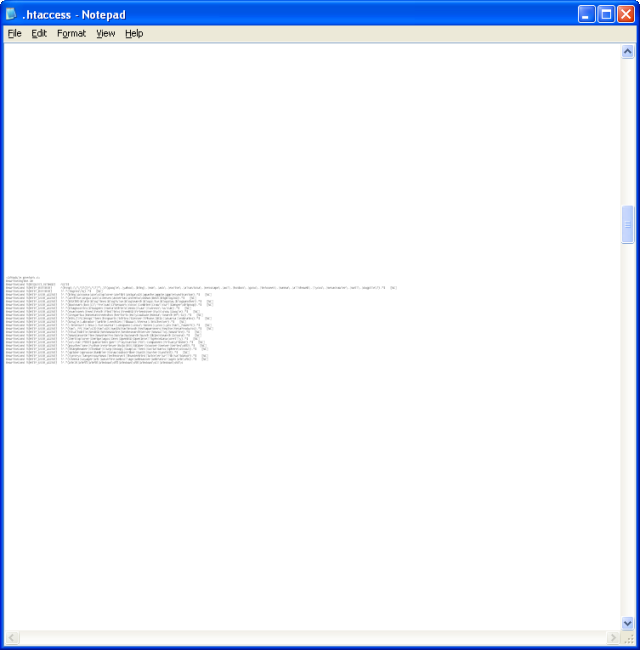

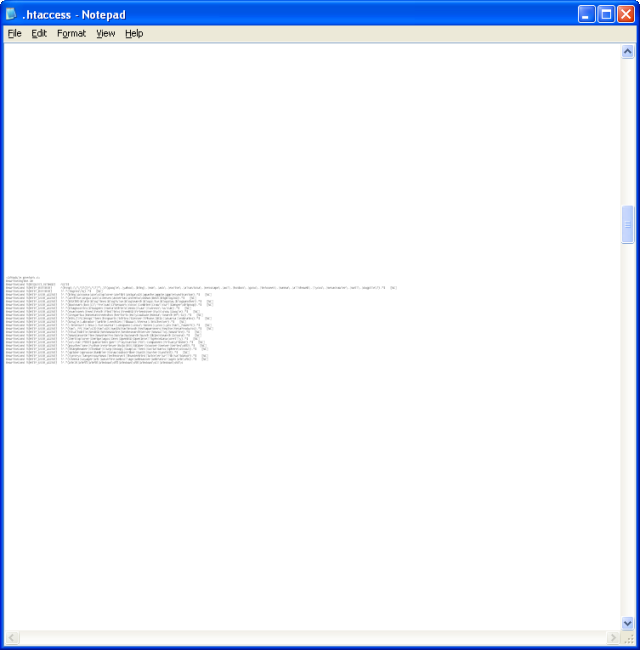

На рисунке ниже представлен модифицированный файл .htaccess. Чтобы не привлекать внимания сетевых администраторов, атакующий вставил в оригинал более 800 пустых строк как в начале, так и в конце файла.

Изображение 2. Модифицированный файл .htaccess

Конфигурация также была очень аккуратно сконструирована, чтобы не допустить обнаружения инфекции внешними пользователями или исследователями. Запрос к скомпрометированному сайту перенаправляется на вредоносную страницу, только при выполнении всех следующих условий:

- Это первое посещение сайта (при последующих посещениях перенаправления не происходит);

- Веб-сайт посещается при переходе по ссылке из поисковой системы, SNS или электронной почты (перенаправления не происходит, если пользователь заходит на веб-сайт из своих закладок или просто вписывая URL в адресную строку браузера);

- Угроза работает только на платформе Windows (на других платформах перенаправления не происходит);

- Используется популярный веб-браузер (переадресация не предусмотрена для альтернативных браузеров и поисковых систем).

Атакующий может отслеживать источник трафика, вставляя в запрос переадресации оригинальную URL, как показано на рисунке ниже:

Изображение 3. Конфигурация файла .htaccess, обеспечивающая перенаправление на вредоносный сайт

Вредоносные веб-сайты

Изучение журналов позволило определить, что группировка использует технологию переадресации .htaccessкак минимум с 2010 года. Перечень некоторых наиболее «свежих» вредоносных сайтов представлен ниже:

- [СЛУЧАЙНОЕ ИМЯ ДОМЕНА].tedzstonz.com;

- [СЛУЧАЙНОЕ ИМЯ ДОМЕНА].tgpottery.com;

- [СЛУЧАЙНОЕ ИМЯ ДОМЕНА].yourcollegebody.com;

- [СЛУЧАЙНОЕ ИМЯ ДОМЕНА].tgpottery.com;

- [СЛУЧАЙНОЕ ИМЯ ДОМЕНА].beeracratic.com;

- [СЛУЧАЙНОЕ ИМЯ ДОМЕНА].buymeaprostitute.com;

- [СЛУЧАЙНОЕ ИМЯ ДОМЕНА].zoologistes-sansfrontiere.com;

- [СЛУЧАЙНОЕ ИМЯ ДОМЕНА].zoologistes-sansfrontiere.com;

- [СЛУЧАЙНОЕ ИМЯ ДОМЕНА].buymeaprostitute.com;

- [СЛУЧАЙНОЕ ИМЯ ДОМЕНА].wheredoesshework.com;

- [СЛУЧАЙНОЕ ИМЯ ДОМЕНА].wheredidiwork.com;

- [СЛУЧАЙНОЕ ИМЯ ДОМЕНА].jordanmcbain.com;

- [СЛУЧАЙНОЕ ИМЯ ДОМЕНА].bankersbuyersguide.net;

- [СЛУЧАЙНОЕ ИМЯ ДОМЕНА].findmeaprostitute.com;

- [СЛУЧАЙНОЕ ИМЯ ДОМЕНА].watchmoviesnchat.com;

- [СЛУЧАЙНОЕ ИМЯ ДОМЕНА].joincts.info.

Атакующие меняют имена доменов как можно чаще, чтобы избежать блокировки или попадания в черный список. В 2010 и 2011 годах злоумышленники переходили на новый домен каждые несколько месяцев, а в 2012 переходы происходят почти ежедневно.

Скомпрометированные веб-сайты

За последние несколько дней специалисты Symantec обнаружили почти 4 000 уникальных взломанных веб-сайтов, которые перенаправляют пользователей на вредоносные ресурсы. Большинство из них являются персональными страницами или сайтами средних и малых компаний, однако в перечне также присутствуют государственные, телекоммуникационные и финансовые организации, сайты которых также были скомпрометированы.

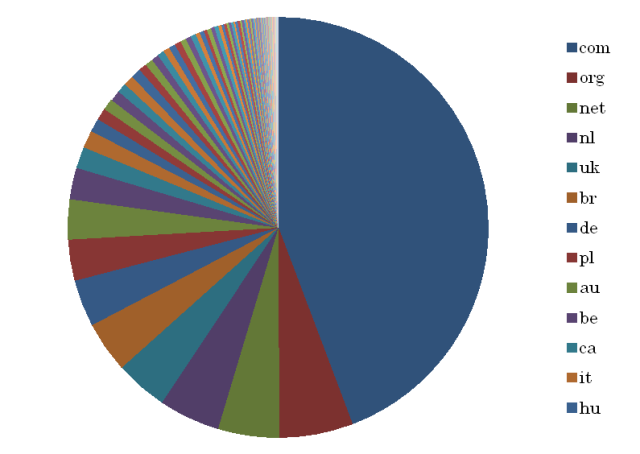

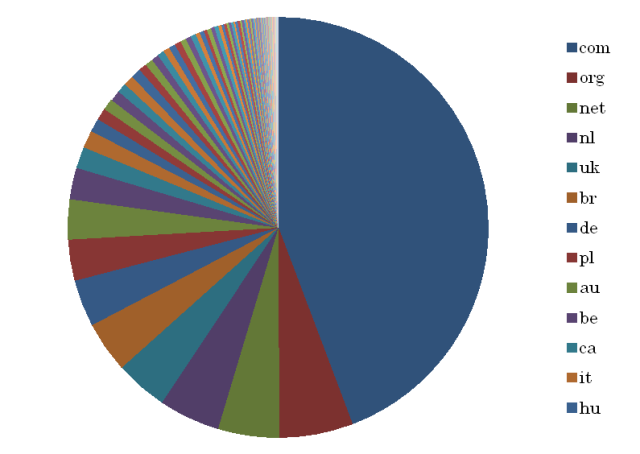

Изображение 4. Распределение взломанных сайтов по доменам верхнего уровня

На диаграмме представлено распределение скомпрометированных веб-сайтов по доменам верхнего уровня. Как обычно, большая часть приходится на домен .com, за которым следуют .org и .net. Из более чем 90 стран, попавших в этот список, на Европу и Латинскую Америку приходится наибольшая часть взломанных сайтов, что соответствует распространению вируса Trojan.Milicenso.

Противодействие

Для веб-администраторов

Антивирусные продукты Symantec определяют заражённые файлы .htaccess как Trojan.Malhtaccess. Удалите их, замените последней известной безопасной резервной копией и установите обновления безопасности для всех используемых операционных систем и веб-приложений, включая CMS.

Для пользователей

В дополнение к антивирусным сигнатурам, специалисты Symantec создали специальную сигнатуру IPS 25799:Web Attack: Malicious Executable Download 6, которая автоматически защищает пользователей от перенаправления на вредоносные ресурсы.