Google продолжает понемногу прокачивать встроенный Linux Terminal в Android. В свежей сборке Android Canary 2603 для него появилось сразу несколько изменений — и визуальных, и вполне практичных. Сам Терминал остаётся одной из самых любопытных функций на смартфонах Pixel.

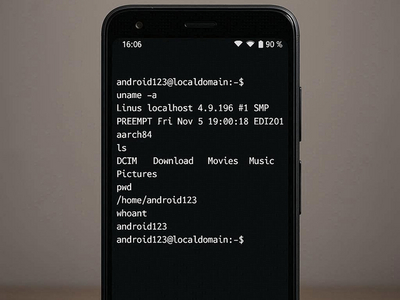

Формально это штука скорее для энтузиастов, но по факту она уже давно вышла за рамки игрушки для гиков: через неё можно запускать Linux-приложения и даже игры. А на фоне планов Google расширять поддержку полноценных Linux-программ такие обновления выглядят вполне логично.

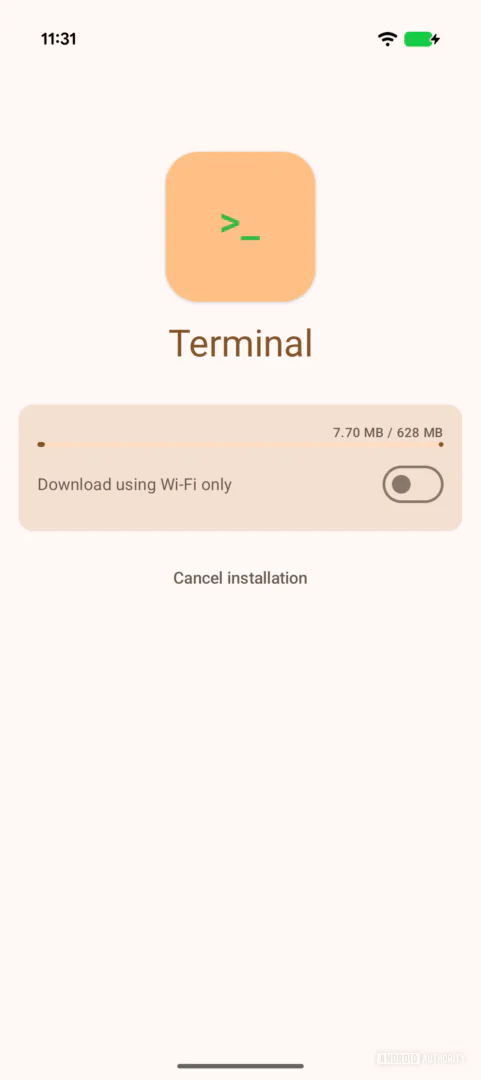

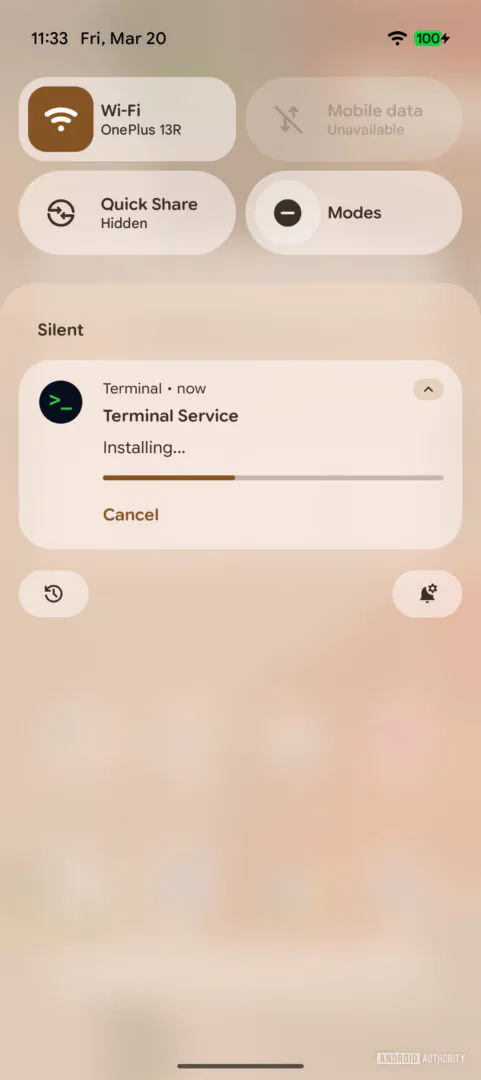

Снаружи Терминал немного освежили. Например, экран установки теперь выглядит современнее: прогресс-бар переместили в центр, а чек-бокс с ограничением по Wi-Fi заменили на переключатель. Плюс процесс установки теперь отображается более наглядно.

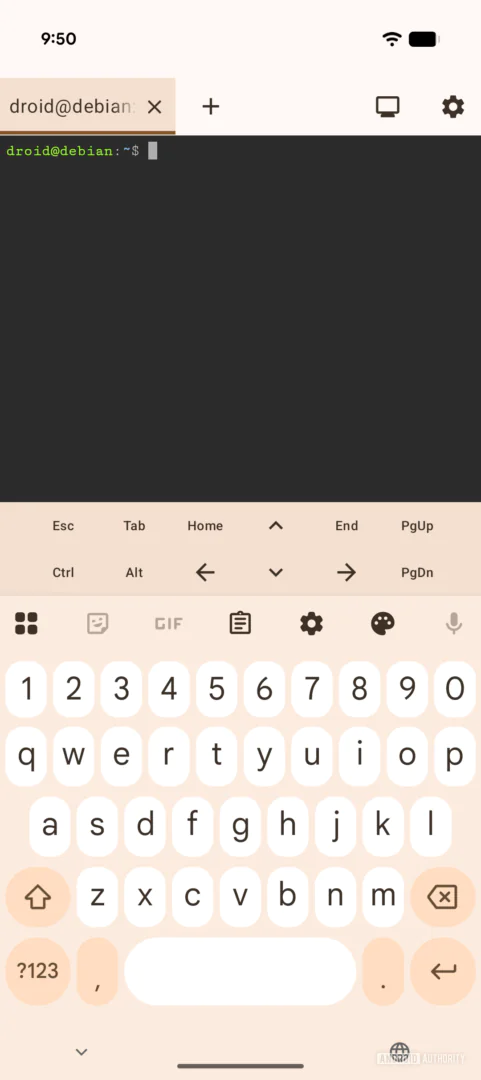

В самом интерфейсе командной строки изменения не такие заметные, но в графическом режиме есть небольшой, зато удобный сдвиг: кнопки клавиатуры и тачпада перенесли вверх, тогда как раньше они были внизу.

Главное новшество — это появление в настройках нового раздела «Advanced». В нём можно ограничить объём памяти, который Терминал отдаёт виртуальной среде, чтобы она не слишком активно съедала ресурсы смартфона. Там же появилась настройка времени активности экрана: можно выбрать, чтобы дисплей не гас от одной минуты до целых суток.

Последняя функция особенно полезна, если в Терминал крутится что-то долгое и не хочется, чтобы Android слишком рано отправил процесс в фон или просто прервал работу. Правда, система честно предупреждает: чем дольше экран остаётся включённым, тем быстрее будет таять заряд аккумулятора.

Пока эти изменения замечены именно в Android Canary. В Android 17 Beta 2 и Android 16 QPR3 их пока нет.