Специалисты лаборатории безопасности G Data отмечают, что киберпреступники при распространении компьютерных вредоносных программ все чаще делают ставку на незакрытые уязвимости Java. Весь первый квартал в топ-листе опасного ПО преобладали именно такие программы, а в марте 5 из 10 троянских программ были нацеленных на уязвимости в Java или Java-Skript. Более того специалисты G Data в последнее время отмечают большое распространение ловушек клик-джекинга, которые манипулируют рейтингом сайтов с целью направления на вредоносные сайты.

Незакрытые дыры в безопасности браузер-плагинов играют все более заметную роль в процессе инфицирования Windows-систем. С конца прошлого года вредоносная промышленность концентрируется на уязвимостях в Java. «Пользователи не должны отключать функцию автоматического обновления Java. Важно сразу устанавливать все предлагаемые патчи. Проверить версию установленного ПО Java можно очень просто и быстро на странице www.java.com/de/download/installed.jspt»,— рассказывает Ральф Бенцмюллер, руководитель лаборатории безопасности G Data.

Клик-джекинг: результаты поиска отправляют на страницы с опасным контентом

Манипуляция рейтингом сайтов в поисковых системах (SEO) и социальных сетях является актуальным трендом кибер-преступников. С помощью клик-джекинга в социальных сетях злоумышленники пытаются переместить на верхние строчки результатов поиска по запросам страницы, инфицированные вредоносным кодом, или страницы мошенников. Trojan.JS.Clickjack в марте 2011 сумел войти в сомнительную горячую десятку. Незаметно для пользователя этот троянец при посещении препарированной страницы генерирует клики для кнопки Facebook „Мне нравится“. Так, например, удается раскрутить страницы мнимых знаменитостей, поместив их на высокие позиции в результатах поиска.

«Уже несколько месяцев мы наблюдаем увеличение числа вредоносных программ, манипулирующих кликами на веб-страницах таким образом, что в результате улучшается рейтинг сайта. С помощью клик-джекинг атак вредоносные страницы в поисковых системах и социальных сетях производят впечатление гораздо более надежных, чем они являются на самом деле», — продолжает Ральф Бенцмюллер.

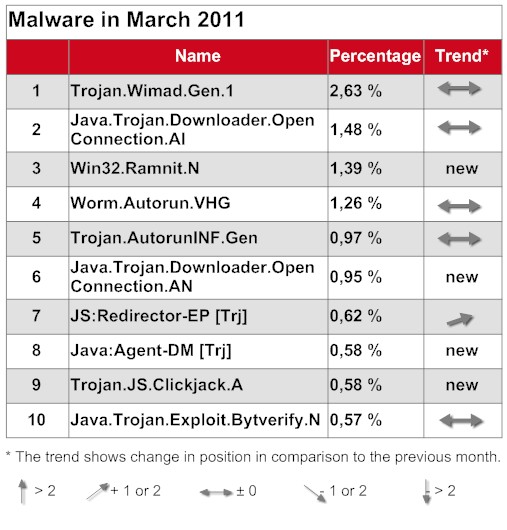

Рейтинг опасного ПО на март 2011

Trojan.Wimad.Gen.1

Этот троянец выдает себя за обычный .wma аудиофайл, который можно прослушать только после установки специального кодека/декодера. Если пользователь запустит такой файл, злоумышленник получит возможность установить в систему любую вредоносную программу. Инфицированные таким образом аудио-файлы распространяются преимущественно через P2P-сети.

Java.Trojan.Downloader.OpenConnection.AI

Этот троянец-загрузчик можно встретить в модифицированных Java-апплетах на Интернет-сайтах. Если пользователь загружает такой апплет, на основе его параметров генерируется ссылка и троянец-загрузчик загружает исполняемый файл, после чего запустит его. Эти файлы могут содержать любые вредоносные программы. Загрузчик использует уязвимость CVE-2010-0840, чтобы обойти средство безопасности Java (Java-Sandbox) и получить права на локальную запись данных.

Win32.Ramnit.N

Win32.Ramnit.N — классический файловый инфектор, который инфицирует исполняемые файлы (.exe), динамические библиотеки (.dll) и сохраненные на жестком диске HTML-файлы. После запуска инфицированного .exe-файла, загрузки инфицированного .dll-файла, производится копирование на компьютер жертвы еще одного .exe файла. Одновременно создается строка автозапуска для активации инфицированного файла при каждой перезагрузке или включении компьютера. Инфектор устанавливает подключение по протоколам http или https к собственным серверам. Протокол в этом случае отличается от стандартного.

Инфектор регулярно проверяет каждую локальную папку на жестком диске и инфицирует дроппером некоторые, если не все exe, dll и HTML-файлы. Этот дроппер копирует такой же файловый инфектор, как и оригинальный инфицированный файл. К инфицированным HTML-файлам добавляется VB-Skript, копирующий инфектор.

Worm.Autorun.VHG

Червь, распространяющийся в ОС Windows с помощью функции autorun.inf. Он использует сменный носитель информации (например, USB-флешка или внешний жесткий диск). Worm.Autorun.VHG является сетевым и интернет-червем и использует уязвимость Windows CVE-2008-4250.

Trojan.AutorunINF.Gen

Эта программа способна распознать известные и неизвестные вредоносные файлы autorun.inf. Autorun.inf являются файлами автозапуска для USB-флешек, внешних жестких дисков и DVD, которые незаконно используются злоумышленниками для распространения вирусов и вредоносного ПО.

Java.Trojan.Downloader.OpenConnection.AN

Этот троянец-загрузчик можно встретить в модифицированных Java-апплетах на Интернет-сайтах. Если пользователь загружае апплет, на основе параметров которого генерируется ссылка, а троянец-загрузчик загружает и запускает исполняемый файл на компьютер-жертву. Эти файлы могут содержать любые вредоносные программы. Загрузчик использует уязвимость CVE-2010-0840, чтобы обойти средство безопасности Java (Java-Sandbox) и получить права на локальную запись данных.

JS:Redirector-EP [Trj]

Редиректор отправляет посетителей веб-страницы на другие адреса. Целевой адрес скрывается от пользователя, например, с помощью запутывания его сознания, чтобы реальный адрес создавался только в браузере пользователя. Сам редиректор не компрометирует систему пользователя, но без его ведома перенаправляет запросы на опасные веб-страницы.

Java:Agent-DM [Trj]

Этот образец вредоносного ПО, основанный на технологиях Java, является Download-апплетом. Он пытается обойти средство безопасности Java (Java-Sandbox) с помощью уязвимости (CVE-2010-0840) для загрузки на компьютер жертвы другое вредоносное ПО. Благодаря тому, что апплет обманывает систему безопасности, загруженный EXE-файл может быть запущен напрямую, чего не может сделать простой апплет, т.к. Java-Sandbox воспрепятствует этому.

Trojan.JS.Clickjack.A

Trojan.JS.Clickjack.A — скрытый код JavaScript, встроенный в веб-страницу. Как сообщает его имя, троянец использует технику клик-джекинга для того, чтобы побудить посетителя веб-страницы кликнуть по сомнительной ссылке или объекту, не осознавая этого. В случае с Trojan.JS.Clickjack.A на странице создается невидимое поле, содержащей типовую кнопку Facebook "Мне нравится!". JavaScript перемещает это поле вместе с перемещением мыши, что обеспечивает злоумышленникам возможность при попытке пользователя, например, щелкнуть по отображаемой кнопке "Play" на странице видео-хостинга автоматически генерировать щелчок по кнопке «Мне нравится!».

Java.Trojan.Exploit.Bytverify.N

Эта угроза использует уязвимость в Java Bytecode Verifier и размещается в модифицированных Java-апплетах на веб-страницах. Использование этих уязвимостей может обеспечить выполнение вредоносного кода, который, например, загрузит троянскую программу. Так злоумышленник может получить контроль над системой своей жертвы.