В Краснодаре местная жительница столкнулась с довольно странной ситуацией: в детской поликлинике ей фактически отказали в обычной записи ребёнка к врачу и заявили, что теперь сделать это можно только через мессенджер MAX. По словам женщины, ещё в феврале она пыталась записать сына к офтальмологу и хирургу через «Госуслуги» в детскую поликлинику № 27 на проспекте Знаменского, 3.

Но через сервис записаться не получилось — свободных талонов не было. Об этой истории 24 марта сообщил телеграм-канал Gmrlive.

Тогда её муж поехал в поликлинику лично, чтобы попробовать взять талон через терминал или оформить запись через регистратуру. Но там, как утверждается, в услуге отказали. Сотрудники медучреждения сослались на некое новое распоряжение, по которому записываться к врачам теперь якобы нужно только через MAX.

Такой ответ семью, мягко говоря, не устроил. Женщина направила обращение в Министерство здравоохранения Краснодарского края и попросила разъяснить, на каком основании ей отказали в записи и что делать пациентам, у которых мессенджер MAX вообще не установлен.

После этого ситуация довольно быстро начала меняться. Сначала из поликлиники ей позвонили и предложили записаться по телефону. Заодно пообещали починить терминал, через который должны выдаваться талоны.

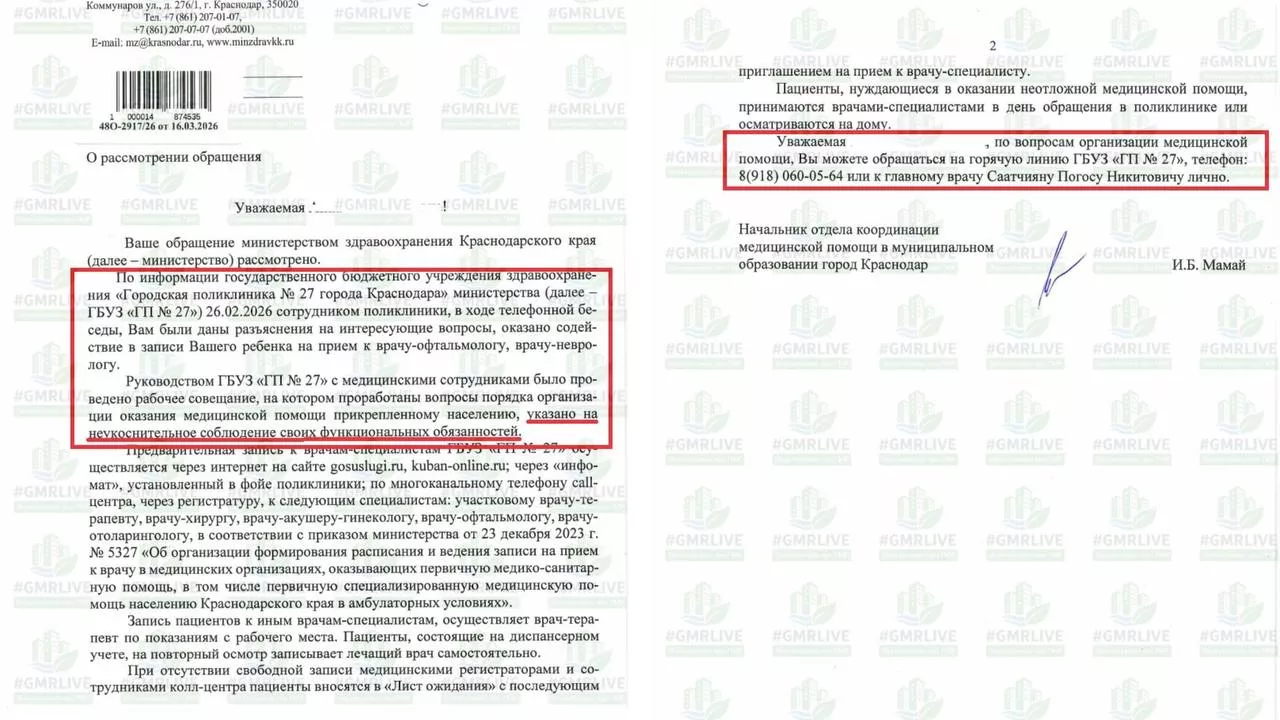

А позже, 16 марта, пришёл и официальный ответ из краевого Минздрава. В письме сообщили, что с медицинским персоналом уже провели рабочее совещание по поводу исполнения их обязанностей. Кроме того, в ответе перечислили доступные способы записи к врачу — и мессенджера MAX среди них не оказалось.

Также женщине направили номер горячей линии и контакты главного врача, чтобы в случае повторения подобных ситуаций можно было обращаться напрямую.

В итоге история получилась довольно показательной. На словах пациентке сначала попытались представить MAX как едва ли не обязательный канал записи к врачу. Но после жалобы быстро выяснилось, что официально такого требования нет, а записаться к врачу по-прежнему можно и другими способами.

Напомним, мессенджер MAX с 18 марта 2026 года получил статус социальной сети. Это важно прежде всего для владельцев крупных каналов: теперь страницы и каналы с аудиторией более 10 тысяч пользователей смогут работать в рамках уже действующих правил Роскомнадзора для соцсетей и получать в MAX маркировку A+ после регистрации через госреестр.