Чтобы противостоять современным киберпреступникам, необходимо быть в курсе самых актуальных методов атак и регулярно совершенствовать свои навыки. Соревнования между атакующими и защитниками в безопасной игровой обстановке, которые ежегодно проводятся в рамках международного форума по практической кибербезопасности Positive Hack Days, — хорошая возможность изучить новые сценарии атак и отработать эффективные методы противодействия им. Для тех, кто не смог понаблюдать за кибербитвой воочию или хочет знать больше, вся хронология действий атакующих и защищающихся, их успехи и провалы — в обзоре, основанном на данных, собранных командой экспертного центра безопасности Positive Technologies (PT Expert Security Center) во время The Standoff этого года.

- Введение

- Хронология: кто кого

- Атаки: это были APT!

- Войти и закрепиться

- «Царь горы» в Big Bro Group

- Сюрпризы по ходу дела

- Выводы

Введение

В этом году на Positive Hack Days развернулось очередное киберсражение за инфраструктуру виртуального города (City-F) — модели современного мегаполиса с развитой инфраструктурой, где массово внедрены цифровые технологии.

Город City-F — каким он был?

- Промышленность: основные предприятия города — ТЭЦ, нефтеперерабатывающий и химический заводы, которыми управлял холдинг Big Bro Group. Все их производственные процессы контролировались современными АСУ ТП.

- Транспорт: в городе работали авиа- и морской порт, железная дорога и офис авиакомпании Hedgehog Airlines, штаб-квартира морского перевозчика Heavy Ship Logistics.

- Офисы: городская инфраструктура включала в себя IT-компанию Future Electronics, страховую компанию Behealthy, медиахолдинг City-F Media Group и даже футбольный клуб Voshod.

- Финансы: жители пользовались сервисами банка E-Coin Bank.

- Связь: национальный телеком-оператор Future TeleCom предоставлял услуги сотовой связи и доступ в интернет.

- Умный город: на улицах было оживленное автомобильное движение, а управление светофорами на перекрестках, освещение улиц и дорог — полностью автоматизировано.

Перед атакующими стояли те же цели, что обычно преследуются киберпреступниками — украсть деньги из банка, похитить конфиденциальные данные, устроить технологическую аварию. Они старались выполнить задания, а команды защитников совместно с командами SOC обеспечивали безопасность офисов и были готовы оперативно отражать все атаки противников.

Специалисты PT Expert Security Center наблюдали за соревнованиями, используя все ключевые разработки Positive Technologies: систему управления событиями и информацией ИБ с целью выявления инцидентов в режиме реального времени, систему анализа сетевого трафика, выявления и расследования инцидентов, решение для защиты веб-приложений от известных и неизвестных атак, многоуровневую систему защиты от вредоносного контента и систему управления инцидентами кибербезопасности АСУ ТП. Анализ зафиксированных системами событий позволил восстановить хронологию The Standoff — полную картину действий команд при проведении атак на инфраструктуру города.

Хронология: кто кого

The Standoff 2019 — это:

- 18 атакующих команд, выполнявших задания и зарабатывавших виртуальную валюту – публи

- 6 команд защитников, которые обеспечивали безопасность пяти вверенных им офисов с одинаковой исходной конфигурацией (страховая и авиационная компании, футбольный клуб, медиахолдинг и IT-компания) и отражали кибератаки. Защитники заранее проверили все системы на наличие уязвимостей, предприняли меры для устранения брешей и установили свои средства борьбы с угрозами. Отдельная команда защиты обеспечивала безопасность банка E-Coin Bank, но не участвовала в общем рейтинге. Все остальные сегменты игровой инфраструктуры оставались беззащитными.

- 3 команды SOC, наблюдавшие за происходящим в городе и оказывавшие командам защитников услуги по мониторингу сетевой активности, обнаружению и расследованию инцидентов.

Команда True0x3A («Информзащита») первой захватила офис холдинга Big Bro Group в самом начале игры и долго удерживала его под своим контролем. Однако позднее доступ к офису получила команда ЦАРКА. Атакующие пытались перехватить друг у друга контроль над инфраструктурой и в итоге сохранили свое присутствие на отдельных узлах домена, а также параллельно выполняли задания в этом сегменте.

Те же две команды смогли нарушить производственные процессы в сегменте АСУ ТП. Участники ЦАРКА организовали сбой на нефтехранилище, получив доступ к SCADA, откуда можно было управлять насосами для подачи нефти. True0x3A перехватили управление подачей нефти, едва не спровоцировав аварийную ситуацию, и отключили освещение на городских улицах.

От кибератак пострадал и телеком-оператор Future TeleCom: некоторым командам удалось подключить выгодный тарифный план, в рамках которого абонентам предоставлялось повышенное качество связи даже при чрезмерной нагрузке на мобильную сеть.

Участники заранее знали, что во время игры инфраструктура будет меняться – организаторы подготовили несколько сюрпризов, повлиявших на взаимоотношения между компаниями города F и позволивших командам заработать дополнительные баллы. Например, к вечеру первого дня стало известно, что компания Big Bro Group приобрела медиахолдинг City-F Media, а значит, появилась возможность перемещаться между двумя доменами.

Ближе к концу игры произошла крупная утечка данных – по задумке организаторов были скомпрометированы доменные учетные записи в каждом из защищаемых сегментов. Четыре команды защитников быстро среагировали на действия атакующих, но команда, за которой был закреплен офис страховой компании Behealthy, оказалась не столь расторопной. Атакующие проникли в сеть незаметно для защитников и обнаружили в сети сервер, для которого не были установлены обновления из бюллетеня MS17-010.

На протяжении всей игры с большим отрывом от остальных участников лидировали команды True0x3A и ЦАРКА, они выполнили наибольшее число заданий. Победителем в этом году стала команда True0x3A, а ЦАРКА заняла почетное второе место. Среди защитников наибольшее число баллов набрала команда Jet Security Team («Инфосистемы Джет»), не позволившая атакующим взломать инфраструктуру транспортной компании Heavy Ship Logistics (за чью безопасность, собственно, и отвечала команда).

Атаки: это были APT!

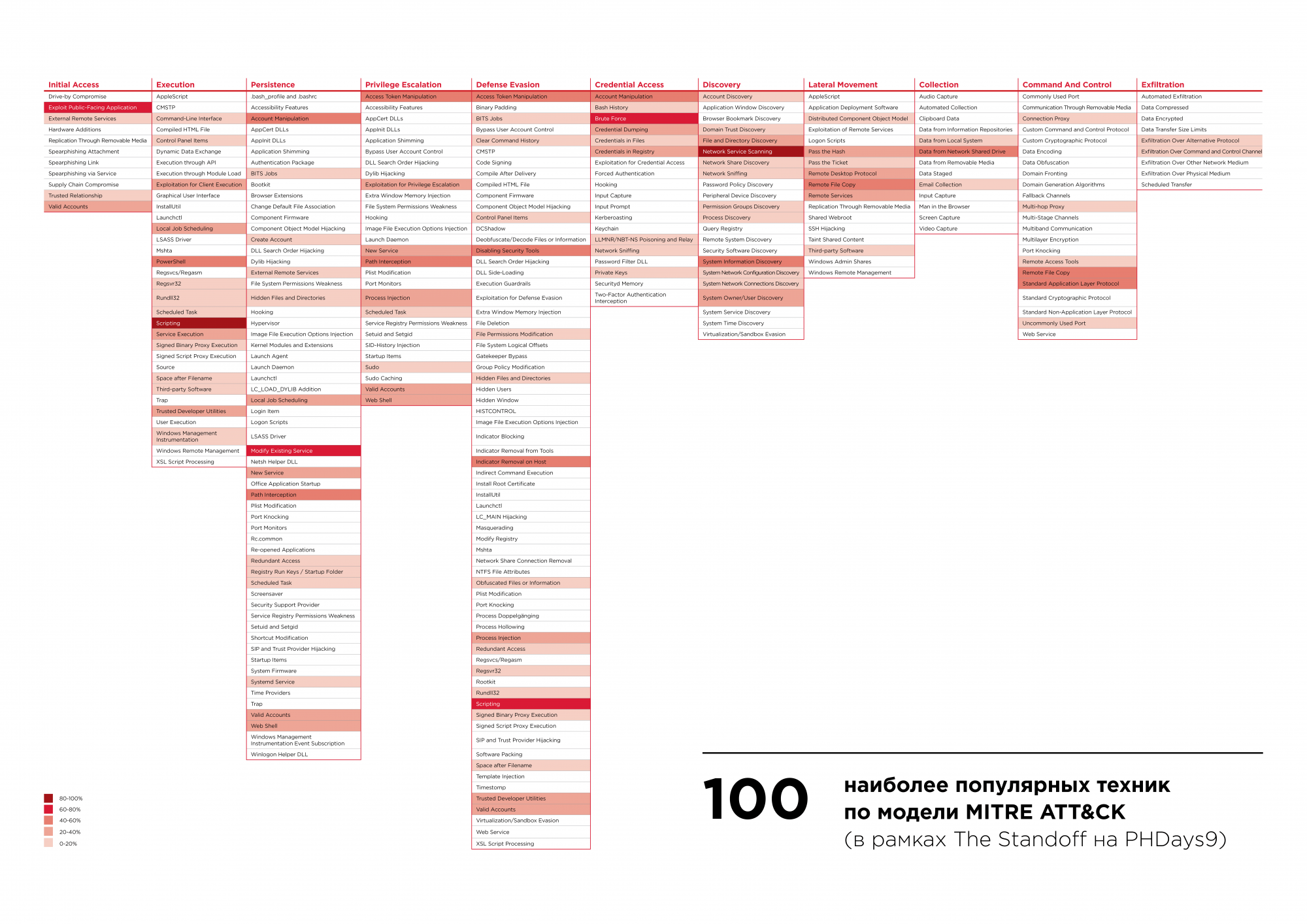

Мы рассмотрели все действия атакующих по модели MITRE ATT&CK. На тепловой карте (см. ниже) представлены 100 самых популярных техник, которые использовались участниками. Атакующие активно исследовали инфраструктуру, поэтому чаще всего закономерно выявлялось сканирование сетевых ресурсов (Network Service Scanning). Также часто фиксировались попытки эксплуатации уязвимостей в доступных сервисах (Exploit Public-Facing Applications) и подбора учетных данных (Brute Force). Среди распространенных действий после проникновения в офисы компаний можно отметить широкое использование скриптов (техники Scripting и Powershell) и ставшие уже классическими методы извлечения учетных данных и продвижения по сети (Credential Dumping и Pass-the-Hash).

В топ-100 вошли техники, которые обычно применяются на этапе закрепления в сети - например, Account Manipulation, Local Job Scheduling, Web Shell. Как оказалось, в этом году участники особенно основательно подошли к вопросам закрепления во взломанной инфраструктуре и защиты от команд-соперников. При этом первое больше напоминает действия злоумышленников во время реальной APT-атаки, а вот второе в целом типично для CTF-соревнований.

Рисунок 1. 100 наиболее популярных техник по модели MITRE ATT&CK (в рамках The Standoff)

Войти и закрепиться

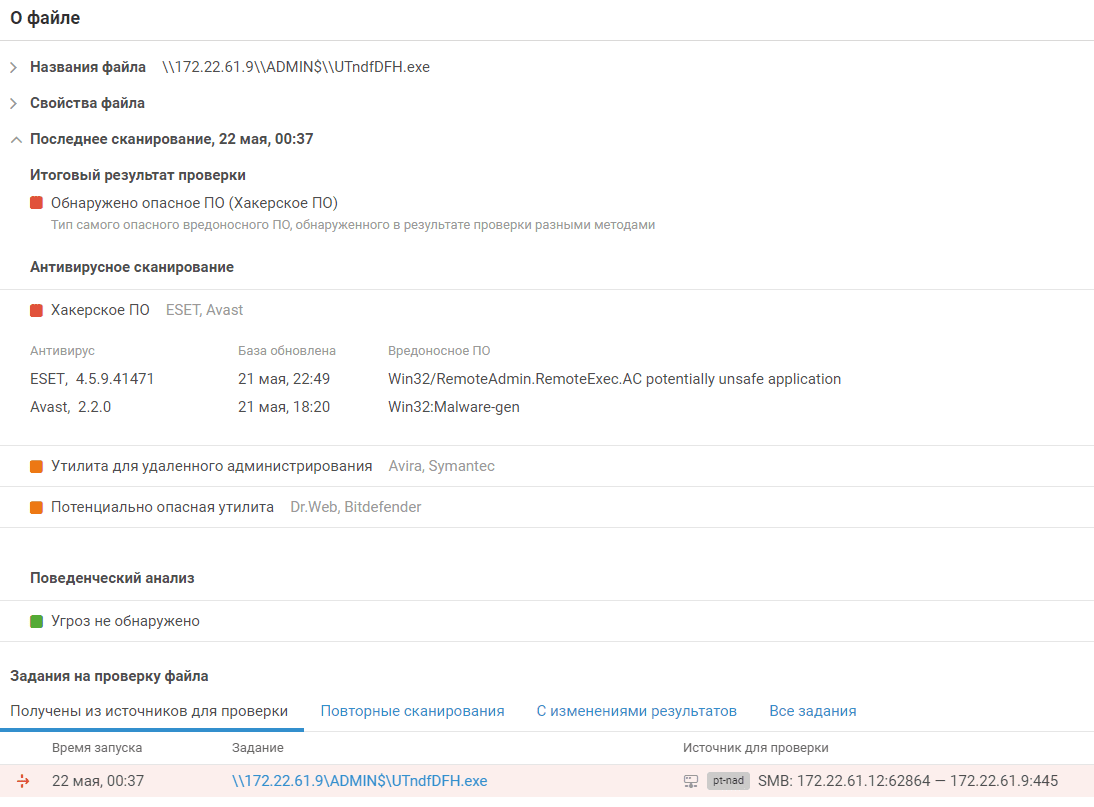

Нападающие продемонстрировали множество способов организации удаленного доступа к атакуемым системам. Участники загружали на атакуемые узлы веб-шеллы, устанавливали сетевые соединения стандартными средствами — bash, python, netcat, использовали протокол SSH, а также реализовали возможность получить реверс-шелл через уязвимый redis-server. Во время атак на узлы, расположенные в DMZ офисов, командам атакующих приходилось пользоваться внешними сервисами. Так, в среднем у команд было по 3 внешних VPS-сервера, которые применялись для установления обратных соединений (reverse shell) и хранения эксплойтов. Кроме того, было зафиксировано использование таких сервисов, как pastebin (для хранения шеллов) и transfer.sh (для выгрузки файлов на внешние хранилища). Разумеется, одним из популярных способов доступа было подключение к узлам по протоколу RDP. Команды также использовали инструменты для удаленного администрирования, в частности, TeamViewer и RAdmin.

Рисунок 2. Выявлена загрузка RAdmin (скриншот интерфейса PT MultiScanner)

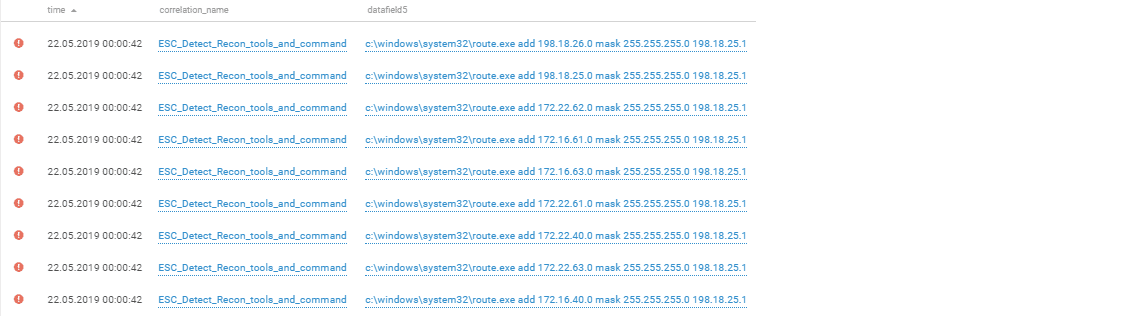

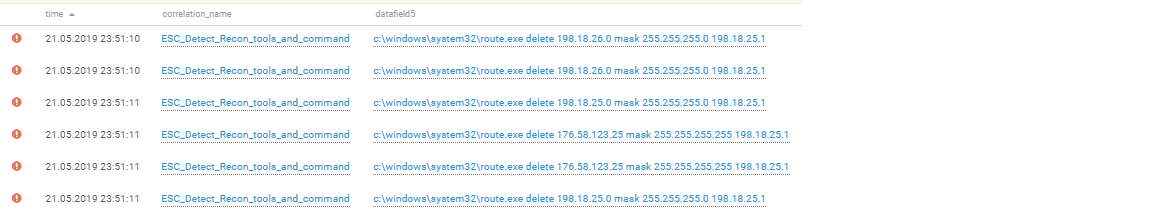

Некоторые участники прибегали к созданию VPN-туннелей. Например, после захвата домена Big Bro Group команда атакующих решила установить прямое сетевое соединение внутрь этой инфраструктуры. Сначала была выявлена загрузка и установка приложения OpenVPN от имени учетной записи administrator на основном контроллере домена, а чуть позже — и на резервном. Для получения доступа необходимо было настроить маршрутизацию. Атакующие добавили все необходимые маршруты, после чего успешно подключились на контроллер домена по протоколу RDP, но уже из сети VPN. Маршрутизация – штука не простая, особенно когда её много, она разная и хаотичная. Поэтому даже у самых высококлассных мастеров не всегда получается прописывать маршруты корректно. На скриншотах можно увидеть, как атакующие удаляют ненужные маршруты и добавляют новые.

Рисунок 3. Настройка маршрутизации

Необычным образом отметилась команда Another Team. Во время атаки на сервис авиакомпании Hedgehog Airlines они использовали для закрепления свой внутренний инструмент на языке Go. Атакующие загрузили с внешнего сервера скрипт, который добавляет в директории автозапуска исполняемый файл. Этот файл создает VPN-туннель с удаленным сервером и ждет, когда к тому же серверу подключится клиент.

Помимо этого, стоит упомянуть использование утилиты 3proxy для подключения ко внутренним узлам из сегмента DMZ, а также утилит Responder и Inveigh, которые применялись для проведения relay-атак.

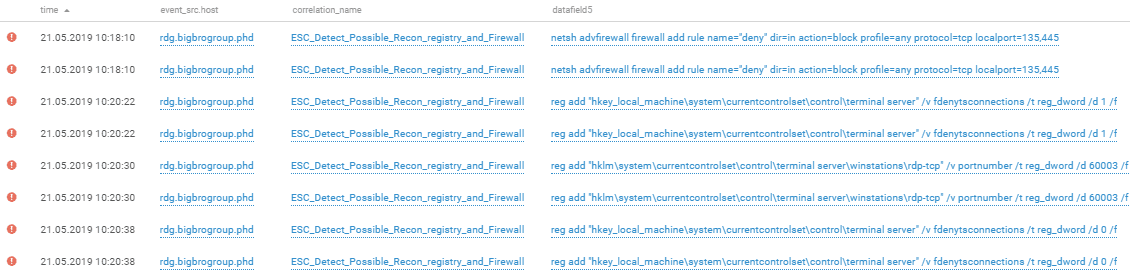

Какие еще техники закрепления использовали команды? Например, офис компании Big Bro Group не защищался, поэтому его взломали очень быстро: команда True0x3A первой обнаружила уязвимость MS17-010 на сервере RDG (Remote Desktop Gateway), где была установлена ОС Windows 2012 R2, и сразу проэксплуатировала ее. Чтобы другие команды не воспользовались той же уязвимостью и не перехватили контроль над инфраструктурой, атакующие закрыли порт SMB. Используя встроенную утилиту Windows netsh, они добавили блокирующие правила в политику локального МЭ, таким образом отключив доступ к узлу по протоколам SMB и RPC. Также они отключили службы сервера терминального доступа, это было видно по изменениям значений соответствующих ключей реестра. Спустя несколько минут с помощью утилиты netsh был закрыт доступ к TCP-портам 80 и 443.

Рисунок 4. Закрытие TCP-портов

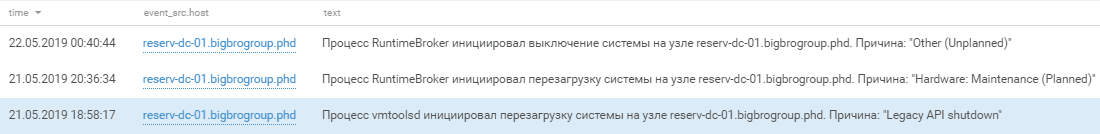

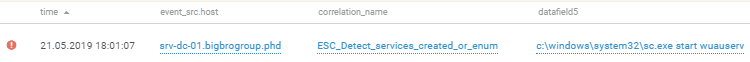

Для уменьшения рисков быть взломанными другими участниками владельцы инфраструктуры Big Bro Group решили установить последние обновления ОС. Они запустили службу Windows Update на многих узлах домена, в том числе на резервном контроллере домена.

Рисунок 5. Установка обновлений ОС

![]()

Атакующие создали несколько привилегированных учетных записей. Поскольку эксплуатация уязвимости MS17-010 дает злоумышленнику возможность выполнять произвольный код с привилегиями учетной записи SYSTEM, то это позволило им создать нового пользователя и добавить его в привилегированную локальную группу безопасности. Некоторые новые пользователи были добавлены в доменную группу безопасности Domain Admins. Также были точечно повышены привилегии для других пользователей.

Рисунок 6. Добавление новой привилегированной учетной записи

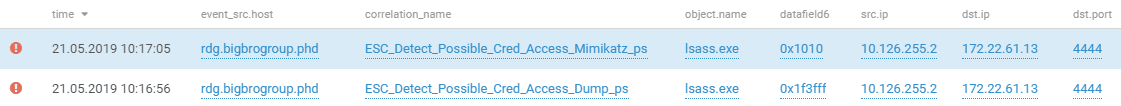

Одним из основных способов получения учетных данных пользователей является создание дампа процесса lsass и его разбор. В частности, такой модуль реализован в утилите Mimikatz, которой и воспользовались игроки. Попытки извлечения учетных данных через модуль Mimikatz оказались успешными — был получен пароль доменного пользователя administrator. После этого последовало успешное подключение по протоколу RDP с сервера RDG на контроллер домена.

Рисунок 7. Попытка извлечения учетных данных из памяти ОС

«Царь горы» в Big Bro Group

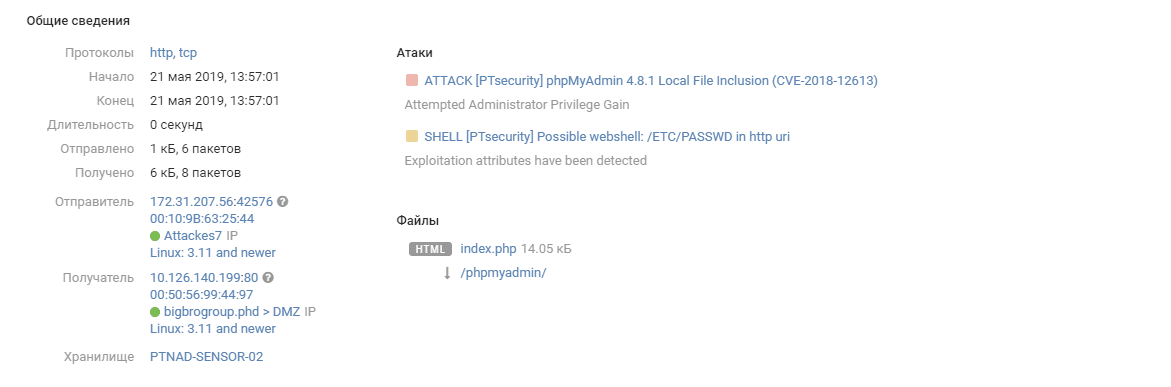

В первый день в офисе компании Big Bro Group произошло еще одно интересное событие: противостояние между командами True0x3A и ЦАРКА. Команда ЦАРКА тоже получила доступ к инфраструктуре офиса, эксплуатируя уязвимость CVE-2018-12613 в phpMyAdmin.

Рисунок 8. Эксплуатация уязвимости CVE-2018-12613 в phpMyAdmin

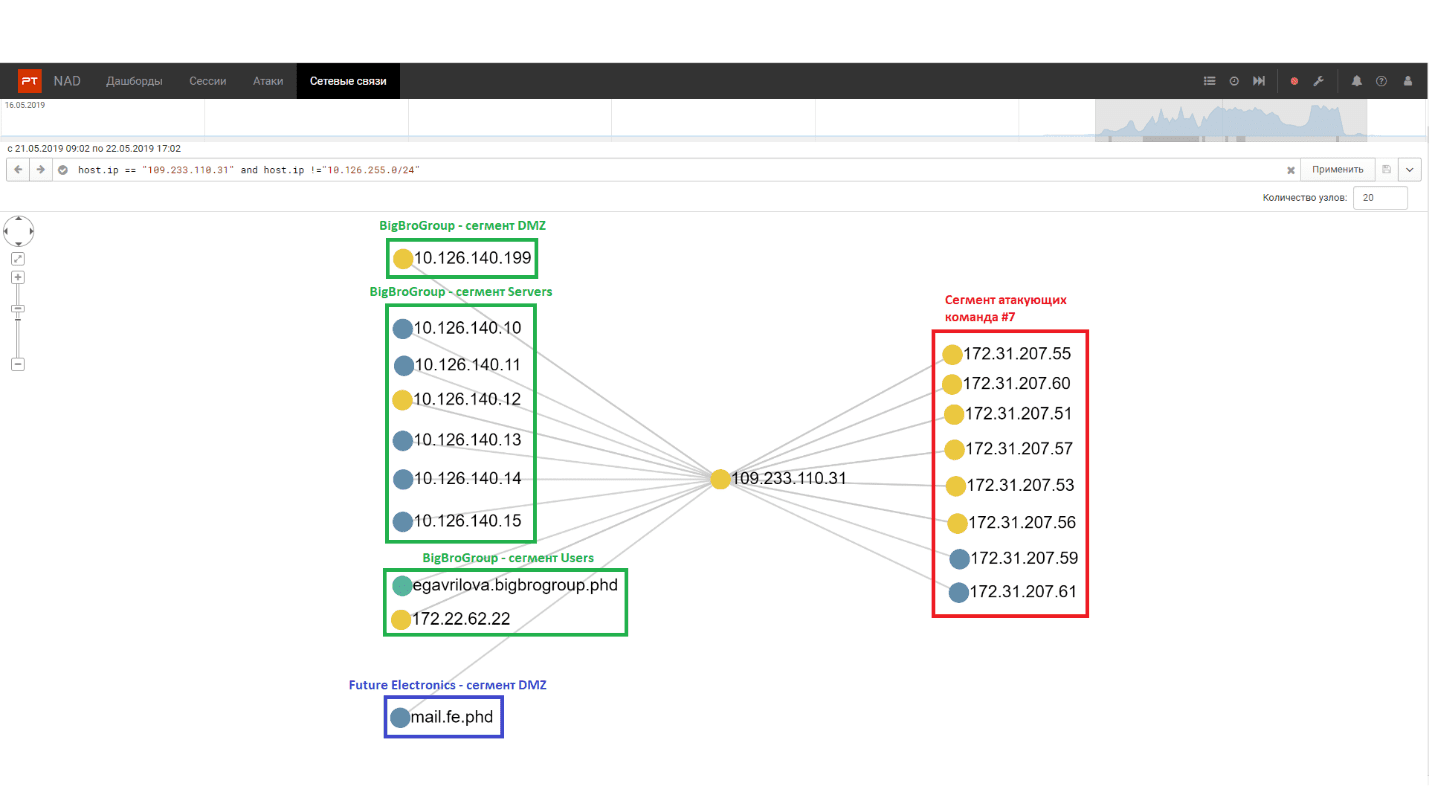

ЦАРКА добавила в директорию веб-приложения новый исполняемый файл, который создал подключение к внешнему серверу 109.233.110.31, расположенному в Казахстане. Затем началось сетевое сканирование внутренней инфраструктуры сегмента Big Bro Group, причем сканирование было инициировано этим же исполняемым файлом.

Рисунок 9. Граф сетевых связей с внешним сервером

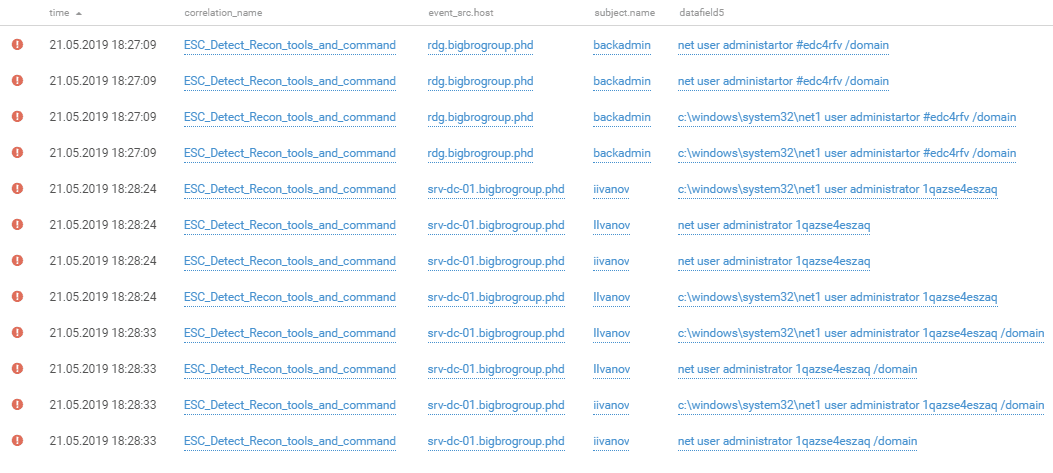

ЦАРКА оперативно получила максимальные привилегии в домене и попыталась вытеснить из него своих конкурентов, сменив пароль администратора домена. Это сразу заметила команда True0x3A и уже через пару минут, имея в запасе ещё несколько привилегированных пользователей, сама изменила пароль основного администратора домена и других стратегически важных учетных записей.

Рисунок 10. Изменения паролей учетных записей

Кроме того, для создания альтернативного сетевого доступа до контроллера домена команда True0x3A настроила перенаправление TCP-портов на свой внешний сервер.

Рисунок 11. Настройка перенаправления TCP-портов

Мы не зря отмечали, что участники True0x3A ответственно подошли к этапу закрепления — тот факт, что они имели в своем распоряжении привилегированные учетные записи и большое количество альтернативных каналов сетевого доступа внутрь инфраструктуры, позволил им сохранить контроль над некоторыми узлами сети и отключить контроллер домена. В конечном итоге обе команды продолжили работу на отдельных узлах домена.

Рисунок 12. Отключение контроллера домена

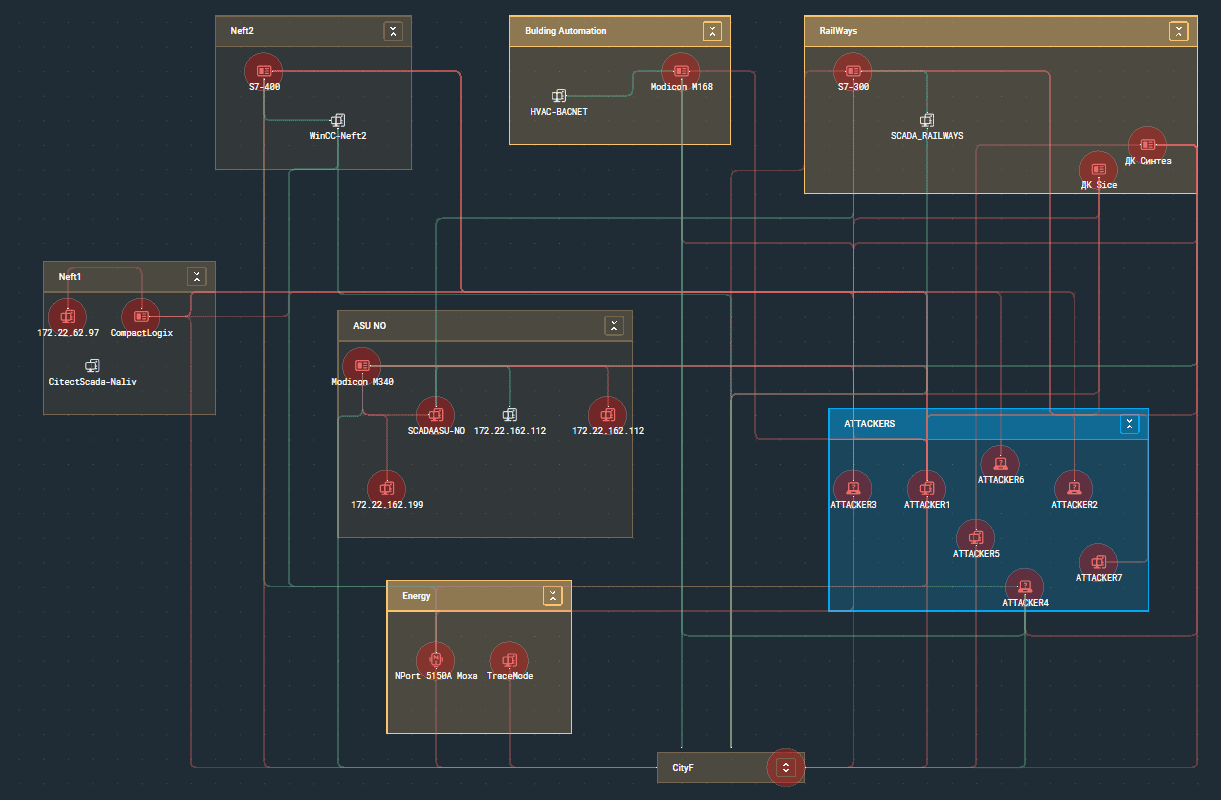

Эти же две команды смогли вмешаться в процесс подачи нефти и вызвать сбой на нефтехранилище. ЦАРКА нашла в сегменте АСУ ТП рабочие станции, уязвимые к EternalBlue, и получила доступ к системам SCADA WinCC и Citect, а True0x3A подключилась к управлению контроллером Allen-Bradley CompactLogix.

Рисунок 13. Топология сети АСУ ТП

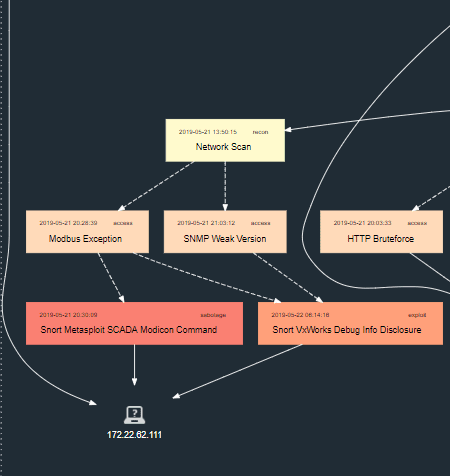

Команда True0x3A также погасила освещение на улицах города. Атакующие обнаружили в сети АСУ ТП контроллер Modicon M340, после чего воспользовались готовым модулем Metasploit для его остановки.

Рисунок 14. Цепочка атаки на контроллер Modicon M340

Сюрпризы по ходу дела

Во время соревнований организаторы изменяли игровую инфраструктуру и открывали новые возможности для зарабатывания баллов. Так, после добавления новой вводной — возможности получения «публей» через майнеры криптовалюты — атакующие оперативно скачали и установили майнер-агенты на всей захваченной инфраструктуре Big Bro Group. Далее, вечером первого дня организаторы опубликовали новость о слиянии Big Bro Group с компанией City-F Media. Зная о наличии доверительных отношений между доменами, атакующие переместились в домен CF-Media. Последовательно применяя техники извлечения хешей паролей из памяти ОС и Pass-the-Hash, они смогли получить полный контроль и над этим офисом. Как и в предыдущей инфраструктуре Big Bro Group, в домене CF-Media были централизованно установлены майнеры криптовалюты.

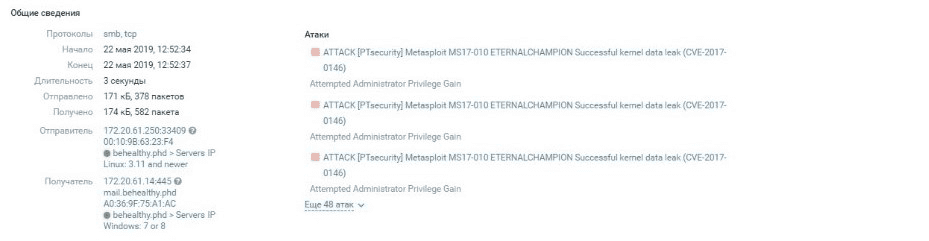

За час до финала организаторы сообщили о новом инциденте в городе: были скомпрометированы учетные данные доменных пользователей в каждом из защищаемых офисов. Атакующие немедленно воспользовались полученной информацией и попытались подключиться к сетям по VPN, но защитники сразу заблокировали подозрительные соединения, а затем изменили пароли скомпрометированных учетных записей. Только в офисе страховой компании Behealthy вторжение осталось незамеченным. Команда True0x3A быстро провела разведку внутри сети и обнаружила уязвимый сервер Exchange – во время подготовки к соревнованию защитники не установили обновления MS17-010.

Рисунок 15. Эксплуатация уязвимости CVE-2017-0146 на сервере Behealthy

На этом же сервере атакующие получили хеш пароля администратора домена и подключились с ним к контроллеру домена, используя PsExec.

Рисунок 16. Подключение к контроллеру домена Behealthy

Вся атака на офис Behealthy заняла менее десяти минут. Специалисты SOC, которые сотрудничали с защитниками, увидели аномальную активность, но не успели вовремя помочь команде отреагировать на инцидент.

Выводы

Инфраструктура виртуального города F максимально приближена к инфраструктуре реального города и компаний. Системы, которые использовались для создания его сегментов – офисов коммерческих организаций, банка, телеком-оператора, промышленных предприятий, – широко применяются на практике, а заложенные в них уязвимости и недостатки защиты можно встретить практически в любой настоящей сети. Участие в соревновании Standoff позволяет специалистам по информационной безопасности проверить свои навыки на практике – каждый участник может узнать что-то новое, понять свои сильные и слабые стороны. Игра на стороне атакующих помогает специалистам по тестированию на проникновение тренироваться в поиске и эксплуатации уязвимостей, обходе систем защиты, а также в организации слаженной командной работы. У защитников и экспертов SOC появляется возможность проверить свою подготовку к обнаружению инцидентов и оперативному реагированию на них.