Мобильные устройства прочно вошли как в личную жизнь, так и в рабочее пространство. Но через маленький смартфон могут утечь большие секреты. Предприятия теперь стоят перед дилеммой: действовать методами тотальных запретов или использовать системы управления мобильными устройствами. Есть и третий путь — дать сотрудникам свободу коммуникаций можно с помощью специального «антишпионского» смартфона. Работая в связке с современными средствами DLP, такое устройство помогает взять под контроль взаимодействие с корпоративными приложениями через все мобильные каналы.

- Введение

- BYOD: надежды и реальность

- Неполнота EMM

- Каналы утечек

- Мобильные каналы — под контроль

- Взаимодействие «Тайгафона» с DLP

- Основные характеристики «Тайгафона»

- Выводы

Введение

«Умные» мобильные устройства стремительно завоевали популярность. По данным Deloitte, еще в 2014 г. смартфонов в России было больше, чем обычных телефонов. Благодаря развитию технологий смартфоны стали не только средством персональных коммуникаций и развлечений, но и полноценной частью рабочей экосистемы.

Объективно, чем выше технологический уровень мобильного устройства, тем охотнее его используют в корпоративной среде: многим сотрудникам очень важно не только быть на связи с партнерами, клиентами и коллегами, независимо от места и времени, но также выполнять определенные операции и обращаться к различным корпоративным системам. У современных динамичных людей смартфон фактически стал устройством, тесно связанным с выполнением рабочих процессов. Но тот факт, что через него стала проходить масса корпоративной информации, в том числе конфиденциальной, не может не беспокоить руководство компаний.

BYOD: надежды и реальность

В конце нулевых, когда в связи с бурным развитием вычислительных мощностей и функциональности смартфонов встал вопрос о допустимости их использования в рабочей среде, сформировалась концепция BYOD (Bring Your Own Device, «принеси свое собственное устройство»). На первый взгляд в ней все хорошо: сотрудник повышает удобство своей работы и становится более лояльным к работодателю, а предприятие экономит на закупке оборудования и не без оснований рассчитывает на повышение эффективности труда.

Однако все преимущества BYOD разбиваются вдребезги, когда заходит речь о безопасности. BYOD-устройство находится в полном владении пользователя, а значит, сохранность бизнес-информации зависит от корректности его действий. Корпоративные данные могут утекать после загрузки приложений из сомнительных источников, через уязвимости в прошивках программ, наконец, смартфон может быть потерян или украден. Если подходить к BYOD безоглядно, то критически важная информация, проходящая через устройство, оказывается практически ничем не защищенной. Кроме того, надо учитывать то, что большая часть мобильных приложений для Android и iOS так или иначе транслируют сторонним сервисам пользовательские данные — имена, GPS-координаты, IMEI и другую информацию (данные Technology Science).

Неконтролируемое использование личных устройств в компании — это мина замедленного действия. Поэтому опасения за безопасность информации (39%) и конфиденциальность сотрудников (12%) выступают главными тормозящими факторами принятия BYOD, ведь каждая пятая организация пострадала от утечек через мобильные устройства, что главным образом было вызвано вредоносными программами и неконтролируемым Wi-Fi (данные Crowd Research Partners, 2016). Это подтверждают и данные исследования, проведенного специалистами компаний «МобилитиЛаб», InfoWatch и «ИнфоТеКС». Отвечая на вопрос «Какие препятствия в корпоративной мобильности?», большинство респондентов отметили отсутствие достаточного числа технологий обеспечения безопасности мобильных данных.

Неполнота EMM

Логичным ответом на потребность в обеспечении безопасности корпоративной мобильности стал вывод на рынок решений класса Enterprise Mobility Management (EMM) для управления устройствами, приложениями и контентом. Взяв на вооружение EMM, компания может контролировать парк смартфонов и планшетов, использующихся в корпоративной среде, причем это могут быть как личные устройства, так и приобретенные организацией.

Однако такой подход не гарантирует снятие всего комплекса рисков, которые возникают при использовании сотрудниками мобильных устройств. Во-первых, данные, хоть и в зашифрованном виде, физически хранятся на устройстве, что делает их доступными для злоумышленников и шпионских программ. Во-вторых, решения такого класса не способны полноценно защитить информацию на файловом уровне. В-третьих, они не решают проблему сохранности личных данных. Несмотря на комплексные возможности управления устройствами, трафиком и приложениями, решения EMM не способны заменить DLP — системы предотвращения утечек информации. Поэтому неудивительно, что только 47% компаний полностью или частично удовлетворены своими корпоративными программами мобильности (данные Apperian, 2016). EMM — это важный этап построения эффективной корпоративной мобильности, но пришло время сделать качественно иной шаг.

Каналы утечек

Многофункциональность незащищенного смартфона предполагает наличие широкого спектра каналов связи, а значит, и потенциальных уязвимостей при работе с конфиденциальной информацией. Конфиденциальная информация может утекать посредством голосовой связи, посылаться через SMS, мессенджеры и электронную почту, фиксироваться на камеру, передаваться через Web, публиковаться в соцсетях. Кроме того, нельзя недооценивать опасность таких каналов, как Bluetooth и Wi-Fi.

При таком многообразии каналов концепция BYOD в классическом понимании гарантирует не защиту, а лишь огромную дыру в безопасности компании. Что же касается EMM, то, как мы отметили выше, их возможностей недостаточно, чтобы гарантировать защиту информации по всем каналам. Запрещать использование мобильных устройств — это значит идти против объективной реальности. Не надо ограничивать бизнес-коммуникации, когда есть возможность выстраивать корпоративную мобильность вокруг универсального контролируемого устройства.

Мобильные каналы — под контроль

Полностью обеспечить удаленный контроль работы с бизнес-приложениями и защитить информацию от утечек позволяет программно-аппаратный комплекс «Тайгафон», разработанный группой компаний InfoWatch. Новинка создана как специальное «антишпионское» устройство для корпоративного использования. В основе разработки доверенная прошивка Taiga на базе Android, совместимая с DLP-системой. Именно комплексный характер «антишпионского» мобильного решения в сочетании с возможностями контроля со стороны современной DLP-системы обеспечивает защиту компании от потери информации.

ПАК «Тайгафон» не только защищает данные компании от преднамеренных действий пользователей, но и позволяет контролировать корпоративную информацию на уровне приложений: нередко утечки происходят из-за уязвимостей в коде. Для каждого устройства можно настраивать черные и белые списки для контроля запуска приложений.

Разработчики предложили интересное решение против инсайдеров: когда пользователь включает диктофон, на задней панели загорается красный световой индикатор. Это позволяет пресечь запись конфиденциальной информации на совещаниях или переговорах.

Администраторы корпоративных систем безопасности получают возможность отключать/активировать отдельные функции во всем парке корпоративных «Тайгафонов» или только на выборочных устройствах. Также можно отключать отдельные компоненты на уровне операционной системы: доступ к географическим данным, к камере и т. д.

Программно-аппаратный комплекс «Тайгафон» от InfoWatch рассчитан для использования в крупных компаниях и государственных организациях, заинтересованных в развитии корпоративной мобильности, но ограниченных жесткими регламентами по сохранности конфиденциальной информации.

Взаимодействие «Тайгафона» с DLP

Оптимальным вариантом защиты конфиденциальной информации в корпоративном сегменте является использование «антишпионского» телефона в сочетании с DLP-системой InfoWatch Traffic Monitor и модулем визуального анализа InfoWatch Vision.

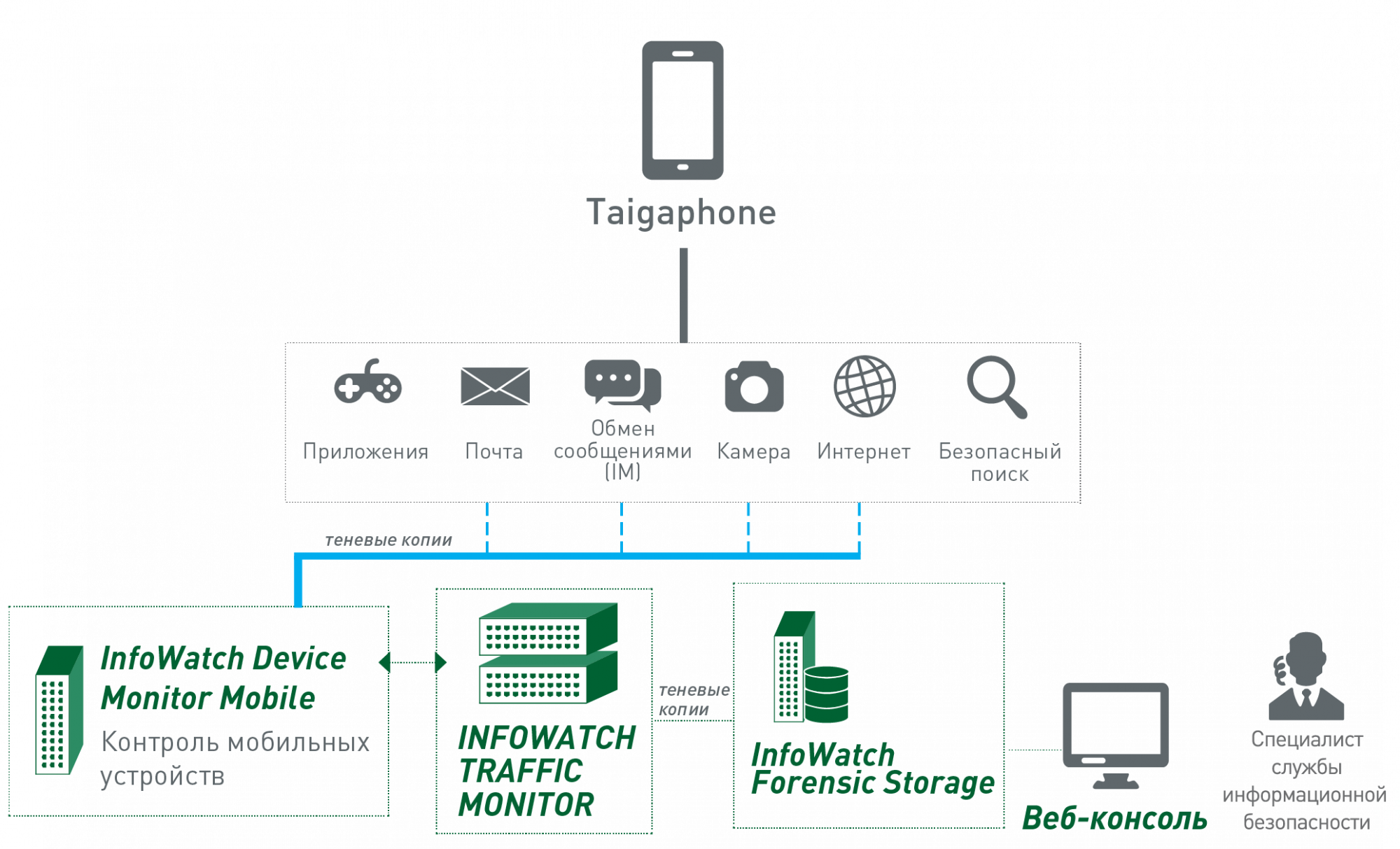

Рисунок 1. Схема интеграции «Тайгафона» с InfoWatch Traffic Monitor

«Тайгафон» осуществляет контроль следующих каналов:

- Приложения: управление запуском приложений на базе черных (запрещенных) и белых (разрешенных) списков.

- Переписка в мессенджерах (с учетом вложений): Skype, Viber, Telegram, WhatsApp, Hangouts, FB Messenger.

- SMS-переписка.

- Перехват снимков, сделанных на камеру телефона.

- Контроль корпоративной и веб-почты (протоколы SMTP, POP3, IMAP4).

- Контроль HTTP и HTTPS.

- Мониторинг облачных хранилищ.

Теневые копии перехваченных данных передаются для анализа в InfoWatch Traffic Monitor, где к ним применяется весь стек технологий DLP-системы и детектируются нарушения настроенных политик безопасности.

Основные характеристики «Тайгафона»

ПАК «Тайгафон» обладает сенсорным дисплеем диагональю 5 дюймов и разрешением 1280x720, двумя камерами (задняя 8 МП и фронтальная 5 МП). Оперативная память составляет 2 ГБ, объем внутренней памяти 16 ГБ. Емкость аккумулятора 1900 мАч. Устройство работает на четырехъядерном процессоре MediaTek и под управлением ОС Android со специальной прошивкой Taiga. Поддерживаются две SIM-карты и SD-карта объемом до 64 ГБ.

Выводы

Обозначим основные преимущества «Тайгафона»:

- реализация доверенной среды без закладок на уровне операционной системы;

- отсутствие неконтролируемой передачи данных третьей стороне (разработчики ОС, устройств, приложений);

- широкое покрытие каналов утечек;

- вместе с DLP-системой представляет единую экосистему защиты корпоративных данных.

Решение ГК InfoWatch имеет и определенные ограничения:

- Прежде всего, это необходимость обеспечить широкий круг сотрудников корпоративными устройствами.

- Потенциальный рынок сбыта устройств достаточно узкий (исключительно крупные предприятия, b2b-сфера, государственные организации и силовые структуры).

- ПАК «Тайгафон» сейчас представлен единственной моделью. Нет ни планшетов, ни VIP-аппаратов с флагманскими характеристиками.

Предотвращая утечки конфиденциальной информации через мобильные устройства сотрудников, ПАК «Тайгафон» помогает предотвратить финансовые потери компании, сохранить ее репутацию и поддержать конкурентоспособность.