Перевод инфраструктуры, сервисов и продуктов в облако стал трендом последних лет — рынок находится на взлёте и вопросы безопасности для него приобретают решающее значение. Большинство провайдеров предоставляет своим клиентам специализированные ИБ-решения, однако достаточно ли их для защиты критически важных данных государственных и коммерческих заказчиков? Есть ли на рынке место сторонним, наложенным системам информационной безопасности для облачных хранилищ данных, в чём их сильные и слабые стороны?

- Введение

- Зачем нужны наложенные средства информационной безопасности в облаке

- С какими облаками вендорам легче работать

- Как делится ответственность между облачным провайдером, заказчиком и вендором

- Что умеют наложенные средства облачной безопасности

- Возможно ли лицензирование наложенных ИБ-средств для облаков по модели «pay-as-you-go»

- Что эффективнее — наложенные или встроенные средства защиты облачных систем

- Особенности российского рынка защиты облачных сервисов

- Какие механизмы защиты облака наиболее востребованны у заказчиков

- Как научиться доверять облачному провайдеру

- Выводы

Введение

Аналитический центр Anti-Malware.ru продолжает серию онлайн-конференций AM Live, посвящённых наиболее актуальным аспектам информационной безопасности. Мы приглашаем ведущих экспертов в нашу студию для подробного и обстоятельного разговора в прямом эфире, рассматривая определённую тему с разных точек зрения.

Очередной выпуск конференции был посвящён наложенным средствам обеспечения безопасности в облачных средах. Вместе со спикерами мы разбирались в том, для чего нужны дополнительные ИБ-решения для облака, чем они лучше (или хуже) встроенных средств безопасности, какие функции таких систем наиболее востребованны со стороны заказчиков. Отдельный блок вопросов был посвящён особенностям российского рынка наложенных средств безопасности для облака. Поскольку сфера информационной безопасности в нашей стране активно регулируется государственными органами, мы не могли не затронуть тему сертификации — тем более что на вопросы ведущего отвечали представители как отечественных, так и зарубежных вендоров.

В студии Anti-Malware.ru собрались:

- Михаил Кондрашин, технический директор компании Trend Micro в СНГ, Грузии и Монголии.

- Павел Коростелев, руководитель отдела продвижения продуктов компании «Код Безопасности».

- Валерий Денисов, инженер по ИБ компании Check Point.

Модератором беседы выступил Алексей Лукацкий, бизнес-консультант по безопасности Cisco.

Со стороны потенциальных заказчиков наложенных систем ИБ в облаке выступали зрители прямого эфира, которые приняли участие в нескольких опросах, дополнявших обсуждаемые экспертами темы. Предлагаем вам ключевые тезисы прошедшей конференции.

Зачем нужны наложенные средства информационной безопасности в облаке

Начать мы решили с одного из главных вопросов, который встаёт перед корпоративными пользователями облачных сервисов: зачем вообще применять сторонние ИБ-решения, когда большинство провайдеров предлагают собственные средства безопасности? Нужна ли дополнительная защита заказчику, который использует облачную инфраструктуру AWS, Azure, Google Cloud или «Яндекс.Облака»? Как обстоят дела с безопасностью «из коробки» у провайдеров облачных сервисов?

Валерий Денисов считает, что средства безопасности, встроенные в облачные сервисы, чаще всего реализуют только базовый уровень защиты. Разработчики специализированных ИБ-систем могут предложить более высокую степень безопасности, нежели службы «по умолчанию».

Павел Коростелев высказал мнение, что через три–четыре года встроенных средств защиты облачных сервисов будет достаточно для обеспечения безопасной работы. Однако по мере развития мультиоблачного подхода, когда одна компания может использовать сервисы разных вендоров, а также собственную облачную среду, возрастает потребность в едином решении для управления политиками безопасности. Для этого могут потребоваться наложенные средства.

Михаил Кондрашин отметил, что заказчики выбирают средства безопасности в зависимости от задач, которые решают развёрнутые ими в облаке системы. Для каких-то из них может быть достаточно базового уровня защиты, предоставляемого встроенными службами, для других потребуются более совершенные системы от специализированных вендоров.

По мнению экспертов, наибольшее количество инцидентов в облачных средах происходит по вине пользователей. Изменение ландшафта угроз создаёт необходимость использования дополнительных решений, которые позволяют контролировать, например, корректность настройки прав доступа сразу в нескольких средах. При этом масштаб задач, решаемых посредством облачных систем, имеет важное значение: чем больше виртуальных машин у заказчика, чем большее количество сервисов он использует и чем больше аккаунтов создаёт, тем насущнее становится потребность в наложенных средствах защиты.

Ещё одна возможная проблема — разрозненность встроенных средств безопасности, решающих различные задачи в рамках одного сервиса. Внешняя система поможет правильно настроить все компоненты облачных средств защиты, а в случае перевода инфраструктуры в другой сервис — ускорит процесс настройки, поскольку ИБ-специалисты останутся в прежнем интерфейсе.

Три критерия необходимости наложенных средств облачной безопасности:

- работа в мультиоблачной среде,

- высокая критическая значимость облачных нагрузок,

- зрелость бизнеса (уровень проникновения облачных технологий в бизнес-процессы организации).

Другой вопрос, который не имеет однозначного ответа, — можно ли доверять наложенным средствам безопасности в облаке? Поскольку вся инфраструктура, используемая заказчиком в облачном сервисе, контролируется его разработчиками, возникает вопрос: какими данными оперируют сторонние ИБ-системы и достаточно ли точную телеметрию передаёт им провайдер? Если представить, что встроенные средства безопасности получают больше данных, чем уходит в API, то наложенные разработки оказываются в невыгодном положении. Ещё одна проблема взаимоотношений «провайдер — вендор» — регулярное изменение спецификаций API.

С какими облаками вендорам легче работать

Какой облачный провайдер наиболее предпочтителен для разработчиков наложенных средств безопасности? Мы задали спикерам этот вопрос, чтобы понять, как видят этот рынок вендоры и в каких сегментах представлены их продукты.

Наиболее перспективные, с точки зрения разработчиков наложенных ИБ-систем, облачные сервисы — это те, которые имеют значительную долю рынка, понятную документацию и API с богатыми функциональными возможностями. На взгляд Валерия Денисова, это — в первую очередь AWS, Azure и Google Cloud.

Павел Коростелев возразил на это, что «большая тройка» зарубежных облачных провайдеров занимает всего лишь 5 % российского рынка публичных облаков — всё остальное покрывают отечественные сервисы. Решения компании «Код Безопасности» используются внутри некоторых российских облачных сред, обеспечивая соответствие средств защиты требованиям регуляторов.

Максим Кондрашин высказал неожиданную мысль, что для вендора очень важна зрелость облачного провайдера. По мнению спикера, отечественные сервисы, возможно, ещё недостаточно развиты, чтобы активно сотрудничать с разработчиками сторонних ИБ-решений. При этом их западные коллеги активно предлагают своим клиентам наложенные системы.

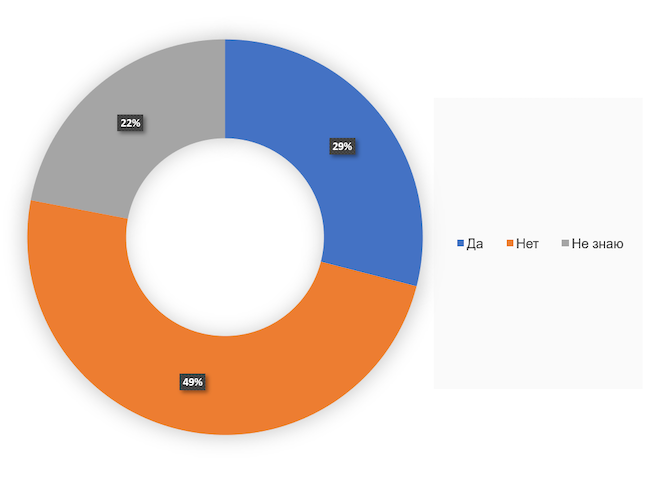

Подводя итог первой части дискуссии, мы провели опрос зрителей прямого эфира и спросили у них, используются ли в их компаниях облака для критических бизнес-процессов. Оказалось, что примерно половина респондентов (49 %) не готова доверять критически важные процессы облачным сервисам. Сторонников перевода ключевых задач в облако меньше — 29 %. Ещё 22 % ответивших не обладают информацией по этому вопросу.

Рисунок 1. Использует ли ваша компания облака для критических бизнес-процессов?

Как делится ответственность между облачным провайдером, заказчиком и вендором

Оживлённую дискуссию вызвал вопрос модератора конференции о разделении ответственности между поставщиком наложенного средства безопасности, облачным провайдером и пользователем. Первоначальный тезис экспертов сводился к постулату, что вендор может лишь гарантировать работоспособность поставляемого продукта и сервиса в соответствии с документацией, однако обсуждение позволило выявить новые взгляды на эту проблему.

Так, спикеры высказали мнение, что заказчик, покупая продукт или сервис, в первую очередь платит за вовлечённость вендора — его готовность оперативно решать проблемы. Разработчик не может гарантировать, что его решение защитит от всех возможных угроз, но может дать гарантию, что будет со всей ответственностью заниматься возникшей проблемой.

Переводя свои бизнес-процессы в облако, пользователь разделяет с провайдером ответственность за безопасность данных и доступа к ним. В зависимости от модели взаимодействия (IaaS, PaaS или SaaS) уровень ответственности заказчика может меняться. Наложенные решения помогают пользователю лучше контролировать его область ответственности.

Что умеют наложенные средства облачной безопасности

По нашей просьбе эксперты перечислили основные виды средств наложенной безопасности для облака, представленных на отечественном рынке:

- Workload Security — защита операционной системы, контроль её целостности, антивирусный мониторинг и другие средства обеспечения безопасности пользовательских виртуальных машин.

- Network Security — системы предотвращения вторжений, контролирующие каждый поступающий пакет.

- Системы контроля облачных хранилищ.

- Технологии защиты, интегрируемые в типовые (Office 365 и другие) и пользовательские приложения.

- Со стороны провайдера — поставляемые внешним вендором средства защиты персональных данных, системы для защиты инфраструктуры VMware, решения для обеспечения доверия к платформе и создания защищённого канала связи до облака.

- Средства контроля корректности настроек в публичных облаках.

Возможно ли лицензирование наложенных ИБ-средств для облаков по модели «pay-as-you-go»

Работа с облачными сервисами предполагает варианты нерегулярного использования предоставляемой инфраструктуры. Например, заказчик может размещать свои системы в облаке только на период повышенного спроса, а в «несезон» обходится собственными аппаратными средствами. Насколько вендоры, работающие на отечественном рынке облачных средств безопасности, готовы к удовлетворению таких потребностей клиентов? Можно ли купить лицензию на день, месяц, час?

Валерий Денисов отметил, что облачные средства безопасности Check Point имеют варианты «поминутной тарификации», когда пользователь платит только за время реального использования системы.

Павел Коростелев выразил мнение, что на отечественном рынке более востребованны годовые контракты на аренду аттестованной инфраструктуры в облаке. К использованию модели «pay-as-you-go» российские заказчики пока не готовы.

Михаил Кондрашин сказал, что для различных продуктов Trend Micro применяются разные модели лицензирования, среди которых есть и поминутная, почасовая и помесячная тарификация.

Спикеры обсудили ещё несколько кейсов, предложенных модератором. Оказалось, что на рынке практически нет ИБ-решений для защиты публичных репозиториев, специализирующихся на хранении кода (GitHub и других). Также относительно слабо развит рынок защиты облачных CRM-систем. В частности, ни один из вендоров не поддерживает безопасность в популярных отечественных облачных сервисах amoCRM и «Битрикс24.CRM».

По мнению Павла Коростелева спрос на продукты, лицензируемые по модели SaaS, зависит от уровня зрелости рынка. На данный момент в России нет достаточного интереса покупателей для этого класса решений. Объёмы продаж, сопоставимые с выручкой от систем для защиты ЦОД, ожидаются в России через 5–7 лет.

Что эффективнее — наложенные или встроенные средства защиты облачных систем

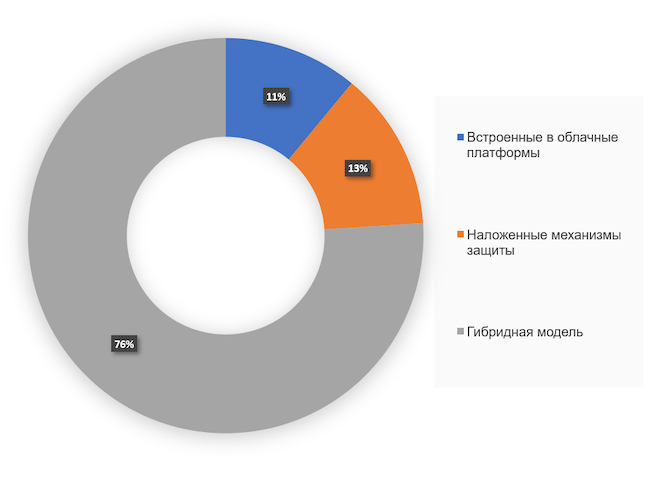

Зрители прямого эфира тоже поделились с нами своими мнениями по поводу способов защиты облачных систем. Как показал наш опрос, 11 % считают ИБ-средства, встроенные в облачные сервисы, достаточно эффективными. Чуть большее количество ответивших (13 %) доверяют наложенным системам безопасности. Максимальное же число голосов нашей аудитории получил компромиссный вариант — гибридная модель. Его выбрали 76 % опрошенных.

Рисунок 2. Какие механизмы защиты облаков вы считаете более эффективными?

Особенности российского рынка защиты облачных сервисов

Отечественный рынок наложенных средств безопасности для облака имеет ряд особенностей, обусловленных в первую очередь активной позицией регулирующих органов. Двое приглашённых в студию спикеров представляли зарубежных вендоров, а один — российского разработчика, поэтому нам удалось посмотреть на рынок с разных углов зрения.

Так, компания «Код Безопасности» активно создаёт и предлагает сертифицированные регуляторами решения. Одной из особенностей продажи таких облачных систем является необходимость сертифицировать не только сам продукт, но и ту среду, в которой он будет исполняться — то есть конкретный аттестованный сегмент у облачного провайдера. Ещё один вызов связан с выполнением СКЗИ из облака, что должно быть явно прописано в аттестационном формуляре.

Представители Check Point и Trend Micro в свою очередь отметили, что они скорее ориентированы на работу с другой категорией заказчиков и не получают запросов на сертификацию облачных средств защиты.

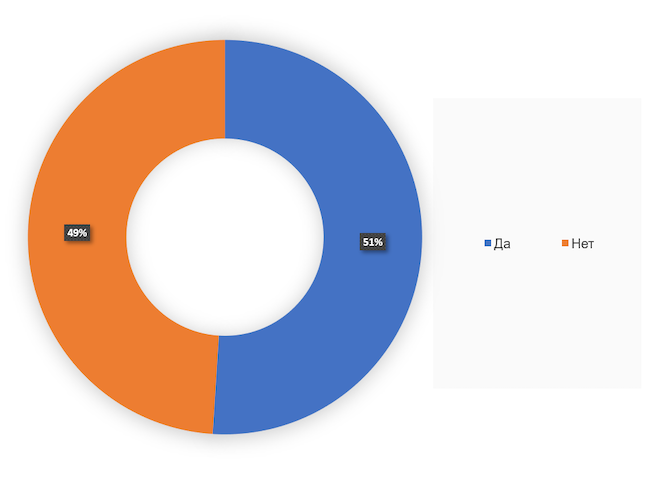

Что же касается зрителей прямого эфира, то, как показал наш опрос, 51 % из них заинтересованы в сертификации облачного средства защиты, а 49 % не видят в этом необходимости.

Рисунок 3. Для вас актуальна сертификация облачного средства защиты?

Эксперты также сформулировали особенности, присущие российскому рынку ИБ-решений для облачных сервисов:

- Очень высокий уровень локализации — 95 % всех денег, которые тратятся на облачные сервисы в России, остаются в стране.

- Отечественные заказчики менее зрелы, очень мало компаний реализуют стратегию Cloud First.

- Значительный объём аттестованных сегментов, например систем для хранения персональных данных.

- Использование российских алгоритмов для шифрования данных.

- Высокий спрос на средства защиты трафика и недоверие к облачным провайдерам со стороны служб безопасности заказчиков.

- Использование заказчиками мультиоблачной стратегии для снижения рисков блокировки западных сервисов регуляторами.

- Тенденция к отказу от продуктов VMware в качестве основы облачных виртуальных машин и поиск отечественного решения в рамках импортозамещения.

- Взрывной рост рынка, который будет продолжаться и в ближайшие годы.

Какие механизмы защиты облака наиболее востребованны у заказчиков

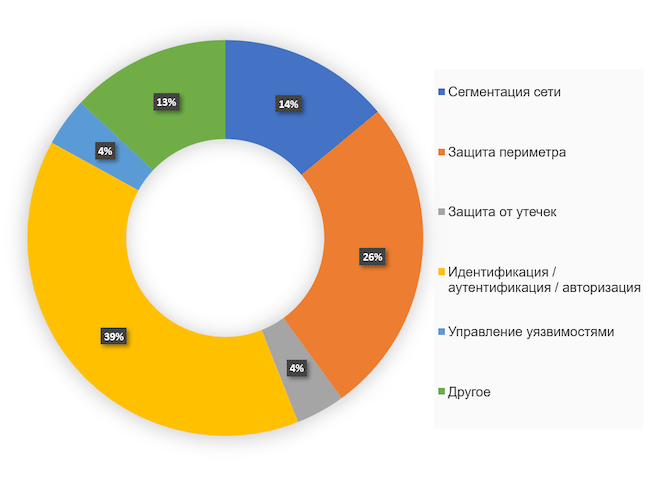

Чтобы составить своеобразный рейтинг наиболее востребованных функций облачных ИБ-систем, мы поинтересовались у аудитории прямого эфира, какой механизм защиты в облаке они будут внедрять (или уже внедрили) в первую очередь. Наибольшее число голосов опрошенных — 39 % — набрал вариант «Идентификация / аутентификация / авторизация». Как отметили эксперты в студии, с этой задачей неплохо справляются сами облачные сервисы и наложенных решений в этой сфере не требуется.

Более четверти респондентов (26 %) в первую очередь будут внедрять защиту периметра. Сегментация сети набрала 14 % голосов наших зрителей, функции защиты от утечек и управления уязвимостями — по 4 %. Оставшиеся участники опроса (13 %) выбрали вариант «Другое».

Рисунок 4. Какие механизмы защиты в облаке вы будете внедрять (или уже внедрили) самыми первыми?

Как научиться доверять облачному провайдеру

Важный вопрос, который модератор беседы задал экспертам в студии, — как контролировать доступ к данным, выгруженным в облако. Каким образом заказчик может получить информацию о том, что его конфиденциальные данные не попали в чужие руки — законным (по решению суда) или нелегальным способом? Безусловно, средства защиты могут собирать телеметрию, передаваемую облачным провайдером, но где гарантия, что последний будет отдавать всю необходимую информацию?

По мнению наших экспертов, наиболее важным моментом в этом вопросе является создание фреймворка доверия облачному провайдеру. Для этих целей может быть использован аудит создателя облачного сервиса силами заказчика или внешней консалтинговой компании. Кроме того, потенциальный клиент может использовать специализированные опросники, изучить аттестат провайдера. Существуют и технические средства мониторинга работы виртуальной машины, развёрнутой в облаке.

Однако какими бы изощрёнными способами заказчик ни пытался защититься от вмешательства провайдера, всегда существует та грань, за которой необходимо «работать на доверии». Как отметил Павел Коростелев, необходимо научиться доверять облачному провайдеру, а провайдеру со своей стороны требуется наработать достаточный уровень авторитета, чтобы заслужить это доверие.

Выводы

Рынок облачных систем, предоставляющих инфраструктуру, платформы и сервисы, растёт на десятки процентов ежегодно. Вопросы информационной безопасности становятся первостепенными для коммерческих и государственных заказчиков, которые принимают решение о размещении некоторой части своих ресурсов в облаке. Собравшиеся в студии Anti-Malware.ru эксперты, а также зрители прямого эфира смогли очертить круг основных проблем, касающихся наложенных ИБ-средств для облака, и разобраться в том, какие функции таких систем наиболее востребованны сейчас и что ждёт рынок в будущем. Вы также можете высказать своё мнение о наложенных системах безопасности в облаке, оставив комментарий под записью прямого эфира.

Мы запланировали ещё более 20 конференций AM Live, посвящённых наиболее интересным темам, связанным с рынком информационной безопасности. Чтобы не пропустить очередную трансляцию, подпишитесь на наш YouTube-канал и не забудьте включить уведомления о новых публикациях. До встречи в студии Anti-Malware.ru!