Одной из значимых тем обсуждений на ЦИПР-2024 стал разбор причин перехода российских компаний к облачной модели безопасности. То, что ещё несколько лет назад рассматривалось большинством из них как малореалистичный сценарий, сегодня становится будущим курсом развития.

- Введение

- Кибератаки на госструктуры стали в основным целевыми

- Категорирование объектов КИИ

- Опасности, с которыми сталкиваются объекты КИИ

- Защита КИИ и облако

- Облачная платформа для госкомпаний

- Выводы

Введение

Конференция ЦИПР-2024, которая в эти дни проходит в Нижнем Новгороде, собрала более 5,3 тыс. участников. В программе деловой части запланировано более 100 различных сессий. В первый день состоялись 29 из них, а число спикеров составило 220 человек.

Одной из наиболее интересных стала сессия о развитии систем защиты КИИ при размещении в облаке. Главным спикером выступил Евгений Хасин, врио директора департамента обеспечения кибербезопасности Минцифры.

Участники обсуждения затронули такие важные темы, как выбор подходящих инструментов кибербезопасности, отвечающих подходам нацпрограммы «Экономика данных и цифровая трансформация государства», поиск решений для обработки и хранения данных с использованием национальных облачных платформ, реализация мер защиты для объектов КИИ в облаке.

Рисунок 1. Сессия по безопасности КИИ в облаке на ЦИПР-2024

Кибератаки на госструктуры стали в основным целевыми

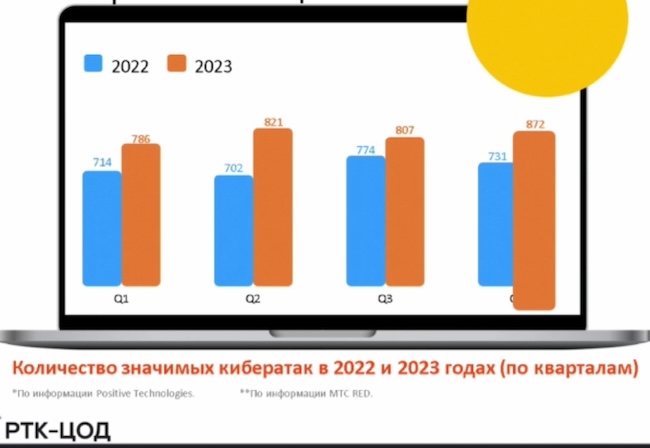

Главной причиной востребованности облачной модели безопасности для объектов КИИ стал отмеченный всеми участниками дискуссии переход от массовых кибератак хактивистов к целевым операциям. По данным аналитиков, в 2023 году Россия попала в топ-5 стран, которые чаще других подвергались кибератакам.

За прошедший год было совершено более 6000 кибератак только на объекты КИИ. В основном злоумышленники выбирали государственные, промышленные и финансовые организации и предприятия. Во многих случаях целью было дестабилизировать их деятельность, а не просто создать «визуальный эффект».

Как отметил Евгений Хасин, не менее значимыми стали угрозы кражи или уничтожения критически важной информации. В 2023 году в публичный доступ попали данные почти 400 российских компаний и более 220 млн телефонных номеров российских абонентов. Эти хакерские атаки тоже носили деструктивный характер, были нацелены на выведение из строя инфраструктур атакуемых объектов и на уничтожение данных. По оценке экспертов, тренд сохранится и в 2024 году.

Рисунок 2. Количество значимых кибератак против КИИ в 2022–2023 гг.

В целом распределение атак по отраслям выглядело следующим образом:

- госучреждения — 23 %;

- медицинские организации — 16 %;

- промышленность — 15 %;

- ИТ-компании — 12 %;

- финансы — 9 %.

Категорирование объектов КИИ

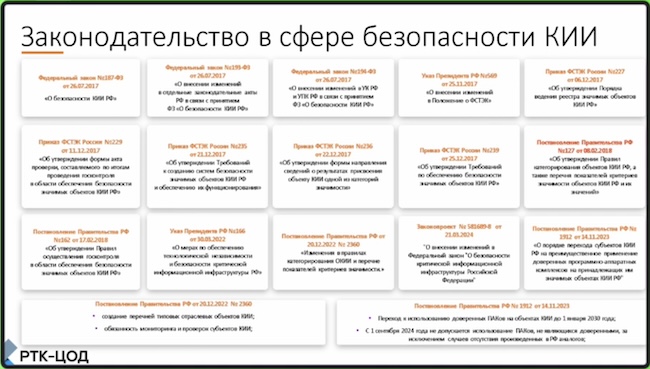

В стране продолжается процесс категорирования объектов критической информационной инфраструктуры. Эти мероприятия проводятся в соответствии с принятыми регуляторными требованиями. Хотя список законов широк, правовые акты чётко нацелены на достижение реальных целей безопасности КИИ, отмечали все участники дискуссии.

В прошлом году в Минцифры были разработаны списки типовых объектов КИИ. Цель — помочь компаниям в решении задач по категорированию. Работы по этому направлению будут проводиться в течение всего 2024 года.

Рисунок 3. Законодательство в сфере безопасности КИИ

Была поднята тема финансирования работ по категорированию. Ключевым вопросом стала приоритизация. Что более важно для компании: качественная реализация поставленных регулятором задач или соблюдение намеченных (весьма сжатых) сроков?

Среди проблем было отмечено, что финансовые средства на реализацию мероприятий по категорированию часто закладывались в недостаточном объёме. Это вызывает определённые трудности при выполнении поставленных задач.

Главным регулятором в сфере КИИ выступает ФСТЭК России. На неё возложены функции контроля и наложения наказания в случае выявления нарушений. Многих волновал вопрос о том, насколько завершён процесс регуляторной подготовки. Как отметила Елена Торбенко, начальник управления ФСТЭК России, перечень отраслей, которые отнесены к сфере КИИ, не планируется расширять.

Законодатели Республики Башкортостан выдвинули предложение отнести к КИИ такие отрасли, как просвещение и социальная сфера. С точки зрения ФСТЭК России, это предложение было слишком неопределённым и неточным. Главным критерием здесь является связь отрасли с решением задач национальной безопасности, поэтому данная инициатива не была поддержана правительством.

Поскольку ФСТЭК уже запустила процесс проверки выполнения субъектами КИИ регуляторных требований, её представителю задали вопрос о возможности усиления давления (повышения размера штрафов) в случае выявления нарушений. Елена Торбенко подчеркнула в своём ответе, что первоначально ФСТЭК России даже не планировала накладывать штрафы за нарушения и рассчитывала на сознательность субъектов КИИ.

Рисунок 4. Перечень типовых объектов КИИ

Однако дальнейшее развитие событий показало, что необходимо вводить ответственность за нарушение требований регулятора. Введённая ответственность затем была даже ужесточена, чтобы подтолкнуть нерадивые компании к действиям в правильном направлении.

Количество выписанных штрафов уже весьма велико. За 2023 год было наложено наказание по более чем 150 административным делам. По итогам I квартала 2024 года таких дел уже более 70.

Впрочем, Елена Торбенко заверила собравшихся в том, что вопрос об ужесточении штрафов на сегодняшний день не стоит. Обсуждается другой вопрос: возможность расширения списка должностных лиц, к кому могут быть применены штрафы. Сейчас в него входят только руководители. В перечень могут быть добавлены конкретные (технические) исполнители, из-за действий которых возникают нарушения.

Опасности, с которыми сталкиваются объекты КИИ

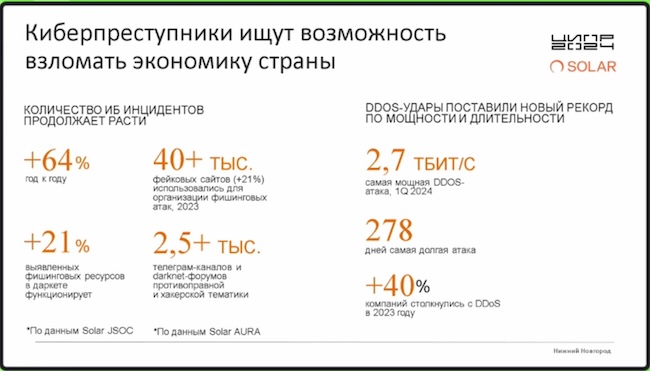

Как рассказал Владимир Бенгин, директор по продуктовому развитию ГК «Солар», за 2023 год серьёзно выросло количество целевых атак. Отдельные из них не детектируются даже с помощью самых передовых средств защиты. По данным «Солара», стоимость реализации атаки в среднем составляет около 300 тыс. долларов США.

Главными объектами целевых атак являются ключевые отрасли экономики России, государственные цифровые сервисы, операторы ЦОДов, телеком- и интернет-операторы, а также объекты КИИ.

По словам Владимира Бенгина, возросла и интенсивность целевых атак в 2024 году. В первом квартале крупные инциденты регистрировались практически каждую неделю.

Рисунок 5. Количество ИБ-инцидентов продолжает расти

В то же время большинство результативных инцидентов связаны с социальной инженерией и фишинговыми атаками. По мнению Владимира Бенгина, «они всегда достигают успеха». Социальная инженерия названа самой больной точкой КИИ в России.

Было также сказано, что ещё в 2022 году в «Соларе» оценили максимальную мощность DDoS-атак, которым необходимо противостоять. Эта оценка делалась для планирования развития инфраструктуры и составила 3 Тбит/с. Как отметил Владимир Бенгин, в I квартале 2024 года «Солар» зарегистрировал DDoS-атаку мощностью в 2,7 Тбит/с. Похоже, возможности злоумышленников близятся к критической отметке.

Защита КИИ и облако

Ещё совсем недавно многие крупные госкомпании даже не рассматривали возможность переноса своей инфраструктуры в облако. Но теперь это уже не просто нарастающий тренд, а рекомендация, которая отражена в нормативных актах.

Например, в прошлом году вышел федеральный закон № 406-ФЗ, где заявлено, что ГИСы могут размещаться на площадках хостинг-провайдеров. Как отметил Владимир Бенгин, этот вопрос может считаться уже решённым. Но тогда к ЦОДам и хостинг-провайдерам будут предъявляться те же требования, что и к объектам КИИ. В этом случае ответственность по КИИ должна быть отражена в заключаемых договорах по всем элементам, включая ответственность за отработку инцидентов.

Владимир Бенгин напомнил также, что данная тема прозвучала и в выступлении Михаила Мишустина, председателя правительства РФ. Тот заявил: «Ввести обязательные нормативы для госкомпаний по доле закупки облачных сервисов у коммерческих операторов».

В приоритете — дальнейшее развитие инфраструктур облачных сервисов и строительство новых ЦОДов. Из этого Владимир Бенгин сделал вывод, что развитие ИБ будет идти в сторону облаков. Это позволит компаниям получить на стороне облачных провайдеров ту часть экспертизы, которой им сейчас не хватает.

Облачная платформа для госкомпаний

По мнению Алексея Суравикина, директора направления «Перспективные продукты» компании «РТК-ЦОД», главным определяющим фактором развития облачной инфраструктуры является надёжность её работы. Именно таким вопросам «РТК-ЦОД» уделяет в настоящее время первостепенное внимание, поддерживая работу ряда важных государственных ресурсов.

Рисунок 6. Список облачных госсервисов, поддерживаемых компанией «РТК-ЦОД»

Оценивая перспективы присутствия госкомпаний в облаке, Алексей Суравикин отметил, что требования к КИИ будут ужесточаться. Главным стимулом для этого станут повышенные регуляторные требования и недостаток собственной экспертизы компаний для быстрой реализации соответствующих функций. Это будет подталкивать госкомпании с объектами КИИ к переносу части своих ИБ-функций в облако.

Оценивая рост спроса на реализацию защитных мер для значимых объектов КИИ в облаке, «РТК-ЦОД» официально объявил в марте 2024 года о создании полностью импортозамещённого «Облака КИИ». Заявляется, что это — отечественная управляемая облачная инфраструктура, которая полностью соответствует требованиям приказа ФСТЭК России № 239 и обеспечивает заданный уровень надёжности и безопасности. Потенциальные заказчики — из областей B2G и B2B.

Рисунок 7. Структура дата-центров класса Tier III компании «РТК-ЦОД»

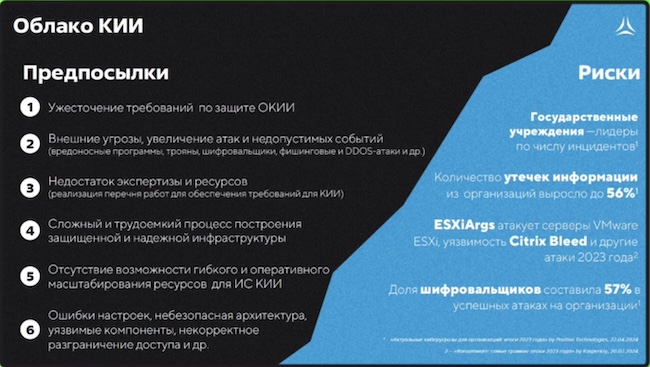

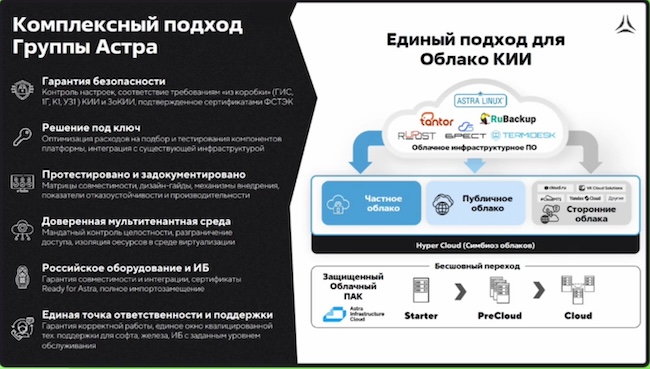

Антон Шмаков, технический директор ГК «Астра», назвал ряд дополнительных причин, которые могут подтолкнуть госкомпании к переходу на облачную безопасность.

Рисунок 8. Предпосылки для переноса ИБ-функций в облако (по версии «Астры»)

Он также представил стратегию развития «Астры» для поддержки облачной реализации своей платформы. Был обозначен и план взаимодействия со сторонними игроками на рынке облачных платформ.

Уже сейчас «Астра» предлагает заказчикам услугу «Защищённый облачный ПАК», которая позволяет осуществить бесшовный переход к облачной реализации. Выделены несколько ступеней:

- Starter (от 3 до 10 хостов);

- PreCloud (10–30 хостов);

- Cloud (свыше 30 хостов).

Рисунок 9. Подход группы «Астра» к реализации «Облака КИИ»

Владимир Молодых, директор по продуктам группы компаний «Цифра», видит трудности в том, что пока слабо изучены организационные вопросы, касающиеся перехода госкомпаний в облако. Первое, что мешает госкорпорациям, — это привычки. Несмотря на наличие правовых решений, процедура перехода и разрешения вопросов по части облачной безопасности для объектов КИИ пока неясна. Ещё одна причина — это смена зависимости от поставщика решения (vendor lock-in) на зависимость от оператора облака (cloud lock-in).

Выводы

Перенос части ИБ-функций госкомпаний в облака, похоже, начался. Уже есть облачные платформы и сервисы для реализации соответствующих задач. Но вопросы всё ещё остаются; рынку, сообществу и регуляторам предстоит их решать.