CAASM-системы (Cyber Asset Attack Surface Management, управление площадью атаки для киберактивов) предназначены для непрерывного мониторинга и выявления всех цифровых активов, а также для визуализации и приоритизации рисков. Благодаря этому сужается спектр целей и возможностей злоумышленников.

- Введение

- Что такое CAASM

- Ключевые компоненты CAASM

- Преимущества внедрения CAASM

- Сравнение CAASM с другими средствами управления площадью атаки

- Оценка пользы от внедрения CAASM

- Выводы

Введение

Повсеместная цифровизация жизни современного человека открывает ему всё больше возможностей в информационном пространстве для решения личных и рабочих задач. События последних лет — пандемия и геополитические противоречия — ускорили эволюцию инструментов атаки и защиты в киберсреде.

Концепции, которые только зарождались несколько лет назад, сейчас актуализируются, демонстрируя на практике эффективность современных подходов к управлению цифровыми рисками, помогая выстраивать киберзащиту компании в ответ на новые вызовы.

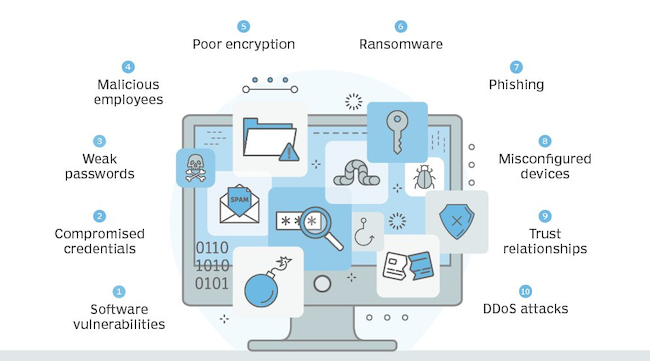

Рисунок 1. Основные векторы атак злоумышленников

Аналитики Gartner в отчёте «Основные тенденции в кибербезопасности 2022» обозначили «расширение площади атаки» как один из ключевых рисков для корпоративной киберсреды на ближайшие годы. Наибольшему риску подвержены киберфизические системы, IoT-устройства, системы с открытым исходным кодом, облачные приложения и комплексные цифровые цепочки поставок.

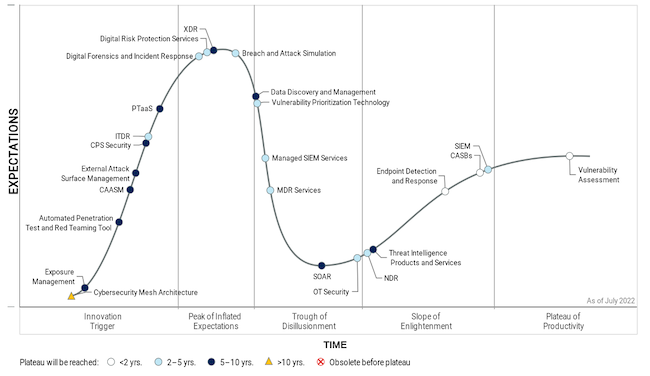

С каждым годом растёт востребованность таких концепций, как EASM (External Attack Surface Management, управление площадью атак извне) и CAASM, в архитектурах безопасности компаний, что также отражено на «ажиотажном» графике Gartner.

Рисунок 2. Ажиотажность технологий киберзащиты по версии Gartner, 2022 г.

По прогнозу видно, что технологии на базе концепций CAASM и EASM будут востребованными на рынке СЗИ в течение 5–10 лет.

Мы уже подробно рассматривали то, как EASM-платформы помогают снизить риски на внешнем периметре компании. Рассмотрим теперь концепцию CAASM, которая фокусируется на выявлении и контроле всех цифровых активов организации: как внутренних, так и внешних.

Что такое CAASM

CAASM помогает ИТ-подразделениям получить непрерывную видимость киберактивов компании. Такой подход формирует более полную картину реального состояния инфраструктуры и позволяет службе безопасности своевременно реагировать не только на актуальные текущие угрозы, но и на потенциальные угрозы будущего.

Продукты и решения на принципах CAASM интегрируются с широким спектром источников данных и инструментов защиты. CAASM аккумулирует и объединяет данные, анализирует трафик на периметре для непрерывного многомерного представления всей площади атаки.

Наличие актуальных данных об активах помогает руководителям ИБ-подразделений визуализировать инфраструктуру и закрывать пробелы в обеспечении безопасности, расставлять приоритеты для защиты активов, формируя единое представление о реальном состоянии безопасности организации, что открывает путь к превентивным мерам в управлении рисками.

Ключевые компоненты CAASM

CAASM-подход ориентирует специалистов по безопасности на использование ряда инструментов, необходимых для эффективного управления площадью атаки организации и для реагирования на риски.

Обнаружение активов

Отсутствие видимости всех активов организации повышает риск атаки злоумышленников. Продукты класса Cyber Asset Attack Surface Management автоматически обнаруживают и каталогизируют всё имеющееся в цифровой инфраструктуре компании, включая локальные, облачные и удалённые системы.

Компания, которая использует CAASM, имеет чёткую обзорную модель всех своих развёрнутых веб-приложений, серверов, сетевых устройств и облачных сервисов. CAASM помогает провести комплексную инвентаризацию устройств, приложений, сетей и пользователей, которые составляют площадь атаки компании.

Оценка уязвимости

Также необходимо знать факторы риска, которые создаёт каждый актив. Например, это могут быть отсутствие последних обновлений безопасности или получение доступа к конфиденциальным данным без надлежащих мер контроля.

Решения на принципах CAASM объединяют данные об активах, чтобы помочь службам безопасности выявлять уязвимости, неправильные конфигурации и другие потенциальные риски.

При анализе учитываются версии программного обеспечения, патчи и конфигурации, которыми могут воспользоваться злоумышленники для реализации атаки.

Приоритизация рисков

CAASM-системы также оценивают критическую значимость обнаруженных уязвимостей и активов, помогая расставить приоритеты и минимизировать наиболее существенные потенциальные риски от кибератак. Это полезно для ИТ-отдела компании, потому что не все специалисты заняты контролем безопасности активов и осведомлены о потенциально рисковых объектах.

Допустим, разработчики в компании используют библиотеку с открытым исходным кодом с известной уязвимостью Log4j. В этом случае CAASM поможет ИТ-специалистам выявить все активы, которые затрагивает данная уязвимость, и определить её приоритетность в контексте прочих рисков, передав информацию о рисках в отдел ИБ.

Интеграция с инструментами безопасности

Широкая видимость объектов инфраструктуры достигается за счёт интеграции CAASM-решений с уже существующими инструментами киберзащиты, такими как:

- Продукты для контроля и защиты Active Directory.

- Сканеры уязвимостей.

- EPP-платформы (Endpoint Protection, защита конечных точек).

- Решения класса EASM и др.

Непрерывный мониторинг

CAASM-продукты непрерывно отслеживают площадь атаки организации на предмет изменений и новых уязвимостей. Сюда входят оборудование, программное обеспечение и данные, как локальные, так и в облаке.

Например, если новый сегмент облачного хранилища разворачивается без надлежащего контроля доступа, CAASM обнаружит небезопасную конфигурацию и уведомит отдел безопасности.

Такая видимость в режиме настоящего времени позволяет специалистам оперативно выявлять и устранять возникающие угрозы, тем самым сокращая окно возможностей для потенциальной атаки злоумышленников.

Исправление и смягчение последствий

CAASM-платформы предоставляют информацию и рекомендации по устранению выявленных уязвимостей, неправильных конфигураций активов и инструментов защиты.

Это может включать в себя автоматическое применение и развёртывание патчей, корректировку конфигурации или другие необходимые меры, направленные на уменьшение общей площади атаки организации.

Отчётность и аналитика

Комплексные возможности отчётности и аналитики CAASM-продуктов позволяют компании отслеживать состояние инфраструктурной безопасности на дистанции во времени, измерять эффективность своих усилий по обеспечению безопасности и демонстрировать соответствие нормативным требованиям.

Рассмотрим, какие преимущества получает компания после внедрения CAASM-продуктов.

Преимущества внедрения CAASM

Комплексная видимость активов компании и управление рисками. Актуальное представление о киберактивах охватывает все локальные, облачные и удалённые системы. Автоматизируя инвентаризацию активов и снижая зависимость от рутинных процессов сбора данных в ручном режиме, CAASM оптимизирует управление активами, упрощая обнаружение объектов и устранение пробелов в обеспечении безопасности.

Приоритетное управление угрозами и текущий статус защиты. Оценивая критическую значимость активов и серьёзность обнаруженных уязвимостей, CAASM помогает компании расставлять приоритеты, гарантируя, что наиболее значительные риски будут закрыты в первую очередь. Кроме того, CAASM предоставляет ценную информацию о текущих средствах управления безопасностью компании и состоянии этих средств, их связях с другими активами, что позволяет специалистам не только увидеть уязвимые элементы, но и оптимизировать неэффективные конфигурации СЗИ.

Интеграция и мониторинг в настоящем времени. Отслеживание и контроль площади атаки на предмет изменений и новых уязвимостей в режиме реального времени позволяют специалистам по безопасности быстрее выявлять и устранять возникающие угрозы, применяя превентивные средства и повышая общую киберустойчивость компании. Гибкие возможности интеграции решений CAASM в инфраструктуру облегчают сбор и обмен данными, а также скоординированное реагирование в рамках целостной экосистемы безопасности, что ведёт к формированию более комплексного и эффективного подхода, более стратегичных решений при построении киберзащиты.

Соответствие требованиям и производительность. Внедрение CAASM помогает организациям контролировать соблюдение нормативных требований и устранять потенциальные уязвимости до того, как ими смогут воспользоваться злоумышленники. За счёт автоматизации рутинных процессов сбора и обработки данных об активах CAASM позволяет специалистам фокусироваться на стратегических задачах и повышает производительность внутри организации.

Сравнение CAASM с другими средствами управления площадью атаки

Рассмотрим основные отличия CAASM от смежных подходов. Произведём сравнительный анализ по нескольким критериям в табличном виде для систем EASM и CSPM (Cloud Security Posture Management, управления состоянием безопасности облака). CSPM-продукты нацелены на автоматизацию управления во всех облачных активах и сервисах компании.

Сравнение CAASM, EASM и CSPM

Таблица 1. Сравнительная таблица решений классов CAASM, EASM и CSPM

|

Критерий сравнения |

CAASM (Cyber Asset Attack Surface Management) |

EASM (External Attack Surface Management) |

CSPM (Cloud Security Posture Management) |

|

Ориентация продукта |

Ориентирован на весь спектр киберактивов компании, включая локальные, облачные, удалённые системы и IoT-устройства |

Ориентирован на внешние ресурсы компании: общедоступные приложения, серверы, облачные сервисы и сторонние компоненты |

Ориентирован на облачную инфраструктуру организации, настройки и соблюдение политик безопасности |

|

Обработка угроз |

Обрабатывает как внутренние, так и внешние угрозы. Для получения внешних данных CAASM-продукты интегрируются с инструментами EASM |

Обрабатывает угрозы исходящие из внешних источников или от злоумышленников |

Устраняет неправильные конфигурации и несоответствия политикам безопасности облачных сред |

|

Видимость |

Комплексное представление о площади атаки организации, включая активы, неправильные конфигурации и уязвимости |

Представление о внешней площади атаки компании с позиции злоумышленника |

Предоставляет информацию о состоянии облачной безопасности организации посредством постоянного мониторинга облачных сред |

|

Интеграция |

Интегрируется с различными инструментами безопасности и источниками данных для выявления потенциальных слабых мест и определения приоритетов по их устранению |

Использует такие методы, как автоматическое сканирование, разведка и анализ угроз, для выявления и оценки рисков, связанных с активами, подвергающимися воздействию извне |

Интегрируется посредством API с инструментами поставщиков облачных услуг для оценки, мониторинга и реализации политик безопасности |

|

Управление площадью атаки |

Помогает контролировать и уменьшать площадь атаки посредством непрерывного мониторинга, обнаружения уязвимостей и определения приоритетов в действиях по устранению |

Помогает управлять внешней площадью атаки, определяя потенциальные точки входа для эксплуатации брешей |

Повышает безопасность облака за счёт выявления и устранения неправильных конфигураций и рисков в части соответствия нормативным требованиям |

|

Задача |

Направлен на улучшение общего состояния безопасности путём своевременного устранения рисков по всему спектру активов организации |

Целью является своевременное снижение риска внешних атак и утечек данных за счёт минимизации внешней площади атаки организации |

Призван улучшить состояние безопасности облачных сред согласно лучшим практикам и стандартам |

Как видно, CAASM является более универсальным СЗИ, которое охватывает все цифровые активы компании и постоянно контролирует их защиту как от внешних угроз, так и от внутренних.

Комбинация этих продуктов на базе CAASM способствует взаимному обогащению ценными данными — в связке как с EASM, так и с другими инструментами контроля внешних активов компании.

Оценка пользы от внедрения CAASM

Оценить эффективность работы CAASM после интеграции в систему киберзащиты компании возможно путём отслеживания различных показателей.

Обозначим ключевые параметры, на базе которых можно произвести эту оценку.

Охват активов

Важнейшим показателем эффективности работы CAASM является степень охвата активов организации. Учитываются как физические активы, так и цифровые: серверы, устройства, приложения, базы данных, сети и облачные ресурсы.

Чем больше активов, связанных с компанией, видит CAASM, тем яснее понимание потенциальной площади атаки и тем качественнее меры для защиты от угроз.

Среднее время инвентаризации

Параметр MTTI (Mean Time to Inventory, среднее время инвентаризации) отражает длительность обнаружения и интеграции новых активов в CAASM.

Более быстрое обнаружение указывает на более агрессивный подход к выявлению активов и управлению ими.

Скорость обнаружения и устранения уязвимостей

Показатели обнаружения и устранения уязвимостей оценивают долю выявленных брешей, которые были устранены в течение обозначенного интервала времени.

Оперативность устранения проблем свидетельствует о более эффективном подходе к снижению рисков в безопасности компании.

Среднее время обнаружения и реагирования

MTTD (Mean Time to Detect, среднее время обнаружения) измеряет скорость обнаружения инцидента в безопасности. MTTR (Mean Time to Respond, среднее время ответа) измеряет продолжительность реагирования и устранения последствий.

Низкие значения MTTD и MTTR означают более эффективную работу CAASM в компании.

Соответствие нормативным требованиям

Этот параметр представляет собой долю активов, которые соответствуют внутренней политике и нормативным стандартам. Чем выше этот показатель, тем эффективнее управление активами и тем ниже риски наступления недопустимых событий в безопасности.

Инциденты и нарушения безопасности

Постоянный мониторинг частоты и критической значимости инцидентов и прочих нарушений безопасности на длительном интервале времени также даёт представление об эффективности работы CAASM.

Экономия затрат и возврат инвестиций

Сокращение длительности простоя, снижение затрат в реагировании на инциденты, исключение штрафов регулирующих органов и т. д. — всё это в конечном итоге также отражается на возвратности инвестиций и общей финансовой выгоде компании.

Отслеживая эти и другие метрики эффективности, которые каждая компания утверждает в зависимости от сферы деятельности, специалисты могут лучше понять пользу от внедрения CAASM, выявить те метрики и области, которые требуют оптимизации, и принять необходимые меры, которые в конечном итоге усилят общее состояние безопасности компании.

Выводы

Решения CAASM формируют комплексное представление обо всех цифровых активах компании как на внешнем периметре защиты, так и на внутреннем. CAASM помогает составить обзорную карту площади атаки организации, оценить теневые ресурсы компании для выявления потенциальных рисков, связанных с цифровым следом.

Задачей CAASM-продуктов является уменьшение площади атаки путём выявления всех цифровых активов, их непрерывного контроля, визуализации собранных данных и приоритизации рисков с целью устранения уязвимостей.

Внедрение CAASM повышает общее состояние кибербезопасности и киберустойчивости, параллельно помогая выполнить нормативные требования, а также оптимизировать общую производительность ресурсов компании.

CAASM будет полезен более зрелым организациям, которые имеют в управлении мощную и постоянно меняющуюся инфраструктуру. Непрерывный мониторинг всех активов, в том числе теневых, позволяет своевременно адаптировать инструменты защиты как для текущих угроз, так и для потенциальных угроз будущего, что делает CAASM ценным компонентом стратегии кибербезопасности компании.