Нынешнее время связано со многочисленными неопределённостями, с которыми столкнулись российские предприятия (санкции против России, кибервойны). Какие новые риски возникли? Как управлять ими? Были ли среди них «чёрные лебеди»?

- Введение

- Изменения набора и масштаба киберугроз

- Кто стоит за нынешними кибератаками на предприятия?

- Переход от качественной оценки киберрисков к их количественному измерению

- Следует ли оценивать кибервыживаемость предприятий?

- Как оценивать киберриски непредсказуемых событий?

- Как оценивать киберриски событий, которые не происходили ранее?

- Недопустимые события — решение для рынка?

- Как верифицировать корректность полученной оценки рисков?

- Как правильно выстраивать работающую систему управления ИБ-рисками на предприятии?

- Два крайних подхода бизнеса к рискам в ИБ на предприятии

- В каком направлении идёт развитие методики оценки киберрисков?

- Отраслевые карты киберрисков для предприятий: мнения представителей отрасли

- Выводы

Введение

Нынешние обстоятельства часто называют кибервойной из-за новых рисков, с которыми столкнулись российские предприятия. Так ли это или «кибервойна» ненастоящая? Как изменились киберриски за последнее время? Как оценивать их? Насколько возможно уйти от качественной оценки рисков к их количественному измерению? Как правильно оценивать риски для событий, которые ранее никогда не встречались на практике? Где грань между неверной оценкой рисков и форс-мажором?

Обсуждение этих вопросов в прямом эфире прошло с участием ведущих экспертов российского ИБ-рынка:

- Владимир Дащенко, эксперт по исследованиям угроз информационной безопасности в центре исследования безопасности промышленных систем, «Лаборатория Касперского».

- Юлия Воронова, директор по консалтингу Positive Technologies.

- Евгений Сачков, эксперт по управлению рисками, «Информзащита».

- Марат Цихмистров, руководитель направления консалтинга по информационной безопасности, ГК Innostage.

Модератором дискуссии выступил Илья Шабанов, генеральный директор Anti-Malware.ru.

Рисунок 1. Участники дискуссии по управлению киберрисками в России

Изменения набора и масштаба киберугроз

В последнее время в российской сфере ИБ возникло множество неопределённостей. Кто-то говорит, что значительно поменялся набор угроз, тогда как другие отрицают это, говоря только об изменении масштабов. Та же неопределённость наблюдается в отношении киберрисков. Они остались в прежнем виде или изменились?

Владимир Дащенко («Лаборатория Касперского») считает, что ландшафт киберугроз действительно сильно изменился. «Мы готовим сейчас интересную статистику угроз, где будут проанализированы некоторые всплески, произошедшие в апреле и в мае». По его мнению, большинство компаний пересмотрели в ответ свою модель угроз и рисковые профили. Это позволило выявить непредвиденные события, о которых раньше даже не задумывались. Прежний профиль ИБ остался разве что у самых зрелых компаний.

Юлия Воронова (Positive Technologies) считает, что, наоборот, особой новизны в возникшей ситуации нет: поменялась только интенсивность кибератак. Всплески наблюдались в начале марта, на майские и июньские праздники. Изменения состояли только в появлении ряда новых инструментов атак на стороне хакеров. Но «это — обычное явление. ИБ — развивающаяся технология».

Кто стоит за нынешними кибератаками на предприятия?

По мнению Юлии Вороновой, новизну кибератак «заметили» прежде всего в тех компаниях, где раньше не уделяли должного внимания ИБ. «Те компании, которые здраво оценивали свои киберриски в полном объёме, а не только спасались от кражи денег, прекрасно понимали и раньше, какие существуют угрозы по дестабилизации их работы, понимали, что существует техническая иностранная разведка, от которой тоже следует защищаться. Когда раньше говорили о технической разведке, то имели в виду прежде всего некие группировки с высоким техническим уровнем, большим инструментарием и хорошим бюджетом».

Владимир Дащенко («Лаборатория Касперского») добавил, что также заметен сейчас след хактивистов. Их ещё называют «мамкины хакеры», а существенным их отличием является низкая квалификация. Поэтому атаки с их стороны не столько опасны, сколько многочисленны. Ещё одна группа, которая существенно проявила своё присутствие, — это инсайдеры. «Эти три группы составили главную новую силу в ландшафте киберугроз».

Является ли это кибервойной? Такой вопрос требует пояснений в отношении того, что можно называть кибервойной. По мнению Юлии Вороновой, это прежде всего появление «чёрных лебедей». Оно рассматривалось в последнее время как возможное. Но этого не произошло. Встречались прежде всего хакеры, которые действуют по известной, понятной инструкции. «Поэтому их действия заранее прогнозируемы».

В то же время Марат Цихмистров (ГК Innostage) считает, что один «чёрный лебедь» всё-таки встретился. «Он связан с использованием Open Source. В марте-апреле появилось очень много открытых библиотек, в которые добавлялись вредоносные функции типа удаления данных либо воровства ключей от облачных услуг AWS». В определённой степени это стало неожиданностью. До недавнего времени, отметил Марат Цихмистров, основные риски от Open Source связывали с ИТ (поддержка ПО, неполнота функций), но не ИБ. «То, что Open Source может нести большие риски и для ИБ, стало, на мой взгляд, большим сюрпризом для многих». Ответ на новые проблемные задачи в этом направлении только формируется.

Новую ситуацию не готов назвать кибервойной и Евгений Сачков («Информзащита»). По его мнению, многие компании и так знали о существующих киберрисках, знали, что они могут реализоваться, знали, что не стоит пользоваться определёнными сервисами. Теперь бизнесу стало ясно, чего не следует делать. Поэтому «вряд ли стоит говорить о резком изменении профиля рисков».

Переход от качественной оценки киберрисков к их количественному измерению

Понятие киберрисков объединяет две разные области — ИТ и ИБ, которые необходимо различать, считает Юлия Воронова (Positive Technologies). Главная задача — обеспечить устойчивость бизнеса компании, предоставить ИТ нужные условия функционирования для поддержки бизнеса. Нарушить это можно не только путём хакерской атаки, но и вследствие «плохой работы ИТ-поддержки. Главная задача ИБ — это не предупредить и наметить план спасения, а обеспечить то, чтобы компания могла продолжать функционировать дальше».

Positive Technologies уже на протяжении нескольких лет придерживается убеждения, что не стоит сводить безопасность компании к «расчёту вероятности совершения того или иного события». Со слов Юлии Вороновой, «заказчики уже устали от этого. Сейчас нужно делать безопасность ради того, чтобы бизнес продолжал функционировать. Это касается не только коммерческих компаний, но и госучреждений».

Это наглядно проявляется при общении с бизнесом, продолжает Воронова. «Бизнес не думает в терминах хакера. Владелец думает в своих терминах: сохранение ритмичности производственного процесса, например». Главный вопрос для бизнеса — это обеспечить то, чтобы с ним не могли произойти «недопустимые события», способные вызвать остановку техпроцесса.

«ИБ следует не оценивать вероятности киберрисков, а выявлять те ИТ-события внутри компании, которые способны привести к появлению недопустимых событий». Факт взлома инфосистемы компании бьёт по самолюбию ИТ или бизнеса, но не отражает того, насколько это критически опасно для бизнеса. Компанию можно считать защищённой, если «у неё правильно выстроено реагирование на инциденты, действует мониторинг для выявления атак и имеется ИТ-инфраструктура для реагирования на критически важные для бизнеса события», считает Воронова.

В то же время, по мнению Марата Цихмистрова (ГК Innostage), количественный анализ хорошо проявляет себя только когда имеются необходимые данные. «Обычно у крупного бизнеса нет таких данных. Например, сколько будет стоить простой мобильного приложения в течение одного часа? Если малый бизнес знает ответ на такой вопрос, то в крупных компаниях таких данных нет».

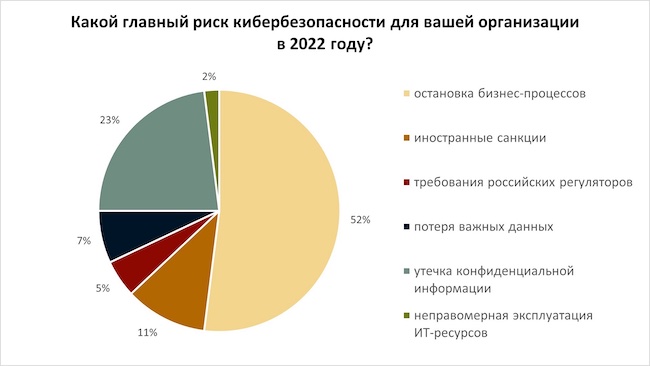

Рисунок 2. Каков главный риск в кибербезопасности для вашей организации в 2022 году?

Следует ли оценивать кибервыживаемость предприятий?

При оценке кибербезопасности нередко используют термин «кибервыживаемость». Он появился у нас около пяти лет назад, но, похоже, так и не прижился. Сейчас больше говорят о киберустойчивости и недопустимых событиях, а не о кибервыживаемости.

По мнению Владимира Дащенко («Лаборатория Касперского»), это связано с тем, что кибервыживаемость является частным случаем при управлении рисками. Этот процесс связан с тремя необходимыми операциями: предвидением событий, адаптацией к возникающим рискам и выполнением необходимых действий для реагирования на них.

Особенностью нынешнего этапа является то, что многие компании оценивают риски не по критическим показателям для бизнеса, а в среднем, считает Владимир Дащенко. Оцениваются риски в отношении всех имеющихся групп активов, их уязвимости и возможные атаки.

С этим подходом согласна Юлия Воронова (Positive Technologies), отмечая, что хотя компаниям нужно заниматься оценками рисков, главным должно стать определение своих недопустимых событий. «Защищаться в первую очередь надо от этих угроз. Это позволит обеспечить базовый уровень ИБ и поднять общий уровень защищённости компании. А заниматься более детальным разбором рисков и устранять их по мере возникновения или исходя из специфики компании можно после обеспечения базовой защиты».

В то же время Марат Цихмистров (ГК Innostage) отметил, что сам термин «кибервыживаемость» ему не нравится. Он внушает мысли о «бизнесе, который крадётся в джунглях и пытается выжить, имея в качестве мер защиты каменные топоры». По его мнению, задача ИБ состоит не в том, чтобы помочь бизнесу выжить. Главная задача — способствовать устойчивому развитию компании. Поэтому «речь идёт о киберустойчивости, а не о кибервыживаемости».

Эту же точку зрения поддерживает и Евгений Сачков («Информзащита»). «Управление рисками отражает умение или неумение принимать решения. Если компании удаётся заранее выявить ИБ-события, они могут быть разными: те, которые могут привести её к краху, затруднению ведения бизнеса, или не имеют принципиального значения. Такой подход позволяет рассортировать события и выбрать очерёдность их отработки».

Как оценивать киберриски непредсказуемых событий?

Необходимо учитывать, что выявление киберрисков связано с пониманием тех неопределённостей, которые могут помешать компании в достижении её бизнес-целей, отмечает Евгений Сачков («Информзащита»). Это помогает выявлять сценарии, по которым киберриски могут быть реализованы.

В то же время всегда остаётся место для таких событий, существование которых было невозможно предположить заранее. Это и есть те самые «чёрные лебеди». Поэтому всегда будет разрыв во времени между такими событиями и реагированием на них.

Владимир Дащенко («Лаборатория Касперского») не столь категоричен. Он считает, что непредвиденные события можно выявить заранее через «мозговой штурм». Однако предотвратить их возникновение действительно невозможно, признаёт он. «Например, многие компании не предвидели, что иностранные вендоры прекратят поддержку своих продуктов».

Юлия Воронова (Positive Technologies) считает, что ситуация с непредсказуемыми событиями всё равно не является роковой. «Любая атака состоит из большого множества промежуточных шагов. Даже в случае непредвиденных событий они всё равно строятся отчасти на применении тех шагов, которые уже были предусмотрены. Если в компании правильно выстроены реагирование и мониторинг, то появление признаков активности можно увидеть заранее и как минимум помешать реализации непредвиденных событий».

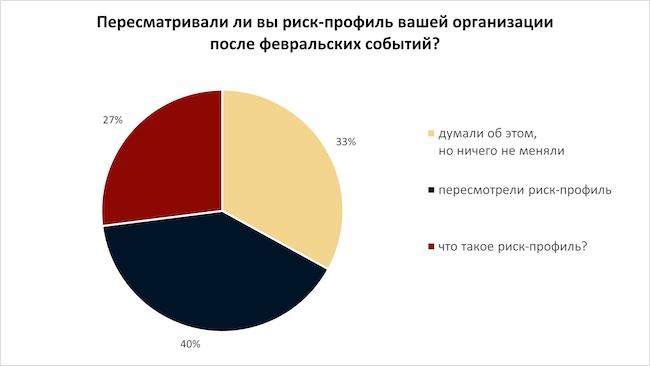

Рисунок 3. Пересматривали ли вы риск-профиль вашей организации после февральских событий?

Как оценивать киберриски событий, которые не происходили ранее?

Прежде всего, отмечает Марат Цихмистров (ГК Innostage), следует навести порядок в применяемой терминологии.

События могли не происходить, но рассматриваться как возможные. В то же время «чёрный лебедь» — это событие, которое никто не предвидел. Реагировать заранее на события, по которым ничего не известно, невозможно.

Одновременно с ними бывают ещё и маловероятные события. Существуют также глобальные тренды, которые помогают определять вероятность появления тех или иных событий.

Необходимо иметь полную картину всего, что происходит вокруг.

Для выявления событий, о которых заранее ничего не известно, может пригодиться факторный анализ, добавил Евгений Сачков («Информзащита»). Можно заранее обсудить с руководством компании то, насколько она готова ко внезапному появлению того или иного события. В этом случае неопределённость сказывается только на ширине границ качественной оценки наступления тех или иных событий. «Их ширина будет определяться глубиной понимания, но тем не менее она существует». Такая стратегия позволяет заранее выстроить планы по определённым событиям и заранее быть готовыми к их появлению.

То, что многие ошиблись в оценке хода событий, как показали последние месяцы, указывает на то, что идёт «обучение работе с предположениями», отметил Евгений Сачков.

Юлия Воронова (Positive Technologies) дополнила картину, сказав, что катастрофы не затронули те компании, которые правильно выстраивали ИБ и ИТ заранее. «Когда возникли недопустимые события, при наличии в компаниях подготовленных ИБ-специалистов те оперативно решали возникающие вопросы и выстояли. Катастрофы произошли там, где люди не занимались ИБ годами».

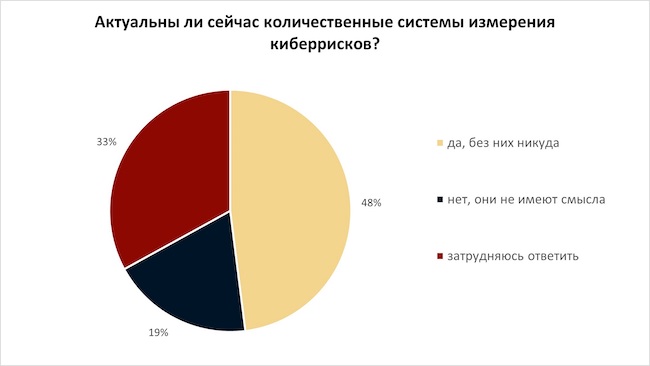

Рисунок 4. Актуальны ли сейчас количественные системы измерения киберрисков?

Недопустимые события — решение для рынка?

Сейчас многие обсуждают возможность перехода ИБ к выявлению недопустимых для компании событий и их оценке как базовому фактору для выстраивания ИБ в компании. Откуда это пошло?

Как показывает практика, многие события не несут для компаний существенных издержек. Например, по оценкам многих банков недоступность мобильного приложения хотя и является «неприятным» событием, но не несёт для неё прямого финансового ущерба: «Операции клиентов могут быть перенесены на более поздний срок, когда приложение заработает».

В то же время простой банковской системы в «критические дни» (например, в намеченные дни выплат акционерам) могут привести к тому, что те откажутся от работы с этим банком.

Важность событий должна иметь свою оценку при строительстве ИБ в компании. Для ИБ нужен ответ со стороны бизнеса: «Сколько он потеряет от того или иного события?»

С этим согласен Евгений Сачков («Информзащита»). «Мир хаотичен, поэтому одно и то же событие может интерпретироваться и как положительное, и как отрицательное. Количественная оценка помогает получить его реальную оценку».

Но начинать следует с качественного анализа. На следующем этапе идёт приоритизация, а только потом переходят к количественной аналитике. На этапе оценки можно также обратить внимание на вопросы определяющие масштаб потерь. Такие оценки помогают заранее спланировать процесс восстановления систем после инцидентов, а также обеспечения непрерывности бизнеса.

«Если не делать количественной оценки, то можно принять высокие риски там, где нет реальной, критической угрозы для бизнеса. Качественный анализ не позволяет получить результат, с которым можно работать в ИБ», считает Евгений Сачков.

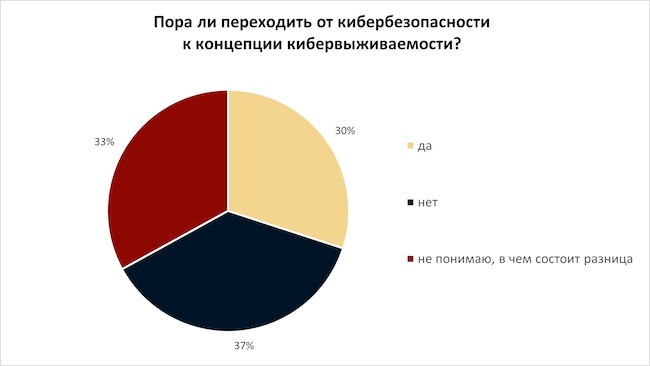

Рисунок 5. Пора ли переходить от кибербезопасности к концепции кибервыживаемости?

Как верифицировать корректность полученной оценки рисков?

Правильность полученных оценок рисков в ИБ можно проверять путём математического моделирования, считает Владимир Дащенко («Лаборатория Касперского»). Но это всё равно будет вероятностная оценка. Точный диагноз может дать только практика.

Компания Positive Technologies также проводит аудит для клиентов с целью верификации наступления недопустимых событий, дополняет Юлия Воронова. «После построения определённых сценариев требуется их проверка на реализуемость. Если не удаётся реализовать недопустимое событие, то это не гарантирует, что оно невозможно. Если же подтвердить удаётся, то это служит доказательством, что оно существует».

Такой аудит помогает разработать план мероприятий, чтобы усложнить потенциальному злоумышленнику его атакующие действия. Задача аудитора — выявить план злоумышленника заранее, классифицировать его и выявить шаги для его претворения в жизнь. Это должно помочь команде ИБ противостоять неблагоприятному событию.

«Основная проблема для компании — это обеспечить необходимый уровень квалификации “команды красных”». Если придётся иметь дело со злоумышленником, способным реализовать план действий на уровне APT-группировки (Advanced Persistent Threat) или иностранной технической разведки, то для соответствующей защиты необходимо иметь Red Team, способную противостоять такому уровню атаки».

Как отметила Юлия Воронова, чтобы атака состоялась, должны быть выполнены одновременно ряд условий: 1) наличие уязвимостей, 2) неправильная работа средств защиты и 3) неправильная реакция команды защиты. Уязвимости будут появляться всегда, будь то 1-day или 0-day.

Как правильно выстраивать работающую систему управления ИБ-рисками на предприятии?

По мнению Марата Цихмистрова (ГК Innostage), необходимые приёмы хорошо известны.

Первое — требуется определить риск-аппетит, т. е. оценить, сколько компания готова потерять (в день, неделю, год). Полученная оценка рисков позволяет подготовить затем определённый перечень практических мероприятий.

«Необходимо правильно работать с управлением рисками. Существует четыре базовых действия: принятие риска, минимизация, отказ и перенос. Необходимо разработать такую систему, которая позволит осуществить их обработку при каждой форме выявленных рисков. При этом хотя сотрудник ИБ сможет оценить уровень риска, он должен иметь возможность обратиться к бизнес-руководству для принятия решения по обработке выявленного события». Марат Цихмистров отмечает, что риск-менеджмент «должен быть честным и направленным на выполнение актуальных действий».

Далее следует применять соответствующую методику. При этом необходимо учитывать, что в любом случае она будет индивидуализироваться под конкретную организацию. «Риск-менеджмент в организациях — это всегда компромисс между требованиями идеальной методики и интересами частных лиц внутри компании. Это приводит к коррекции параметров применяемой методики, например, в оценке репутационного ущерба, введении понижающих или повышающих коэффициентов и пр.».

Евгений Сачков («Информзащита») предлагает ввести три дополнительных условия к этому процессу. Первое — отказаться от риск-аппетита. «Это — совершенно бесполезный математический термин. Если спросить любого финансового директора компании, сколько он готов потерять, его ответ будет: «не более 1 рубля». В реальности даже самый обычный банк готов потерять в год суммы, которые многократно превышают его годовой бюджет на ИТ и ИБ. Любая количественная оценка риск-аппетита превышает тот ущерб, защиту от которого готова предложить ИБ. Формально банк может ничего не делать, чтобы сохранить свою устойчивость при любых рисках. Это абсурдно».

По мнению Евгения Сачкова, решение находится «значительно глубже». Любой грамотный подход позволяет подстраивать расчёты под выбранный уровень риск-аппетита.

Второе — система управления рисками должна работать так, чтобы учитывать реальные возможности по принятию решений в компании. У каждого предприятия они индивидуальны. В одних компаниях каждому подразделению выделяется определённая сумма на бюджет ИБ, в других всё решает руководитель. Если ИБ выявило риск, то может оказаться, что траты должно нести иное подразделение, чем то, для которого проводился расчёт.

Третье — количественная оценка не даёт практического решения. Реальная практика — это постепенное приближение к идеальному варианту. Необходимо научиться работать в условиях реально доступных данных. Не надо тратить время на принятие решения, что можно сделать сразу.

Два крайних подхода бизнеса к рискам в ИБ на предприятии

В каждой компании придерживаются своего подхода к оценке киберрисков. Существует два крайних варианта. Первый — потерь быть не должно вообще. Второй — «что будет, то будет».

Как отметила Юлия Воронова, Positive Technologies советует «не фантазировать». Нужно честно посмотреть на ситуацию и признать страхи и риски. «Сейчас уже никого не напугать утечкой клиентских данных. Реальную ценность для компаний сейчас имеют данные VIP-клиентов или сведения с каким-то специфическим профилем. Просто утечка Ф. И. О. и номера телефона уже не является критически опасной для бизнеса».

Positive Technologies рекомендует в первую очередь понять, что недопустимо для бизнеса. Когда имеется чёткое понимание целеполагания, становится намного проще выполнить работу ИБ.

Поэтому так понятны бизнесу «недопустимые события», отмечает Юлия Воронова. «Когда бизнес-руководство может сформулировать, что именно является критически важным для него, это сильно помогает ИБ ставить и решать задачи. Это также помогает формированию бюджета, потому что деньги идут не на абстрактную безопасность, а на конкретные цели».

В каком направлении идёт развитие методики оценки киберрисков?

«Мои надежды связаны с тем, что в будущем появятся зрелые решения, которые позволят количественно оценивать киберриски, — заявил Владимир Дащенко («Лаборатория Касперского»). — Это — следующий уровень, который придёт на замену существующим GRC-системам, увязывающим управление кибербезопасностью одновременно с трёх точек зрения: руководства (Governance), управления рисками (Risk Management) и соответствия требованиям (Compliance)».

«Лаборатория Касперского» уже решает такую задачу в пределах типовых промышленных решений. Они строятся по стандартным проектам, поэтому оценка их киберрисковой модели является сложной, но реализуемой задачей.

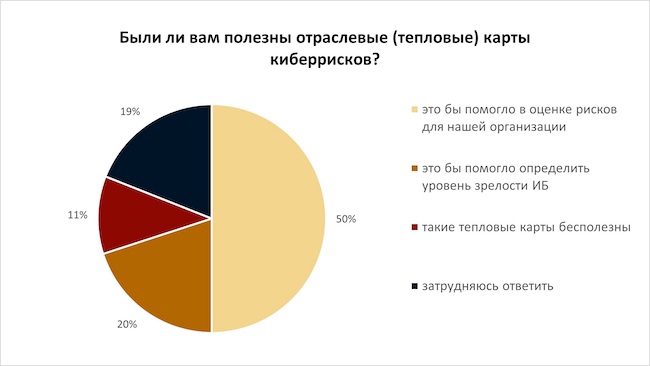

Отраслевые карты киберрисков для предприятий: мнения представителей отрасли

По мнению Евгения Сачкова («Информзащита»), создание отраслевых карт киберрисков возможно, но заранее оценить их количественно нереально. Скорее всего, этот набор может стать просто напоминанием для компаний о том, какие риски следует держать под контролем.

Наличие таких отраслевых карт может помочь в дальнейших аналитических оценках. «Отраслевые карты — это по сути заготовки, которые должны быть дополнены конкретными данными от предприятия. Только в этом случае появится возможность их практического применения», считает Евгений Сачков.

С этим мнением согласен Марат Цихмистров (ГК Innostage). «Отраслевые карты пригодны только в качестве базового набора факторов учёта. Если это — прямые требования к компании, то пользы для практики нет. У каждого предприятия имеются свои особенности в организации и реализации системы защиты. Применять к ним единые показатели не имеет смысла, необходимо дополнять их рисками, которые характерны для каждого предприятия индивидуально».

По мнению Юлии Вороновой (Positive Technologies), риски можно разделить на две большие группы: риски для предприятия и риски для отрасли. В отраслях есть профильные министерства и регуляторы, которые «спускают вниз» соответствующие распоряжения. С другой стороны, предприятия могут иметь определённые шаблоны, в которых могут быть прописаны недопустимые риски. Однако оценку для конкретного предприятия может дать только его руководитель. Это уже стало основанием для издания Указа Президента РФ от 01.05.2022 № 250 «О дополнительных мерах по обеспечению информационной безопасности Российской Федерации».

Как заявил Владимир Дащенко («Лаборатория Касперского»), у каждого государства уже есть своя CERT — группа реагирования на глобальные риски. Они регулярно выпускают определённые наборы рекомендаций, которые отражают текущие уровни угроз (на уровне государства). Эту информацию необходимо учитывать на уровне компаний. Но это не может являться готовым планом для применения в рамках конкретных предприятий.

Рисунок 6. Были ли вам полезны отраслевые (тепловые) карты киберрисков?

Выводы

Эксперты по ИБ охарактеризовали состояние оценки киберрисков в российских компаниях, которое сложилось в последние месяцы в изменившихся условиях. Хотя ситуация не кажется критической и отмечается, что многие компании сумели качественно отработать возникший вал киберинцидентов, в то же время предприятия, которые раньше уделяли ИБ не так много внимания, оказались в непростой ситуации. Эксперты высказали свои комментарии по используемой практике оценки киберрисков и дали прогнозы в отношении того, в каком направлении идёт развитие отрасли.

Самые горячие для российского рынка информационной безопасности темы мы обсуждаем в прямом эфире онлайн-конференции AM Live. Чтобы не пропускать свежие выпуски и иметь возможность задать вопрос гостям студии, не забудьте подписаться на YouTube-канал Anti-Malware.ru. До встречи в эфире!