Может показаться, что приложения для двухфакторной аутентификации работают одинаково. Однако за схожим интерфейсом скрываются различия в функциональных возможностях и не только. Рассмотрим, какие решения сегодня доступны на ИТ-рынке России и в чём их отличительные особенности.

- 1. Введение

- 2. Что такое двухфакторная и двухэтапная аутентификация

- 3. Нормативные требования

- 4. Обзор коммерческих зарубежных приложений 2FA

- 5. Обзор российских приложений для двухфакторной и двухэтапной аутентификации

- 6. Выводы

Введение

Инциденты, связанные с компрометацией учётных записей, регулярно фиксируются в российских организациях и остаются одной из частых угроз информационной безопасности (ИБ). Мы неоднократно обсуждали эти случаи с коллегами и экспертами отрасли, а также публиковали исследования и отчёты, посвящённые причинам взломов учётных записей и их влиянию на корпоративные данные.

Анализ 6 миллиардов учётных записей, утёкших в сеть в 2025 году, наглядно продемонстрировал, что пользовательские привычки практически не меняются. Многолетние рекомендации по кибергигиене не приводят к заметным изменениям ситуации. Наиболее распространённые пароли по-прежнему остаются предсказуемыми и тривиальными: «123456» и «admin».

В таких условиях парольная защита как самостоятельный механизм фактически утратила эффективность. Незашифрованные учётные данные быстро превращаются в «программный мусор», который используется всеми заинтересованными сторонами: от спецслужб и корпораций до взломщиков.

На этом фоне многофакторная аутентификация (MFA) рассматривается как базовый способ повышения устойчивости учётных записей к компрометации. Применение дополнительного фактора усложняет проведение атак за счёт введения независимого уровня проверки подлинности пользователя. В этом обзоре мы рассмотрим частный случай MFA: двухфакторную (2FA) и двухэтапную аутентификацию (2SV).

Что такое двухфакторная и двухэтапная аутентификация

Аутентификация — это процесс проверки, действительно ли пользователь, предъявивший определённый фактор, является владельцем соответствующей учётной записи.

Вспомним основные типы факторов:

- Фактор знания — то, что знает пользователь, например пароль.

- Фактор обладания — то, что находится во владении пользователя, например мобильное устройство или аппаратный токен.

- Фактор свойства — уникальная характеристика пользователя, например отпечатки пальцев, рисунок радужной оболочки глаза или голос.

Более подробное описание факторов — в нашей статье.

Двухфакторная аутентификация (2FA) подразумевает последовательное использование двух независимых факторов. Двухэтапная аутентификация (2SV) использует два последовательных шага, но может опираться на один и тот же фактор. Получается, что 2SV и 2FA различаются лишь строгостью требования к независимости факторов, а в обиходе эти термины часто используют как взаимозаменяемые.

Способы реализации 2FA

Существует несколько способов реализации двухфакторной аутентификации:

- Одноразовые пароли на бумаге — распечатываемый или выдаваемый банком набор кодов, используемый в системах дистанционного банковского обслуживания.

- Отправка временного кода на электронную почту — простой, но менее защищённый метод, особенно если почтовый ящик используется для входа на целевой ресурс.

- Отправка одноразового пароля по SMS — удобный вариант, однако уязвим к перехвату, уведомлениям на экране блокировки и атакам типа SIM swapping.

- Аппаратные OTP-токены — автономные генераторы одноразовых паролей с высокой степенью защиты, часто применяемые в корпоративных и государственных системах.

- Программы класса Authenticator — приложения для генерации OTP и получения PUSH-уведомлений, позволяющие использовать смартфон как программный токен.

С распространением смартфонов особое значение приобрели мобильные приложения для двухфакторной аутентификации. Они позволяют использовать устройство как программный токен, генерировать одноразовые пароли, получать PUSH-уведомления для подтверждения входа и интегрируются с корпоративными системами.

Как работают приложения для двухфакторной аутентификации

2FA-приложения позволяют использовать смартфон в качестве второго фактора аутентификации. Пользователю необходимо: установить приложение, выбрать соответствующую опцию в настройках безопасности сервиса и отсканировать QR-код, предоставленный сервисом.

После настройки приложение периодически генерирует одноразовые коды на основе секретного ключа и текущего времени OATH TOTP (Time-based One-Time Password), синхронизированные с сервером. Альтернативный алгоритм HOTP (HMAC-based One-Time Password) использует счётчик, но встречается реже из-за сложности поддержания синхронности.

При входе в приложение или веб-сервис пользователь вводит основные учётные данные: имя пользователя и пароль либо персональный идентификационный номер, логин. Эти данные передаются на сервер для первичной проверки учётной записи (первый фактор). После успешной проверки система запрашивает второй фактор, который генерирует 2FA-приложение, подтверждая, что доступ запрашивает именно владелец учётной записи, а не постороннее лицо.

При успешном прохождении второго этапа сервер предоставляет доступ к учётной записи, а в случае неудачной проверки доступ блокируется независимо от корректности введённого пароля.

Нормативные требования

Защита данных становится критически важной не только для банков, медицинских учреждений, e-commerce компаний и государственных органов, где действуют специальные требования и стандарты, но и для любой организации. Ведь нарушения безопасности могут повлечь серьёзные финансовые последствия даже вне отраслей с обязательной сертификацией.

В рамках обязательных стандартов компании обязаны соблюдать Положение Банка России № 382-П, Федеральный закон №152-ФЗ «О персональных данных», стандарт PCI DSS для платёжных карт и, при необходимости, требования GDPR (General Data Protection Regulation). С 30 мая 2025 года в Кодексе РФ об административных правонарушениях вступили в силу штрафы за массовую утечку персональных данных.

Одной из ключевых мер защиты информации является многофакторная аутентификация. Требования к её применению регламентируются не только ГОСТ Р 58833-2020, но и рядом документов ФСТЭК России:

- требования по безопасности информации к системам управления базами данных (приказ ФСТЭК России от 14 апреля 2023 г. № 64);

- требования по безопасности информации к средствам контейнеризации (приказ ФСТЭК России от 4 июля 2022 г. № 118);

- требования по безопасности информации к многофункциональным межсетевым экранам уровня сети (приказ ФСТЭК России от 7 марта 2023 г. № 44).

Необходимость использования защитной меры обозначена в ГОСТ Р 57580.1-2017, предназначенном для обеспечения безопасности финансовых (банковских) операций в финансовых организациях, международном стандарте безопасности данных платёжных карт PCI DSS.

В октябре 2023 года постановлением Правительства № 1739 от 19.10.2023 использование одноразовых паролей стало обязательным для государственных информационных систем. Практическая реализация этой меры уже видна на платформе Госуслуги, где двухфакторная аутентификация введена с 1 октября 2023 года.

Более детально требования к многофакторной аутентификации мы обсудили в эфире AM Live.

Рисунок 1. Участники эфира AM Live «Многофакторная аутентификация 2026»

Обзор коммерческих зарубежных приложений 2FA

По данным Dataintelo, в 2024 году мировой рынок приложений‑аутентификаторов оценивался примерно в 5,64 млрд долларов США, при этом ожидаемый среднегодовой темп роста (CAGR) составлял около 18,2% до 2033 года. Согласно прогнозам, к концу этого периода объём рынка может достигнуть порядка 29,1 млрд долларов, что отражает устойчивый и стабильный рост спроса на решения для цифровой аутентификации на глобальном уровне.

Чуть меньшие данные зафиксированы в отчёте Growth Market Reports. В нём эксперты прогнозируют, что рынок будет расти с CAGR 15,7% и к 2033 году достигнет примерно 18,3 млрд долларов США, что также говорит о росте спроса на приложения.

Рисунок 2. Мировой рынок приложений 2FA (сгенерировано ИИ)

Рост популярности приложений‑аутентификаторов в обоих случаях обусловлен несколькими ключевыми факторами. Усиление киберугроз, включая фишинг и компрометацию учётных данных, повышает потребность в надёжной альтернативе паролям и SMS‑кодам. Переход к удалённой и гибридной работе создаёт спрос на мобильные и переносные средства аутентификации. Регуляторные требования в банковской сфере, госуслугах и здравоохранении стимулируют внедрение двух‑ и многофакторной аутентификации.

Современные мобильные приложения повышают удобство и безопасность за счёт локальной генерации кодов, кроссплатформенной синхронизации, резервного восстановления, биометрической защиты и поддержки passkey (современная технология беспарольной аутентификации). Они легко интегрируются в корпоративные системы управления доступом, обеспечивая масштабируемые и надёжные MFA‑сценарии, снижая зависимость от уязвимых SMS‑кодов и устаревших методов аутентификации.

Состав лидеров в отраслевых отчётах несколько различается, однако в обоих случаях в него входят одни и те же ключевые вендоры: Microsoft — Microsoft Entra ID (ранее Azure Active Directory), Google — Google Authenticator, Okta — Okta Verify, RSA Security — RSA Authenticator, Ping Identity — PingID, Duo Security — Duo Mobile, IBM — IBM Verify, Symantec — VIP Access.

Обзор российских приложений для двухфакторной и двухэтапной аутентификации

Российский рынок многофакторной аутентификации демонстрирует рост и развитие. По прогнозу аналитиков МТС RED, к 2026 году его объём увеличится на 80% и достигнет 5,6 млрд рублей, при этом к 2027 году рост сохранится. Основными драйверами выступают увеличение числа кибератак и ужесточение ответственности за утечки персональных данных. Технологические и организационные изменения также способствуют развитию рынка: распространение гибридной и удалённой работы, уход западных вендоров и ограниченный доступ к зарубежным приложениям создают дополнительный стимул для внедрения отечественных решений.

Сегодня одни российские компании разрабатывают собственные коммерческие приложения для 2FA, другие — внедряют их в корпоративные системы или расширяют совместимость своих продуктов с различными решениями многофакторной аутентификации.

Например, прошлым летом в продуктовой экосистеме Битрикс24 были усилены меры защиты: в мессенджер внедрили обязательную двухфакторную аутентификацию при входе в веб‑ и десктоп‑версии через смартфон. Другой пример: в конце 2025 года ГК «Солар» сообщила, что её PAM‑платформа Solar SafeInspect расширила список поддерживаемых систем многофакторной аутентификации и теперь совместима с MFASOFT Secure Authentication Server.

В нашем обзоре 2FA-приложений 2020 года был представлен лишь один продукт российского вендора. В текущем обзоре отечественных решений заметно больше. При этом объективно охватить весь рынок в рамках одного материала невозможно, поэтому далее рассматривается ограниченный набор приложений. Это не является оценкой полноты рынка или сравнением всех доступных решений и не умаляет значимости других продуктов, оставшихся за рамками обзора.

Avanpost Authenticator

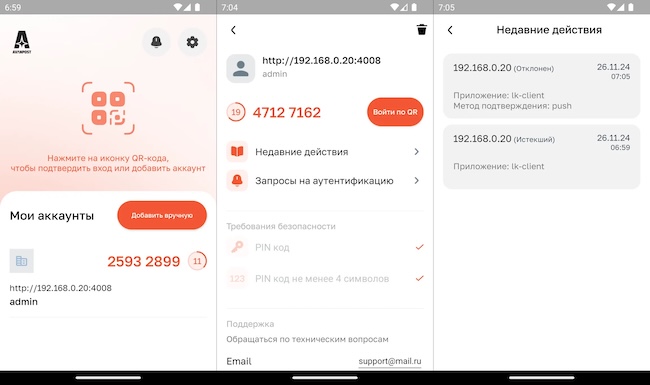

Avanpost Authenticator — универсальный программный агент аутентификации для мобильных платформ (iOS, Android) и рабочих станций (Windows, Linux, macOS). Решение проверено высокими нагрузками: на сегодняшний день оно обеспечивает безопасность доступа для более чем 760 000 пользователей в корпоративном сегменте. Продукт поддерживает все современные методы аутентификации.

Avanpost Authenticator — инструмент для работы внутри продуктов линейки Avanpost Access (MFA+, Unified SSO, Web SSO, Federated Access Management). Решение также поддерживает подключение TOTP-аутентификаторов сторонних сервисов и приложений, которые пока не интегрированы с продуктами Avanpost, обеспечивая для них дополнительный уровень защиты.

Чтобы сотрудник мог использовать свой смартфон в качестве аутентификатора, необходимо выполнить привязку приложения к учётной записи в Avanpost FAM.

Рисунок 3. Интерфейс мобильного приложения Avanpost Authenticator

Особенности:

- Усиленный TOTP с защищённой передачей секрета без возможности компрометации QR-кода.

- Автономность (Offline TOTP). Генерация одноразовых кодов (RFC 6238) работает без интернет-соединения и GSM-сети.

- Безопасные PUSH-уведомления. Подтверждение входа одним касанием. Механизм доставки устойчив к сбоям внешних сервисов, реализована защита от «усталости от уведомлений».

- Беспарольный вход (Passwordless). Сценарий входа в десктопные приложения (например, VPN или операционную систему) путём сканирования QR-кода камерой смартфона, исключающий ручной ввод пароля.

- Защита контейнера. Доступ к приложению защищён PIN-кодом или биометрией устройства (FaceID, TouchID, отпечаток пальца).

- Централизованное управление. Администратор может удалённо заблокировать приложение или отозвать сертификаты при утере устройства или увольнении сотрудника.

Больше информации об Avanpost Authenticator — на сайте вендора.

![]()

Blitz Key

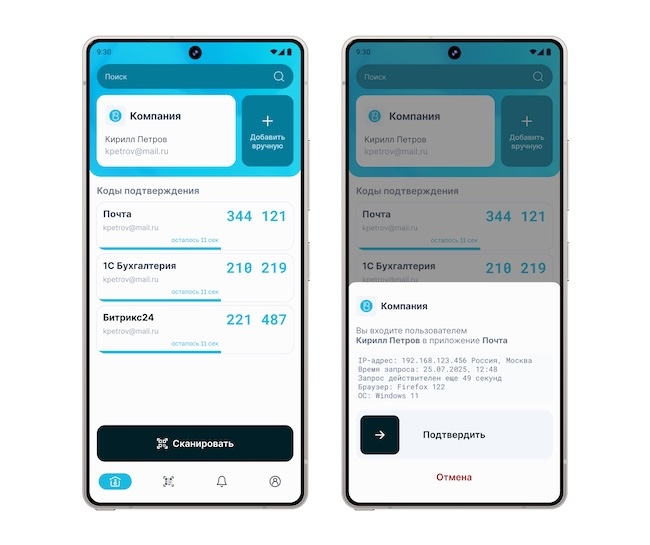

Приложение предназначено для сотрудников и пользователей организаций, использующих Blitz Identity Provider — российское IAM / SSO / MFA-решение, обеспечивающее управление аутентификацией и контроль доступа пользователей.

Blitz Key реализует несколько механизмов второго фактора аутентификации. Поддерживается генерация одноразовых кодов (TOTP), что позволяет использовать его в сценариях классической двухфакторной аутентификации. Дополнительно реализована PUSH-аутентификация по модели доверенного устройства, при которой пользователь подтверждает вход без ввода кода.

Приложение может работать в офлайн-режиме: генерация одноразовых кодов доступна даже при отсутствии подключения к интернету. В приложении возможно использование нескольких учётных записей, что удобно для сотрудников, работающих с разными корпоративными сервисами.

Рисунок 4. Подтверждение входа через Blitz Key

Особенности:

- Поддержка PUSH-аутентификации по модели доверенного устройства с подтверждением входа без ввода одноразового кода.

- Поддержка офлайн-режима. Генерация кодов и подтверждение входа работают без подключения к интернету.

- Поддержка нескольких аккаунтов. Вход в разные сервисы с использованием нескольких учётных записей в одном приложении.

- Blitz Key доступен только для Android-устройств (вендор планирует выпустить приложение для iOS в 2026 году).

Больше информации о Blitz Key — на сайте вендора.

![]()

Indeed Key

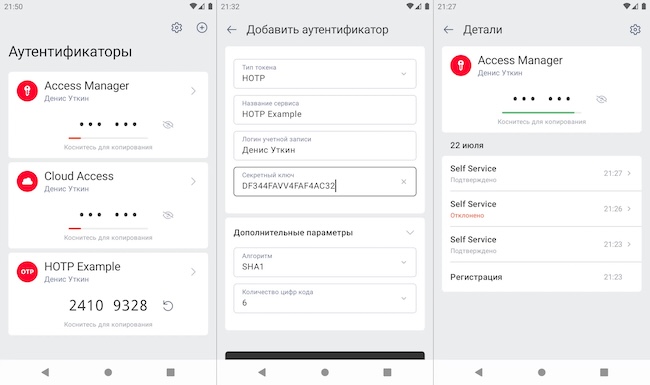

Indeed Access Manager (Indeed AM) — решение для управления доступом к цифровым активам компании с возможностью многофакторной аутентификации. Оно централизованно управляет идентификационной информацией сотрудников или подрядчиков — независимо от того, где они находятся, какими приложениями пользуются и на каких устройствах работают. Продукт поддерживает различные методы усиленной многофакторной аутентификации (MFA), технологию единого входа (SSO), а также предлагает широкий ассортимент модулей и агентов для интеграции с различными целевыми системами.

Indeed Key — это мобильное приложение, которое превращает смартфон в удобный инструмент защиты учётных данных. Оно устанавливается на стороне клиента для получения уведомлений об аутентификации в целевых приложениях. Поддерживает генерацию одноразовых паролей (TOTP) и аутентификацию при помощи PUSH-уведомлений. Таким образом обеспечивает безопасный доступ к персональному компьютеру, электронной почте, VPN, веб-приложениям и другим сервисам, поддерживающим MFA.

Рисунок 5. Интерфейс мобильного приложения Indeed Key

Особенности:

- Автоматическое и ручное добавление способов аутентификации.

- Для PUSH-аутентификации предусмотрена возможность настройки дополнительной защиты при помощи проверки биометрических данных или другого способа, доступного на устройстве клиента.

- Возможность переключения между светлой и тёмной темой.

- Доступно для устройств с ОС iOS и Android.

Больше информации об Indeed Key — на сайте разработчика.

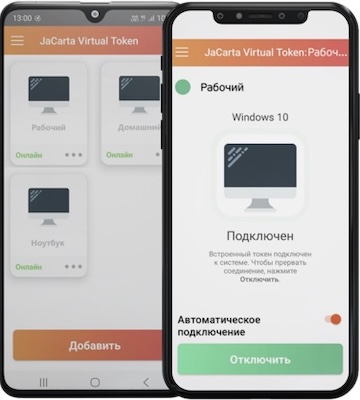

JaCarta Virtual Token

JaCarta Virtual Token — мобильное приложение, которое обеспечивает функциональность аппаратного токена JaCarta PKI и строгую двухфакторную аутентификацию пользователя по цифровым сертификатам (не для государственных информационных систем).

Решение позволяет использовать смартфон в качестве второго фактора при работе на ПК (в том числе без интернета), моментально получить дубликат USB-токена при его блокировании или утере (Rescue-token), а также быстро выдать JaCarta Virtual Token подрядчикам и контрагентам.

Рисунок 6. Интерфейс мобильного приложения JaCarta Virtual Token

Особенности:

- Строгая двухфакторная аутентификация в доменной учётной записи Windows, Linux, на удалённых рабочих станциях и удалённых виртуальных машинах, в том числе не имеющих возможности подключения аппаратного токена, а также в VPN-клиентах.

- Виртуальный токен в смартфоне для входа по сертификатам на рабочую станцию и VPN для операционных систем Windows и Linux.

- Моментальный удалённый выпуск, перевыпуск и доставка виртуального токена без обращения к ИТ-специалистам.

- Централизованное управление виртуальными токенами на всём жизненном цикле.

Больше информации о JaCarta Virtual Token — на сайте вендора.

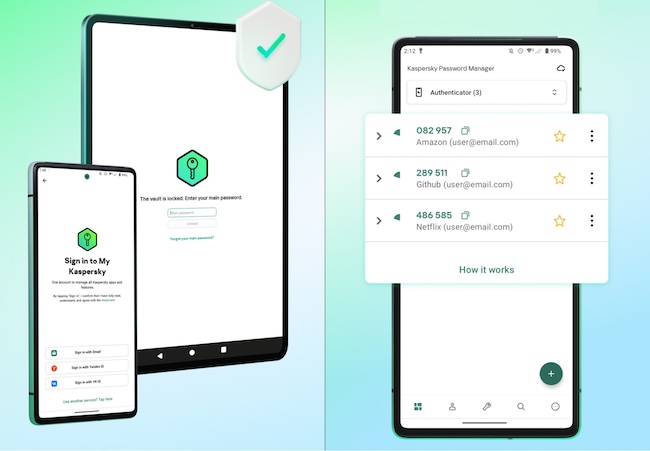

Kaspersky Password Manager

Аутентификатор можно использовать на устройстве, где установлен Kaspersky Password Manager и выполнен вход в личный аккаунт My Kaspersky — онлайн-портал, который позволяет удалённо управлять защитными решениями на всех своих устройствах (Windows, Android, iOS и macOS). Доступ к порталу также реализован через расширение для браузеров.

Kaspersky Password Manager защищает все пароли и другую важную информацию (документы, банковские карты и ключи доступа (Passkey)) с помощью одного мастер-пароля. В приложение встроен кроссплатформенный генератор одноразовых кодов для двухфакторной аутентификации.

В отдельной вкладке «Аутентификатор» собран перечень токенов с названиями и короткими описаниями, рядом с которыми появляются одноразовые коды и тикает счётчик времени до ближайшего обновления этих кодов.

Рисунок 7. Kaspersky Password Manager

Особенности:

- Автоматическая синхронизация токенов аутентификатора между всеми устройствами пользователя.

- Токены хранятся в зашифрованном виде в облаке, что позволяет восстановить данные на новом устройстве. Необходимо будет указать только мастер-пароль.

- Возможность переноса всех данных из Google Authenticator.

- Коды доступа также доступны в расширении для популярных браузеров.

- Приложение доступно для устройств на macOS, iOS, Android, Windows.

Больше информации о Kaspersky Password Manager — на сайте вендора.

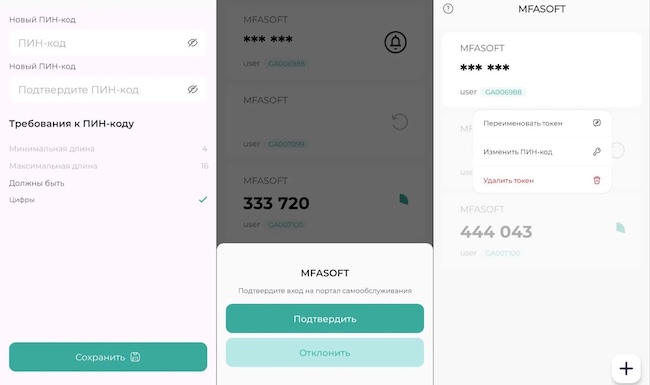

MFASOFT

Мобильное приложение MFASOFT входит в состав программного комплекса MFASOFT Secure Authentication Server (SAS), предназначенного для централизованной защиты доступа к корпоративным ресурсам на основе многофакторной аутентификации. Приложение может использоваться как в качестве аутентификатора в решениях для SAS, так и для сторонних приложений с поддержкой стандартов RFC 4226 и RFC 6238.

MFASOFT поддерживает выдачу одноразовых паролей по времени с индикацией времени, оставшегося до смены пароля, и по событию или нажатию. При работе в составе ПК SAS позволяет подтверждать вход через PUSH-уведомления. Они отображаются независимо от состояния телефона (заблокирован или разблокирован) и приложения (не запущено, свёрнуто или на переднем плане).

В MFASOFT реализована возможность хранить сразу несколько учётных записей (токенов). Добавлять их в приложение можно вручную (вводом или выбором настроек) либо сканированием QR-кода.

Поддерживаются централизованные политики безопасности SAS, управляемые администратором. Можно задать длину одноразового пароля или выборочно защитить доступ к токенам с помощью индивидуальных ПИН-кодов либо биометрии на устройстве (Face ID, Touch ID). В этом случае для того, чтобы увидеть одноразовый пароль или подтвердить PUSH-уведомление, пользователю потребуется ввести дополнительный фактор защиты.

Рисунок 9. Интерфейс мобильного приложения MFASOFT

Особенности:

- Поддержка одноразовых паролей по событию / нажатию (HMAC-based One-Time Password, HOTP).

- Поддержка безопасной передачи вектора инициализации (защита от клонирования).

- Защита доступа к токенам индивидуальными ПИН-кодами или биометрией (Touch ID, Face ID).

- Защита от снимков / перехвата экрана.

- Используется для платформ на iOS, Android и HarmonyOS.

Больше информации о MFASOFT — на сайте вендора.

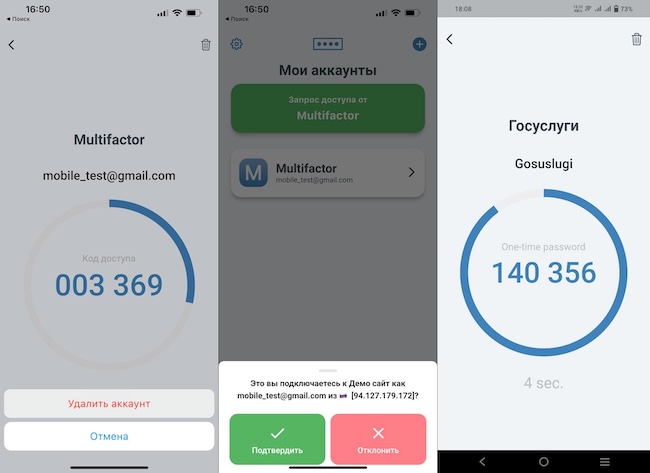

MULTIFACTOR

MULTIFACTOR — мобильное приложение, созданное компанией «Мультифактор». Его можно использовать при работе с системой двухфакторной аутентификации MULTIFACTOR. Оно служит надёжным барьером против несанкционированного доступа, предотвращая взломы даже при компрометации основного пароля.

Принцип работы приложения прост: при попытке входа на защищённый ресурс пользователю отправляется PUSH-уведомление непосредственно в приложение, требующее подтверждения подлинности владельца учётной записи. PUSH-уведомление поступает по защищённому каналу сразу на мобильное устройство, поэтому исключается вероятность перехвата сообщений или кражи данных извне.

MULTIFACTOR имеет удобный и интуитивно понятный интерфейс, простую функциональность, а также поддерживает подтверждение доступа не только с помощью кнопок «Подтвердить» и «Отклонить», но и с помощью ОТР-кодов.

Рисунок 9. Интерфейс мобильного приложения Multifactor

Особенности:

- Работает на операционных системах Android, iOS и «Аврора».

- Можно выбрать любой удобный способ подтверждения второго фактора: кнопка «Подтвердить» / «Отклонить» вход, ОТР (одноразовый код), а также PUSH + ОТР.

- Приложение можно использовать как TOTP-аутентификатор для сторонних сервисов.

- Предусмотрена кастомизация интерфейса приложения под требования заказчика: можно добавить логотип компании в личном кабинете и изменить цветовую схему.

- Токены доступа и сертификаты устройства хранятся в зашифрованном виде, благодаря чему приложение работает стабильно и его невозможно атаковать методом Man-in-the-Middle.

Больше информации о приложении MULTIFACTOR — на сайте вендора.

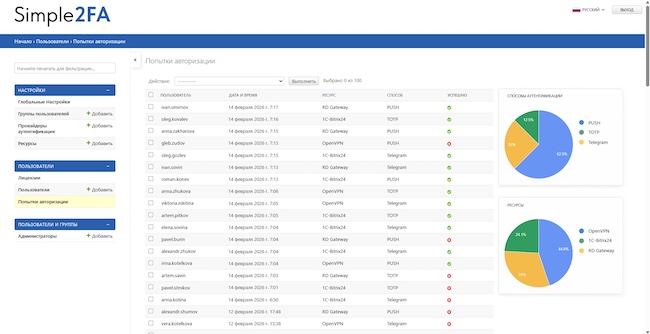

Simple2FA

Simple2FA — решение для двухфакторной аутентификации, предназначенное для защиты корпоративных ресурсов и сервисов удалённого доступа (VPN, RDP, SSH, VDI и других). В качестве второго фактора используются PUSH-уведомления, одноразовые коды TOTP и подтверждение через Telegram-бота.

Пользователям доступен портал самообслуживания для самостоятельного подключения и управления вторым фактором. В административном интерфейсе предусмотрено управление группами: для каждой из них задаются защищаемые ресурсы и провайдер первого фактора. Поддерживается кэширование сессий, что уменьшает число повторных запросов второго фактора в соответствии с установленной политикой.

Рисунок 10. Панель администратора Simple2FA

Особенности:

- Собственный PAM-адаптер с прямым взаимодействием по HTTPS без использования RADIUS.

- Портал самообслуживания для настройки второго фактора.

- Быстрое развёртывание с использованием готовых Docker-образов.

- Гибкая модель групп с назначением ресурсов и провайдеров первого фактора.

- Возможность кэширования сессий по заданным правилам.

- Возможность входа без второго фактора для отдельных ресурсов или групп пользователей.

Simple2FA включён в реестр отечественного ПО (№ 31414 от 26.12.2025).

Большие информации о Simple2FA — на сайте вендора.

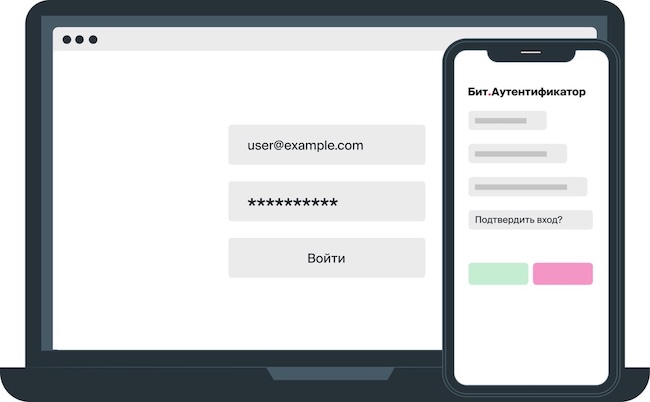

БИТ.Аутентификатор

БИТ.Аутентификатор — сервис двухфакторной аутентификации для сайтов, веб-приложений, Linux-среды, Windows-среды, VPN и других решений. Доставка одноразовых паролей осуществляется при помощи мессенджера MAX, сервиса «Яндекс Ключ», телефонного звонка или одноимённого мобильного приложения. Оно принимает запросы аутентификации второго фактора и предоставляет пользователю возможность подтвердить аутентификацию.

Администрирование учётных записей и управление правами доступа осуществляется в единой панели управления сервиса БИТ.Аутентификатор.

Рисунок 11. Интерфейс мобильного приложения БИТ.Аутентификатор

Особенности:

- Настройка доступа осуществляется через личный кабинет системы.

- Максимальный объём пользовательской базы Бит.Аутентификатора не ограничен.

- Доступно для устройств на iOS и Android.

Больше информации о БИТ.Аутентификаторе — на сайте вендора.

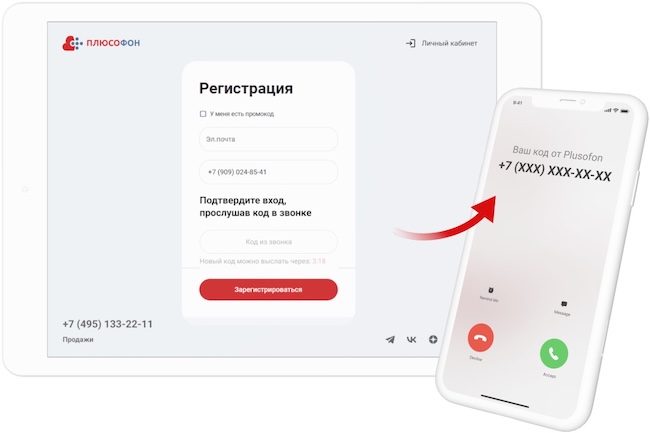

Голосовой Flash Call

Позволяет верифицировать личность с помощью звонка. Аутентификация проходит следующим образом. Пользователю поступает звонок, который нужно принять и ввести код в форму. Звонок инициируется пользователем, а значит полностью удовлетворяет всем нормам законодательства России.

Голосовой Flash Call подходит тем, кто не хочет менять логику авторизации на сайте, в мобильном приложении и желает оставить ввод кода в поле формы.

Рисунок 12. Верификация по звонку в Голосовом Flash Call

Особенности:

- Защита от подстановки чужих номеров по системе «Антифрод».

- Работает за рубежом.

- Доставка пароля звонком за 3 секунды.

- Интеграция с другими системами и сервисами бесплатная. Она возможна через готовые интеграции с CRM системами, а также по API.

Больше информации о Голосовом Flash Call — на сайте вендора.

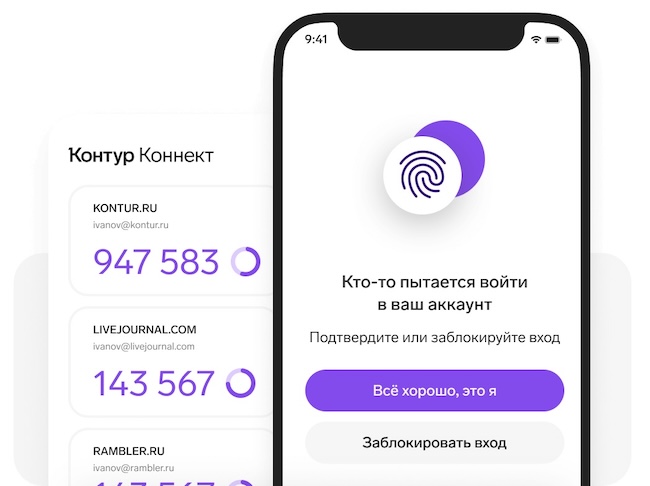

«Коннект от Контур.Эгиды»

«ID от Контур.Эгиды» обеспечивает защиту учётных записей сотрудников, подключений через VPN, RDG, ActiveSync, ADFS (протоколы OpenID Connect, SAML), а также защиту входа в Windows и OWA. Поддерживаются следующие способы аутентификации: PUSH-уведомления, генерация одноразовых шестизначных кодов по специальному алгоритму, звонки, СМС.

Настройка ресурсов, для которых требуется подключение двухфакторной аутентификации, выполняется в кабинете администратора. Возможно массовое приглашение: загрузка до 100 000 пользователей одновременно с помощью файла или Active Directory.

В кабинете сотрудника доступно самостоятельное управление средствами подтверждения второго фактора: привязка и замена устройства, настройка почтовых клиентов, просмотр даты и времени последней активности устройства.

Для подтверждения второго фактора используется мобильное приложение «Коннект от Контур.Эгиды».

Рисунок 13. Интерфейс мобильного приложения «Коннект от Контур.Эгиды»

Особенности:

- Для проверки подлинности пользователи должны быть зарегистрированы в панели администратора ID. После регистрации пользователь сможет подтверждать уведомления на своём устройстве через приложение «Коннект от Контур.Эгиды».

- Возможно получение OTP-кода через сторонний аутентификатор (например, «Яндекс ID» и другие).

- Доступно для устройств на iOS, Android и HarmonyOS (Huawei).

Больше информации о приложении «Контур.Коннект» — на сайте вендора.

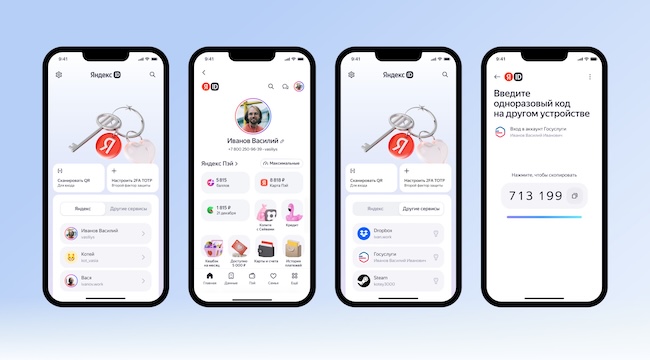

Яндекс ID (ранее Яндекс Ключ)

Яндекс ID — это приложение, которое позволяет входить в сервисы Яндекса удобным способом, управлять своими данными и подписками. Объединяет аутентификатор, генератор кодов, менеджер паролей и личный кабинет ID. Пришло на смену Яндекс Ключа.

В мобильное приложение приходят TOTP-коды для двухфакторной аутентификации, а также через него можно войти в сервисы без пароля: по отпечатку пальца или лицу, по QR-коду или с помощью картинки. Генерация работает в соответствии с международными стандартами OTP / TOTP.

Рисунок 14. Интерфейс мобильного приложения Яндекс ID

Особенности:

- В приложение возможно добавить до 10 аккаунтов на Яндексе и легко переключаться между ними.

- Возможность создания в облаке резервной копии своего аккаунта, восстановить которую можно в любой момент по номеру телефона.

- Доступно для устройств на iOS и Android.

Больше информации о Яндекс ID — на сайте вендора.

Выводы

Приложения-аутентификаторы различаются набором дополнительных возможностей и особенностями реализации, что и определяет сценарии их применения. Большинство решений доступно для операционных систем Android и iOS, при этом часть продуктов может использоваться автономно, а часть — только в составе экосистемы своего разработчика. Пользовательские интерфейсы унифицированы и не требуют отдельного обучения.

Все рассмотренные приложения эффективно выполняют свою задачу: они исключают хранение статических паролей, снижают риск их компрометации и уменьшают операционные риски при эксплуатации механизмов аутентификации.