Несмотря на ограниченное число игроков, сегмент российских решений по расследованию киберинцидентов развивается и формирует собственную технологическую экспертизу. Рассмотрим подробнее продукты, которые уже находят применение в расследованиях и расширяют возможности экспертов.

- 1. Введение

- 2. Форензика и её инструменты

- 3. Мировой рынок решений по расследованию инцидентов

- 4. Российский рынок решений по расследованию инцидентов

- 5. Роль решений Threat Intelligence в расследовании киберинцидентов

- 6. Выводы

Введение

Расследование инцидентов в сфере информационной безопасности напрямую влияет на масштаб последствий и устойчивость инфраструктуры к повторным атакам. Важно не только зафиксировать факт компрометации, но и восстановить последовательность событий и технические обстоятельства произошедшего:

- способ реализации вектора атаки;

- перечень затронутых информационных систем;

- состав данных, подвергшихся воздействию;

- средства защиты, которые были обойдены либо не сработали.

Без структурированного форензического анализа инцидент остаётся набором несвязанных фактов, что затрудняет корректную оценку ситуации и принятие обоснованных решений.

Отсутствие формализованных процедур цифровой криминалистики и специализированных средств приводит к утрате цифровых доказательств, искажению временной шкалы и ошибкам при определении масштаба компрометации. Применение специализированных решений для форензики повышает точность реконструкции событий и снижает неопределённость при выборе дальнейших действий.

Форензика и её инструменты

Форензика — это практика расследования злонамеренной активности с любых типов цифровых устройств и сбора доказательств для дальнейшего анализа, внутреннего расследования или отчётности. Она позволяет понять, что произошло во время инцидента, кто был вовлечён, где и каким образом действовал злоумышленник. Также она помогает подготовить рекомендации для предотвращения повторения подобных событий. В современной организации функции специалистов по цифровой криминалистике критически важны из-за роста киберпреступности и увеличения объёмов цифровых данных.

Процесс расследования состоит из четырёх основных этапов:

- Сбор данных — идентификация устройств и копирование информации с сохранением целостности исходных данных.

- Экспертиза — извлечение значимых артефактов, оценка метаданных, восстановление ранее удалённой информации.

- Анализ — построение взаимосвязей между событиями, определение времени, источников, способов реализации атак и исследование мотивов злоумышленников.

- Формирование отчёта — подготовка выводов и рекомендаций, которые могут использоваться для внутреннего реагирования, судебных разбирательств или усиления защиты инфраструктуры.

Форензика охватывает несколько направлений в зависимости от исследуемых объектов и поставленных задач. Например, компьютерная криминалистика занимается анализом рабочих станций, серверов, файловых систем и журналов событий, а мобильная криминалистика — исследованием смартфонов, планшетов и связанных с ними данных.

Расследования можно проводить не только после совершения инцидента, но и в условиях кибератак. Использование интегрированных инструментов с удобными интерфейсами и унифицированными принципами позволяет специалистам быстрее собирать и анализировать данные, одновременно повышая эффективность как расследования уже произошедших инцидентов, так и профилактических мер по их предотвращению.

При этом важно учитывать, что без чётко сформулированных стратегических целей даже самые продвинутые системы могут не приносить ожидаемой отдачи. Безопасность должна быть выстроена в соответствии с реальными задачами бизнеса, а не ограничиваться маркетинговыми заявлениями.

Мировой рынок решений по расследованию инцидентов

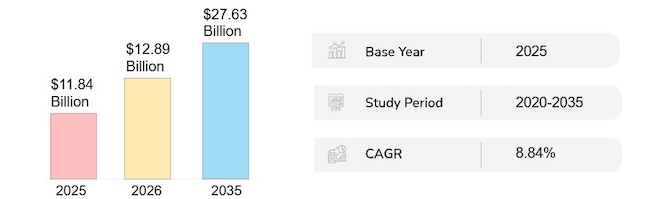

Глобальный рынок программных средств цифровой криминалистики в 2025 году оценивался почти в 12 млрд долларов США с прогнозируемым ростом на последующие годы. Основными факторами роста названы:

- увеличение количества киберпреступлений;

- ужесточение требований регуляторов к расследованию инцидентов;

- широкое внедрение технологий автоматизации и искусственного интеллекта (ИИ) в инструменты анализа и др.

Прогнозируемый среднегодовой темп роста составляет около 8,8 % в период с 2026 по 2035 годы.

Рисунок 1. Развитие мирового рынка форензики по данным Global Growth Insights

По данным отчёта Global Growth Insights, компании Magnet Forensics и Cellebrite DI занимают наибольшую долю мирового рынка.

Доля Magnet Forensics — примерно 18,6 %. Её платформа Magnet AXIOM предназначена для сбора, обработки и анализа данных с компьютеров, мобильных устройств и облачных сервисов. Она обеспечивает извлечение артефактов, построение временных шкал событий, корреляцию данных из разных источников и формирование отчётности для процессуального использования.

Доля Cellebrite DI — 15,4 %. Компания специализируется на мобильной криминалистике, анализе облачных данных и извлечении шифрованной информации. Её флагманская платформа UFED предоставляет доступ к цифровым доказательствам с мобильных устройств и смартфонов, беспилотных летательных аппаратов, SIM-карт, SD-карт, GPS-устройств и других носителей.

В отчёте Global Growth Insights также упоминаются другие компании: LogRhythm, KPMG, AccessData Group, PwC, Binary Intelligence Technology, IBM Corporation, Deloitte, Ernst & Young.

Российский рынок решений по расследованию инцидентов

Отечественный рынок решений по расследованию инцидентов информационной безопасности остаётся узкоспециализированным и структурно ограниченным. Количество разработчиков невелико, основными заказчиками выступают государственные органы и организации с регламентированными требованиями к защите информации. Процедуры государственной приёмки, сертификации и проведения закрытых закупок формируют длительный цикл внедрения и затрудняют оперативное обновление технологической базы.

Системным ограничением является дефицит криминалистического оборудования. Его нехватка отражается на сроках и результативности расследований информационно-коммуникационных преступлений. Доступ к критически значимым данным, включая переписку и сведения о геолокации, в ряде случаев невозможен, особенно когда смартфон выступает единственным источником доказательств.

Дополнительную сложность создаёт усиление механизмов защиты в мобильных операционных системах Android и iOS, а также необходимость поддержки новых платформ, таких как HarmonyOS, и российских решений «Аврора», РЕД ОС, «Альт», ROSA. Это увеличивает трудоёмкость разработки форензических инструментов и стоимость их сопровождения.

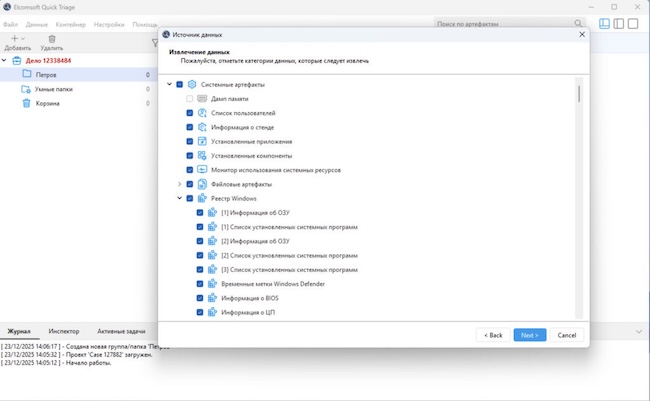

Elcomsoft Premium Forensic Bundle

В состав Elcomsoft Premium Forensic Bundle входят все продукты компании «Элкомсофт» из линеек компьютерной и мобильной криминалистики: Advanced Intuit Password Recovery, Elcomsoft Quick Triage и другие. Каждый из них поставляется в максимальной редакции. Набор решений предназначен для восстановления доступа к зашифрованным данным и подбора паролей к защищённым документам в сжатые сроки.

Инструменты мобильной криминалистики обеспечивают извлечение и последующую обработку данных как непосредственно с физических устройств, так и из локальных резервных копий и облачных сервисов. Поддерживаются сценарии логического и физического извлечения с возможностью расшифровки полученных данных при наличии соответствующих условий.

В состав пакета входят также специализированные компоненты для извлечения, просмотра, структурирования и анализа информации, что позволяет выстраивать последовательность событий и формировать материалы для расследования.

Рисунок 2. Интерфейс Elcomsoft Quick Triage для поиска, отбора и анализа цифровых улик

Особенности:

- Поддержка более 500 форматов файлов с различными алгоритмами шифрования.

- Ускорение перебора паролей с использованием видеокарт NVIDIA, AMD и Intel.

- Интеллектуальные атаки с использованием человеческого фактора.

- Извлечение данных из приставок Apple TV и часов Apple Watch.

- Программы для мобильной криминалистики доступны не только для Windows, но и Linux, и macOS.

Включён в реестр отечественного ПО (№ 11766 от 18.10.2021).

Больше информации о решении — на сайте вендора.

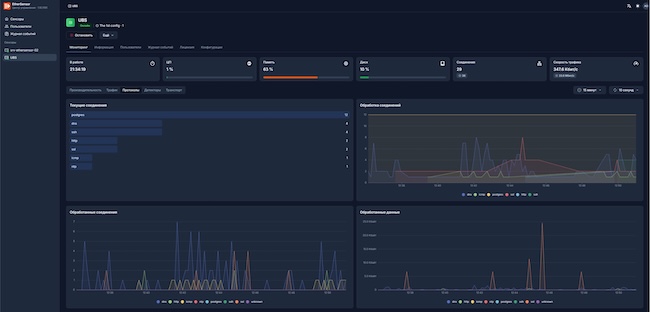

EtherSensor

EtherSensor — инфраструктурная платформа для автоматизации анализа сетевого трафика (Network Traffic Analysis, NTA). Она извлекает из трафика и анализирует объекты от канального уровня до уровня приложения включительно: пакеты, сессии, файлы, сообщения, события и их метаданные. По завершении анализа платформа доставляет результаты одной или нескольким системам-потребителям.

Принцип работы платформы основан на пассивном анализе копии сетевого трафика контролируемой сети, что обеспечивает независимость сети от функционирования системы и её невидимость для нарушителей.

Рисунок 3. Интерфейс EtherSensor

Особенности:

- любое количество сенсоров и различных конфигураций под единым центром управления;

- производительность — до 50 Гбит/с на сенсор;

- возможность применения конфиденциальной логики анализа пользователя в изолированном контуре;

- целостная, расширенная и кросс-верифицируемая картина в системах, которые не поддерживают анализ трафика;

- возможность реализации собственной логики порождения событий безопасности во внешние системы информационной безопасности по критериям, специфичным для бизнеса;

- возможность обеспечения мер по сбору доказательств нарушений и вторжений в части их обнаружения и извлечения из потоков трафика.

EtherSensor включена в реестр отечественного ПО (№ 5034 от 03.12.2018). Больше информации о платформе — на сайте вендора.

![]()

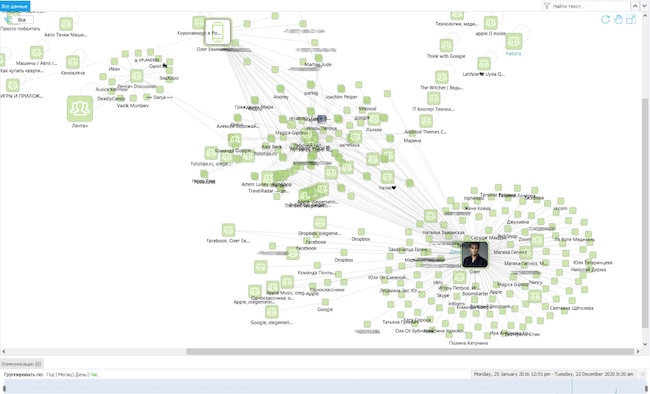

MK Enterprise

Инструмент повышает эффективность и оптимизирует процессы расследования киберинцидентов на всех ключевых этапах: сбор, хранение и анализ данных, подготовка отчётов и формирование регламентов, а также проведение аудита файловых систем. Задача MK Enterprise — снижение вероятности возникновения финансовых и производственных рисков, а также репутационных потерь.

Сбор и представление необходимых для расследования сведений осуществляется в едином интерфейсе.

Рисунок 4. Граф связей в MK Enterprise

Особенности:

- Проведение исследования цифровых источников данных одним инструментом.

- Анализ полученной информации.

- Выстраивание хронологической цепочки событий.

- Все данные хранятся локально, в хранилище заказчика.

Решение включено в реестр отечественного ПО (№ 11595 от 24.09.2021).

Больше информации можно узнать из нашего обзора третьей версии MK («Мобильный Криминалист») Enterprise, обновления и другие сведения о продукте — на сайте вендора.

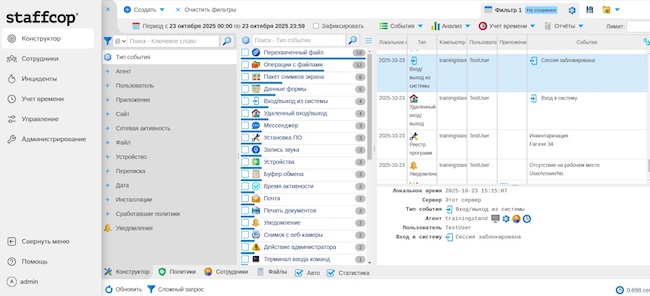

Staffcop Enterprise

Система обеспечивает комплексный контроль и анализ активности сотрудников для проактивного расследования и предотвращения инцидентов. Решает задачи:

- контроль действий сотрудников;

- предотвращение утечек и сливов, блокировка нежелательной активности;

- выявление и оповещение о нарушении политик информационной безопасности;

- расследование инцидентов внутренней информационной безопасности;

- выявление инсайдерской деятельности, мошенничества и коррупции.

Staffcop может работать как в рамках локального закрытого периметра, так и с учётом компьютеров, находящихся за его пределами, в том числе на ПК сотрудников, работающих удалённо.

Состоит из двух основных частей: сервера и службы-агента. Агент запускается на рабочих станциях сотрудников или терминальных серверах, собирает данные о действиях пользователя и события, передаёт информацию на сервер. Также он блокирует неправомерные действия на основе полученных от сервера правил, что позволяет предотвращать утечки даже при отсутствии доступности сервера.

В дальнейшем сервер хранит собранную информацию, выполняет её анализ и обработку. Специалист по информационной безопасности использует результаты анализа для визуализации данных, фильтрации и поиска необходимых сведений.

Рисунок 5. Интерфейс Staffcop Enterprise

Особенности:

- единый веб-интерфейс, который позволяет не только проводить расследования и анализировать данные, но и полностью в нём же настраивать систему;

- гибкие настройки функций, каждую из которых можно отключать или подключать при необходимости;

- в основе продукта лежит технология обработки данных 0LAP для построения многомерных отчётов «на лету»;

- горизонтальное масштабирование: решение эффективно работает как с несколькими компьютерами, так и с тысячами рабочих станций;

- локальная работа: агент без доступа к серверу полноценно функционирует — собирает данные в локальную базу и ограничивает действия пользователя;

- продукт разработан для интеграции в любую ИТ- и ИБ-инфраструктуру с минимальным воздействием на существующие системы.

Включён в реестр отечественного ПО (№ 8828 от 21.01.2021). Больше информации о продукте — на сайте вендора.

Роль решений Threat Intelligence в расследовании киберинцидентов

Бизнес ежедневно получает уведомления о новых вредоносных программах, уязвимостях и атаках. Без приоритизации этот поток превращается в шум, который затрудняет оценку реальных рисков. Решения класса Threat Intelligence (TI) позволяют отфильтровать нерелевантные данные, выделить приоритетные угрозы и обеспечить реагирование до того, как атака приведёт к ущербу.

В рамках TI осуществляется сбор сведений о действующих хакерских группировках, их целях и мотивации, а также об используемых ими техниках, тактиках и инструментах. Анализ этих данных позволяет формировать прогнозы по развитию угроз, выявлять признаки подготовки атак и передавать релевантную информацию другим участникам системы информационной безопасности.

В отличие от реактивного подхода, при котором меры принимаются после инцидента, решения класса Threat Intelligence ориентированы на упреждение. Они дают понимание:

- кто атакует организацию и с какой мотивацией;

- какие инструменты и тактики применяются;

- какие уязвимости эксплуатируются.

Полученная информация используется специалистами по информационной безопасности и руководством для обоснованного определения приоритетов защиты, планирования инвестиций в технологии и оценки рисков.

По данным The Business Research Company, Future Market Insights (FMI), Global Insight Services (GIS), мировой рынок формируют решения следующих компаний: IBM (занимающая до 18 % рынка), Cisco, Anomali, Palo Alto Networks, Fortinet, Check Point, CrowdStrike, Broadcom, Rapid7, FireEye, LookingGlass, VMware, RiskIQ, Blueliv, McAfee, DomainTools, Trend Micro.

На российском рынке по состоянию на 2025 год решения класса TI представлены следующими вендорами:

- BI.ZONE;

- F6;

- Positive Technologies;

- R-Vision;

- «Гарда»;

- «Лаборатория Касперского»;

- «СберТех»;

- ГК «Солар»;

- «Технологии киберугроз».

Подробный анализ текущего состояния отечественного сегмента Threat Intelligence и детальное описание продуктов российских компаний представлены статье «Обзор рынка платформ и сервисов киберразведки (Threat Intelligence) в России и в мире».

Выводы

По итогам анализа можно отметить, что состав ключевых игроков на рынке решений для расследования киберинцидентов в целом остаётся стабильным. Существенного перераспределения ролей не происходит: основные вендоры сохраняют позиции, накопленную экспертизу и технологическую базу.

При этом функциональные возможности решений продолжают развиваться. Расширение происходит не столько за счёт появления принципиально новых участников, сколько как ответ на усложнение атак и усиление защитных механизмов инфраструктур и прикладных систем. По мере повышения уровня защищённости продуктов, которые становятся целями атак, злоумышленники применяют более сложные методы обхода, маскировки и закрепления. Это, в свою очередь, требует от средств форензики более глубокого анализа артефактов, расширенной поддержки источников данных и повышения точности реконструкции событий.

Таким образом, рынок развивается эволюционно: сохраняется ядро поставщиков, а конкуренция смещается в область качества аналитики, полноты собираемых данных и способности решений адаптироваться к новым техникам и тактикам атак. Именно эта динамика определяет текущее состояние и дальнейшее развитие сегмента решений для расследования киберинцидентов.