Обнаружен вариант Mirai-подобного бота, загружающий нового вредоноса Medusa, написанного на Python. В Cyble изучили дополнительный бот и выяснили, что он умеет проводить DDoS-атаки, брутфорсить Telnet, открывать бэкдор, а также шифровать файлы и требовать выкуп. Некоторые функции работают некорректно, что может говорить о стадии разработки.

При активации IoT-бот Mirai подключается к C2-серверу, расположенному во Франции, получает файл medusa_stealer.sh и запускает его на исполнение. В сценарии прописаны команды на загрузку (с болгарского сервера) и запуск клиента Medusa на Linux-устройствах разных архитектур: MIPS, MIPSel (32-битная little-endian MIPS), SH-4, x86, ARMv6, i586, i686, PowerPC, M86K, SPARC.

В блоках инструкций нового бота встречаются фразы на французском языке. После запуска вредонос собирает информацию о системе (имя пользователя, имя хоста, IP-адрес, тип ОС, потребление ресурсов CPU и RAM, число ядер процессора, UUID) и отправляет ее на свой сервер через POST-запрос с кастомным заголовком User-Agent: Medusa-Stealer/1.0.

В ответ он может получить команду на проведение DDoS-атаки уровня 3, 4 или 7, в том числе с подменой IP-адреса источника. Однако экспертов больше заинтересовала функция MedusaRansomware(), необычная для IoT-зловреда.

Ее выполнение предполагает поиск файлов с конкретными расширениями и шифрование содержимого 256-битным ключом AES (исключение составляют системные файлы). К имени зашифрованных файлов добавляется расширение .medusastealer; по завершении процесса зловред выжидает 24 часа, а затем стирает все файлы на дисках, включая «C:».

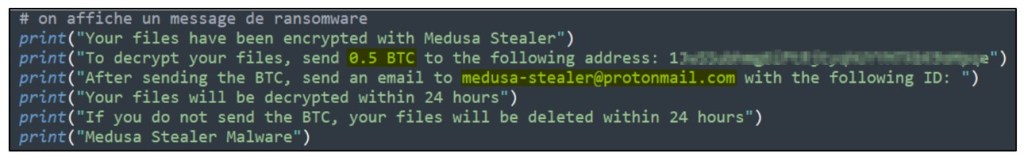

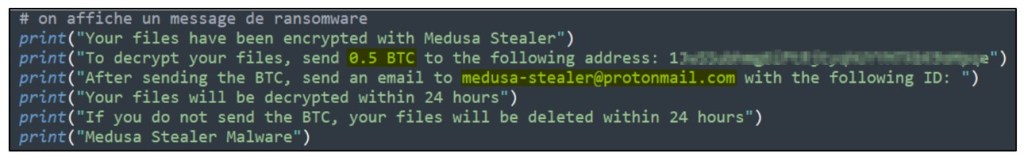

Под занавес Medusa выводит сообщение с требованием выкупа и инструкциями для жертвы — данные к этому моменту уже уничтожены. Аналитики предположили, что виной тому недосмотр вирусописателей.

Новоявленный бот также умеет проводить брутфорс-атаки на сервисы Telnet. С этой целью ему придан сканер портов 23 и списки ходовых юзернеймов и паролей. Установив соединение, зловред передает полезную нагрузку — infection_medusa_stealer.

В списке принимаемых команд Medusa числятся также FivemBackdoor и sshlogin. Выполнение первой должно обеспечить оператору скрытый доступ к зараженному устройству, вторая, по всей видимости, запускает попытки брутфорса SSH. Однако соответствующих кодов у бота не обнаружено — возможно, это просто задел под дальнейшее развитие вредоносного проекта.

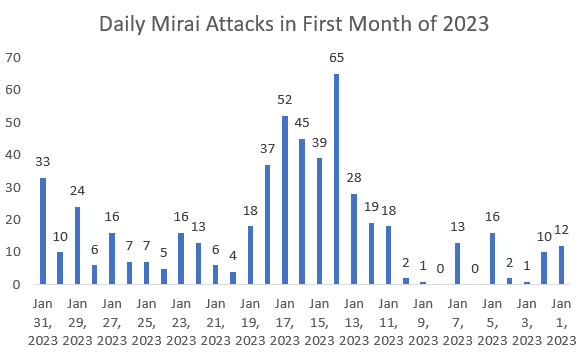

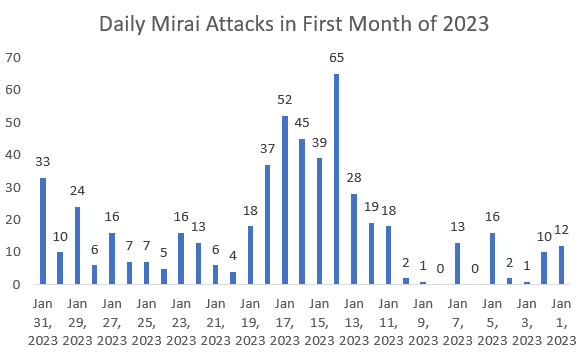

После слива исходников Mirai его производные стали быстро плодиться; к сожалению, эта угроза актуальна и по сей день. В середине прошлого года многочисленные наследники Mirai возглавили рейтинг IoT-зловредов, составленный Kaspersky. Наблюдения Cyble показывают, что ситуация пока не изменилась.