За последний год многие пользователи по всему миру столкнулись с разнообразием агрессивно ведущих себя многокомпонентных систем, якобы предоставляющих жертве механизмы поиска информации в Сети. Эти программы подменяют домашние страницы в браузерах, изменяют выдачу поисковых результатов и не могут быть удалены штатными средствами. «Лаборатория Касперского» провела анализ семейства таких программ.

Одним из методов недобросовестной раскрутки веб-сайтов является предоставление пользователям страницы поисковой выдачи с адресами этих сайтов, расположенными на первых местах. Для этого, в частности, используются специальные дополнения к браузерам – так называемые поисковые тулбары, которые перенаправляют пользователя на страницу с нерелевантными рекламными результатами. Практическая реализация данной схемы подразумевает участие многих лиц (разработчиков, веб-мастеров и владельцев сайтов), объединенных во взаимовыгодные партнерские программы.

Такие поисковые тулбары используют общую стороннюю библиотеку Bitguard, которая признается вредоносной, так как обладает функционалом модификации настройки браузеров без ведома пользователя, внедрения своего кода в сторонние процессы и скачивания вредоносных файлов из Сети. Чаще всего тулбары распространяют на сайтах с бесплатными программами: они могут идти в комплекте как с инсталлятором-пустышкой, так и с легальным бесплатным ПО. Иногда пользователя побуждают установить поисковый тулбар целенаправленно, а не в качестве приложения к стороннему инсталлятору. В таком случае владельцы тулбара стремятся заинтересовать потенциального «клиента» как красивым дизайном веб-страницы загрузки, так и смелыми обещаниями по его функционалу: удобство использования, надежность, «оптимальный онлайн-поиск», «лучшее из того, что имеется на рынке».

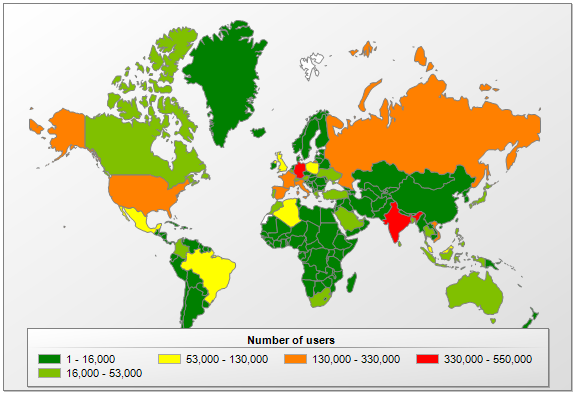

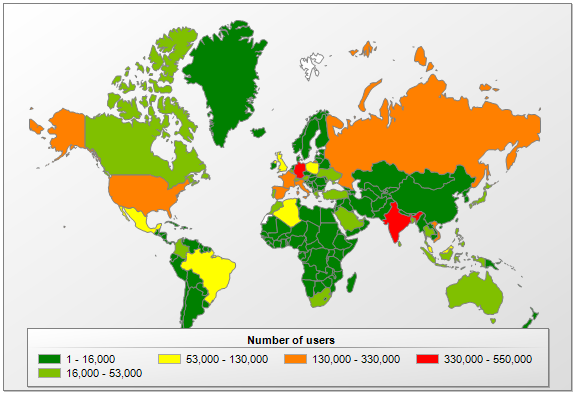

Географическое распределение попыток заражения компьютеров компонентами BitGuard

После завершения установки общая для всех тулбаров библиотека BitGuard получает возможность проверять изменения конфигурации браузеров и возвращать собственные поисковые настройки. Библиотека умеет работать с Internet Explorer, Chrome, Firefox, Opera и прочими браузерами, используя индивидуальный подход к каждому из них. В результате пользователи, ожидающие релевантный результат поиска, перенаправляются на страницу, где не относящиеся к запросу ссылки на раскручиваемые сайты занимают верхние строчки. Пользователи, переходя на сайт рекламодателя, обеспечивают ему аудиторию, а владельцам тулбара – доход.

«У злоумышленников происходит четкое разделение труда: разработчики библиотеки BitGuard фокусируются на совершенствовании механизмов подмены параметров браузера и добавлении откровенно вредоносного функционала, а владельцы тулбаров занимаются косметическими аспектами и налаживанием схемы распространения. Решения наподобие BitGuard пользуются широким спросом в среде партнерских программ, и этим объясняется то, что с конца августа прошлого года компоненты BitGuard были заблокированы у 3,8 миллионов пользователей во всем мире. Библиотека продолжает применяться для создания разных модификаций подобных тулбаров. Однако это не является преградой для наших защитных решений – они автоматически выявляют все новые модификации этих вредоносных программ», – отметил Олег Юрзин, антивирусный специалист «Лаборатории Касперского».