Сегодня финская корпорация Stonesoft представила свой новый программный продукт - Evader, который даст возможность организациям протестировать способность установленных у них средств сетевой защиты противостоять динамическим техникам обхода (Advanced Evasion Techniques, AET), все чаще используемых современными киберпреступниками.

Evader запускает набор AET, что позволит проверить насколько хорошо данной угрозе смогут противостоять установленные в организации: межсетевой экран нового поколения (NGFW), система предотвращения вторжений (IPS) и/или устройство UTM. По результатам тестирования организации смогут понять, представляют ли AET угрозу для их сетей и критически важных информационных активов. Продукт Evader доступен бесплатно, его можно скачать на сайте evader.stonesoft.com.

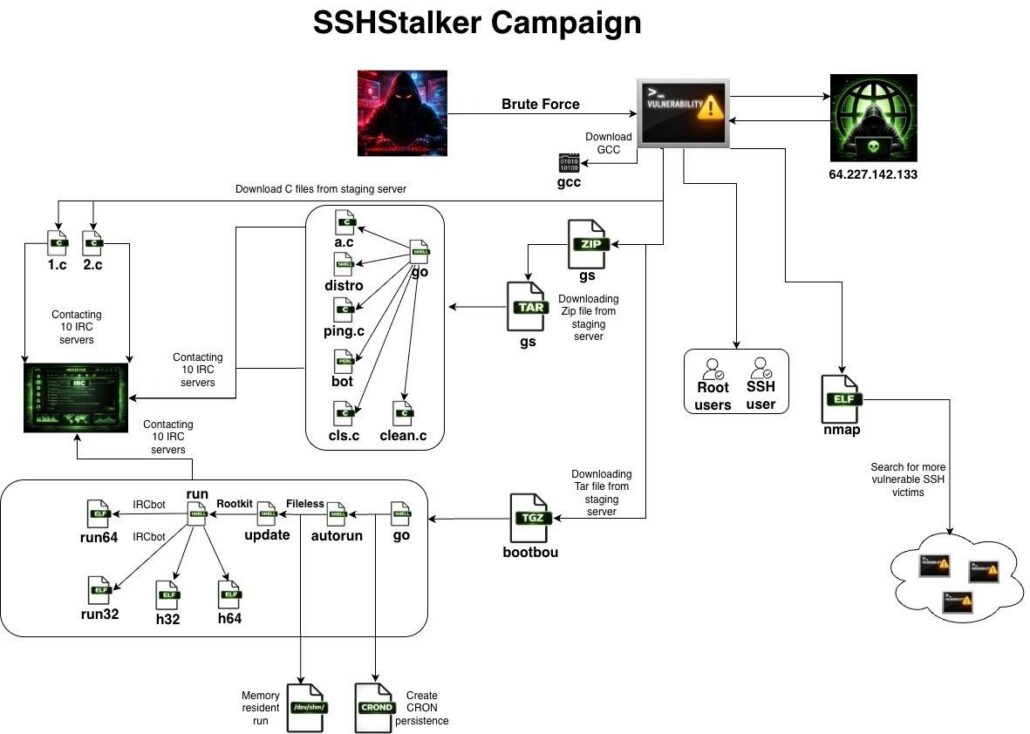

AET используются для атаки на сети: комбинируя несколько известных методов обхода, они создают новые ранее неизвестные, динамически меняющиеся техники, которые работают на разных уровнях сетевого протокола одновременно. Это позволяет злоумышленникам успешно доставлять к цели любой вредоносные программы, эксплойты или другой контент, не будучи обнаруженными.

Недавний «всплеск» успешных кибератак против крупнейших мировых компаний выявляет существенные конструктивные недостатки в существующих продуктах сетевой безопасности, чем и «пользуются» динамические техники обхода. Эксплойт, скрытый посредством AET, не вызывает подозрений у средств сетевой защиты, что позволяет ему проникать внутрь сети, не оставляя следа. Несмотря на то, что большинство поставщиков средств безопасности обещают 100% защиту от техник обхода, хакеры продолжают взламывать самые надежные сети в мире, используя самые изощренные методы, например, динамические техники обхода AET.

По словам Эндрю Блита (Andrew Blyth), профессора из Университета Гламорган (Великобритания), эксперта по динамическим техникам обхода: «Поставщики средств сетевой защиты много лет игнорировали проблему AET. Бесплатный тестовый продукт Evader от компании Stonesoft делает доступной защиту от AET для самых разных организаций. Будем надеяться, что это поспособствует тому, что представители индустрии сетевой безопасности соберутся вместе для серьезного изучения проблемы AET и угрозы, которую они представляют».

Evader позволяет корпорациям и правительственным организациям не просто полагаться на выборочные лабораторные тестирования, производимые различными сторонними организациями, и голословные обещания поставщиков, а самим убедиться, что используемые ими средства безопасности могут выдержать атаки AET. Простой тест позволяет пользователям с легкостью произвести оценку установленных у них средств на готовность противостоять техникам обхода в действующих конфигурациях и политиках безопасности.

Stonesoft Evader – это готовая к использованию тестовая лаборатория, которая включает некоторый набор AET. Он позволяет организации создавать вручную или автоматически самые разнообразные комбинации AET, которые скрывают хорошо известный MSRPC (уязвимость 2008 г.) и HTTP (2004 г.) эксплойты, а затем запускать их для поражения цели, пропуская через тестируемые устройства сетевой безопасности. Evader содержит набор AET, которые прошли процесс согласования уязвимостей в CERT (центр реагирования на компьютерные инциденты), начатый два года назад. Основной функцией Evader является диагностика истинного положения дел касательно готовности средств безопасности, используемых организацией, к отражению динамических техник обхода AET; оптимизация процесса принятия решений и повышение уровня сетевой безопасности.

«Поставщики средств сетевой безопасности не уделяли серьезного внимания проблеме AET, и теперь организации должны заплатить за это: несанкционированный доступ к данным ставит под угрозу как частные компании, так и федеральные агентства и другие организации», - утверждает Илкка Хииденхеймо (Ilkka Hiidenheimo), основатель и исполнительный директор корпорации Stonesoft. «Наши клиенты и все, кто имеет отношение к сетевой безопасности, обращались к нам с просьбой предоставить более полную информацию об AET и обеспечить средствами для тестирования средств защиты на противостояние AET. Мы удовлетворяем эти запросы нашим продуктом Evader. Предоставляя этот инструмент бесплатно, мы делимся с организациями той же информацией, которой на настоящий момент обладают самые продвинутые хакеры, что позволит организациям своевременно протестировать свои средства защиты на сопротивляемость этим угрозам и при необходимости предпринять меры».

Корпорация Stonesoft продемонстрировала новый Evader в Лас-Вегасе во время проведения ежегодной конференции «Black Hat», 21-26 июля 2012 года. В ходе демонстрации компания Stonesoft провела тестирование ведущих производителей сетевой безопасности, таких как HP/Tipping Point, McAfee, Palo Alto Networks и SourceFire, на способность обеспечивать защиту от AET.

Evader также был доступен для посетителей на стенде компании Stonesoft Black Hat #213. Вы можете скачать Evader и узнать больше о данном продукте на сайте evader.stonesoft.com. Для получения более подробной информации о динамических техниках обхода и новой системе предотвращения обхода Stonesoft Evasion Prevention System посетите aet.stonesoft.com

![APT28 атаковала UKR[.]NET: фишинг, PDF и прокси ngrok](https://www.anti-malware.ru/files/styles/adaptive-480/public/images/source/fancy_bear-news.png?itok=jcF8JHLv×tamp=1766255143)