Сертификат AM Test Lab

Номер сертификата: 561

Дата выдачи: 25.02.2026

Срок действия: 25.02.2031

- 1. Введение

- 2. Функциональные возможности

- 3. Системные требования и варианты поставки «Рубикон Nova»

- 4. Сценарии использования «Рубикон Nova»

- 5. Выводы

Введение

Современные информационные системы активно применяют сетевые технологии для внутреннего обмена данными и связи с внешними ресурсами. Рост числа кибератак ежегодно повышает значимость мер информационной безопасности. Необходимость комплексного подхода к защите информационных систем становится очевидной, и особую роль здесь играют межсетевые экраны нового поколения.

Функциональные возможности

Доступные в текущей версии «Рубикон Nova» функции группируются следующим образом:

Раздел «Мониторинг» предназначен для контроля состояния системы «Рубикон Nova». Он визуализирует загрузку процессора (CPU), оперативной памяти (RAM), дискового пространства и сетевых интерфейсов в режиме реального времени. Встроенный диагностический инструментарий (arping, ping, traceroute) позволяет локализовать неисправности без стороннего программного обеспечения. Для интеграции в IT-экосистему предприятия реализована передача событий по протоколу Syslog. В ближайших обновлениях будет добавлена поддержка SNMP для сбора метрик и Netflow для глубокого анализа трафика.

Раздел «Система» предназначен для администрирования комплекса, управления сервисами и правами доступа пользователей. Механизмы обеспечения отказоустойчивости (кластеризация и VRRP) гарантируют работу системы при выходе из строя отдельных узлов. Реализованный функционал резервного копирования конфигураций позволяет оперативно восстановить работоспособность комплекса в случае сбоя.

Раздел «Сеть» предназначен для бесшовной интеграции «Рубикон Nova» в ИТ-инфраструктуру любой сложности. Гибкость настройки достигается за счет поддержки трех режимов работы: прозрачного (L2-бридж) для внедрения без изменения текущей адресации, режима коммутатора (L2) для управления локальными сегментами и маршрутизатора (L3) с поддержкой статической и динамической маршрутизации. Это позволяет использовать устройство как для защиты периметра, так и в качестве ядра сети.

Раздел «VPN» отвечает за организацию защищенных каналов связи поверх существующих сетей. «Рубикон Nova» поддерживает два основных сценария: Site-to-Site для объединения филиалов в единую сеть и Remote Access (Site-to-Client) для безопасного доступа удаленных сотрудников к корпоративным ресурсам. Применяемые технологии гарантируют конфиденциальность и целостность данных независимо от местоположения абонентов.

Раздел «Журнал» является ключевым инструментом для расследования инцидентов и проведения аудита безопасности. В нём собираются данные обо всех событиях подсистем и сработавших правилах фильтрации. За счёт интегрированной системы поиска и гибких фильтров раздел обеспечивает удобный анализ функционирования подсистем, изменений их настроек, подключения пользователей и активации политик безопасности.

Сетевые функции

NGFW-решение «Рубикон Nova» обладает расширенным набором сетевых функций, среди которых можно выделить:

Работа в режиме коммутатора на уровне L2 для функционирования в прозрачном режиме с фильтрацией всех транзитных пакетов. Такой подход позволяет внедрить межсетевой экран в существующую инфраструктуру без изменения её сетевой архитектуры.

Работа в режиме коммутатора на уровне L3 для объединения сетей и организации маршрутизации между ними. В таком режиме «Рубикон Nova» способен выполнять функции стандартного сетевого оборудования.

Поддержка VLAN 802.1Q позволяет разделять одну физическую сеть на несколько виртуальных сегментов для повышения безопасности и эффективности управления трафиком.

Агрегирование сетевых интерфейсов увеличивает пропускную способность и надёжность соединения путём объединения нескольких физических каналов в один логический.

Поддержка IPv6 делает возможным использование «Рубикон Nova» в различных информационных системах, использующих IPv6.

Управление сетевыми параметрами позволяет настраивать и мониторить основные сетевые характеристики, в том числе интерфейсы, соединения, MAC-адреса, IP-адреса и прочие элементы.

Наличие сервисов для работы с DHCP.

«Рубикон Nova» поддерживает следующие возможности DHCP-сервисов:

- DHCP-клиент для получения сетевых настроек от внешних систем;

- DHCP-сервер для назначения сетевых параметров внешним устройствам;

- DHCP-relay для ретрансляции DHCP-запросов через «Рубикон Nova».

Поддержка ограничения и приоритизации трафика для обеспечения стабильной работы критически важных приложений и оптимизации пропускной способности сети.

Статическая маршрутизация позволяет вручную задать постоянные маршруты прохождения пакетов, что гарантирует стабильную и предсказуемую передачу данных в сети.

Поддержка политик маршрутизации (PBR) даёт возможность гибко настраивать правила маршрутизации на основании выбранных критериев, благодаря чему разные типы трафика направляются по различным маршрутам.

Поддержка VRF позволяет на одном устройстве создавать несколько изолированных пространств, каждое из которых имеет свою отдельную сетевую область.

Поддержка протокола VRRP обеспечивает резервирование путём автоматического переноса виртуального IP-адреса с основного устройства на резервное в случае отказа основного узла.

Поддержка NAT. «Рубикон Nova» поддерживает широкий спектр технологий трансляции сетевых адресов (NAT). Данные технологии обеспечивают сокрытие внутренней структуры сети и эффективное преобразование IP-адресов.

Работа в кластере повышает отказоустойчивость системы: при сбое в работе одного устройства другое автоматически принимает его функции, что обеспечивает непрерывность работы. Эта схема полезна также для вывода оборудования из эксплуатации на период обновлений или технического обслуживания.

В текущей версии кластер функционирует в режиме active/backup с синхронизацией сессий между собой, что минимизирует влияние переключения на сетевое взаимодействие. Для реализации режима active/active потребуется внешний балансировщик нагрузки, распределяющий трафик между несколькими устройствами.

Зеркалирование сетевого трафика обеспечивает отправку копий сетевых пакетов на сторонние системы для последующего детального анализа.

В ближайших планах вендора добавление следующих сетевых функций:

- динамическая маршрутизация (поддержка протоколов RIP, OSPF, BGP);

- функция Multi-WAN для одновременного подключения к нескольким провайдерам с контролем качества соединений (SLA) и автоматическим переключением в режиме active/backup.

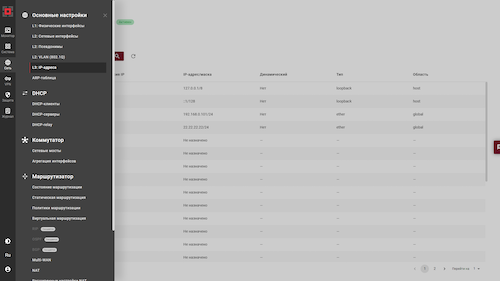

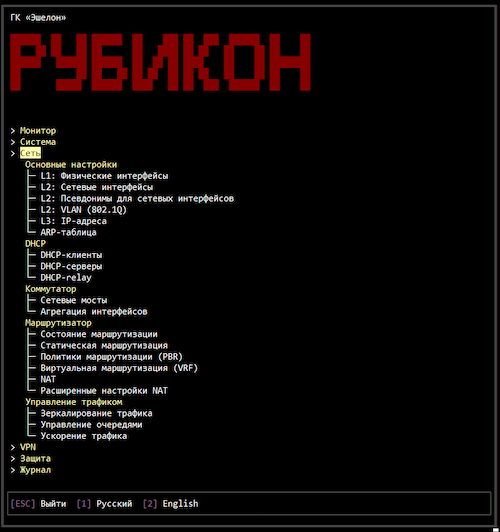

Управление как сетевыми настройками, так и другими функциями доступно через веб-интерфейс и продвинутый CLI (Command Line Interface, интерфейс командной строки).

Рисунок 1. Управление сетевыми настройками через веб-интерфейс

Рисунок 2. Управление сетевыми настройками через CLI

Все перечисленные сетевые функции способны обеспечить бесшовную интеграцию «Рубикон Nova» в существующую инфраструктуру и тем самым поддерживать совместимость с используемыми решениями и стандартами передачи данных.

Функции безопасности

Функции безопасности составляют основу устройств класса NGFW.

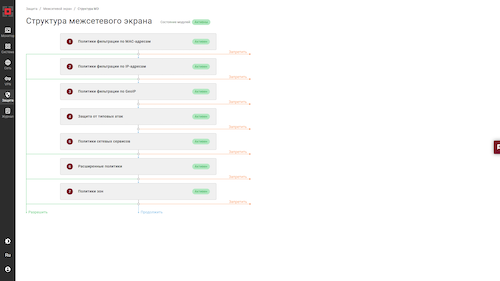

Компания «Эшелон» разработала комплексную систему многоуровневой защиты, где удобство использования достигается благодаря возможности гибко задавать структуру политик фильтрации.

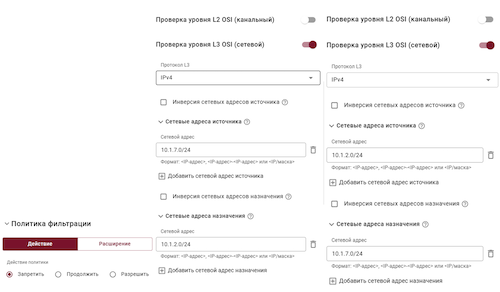

Рисунок 3. Структура политик фильтрации

На каждом уровне проведена оптимизация политик безопасности с целью минимизировать воздействие на общую производительность системы. Такая структура уровней значительно облегчает процесс управления правилами безопасности.

Сетевой трафик последовательно проходит через следующие стадии фильтрации.

Политики фильтрации по MAC-адресам позволяют сформировать белый список доверенных MAC-адресов устройств, которым разрешено взаимодействовать через «Рубикон Nova».

Политики фильтрации по IP-адресам обеспечивают фильтрацию трафика по репутационным спискам. Эта функция позволяет организовать доступ к сети либо исключительно по белому списку разрешённых IP-адресов, запрещая весь остальной трафик, либо применять чёрный список, блокируя потенциально небезопасные узлы интернета.

Географический фильтр (GeoIP): фильтрация трафика на основе географического расположения узла сетевого взаимодействия. Эта функция позволяет сегментировать сеть согласно геолокации пользователей.

Модуль защиты от типовых атак: обнаружение и блокировка распространённых видов атак и аномалий сетевого трафика на уровнях L2–L4 эталонной модели OSI.

Фильтрация на уровне сетевых сервисов: ограничение доступа и фильтрация соединений на четвёртом уровне (L4) модели OSI по номерам портов.

Расширенные политики: применение сложных правил, учитывающих сочетания различных условий на уровнях L2–L4 модели OSI, позволяет реализовывать уникальные сценарии фильтрации. Модуль также позволяет перенаправлять сетевой трафик в специализированные расширения с возможностью подключения дополнительных модулей фильтрации.

Перечень доступных расширений приведён далее. Подобный подход открывает широкие перспективы для масштабирования функциональных возможностей межсетевого экрана, позволяя добавлять специальные функции именно там, где это необходимо пользователю, на любом этапе обработки сетевых пакетов.

Политики зон: в «Рубикон Nova» предусмотрена возможность задавать зоны, например, «внутренняя сеть» (LAN), «внешняя сеть» (WAN), «демилитаризованная зона» (DMZ), и создавать соответствующие зонам политики безопасности.

Каждый этап обработки сетевых пакетов подразумевает проверку соответствия установленным правилам. Последовательность действий выглядит следующим образом: если пакет не соответствует условиям текущего правила, он направляется на следующую проверку. Когда пакет удовлетворяет заданному критерию, к нему применяется одно из возможных действий, указанных в правиле:

- Продолжить: пакет продолжает прохождение дальнейших проверок.

- Запретить: пакет немедленно блокируется.

- Разрешить: пакет мгновенно пропускается, без дальнейшей проверки.

- Расширения: пакет передаётся в специализированный модуль для углублённого анализа сетевого трафика.

Сетевые пакеты с помощью расширенных политик можно перенаправлять в дополнительные анализаторы для углублённой проверки (ниже).

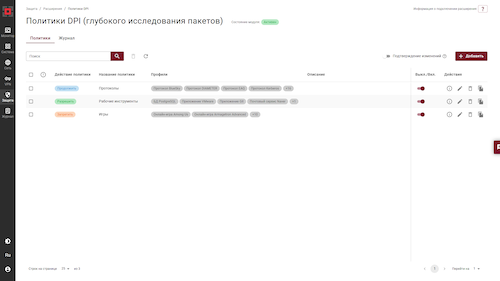

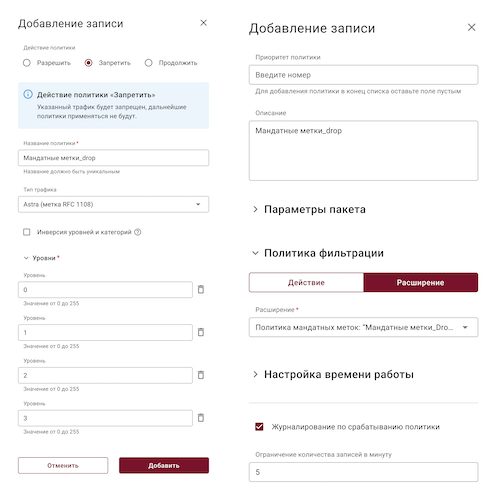

Политики DPI: модуль Deep Packet Inspection (DPI) осуществляет глубокую фильтрацию сетевых пакетов по прикладным протоколам, приложениям и сервисам на уровнях L5–L7 эталонной модели OSI.

Политики ограничения трафика: модуль позволяет устанавливать лимиты на число одновременных соединений, скорость передачи данных и объём потребляемого сетевого трафика.

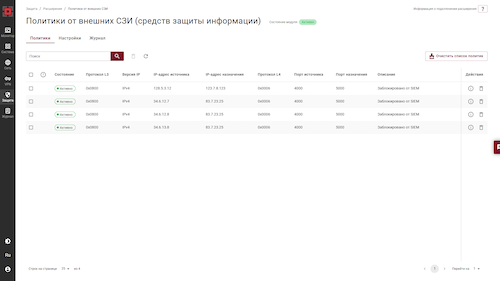

Политики от внешних средств защиты информации (СЗИ): этот модуль предоставляет возможность внешним средствам защиты информации добавлять собственные политики через интерфейс API. Например, системы обнаружения вторжений (IDS), системы анализа сетевого трафика (NTA), системы управления событиями информационной безопасности (SIEM) могут добавлять свои правила, в частности, блокировки источников вредоносного трафика.

Политики мультипортовых протоколов предназначены для работы с технологиями, использующими одновременно несколько соединений. Примером является протокол FTP, где одно соединение служит для передачи команд, а второе — для отправки данных. Второй канал устанавливается динамически. Данный модуль отслеживает активные сессии конкретных протоколов и автоматически создаёт соответствующие политики для вспомогательных соединений, что обеспечивает бесперебойную работу сетевых сервисов.

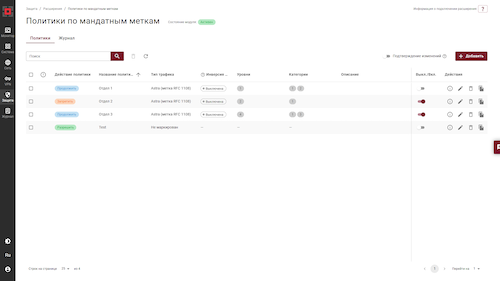

Политики фильтрации по мандатным меткам позволяют обрабатывать сетевые пакеты на основе специальных полей IP Option, которые формируются защищёнными операционными системами в соответствии с требованиями стандарта ГОСТ Р 58256-2018 («Защита информации. Управление потоками информации в информационной системе. Формат классификационных меток»).

Политики ловушек для сканеров портов позволяют развернуть специализированные сетевые сервисы на определённом наборе портов, которые будут принудительно удерживать открытое TCP-соединение, для предотвращения выполнения автоматизированных атак типа подбора паролей и сканирования портов.

В ближайшем будущем вендор планирует дополнить продукт следующими функциями:

- Импорт больших объёмов пользовательских политик безопасности из файлов формата CSV.

- IDPS (система обнаружения и предотвращения вторжений) для сигнатурного анализа сетевых пакетов.

- Нормализация сетевого трафика для предотвращения потенциальной утечки конфиденциальной информации через служебные поля заголовков сетевых протоколов.

- Инспекция SSL/TLS-трафика методом подстановки сертификатов (MITM) для анализа зашифрованных сетевых потоков.

Рисунок 4. Политики DPI

Рисунок 5. Политики от внешних СЗИ

Рисунок 6. Политики фильтрации по мандатным меткам

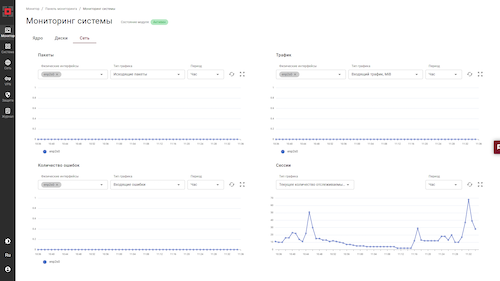

Мониторинг функционирования

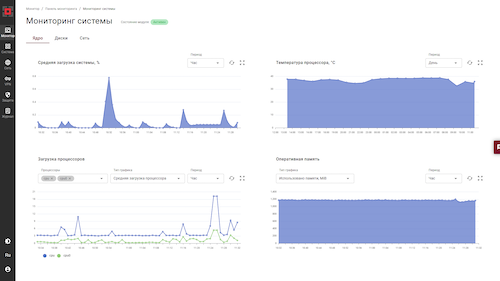

Для удобства мониторинга вендором были разработаны специализированные виджеты, позволяющие отслеживать состояние системы и загрузку аппаратных компонентов. Пользователь легко сможет контролировать основные показатели производительности и своевременно реагировать на возможные проблемы.

Рисунок 7. Раздел «Ядро» мониторинга системы

В режиме реального времени доступна информация о температуре и нагрузке на процессор, объёме используемой оперативной памяти, а также о среднем уровне загрузки системы.

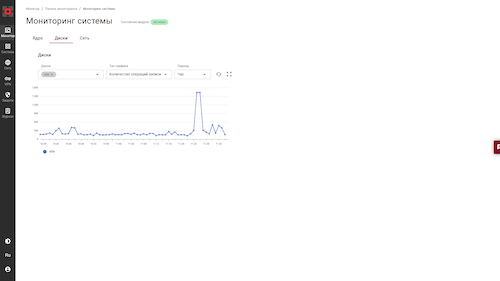

Во вкладке «Диски» отображается количество операций чтения и записи для используемых накопителей информации.

Рисунок 8. Раздел «Диски» мониторинга системы

Рисунок 9. Раздел «Сеть» мониторинга системы

Раздел «Сеть» позволяет контролировать входящий и исходящий трафик отдельных сетевых интерфейсов, а также общее число активных соединений.

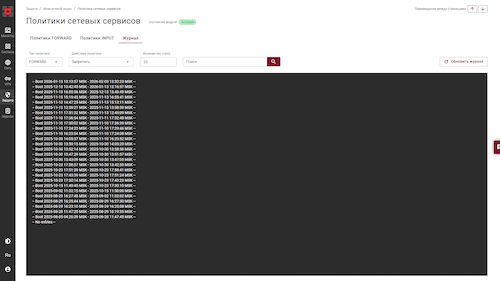

Журналирование

Для каждого компонента «Рубикон Nova» предусмотрен собственный системный журнал.

Рисунок 10. Раздел «Журнал» политик сетевых сервисов

Журналы помогают детально отслеживать работу отдельных модулей системы и быстро определять причины возникновения сбоев в функционировании компонентов.

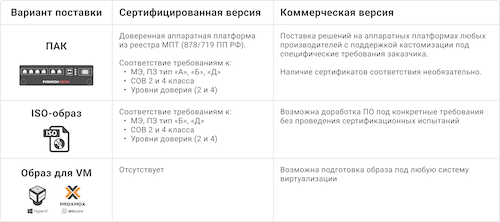

Системные требования и варианты поставки «Рубикон Nova»

«Рубикон Nova» будет доступен в нескольких вариантах поставки:

- Доверенные программно-аппаратные комплексы (ПАК) разных конфигураций, адаптированные под различные условия эксплуатации.

- Программное обеспечение в виде ISO-образа дистрибутива для установки на собственное оборудование или средства виртуализации.

- Образ виртуальной машины, предназначенный для развёртывания в различных системах виртуализации.

Решение после официального релиза планируется сертифицировать в системах сертификации ФСТЭК России и Минобороны России. Также для коммерческого применения будет доступна отдельная версия.

Рисунок 11. Варианты поставки

При поставке в виде готового программно-аппаратного комплекса (ПАК), аппаратные характеристики будут подобраны производителем для обеспечения заявленной производительности.

В случае поставки в виде ISO-образа или образа для систем виртуализации вендор рекомендует ориентироваться на минимальные требования, указанные ниже.

Рисунок 12. Минимальные требования для среды функционирования

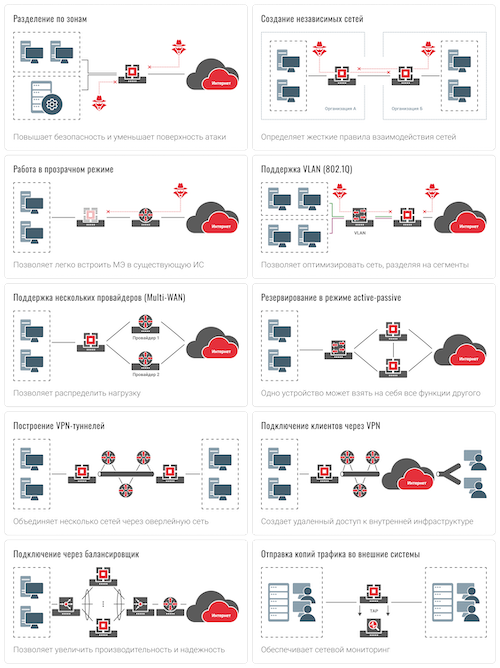

Сценарии использования «Рубикон Nova»

Как было отмечено ранее, функциональность «Рубикон Nova» выходит далеко за пределы возможностей классического межсетевого экрана. Это обеспечивает совместимость решения с любыми существующими информационными системами.

Рассмотрим несколько стандартных вариантов внедрения.

Рисунок 13. Сценарии использования

Теперь подробно разберём несколько реальных примеров использования на практике, взяв за основу «Рубикон Nova».

Задача №1

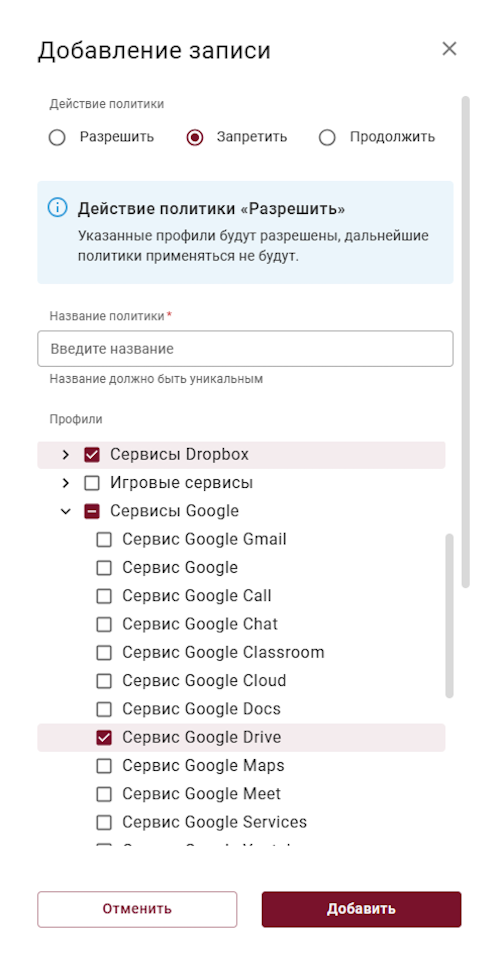

В компании наблюдается активное использование сотрудниками несанкционированных облачных сервисов. Для минимизации рисков информационной безопасности необходимо заблокировать использование Dropbox, Google Drive.

Решение

Шаг 1: заходим на страницу «Политики DPI» («Защита» — «Расширения» — «Политики DPI»), создаём правило и назначаем нужные сервисы и действия политики «Запретить».

Данная страница предназначена для создания и управления политиками глубокого исследования пакетов (Deep Packet Inspection). Технология DPI анализирует содержимое сетевых пакетов, позволяя идентифицировать и классифицировать трафик по конкретным приложениям и протоколам, а не только по IP-адресам и портам.

Рисунок 14. Создание запрещающей политики по нужным сервисам

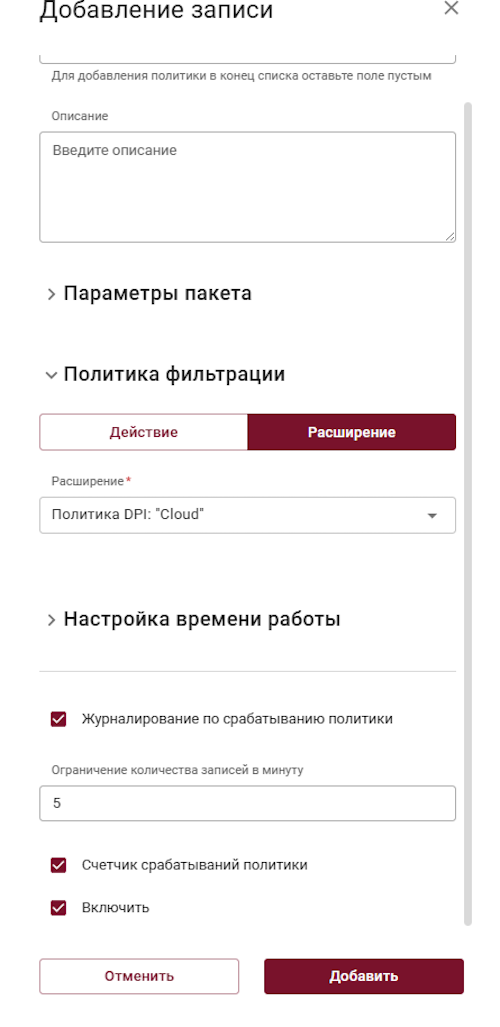

Шаг 2: заходим на страницу «Расширенные политики» («Защита» — «Межсетевой экран» — «Расширенные политики», вкладка «Политики FORWARD» — «Добавить» — «Политика фильтрации» — «Расширение») и выбираем необходимую политику «Cloud».

Далее нажимаем кнопку «Добавить» для создания правила на использование необходимой политики DPI при анализе трафика.

Данная страница предназначена для создания правил фильтрации трафика на уровнях L1–L4 модели OSI, а также для подключения в качестве действий других модулей защиты, таких как политики DPI, политики от внешних СЗИ и политики мультипортовых протоколов.

Во вкладке «Политики FORWARD» создаются правила для транзитного трафика, проходящего через устройство (например, из локальной сети в интернет или между двумя сегментами сети).

Рисунок 15. Создание правила на использование политики DPI при анализе трафика

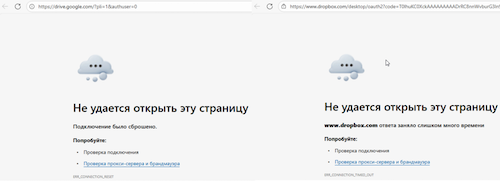

Шаг 3: после создания правил включаем и проверяем, что веб-ресурсы указанных сервисов не загружаются.

Рисунок 16. Проверка загрузки Dropbox и Google Drive

Шаг 4: проверяем логи нелегитимного трафика, в которых видно с какого конкретно устройства пытаются получить доступ к неразрешённым ресурсам. Для этого нажимаем на вкладку «Журнал» страницы «Расширенные политики» и выбираем нужный тип и действие политики.

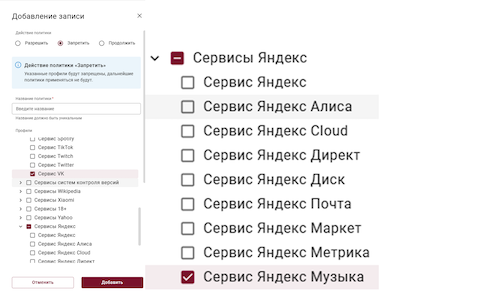

Задача №2

Компания решила ограничить доступ к онлайн-ресурсам «VK» и «Яндекс Музыка» в рабочие часы.

Решение

Шаг 1: заходим на страницу «Политики DPI» («Защита» — «Расширения» — «Политики DPI»), создаём правило, назначаем нужные сервисы и действия политики «Запретить».

Рисунок 17. Создание запрещающей политики по нужным сервисам

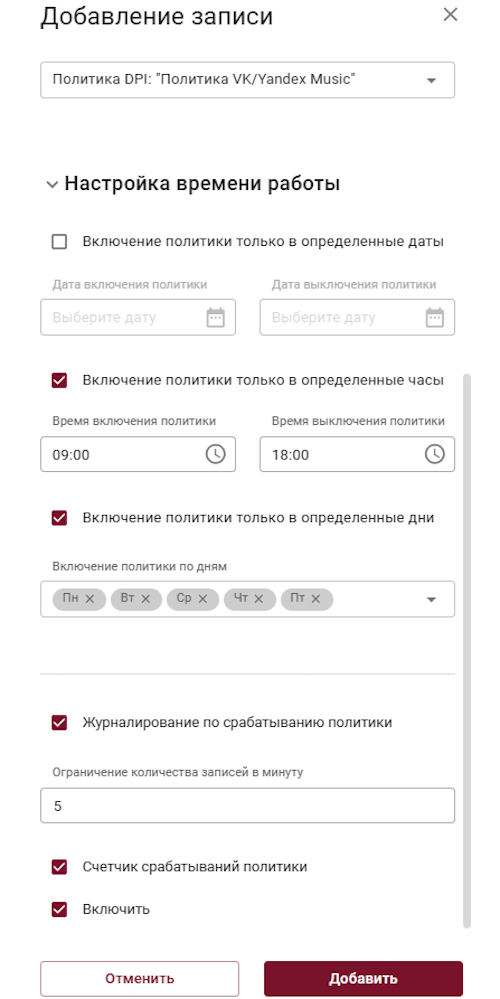

Шаг 2: заходим на страницу «Расширенные политики» («Защита» — «Межсетевой экран» — «Расширенные политики» — вкладка «Политики FORWARD» — «Добавить» — «Политика фильтрации» — «Расширение») и выбираем необходимую политику «VK/Yandex_Music».

Далее нажимаем вкладку «Настройка времени работы» и выбираем рабочие дни и рабочее время для применения данной политики. После чего нажимаем кнопку «Добавить» для создания правила на использование необходимой политики DPI при анализе трафика.

Рисунок 18. Создание правила на использование политики DPI при анализе трафика

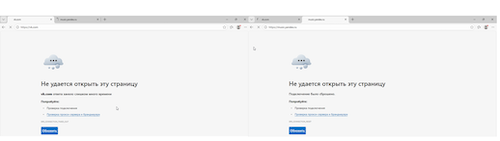

Шаг 3: после создания правил включаем и проверяем, что веб-ресурсы указанных сервисов не загружаются в заданные дни и время.

Рисунок 19. Проверка загрузки «VK» и «Яндекс Музыка»

Шаг 4: проверяем логи нелегитимного трафика, в которых видно, с какого конкретно устройства пытаются получить доступ к неразрешённым ресурсам. Для этого нажимаем на вкладку «Журнал» страницы «Расширенные политики» и выбираем нужный тип и действие политики.

Шаг 5: проверим наличие доступа к упомянутым сервисам после 18:00.

Рисунок 20. Проверка загрузки «Яндекс Музыка» и «VK» в рабочие дни после 18:00

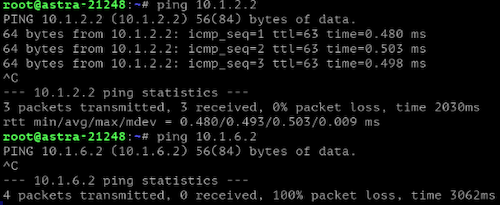

Задача №3

В организациях, обрабатывающих конфиденциальную информацию, крайне важно чётко разграничивать доступ рабочих станций в зависимости от уровня доверия. Сейчас для подсети, в которой находятся рабочие станции с Astra Linux, реализовано общее запрещающее правило для любого трафика. Рабочая станция с уровнем доверия «1» имеет право доступа исключительно к локальной сети «LAN A». Наконец, станции с уровнем доверия «2» разрешено подключение одновременно к двум сетям: внутренней зоне «LAN A» и внутренней зоне «LAN B».

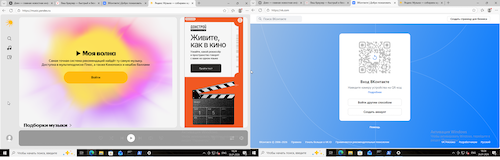

Решение

Шаг 1: создаём правило ограничения трафика («Защита» — «Расширения» — «Политики по мандатным меткам») для запрета общего доступа сети пользователю с уровнем доверия «0», «1», «2» и «3». Также создаём правило («Защита» — «Межсетевой экран» — «Расширенные политики» — вкладка «Политики FORWARD») на использование политики по мандатным меткам при анализе трафика, при этом не указывая параметры.

Рисунок 21. Создание ограничивающего правила

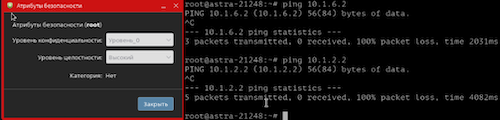

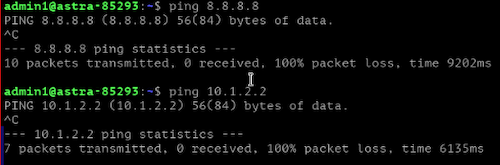

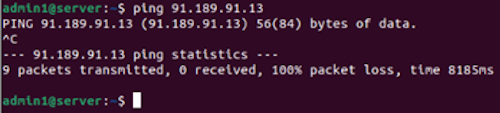

Шаг 2: рассмотрим рабочую станцию с уровнем доверия «0» и убедимся, что компьютер действительно обладает соответствующим уровнем доверия, а также установим отсутствие доступа.

Рисунок 22. Уровень доверия и отсутствие доступа

Шаг 3: рассмотрим рабочую станцию с уровнем доверия «1» и убедимся, что компьютер действительно обладает соответствующим уровнем доверия, а также установим отсутствие доступа до момента введения разрешающих политик.

Рисунок 23. Уровень доверия и наличие доступа

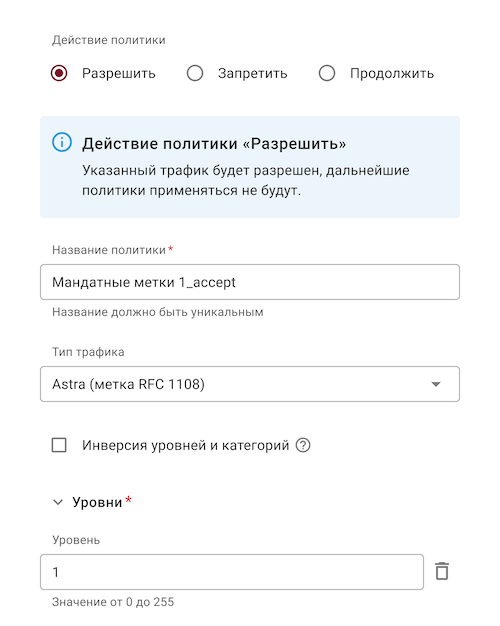

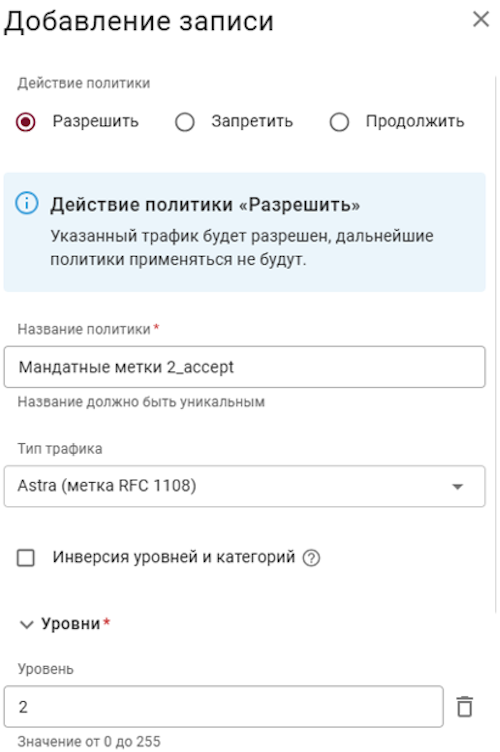

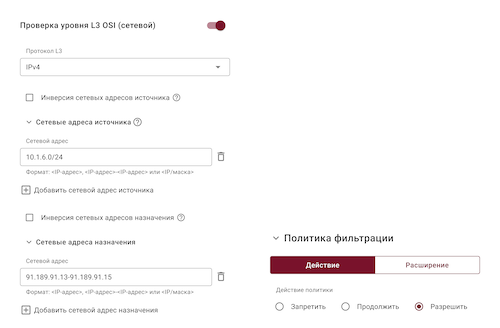

Шаг 4: создаём правила разрешения трафика («Защита» — «Расширения» — «Политики по мандатным меткам») для разрешения доступа к внутренней зоне «LAN A» пользователю с уровнем доверия «1».

Рисунок 24. Создание правил с указанием уровня доверия и действием политики

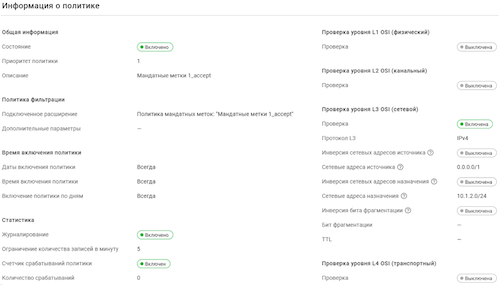

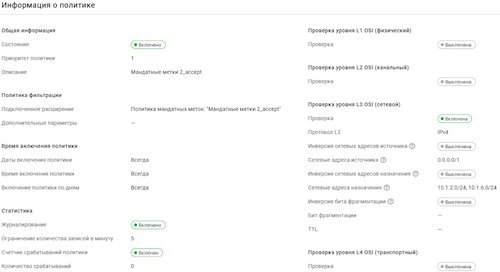

Шаг 5: создаём правила («Защита» — «Межсетевой экран» — «Расширенные политики» — вкладка «Политики FORWARD») на использование политики по мандатным меткам при анализе трафика и установим приоритет политики «1».

Рисунок 25. Создание правил на использование политики при анализе трафика

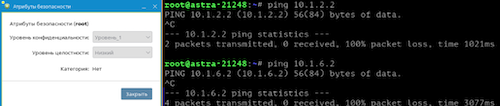

Шаг 6: после создания всех необходимых правил проверим эффективность политики и проанализируем журналы событий (логи).

Рисунок 26. Предоставление доступа после создания всех правил

Шаг 7: рассмотрим рабочую станцию с уровнем доверия «2» и убедимся, что ей действительно присвоен указанный уровень доверия, а также проверим отсутствие доступа до ввода в действие соответствующих политик безопасности.

Рисунок 27. Уровень доверия и отсутствие доступа

Шаг 8: создаём правила («Защита» — «Расширения» — «Политики по мандатным меткам») для разрешения доступа к внутренней зоне «LAN B» и разрешения доступа к внутренней зоне «LAN A» пользователю с уровнем доверия «2».

Рисунок 28. Создание правила с указанием уровня доверия и действием политики

Шаг 9: создаём правило («Защита» — «Межсетевой экран» — «Расширенные политики» — вкладка «Политики FORWARD») на использование политики по мандатным меткам при анализе трафика и установим приоритет политики «1».

Рисунок 29. Создание правила на использование политики при анализе трафика

Шаг 10: после создания всех необходимых правил проверим эффективность политики и проанализируем журналы событий (логи).

Рисунок 30. Наличие доступа после создания всех правил

Задача №4

Внешнее средство защиты информации (например, NTA (Network Traffic Analysis) или СОВ (Системы обнаружения вторжений/IDS) обнаруживает подозрительную активность в корпоративной сети, предположительно вызванную вирусным заражением рабочей станции. Необходимо заблокировать трафик от заражённого компьютера.

Решение

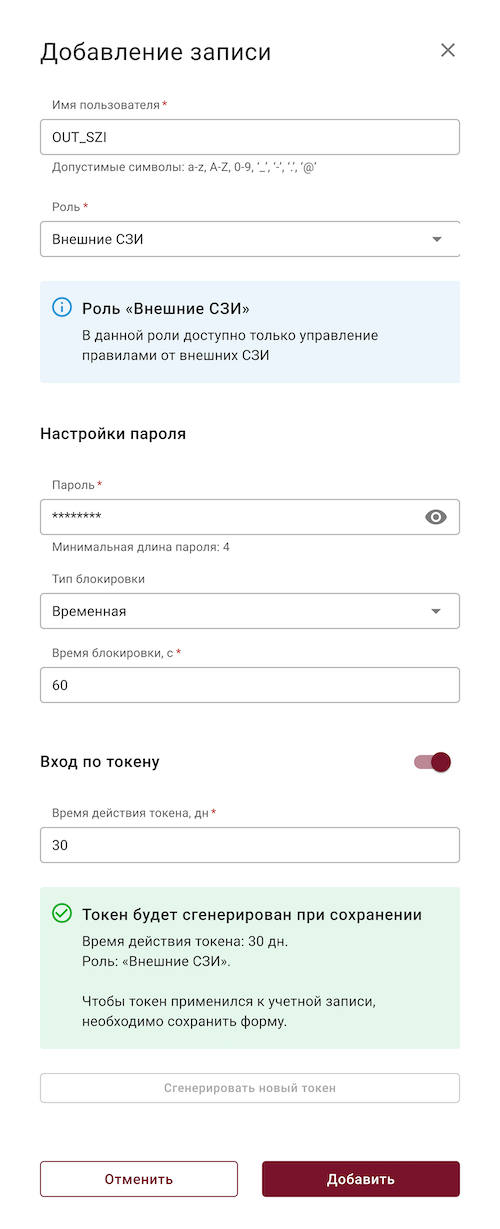

Шаг 1: создаём пользователя с ролью «Внешние СЗИ» («Система» — «Управление доступом» — «Пользователи» — нажимаем кнопку «Добавить»). Далее вводим имя пользователя, выбираем роль «Внешние СЗИ», вводим пароль и выбираем «Вход по токену».

Рисунок 31. Создание пользователя с ролью «Внешние СЗИ»

Токен необходим для авторизации внешнего СЗИ с «Рубикон Nova» для автоматического добавления правила в выделенную таблицу. Для интеграции используется http REST.

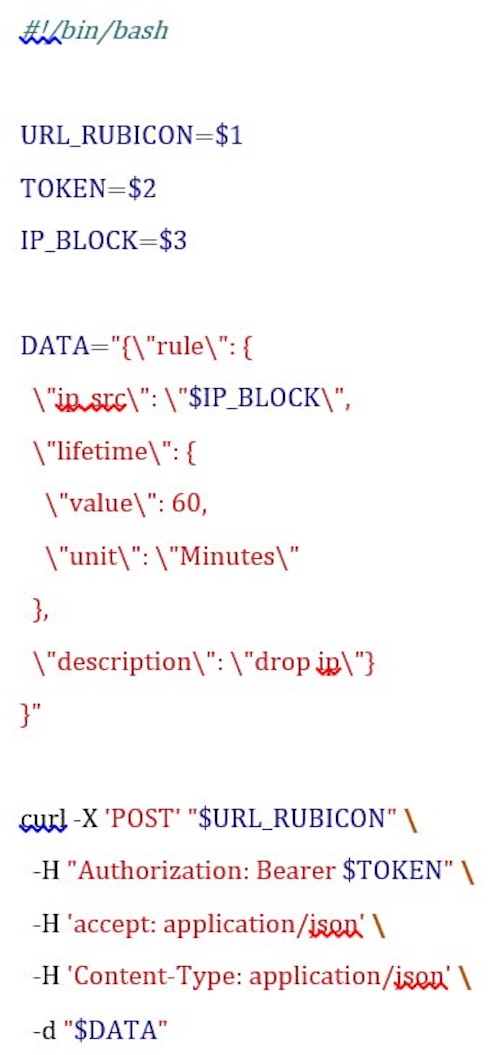

Пример bash-скрипта для интеграции с внешним СЗИ:

Шаг 2: в настройках СЗИ устанавливаем отправку событий на «Рубикон Nova».

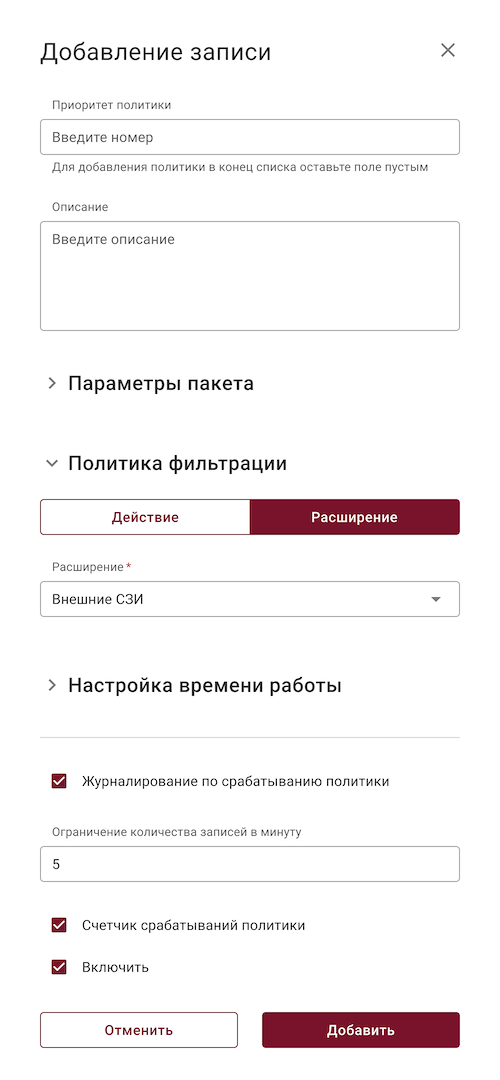

Далее заходим на страницу «Расширенные политики» для создания правила на использование политики внешних СЗИ при анализе трафика сети («Защита» — «Межсетевой экран» — «Расширенные политики» — вкладка «Политики FORWARD» — «Добавить» — «Политика фильтрации» — «Расширение») и выбираем расширение «Внешние СЗИ».

Рисунок 32. Создание правила на использование политики внешних СЗИ при анализе трафика

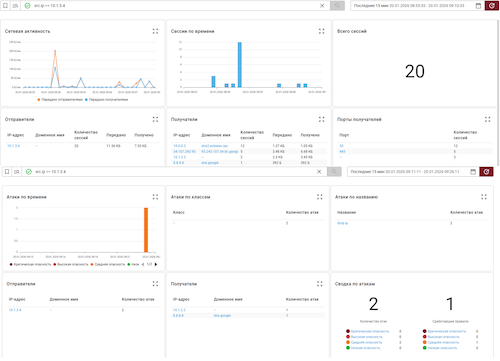

Шаг 3: Система мониторинга внешнего средства защиты информации выявила сетевой трафик, содержащий признаки атаки.

Рисунок 33. Система мониторинга внешнего СЗИ

Шаг 4: после завершения настройки наблюдаем автоматически сформированную политику от внешнего СЗИ («Защита» — «Расширения» — «Политики от внешних СЗИ»).

Рисунок 34. Политики, созданные автоматически внешним СЗИ на ограничение трафика

Шаг 5: просматриваем журнал регистрации событий (логи) и убеждаемся, что доступ заражённого персонального компьютера действительно ограничен.

Рисунок 35. Отсутствие доступа с заражённого ПК

Задача №5

Для повышения уровня безопасности и удобства управления рекомендуется разделить сетевой трафик на логические сегменты. Это позволит организовать контролируемый обмен данными внутри каждого сегмента и ограничить несанкционированный доступ между ними, обеспечивая дополнительную защиту критически важных ресурсов и приложений.

Решение

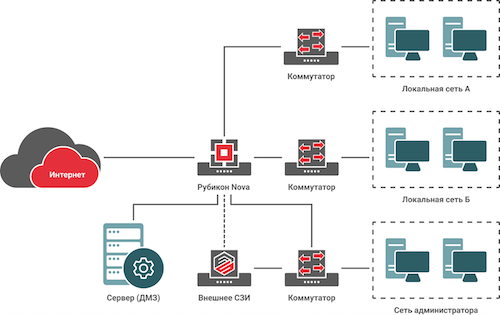

Шаг 1: сначала изучим, каким образом в настоящий момент организована структура существующей сети.

Рисунок 36. Схема сети

Необходимо произвести настройку политик межсетевого экрана следующим образом:

- Из внешней сети (WAN) разрешить доступ исключительно к внутреннему серверу, расположенному в демилитаризованной зоне (DMZ), доступ ко всем остальным сегментам сети должен быть закрыт.

- Разрешить доступ из сети DMZ только к доверенным серверам через сеть WAN, запретив доступ ко всем прочим сетям.

- Из локальной сети А (LAN A) разрешён доступ в интернет через глобальную сеть (WAN) и к серверу в демилитаризованной зоне (DMZ).

- Из локальной сети Б (LAN B) разрешён доступ в интернет через глобальную сеть (WAN) и к серверу в демилитаризованной зоне (DMZ).

- Между локальными сетями А и Б (LAN A и LAN B) доступ полностью блокируется.

- Из сети администрирования (SecLAN) обеспечен полный доступ ко всем указанным сетям.

Шаг 2: выполняем начальные настройки:

- Назначаем IP-адреса и маршруты на всех сетевых интерфейсах.

- Активируем преобразование сетевых адресов (NAT) на интерфейсе WAN.

- Настраиваем перенаправление портов с интерфейса WAN на сервер, расположенный в демилитаризованной зоне (DMZ).

- Включаем режим зеркалирования сетевого трафика для передачи данных внешнему средству защиты информации (СЗИ).

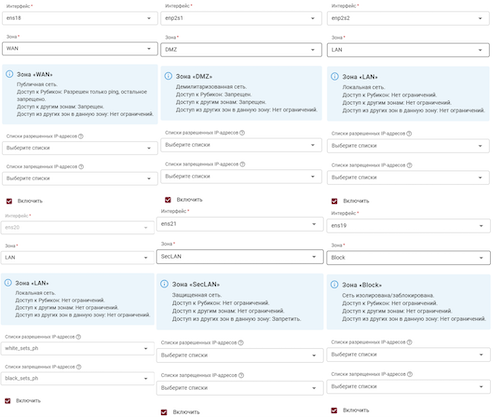

Шаг 3: после первоначальной настройки приступаем к назначению зон сетевым сегментам:

- Внешней сети назначаем зону WAN.

- Сети серверов присваиваем зону DMZ.

- Локальной сети A устанавливаем зону LAN.

- Локальной сети B также определяем зону LAN.

- Сегменту администраторов задаём зону SecLAN.

- Интерфейсу, предназначенному для отправки копии трафика, ставим зону Block.

Далее переходим в раздел «Политики зон» («Защита» — «Межсетевой экран» — «Политики зон») и назначаем определённые зоны на различные интерфейсы.

Рисунок 37. Назначение политики зон на различные интерфейсы

Шаг 4: теперь реализуем сценарий защиты отдельных сегментов LAN: с помощью расширенной политики добавляем запрещающее правило, ограничивающее доступ из локальной сети А в локальную сеть Б и наоборот.

Создадим 2 политики («Защита» — «Межсетевой экран» — «Расширенные политики»).

Рисунок 38. Создание запрещающих политик

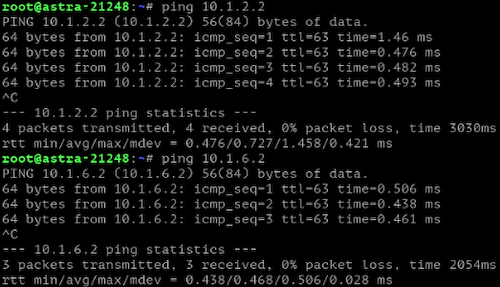

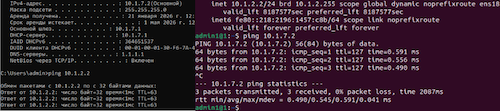

Шаг 5: перед включением правила проверяем наличие доступа из локальной сети А в локальную сеть Б и наоборот.

Рисунок 39. Наличие доступа из LAN A и LAN B

Шаг 6: теперь активируем политику и убеждаемся в ограничении доступа между локальными сетями, при этом доступ в интернет сохраняется.

Рисунок 40. Отсутствие доступа из LAN A в LAN B и обратно

Шаг 7: проверим работоспособность политики и проанализируем журналы регистрации заблокированных событий.

Рисунок 41. Срабатывание политики

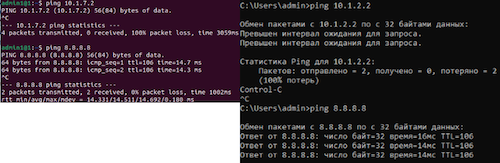

Шаг 8: реализуем сценарий подключения сервера из сети DMZ к внешним доверенным ресурсам (например, получение обновлений). Через раздел расширенных политик добавляем разрешающее правило для выхода из сети DMZ к указанным доверенным серверам (us.archive.ubuntu.com) через интерфейс WAN.

Шаг 9: далее переходим в меню раздел «Расширенные политики» («Защита» — «Межсетевой экран» — «Расширенные политики») и создаём соответствующую политику.

Рисунок 42. Создание разрешающей политики

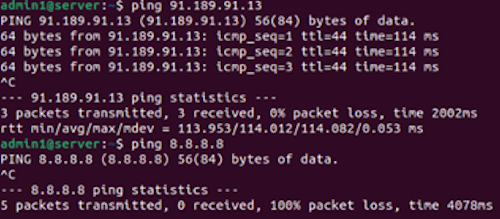

Шаг 10: перед применением правила проверяем доступность ресурсов из сегмента DMZ.

Рисунок 43. Отсутствие доступа

Шаг 11: теперь применяем политику и убеждаемся, что доступ ограничен именно заданными ресурсами.

Рисунок 44. Наличие доступа

Шаг 12: подтверждаем корректную работу политики и просматриваем соответствующие записи журнала.

Рисунок 45. Срабатывания

Выводы

«Рубикон Nova» – это быстроразвивающееся российское решение класса NGFW, предназначенное для надёжной защиты информационных систем на сетевом уровне.

Благодаря глубокому анализу трафика, удобному управлению и поддержке современных технологий «Рубикон Nova» составит серьёзную конкуренцию ведущим игрокам отрасли.

Заказчики уже могут протестировать решение в рамках пилотного проекта, чтобы оценить его работу в собственной инфраструктуре. Для самостоятельного тестирования доступна демоверсия.

Запуск продаж коммерческой версии продукта намечен на апрель 2026 года.

Достоинства:

- Удобный и интуитивно понятный интерфейс управления, доступный как через веб-интерфейс, так и через консоль командной строки (CLI) по SSH.

- Наличие расширенных сетевых функций.

- Многоступенчатая и глубокая фильтрация трафика.

- Обеспечивает обширный набор функций сетевой защиты с возможностью простого расширения функциональности без значительного воздействия на работоспособность системы.

- Поддержка фильтрации сетевых пакетов по мандатным меткам.

Недостатки:

- Отсутствует сертификат в системе ФСТЭК России (запланировано на 2026 год).

- Отсутствует сертификат в системе Минобороны России (запланировано на 2026 год).

- Отсутствует поддержка технологий VPN (также планируется реализовать в 2026 году).

- Отсутствие полноценной системы журналирования (запланировано на 2026 год).

- Отсутствуют функции IDS / IPS (также планируется реализовать в 2026 году).