Сертификат AM Test Lab

Номер сертификата: 237

Дата выдачи: 29.11.2018

Срок действия: 29.11.2023

- Введение

- Архитектура «КИБ СёрчИнформ»

- Новинки DLP-системы «КИБ СёрчИнформ»

- 3.1. Новый движок Search Server

- 3.2. Полноценный контроль end-to-end

- 3.3. Расширение возможности контроля облаков

- 3.4. Переработка интерфейса

- 3.5. File Auditor

- Возможности «КИБ СёрчИнформ»

- 4.1. Защита интеллектуальной собственности и персональных данных, выполнение требований регуляторов

- 4.2. Выявление мошенничества

- 4.3. Выявление групп риска

- 4.4. Анализ пользовательского поведения

- 4.5. Оценка эффективности и продуктивности пользователя

- Выводы

Введение

Информация сегодня является одним из критически важных факторов успеха деятельности любой организации. Все большее значение приобретает защита от имиджевых рисков. Сообщение в СМИ об утечке даже некритичной информации бросает тень на всю компанию, что важно для клиентов, партнеров и инвесторов.

Современный бизнес передает и получает информацию по огромному числу каналов: электронная почта, социальные сети, форумы, блоги, мессенджеры, внешние носители информации, мобильные устройства, принтеры, файлообменные серверы и т. д. Контроль максимума возможных каналов информации — это то, что должны уметь все прогрессивные DLP.

Но с эволюцией DLP-систем заказчики ставят перед ней несвойственные изначально цели. Сейчас защита конфиденциальной информации — это только одна из больших задач, которые система решает для бизнеса. Например, в пул задач DLP входят:

- Защита интеллектуальной собственности и персональных данных, выполнение требований регулятора.

- Выявление мошенничества с возможностью проведения ретроспективных расследований.

- Выявление групп риска среди сотрудников и контроль настроений в коллективе.

- Поведенческий анализ.

- Оценка эффективности и продуктивности пользователя.

Чтобы решать эти задачи, аналитические возможности системы должны быть на порядок выше, чем предполагал класс продукта изначально. DLP должна обеспечивать быстродействие в высоконагруженной инфраструктуре (в том числе в компаниях с развитой филиальной сетью), быть умеренной в своих требованиях к «железу». В обзоре рассмотрим, как с задачами справляется обновленная версия «КИБ СёрчИнформ».

Архитектура «КИБ СёрчИнформ»

Об архитектуре «КИБ СёрчИнформ» мы подробно писали ранее в двух частях Обзора DLP-системы «Контур информационной безопасности SearchInform». Чтобы не повторяться, совсем коротко дадим информацию об архитектуре решения. Все компоненты системы имеют клиент-серверную структуру. Защита данных обеспечивается:

- на конечных рабочих станциях;

- посредством взаимодействия с сетевым оборудованием или Proxy-серверами;

- за счет интеграции с корпоративными системами.

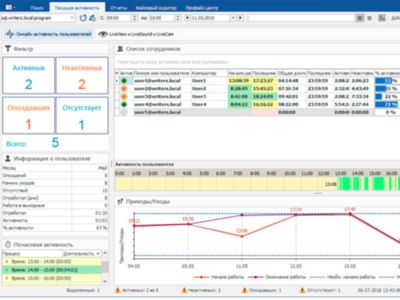

«КИБ СёрчИнформ» имеет 14 модулей контроля каналов передачи информации, 2 аналитический модуля и 2 расширения в виде File Auditor (файловый аудитор) и ProfileCenter (автоматизированный профайлинг).

Рисунок 1. Перечень модулей «КИБ СёрчИнформ»

«КИБ СёрчИнформ» проводит аудит перемещаемой информации и создает теневые копии документов. Он также позволяет блокировать передачу информации по широкому списку каналов коммуникации.

Новинки DLP-системы «КИБ СёрчИнформ»

Новый движок Search Server

В этом году архитектура была радикально переработана для повышения производительности. Выпущен новый движок обработки данных Search Server. Он создан с нуля и может быть использован взамен старого. Новый модуль адаптирован под российские реалии и прикладные задачи безопасности, т. к. разрабатывался исключительно под использование в DLP. Наличие такой самостоятельной разработки выгодно отличает «КИБ» от подавляющего большинства аналогичных систем, использующих движки западного происхождения.

Новый модуль задействует возможности современных процессоров и архитектур, решена проблема языковой зависимости (поддерживается Unicode), решение из коробки адаптировано для работы в 26 странах, имеет совместимость со всеми популярными типами файлов (всего более 150), в том числе графическим и аудиоконтентом. Также модуль получил возможность бесшовной интеграции со сторонними системами обработки данных, например сервисами распознавания речи.

По данным вендора, выпуск нового Search Server позволил на 30% (по результатам некоторых тестов — на 40%) ускорить выполнение практических задач DLP — от первичной обработки информации до итоговой поисковой выдачи.

Полноценный контроль end-to-end

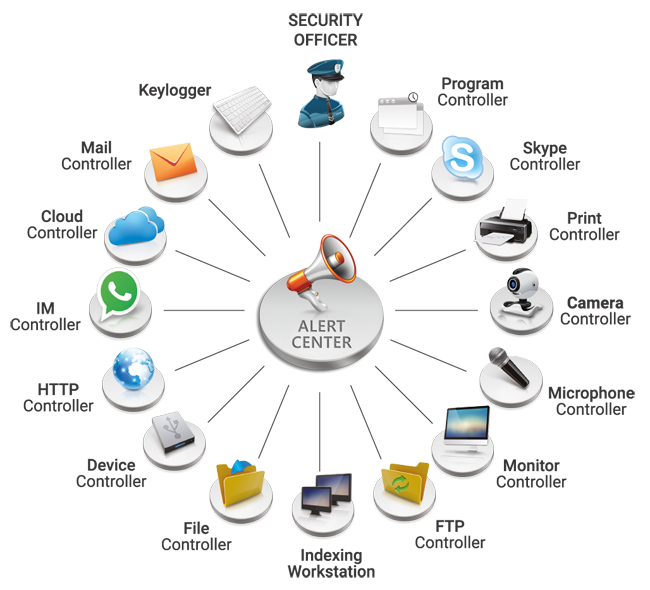

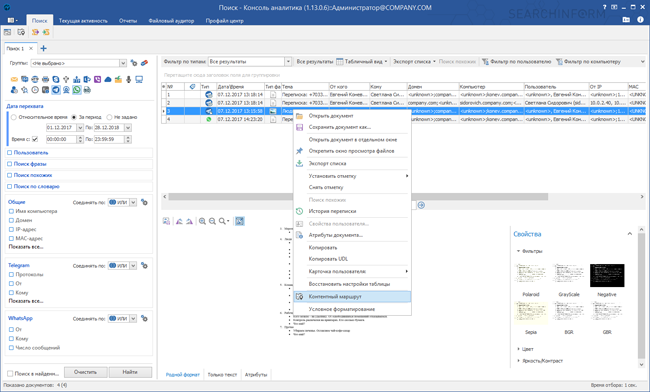

Со времени прошлого обзора в «КИБ СёрчИнформ» появилась возможность взять под контроль шифрованные каналы связи (рис.2). Перехват информации из популярных мессенджеров с end-to-end-шифрованием (Telegram, WhatsApp, Viber и др.) осуществляется науровне рабочих станций.

При этом контролируются не отдельные приложения и типы коммуникаций, а клиенты для рабочего стола, веб-версии, тексты, звонки и файлы.

Рисунок 2. Пример перехвата данных из WhatsApp с помощью «КИБ СёрчИнформ»

Расширение возможности контроля облаков

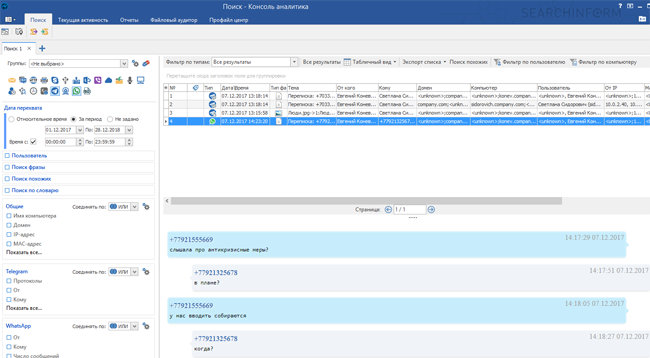

В DLP-системе «КИБ СёрчИнформ» появилась возможность сканирования облачных хранилищ: Яндекс.Диск, Dropbox и других (рис. 3). Теперь на соответствие политикам безопасности можно проверять не только документы, которые загружаются или скачиваются сотрудниками из корпоративной инфраструктуры, но и все данные, хранящиеся на этих дисках.

Рисунок 3. Сканирование облаков на предмет конфиденциальной информации в «КИБ СёрчИнформ»

Обновление значительно расширяет возможности контроля данных в покое, что позволяет компаниям соблюдать ключевые требования GDPR, постепенно набирающие актуальность и на нашем рынке, а также Федерального закона от 27.07.2006 N 152-ФЗ «О персональных данных», внутренних регламентов о защите конфиденциальной информации.

На данный момент «КИБ СёрчИнформ» контролирует данные в покое во всех наиболее популярных хранилищах как внутри компании, так и за ее пределами. А именно:

- на локальных компьютерах (Windows);

- в сетевых папках (Windows, Linux, Unix, Mac);

- в корпоративных NAS (Synology, HP, QNAP и т.д.);

- в корпоративных хранилищах SharePoint;

- в Office 365;

- в корпоративных аккаунтах на популярных сервисах веб-почты или в локальных почтовых серверах;

- в облачных хранилищах (Dropbox и т.д.).

А также имеет уникальные функции по сканированию:

- переносных устройств хранения (USB HDD, флешки) — при подключении к корпоративному оборудованию;

- мобильных устройств (телефоны, планшеты) — при подключении к корпоративному оборудованию в режиме доступа к файловой системе.

Переработка интерфейса

Вендор провел большую работу по объединению консолей в единую, что существенно упрощает работу по проведению расследований и в целом делает выполнение типовых задач сотрудника службы безопасности удобнее. Процесс находится на финальной стадии, на данный момент в единую объединено 4 из 5 консолей (рис.4).

Рисунок 4. Объединение консолей в «КИБ СёрчИнформ» проходит финальную стадию

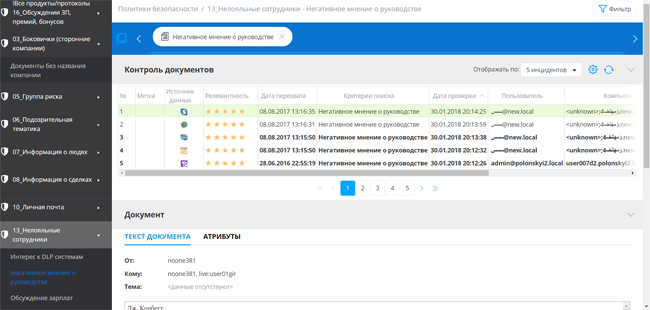

Для кроссплатформенного доступа к информации из любой точки в «КИБ СёрчИнформ» реализована веб-консоль (рис.5), которая позволяет проанализировать текущую ситуацию безопасности удаленно через любой браузер. Веб-консоль включает раздел, отвечающий за работу с политиками безопасности, в котором можно видеть обнаруженные инциденты и детализацию по ним.

Рисунок 5. Отчет о соблюдении политик безопасности организации в «КИБ СёрчИнформ»

При работе с отчетами через веб-интерфейс, как и при работе через остальные клиентские приложения «КИБ», реализовано разграничение прав доступа к информации.

File Auditor

Осенью 2018 года компания «СёрчИнформ» выпустила модуль File Auditor (файловый аудитор), который позволяет решить задачу мониторинга всех файловых операций в корпоративной ИТ-инфраструктуре. File Auditor объединяет контентный и контекстный анализ для устройств хранения. С помощью него ИБ-специалист видит, где находятся данные, кто имеет доступ к ним, кто обращается и какие операции производит. Это решает задачу контроля над случайным или намеренным перемещением конфиденциальной информации к пользователям, не имеющим права доступа.

Частично задача была решена в «КИБ» и раньше. Однако информация фиксировалась в виде логов, по которым не было автоматизированной аналитики. На данный момент система позволяет в комплексе видеть все происходящее с информацией внутри ИТ-инфраструктуры и расследовать инциденты, имея под рукой категорированный массив информации (какие файлы содержат критичные данные, какие — нет), всю историю жизни файла (создан, изменен, расшарен, перемещен, удален) и даже теневую копию версий файла.

Возможности не ограничиваются только файлами — для папок также доступна аналитика контента или измененных прав.

Теперь функциональность «КИБ СёрчИнформ» в отношении контроля файлов соответствует возможностям отдельного класса продуктов — DCAP(Data Centric Audit and Protection, аудит и защита неструктурированных данных).

Возможности «КИБ СёрчИнформ»

Защита интеллектуальной собственности и персональных данных, выполнение требований регуляторов

Начнем с традиционного подхода к применению DLP для решения задачи защиты данных.

Попадание конфиденциальной информации к третьим лицам несет имиджевые и финансовые потери в результате утраты технологических секретов, ослабления позиций в конкурентной борьбе, снижения числа клиентов. Кроме того, это затраты на устранение последствий инцидента, риск санкций со стороны регулятора. В первую очередь речь о Федеральном законе от 27.07.2006 N 152-ФЗ «О персональных данных», для российских компаний приобретает значение и европейский регламент GDPR, вступивший в силу в этом году. Он предполагает драконовские штрафы, а Федеральный закон «О безопасности критической информационной инфраструктуры Российской Федерации» от 26.07.2017 N 187-ФЗ и вовсе — уголовную ответственность за нарушения.

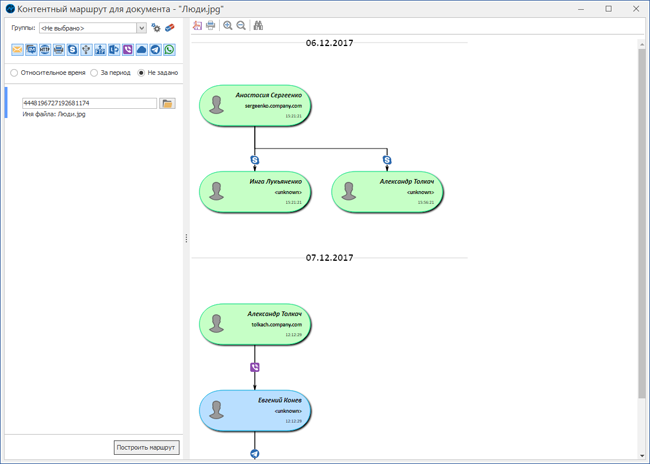

«КИБ СёрчИнформ» дает картину передвижения информации и файлов, а также контролирует данные в покое.

Рисунок 6. Контентный маршрут документов в «КИБ СёрчИнформ»

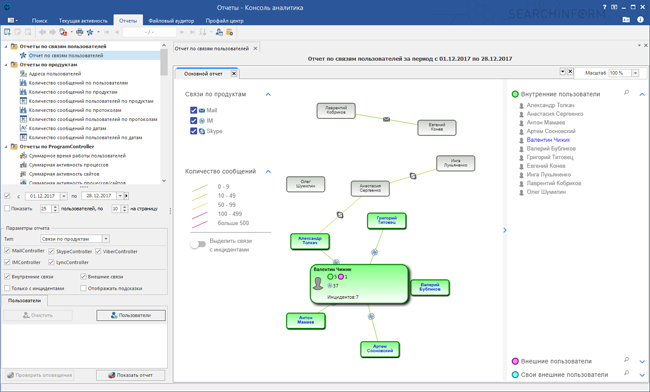

Рисунок 7. Граф связей между внутренними пользователями (сотрудниками) и каналам их коммуникаций в «КИБ СёрчИнформ»

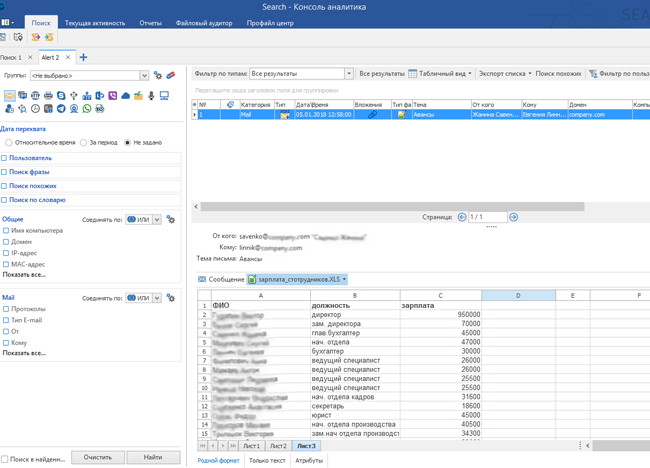

Рисунок 8. Пример перехвата системой «КИБ СёрчИнформ» утечки конфиденциальной информации — зарплатной ведомости

Выявление мошенничества

Обратимся теперь к несвойственным ранее задачам DLP-систем. Одна из главных — выявление и расследование корпоративного мошенничества.

От DLP сегодня требуется:

- находить факты хищения денег, оборудования, информации;

- выявлять использование служебного положения в своих целях;

- выявлять корпоративный шпионаж в пользу конкурентов, контрагентов или третьих лиц;

- находить откатчиков, продвижение интересов аффилированных лиц и многое другое.

Инструменты «КИБ СёрчИнформ» позволяют обнаружить эти факты, определять весь круг задействованных лиц, проводить ретроспективное расследование и собирать доказательную базу.

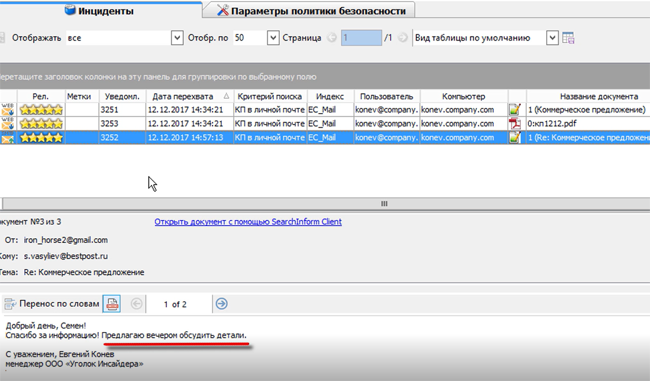

Рисунок 9. Пример перехвата по антикоррупционной политике безопасности

Для максимальной наглядности вендор любезно предоставил редакции видеоролики, где пошагово показаны описываемые в обзоре процессы:

Выявление групп риска

Одна из потребностей работодателей состоит в том, чтобы автоматически определять группы риска среди сотрудников: саботирующих работу, склонных к деструктивному поведению, имеющих опасные зависимости, нелояльных к компании и руководству, экстремистов и террористов и т. д.

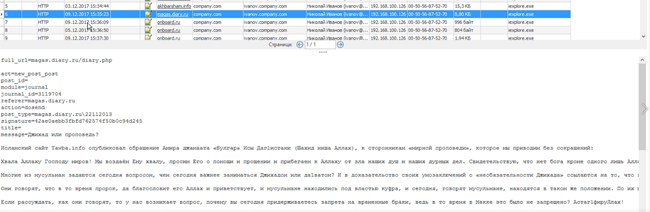

Рисунок 10. Пример перехвата в «КИБ СёрчИнформ»: сработала политика безопасности для выявления радикально настроенных сотрудников

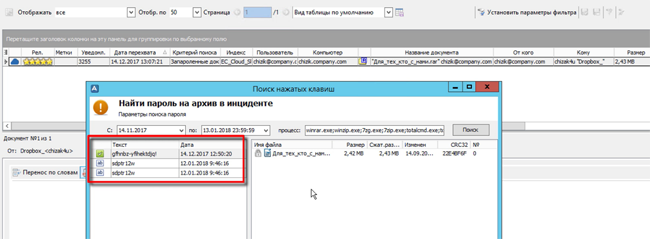

Рисунок 11. Перехват информации системой «КИБ СёрчИнформ» о подозрительном поведении сотрудника (в данном случае — работника госструктуры)

Сработка на рисунке выше произошла по настроенной политике безопасности о пересылке запароленных архивов. Происходит не только детектирование, но и открытие запароленного архива (пароль система забирает из KeyLogger).

После открытия архива СБ обнаружила в нем инструкции по выращиванию марихуаны в домашних условиях. Как выяснилось при дальнейшем расследовании, чиновник читал такие документы из любопытства и до дела свой интерес не доводил. Но если бы документ был обнаружен при других обстоятельствах, ведомство несло бы как минимум репутационные потери.

Рисунок 12. Обнаруженный в архиве сотрудника документ

Видеопример расследования инцидента по наркотическим веществам:

«КИБ СёрчИнформ» находит коммуникации, сигнализирующие об опасных склонностях и поведении сотрудников.

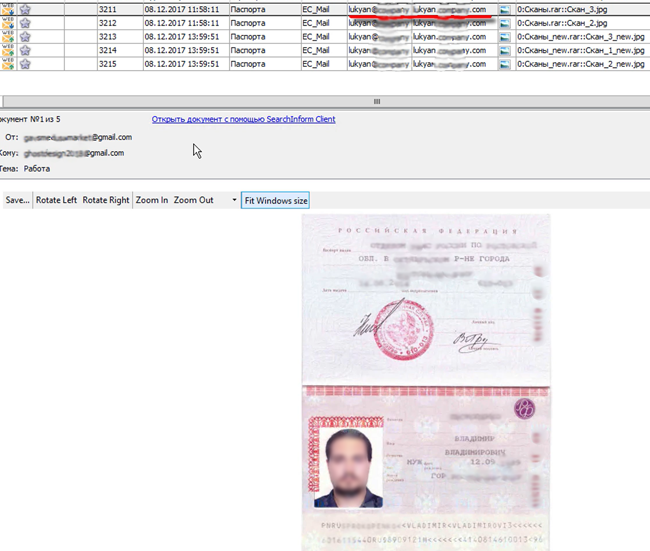

Рисунок 13. AlertCenter«КИБ СёрчИнформ» сигнализировал о сработке по политике безопасности контроля пересылки паспортов и документов

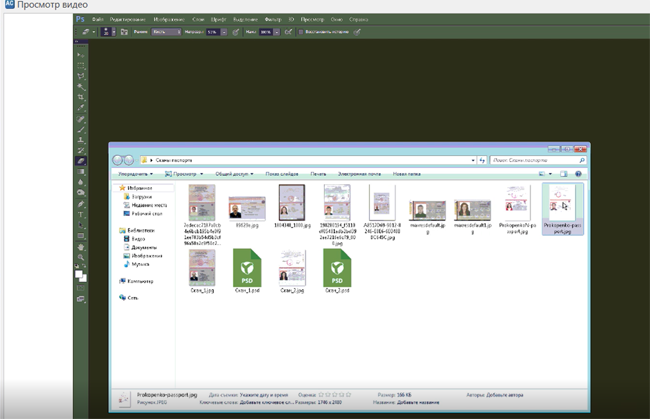

Как выяснилось, инцидент касался не передачи персональных данных на сторону, а подделки документов штатным дизайнером.

Рисунок 14. Данные из модуля MonitorController «КИБ СёрчИнформ» — работа дизайнера в Photoshop

Видеодемонстрация расследования инцидента по подделке документов:

Анализ пользовательского поведения

Поведенческий анализ — относительно новое направление в задачах DLP-систем, появившееся примерно в 2014-2015 годах. Пока реально работающие технологии поведенческого анализа (UEBA, UBA) — это комплекс статистических отчетов и статистические критерии в политике безопасности. Они реализованы в DLP «КИБ СёрчИнформ» 5-7 лет назад. Такой тип отчетов предполагает большое количество ложно-положительных сработок.

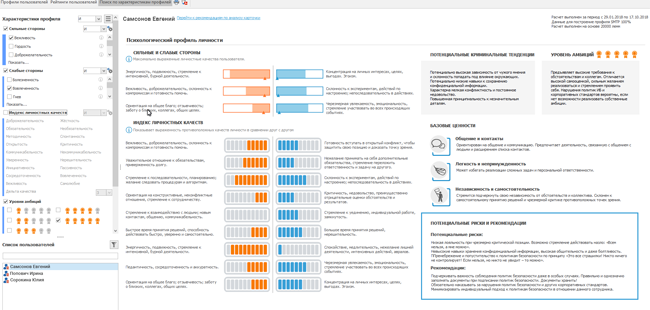

Два года назад вендор объявил о развитии принципиально иного подхода к анализу поведения пользователей. «СёрчИнформ» объявила о разработке модуля Profile Center — системы нетестовой диагностики поведения и склонностей человека в разных жизненных ситуациях. На данный момент модуль не имеет аналогов в мире. Подробнее о ProfileCenter вендор рассказывал в начале года, когда состоялся коммерческий релиз. Спустя полгода «СёрчИнформ» отчиталась о 10 продажах, что с учетом длительного цикла продаж DLP-систем — хороший результат.

Модуль вычисляет базовые линии поведения и структуру мышления на основании оценки текста по более чем 70 критериям. В результате анализа ProfileCenter показывает:

- Сильные и слабые стороны личности.

- Черты характера и базовые эмоции человека.

- Отношение к происходящему и истинные намерения.

- Роль в коллективе и степень влияния на коллег.

- Актуальную мотивацию и потребности.

- Уровень лояльности и надежности.

- Склонности и криминальные тенденции.

Рисунок 15. Результаты анализа отображаются в отчете с пояснениями и рекомендациями

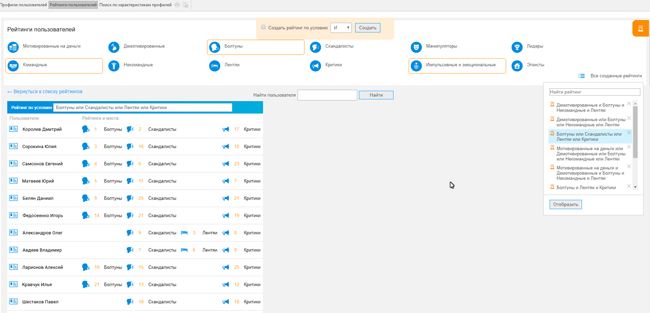

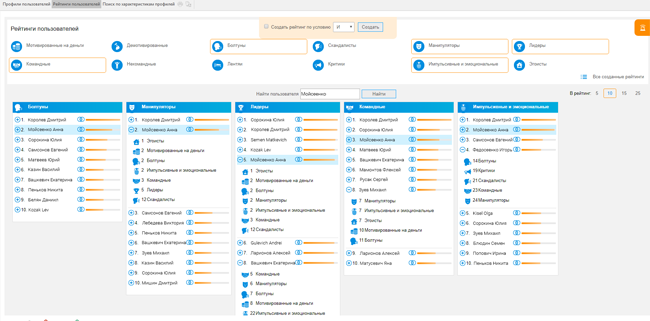

С момента коммерческого релиза продукт успел эволюционировать. В результате последнего обновления в ProfileCenter появились рейтинги: сотрудники со схожими стратегиями поведения объединяются в группы и ранжируются внутри нее. Среди доступных рейтингов: «Конфликтные», «Демотивированные», «Лентяи», «Лидеры», «Нелояльные», «Скандалисты» и другие.

Рисунок 16. Рейтинги сотрудников по их личностным качествам в «КИБ СёрчИнформ»

Рисунок 17. Визуализация позволяет сделать быстрые выводы о качествах конкретного человека, а также о его месте в коллективе

Недавнее обновление добавило в профайлинг функцию автоматического уведомления. В случае, если в риск-рейтинги попадают новые люди или кто-то выбывает из списков, ответственный специалист получает уведомления.

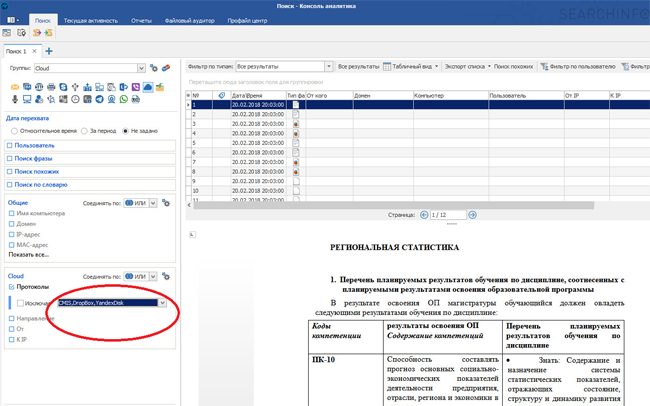

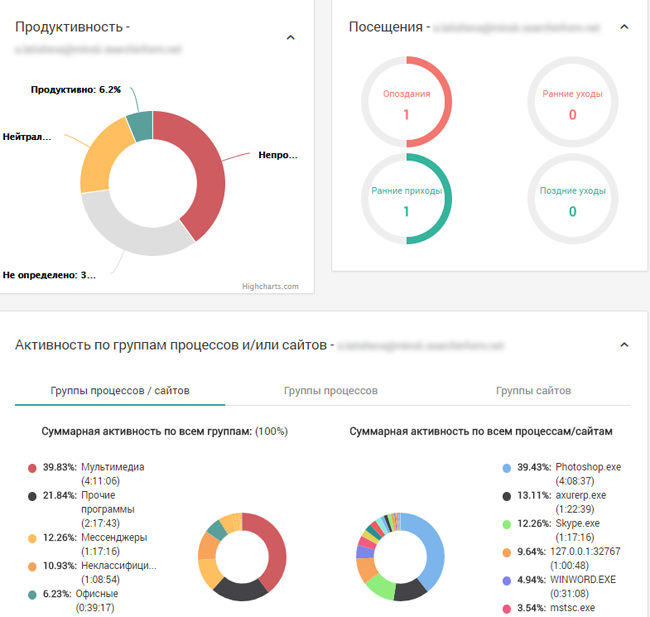

Оценка эффективности и продуктивности пользователя

Эта задача не относится к сфере компетенций сотрудников ИБ и не является их обязанностью. Но, как показывает практика, данные, собираемые DLP-системой, все чаще становятся полезными в бизнесе для принятия управленческих решений. Поэтому заказчики ожидают, что DLP-система будет собирать и анализировать информацию о занятости сотрудников.

Система выявляет:

- непродуктивное и неэффективное использование рабочего времени, непрофильная активность на рабочем месте;

- аутсорсинг, использование корпоративной инфраструктуры в личных целях;

- факты перекладывания личных обязанностей на коллег или подчиненных;

- махинации с рабочими отчетами;

- использование средств удаленной работы для подключения к инфраструктуре заказчика (если такие средства запрещены для использования регламентом).

Предусмотрена возможность формирования различных отчетов.

Рисунок 18. Отчет о рациональности использования рабочего времени (перечень ресурсов, которые используются чаще всего) в «КИБ СёрчИнформ»

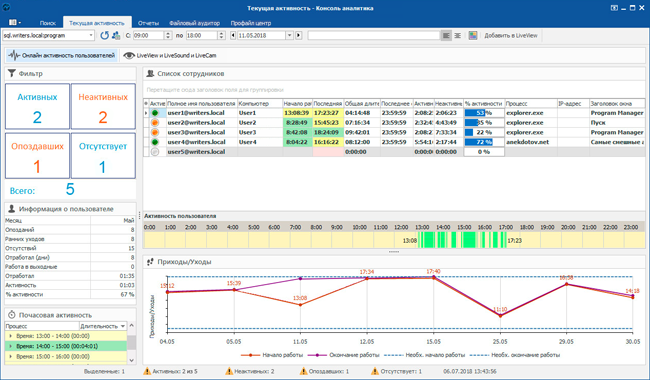

В «КИБ» реализован «автокатегоризатор», который проверяет все сайты и относит их к одной из 80 тематических категорий. Если сотрудник проявляет подозрительную активность, можно установить более пристальный контроль за его действиями: вести видео- или аудиозапись, проводить аудит файловых операций, онлайн-наблюдение и фиксацию нажатых клавиш.

Рисунок 19. Консоль аналитика в «КИБ СёрчИнформ»

Выводы

DLP-системы становятся не просто средством защиты данных, а средством защиты бизнеса. Они помогают решать проблемы воровства и откатов, вопросы занятости сотрудников, детектировать группы риска и т. п.

Еще один из трендов развития систем для защиты данных — это укрупнение. Заказчику мало одной DLP, он хочет закрывать внутренние угрозы комплексным продуктом от одного вендора.

«СёрчИнформ» движется в русле этих трендов — расширяет линейку программного обеспечения с целью закрыть наибольшее число задач заказчиков. Таким образом, вендор выходит за пределы типичных функций, присущих классу решений DLP.

Достоинства:

- Много функциональных возможностей в составе единого решения. Продукт вышел далеко за рамки классических DLP и выполняет смежные функции — eDiscovery, Time Tracking, DCAP, Risk Management, криптозащита информации, аудит ИТ-инфраструктуры, контроль привилегированных пользователей, профайлинг и другое.

- Инструменты расследований позволяют в деталях разобрать любой «алерт».

- Внушительный стек технологий анализа, от классического лингвистического разбора текста до распознавания аудио переговоров. Обновленное аналитическое ядро стало работать на порядок быстрее.

- Опыт разработчика позволяет доверять ему самые сложные внедрения, в наличии и достаточные компетенции, и всевозможные сертификаты.

- Модульность системы позволяет выбирать только нужные функции с возможностью быстрого расширения функциональности в будущем.

- Обновления выходят регулярно и содержат в себе не только исправления, но и новые функции.

- В последних версиях существенно улучшена интерфейсная часть и пользовательский опыт.

Недостатки:

- Нет поддержки бесплатных СУБД.

- Нет поддержки macOS на агентах, нет агентов для мобильных платформ.

- Работа сервера на инфраструктуре Windows.

- Веб-интерфейс нуждается в доработках.