Сертификат AM Test Lab

Номер сертификата: 348

Дата выдачи: 25.08.2021

Срок действия: 25.08.2026

- Введение

- Функциональные возможности Xello Deception

- Архитектура Xello Deception

- Системные требования Xello Deception

- Установка системы Xello Deception

- Обзор панели управления Xello Deception

- Выводы

Введение

Помимо обычных кибератак иногда осуществляются так называемые направленные точечные атаки. Это происходит, когда у злоумышленника имеется информация об особенностях инфраструктуры потенциальной жертвы. Данный вид атак практически невозможно обнаружить и предотвратить классическими средствами защиты, такими как межсетевые экраны, IDS / IPS или антивирусы. Это связано с тем, что злоумышленнику уже известны слабые места в инфраструктуре. Для выявления такого нападения подходит только небольшой перечень типов систем безопасности, например XDR или Anti-APT. Ещё одним решением проблемы являются платформы, которые применяют технологию обмана злоумышленников (Deception) за счёт использования приманок и ловушек.

Технология Deception позволяет создавать приманки в инфраструктуре и направлять злоумышленника на ложные сервисы и сайты, где якобы находится важная информация и которые являются частью системы. Злоумышленник «клюёт» на такие приманки и идёт по ложному пути, попадая на серверы-ловушки (trap servers). Это позволяет изучить действия нападающего, отследить источники атаки и оперативно подготовиться к её дальнейшему развитию. С помощью Deception можно выявлять внезапные проникновения в инфраструктуру и полноценно выстраивать оборону.

Данная технология стала логическим итогом развития систем типа «honeypot», которые представляют собой совокупность отдельных ловушек без единого центра управления (и, как следствие, с весьма сложными процессами администрирования и отслеживания действий злоумышленников).

На рынке уже есть серьёзные решения, которые предлагают широкие возможности для создания ложной инфраструктуры. Например, можно имитировать такие ИТ-объекты, как базы данных, рабочие станции, маршрутизаторы, коммутаторы, банкоматы, серверы и АСУ ТП, медицинское оборудование и IoT. Можно не сомневаться, что перечень имитаций будет только увеличиваться. Такие системы относятся к классу платформ для создания распределённой инфраструктуры ложных целей (Distributed Deception Platforms, DDP).

Функциональные возможности Xello Deception

Система Xello Deception имеет следующие функциональные возможности:

- Централизованная система распространения приманок и управления ими.

- Интеграция с EDR, NAC, песочницами и SIEM-системами.

- Возможность создания уникальных приманок на основе данных об инфраструктуре заказчика.

- Сбор и обработка событий по всем доступным источникам для проведения расследований инцидентов (форензика).

- Обнаружение целенаправленных (APT) атак в режиме реального времени.

Из особенностей Xello Deception можно выделить следующее:

- Наличие запатентованной технологии Dexem для создания реалистичных приманок.

- Применение машинного обучения и базы сценариев атак для оперативного обнаружения действий злоумышленника.

- Применение безагентного метода работы с приманками.

Архитектура Xello Deception

Xello Deception является комплексной системой для создания распределённой платформы ложных целей. Она включает в себя несколько модулей, которые мы назовём и опишем далее.

Модуль Xello Endpoint Deception является элементом системы, предназначенным для сбора событий безагентным способом на конечных точках для дальнейшего проведения расследований инцидентов и установки ловушек и приманок.

Модуль FullOS TRAP является сервером-ловушкой с полным доступом к операционной системе.

Модуль Xello Management Center является сервером управления и необходим для управления всеми ловушками и приманками.

Модуль Event Collector предназначен для сбора и обработки событий по всем источникам, доступным платформе и смежным системам, для моментального реагирования на инциденты.

Интерфейс консоли управления поддерживает три языка: русский, английский и испанский.

Лицензионная политика в отношении Xello Deception вполне гибка. Лицензии могут быть как временными — сроком на 1 год, — так и бессрочными. В оба типа лицензии входят техническая поддержка и бесплатные обновления системы сроком на 1 год. При покупке бессрочной лицензии необходимо приобретать услуги по технической поддержке и обновлениям после года использования. Система лицензируется по количеству защищаемых хостов.

Xello Deception имеет открытый API для взаимодействия со сторонними продуктами и системами, например с EDR, NAC, песочницами. Также поддерживается интеграция с SIEM посредством механизмов Syslog CEF и Syslog RFC JSON.

Системные требования Xello Deception

Каждый из компонентов системы Xello Deception имеет свои системные требования для установки. В таблице 1 обобщены эти параметры.

Таблица 1. Системные требования к установке компонентов Xello Deception

| Компонент | Требования к ОС | Требования к аппаратному обеспечению | Прочие требования |

| Сервер управления | Microsoft Windows Server 2016 (английская локализация) и новее | ЦП: 4 ядра ОЗУ: 8 ГБ ПЗУ: 100 ГБ | PowerShell версии 4.0 и выше Java SE Environment 8 Статический IP-адрес |

| Сервер-ловушка | Microsoft Windows Server 2016 (английская локализация) и новее | ЦП: 4 ядра ОЗУ: 8 ГБ ПЗУ: 100 ГБ | Статический IP-адрес |

| Защищаемые хосты | Microsoft Windows 7, 8, 10, Server 2012, Server 2016, Server 2019, Семейство Linux (Ubuntu, Debian, CentOS, RHEL, Astra Linux, Alt Linux), macOS (High Sierra и более новые версии). | Рекомендуемые для соответствующих ОС | Включён сервис File and Printer Sharing Пинг между защищаемыми хостами и сервером управления разрешён в обоих направлениях |

Установка системы Xello Deception

Для работы Xello Deception необходима установка в инфраструктуре заказчика двух компонентов: сервера управления и сервера-ловушки.

Установка сервера управления Xello Deception

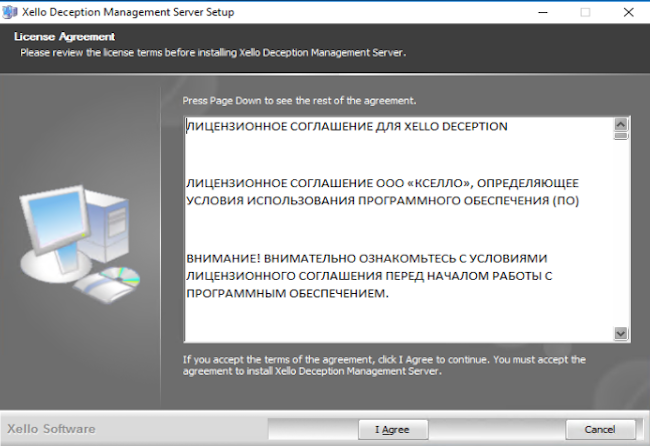

Для того чтобы начать установку компонента управления, необходимо запустить файл установки «MgmtSetup.exe», который находится в каталоге «Management» поставляемого дистрибутива. Далее в появившемся окне мастера установки следует ознакомиться с лицензионным соглашением и нажать кнопку «I Agree» для начала установки компонента.

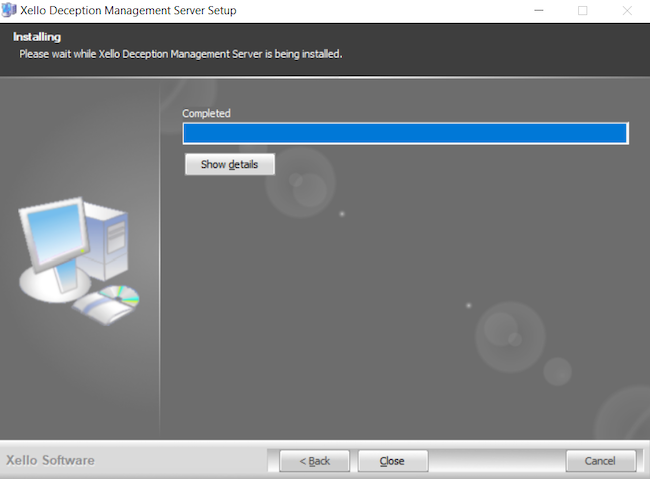

Рисунок 1. Установка сервера управления Xello Deception

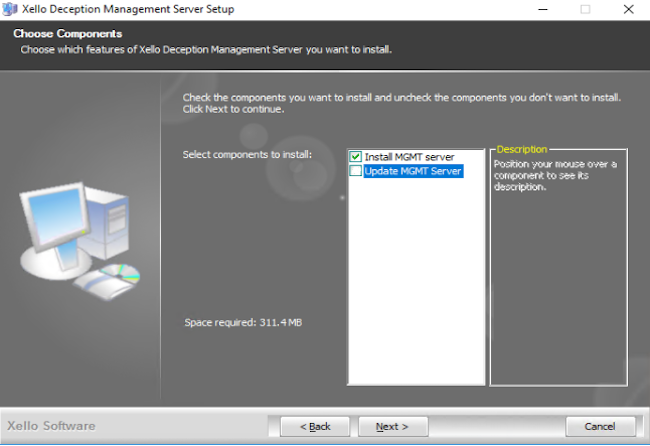

На следующем этапе появится новое окно «Choose Components». Следует выбрать строку «MGMT server files» и нажать «Next».

Рисунок 2. Выбор необходимого компонента Xello Deception в окне «Choose Components»

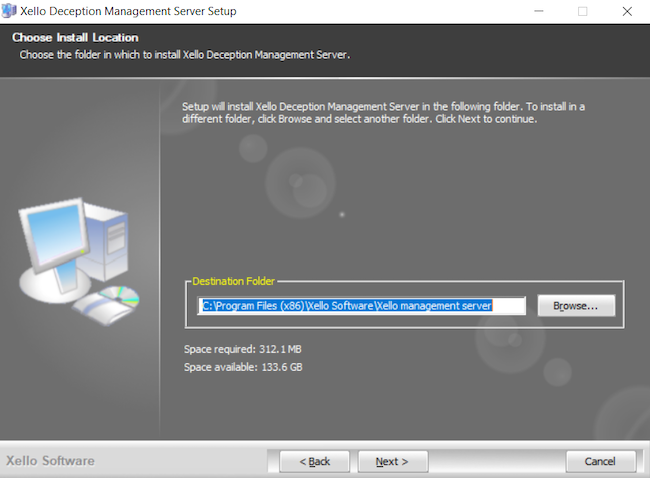

Далее появится окно с выбором каталога для установки. В окне «Choose Install Location» необходимо выбрать папку и нажать кнопку «Next».

Рисунок 3. Выбор папки для установки компонента Xello Deception

На следующем этапе понадобится подтвердить действие по установке компонента и в окне «Confirm Installation» нажать кнопку «Install». Далее начнётся процесс установки элемента системы. После завершения этого процесса требуется нажать кнопку «Close» для выхода.

Рисунок 4. Завершение установки сервера управления Xello Deception

Однако процесс установки компонента на этом не закончится. Необходимо будет также добавить утилиту PsExec из пакета Sysinternals в корень рабочей директории Xello Management Server и затем перезагрузить сервер.

Установка сервера-ловушки Xello Deception

Для установки сервера-ловушки необходимо запустить файл «TrapSetup.msi», находящийся в каталоге «Trap» поставляемого дистрибутива. Процесс инсталляции с помощью мастера выглядит точно так же, как и для сервера управления: лицензионное соглашение, выбор компонентов, назначение папки, подтверждение.

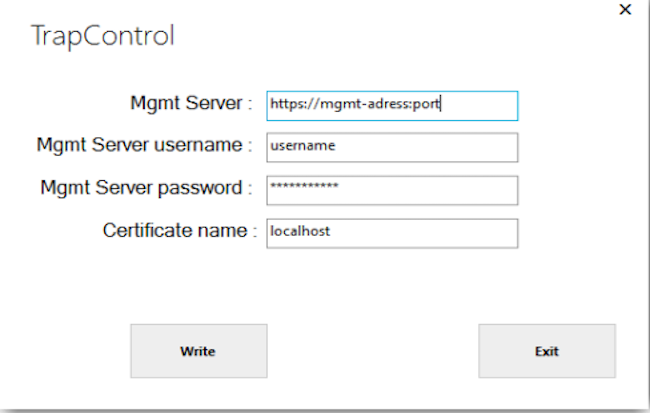

После завершения установки появится окно для задания параметров сервера-ловушки. В нём следует указать IP-адрес сервера управления или имя и порт, логин и пароль пользователя TrapUser, имя сертификата для ловушки HTTPS. Затем понадобится нажать на кнопку «Write» для сохранения параметров, а следом — на кнопку «Exit» для завершения установки сервера-ловушки. Также понадобится перезагрузить сервер.

Рисунок 5. Установка параметров работы сервера-ловушки в Xello Deception

Обзор панели управления Xello Deception

Далее будут описаны различные сценарии использования системы Xello Deception.

Настройка Xello Deception

Конфигурирование системы осуществляется с помощью консоли администрирования через раздел «Настройки».

Рисунок 6. Основное меню Xello Deception

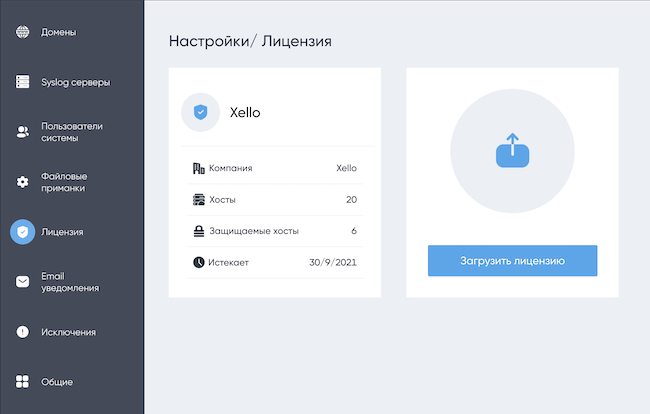

Подраздел «Лицензия» позволяет загрузить лицензию и получить все функциональные возможности Xello Deception. После того как лицензия будет добавлена, продукт покажет всю необходимую информацию о ней.

Рисунок 7. Добавление лицензии в систему Xello Deception

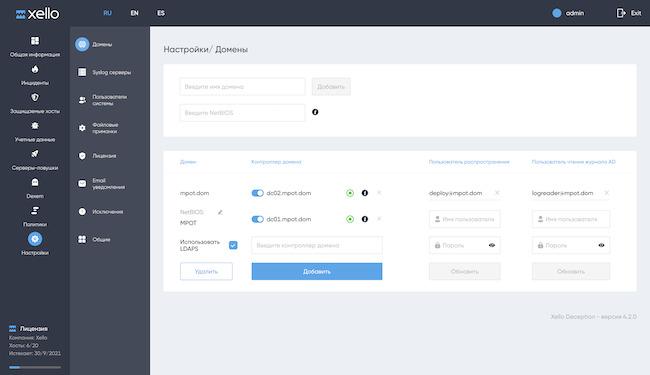

В системе доступна интеграция с доменами под управлением Microsoft Active Directory. Для этого в разделе «Настройки» следует выбрать вкладку «Домены». Далее понадобится указать наименование домена, с которым нужно организовать взаимодействие, и идентификатор NetBIOS, после чего нажать кнопку «Добавить».

Xello Deception обеспечивает поддержку LDAPS. Для её подключения следует установить флажок «Использовать LDAPS». Также здесь можно указать пользователя распространения и пользователя чтения журнала AD.

Рисунок 8. Подключение домена в Xello Deception

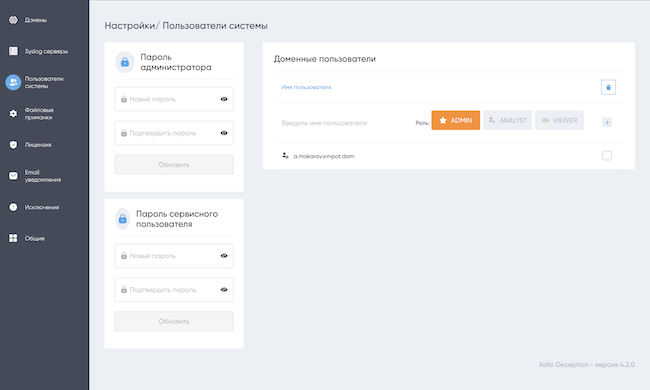

Управление пользователями реализовано через вкладку «Пользователи системы» раздела «Настройки». Создадим новую учётную запись; для этого необходимо указать имя пользователя, выбрать роль («Admin», «Analyst», «Viewer») и нажать на значок «+». В связи с тем что мы ранее подключали домен, необходимо указывать название этого домена. Также здесь доступно изменение паролей администратора и сервисного пользователя (необходимо для интеграции с сервером-ловушкой).

Рисунок 9. Добавление нового пользователя в Xello Deception

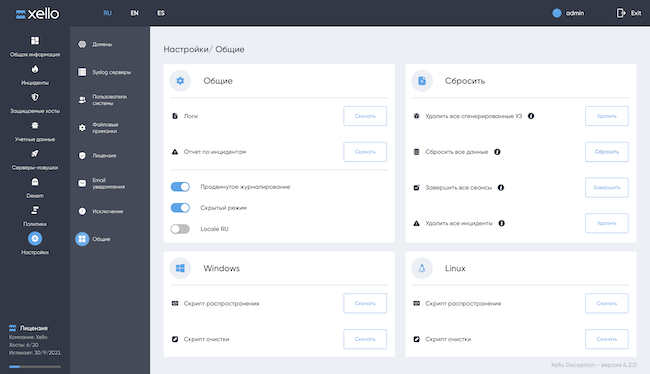

Помимо уже рассмотренных выше опций есть ещё вкладка «Общие». На ней доступно несколько действий. Например, можно скачивать архивы с журналами системы или отчётами по инцидентам в информационной безопасности, включать режим расширенного логирования. Также вкладка позволяет изменить некоторые системные показатели: удалить все сгенерированные учётные записи и добавленные приманки, привести состояние системы к первоначальному (т. е. произвести полный сброс к состоянию чистой установки), завершить все активные пользовательские сессии, удалить информацию по всем инцидентам.

Дополнительно можно загрузить скрипты распространения и очистки для ОС Windows и ОС Linux для их последующей ручной установки, например посредством System Center Configuration Manager или Ansible.

Рисунок 10. Обзор вкладки «Общие» в Xello Deception

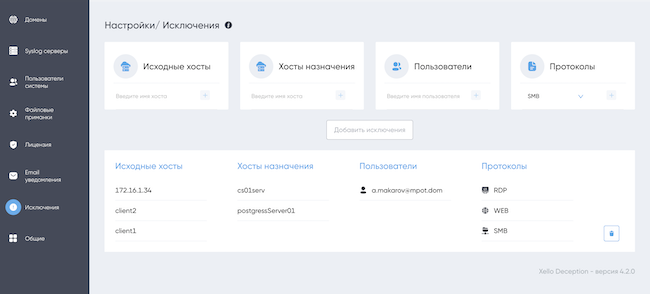

Вкладка «Исключения» предоставляет возможность управлять списками исключений для исходных хостов, хостов назначения, пользователей и протоколов. Исключить создание инцидентов можно как для конкретных сущностей, так и для комплексного набора параметров. Только при совпадении всех индикаторов событие будет проигнорировано. Гибкая система правил позволяет исключить любые ложноположительные инциденты.

Рисунок 11. Добавление новых исключений в Xello Deception

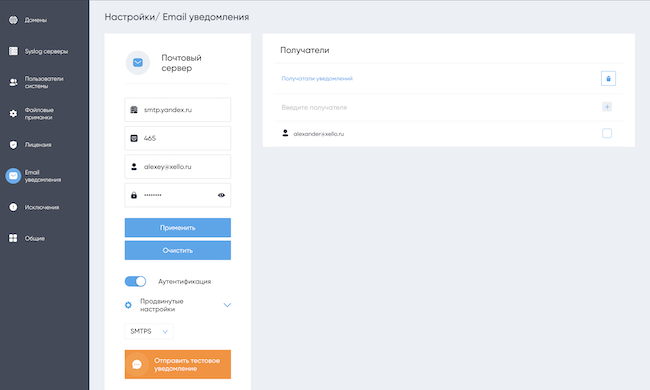

Управление информационными сообщениями реализовано в подразделе «Уведомления». Можно указать почтовый сервер, через который будут направляться почтовые уведомления, а также список электронных адресов их получателей.

Рисунок 12. Настройка уведомлений в Xello Deception

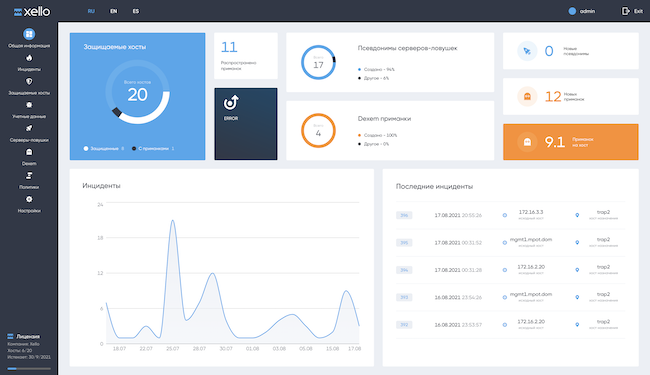

На вкладке «Syslog серверы» доступно добавление новых или удаление старых серверов для сбора журналов данных. Чтобы добавить новый сервер, необходимо указать имя хоста (например, его IP-адрес), порт, протокол и формат передачи данных (CEF или JSON). В данном подразделе можно настроить взаимодействие с SIEM.

Рисунок 13. Управление Syslog-серверами в Xello Deception

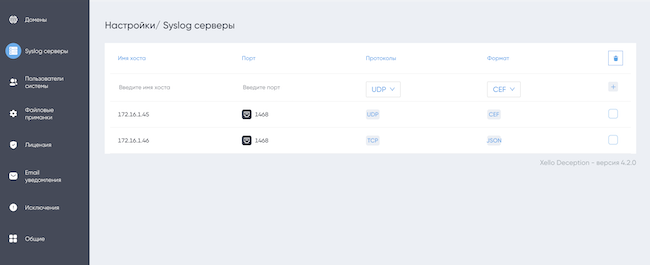

Управление файлами приманок реализовано через подраздел «Файловые приманки» меню «Настройки». Доступно добавление новых приманок — для этого необходимо указать путь к заранее созданному файлу с привлекающим внимание названием, например «psw.txt», — а также удаление ненужных.

Рисунок 14. Изменение файловых приманок в Xello Deception

Обзор окна с основной информацией

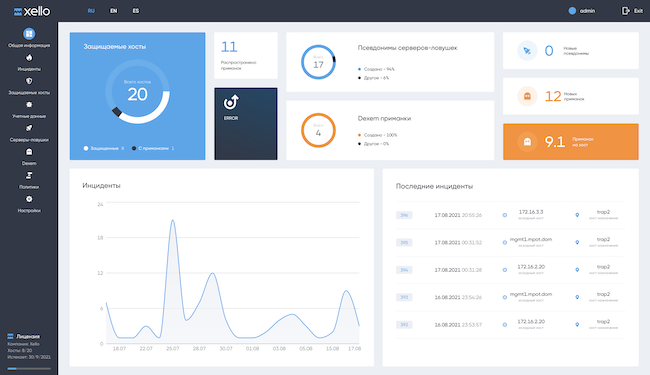

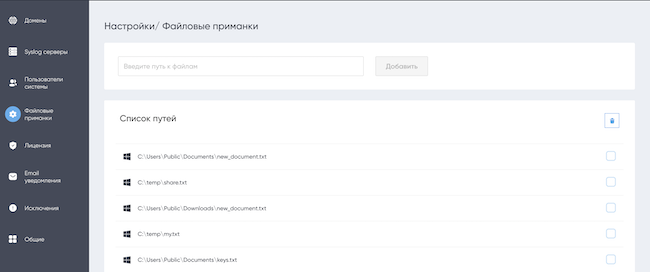

Все основные сведения и виджеты с текущими данными по системе размещаются на вкладке «Общая информация» (рис. 16).

Рисунок 15. Просмотр данных на экране с общей информацией в Xello Deception

Отображается количество защищаемых хостов, распространённых приманок, установленных псевдонимов серверов-ловушек и приманок созданных с использованием технологии Dexem. Также можно посмотреть количество инцидентов и сведения по последним из них. Однако данное окно лишено интерактивности, нет возможности «провалиться» в нужную вкладку при нажатии на те или иные данные. Также система не позволяет настраивать параметры отображения данных.

Управление защищёнными хостами в Xello Deception

В случае если происходит интеграция с Active Directory, в системе производится генерация набора ловушек и приманок на основе учётных записей пользователей. Управление этими элементами осуществляется на вкладках «Учётные данные» и «Серверы-ловушки».

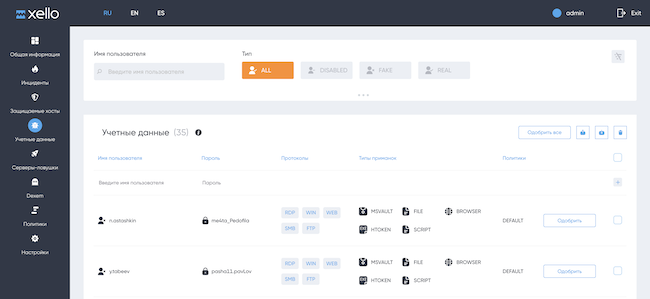

На вкладке «Учётные данные» размещается список учётных записей, которые могут быть приманками. Иными словами, на основе реальных данных из Active Directory создаётся список вымышленных пользователей с легко подбираемыми паролями. Также учётные записи пользователей можно создавать вручную; для этого необходимо ввести имя и пароль, а затем нажать на значок «+». После того как пользователь отобразится в списке, можно будет сформировать список протоколов для него.

Исходя из того, какие протоколы были выбраны, приманки могут быть следующих типов:

- Реквизиты аккаунтов в диспетчере учётных данных (Credential Manager).

- Кешированные маркеры доступа в оперативной памяти.

- Запомненные пароли в браузерах Chrome и Internet Explorer.

- Приманки с учётными данными в виде файлов или PowerShell-скриптов.

- Сохранённые SSH-ключи для доступа к удалённым серверам через WinSCP и Putty.

- История команд в bash.

- Сохранённые конфигурации и SSH-ключи AWS.

- Сетевые интерфейсы.

После всех этих процедур созданную учётную запись следует одобрить. Это делается путём нажатия на кнопку «Одобрить» напротив имени пользователя. Также можно одобрить всех пользователей, нажав на кнопку «Одобрить все».

Пользователи делятся на три категории: «Real» (действительные), «Fake» (созданные методом адаптивной генерации Xello) и «Disabled» (отключённые). Доступна сортировка по этим параметрам.

Рисунок 16. Создание нового пользователя для приманки в Xello Deception

Загрузка данных о приманках возможна и с помощью импорта файлов формата CSV со всеми учётными данными; для этого понадобится нажать на соответствующую кнопку в правой части окна. Доступна и обратная процедура — выгрузка всех учётных записей пользователей с приманками в файл формата CSV. Кнопка, реализующая эту функцию, тоже находится в правой части окна.

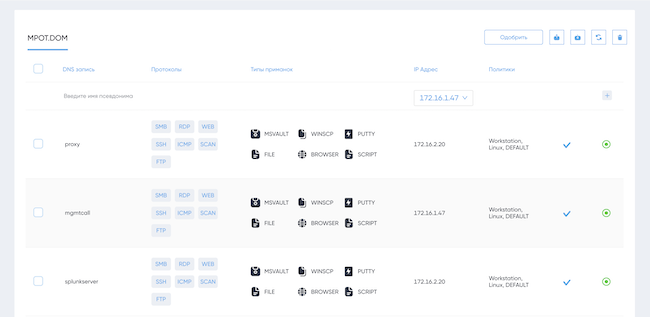

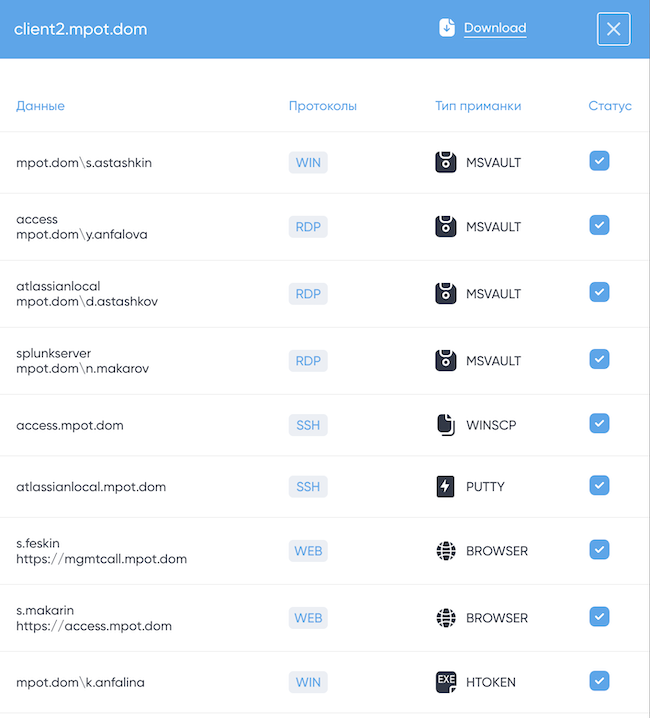

Управление приманками дополнительно реализовано на вкладке «Серверы-ловушки». Общий подход к организации приманок чем-то похож на используемый в подразделе «Учётные записи», но тут привязка идёт не к учётным записям, а к DNS-именам или псевдонимам (alias), которые размещаются на сервере-ловушке. Кроме того, здесь представлен более широкий перечень протоколов (SMB, RDP, WEB, SSH, ICMP, SCAN, FTP) и типов приманок (MSVAULT, WINSCP, PUTTY, FILE, BROWSER, SCRIPT).

Ещё одной особенностью приманок на основе псевдонимов является возможность создания несколько сетевых интерфейсов, чтобы размещать ловушки в разных VLAN и подсетях.

Для того чтобы создать новый объект, необходимо указать DNS-запись, выбрать IP-адрес и нажать на значок «+». Мы попробовали создать новый псевдоним сервера-ловушки под названием «Security». Также здесь можно выбрать IP-адрес из имеющихся в наличии сетевых интерфейсов. После этого понадобится назначить типы протоколов, к которым автоматически будут прикреплены типы приманок, и нажать на кнопку «Одобрить». К данному объекту будет применена политика установленная по умолчанию (default). Также можно скачать и запустить скрипт на DNS-сервере, если тот находится под управлением Windows Server. Это позволит сформировать список объектов на DNS-сервере для создания окружения по технологии Deception.

Рисунок 17. Раздел псевдонимов сервера-ловушки в Xello Deception

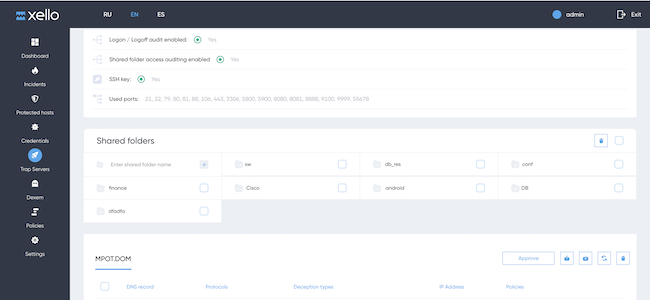

Помимо этого на вкладке «Серверы-ловушки» можно управлять общими папками, в которых будут размещаться приманки. Они находятся в поле «Папки общего доступа». Доступны операции по созданию новых и удалению старых папок общего доступа. Папки создаются с интересными для злоумышленника названиями, например «licenses», «access» или «finance».

Рисунок 18. Управление папками общего доступа в Xello Deception

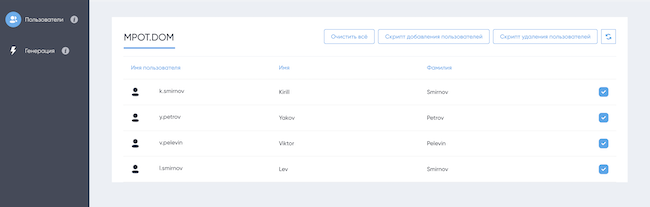

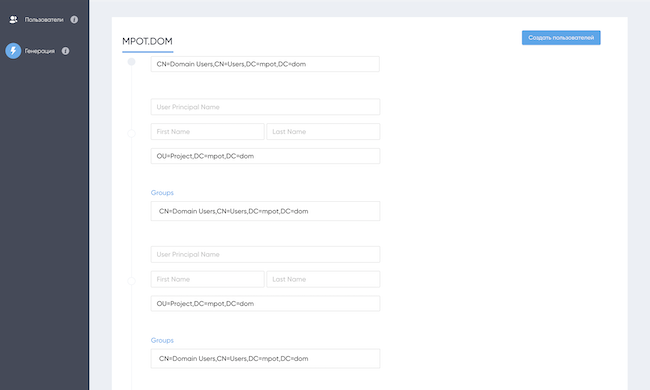

Ещё одним весьма интересным подразделом является «Dexem». Он служит для генерации пользователей максимально похожих на реальных. Это — запатентованная технология компании Xello. Приманки создаются на основе настоящих данных из Active Directory. Соответветственно, для того чтобы воспользоваться этой возможностью, необходимо предварительно провести интеграцию с Active Directory и указать данные домена через вкладку «Домены».

Далее потребуется выбрать целевую группу пользователей Active Directory и ввести имена пользователей; все необходимые атрибуты для них будут созданы автоматически. На следующем этапе с помощью скрипта нужно создать этих пользователей в Active Directory. Дальше система начнёт распространять эти учётные данные в виде приманок, которые неотличимы от реальных пользовательских данных.

Рисунок 19. Генерация новых пользователей с применением технологии Dexem

Для генерации приманок типа «Dexem» необходимо перейти на вкладку «Генерация», затем выбрать один из доступных доменов, который ранее был подключён. Далее в доступном окне поиска следует выбрать целевую группу пользователей и нажать кнопку «Создать пользователей». После этого будет сгенерирован набор шаблонов с определённым набором данных пользователей-приманок. Также необходимо для каждого шаблона ввести атрибуты AD: «firstName», «lastName» и «userPrincipalName». После выполнения всех этих действий следует нажать на кнопку «Сохранить пользователей»; тогда приманки Dexem будут добавлены в систему.

Мы попробовали создать шаблон с именем Ivan и фамилией Petrov.

Рисунок 20. Создание пользователя типа «Dexem» в Xello Deception

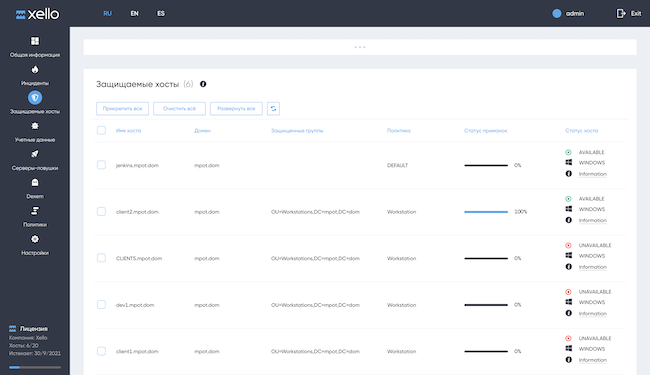

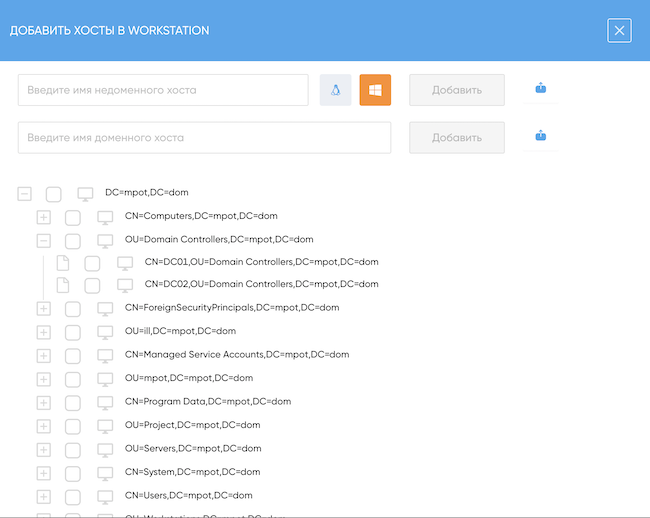

Управление хостами организации для размещения на них приманок реализовано через вкладку «Защищаемые хосты». Здесь в виде списка размещён перечень узлов, включая имя хоста, имя домена, защищённые группы, применяемую политику, статус приманок и статус хоста. Также доступна сортировка списка хостов по различным параметрам. Для фильтрации информации о защищённых хостах необходимо нажать на ползунок в верхней части экрана. После выполнения этого действия отобразится панель фильтров.

Фильтрация доступна по следующим категориям: дата последнего распространения приманки, статус распространения приманки (например, «ошибка», «успешно» и т. д.), доступность хоста (например, «недоступен» или «неизвестно»), имя домена, применяемая политика, операционная система, процент установленных приманок.

Рисунок 21. Размещение приманок на хостах в Xello Deception

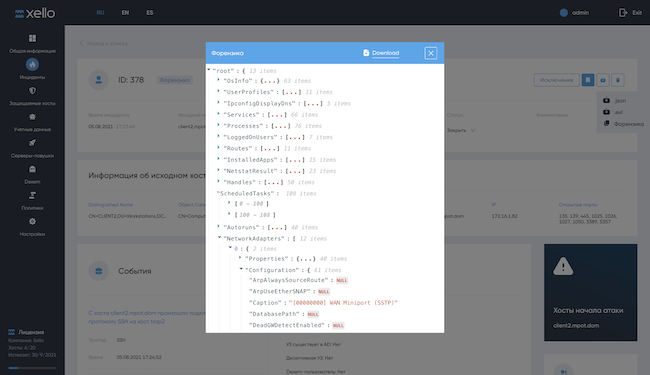

В поле «Статус хоста» указываются установленная операционная система, доступность, а также дата и время распространения приманки. Если нажать на поле «Статус приманок», то откроется окно, в котором можно увидеть список всех приманок, сформированных на основе псевдонимов (DNS-записей) и учётных записей пользователей с указанием протоколов и типов приманок. При нажатии на кнопку «Download» можно загрузить файл формата JSON с информацией о приманках. Также поле «Статус приманок» показывает отношение числа установленных приманок к общему количеству (в процентах).

Рисунок 22. Просмотр списка приманок на хосте

Кроме того, в данном подразделе можно распространить приманки на выбранные защищаемые хосты, переназначить приманки или очистить защищаемые хосты с помощью соответствующих кнопок.

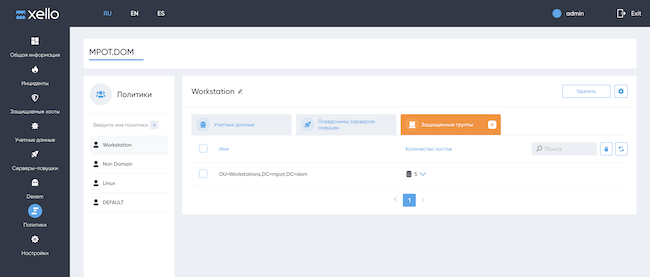

Управление политиками в Xello Deception

Политики позволяют объединять наборы защищаемых хостов в группы и настраивать для них правила защиты. В политику добавляются защищённые группы хостов, DNS-алиасы сервера-ловушки и учётные данные приманок.

Управление политиками производится на вкладке «Политики». Здесь можно настраивать правила распространения приманок для трёх групп объектов: «Учётные данные», «Псевдонимы серверов-ловушек», «Защищённые группы». Каждая из них размещается на отдельной вкладке. Любой из элементов, представленных в этих группах, можно удалить. Для добавления новых учётных данных, псевдонимов или групп необходимо воспользоваться кнопкой «+».

Рисунок 23. Управление правилами политик в Xello Deception

Например, если добавить новую группу в категорию «Защищённые группы», появится окно, в котором можно указать параметры добавления. В частности, можно выбрать хосты только с определённой операционной системой (семейства Linux или Windows) или находящиеся не в домене.

Рисунок 24. Добавление новой защищённой группы в Xello Deception

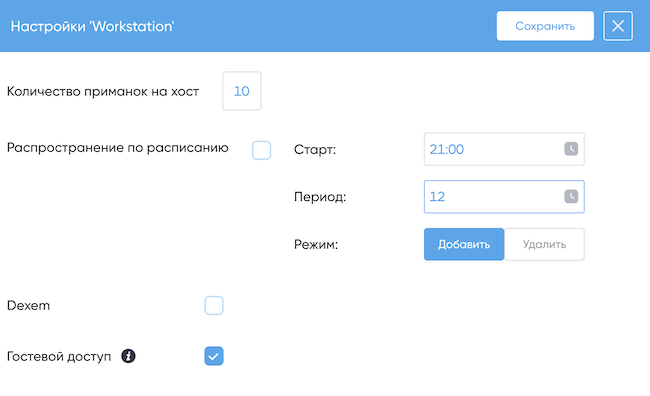

Также можно внести настройки в выбранную политику, указать количество приманок, которые будут распространяться на хосте. Опция «Распространение по расписанию» позволит указать время, в которое начнётся установка приманок. Дополнительно можно выбрать использование технологии Dexem и гостевого доступа для раскладывания приманок в локальные профили пользователей и на хосты находящиеся не в домене. Реализована возможность указать учётные записи пользователей для распространения приманок на хосты под операционной системой Windows и / или Linux.

Рисунок 25. Внесение изменений в настройки политики в Xello Deception

Управление инцидентами в Xello Deception

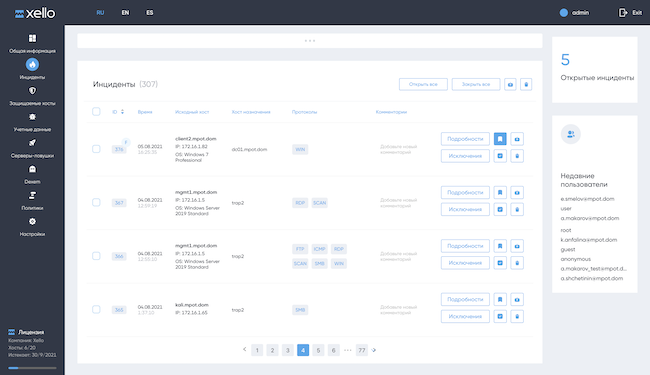

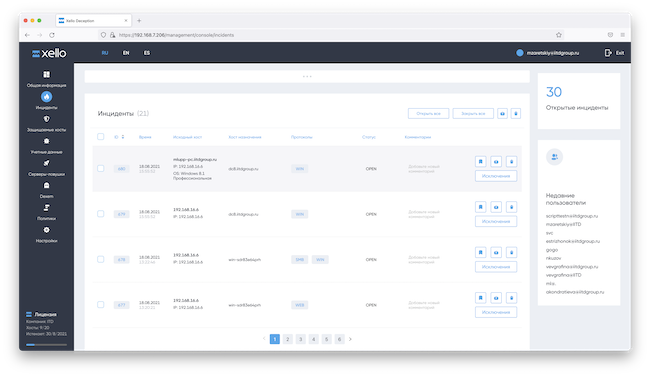

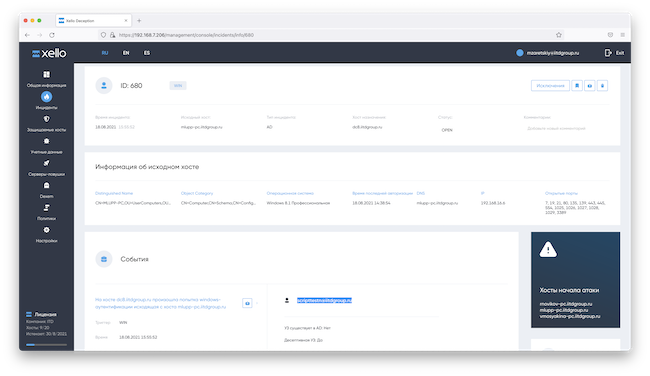

Управление инцидентами производится с помощью вкладки «Инциденты». Все инциденты размещаются в виде списка и упорядочиваются по времени и дате события. При этом каждому инциденту присваивается свой идентификатор. Также можно выяснить, на каком защищённом хосте произошёл инцидент, узнать хост назначения (т. е. имя сервера-ловушки), протоколы, комментарии и статус инцидента (открыт или закрыт). Комментарий можно добавить во время обработки инцидента.

Рисунок 26. Просмотр информации об инцидентах в Xello Deception

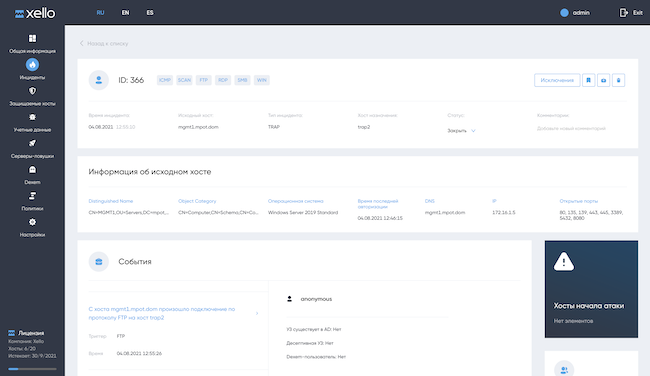

Каждый инцидент может состоять как из одного события, так и из нескольких. Чтобы увидеть все события из инцидента, необходимо перейти на его страницу, нажав на него. В открывшемся окне будет информация о хосте — в частности, категория, доменное имя, установленная ОС, IP-адрес и открытые порты.

Также можно выяснить, какие действия инициировали инцидент. В нашем примере было произведено подключение по протоколу WEB к хосту. Тут же можно посмотреть информацию об учётной записи, с помощью которой производилось подключение, используемый пароль и результат этих действий. После того как инцидент будет обработан, его понадобится закрыть, указав в комментарии, какие действия были выполнены, а также описав особенности инцидента, например уточнив, что инцидент был ложноположительным или проводилось тестирование.

Рисунок 27. Просмотр более подробной информации об инциденте в Xello Deception

Также необходимо отметить, что Xello Deception позволяет собирать с атакованного хоста данные для проведения расследования инцидента. Сбор информации происходит автоматически. Для просмотра данных форензики необходимо нажать на значок загрузки данных, а затем — на строку «Форензика» на вкладке «Инциденты» в строке с информацией об инциденте. После этого следует нажать на кнопку «Download», чтобы загрузить файл в формате JSON. Полученную информацию можно направить в SOC для расследования событий по безопасности. Также реализована возможность экспорта данных об инцидентах в файлы формата JSON и EXL.

Ещё одной особенностью вкладки «Инциденты» является возможность добавлять составляющие инцидентов (например, учётные данные пользователей, исходный хост и хост назначения, протоколы) в исключения. Это делается путём нажатия на кнопку «Исключения» и выбора необходимых значений. Таким образом можно, к примеру, убрать ложные срабатывания во время тестирования системы.

Рисунок 28. Загрузка данных форензики об инциденте в Xello Deception

Сценарий реагирования на действия злоумышленника

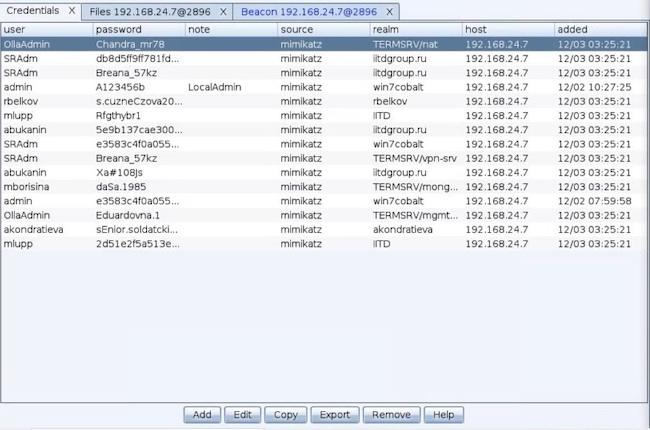

Рассмотрим, как через консоль администрирования можно отследить действия злоумышленника, а именно — попытку проникновения в инфраструктуру. Для того чтобы проверить, как Xello Deception отреагирует на атаку, попробуем сымитировать активность киберпреступника. Запустим на хосте специальное программное обеспечение для поиска учётных записей и паролей.

Рисунок 29. Поиск учётных записей и паролей в инфраструктуре

Как видно, нам удалось получить данные по различным учётным записям, в том числе имеющим права администратора, а также пароли для каждого аккаунта.

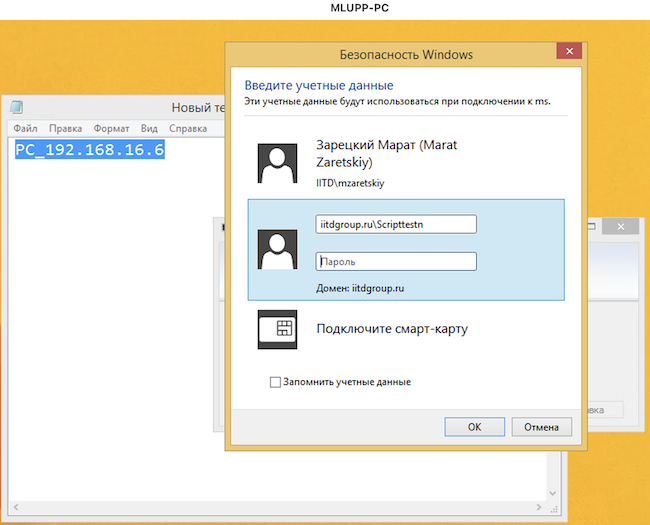

Далее пытаемся воспользоваться одной из украденных учётных записей с правами администратора для подключения к другому хосту. Однако пароль оказывается неверным, и дальнейшие попытки применить его также приводят к неудаче.

Рисунок 30. Попытка применить учётные данные для подключения к хосту

Все эти действия Xello Deception фиксирует как инциденты. Если зайти на вкладку «Инциденты», то можно увидеть события связанные с неуспешной авторизацией. Также показывается тип приманки, который был использован.

Рисунок 31. Список зафиксированных инцидентов в Xello Deception

Рисунок 32. Информация об инциденте в Xello Deception

Выводы

Система Xello Deception является чуть ли не единственным продуктом от российских разработчиков в новом и поэтому пока не сильно известном сегменте платформ распределённой инфраструктуры ложных целей (DDP). Она защищает инфраструктуры заказчиков от направленных атак, обнаруживая и прогнозируя действия злоумышленников с помощью приманок и ловушек, что позволяет оперативно подготовиться к дальнейшим атакам.

Xello Deception предлагает централизованное и удобное управление приманками, обеспечивает их установку, а также даёт возможность отслеживать инциденты через единую консоль. При этом ловушки могут устанавливаться на хосты под управлением как ОС Windows, так и ОС Linux. Также возможна интеграция с системами класса SIEM, EDR, NAC, Sandbox. Ещё одной особенностью является возможность работы с форензикой для расследования инцидентов, например силами аналитиков SOC. Не стоит забывать, что «на борту» Xello Deception имеется запатентованная технология Dexem, которая позволяет создавать ложные учётные записи пользователей с характеристиками максимально приближенными к реальным, поскольку создаются они на базе действительных пользователей AD.

Хочется отметить, что сегмент DDP будет в дальнейшем только развиваться, потому что в последнее время намечается тенденция к увеличению количества сложных и целенаправленных атак на инфраструктуру и критически важные данные заказчиков. Ранее мы уже рассматривали данный класс продуктов, например, в статье «Обзор рынка платформ для создания распределённой инфраструктуры ложных целей (Distributed Deception Platform)», а также в дискуссии на AM Live «Инфраструктура ложных целей (Distributed Deception Platform — DDP)». Такие системы, как Xello Deception, позволяют эффективно выявлять активность злоумышленников и предоставляют важную информацию для полноценного противодействия ей.

Достоинства:

- Управление ловушками и приманками из единой консоли.

- Поддержка распространения приманок под ОС Windows и Linux.

- Запатентованная технология Dexem.

- Наличие в едином реестре российских программ для электронных вычислительных машин и баз данных.

Недостатки:

- При установке хостовых приманок типа BROWSER обеспечивается поддержка только браузеров Google Chrome и Internet Explorer.

- Ограниченное количество параметров для настройки политик.

- Ограниченные возможности окна с общей информацией.

- Отсутствие сертификатов по требованиям безопасности.