Сертификат AM Test Lab

Номер сертификата: 563

Дата выдачи: 05.03.2026

Срок действия: 05.03.2031

- 1. Введение

- 2. Функциональные возможности SIEM Alertix 3.9

- 2.1. Подключение источников событий

- 2.2. Обогащение событий и ретроспективный анализ по индикаторам компрометации

- 2.3. Отслеживание и анализ событий

- 2.4. Корреляция событий и регистрация инцидентов

- 2.5. Подробнее о скриптах в SIEM Alertix 3.9

- 2.6. Инвентаризация

- 2.7. Аналитика и мониторинг событий

- 2.8. Блокнот аналитика и проверка вредоносности

- 2.9. Взаимодействие с НКЦКИ (ГосСОПКА)

- 2.10. Интеграции и управление данными

- 2.11. Возможности для SOC

- 3. Архитектура SIEM Alertix 3.9

- 4. Системные требования SIEM Alertix 3.9

- 5. Применение SIEM Alertix 3.9

- 6. Выводы

Введение

Важность системы управления событиями и информацией безопасности (Security Information and Event Management, SIEM) для современных организаций давно не вызывает сомнений. Однако выбор продукта, который действительно соответствует требованиям организации, обеспечивает высокий уровень защиты и при этом эффективно интегрируется в существующую ИТ‑инфраструктуру, остаётся непростой задачей.

Основными запросами организаций и сценариями эксплуатации SIEM сегодня являются:

- соответствие регуляторным требованиям, политике импортозамещения;

- выгодную совокупную стоимость владения;

- высокую производительность в сочетании с функциональностью;

- предоставление контекстной информации о событиях безопасности для упрощения процессов реагирования и др.

SIEM Alertix — платформа, которая выполняет все стандартные функции: сбор и обработку данных, автоматизацию учёта и расследования инцидентов. Дополнительно она предоставляет расширенные инструменты: блокнот аналитика, защиту данных, полнотекстовый поиск и другие редкие на рынке возможности, повышающие эффективность работы подразделений ИБ.

Недавнее обновление автоматизировало реагирование при расследовании инцидентов, оптимизировало работу с результатами сработки правил корреляции, улучшило страницу обзора для упрощения навигации и не только.

Alertix зарегистрирована в реестре российского программного обеспечения (№ 10868 от 25.06.2021), для версии 3.9.1 планируется также получение сертификата ФСТЭК России. Версия 3.2.1 имеет действующий сертификат ФСТЭК (№ 4596).

Функциональные возможности SIEM Alertix 3.9

SIEM Alertix предлагает готовые инструменты поддержки полного цикла мониторинга, расследования и учёта инцидентов в одной платформе. Включает более 380 правил выявления, 75 источников событий и свыше 20 интеграций «из коробки». Приобретать дополнительные инструменты не требуется.

Ключевые возможности продукта NGR Softlab включают:

- Наполнение базы данных ИТ-активов и их обогащение. Реализуется через сбор информации об ИТ-ресурсах из различных источников. Система контролирует появление новых ресурсов, отслеживает их сетевую активность, изменения реквизитов и выявленные уязвимости. Собранные данные используются для корреляции событий, проведения расследований и фиксируются в карточке инцидента, обеспечивая полный контекст для анализа и реагирования.

- Учёт инцидентов и фактов. Функция помогает организовать процесс мониторинга информационной безопасности (ИБ). Позволяет распределять работу аналитиков ИБ, контролировать SLA на этапах жизненного цикла инцидентов, фиксировать всю найденную информацию. Есть возможность сквозной интеграции с инструментами Alertix.

- Поведенческий анализ и поиск аномалий. Выполняется через мониторинг профилей поведения пользователей, хостов и процессов. Система выявляет отклонения на основе анализа взаимодействий между ними и фиксирует нетипичное количество выполняемых действий, что позволяет обнаруживать аномалии и потенциальные инциденты на ранней стадии.

- Поиск по индикаторам компрометации. Предусмотрен поиск в потоке поступающих событий и ретроспективный поиск индикаторов компрометации (IoC). Индикаторы могут загружаться и обновляться автоматически или вводиться вручную. Жизненный цикл индикаторов определяют параметры сроков их жизни.

- Блокнот аналитика и проверка вредоносности. Сервис позволяет сохранять все найденные факты и «зацепки» в рамках расследования и быстро возвращаться к необходимым фильтрам и запросам. Отдельные собранные индикаторы могут быть проверены в репутационных базах и сервисах обогащения.

- Взаимодействие с НКЦКИ (ГосСОПКА).

SIEM Alertix легко адаптируется под конкретные бизнес-запросы. Для быстрого внедрения предоставляется контент и экспертиза «из коробки». Платформа остаётся гибкой: доступно изменение модели данных, подключение внешних хранилищ и корреляция без нормализации. При необходимости данные могут распределяться по нескольким хранилищам, для каждого из которых возможно настроить свои правила хранения. Доступны настройки параметров глубины хранения, ротации, архивирования или исключения данных из поиска.

В системе реализован полнотекстовый (google-like) поиск по всему содержимому.

Начиная с версии 3.8, доступна встроенная документация по функциональным возможностям и настройкам платформы.

Рисунок 1. Встроенная документация

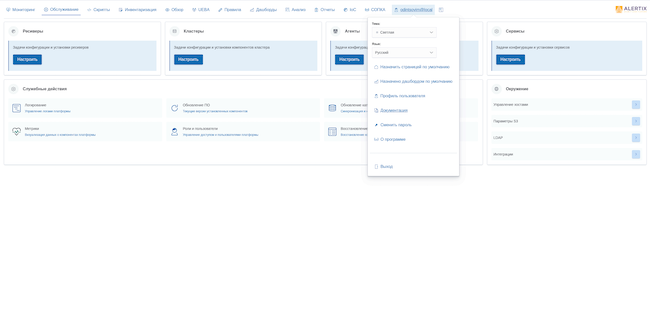

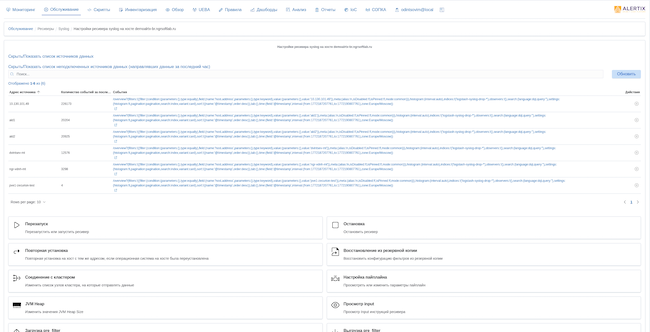

Подключение источников событий

После установки системы следующая задача — подключение источников событий. Для приёма данных в SIEM Alertix используются ресиверы. Реализованы агентский и безагентский подходы к сбору событий.

Агентский используется для получения данных непосредственно с узлов инфраструктуры под управлением Windows и Linux. Безагентский подход обеспечивает сбор событий с операционных систем Windows, а также с Linux-систем и подключение к базам данных через механизм JDBC. Доступен NetFlow, который идёт в базовой поставке системы и не требует отдельного лицензирования, в отличие от ряда других вендоров. Поддерживаются как проприетарный протокол Cisco NetFlow, так и его открытые версии.

Встроенный брокер NATS используется для приёма и маршрутизации потоков событий. Custom Receiver и поддержка внешнего брокера Kafka позволяют реализовать сбор данных по индивидуальным сценариям, если стандартные конфигурации не подходят.

Рисунок 2. Поддерживаемые ресиверы в SIEM Alertix 3.9

После настройки ресиверов система использует коннекторы для подключения к источникам данных. Коннекторы бывают двух типов:

- Локальные — создаются на месте для конкретного заказчика.

- Глобальные — готовые интерфейсы, поставляемые с системой (на момент публикации обзора доступно 99 штук).

Каждый коннектор может быть переведён в режим отладки, что позволяет выявлять и исправлять ошибки, исключать некорректные данные и корректировать правила нормализации. Настройка коннекторов выполняется в текстовом режиме и включает полное описание правил обработки и нормализации поступающих данных, которые сохраняются для дальнейшей эксплуатации.

Рисунок 3. Отладка коннектора

Система позволяет управлять статусом подключённых источников данных и отслеживать, какие системы направляют события. Это важно в ситуациях, когда ИТ-подразделение подключает источники постепенно, в течение длительного периода.

Если от системы начинают поступать данные, но конфигурация ещё не завершена, её можно перевести в статус «подключённый» и выполнить необходимые настройки:

- выравнивание времени;

- привязку тайм-стэмпов;

- тегирование и другие правила нормализации.

Данные от системы до настройки хранятся в «сыром» виде. После перевода источника в статус «подключённые» к ним применяется нормализация. Новые источники, отправляющие события, автоматически отображаются для последующей настройки и подключения, что упрощает детектирование новых систем и исключает необходимость постоянной проверки, подключена ли система и передаёт ли она данные.

Рисунок 4. Направленные в SIEM Alertix источники

Обогащение событий и ретроспективный анализ по индикаторам компрометации

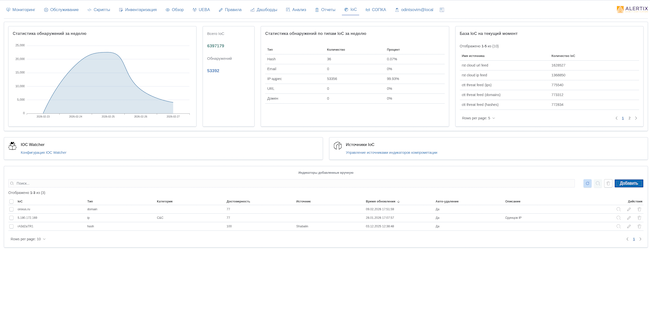

В SIEM Alertix 3.9 обогащение событий реализовано за счёт интеграции с внешними источниками Threat Intelligence. Система поддерживает использование данных ФСТЭК и IoC из MISP. Начиная с версии 3.9 реализована возможность обогащения событий от «Технологий киберугроз», которые обновляются на ежедневной основе.

При необходимости заказчик может подключать сторонние источники данных или собственную TI-платформу через API MISP, а также загружать индикаторы в виде файлов. Поддерживается ручное добавление индикаторов с указанием типа, включая хеш, IP-адрес, URL, доменное имя и адрес электронной почты, с возможностью задания уровня достоверности и срока актуальности.

К пользователям поступают уже предварительно обработанные, нормализованные и отфильтрованные данные об угрозах. Это снижает шум и минимизирует количество ложных срабатываний. Автоматические механизмы фильтрации ложных срабатываний отсутствуют.

Обогащённые данные используются при анализе событий и расследованиях, а также позволяют выполнять ретроспективную проверку инфраструктуры по выбранным индикаторам без необходимости запуска анализа по полному набору фидов.

Рисунок 5. Вкладка «IoC»

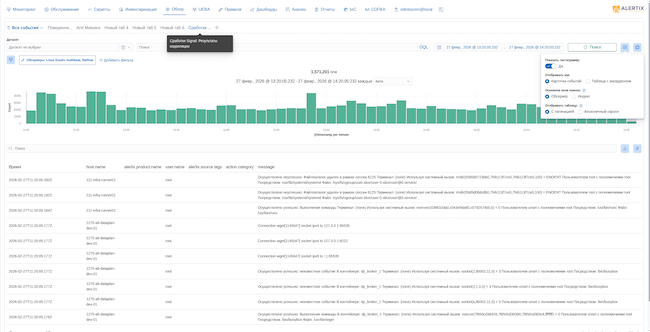

Отслеживание и анализ событий

Через вкладку «Обзор» можно отслеживать и анализировать все поступающие в систему события. Пользователи с правами администратора видят все события на стенде, а рядовые аналитики — только свои дата-сеты и те, к которым им предоставлен доступ.

Как только данные направлены в SIEM, они становятся доступными для просмотра и фильтрации. В предыдущей версии (до 3.8) информация отображалась в формате «одна страница» с поиском по индексам.

В обновлённой версии реализован поиск по обсерверам, то есть по конкретным источникам событий, что позволяет фильтровать и просматривать данные по выбранному источнику. Пользователь может выбрать удобный формат отображения информации.

Рисунок 6. Обновлённая вкладка «Обзор»

Эта функциональность обеспечивает прозрачность поступления данных и упрощает расследование.

В версии 3.9 добавлена поддержка 2 синтаксисов поиска: DQL и Lucene. Это позволяет аналитикам использовать привычный синтаксис или выполнять более сложные запросы без ручного добавления фильтров.

Рисунок 7. Поддержка DQL и Lucene

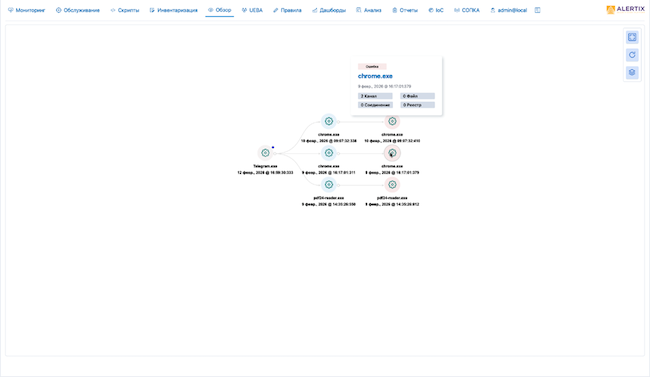

Система позволяет визуализировать цепочки взаимодействия событий, выстраивая граф для анализа последовательности процессов и связей между объектами.

Рисунок 8. Построение графа событий

Интерфейс вкладки «Обзор» теперь поддерживает вкладки внутри одного окна (табы), что исключает необходимость открывать несколько окон и упрощает переключение между наборами данных. Пользователь может создавать новые наборы, задавать поисковые фильтры, переименовывать их, закреплять и сохранять как дата-сеты для последующего использования. Такая организация работы обеспечивает быстрый доступ к интересующим данным и повышает удобство анализа событий.

Корреляция событий и регистрация инцидентов

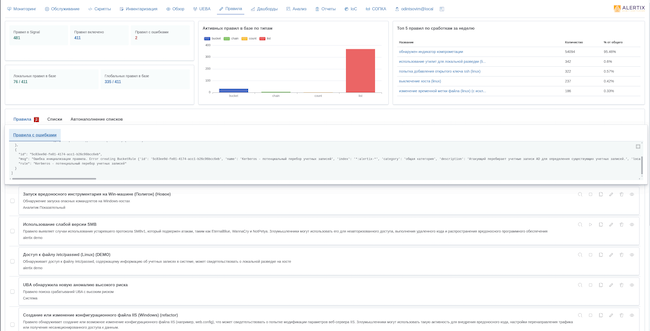

Собранные данные о системах и зарегистрированных событиях, изменениях реквизитов и выявленных уязвимостях используются для корреляции и формирования инцидентов. Корреляция событий настраивается во вкладке «Правила», где «из коробки» доступно 380 правил, которые разрабатываются и обновляются с опорой на опыт одного из крупнейших коммерческих SOC-центров, поэтому большинство из них можно применять сразу после установки и подключения источников.

Правила делятся на глобальные, поставляемые в составе системы, и локальные, создаваемые заказчиком. Пользователи могут фильтровать правила по автору, состоянию или типу. Тип правила определяет логику обработки событий, например, цепочки событий или обработку действий на уровне счётчика событий.

Рисунок 9. Правила корреляции в SIEM Alertix 3.9

Система позволяет просматривать запущенные и остановленные правила, а также сводку по сработкам: количество, процент срабатываний и детали подозрительных событий. Для правил поддерживаются списки, которые могут пополняться автоматически или создаваться вручную, в зависимости от сценариев использования. Правила применяются как для обогащения событий, так и для детектирования аномалий, в зависимости от задач.

В системе реализован пользовательский интерфейс редактирования правил корреляции с возможностью привязки к тактикам, техникам и стадиям атак по модели MITRE ATT&CK, а также указания сценария, к которому относится правило. На момент публикации обзора SIEM Alertix 3.9 покрывает около 50 % тактик и техник MITRE ATT&CK, при этом матрица доступна через ссылки для получения актуальной информации.

Правила поддерживают активоцентричную схему приоритизации: уровень риска рассчитывается на основе приоритета ИТ-актива и достоверности правила. Достоверность можно корректировать вручную: проверенные правила получают более высокий уровень, а менее проверенные — снижают его. Возможность использовать произвольные (пользовательские) формулы для расчёта уровня риска отсутствует. Приоритет активов из инвентаризации автоматически влияет на риск срабатываний правил, позволяя учитывать критичность конкретных ИТ-ресурсов.

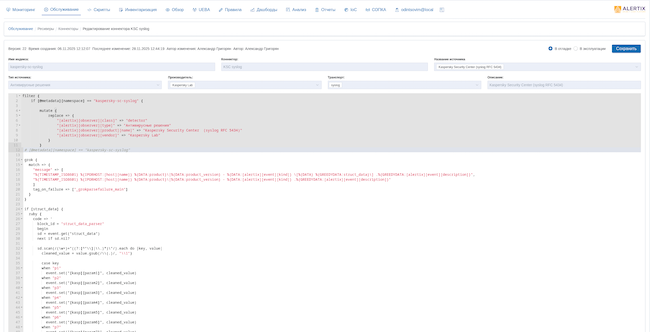

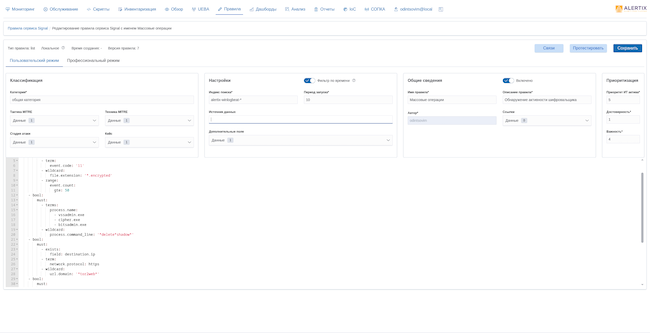

Рисунок 10. Пользовательский режим редактирования правил

Система предоставляет профессиональный режим редактирования правил, где все настройки можно изменять напрямую в текстовом виде. Этот режим интегрирован с GitLab, что позволяет зрелым заказчикам применять стратегию Detection as Code: правила создаются и тестируются в GitLab через пайплайны, проходят верификацию, контролируются версии и автоматически распространяются в установках Alertix.

По словам NGR Softlab, такой подход применяется SOC-партнёрами и крупными заказчиками с несколькими инсталляциями, обеспечивая быстрое развёртывание новых правил по всем системам и дочерним подразделениям.

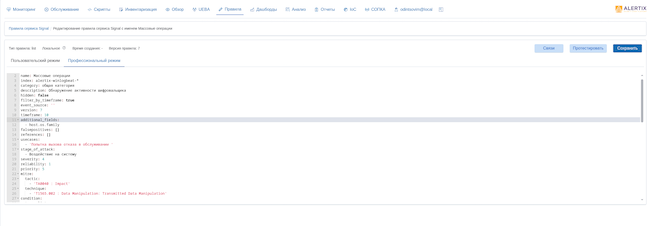

Рисунок 11. Профессиональный режим редактирования правил

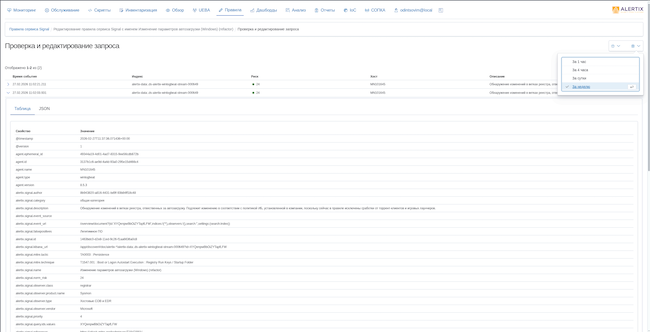

В системе реализована возможность тестирования правил в ретроспективе. Пользователь может выбрать период анализа, проверить срабатывания с различным уровнем риска и при необходимости откатить изменения или протестировать правило за выбранное время, что позволяет оценить эффективность корреляций до их применения в реальном времени.

Рисунок 12. Результаты тестирования правила в SIEM Alertix 3.9

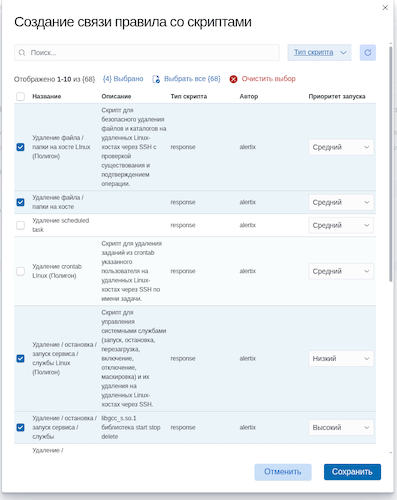

Система поддерживает использование нескольких типов скриптов. Скрипты класса Response позволяют автоматизировать реагирование на инциденты, другого класса — дают аналитикам возможность быстро получать информацию из смежных систем для обогащения событий, включая случаи, когда эти системы не подключены к мониторингу SIEM Alertix.

Для удобства предусмотрен механизм приоритизации запуска скриптов (высокий, средний, низкий), который может использоваться как последовательность выполнения или как рекомендация в рамках внутренних плейбуков. Возможна привязка нескольких скриптов к одному правилу, с возможностью просмотра и управления всеми подключёнными скриптами через интерфейс системы.

Рисунок 13. Создание связи правила со скриптами

Работа правил в SIEM Alertix всегда доступна в ретроспективе. Система позволяет мониторить критичные и необходимые события в режиме, близком к реальному времени, а остальные правила можно запускать вручную или анализировать на исторических данных.

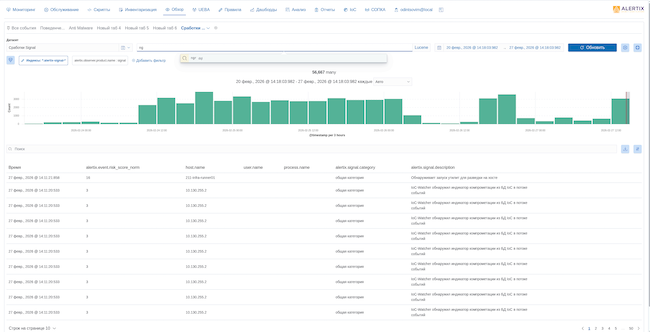

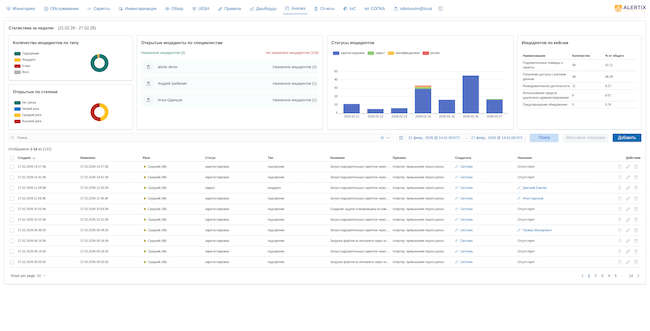

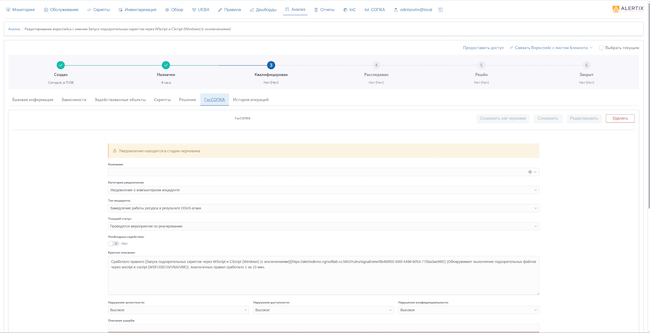

Результаты срабатывания правил корреляции отображаются во вкладке «Анализ». Срабатывание фиксируется системой, но оно ещё не классифицируется как инцидент или событие, поскольку окончательное решение принимает аналитик. Система поддерживает упрощённый механизм пайплайнов и IRP (Incident Response Process, управления реагированием на инциденты), позволяющий назначать срабатывания на конкретных аналитиков и отслеживать их обработку.

Рисунок 14. Вкладка «Анализ»

Система поддерживает агрегацию срабатываний: если правило срабатывает несколько раз подряд, создаётся один рабочий объект (воркспейс), и все последующие срабатывания связываются с ним.

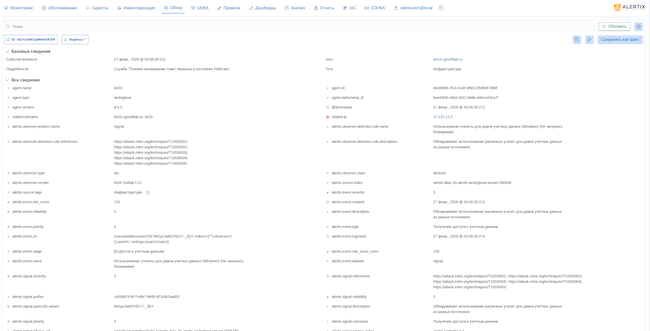

Рисунок 15. История взаимодействия по событию

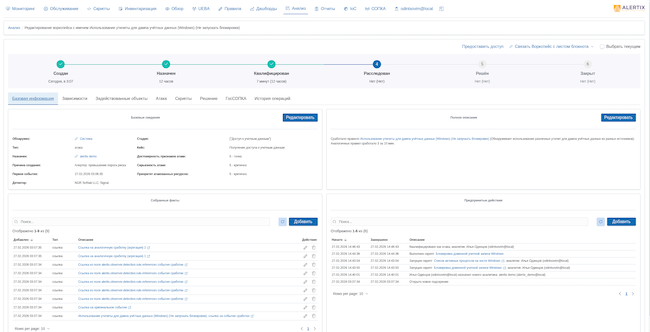

Пользователь может просмотреть исходные события, правила корреляции и дополнительные поля, например ссылки на внешние источники информации, такие как OWASP или сайт вендора уязвимого ПО, чтобы понять причину срабатывания и определить дальнейшие действия. В рамках расследования можно квалифицировать событие, изучить задействованные объекты, например учётную запись, и открыть их в обзоре, чтобы понять связи и последствия.

Рисунок 16. Карточка события

Система обеспечивает прямой доступ к срабатываниям правил корреляции и связанным скриптам. Скрипт можно запустить вручную, используя преднастроенные параметры, или добавить новый скрипт из доступного списка. Ресурсы для выполнения скриптов ограничиваются, чтобы избежать перегрузки системы, при этом аналитики сохраняют возможность расширенного расследования и дополнительной блокировки при необходимости.

Аналитик может классифицировать срабатывания как подозрение, атаку или инцидент. События, признанные фолсом (False Positive, ложное срабатывание) или подозрением, автоматически закрываются, но могут быть при необходимости переоткрыты для повторного анализа. События класса «Инцидент» и «Атака» после закрытия помещаются в архив и не могут быть переоткрыты. Можно лишь создать их копию для нового расследования. Такой подход обеспечивает контроль качества расследований и предотвращает внесение задним числом изменений, особенно в организациях с большим числом аналитиков.

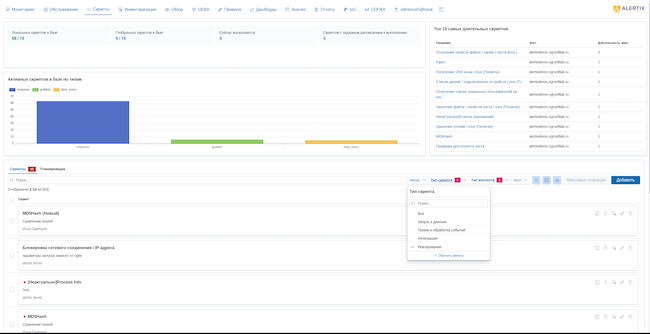

Подробнее о скриптах в SIEM Alertix 3.9

В системе реализован механизм скриптов, используемый для обогащения данных, интеграции и реагирования. «Из коробки» доступен набор готовых скриптов, включая сценарии для подключения источников. Скрипты разделяются по назначению: запросы к данным для обогащения, приём и обработка событий, подключение нетиповых кастомных источников, а также интеграция и реагирование. Подключение внешних систем возможно не только через коннекторы, но и через скрипты: по требованию или по расписанию.

Рисунок 17. Типы скриптов SIEM Alertix 3.9

Для каждого скрипта доступен контроль состояния и результатов выполнения. В интерфейсе отображаются ошибки, история запусков и информация о пользователе, инициировавшем выполнение. Ошибки выгружаются в текстовом виде.

Скрипты пишутся на языке Python, с подсветкой синтаксиса в интерфейсе. Их можно загрузить файлом либо создавать непосредственно в системе. Поддерживается построение цепочек из нескольких скриптов и выбор хоста выполнения, что удобно при распределённой инсталляции и сегментированной сети.

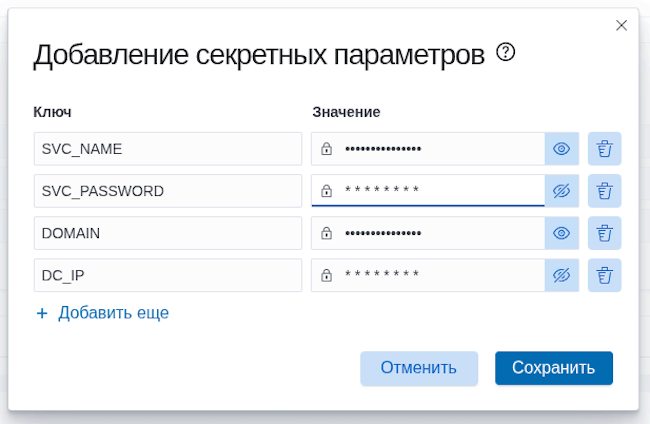

Для параметров скриптов предусмотрены открытые и закрытые переменные. Критичные данные, такие как учётные записи, пароли, IP-адреса и доменные имена, хранятся в защищённом виде и недоступны для просмотра даже администраторам, при этом могут использоваться при выполнении сценариев. Это позволяет привлекать ИТ-специалистов к разработке скриптов без раскрытия чувствительных реквизитов.

Рисунок 18. Добавление секретных параметров

Скрипты выполняются в изолированной среде с ограниченным доступом к системе. Для каждого запуска можно задать лимиты по процессору, памяти и времени выполнения, протестировать работоспособность и определить связь с правилами корреляции. Такой подход снижает риски ошибок и исключает несанкционированный доступ к данным внутри SIEM.

Система поддерживает связь правил корреляции и переменных в скриптах, включая имя пользователя, IP-адрес, исходный и целевой IP, а также доменное имя. Эти переменные автоматически пробрасываются в правила корреляции, что позволяет выполнять действия, привязанные к конкретным ИТ-активам, без ручного указания адресов или учётных записей.

Благодаря этому можно, например, быстро заблокировать или разблокировать учётную запись, применить ограничения к сетевому оборудованию или инициировать другие автоматизированные меры в рамках расследования. Аналитик может выбирать и редактировать используемые переменные при запуске скрипта, а действия могут выполняться как автоматически, так и вручную, что повышает гибкость работы с событиями и упрощает управление ИТ-инфраструктурой.

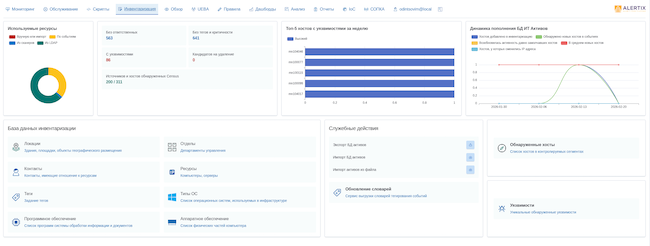

Инвентаризация

В предыдущих версиях система инвентаризации позволяла вести учёт ИТ-ресурсов с привязкой к локациям, подразделениям и ответственным сотрудникам. Ресурсы можно было группировать, назначать ответственных, а также тегировать для упрощения детектирования, например объединять несколько серверов в одну информационную систему или выделять активы, связанные с привилегированными пользователями.

Инвентаризация пополнялась за счёт интеграций с внешними системами, включая ITSM-платформы, Kaspersky Security Center и MaxPatrol, а также за счёт автоматического добавления новых хостов, обнаруженных системой. Поддерживалось получение данных об уязвимостях из внешних сканеров, включая RedCheck, Xspider и решения «Лаборатории Касперского».

В версии 3.9 функциональность инвентаризации была расширена. Добавлена поддержка типов активов, включая операционные системы, программное и аппаратное обеспечение, с отображением этой информации в карточке актива. Агенты, используемые для сбора событий, теперь могут дополнительно собирать данные об инвентаризации и аппаратных характеристиках. Агент поставляется в форматах MSI, RPM и DEB и разворачивает необходимые модули, включая сбор событий Windows, файловых операций, сетевых пакетов и журналов аудита. Модули являются опциональными и могут настраиваться индивидуально для каждого хоста или группы хостов, включая предфильтрацию на уровне агента для снижения нагрузки и оптимизации лицензирования.

Также реализована поддержка интеграции с агентом Wazuh. Если заказчик уже использует Wazuh в своей инфраструктуре, система может подключаться к серверу и использовать его агент для сбора событий под управлением SIEM. Аналогичный подход применяется и к другим внешним агентам, которые не входят в базовую поставку, но могут быть использованы в составе решения.

Рисунок 19. Инвентаризация в SIEM Alertix 3.9

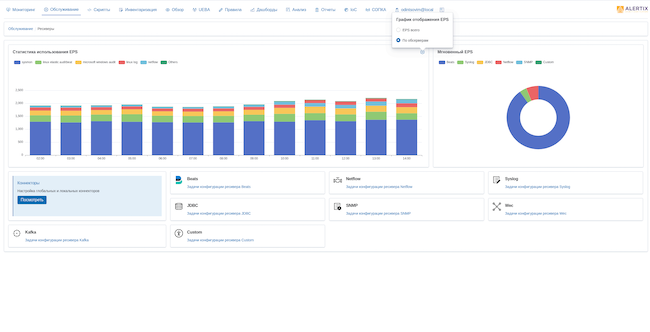

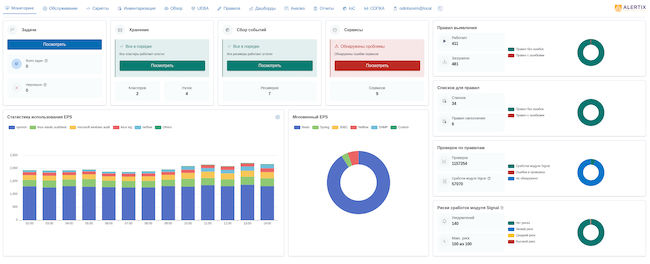

Аналитика и мониторинг событий

Мониторинг. SIEM обеспечивает контроль состояния системы и её компонентов в режиме реального времени. Она отображает базовый мониторинг здоровья платформы: активность правил корреляции, количество срабатываний, состояние хранилищ данных и использование ресурсов. Система информирует об отклонениях, например, если объём хранилища близок к пределу, и сигнализирует о необходимости действий, таких как включение ротации.

Все сервисы платформы ведут внутреннее логирование и работают в контейнерной среде: при сбое компонента он автоматически перезапускается, а при повторном отказе генерируется уведомление об ошибке. Архитектура позволяет дублировать критические модули, например хранилище или script-executor, на нескольких узлах для повышения отказоустойчивости. Пользователь может отслеживать все запланированные задачи, состояние сервисов и журнал их работы, что позволяет оперативно реагировать на технические сбои и контролировать работу всей системы.

Рисунок 20. Вкладка «Мониторинг»

UEBA. Система включает модуль поведенческой аналитики (User and Entity Behavior Analytics, UEBA), содержащий 46 правил, доступных заказчику в полном объёме. Пользователь может включать или отключать аналитику и устанавливать уровень серьёзности срабатываний в соответствии с бизнес-процессами своей организации. Доступны базовые дашборды для мониторинга состояния аналитики. Все срабатывания отображаются во вкладке «Обзор».

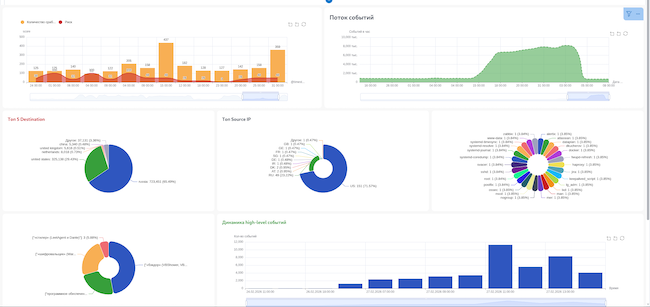

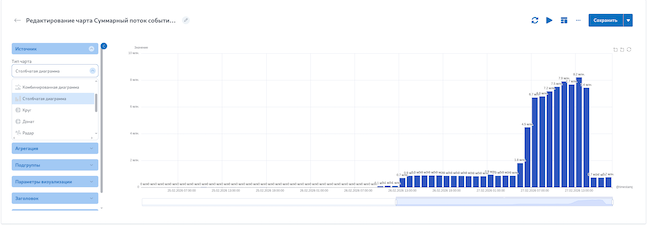

Дашборды. SIEM Alertix 3.9 предоставляет конструктор дашбордов собственной разработки, доступный «из коробки», без необходимости подключения внешних систем. Пользователь может создавать собственные дашборды, выбирать различные типы визуализации, применять фильтры по времени и параметрам, а также настраивать автоматическое обновление данных. В системе поставляется порядка 12 предустановленных дашбордов, для удобства навигации поддерживаются Markdown и таблицы. Модуль позволяет одновременно отслеживать ключевые показатели, такие как уровень риска, количество событий и др., обеспечивая наглядный контроль состояния системы.

Рисунок 21. Встроенный конструктор дашбордов собственной разработки в SIEM Alertix 3.9

Дашборды доступны для редактирования непосредственно в интерфейсе при наличии соответствующих прав. При настройке выбирается дата-сет, на основе которого строится визуализация, при этом можно использовать как ранее сохранённые дата-сеты, так и специализированные наборы данных для дашбординга. Поддерживается настройка фильтрации и группировки, в том числе по временной метке с агрегацией по часам или дням, а также дополнительные агрегаты, например по максимальному уровню риска.

Пользователь может настраивать параметры визуализации, включая типы графиков, группировки, подписи и оформление. Поддерживаются таблицы, сводные диаграммы, линейные и круговые графики, радарные диаграммы и облака тегов. Набор типов визуализаций расширяется от релиза к релизу.

Рисунок 22. Редактирование дашборда

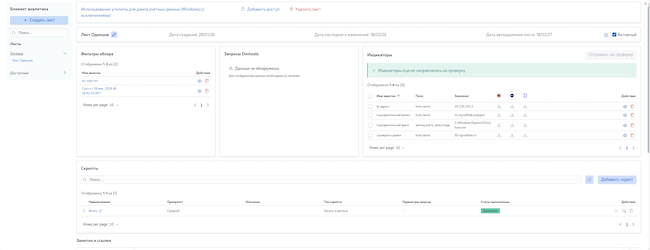

Блокнот аналитика и проверка вредоносности

Вендор учитывает, что в практике работы аналитиков информация часто фиксируется разрозненно: в виде бумажных заметок или в текстовых редакторах. Это затрудняет последующий анализ и передачу информации на другую линию или смену, составление отчётов, поэтому в системе реализован встроенный блокнот аналитика — уникальная на рынке SIEM опция, интегрированная с рабочими пространствами расследований.

Аналитик может добавлять информацию по событиям, включая подозрительные объекты и фильтры из обзора, отправлять данные на проверку во внешние ресурсы и получать вердикт. Для удобства доступны текстовый редактор, возможность добавления и выполнения скриптов, общедоступные листы для описания плейбуков и настройка прав на чтение. Доступ ко всем функциям осуществляется напрямую из интерфейса.

Рисунок 23. Блокнот аналитика

Сервис позволяет сохранять все найденные факты и «зацепки» в рамках расследования, обогащать и проверять индикаторы в разных сервисах и быстро возвращаться к нужным фильтрам и запросам.

Взаимодействие с НКЦКИ (ГосСОПКА)

Взаимодействие с ГосСОПКА обеспечивается через интерфейс, который автоматически заполняет известные данные об инциденте: время обнаружения и окончания, затронутые системы, юридическое лицо, регион, уровень воздействия (TLP). Оставшиеся поля заполняет аналитик, после чего информация направляется ответственному лицу. Подключение к личному кабинету ГосСОПКА осуществляется с использованием API. В ходе работы сохраняется полная история операций, а статус взаимодействия доступен для контроля в любой момент. Ошибки, возвращаемые API личного кабинета ГосСОПКА, выводятся в интерфейсе системы.

Рисунок 24. Взаимодействие с ГосСОПКА

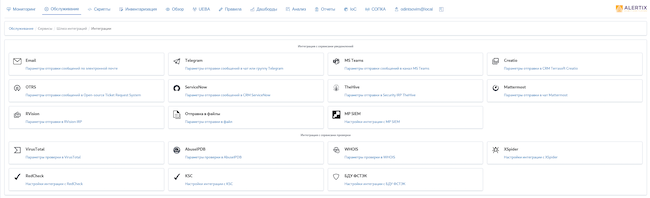

Интеграции и управление данными

Интеграция реализована через единый интерфейс. Пользователь может подключать внешние системы, управлять состоянием кластера и контролировать индексацию данных напрямую из панели управления. Доступно закрытие и открытие индексов, восстановление данных из архива или резервных копий.

SIEM Alertix поддерживает хранение данных в соответствии с требованиями регуляторов (приказ ФСБ РФ от 26.12.2025 № 554), где указан срок хранения событий ИБ — не менее 6 месяцев. Система автоматически переносит устаревшие данные во внешние хранилища в рамках ротации. При необходимости их восстановление занимает от 20 до 30 минут в зависимости от канала передачи и возможностей инфраструктуры. Это обеспечивает быстрый доступ к историческим событиям для анализа и расследований.

Интеграция реализована через встроенный шлюз, который позволяет подключать как внешние системы, так и внутренние сервисы заказчика. Система «из коробки» поддерживает работу с БДУ ФСТЭК, сканерами уязвимостей и данными инвентаризации активов.

Для платформ корпоративного уровня возможна интеграция как с коммерческими IRP-платформами, так и с открытым Hive и Cortex. Воркспейс срабатываний правил корреляции можно перенаправлять в MPC-системы, что удобно для организаций с распределённой инфраструктурой и корпоративными SOC. Кроме того, для компаний, не испытывающих потребность во внедрении полноценной IRP-системы, в Alertix предусмотрена опция закрытия типовых IRP-задач.

Возможна настройка получения алертов на почту, в мессенджеры (Telegram, Mattermost, MS Teams и любые другие средства коммуникации, поддерживающие webhook).

Рисунок 25. Интеграции в SIEM Alertix 3.9

Возможности для SOC

На практике построение SOC редко ограничивается одной SIEM: для полноценной работы требуется интеграция дополнительных решений, что увеличивает сложность эксплуатации и совокупные затраты. Поэтому мы решили детально проанализировать возможности SIEM Alertix 3.9 в контексте построения и поддержки SOC.

При разработке системы учитывался практический опыт эксплуатации крупнейших SOC. Вендор опирался на наработки лидеров рынка, собственный проектный опыт и реальные сценарии работы аналитиков SOC, что отражается в логике интерфейсов и рабочих процессов.

В решении NGR Softlab функции хранения и репликации данных реализованы на уровне базовой архитектуры: например, на трёх или шести нодах с возможностью чтения из реплик. Это позволяет уменьшить стоимость репликации при SLA 99,9 %.

Система поддерживает работу с любыми источниками данных без их предварительной нормализации. Использование OpenSearch с полнотекстовым поиском и запросами позволяет оперативно работать с сырыми данными и не ждать доработки нового коннектора несколько недель.

Автоматизация рутинных и нестандартных задач реализована через механизм выполнения скриптов. Сбор информации из неподдерживаемых источников может быть автоматизирован с использованием инструмента Script Runner, что позволяет оперативно получить недостающие данные и не откладывать расследование до подключения специалистов по цифровой криминалистике и реагированию на инциденты (Digital Forensics and Incident Response, DFIR).

Реализованные возможности в SIEM Alertix 3.9 упрощают работу специалистов SOC, ускоряют процессы реагирования и расследования инцидентов и снижают нагрузку на команду без необходимости дополнительных затрат.

Архитектура SIEM Alertix 3.9

Архитектура решения NGR Softlab представлена на рисунке ниже. Каждый компонент SIEM развёртывается в отдельном контейнере, что упрощает обновление, локализацию и устранение сбоев без остановки всей системы.

Рисунок 26. Архитектура SIEM Alertix 3.9

Возможно горизонтальное и вертикальное масштабирование в зависимости от нагрузки и требований к производительности.

Для миграции с SIEM стороннего вендора предусмотрены механизмы переноса хранилища событий, что позволяет сохранить исторические данные и обеспечить непрерывность аналитики. Перенос правил корреляции и детектирования реализуется за счёт интеграции с системой управления версиями Git, с использованием подхода «обнаружение как код» (Detection as Code), что упрощает адаптацию, контроль изменений и дальнейшее сопровождение правил.

Для эксплуатации SIEM Alertix не требуется приобретение лицензий на операционные системы и систему управления базами данных.

Системные требования SIEM Alertix 3.9

Развёртывание SIEM Alertix возможно как в физической, так и в виртуальной среде, локально или в облаке. Возможны следующие сценарии:

- All in One предусматривает инсталляцию всех компонентов на одном виртуальном или аппаратном сервере.

- Распределённая и / или отказоустойчивая инсталляция, включая высоконагруженную.

- Иерархическая двухуровневая инсталляция с централизацией контроля.

Масштабируемость платформы прогнозируемая и управляемая: оплачиваемый поток событий можно увеличить в любой момент, что позволяет адаптировать систему к изменяющейся нагрузке без необходимости полной переработки архитектуры.

Таблица 1. Требования на 1000 EPS

Требования | Минимальные (без UEBA) | Рекомендуемые |

vCPU | 20 | 32 |

RAM | 40 ГБ | 40 ГБ |

SYSTEM | 240 ГБ | 240 ГБ |

HDD 2 | DATA 1.92 ТБ | DATA 1.92 ТБ |

NET | 100 Мб/с | 100 Мб/с |

Лицензирование

В качестве метрики лицензирования используются показатели среднего «чистого» недельного EPS без учёта событий самой платформы, что сокращает стоимость продления лицензий и совокупной стоимости владения решением. Оплата за дополнительные компоненты при необходимости масштабирования не требуется.

Вендор отмечает, что такой подход оказывается во многих сценариях более выгодным для заказчика, чем расчёт EPS на основе среднесуточного. Так, по словам NGR Softlab, среднесуточный EPS 10 000 не превысит EPS 7 500 в метриках SIEM Alertix. При этом в случае, если компания работает в режиме 8×5 и не испытывает круглосуточной нагрузки, 1000 EPS в лицензировании Alertix может быть эквивалентно 3000 EPS в пиковом лицензировании у других вендоров.

Предлагается 2 вида лицензий.

Срочная лицензия от 12 месяцев. Рассчитывается по количеству EPS и используемым модулям. Доступна покупка помесячно для MSS-провайдеров.

Бессрочная лицензия. Рассчитывается по количеству EPS, используемым модулям, а также по параметрам инсталляции.

Применение SIEM Alertix 3.9

SIEM Alertix подходит для организаций любой сферы деятельности и масштаба. Для оценки эффективности рассмотрим её применение на конкретных сценариях.

Таблица 2. Сценарии применения SIEM Alertix

Организация | Решённые задачи |

Коммерческий банк | Налажен сбор событий с ДБО и хостов агентским и безагентским способом. Настроено разделение доступа к данным, подключены коннекторы к нестандартным системам. Собранные данные используют подразделения ИТ и ИБ |

Крупное добывающее производство | Развёрнута распределённая инсталляция в изолированных сетях с плохой пропускной способностью. Настроена централизация учёта и уведомления регулятора |

Поставщик услуг SOC | Использование SIEM аналитиками SOC для мониторинга событий ИБ своих клиентов, обеспечения высокого SLA по доступности и качеству |

Использование ИБ- и ИТ-аудиторами SIEM Alertix для контроля комплаенса и аудита

Основные обязанности аудитора часто включают:

- сбор информации об ИС по опросникам;

- проведение интервью с владельцами ИС;

- изучение процессов, локальных нормативных актов (ЛНА) и организационно-распорядительной документации (ОРД);

- сопоставление собранной информации с требованиями регулятора;

- проведение пентеста;

- оценка соответствия стандартам ISO и ITIL;

- составление моделей угроз.

Небольшая категория организаций в задачи аудитора включают ещё и DataOps, Data government, DataSecOps, DevSecOps, управление уязвимостями (VM) и Compliance.

NGR Softlab сообщает, что SIEM Alertix по своей природе является идеальной платформой для помощи аудиторам, так как обладает всем необходимым. Разберём подробнее, какие задачи помогает решить система в этом случае.

Централизованный сбор событий. Платформа освобождает аудиторов от необходимости заходить на каждую систему (FW, AD, ERP и другие СЗИ) и вручную собирать логи. Она уже аккумулирует их в одном месте. Такая функция — это экономия времени и гарантия того, что данные не были локально изменены.

Инвентаризация активов. Список всех активов с тегами и уровнем критичности позволяет быстро определить, какие информационные системы есть у заказчика и где они расположены. SIEM ускоряет понимание архитектуры информационных систем, экономя аудитору несколько дней работы. В отличие от обычных сканеров, она собирает данные не только из них, но и из ITSM, NTA и событий. Это повышает прозрачность, выявляет устройства с закрытыми портами и «мёртвые души», указывая на проблемы в инвентаризации и предоставлении оборудования.

Мониторинг netflow. SIEM Alertix позволяет отслеживать связи между системами и пользователями, проверяя фактическое выполнение требований комплаенса. На практике иногда встречается, что документация на информационные системы не соответствует действительности, что выявляется при внедрении средств защиты информации. Это приводит к дополнительным трудозатратам, простоям и необходимости корректировать документацию.

Работа с правилами корреляции. SIEM использует правила корреляции для подтверждения соблюдения политик и правил доступа. Для аудита достаточно провести ретро-корреляцию, чтобы выявить, например, одновременный вход главного бухгалтера с разных IP или выгрузку отчётности в нерабочее время. При наличии ресурсов правила можно применять постоянно для проактивного контроля.

SIEM Alertix не заменяет традиционные методы аудита, но дополняет их объективными данными и экономит время. Перед её использованием NGR Softlab рекомендует провести архитектурный аудит источников данных: что логируется, в каком виде и с какой детализацией. Для аудитора SIEM эффективна в зрелых командах с отлаженными процессами, превращая комплаенс-контроль из разового в постоянный проактивный процесс. Без этого проект может оказаться неэффективным.

Выводы

SIEM Alertix обеспечивает комплексный подход к мониторингу информационной безопасности, позволяя организовать наблюдение за ИТ-активами с учётом их критичности без необходимости использования дополнительных инструментов. Система собирает расширенную телеметрию с рабочих мест и серверов, автоматизирует выявление инцидентов, включая неизвестные угрозы, и повышает эффективность анализа с помощью поведенческой аналитики и интеграции источников Threat Intelligence (TI).

Для контроля ключевых метрик предусмотрена наглядная отчётность. Хранение и обмен информацией между операторами и аналитиками ИБ обеспечивают согласованность процессов реагирования. Кроме того, Alertix 3.9 воплощает требования, которые предъявляются к современным SIEM: быть не просто системой для «сбора логов», а решением в русле подхода к обнаружению, расследованию и реагированию на угрозы (Threat Detection, Investigation and Response, TDIR), которое позволяет закрывать типовые процессы реагирования без отдельного внедрения системы управления реагированием на инциденты (Incident Response Process, IRP).

Архитектура платформы позволяет одновременно поддерживать соответствие требованиям регуляторов и отраслевых стандартов, включая ФСТЭК России, Центральный банк РФ, а также законодательство в области защиты персональных данных и безопасности информации. Alertix упрощает организацию взаимодействия с НКЦКИ и гарантирует выполнение всех процедур учёта, расследования и реагирования на инциденты, обеспечивая целостность и эффективность процессов информационной безопасности.

Преимущества:

- Готовые инструменты поддержки полного цикла мониторинга, расследования и учёта инцидентов — в одной платформе.

- Агентский и безагентский сбор событий с ОС Windows и Linux. Возможность сбора автоматизированных логов с неподключённых систем.

- Пошаговое подключение источников с контролем статуса и мгновенным доступом к данным по мере их поступления.

- Ролевая модель доступа.

- Маскирование конфиденциальных данных.

- Netflow доступен из коробки.

- Поддержка двух синтаксисов для поиска — DQL и Lucen.

- Активоцентричная схема приоритизации правил.

- Возможность тестирования созданного правила в ретроспективе.

- Автоматизация реагирования.

- Инвентаризации ИТ-активов, включая сведения об аппаратном и программном обеспечении, без привлечения внешних систем.

- Настраиваемое хранение.

- Полнотекстовый (google-like) поиск по всему содержимому.

- Конструктор дашбордов собственной разработки, доступный из коробки.

- Встроенный блокнот аналитика.

- Взаимодействие с НКЦКИ (ГосСОПКА).

- Гибкая система настройки уведомлений.

- Разные варианты развёртывания: в физической или виртуальной среде, локально или в облаке.

- Не требует приобретения лицензий ОС, СУБД.

- Отказоустойчивость и необходимая производительность, работа в высоконагруженных средах.

- Метрика лицензирования — показатель «чистого» недельного EPS без учёта событий самой платформы.

- Для миграции с SIEM стороннего вендора предусмотрены механизмы переноса хранилища событий.

- Включена в реестр отечественного ПО.

- Эксплуатационная документация интегрирована в интерфейс системы.

Недостатки:

- Автоматические механизмы фильтрации ложных срабатываний отсутствуют.

- Возможность применять произвольные (пользовательские) формулы для расчёта уровня риска отсутствует.

- Версия 3.9 не сертифицирована ФСТЭК России (в процессе).