Сертификат AM Test Lab

Номер сертификата: 266

Дата выдачи: 23.10.2019

Срок действия: 23.10.2024

- Введение

- Функциональные возможности

- Работа с продуктом

- 3.1. Сбор данных

- 3.2. Работа с карточкой индикатора

- 3.3. Автоматизация работы с данными киберразведки

- 3.3.1. Автоматическое обогащение индикатора компрометации

- 3.3.2. Автоматический мониторинг индикаторов компрометации

- 3.3.3. Автоматический экспорт индикаторов компрометации

- 3.3.4. Оповещение о событиях обнаружения индикаторов компрометации

- 3.3.5. Взаимодействие с R-Vision TIP через API

- 3.3.6. Примеры автоматизированных сценариев обработки

- 3.3.7. Интеграция с R-Vision IRP

- Архитектура

- Лицензирование

- Выводы

Введение

Прогрессивная часть сообщества информационной безопасности давно пришла к выводу, что во многих случаях выгоднее делиться информацией об угрозах и атаках, а не хранить ее в тайне: чем большее количество участников сообщества будет знать о текущих угрозах, готовящихся или проходящих атаках на их инфраструктуры, тем лучше будет всем. Предупрежден — значит вооружен. Раннее обнаружение компрометации — ключевой фактор, позволяющий свести к минимуму потери данных, финансовые убытки и репутационный ущерб компании.

Появление и развитие платформ для обработки данных киберразведки (threat intelligence) — это следствие появления в мире растущего количества разнородных источников информации об угрозах и атаках, уследить за которыми в «ручном» режиме становится невозможным.

На текущий момент доступно огромное количество так называемых «фидов» (от англ. feed) — тематических каналов, которые транслируют актуальные данные и информацию об угрозах и атаках. Фиды могут быть открытыми — поддерживаемыми сообществом, со свободным доступом — или коммерческими, когда их поддерживает вендор, обычно предоставляющий их по модели подписки; некоторые фиды поставляет отраслевой регулятор, например ФинЦЕРТ. Доступ к фидам отраслевых регуляторов, как правило, ограничен кругом компаний, находящихся в их ведении.

Основная проблематика в threat intelligence — это обилие источников данных, разнообразие сведений и их моделей, сложность их интерпретации, а главное — извечный вопрос доверия к источнику и его репутации. Платформы киберразведки позволяют агрегировать, обработать и обогатить данные для упрощения дальнейшей интерпретации, осуществляют анализ событий SIEM, Syslog и других источников на предмет угроз, оповещают аналитика ИБ при обнаружении признаков вредоносной активности и интегрируются со средствами защиты для обеспечения быстрого реагирования.

В 2018 году компания R-Vision анонсировала дополнение функциональности своей платформы IRP возможностью работы с фидами киберразведки (ссылка на пресс-релиз). Теперь разработчик представил рынку специализированный продукт R-Vision Threat Intelligence Platform – первое российское коммерческое решение такого класса.

Функциональные возможности

R-Vision Threat Intelligence Platform (R-Vision TIP) обеспечивает полный цикл работы с индикаторами компрометации и позволяет автоматизировать ключевые сценарии их использования.

Функциональность продукта включает следующие основные возможности.

- Автоматический сбор индикаторов компрометации из различных источников.

- Обработка данных: нормализация, приведение к единой модели представления, объединение дублирующихся записей — агрегация.

- Фильтрация, сортировка, приоритизация, выборка данных для дальнейшей обработки.

- Импорт данных об уязвимостях и вредоносном программном обеспечении, а также отчетов, связанных с индикаторами компрометации и объектами наблюдения.

- Автоматизация обработки с помощью правил и сценариев.

- Автоматическое обогащение индикатора компрометации дополнительным контекстом.

- Мониторинг индикаторов компрометации в потоке DNS-запросов или сообщений Syslog в режиме реального времени.

- Ретроспективный поиск индикаторов в событиях SIEM.

- Оповещение о событиях обнаружения индикаторов компрометации.

- Экспорт индикаторов компрометации на средства защиты информации для мониторинга и блокировки.

- Интеграция с R-Vision IRP.

- Наличие API.

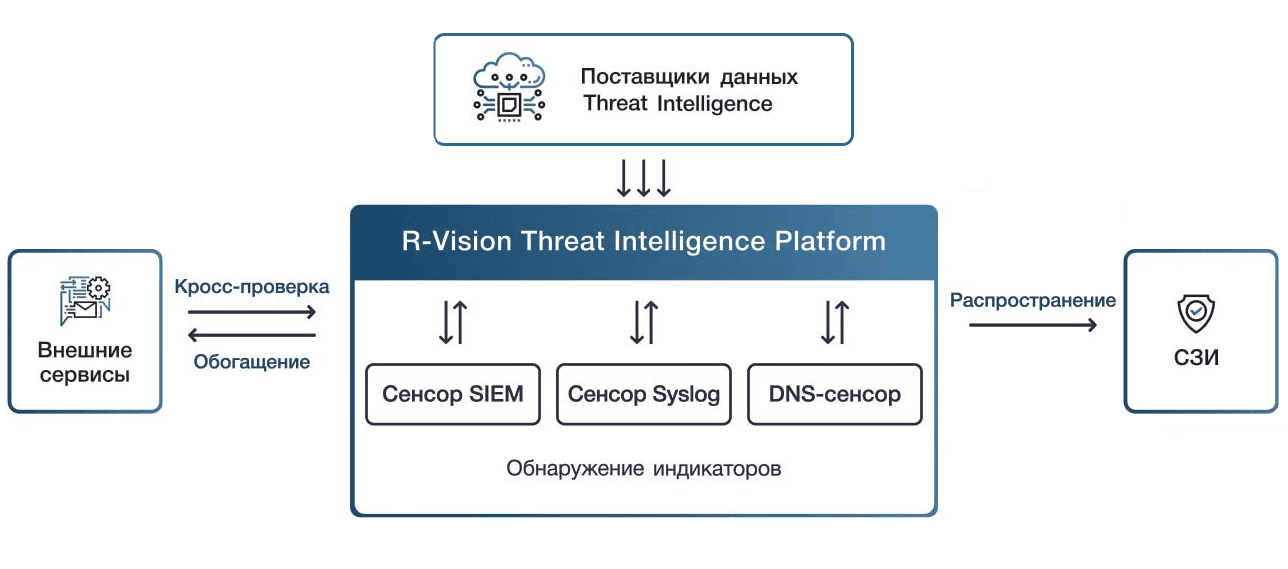

Рисунок 1. Ключевые функции R-Vision Threat Intelligence Platform

Работа с продуктом

Сбор данных

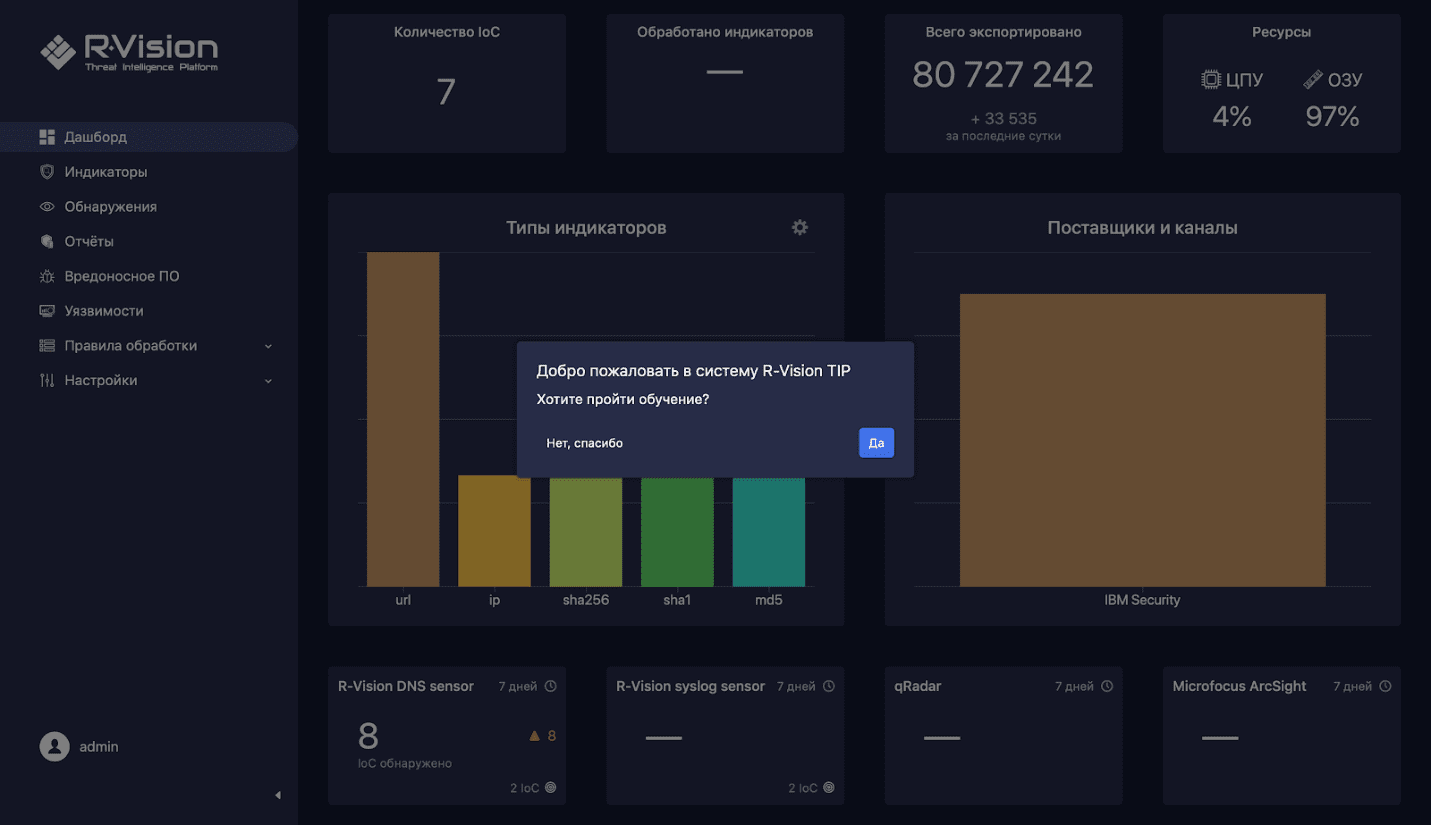

После установки при первом входе нового пользователя ему будет предложено пройти краткое обучение работе с продуктом.

Рисунок 2. Приветственное обучение в R-Vision TIP

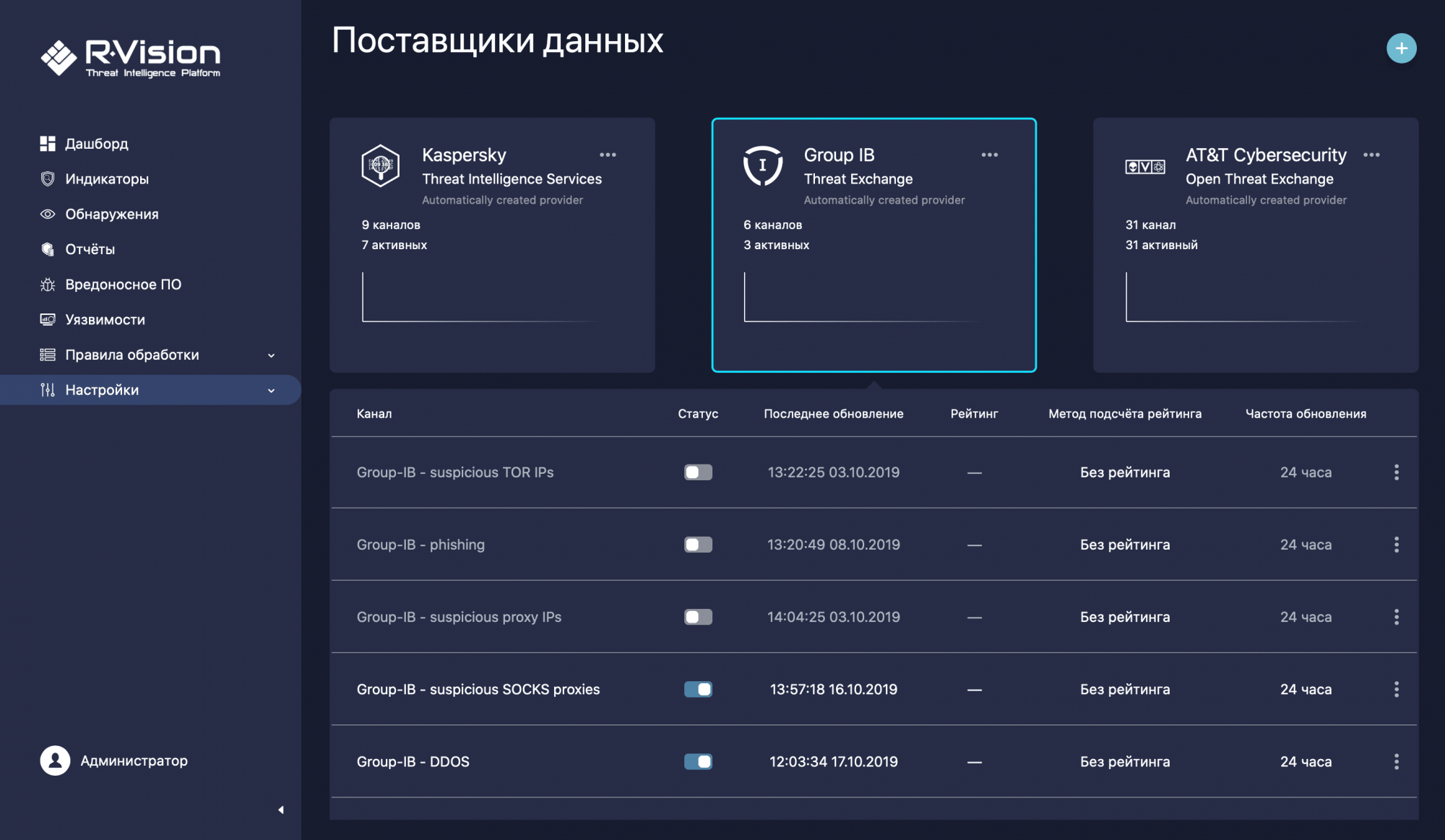

Работа с платформой начинается с подключения поставщиков данных. Для этого нужно перейти в раздел Настройки → Поставщики данных. На текущий момент R-Vision TIP может работать с такими провайдерами, как Kaspersky, Group-IB, IBM X-Force Exchange, AT&T Cybersecurity (ранее AlienVault), ФинЦЕРТ (АСОИ либо email), а также поддерживает open source-фиды в форматах TXT или CSV.

Рисунок 3. Поставщики данных в R-Vision TIP

Каналы поставщиков — это тематические подборки данных об угрозах. Для некоторых провайдеров, например Kaspersky или Group-IB, набор каналов предопределен, и достаточно только выбрать нужные из списка. У других поставщиков каналы можно подключать в любом количестве в зависимости от задач пользователя и его потребностей.

Продукт позволяет задать для каналов индивидуальные интервалы обновления или статус (включен/выключен), инициировать принудительное обновление вне расписания, удалить ранее добавленный канал.

После конфигурирования поставщиков можно перейти к работе с полученными данными.

Работа с карточкой индикатора

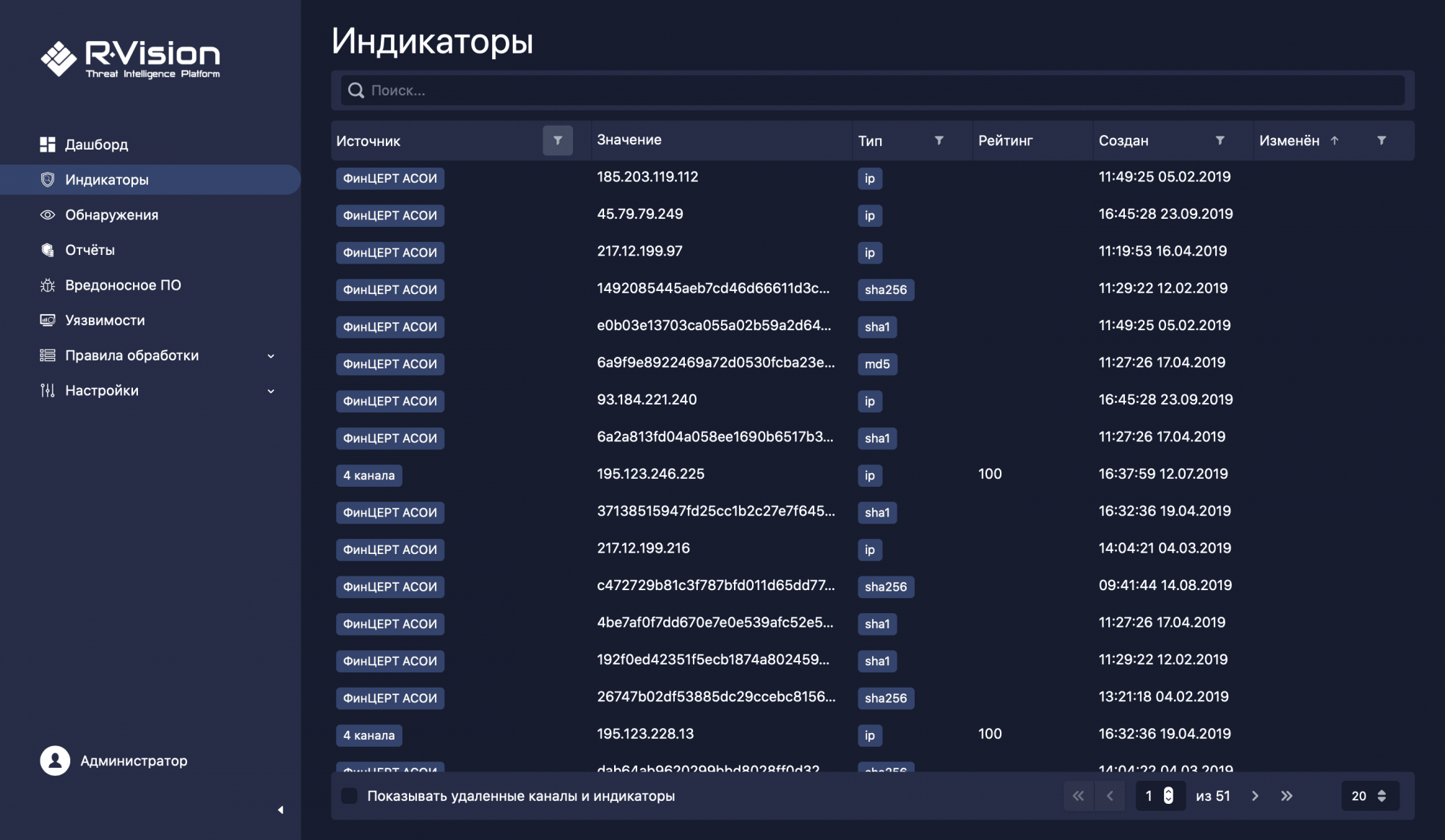

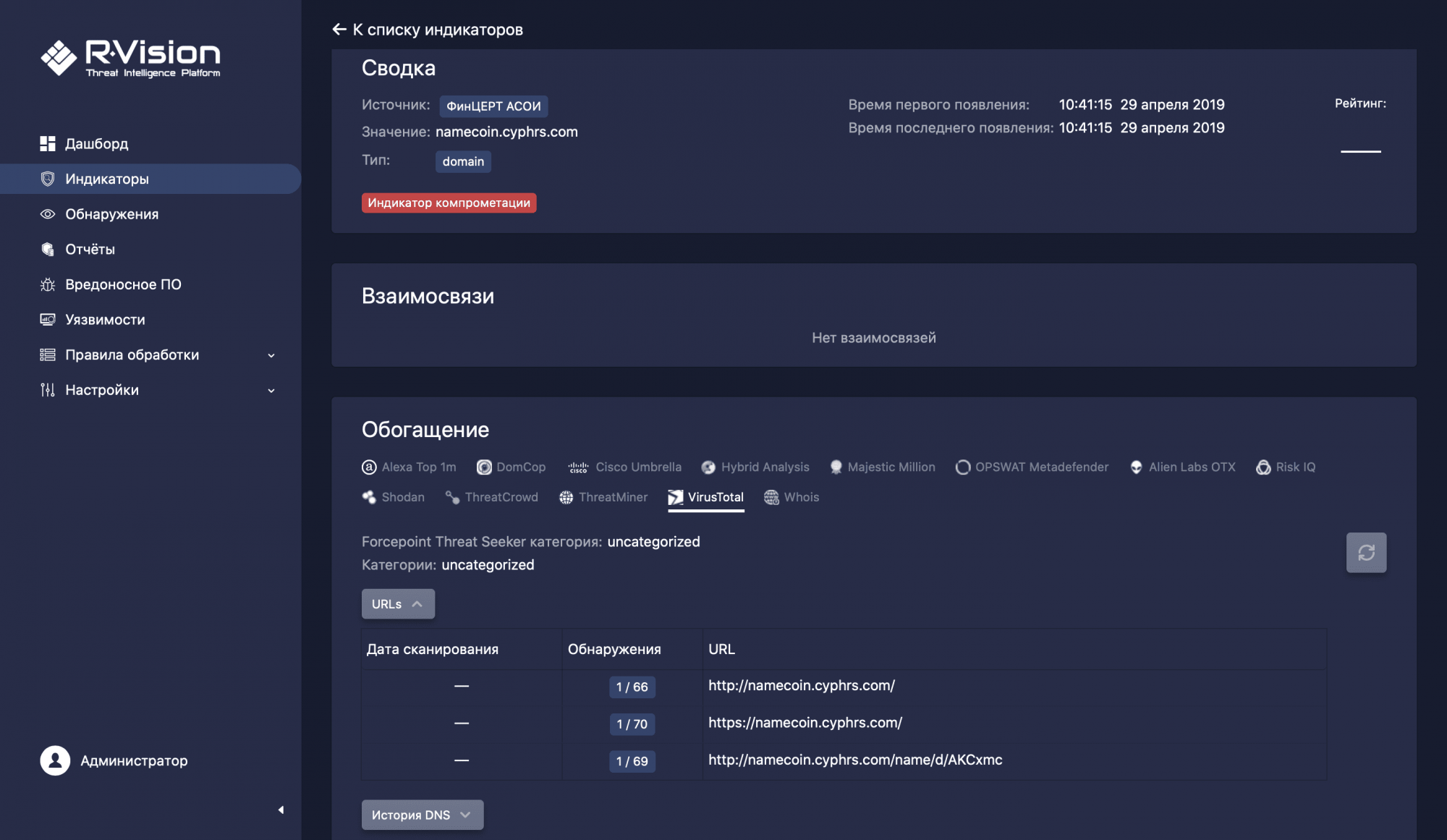

Вся информация о полученных индикаторах компрометации (IoC, indicator of compromise) в R-Vision TIP собрана в разделе «Индикаторы». Их можно отфильтровать по источнику, типам, датам, а также найти с помощью функции поиска. Щелчком по индикатору осуществляется переход в его карточку.

Рисунок 4. Список полученных индикаторов

Карточка индикатора — это основной инструмент получения всех знаний о нем, а также ответов на вопросы, которые возникают перед аналитиком в процессе исследования угрозы. Рассмотрим подробнее, из каких блоков она состоит и какая информация в них содержится.

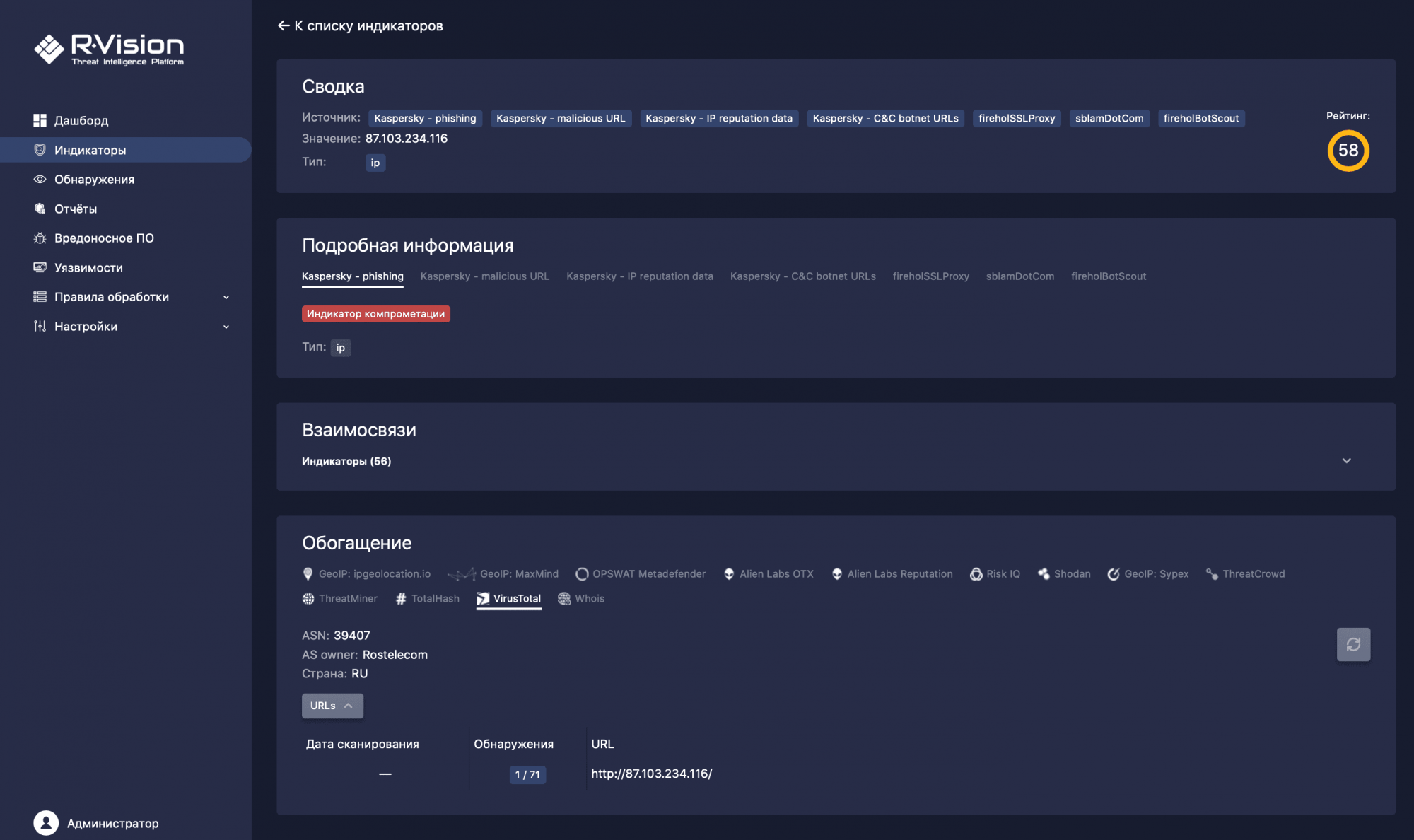

Рисунок 5. Карточка индикатора

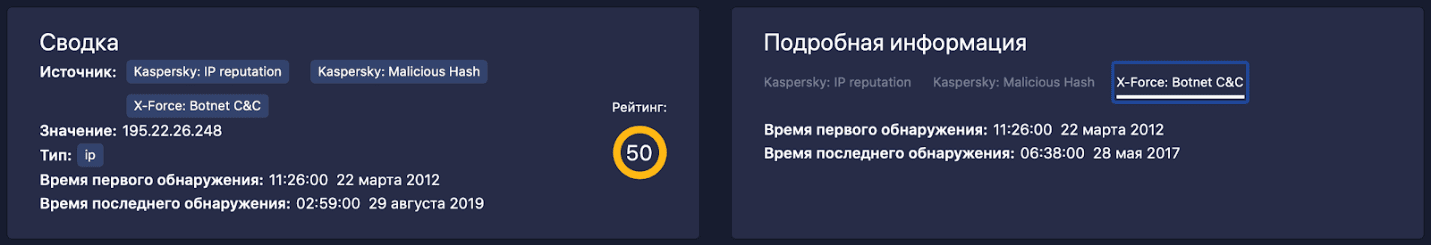

Часто бывает, что несколько источников упоминают об одном и том же индикаторе компрометации. В таком случае важно то, о чем именно они сообщают и в каком контексте — это может сильно повлиять на результирующую картину взаимосвязей с другими индикаторами и их окружением. R-Vision TIP строит агрегат — сводную информацию для лучшего восприятия пользователем. На карточке индикатора это выглядит как набор данных в блоке «Сводка», где представлены объединенные сведения разного происхождения, а в блоке «Дополнительная информация» будут отображены версии данных от каждого из источников, которые упоминали об этом индикаторе компрометации.

Рисунок 6. Пример агрегации данных, полученных из нескольких источников

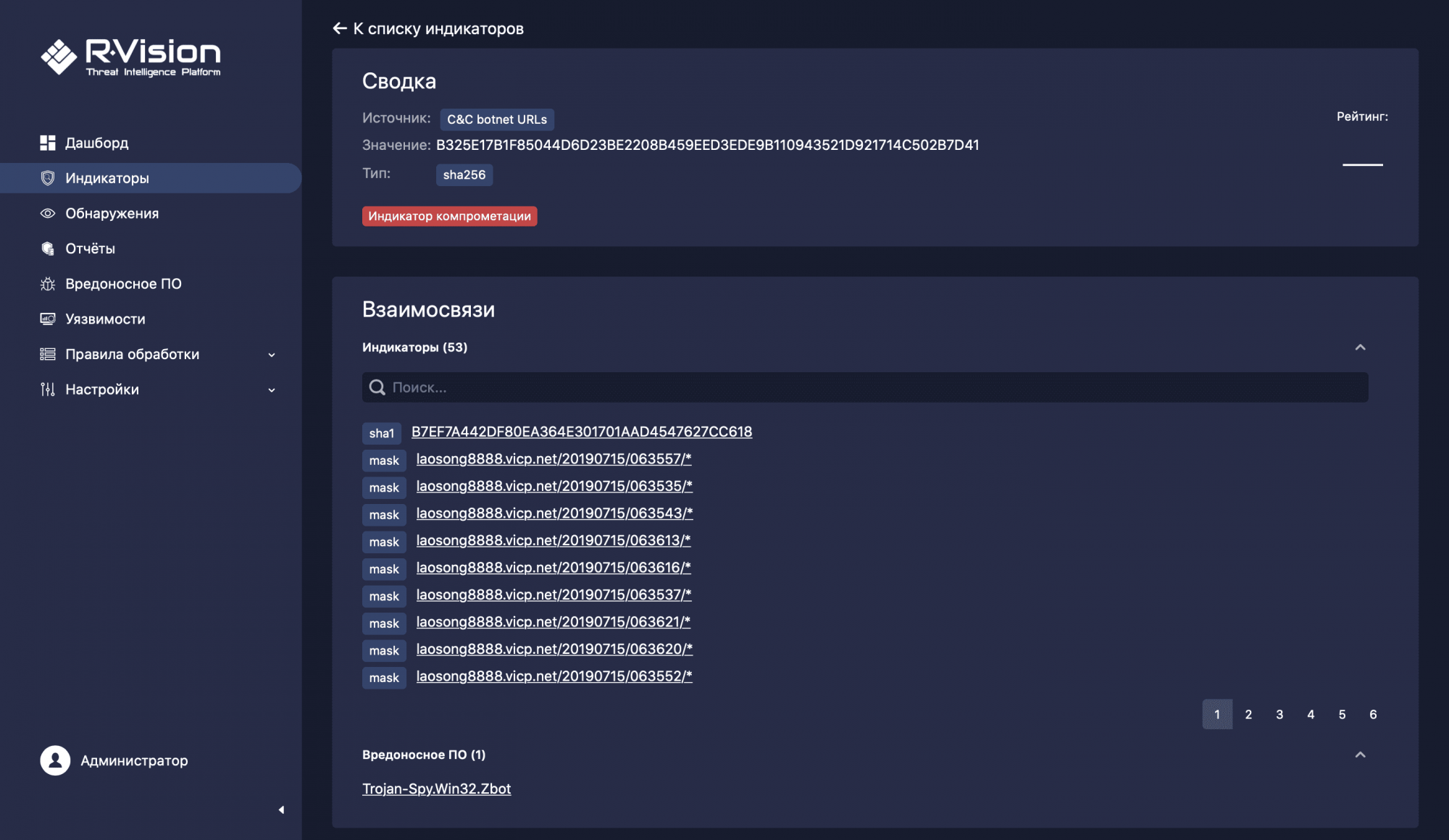

Помимо набора индикаторов поставщик данных может также предоставлять информацию об их связях с другими объектами или сущностями — с другими индикаторами компрометации, с отчетами, в которых описаны техники и тактики атак, с вредоносными программами и уязвимостями. В блоке «Взаимосвязи» представлены соответствующие сведения, если источники данных предоставили такую информацию. За счет этого формируется целостная картина происходящего, помогающая оценить степень вредоносности индикатора и риски, которые может понести организация в случае его обнаружения в своей инфраструктуре.

Рисунок 7. Информация о взаимосвязях индикатора с другими объектами

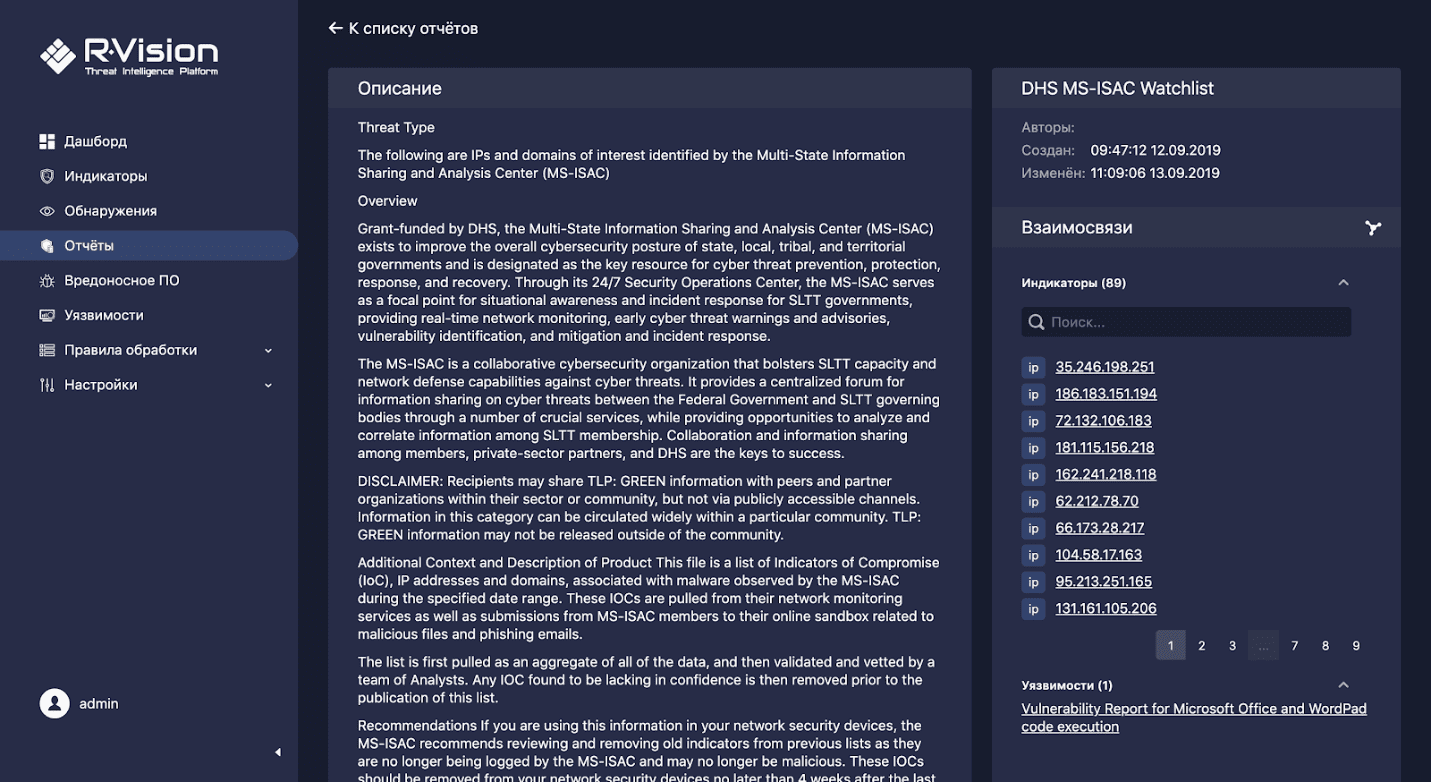

Такие сущности Threat Intelligence, как «Отчеты», «Вредоносное ПО» и «Уязвимости», также сохраняются в соответствующих разделах системы.

Рисунок 8. Пример отчета, связанного с набором индикаторов компрометации

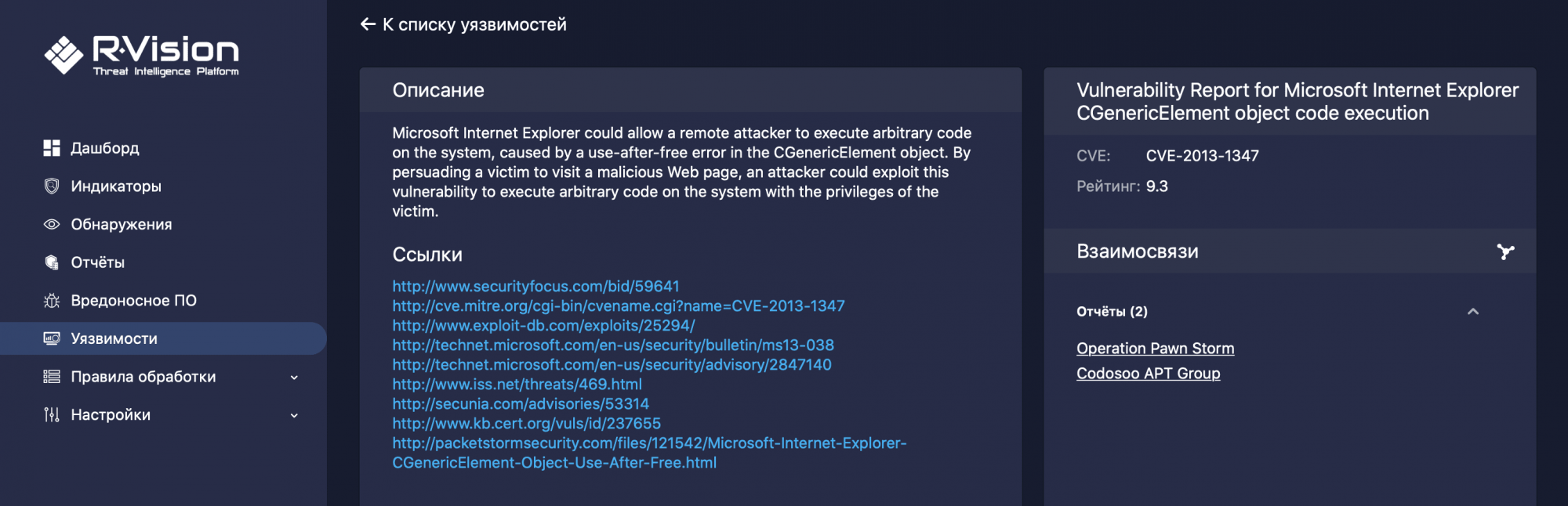

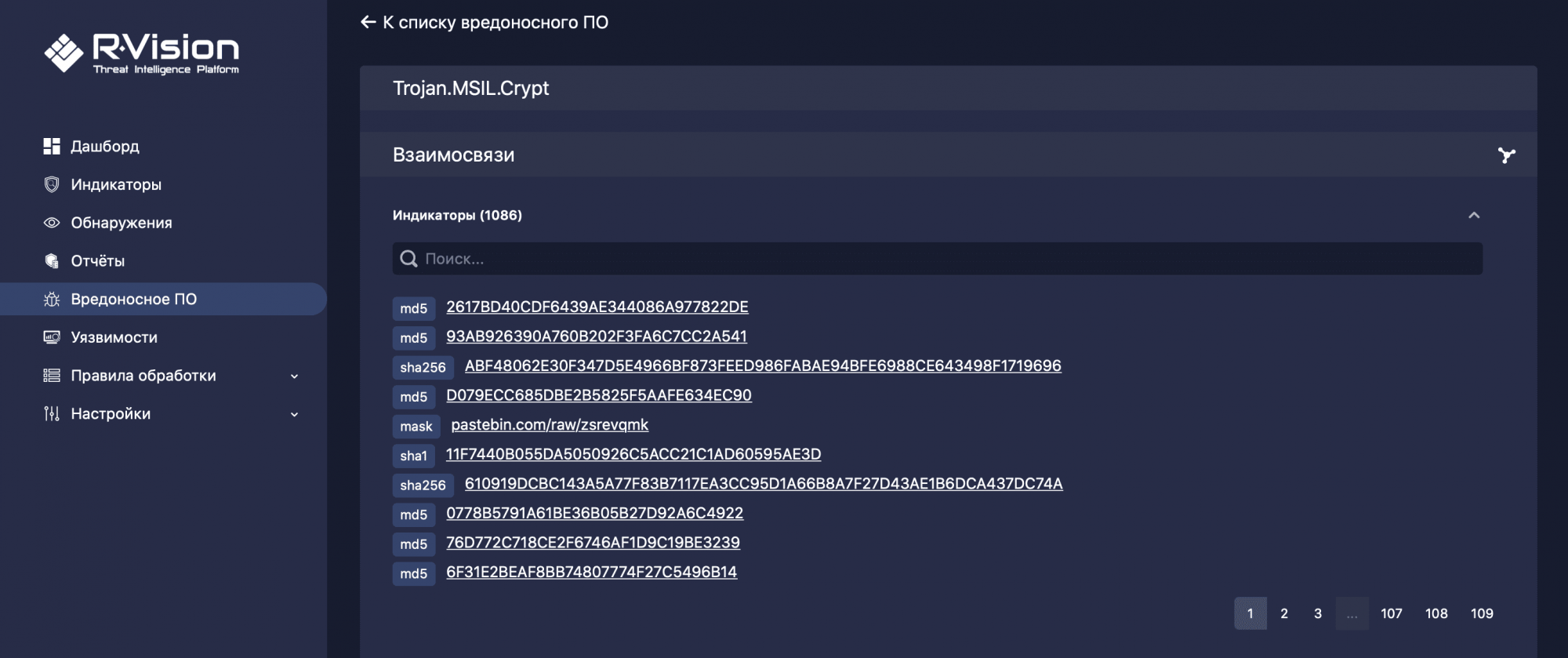

Рисунок 9. Пример уязвимости, связанной с отчетами

Рисунок 10. Вредоносная программа и ее связи с индикаторами компрометации

Поставщик данных может предоставить малое количество контекста или не дать его вообще. Однако для понимания вредоносности индикатора и оценки связанных с ним рисков обычно требуется дополнительная информация. Именно в таких ситуациях полезно обогащение контекстом из внешних источников.

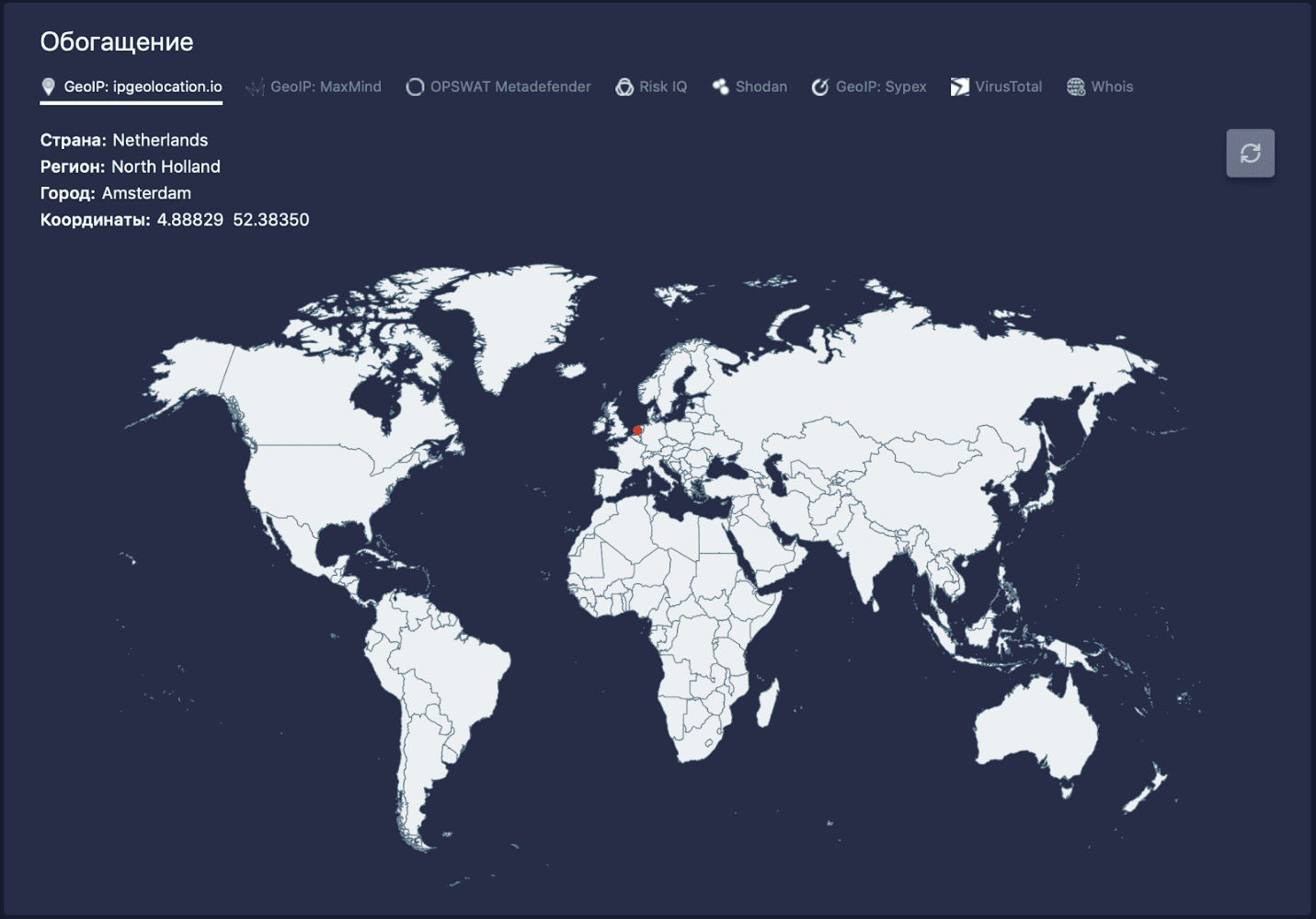

R-Vision Threat Intelligence Platform позволяет в один щелчок мышью запросить дополнительный контекст из любого доступного сервиса обогащения. По данным разработчика, в настоящий момент продукт поддерживает два десятка сервисов обогащения, включая наиболее популярные — VirusTotal, Whois, ipgeolocation и др. Для каждого типа индикатора доступен определенный набор сервисов; продукт подсказывает возможные варианты, из которых легко выбрать.

Рисунок 11. Пример обогащения индикатора данными о геолокации

Полученные данные сохраняются в блоке «Обогащения» и могут быть в дальнейшем использованы в качестве критериев фильтра в «Правилах обработки», где соответствующие операции можно автоматизировать.

Рисунок 12. Результаты обогащения в карточке индикатора

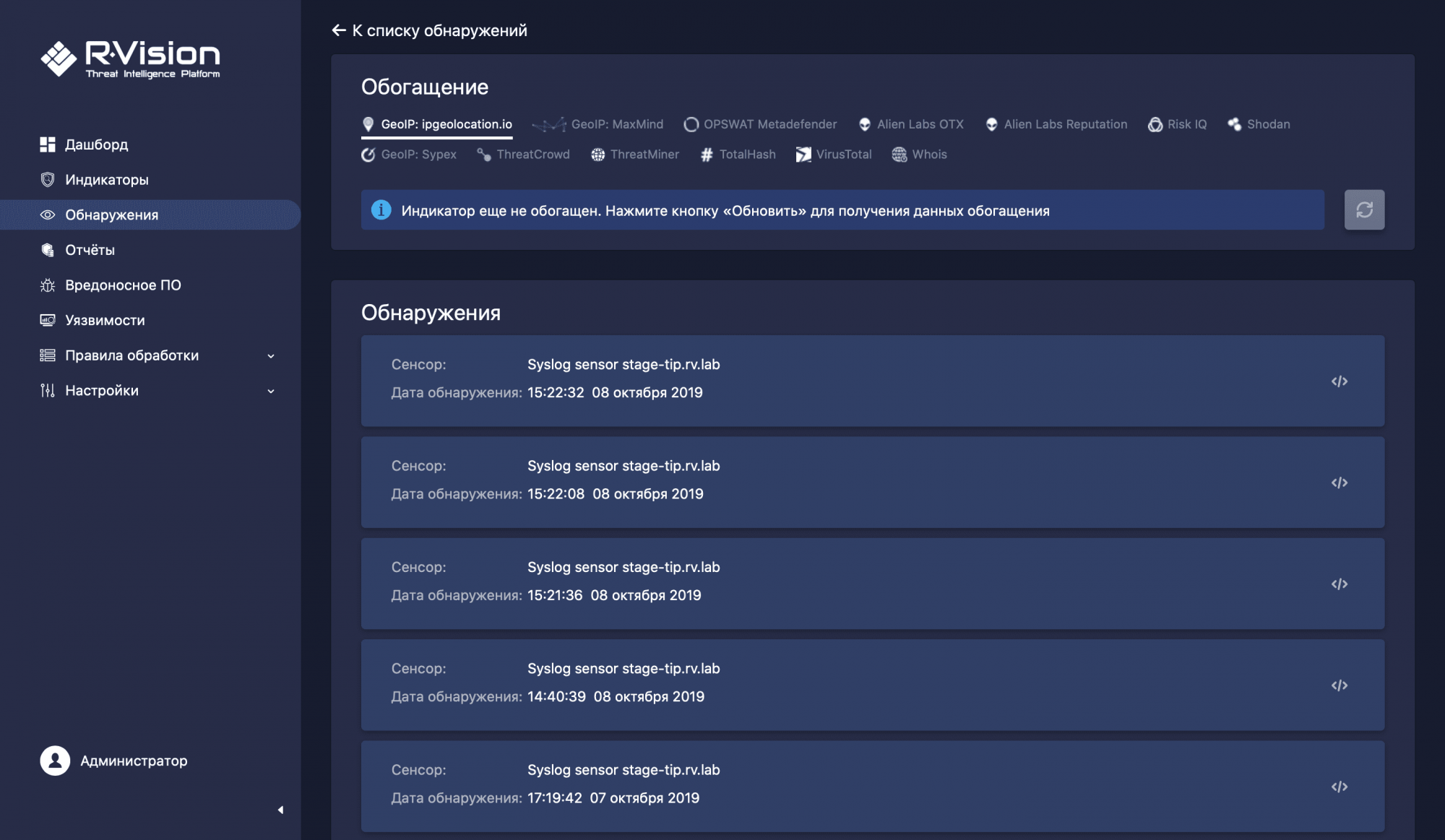

В блоке «Обнаружения» агрегируются события, которые связаны с выявлением индикатора компрометации в инфраструктуре пользователя, найденные либо собственными сенсорами, либо SIEM-системой, с которой настроена интеграция.

Рисунок 13. Информация об обнаружениях индикаторов

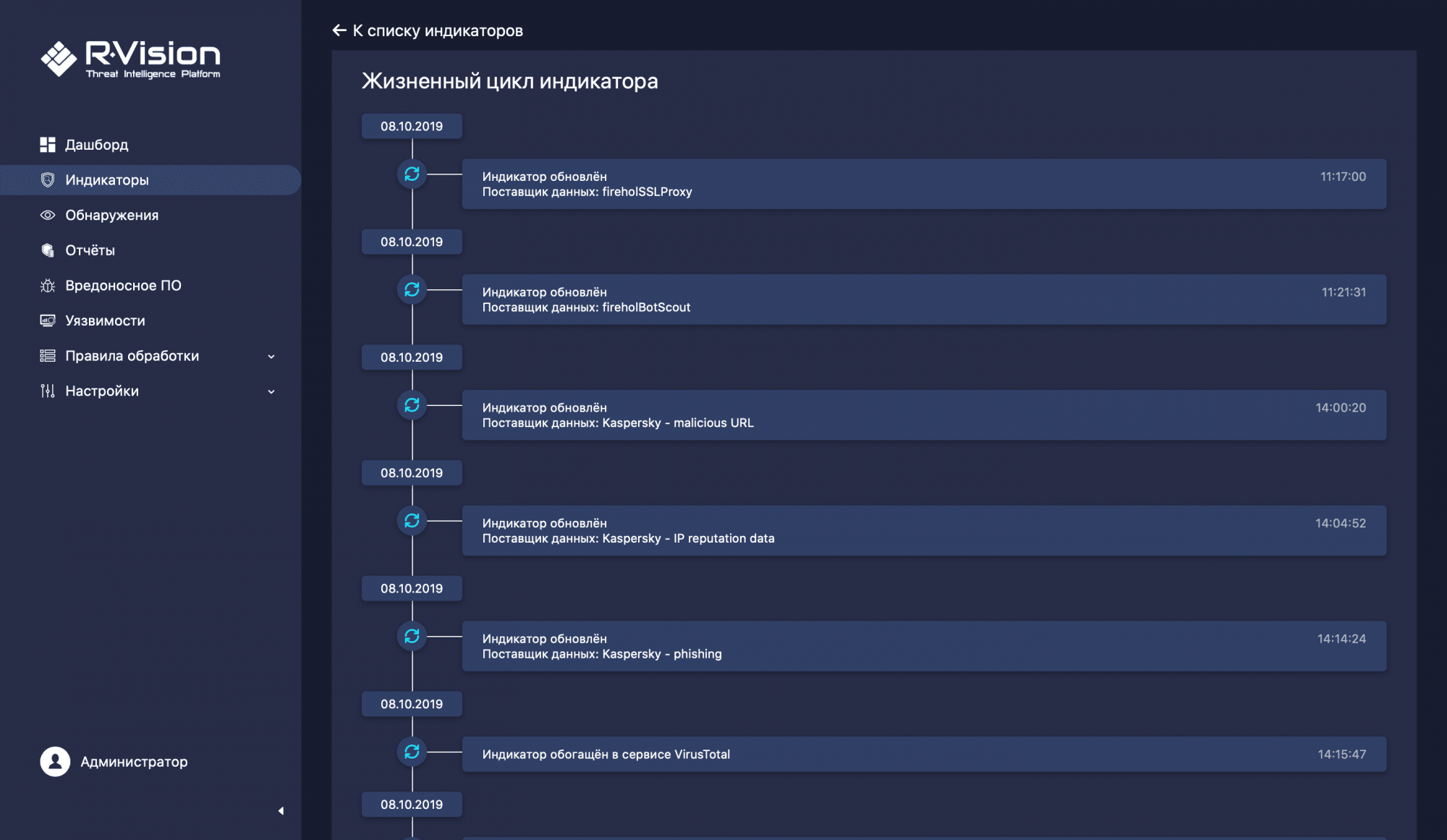

В блоке «Жизненный цикл» индикатора компрометации сосредоточена информация о событиях получения новых сведений: какой источник обновил данные, когда он это сделал, какие данные изменились. Это полезно для оценки динамики обновления индикатора, а также для понимания того, какие источники упоминали о нем, в какое время и как часто это происходило.

Рисунок 14. Блок «Жизненный цикл» в карточке индикатора

Коротко рассмотрим оставшиеся разделы продукта.

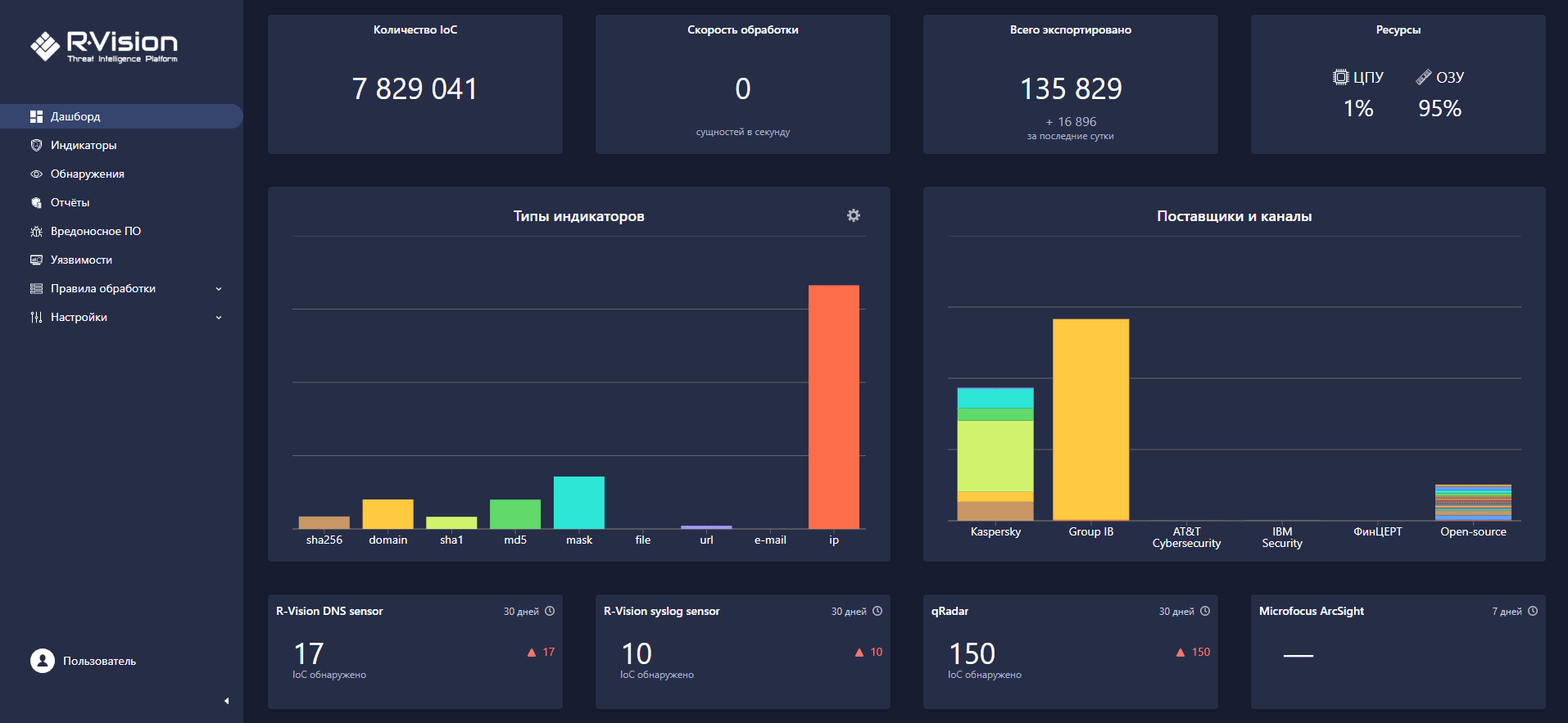

«Дашборд» — стартовый раздел, который отображается при входе в систему. Здесь представлена статистика по индикаторам компрометации в различных разрезах: по типам, поставщикам, обнаружениям различными сенсорами за разный период.

Рисунок 15. Раздел «Дашборд»

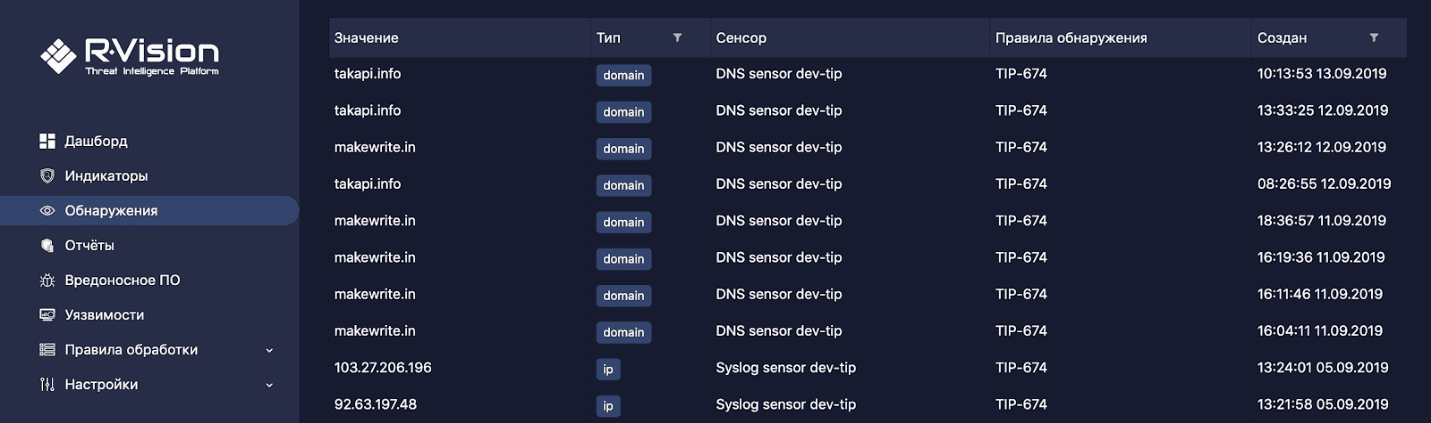

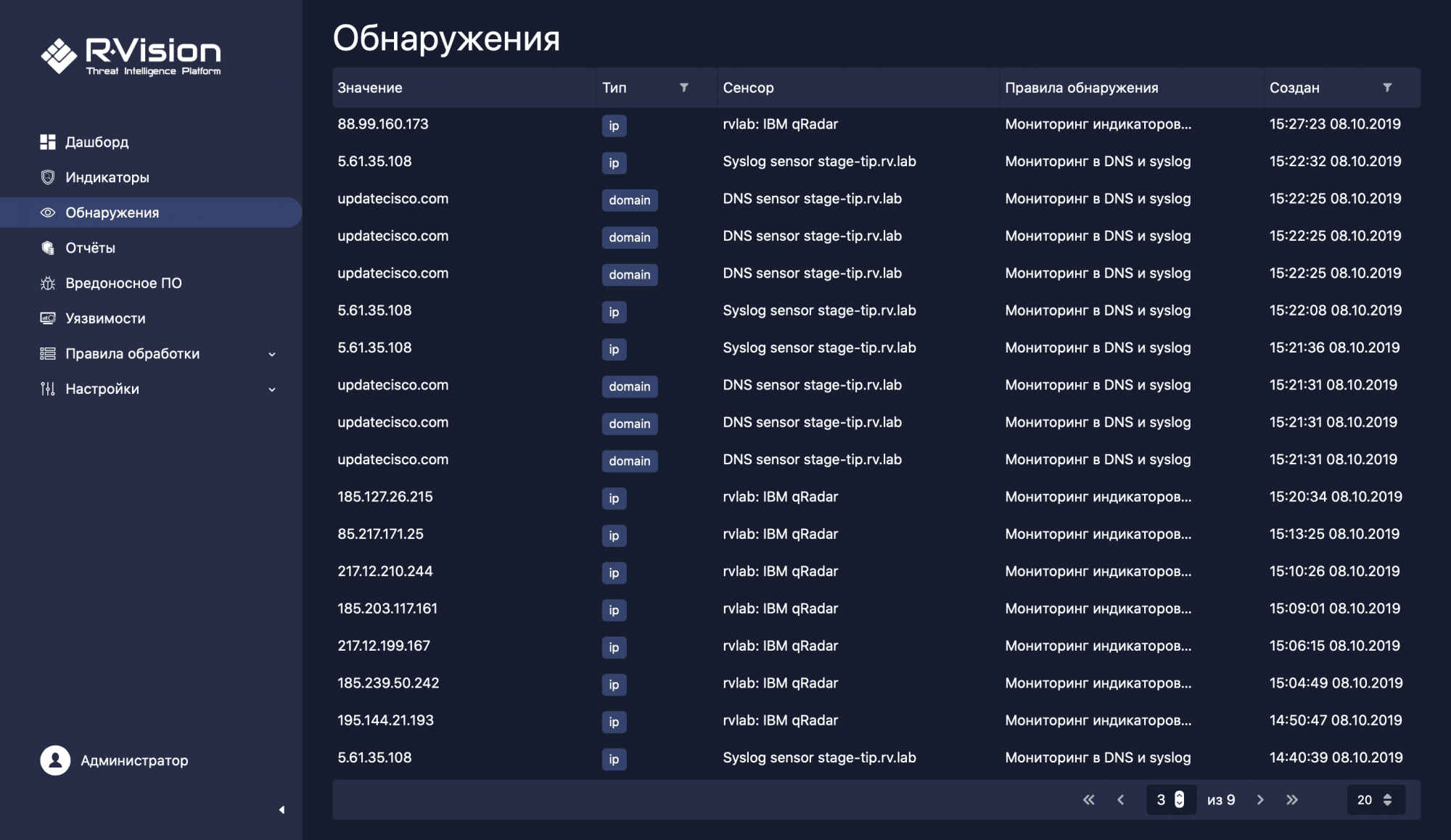

Раздел «Обнаружения» предоставляет сводные данные обо всех событиях, которые связаны с обнаружением индикаторов компрометации в инфраструктуре пользователя.

Рисунок 16. Раздел «Обнаружения» со сводными данными о событиях по найденным индикаторам компрометации

В разделе «Правила обработки» задаются настройки автоматического выполнения операций с индикаторами компрометации, на которых мы далее подробно остановимся.

Автоматизация работы с данными киберразведки

Автоматизация работы с данными киберразведки — ключевая функция платформы R-Vision Threat Intelligence Platform. Для этого в продукте предусмотрены «Правила обработки», которые позволяют настроить выполнение регулярно повторяющихся операций с индикаторами компрометации. Данная функциональность позволяет существенно сократить время специалиста, затрачиваемое на выполнение рутинных действий. Задав последовательность правил, можно полностью автоматизировать определенный сценарий или рабочий цикл.

Автоматическое обогащение индикатора компрометации

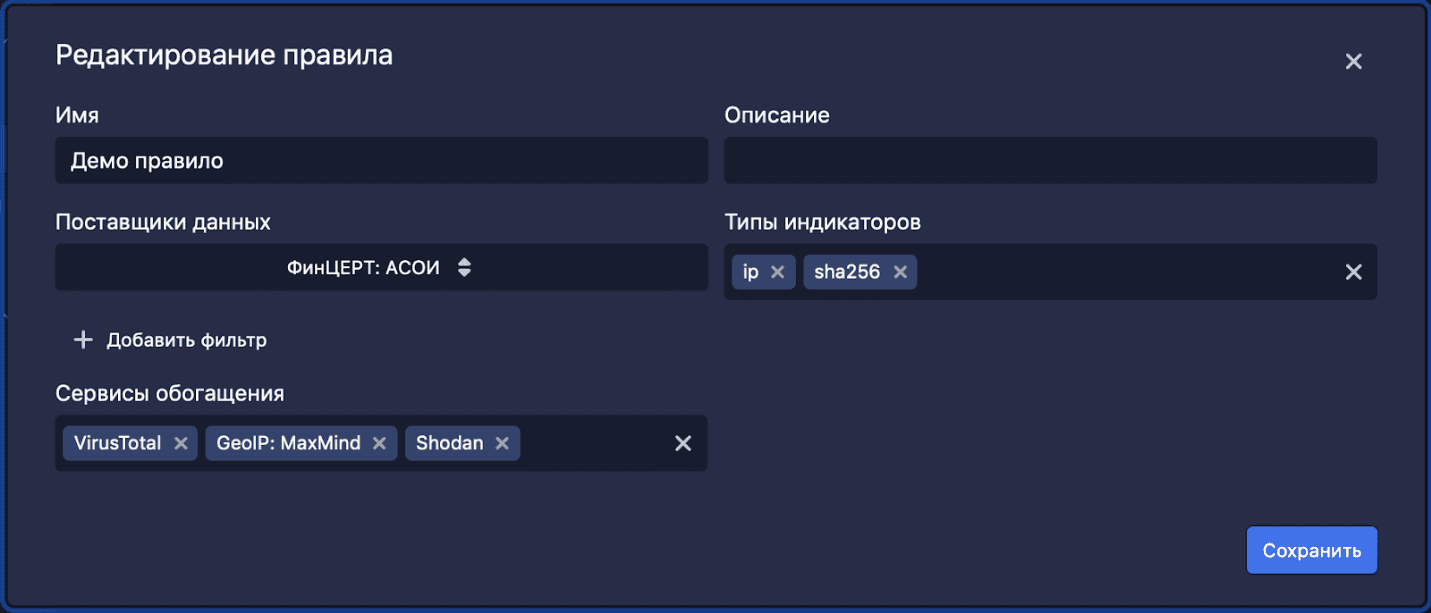

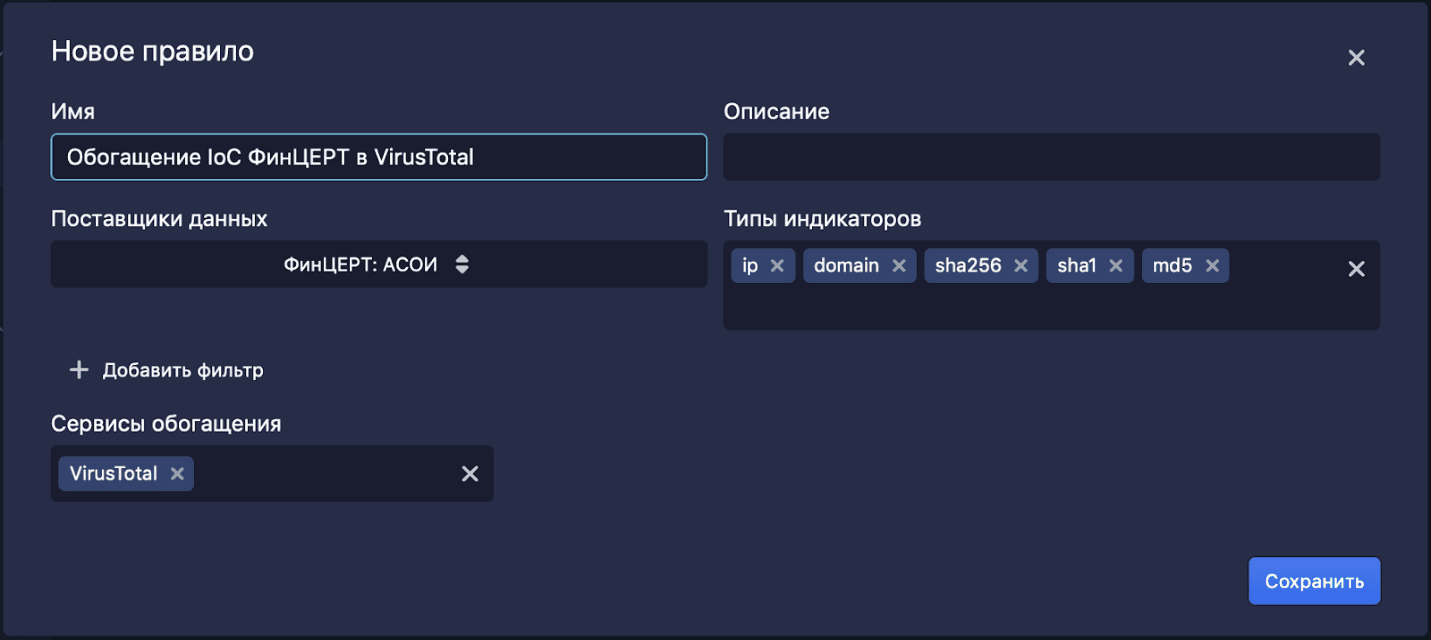

Правило автоматического обогащения позволяет выделить наборы индикаторов компрометации, которые нуждаются в обработке, выбрать необходимые сервисы и параметры. Например, можно создать правило, в котором все индикаторы от поставщика ФинЦЕРТ будут обогащены в сервисе VirusTotal. После обогащения индикаторы компрометации приобретают дополнительные поля, которые могут выступать в качестве критериев фильтрации на последующих шагах цикла обработки.

Рисунок 17. Создание правила обогащения

Автоматический мониторинг индикаторов компрометации

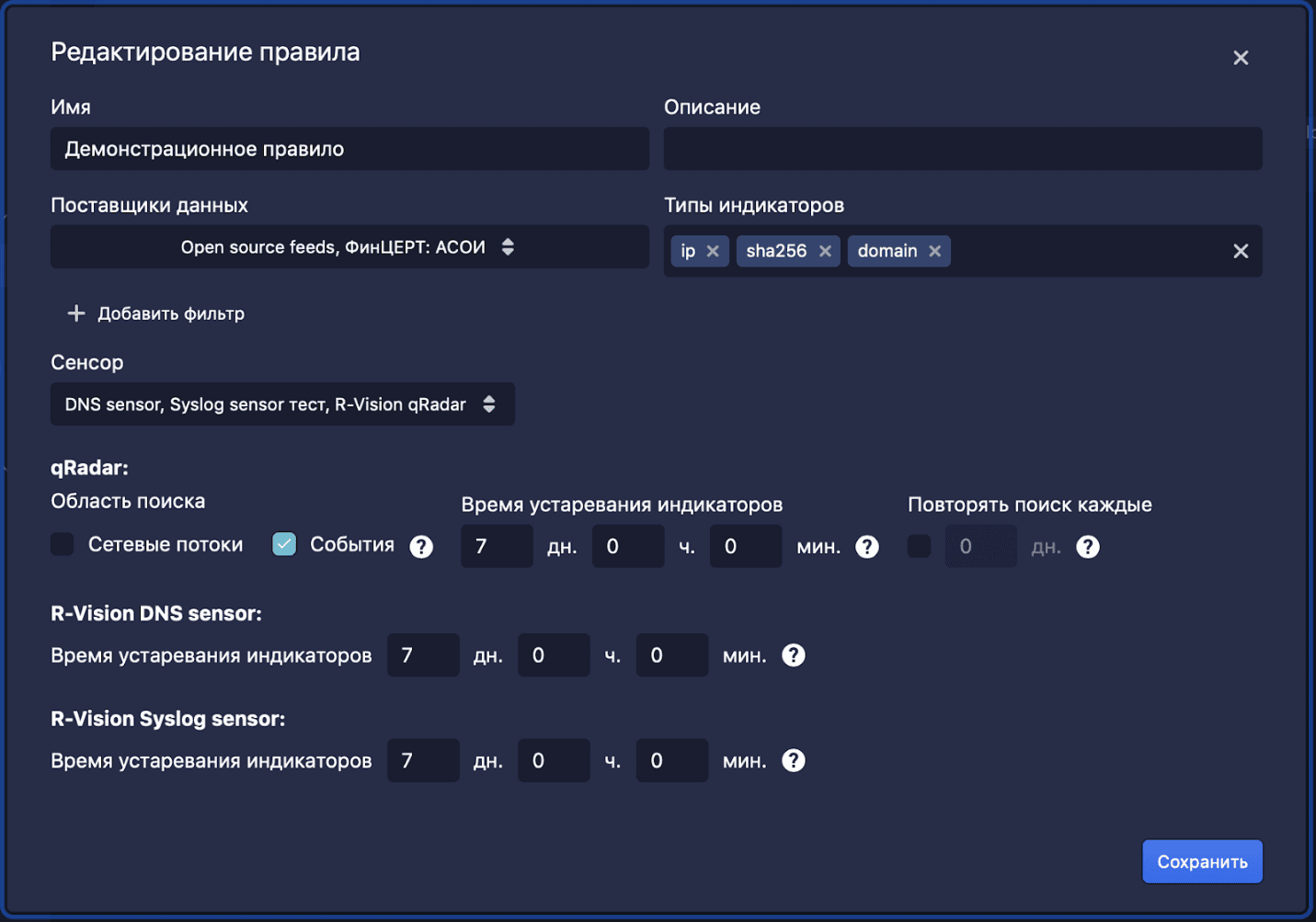

Функция автоматического мониторинга решает задачу проверки инфраструктуры компании на предмет возможной компрометации. R-Vision Threat Intelligence Platform позволяет в реальном времени отслеживать набор индикаторов в потоке DNS-запросов и syslog-сообщений, а также осуществлять ретроспективный поиск в данных SIEM.

Для этого в составе R-Vision Threat Intelligence Platform предусмотрены два типа собственных сенсоров (DNS и syslog) и два интеграционных (IBM QRadar и Microfocus ArcSight).

DNS- и syslog-сенсоры работают на потоке трафика, отвечая на вопрос о том, есть ли вероятность компрометации в настоящем. Первый слушает «зеркало» трафика, осуществляет мониторинг набора индикаторов компрометации в DNS-запросах и ответах; второй слушает поток syslog-сообщений, который на него направлен (это может быть, например, поток от SIEM или LM-системы).

Интеграционные сенсоры позволяют подключаться к SIEM-системам и осуществлять поиск любых типов индикаторов в имеющейся истории событий, отвечая на вопрос «произошла ли компрометация в прошлом?».

Сенсоры DNS и syslog можно размещать как локально, так и удаленно, что позволяет гибко выстроить их сеть и масштабировать решение при необходимости. Установка сенсоров ближе к источникам трафика позволяет избежать накладных расходов на транспорт последнего по инфраструктуре.

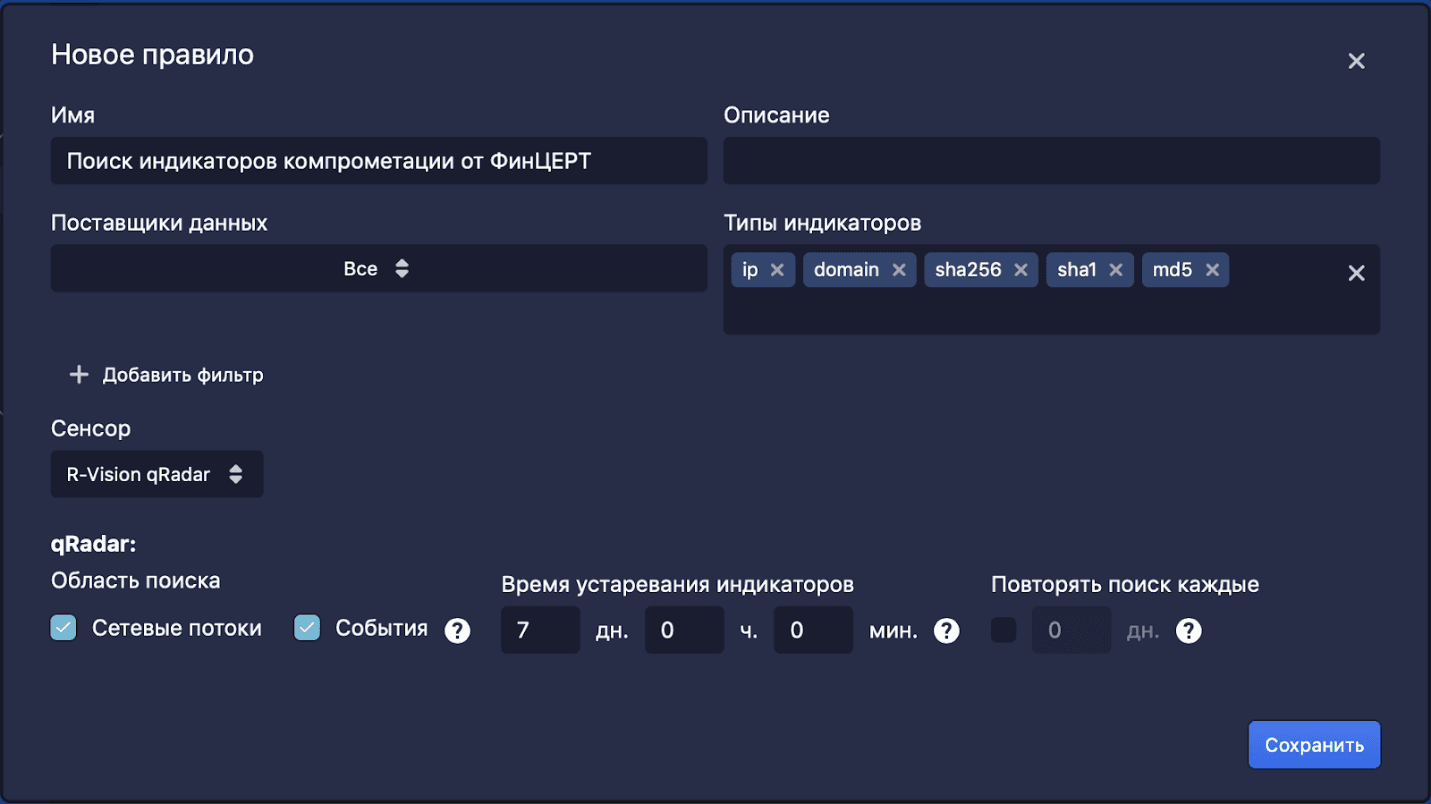

Настройка мониторинга индикаторов осуществляется в разделе «Правила обнаружения». Для этого необходимо по ряду критериев сформировать набор индикаторов компрометации, которые будут отправлены на мониторинг, т.е. выбрать их источник, тип и дополнительный фильтр при необходимости, указать сенсоры и задать срок, в течение которого будет осуществляться их поиск. Для мониторинга индикаторов можно указать несколько выбранных узлов потоковых сенсоров или задействовать все.

Рисунок 18. Создание правила обнаружения индикаторов компрометации

Автоматический экспорт индикаторов компрометации

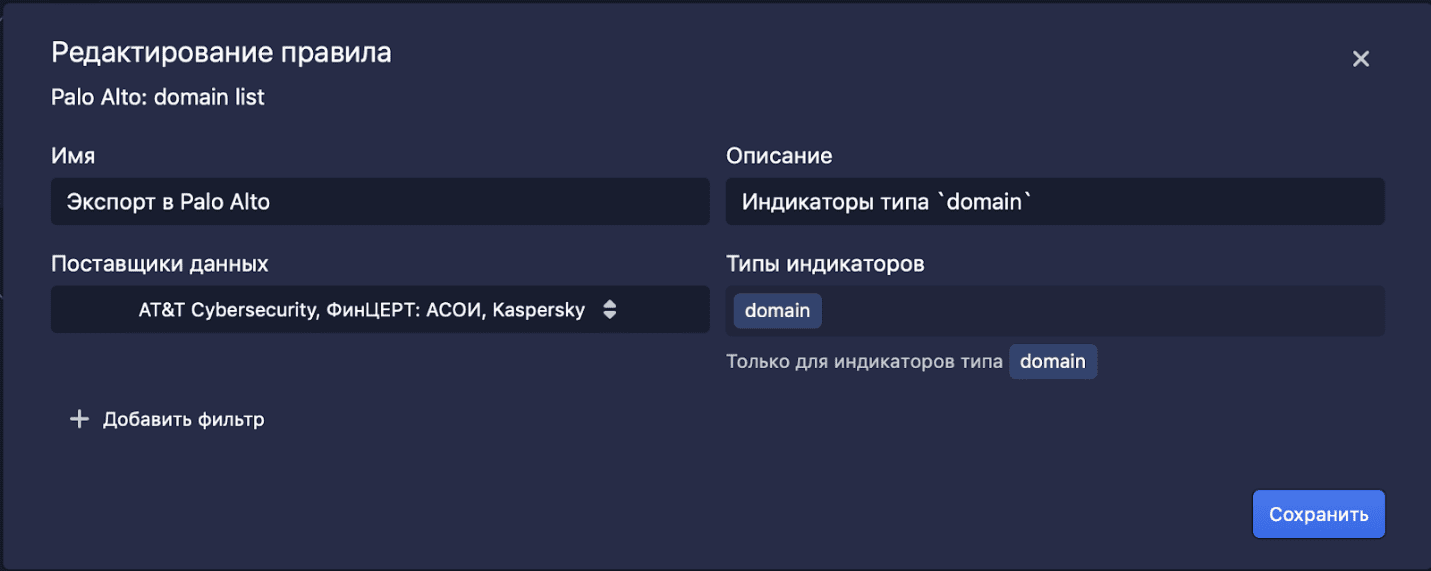

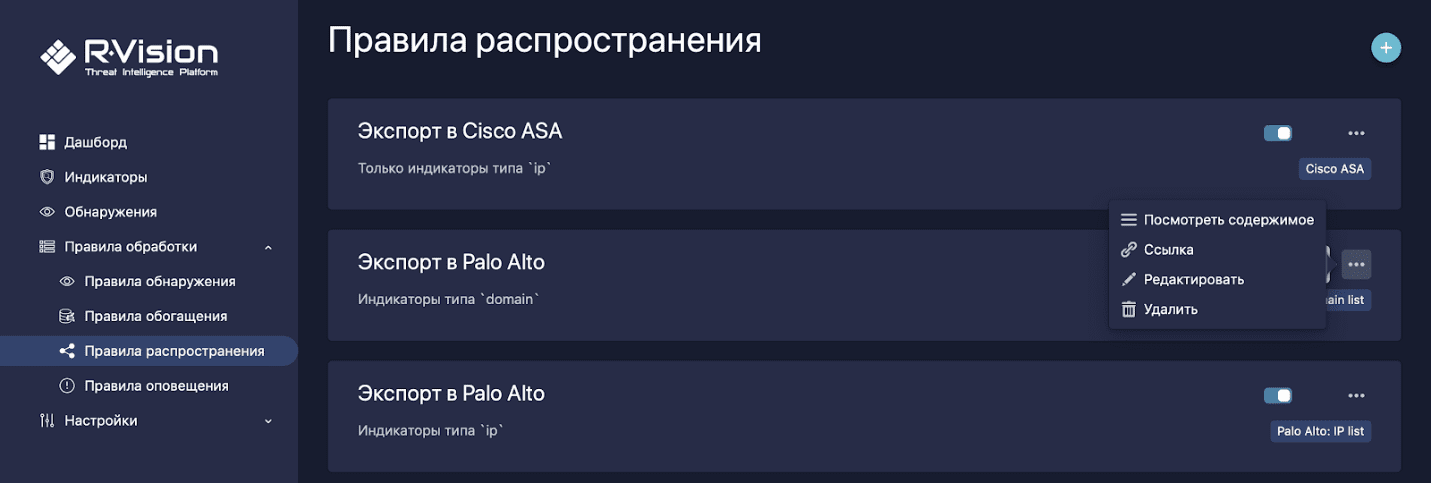

Экспорт индикаторов компрометации применим в случае, когда требуется их выгрузить для мониторинга или блокирования на уровне внешних средств защиты информации. Функция экспорта (в терминологии продукта называется распространением) позволяет за несколько простых действий отфильтровать набор индикаторов и отправить их непосредственно на средство защиты в поддерживаемом формате.

Рисунок 19. Создание правила распространения индикаторов компрометации

На текущий момент продукт поддерживает распространение данных на межсетевые экраны Cisco ASA, Palo Alto, Check Point. Разработчик планирует расширить список доступных интеграций.

Рисунок 20. Пример созданных правил распространения на несколько средств защиты информации

Технически распространение осуществляется с учетом специфики вендоров средств защиты, на которые экспортируются индикаторы компрометации. В случае Cisco данные отправляются непосредственно на устройство в соответствии с настройками планировщика экспорта. Для Palo Alto и Check Point индикаторы подготавливаются в том формате, который специфицирован вендором, а затем собираются целевым устройством для использования в собственных правилах мониторинга или блокирования, то есть настройки осуществляются на стороне средств защиты от этих производителей.

В механизме экспорта предусмотрена возможность добавления исключений для указанных пользователем индикаторов компрометации. Эта функция бывает полезна в случаях, когда что-либо попадает в выборку ошибочно. Исключенный индикатор более не будет экспортироваться на средство защиты, с которым интегрирован R-Vision TIP.

Кроме того, любое настроенное правило распространения доступно по API, что позволяет внешним системам забрать необходимую отфильтрованную для них информацию автоматически. Данные будут подготовлены в формате, пригодном для сбора системами-потребителями.

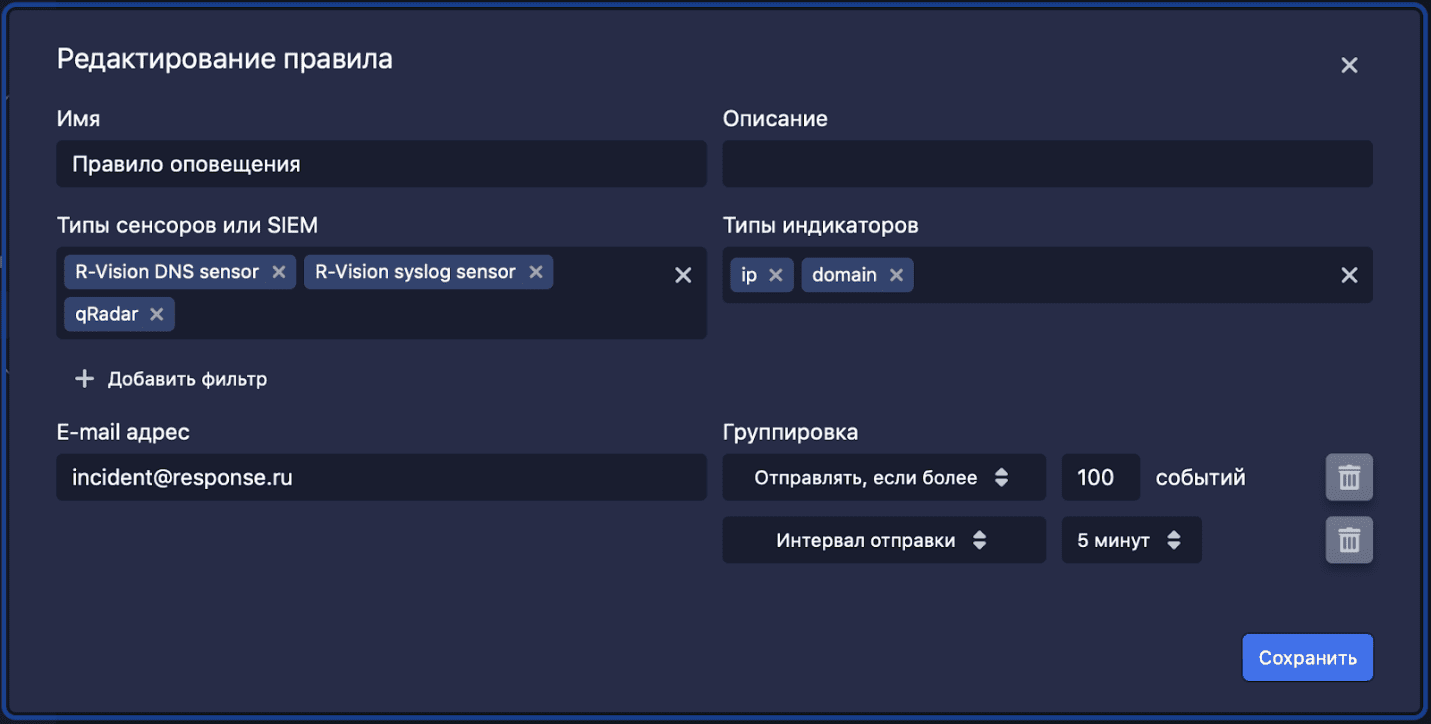

Оповещение о событиях обнаружения индикаторов компрометации

В случае обнаружения индикаторов компрометации сенсорами R-Vision TIP генерируется соответствующее событие, которое может расцениваться в том числе и как инцидент ИБ, требующий оперативного реагирования. Платформа позволяет настроить правила оповещения, чтобы пользователь мог получать уведомления на свой адрес электронной почты.

Для правил оповещения предусмотрены различные настройки, которые позволяют группировать события в одно сообщение на основании количества и/или временного диапазона полученных событий.

Рисунок 21. Создание правила оповещения

Взаимодействие с R-Vision TIP через API

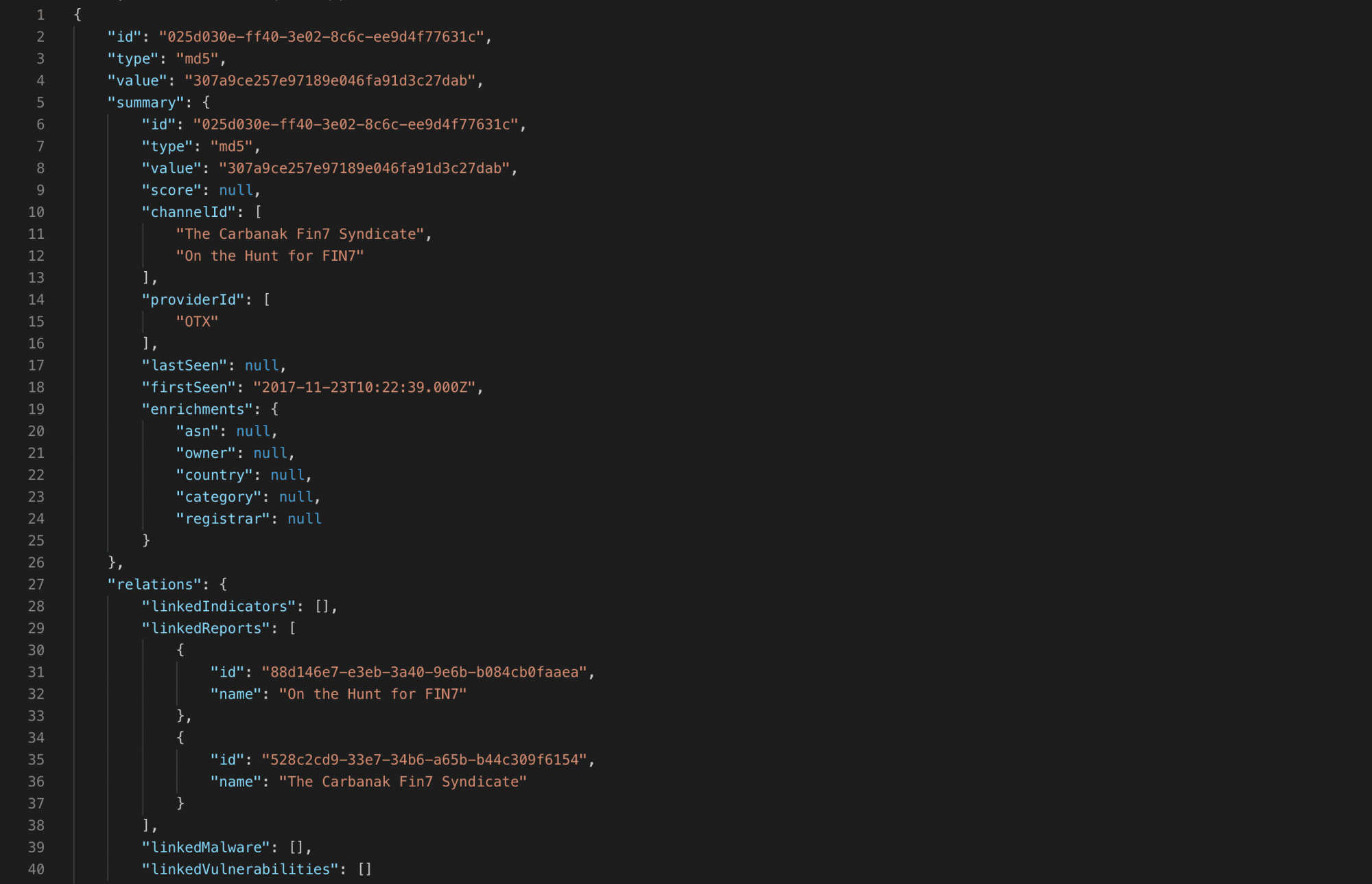

В некоторых случаях может требоваться автоматическое взаимодействие смежных систем с платформой R-Vision TIP через API. Обычно подобная задача сводится к отправке на платформу киберразведки поискового запроса о наличии индикаторов компрометации. В ответ отдается вся имеющаяся информация о том или ином индикаторе в формате, пригодном для автоматической обработки.

В R-Vision TIP для таких задач реализован API: любая система-потребитель может обратиться к нему и получить ответ в формате JSON.

Рисунок 22. Пример выдачи данных через API в формате JSON

Примеры автоматизированных сценариев обработки

Теперь рассмотрим, как с помощью правил обработки можно автоматизировать определенный сценарий работы с индикаторами компрометации.

Пример часто встречающейся задачи в компаниях финансового сектора: регулярный ретроспективный поиск в SIEM и блокировка на межсетевом экране определенного набора индикаторов от ФинЦЕРТ. Этот сценарий подразумевает, что необходимо предварительно проверить индикаторы компрометации на вредоносность во внешних сервисах и отправить на блокировку только те, что являются наиболее опасными.

Для решения задачи ретроспективного поиска в SIEM создается правило обнаружения (рис. 23).

Рисунок 23. Пример создания правила обнаружения для рассматриваемого сценария

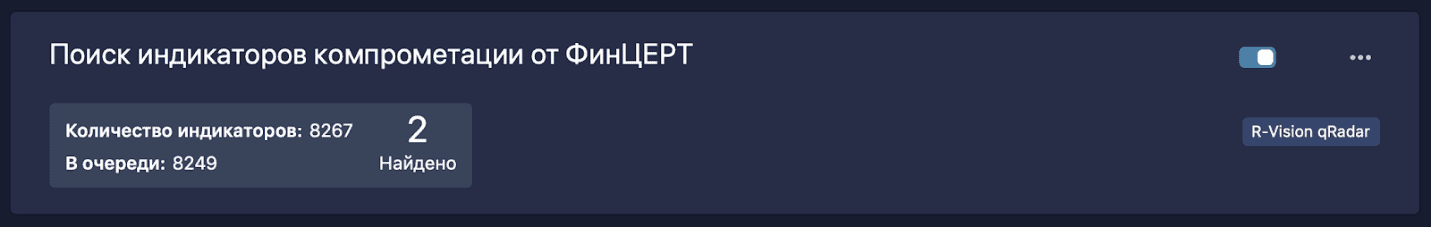

После создания правила обнаружения запустится ретроспективный поиск в SIEM (в данном сценарии — IBM QRadar). Если индикаторы компрометации будут найдены, пользователь увидит это на информационном блоке соответствующего правила, а также в разделе «Обнаружения». Дополнительно может быть настроено оповещение по e-mail.

Рисунок 24. Информационный блок правила обнаружения

Рисунок 25. Сводка обнаружений согласно созданному ранее правилу в разделе «Обнаружения»

Далее необходимо создать правило обогащения, по которому все индикаторы от поставщика ФинЦЕРТ будут обогащены в сервисе VirusTotal.

Рисунок 26. Создание правила обогащения для рассматриваемого сценария

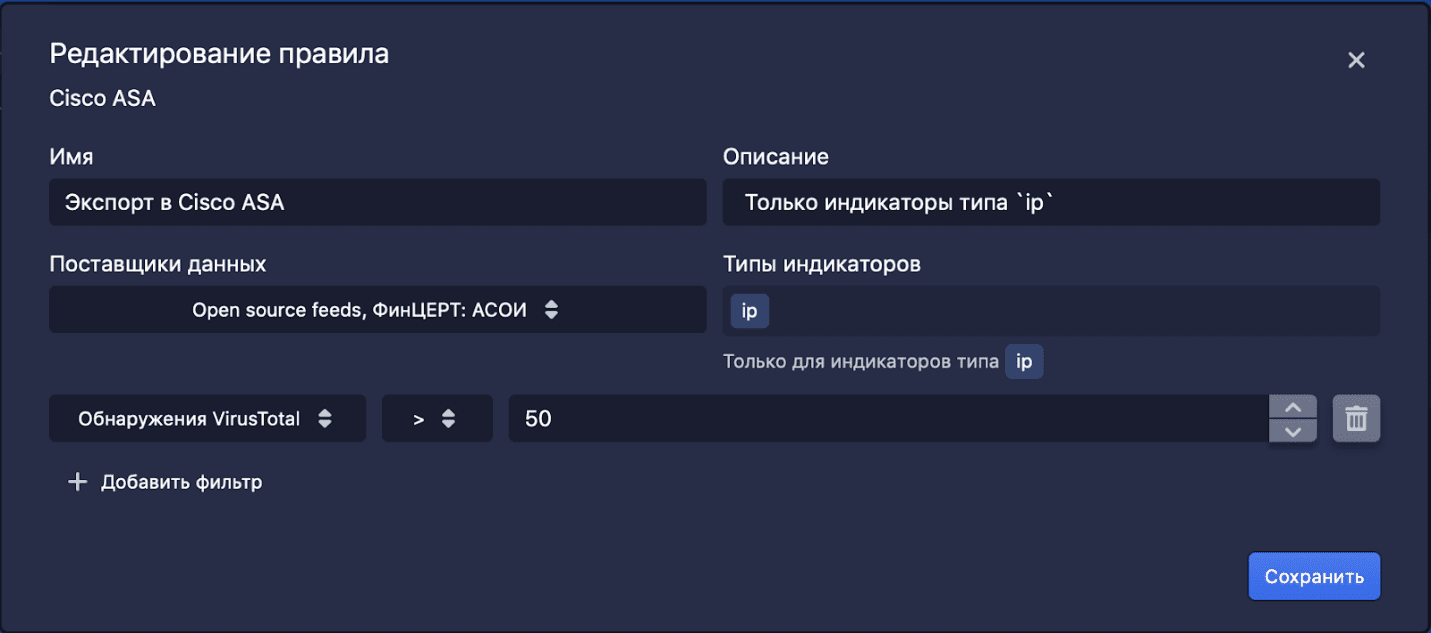

После создания правила дополнительный контекст, полученный в процессе обогащения, сможет выступать критерием для последующей выборки. В случае с VirusTotal таким критерием может служить количество обнаружений; настраиваем правило, по которому различные сенсоры будут направлять в поиск только те индикаторы компрометации, у которых по версии VirusTotal количество обнаружений, к примеру, превышает 50.

После запуска этого сценария все индикаторы компрометации (в том числе новые, только поступающие) от поставщика ФинЦЕРТ будут автоматически обогащены, и те из них, у которых по версии VirusTotal окажется более 50 срабатываний антивирусных движков, сгенерируют события обнаружения, если их выявил один из сенсоров. Эти события отобразятся в разделе «Обнаружения» карточки индикатора, в котором ведется соответствующий протокол.

Следующий шаг сценария после обогащения — распространение индикаторов компрометации на средство защиты информации (в рамках сценария пусть будет Cisco ASA). Распространяться будут только те индикаторы, которые заведомо вредоносны и имеют вердикт VirusTotal «более 50 обнаружений».

Рисунок 27. Создание правила распространения для рассматриваемого сценария

После создания правила распространения оно вступит в силу и в соответствии с выставленным интервалом планировщика будет отправлять наборы индикаторов компрометации, подпадающие под него.

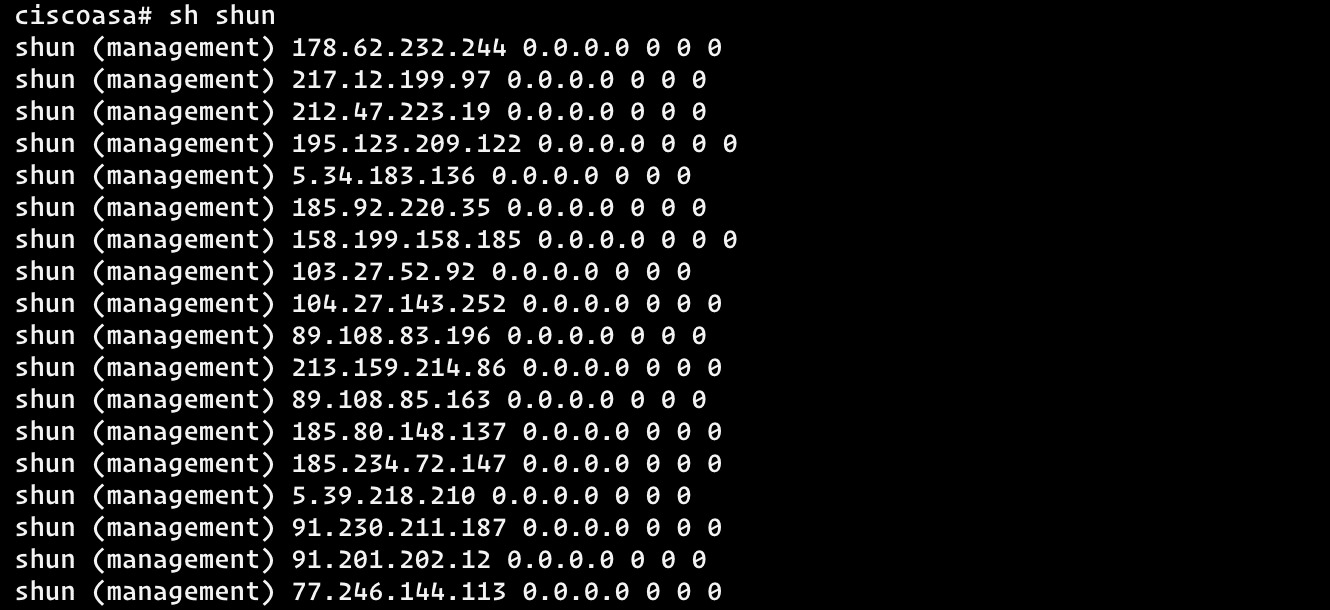

Спустя некоторое время результат выполнения правила можно будет увидеть на устройстве.

Рисунок 28. Результат выполнения правила, наблюдаемый на устройстве

Нужно отметить, что этот сценарий будет работать динамически: все новые индикаторы компрометации, получаемые от ФинЦЕРТ, будут обогащаться согласно правилу и отправляться на ретроспективный поиск в IBM QRadar, а те из них, что получат на VirusTotal более 50 обнаружений разными антивирусными движками, автоматически отправятся в лист блокировки Cisco ASA.

Интеграция с R-Vision IRP

R-Vision TIP может быть интегрирован с платформой автоматизации реагирования на инциденты R-Vision IRP посредством коннектора REST API. При интеграции реализуется сценарий получения контекста к индикаторам компрометации, содержащимся внутри инцидентов R-Vision IRP. Это позволяет автоматизировать рутинные операции аналитиков 1-й и 2-й линии, избавляя от необходимости вручную искать информацию об индикаторе компрометации в ряде (иногда десятках) сервисов, сопоставлять ее и вносить в карточку инцидента новые данные.

За счет реализации подобного сценария можно добиться существенного снижения среднего времени обработки инцидентов, получая все доступные данные автоматически в одном месте.

Возможен и обратный сценарий интеграции, при котором срабатывание сенсора R-Vision TIP может сгенерировать инцидент для расследования в системе R-Vision IRP.

Архитектура

Для пользователя система представляет собой коробочное решение «все-в-одном» с управлением через веб-интерфейс, в котором отчуждаемым компонентом могут являться только сенсоры системы — для того, чтобы их можно было расставить ближе к точкам перехвата данных.

Архитектурно продукт представляет собой набор микросервисов, реализующих отдельные функциональные блоки. Каждый блок отвечает за отдельную роль: сбор и обработку данных, реализацию правил автоматизации (обогащение, обнаружение, распространение, оповещение). Микросервисы взаимодействуют друг с другом и с ядром платформы. В качестве СУБД используется PosgreSQL.

Такой подход позволяет достичь высокой гибкости с точки зрения удобства масштабирования: решение может работать и как единая инсталляция, и как распределенная система для распределения нагрузки на серверные мощности инфраструктуры заказчика.

Продукт может быть установлен на физический сервер либо виртуальную машину под управлением CentOS или RHEL.

Лицензирование

R-Vision TIP обладает весьма гибкой схемой лицензирования, что позволяет заказчику выбрать необходимую функциональность с возможностью последующего расширения. Формирование стоимости R-Vision TIP зависит от следующих факторов:

- функциональность;

- количество сенсоров (компонентов решения);

- число и тип коннекторов к поставщикам индикаторов компрометации и средствам защиты;

- срок технической поддержки.

Выводы

Threat Intelligence — это один из важных инструментов в современных SOC. Возрастающая популярность инструментов TI способствует появлению множества сервисов, поставщиков данных киберразведки, open source-проектов и площадок обмена данными, которые предоставляют информацию об актуальных угрозах. При таком количестве источников практически невозможно качественно собирать, анализировать сведения и задействовать их в реагировании без использования средств автоматизации. Осведомленность — главный партнер в борьбе со сложными угрозами в сфере информационной безопасности.

В данном обзоре мы познакомились с особенностями R-Vision Threat Intelligence Platform — первой российской платформы управления данными киберразведки. Несмотря на то, что продукт появился не так давно, он обладает весьма продуманной функциональностью уже на старте. Разработчик реализовал ключевые для этого класса решений возможности агрегации, нормализации, обогащения и анализа данных об угрозах, поиска следов компрометации в инфраструктуре, интеграции с системами защиты. Заложенные в продукте функции автоматизации операций позволяют получить максимальную отдачу от вложений в работу с данными threat intelligence.

Продукт находится на стадии активного развития. По словам разработчика, основными приоритетами на текущий момент являются расширение количества и качества собираемых данных, развитие инструментов анализа и автоматизации типовых действий аналитиков при работе с продуктом. Разработчик изучает потребности пользователей продукта и планомерно внедряет востребованную функциональность.

Преимущества

- Поддержка работы с наиболее значимыми поставщиками данных киберразведки, представленными на российском рынке.

- Возможность работы не только с индикаторами компрометации, но и с более полной картиной угроз — отчетами, вредоносным программным обеспечением, уязвимостями.

- Поддержка большого количества сервисов обогащения «из коробки».

- Возможность интеграции со сторонними решениями, что позволяет искать угрозы в собственной инфраструктуре заказчика.

- Возможность автоматизации рутинных операций за счет создания пользовательских правил обработки данных.

Недостатки

- В настоящий момент продукт поддерживает ограниченное число интеграций «из коробки». По информации от разработчика, этот вопрос будет одним из приоритетных направлений развития.

- Нет привычной для данного класса продуктов возможности построения графов взаимосвязей объектов.

- Отсутствуют разграничения по уровням конфиденциальности данных (TLP), а также механизм обмена данными TI между участниками отраслевых или корпоративных сообществ.