Сертификат AM Test Lab

Номер сертификата: 566

Дата выдачи: 30.03.2026

Срок действия: 30.03.2031

- 1. Введение

- 2. Функциональные возможности MIST Insight

- 3. Архитектура

- 4. Системные требования MIST Insight

- 5. Лицензирование и техподдержка

- 6. Использование системы MIST Insight

- 7. Выводы

Введение

Корпоративная сеть во многом напоминает большой город. Если в нём нет чётких правил и продуманного управления, начинается хаос: одни дороги перекрыты, другие — открыты слишком широко, а где-то появляются опасные дыры. В реальной инфраструктуре это выражается в конфликтующих правилах межсетевых экранов, ошибках конфигурации и уязвимостях, которые рано или поздно могут сыграть против компании.

Современные сети — это сложная и неоднородная среда. В них используются устройства разных производителей, разных поколений и с разными технологиями. В таких условиях сегментация и корректная настройка правил доступа становятся не просто технической задачей, а основой безопасности. Делать всё вручную возможно, но это требует огромных трудозатрат и постоянного внимания. Альтернатива — автоматизация с помощью специализированных решений.

Именно эту задачу решают системы класса Network Security Policy Management (NSPM). Они централизованно управляют политиками сетевой безопасности, помогают устранять противоречия в правилах и формируют целостную картину защищённости инфраструктуры. Сегодня внедрение NSPM — это уже не приятный апгрейд, а стратегически важный шаг для компаний, которые хотят стабильно развиваться и снижать риски.

В России интерес к таким системам усиливается сразу по нескольким причинам.

Во-первых, импортозамещение привело к тому, что инфраструктуры становятся всё более гетерогенными: в одной сети могут сосуществовать решения разных вендоров. В таких условиях централизованный контроль политик безопасности становится критически важным.

Во-вторых, ощущается острый дефицит специалистов. Автоматизация анализа тысяч правил позволяет снять с команды рутину и сосредоточиться на действительно сложных задачах.

И, наконец, всё больше компаний переходят к модели Zero Trust, где требуется детальная сегментация и строгий контроль доступа — и здесь NSPM фактически становится технологической основой.

При этом ИТ-ландшафт постоянно меняется. Цифровизация, новые сервисы, интеграции — всё это усложняет сетевую архитектуру. Количество уязвимостей растёт лавинообразно, и даже при грамотной приоритизации устранить их все оперативно практически невозможно. Команды ИБ физически не успевают закрывать весь объём потенциальных рисков.

При этом NSPM-система не только моделирует действия возможного злоумышленника и автоматически выстраивает вероятные векторы атак с учётом реальной архитектуры сети, позволяя ИБ-специалистам сконцентрироваться на реально опасных уязвимостях. Её основные функции — автоматизация процессов управления настройками сети через политики конфигураций, политики доступа, контроль изменений, оптимизацию правил и объектов.

В этом обзоре рассматриваются возможности, преимущества и варианты использования MIST Insight — передового отечественного решения для контроля состояния защищённости сети, разработанного компанией «МИСТ».

Функциональные возможности MIST Insight

NSPM-система MIST Insight представляет собой комплексную платформу контроля и управления безопасностью сетевой инфраструктуры, предназначенную для анализа и настройки оборудования в корпоративных сетях связи. Решение предоставляет функции управления ИТ-инфраструктурой (включая ITSM, Service Desk, SCCM и Asset Management) с возможностями автоматизации процессов ИБ, обеспечивая целостный подход к контролю сетевых настроек и защите корпоративных ресурсов.

Программный комплекс MIST Insight позволяет решать следующие задачи:

- Моделирование и визуализация сетевой инфраструктуры. Построение актуальной топологии сети с адаптивной группировкой карт по геолокациям или сетевым сегментам.

- Анализ сетевого трафика. Проверка доступных маршрутов трафика с учётом текущих правил маршрутизации, NAT и ACL.

- Контроль соответствия политикам безопасности. Проверка конфигураций сетевого оборудования на соответствие внутренним политикам, стандартам безопасности и рекомендациям производителей.

- Мониторинг изменений. Анализ изменений конфигураций для своевременного выявления несанкционированных или ошибочных действий.

- Аудит правил доступа. Оценка использования правил и объектов, оптимизация политик сетевого доступа для уменьшения нагрузки на устройства.

- Контроль сегментации. Непрерывный мониторинг соответствия настроек сети утверждённым политикам сегментирования.

- Автоматизация изменений правил доступа.

- Анализ векторов атак для сетевых уязвимостей с учётом текущих настроек сети.

MIST Insight поддерживает интеграцию со службами каталогов, что позволяет автоматизировать процессы назначения ролей и управления учётными записями за счёт синхронизации данных с используемыми решениями (например, Active Directory). Дополнительно предусмотрена возможность настройки взаимодействия с почтовым сервером для оперативной отправки уведомлений, а также интеграция с сервером Syslog для централизованного сбора и хранения лог-файлов.

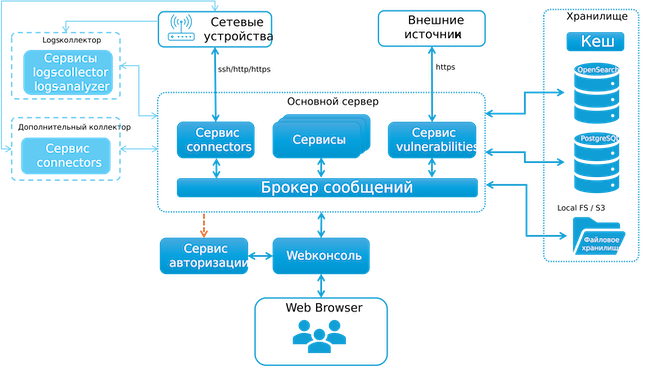

Архитектура

Архитектура платформы MIST Insight реализована на основе микросервисов, где взаимодействие между компонентами осуществляется через брокер сообщений RabbitMQ и синхронные вызовы по протоколу HTTP REST. Для хранения данных используется реляционная СУБД PostgreSQL, а в качестве обратного прокси-сервера задействован Nginx. Система построена на Java OpenJDK, управление идентификацией и доступом реализовано через Keycloak, а для кэширования применяется Redis. Все перечисленные внешние компоненты являются свободно распространяемым ПО.

Рисунок 1. Архитектура системы Mist Insight

Вендор предлагает несколько вариантов поставки в зависимости от потребностей заказчика:

- В форме ПО для самостоятельного развёртывания в существующей инфраструктуре.

- В виде преднастроенного образа виртуальной машины в формате OVF. Этот вариант подходит для быстрого внедрения системы, поскольку все компоненты предустановлены, сконфигурированы и настроены на автоматический запуск через systemd на базе ОС Debian 12.

- В виде Docker-образов для развёртывания в кластере Kubernetes.

Перед началом внедрения системы важно учитывать требования к инфраструктуре, от которых напрямую зависит стабильность работы и производительность решения. Ниже приведены рекомендации по развёртыванию MIST Insight.

Системные требования MIST Insight

В случае развёртывания MIST Insight в виде виртуального сервера рекомендовано использовать сервер с ОС Astra Linux или Debian 12, при обязательном соблюдении аппаратных требований.

Таблица 1. Параметры виртуальной машины для развёртывания MIST Insight

Параметры | Минимальная конфигурация | Рекомендованная конфигурация |

Процессор | 4-ядерный | 6-ядерный |

ОЗУ | 16 ГБ | 32 ГБ |

HDD | не менее 100 ГБ | не менее 200 ГБ |

Минимальной конфигурации достаточно для знакомства с системой MIST Insight, её тестирования на небольшом количестве правил или проведения ручного анализа. Для работы с высоконагруженными сетевыми устройствами и автоматизированного анализа следует использовать сервер с рекомендованной конфигурацией.

Архитектура решения допускает два варианта установки: на одном сервере приложений либо с разделением на два сервера — отдельно для приложений и отдельно для базы данных. При выносе базы данных на отдельный сервер рекомендуется использовать оборудование, характеристики которого приведены в таблице ниже.

Таблица 2. Аппаратные требования для развёртывания MIST Insight на двух серверах

Сервер | Процессор | ОЗУ | HDD |

Сервер приложений | 4-ядерный | 20 ГБ | не менее 100 ГБ |

Сервер БД | 4-ядерный | 12 ГБ | не менее 100 ГБ |

Для обеспечения мониторинга крупных сетей подбор аппаратных ресурсов осуществляется индивидуально, с учётом нагрузки и масштабов конкретного проекта.

Лицензирование и техподдержка

Лицензирование MIST Insight осуществляется по модели подписки с ограниченным сроком действия. Стоимость формируется на основе двух критериев: количества анализируемых объектов (межсетевые экраны, сетевое оборудование, конечные узлы) и набора функциональных модулей.

Система включает следующие функциональные модули:

- Network Insight. Предназначен для мониторинга и контроля сетевой инфраструктуры. Обеспечивает полную видимость корпоративной сети, оценивает её сегментацию и анализирует маршруты прохождения трафика.

- Firewall Insight. Модуль для оценки и оптимизации правил доступа межсетевых экранов. Обеспечивает контроль изменений привилегий, автоматически выявляет избыточные, затенённые, неиспользуемые и нарушающие общепринятые практики ИБ правила доступа.

- Threat Insight. Служит для автоматической оценки потенциальных угроз сетевой безопасности. Агрегирует данные обо всех имеющихся ИТ-активах, оценивает критичность уязвимостей на каждом хосте, обеспечивает приоритизацию угроз.

- Change Insight. Модуль для управления изменениями правил доступа межсетевых экранов. Позволяет автоматизировать настройку правил и объектов доступа, проводит верификацию и предоставляет рекомендации по вносимым изменениям.

Такая модель лицензирования позволяет подобрать конфигурацию, максимально соответствующую специфике использования системы и масштабу инфраструктуры заказчика. Дополнительно вендор оказывает услуги по внедрению и интеграции продуктов в существующую инфраструктуру заказчика (по запросу).

Техническая поддержка компании MIST включает консультационную помощь в установке продукта на поддерживаемых ОС, активации лицензий и использованию функций, описанных в официальной документации. В рамках оплаченной подписки или непрерывной техподдержки клиентам предоставляются выпускаемые производителем патчи, обновления и новые версии ПО для скачивания.

Использование системы MIST Insight

Доступ к системе организован через веб-консоль, открываемую в браузере, при этом для связи с сетевыми устройствами и внешними платформами используются протоколы SSH, Telnet и HTTPS. В распределённых сетях предусмотрена возможность установки дополнительных шлюзов сбора, оснащённых сервисом интеграции для эффективного взаимодействия с удалёнными сегментами инфраструктуры.

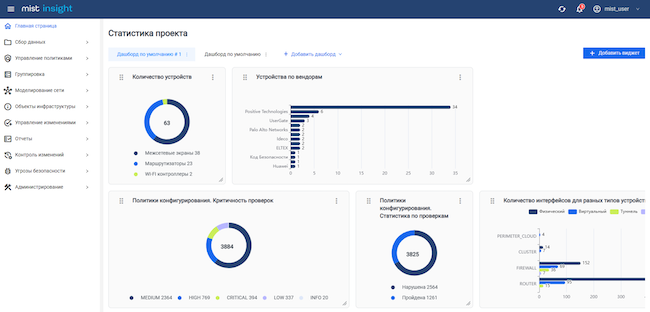

Главная страница системы представляет собой рабочее пространство с дашбордами и виджетами, настраиваемое под предпочтения конкретного пользователя. Формирование виджетов происходит автоматически на основе данных, уже имеющихся в системе, однако их отображение становится возможным только после полноценного подключения сетевых устройств и успешного запуска соответствующих задач анализа.

Рисунок 2. Главная страница MIST Insight

Веб-интерфейс MIST Insight включает боковую панель с функциональными разделами. Далее мы рассмотрим основные решаемые задачи и возможности системы.

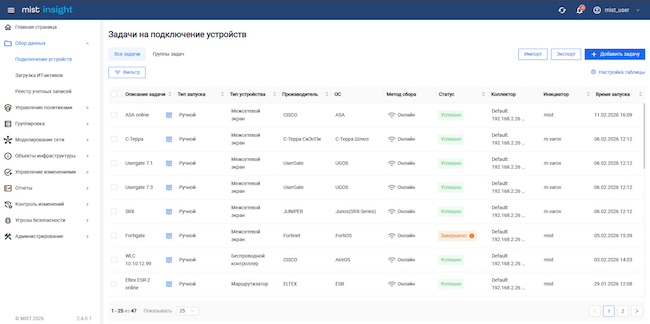

Сбор конфигураций сетевого оборудования

Для начала работы с системой нужно подключить устройства, которые в дальнейшем будут анализироваться. Эта опция доступна в подразделе «Подключение устройств» (раздел «Сбор данных»).

Рисунок 3. Задачи на подключение устройств

В этом разделе в табличном формате отображаются все задачи на подключение, их статус, производитель, тип устройства и т. д. Подключение нового устройства производится через кнопку «Добавить задачу».

Стоит отметить, что за последние годы вендор существенно расширил число поддерживаемых производителей сетевого оборудования. Среди них представлены и отечественные решения: «С-Терра СиЭсПи», «Код Безопасности», Positive Technologies, Ideco, «ИнфоТеКС», UserGate, Eltex, QTech.

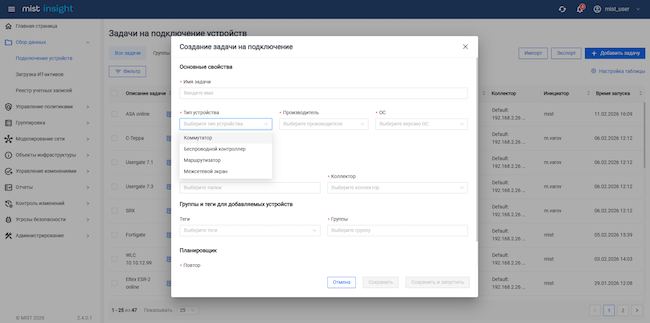

Рисунок 4. Добавление нового сетевого устройства

В системе реализовано два типа подключений: онлайн, т. е. через коллектор системы, который напрямую обращается к устройству, собирает файлы конфигурации и в дальнейшем их анализирует, или офлайн, при котором пользователь вручную собирает конфигурационные файлы, указывая путь к папке, в которой они расположены, чтобы к ней обратился коллектор системы.

При добавлении нового устройства (или изменении существующего подключения) у пользователя есть возможности:

- Задать тег (помечать устройства для удобства сортировки).

- Указать подгруппу в группе локаций* для более удобного распределения объектов на карте, а также для использования в других подразделах.

- Выбрать и установить тайм-аут, т. е. временной интервал, в течение которого система будет находиться в режиме ожидания вывода файла конфигурации, чтобы точно собрать всю информацию.

- Включить режим расширенного логирования. Данная опция позволяет обратиться к вендору за помощью при возникновении проблем с подключением.

- Настроить планировщик задач (один или несколько) для сбора данных в определённые дни/часы.

*По умолчанию все устройства попадают в системную группу «Локации», на основе которой производится построение топологии сети.

Также пользователь может экспортировать/импортировать задачи (например, для резервного копирования), отфильтровать отображаемые данные по типу устройства и/или производителю. При этом экспорт доступен как с чувствительными данными, так и без них (при импорте потребуется повторный ввод учётных записей для подключения к устройствам).

Таблица задач на подключение адаптивна, поскольку в ней можно настроить отображение конкретных столбцов.

Стоит отметить, что с момента написания предыдущего обзора появился реестр учётных записей. Теперь пользователь может создавать учётные записи для подключения к устройствам в отдельном разделе меню, а при настройках задач на подключение сами пароли не отображаются — видна только учётная запись.

Также была добавлена возможность создавать группы задач для более удобного управления их запуска. Теперь созданные задачи на подключение можно объединить в группу и установить один планировщик на всю группу задач.

Моделирование сети

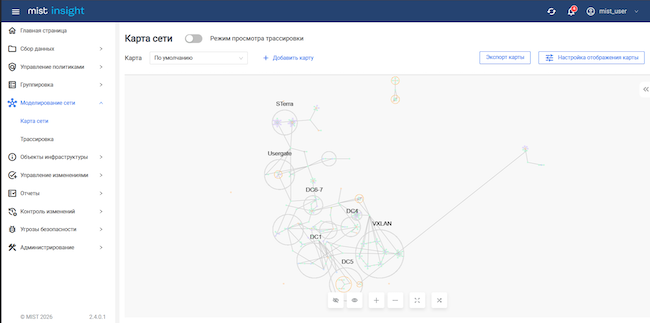

После того как все устройства добавлены, а файлы конфигурации проанализированы системой, все сетевые подключения начинают отображаться на карте сети. Система строит её автоматически на основе L3-топологии.

Динамическая карта доступна пользователю в разделе «Моделирование сети». Благодаря визуализации у пользователя всегда есть под рукой полная и достоверная модель сетевой инфраструктуры, что не идёт ни в какое сравнение с попыткой составлять карту сети и поддерживать её актуальность вручную.

Рисунок 5. Карта сети в MIST Insight

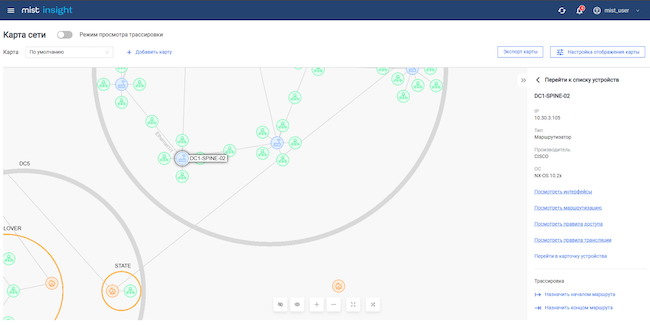

Каждое устройство, отображаемое на карте, кликабельно — по нему можно посмотреть детальную информацию: интерфейсы, маршрутизацию, правила доступа и трансляции, а также перейти в карточку устройства.

Рисунок 6. Данные по конкретному сетевому устройству

Отображение карты сети и отдельных узлов можно настраивать под конкретные задачи пользователя, в частности, скрывать, сворачивать или, наоборот, раскрывать какие-то сети либо группы устройств. При этом пользователи могут создавать собственные кастомные карты, делая их публичными или приватными. Их количество не ограничивается.

С момента написания предыдущего обзора появилась возможность загружать пользовательские иконки, которые могут устанавливаться на карте как для конкретных узлов, так и для всего типа элементов (например, для всех МСЭ). Кроме того, добавлены такие настройки позиционирования, как сила отталкивания и выбор алгоритма позиционирования.

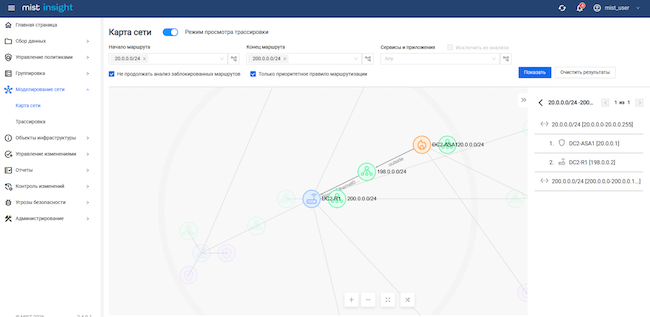

В этом разделе также пользователю доступен просмотр трассировки, т. е. пути трафика с одного устройства на другое (или из одной подсети в другую). Для просмотра трассировки необходимо задать начало и конец маршрута. Также здесь доступна фильтрация по портам (выпадающий список «Сервисы и приложения»).

Рисунок 7. Просмотр трассировки по конкретному маршруту

Режим трассировки позволяет протестировать прохождение трафика на конкретном участке пути, проверить настройки маршрутизации на интересующем вас устройстве. При непрохождении трафика система подсвечивает выявленную проблему. Таким образом можно проверить, правильно ли настроено взаимодействие между устройствами (маршрутизация, политики туннелирования и трансляции).

Контроль изменений настроек

Настройки сети меняются практически ежедневно, но отслеживать все изменения вручную в режиме реального времени невозможно. Для решения этой проблемы в системе MIST Insight реализована возможность предоставлять пользователям аналитику в виде контроля изменений. Благодаря этому можно избежать ошибок, связанных с человеческим фактором и несогласованностью действий сотрудников. Отслеживать изменения сетевых настроек можно в автоматическом режиме или по расписанию.

Контроль изменений представлен в 3 вариантах:

- построчное сравнение двух любых файлов конфигурации;

- версионирование ключевых параметров конфигураций (сравнение в виде отдельных блоков);

- анализ изменений правил доступа, представленный по модели данных MIST.

Система автоматически отслеживает изменения в конфигурациях сетевого оборудования. Анализируя настройки интерфейсов, правил доступа, NAT и VPN, она наглядно показывает пользователю, что именно и на каком устройстве было изменено.

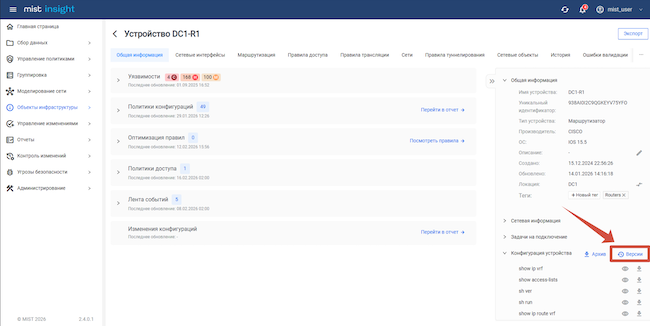

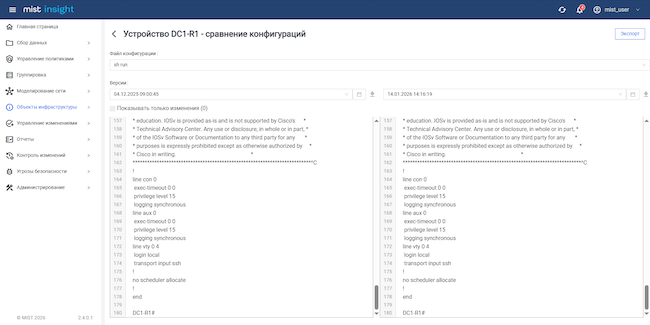

Построчное сравнение

Первый вариант — построчное сравнение файлов конфигурации — доступен пользователю в карточке устройства.

Рисунок 8. Построчное сравнение файлов конфигурации (часть 1)

Зайдя на конкретное сетевое устройство, можно построчно сравнить между собой две любые версии конфигурации. Данный вариант сравнения используется относительно нечасто, но сохраняет за пользователем возможность ручного анализа конфигурационных файлов.

Рисунок 9. Построчное сравнение файлов конфигурации (часть 2)

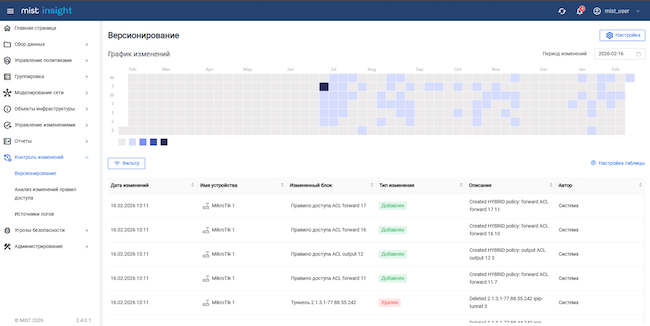

Версионирование

Поскольку построчно сравнивать файлы конфигураций не всегда бывает удобно, можно использовать второй вариант контроля изменений — версионирование. Данная опция доступна в одноимённом подразделе, расположенном в модуле «Контроль изменений».

Рисунок 10. Версионирование в MIST Insight

На графике отображается количество изменений за определённый период (по умолчанию — за год). Ниже графика представлен кликабельный список изменений на конкретную дату.

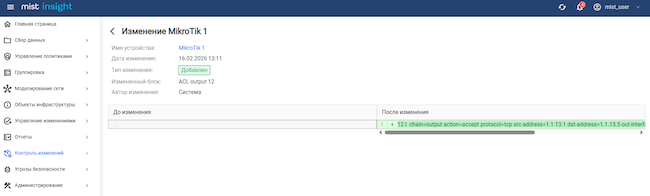

Рисунок 11. Отличие конфигурации после конкретного изменения

В отличие от построчного анализа, в этом варианте анализируются изменения ключевых параметров конфигурации, а именно:

- правила доступа;

- правила трансляции;

- интерфейсы;

- VRF (Virtual Routing and Forwarding);

- зоны;

- связи зон и интерфейсов;

- связи меток и интерфейсов;

- планировщик (time range);

- туннели;

- правила политик маршрутизации;

- правила туннелирования.

Отдельного внимания заслуживает анализ изменений в правилах и объектах доступа, так как именно эти элементы определяют фактическую модель сетевого взаимодействия и уровень защищённости инфраструктуры.

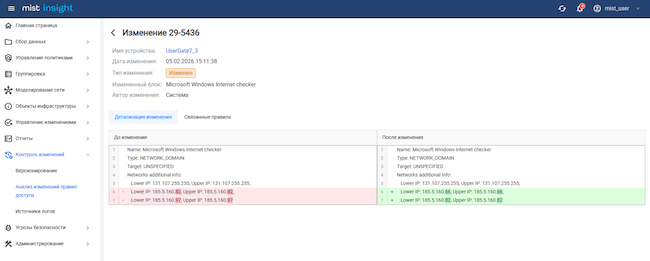

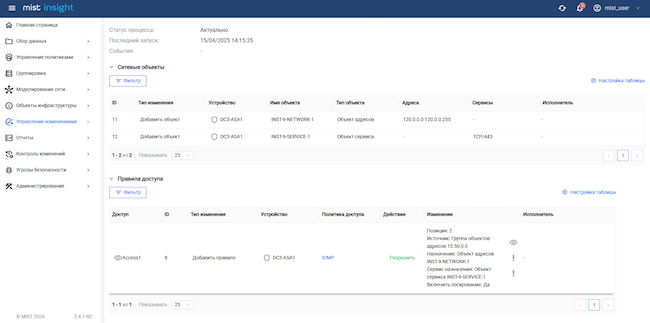

Анализ изменений правил и объектов доступа

Третий тип контроля изменений в MIST Insight — это анализ изменений только правил и объектов доступа. В этом варианте разработчик предлагает собственный способ представления данных, что позволяет сравнить между собой правила и объекты доступа, что особенно удобно для устройств, конфигурация которых получается через API и трудночитаема в оригинальном виде.

В случае изменения объектов MIST Insight отображает список правил доступа, в которых используется изменённый объект. В отличие от версионирования, при выборе этого варианта сравнения пользователь самостоятельно определяет устройства, для которых необходимо отслеживать изменения правил и объектов доступа.

Рисунок 12. Анализ изменений правил доступа в MIST Insight

Из нового в версии 2.4.0: вендор полностью переработал контроль изменений, добавив возможность просматривать конкретные срезы, а в определённых режимах анализа — и авторов изменений. Кроме того, для администраторов была добавлена опция согласования легитимных изменений.

Управление политиками

Непрерывный мониторинг соблюдения политик безопасности в ручном режиме невозможен. Только автоматизация обеспечивает полную и постоянную проверку соответствия внутренним и общепринятым нормам.

В системе MIST Insight реализовано несколько типов управления политиками:

- политики конфигурирования;

- политики доступа;

- оптимизация правил доступа;

- использование правил и объектов.

При этом внедрение автоматизированного контроля не отнимает ресурсов: чтобы активировать непрерывный мониторинг соблюдения правил доступа, достаточно обозначить программе доверенные зоны в вашей сети.

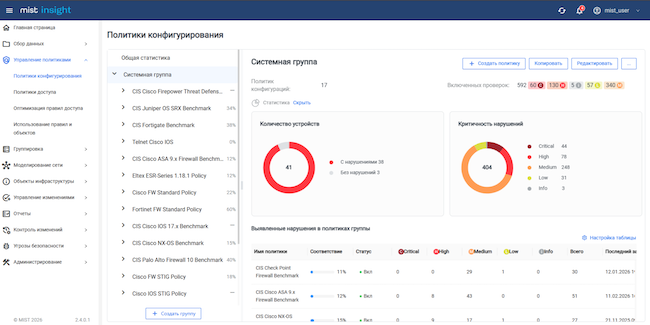

Политики конфигурирования

Первый тип политик — это политики конфигурирования. По сути, они представляют собой лучшие практики по настройке сетевого оборудования, взятые из открытых источников либо полученные напрямую от производителей. Каждая политика представляет собой набор проверок для определённого типа устройств — например, для маршрутизаторов Cisco, Eltex или МСЭ Fortinet.

Использование MIST Insight избавляет пользователя от необходимости самостоятельно изучать все тонкости безопасной настройки под разные типы устройств. Текущее соответствие настроек сетевого оборудования политикам безопасности отображается в виде наглядных диаграмм. Ниже в таблице отображается детальная информация по выявленным в группе устройств нарушениям.

Данный модуль полностью кастомизируемый, т. е. пользователь может создавать собственные политики, копировать, изменять, включать/выключать имеющиеся проверки или совершать иные подобные действия.

Рисунок 13. Политики конфигурирования в MIST Insight

В этом подразделе пользователю доступно 3 типа проверок:

- регулярные выражения;

- группы регулярных выражений;

- скрипты.

Таким образом, при внедрении MIST Insight вы получаете не просто доступный и готовый к применению инструмент, но и возможность создавать собственные автоматизированные проверки через написание скриптов на Groovy или Python.

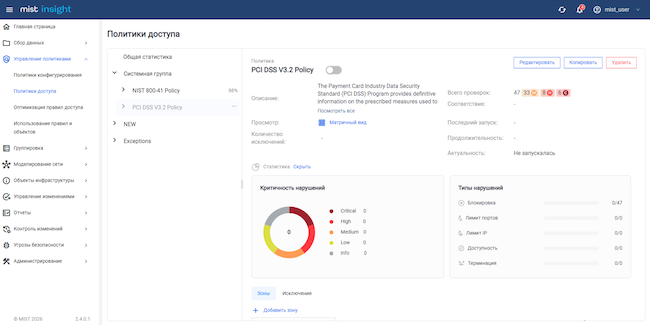

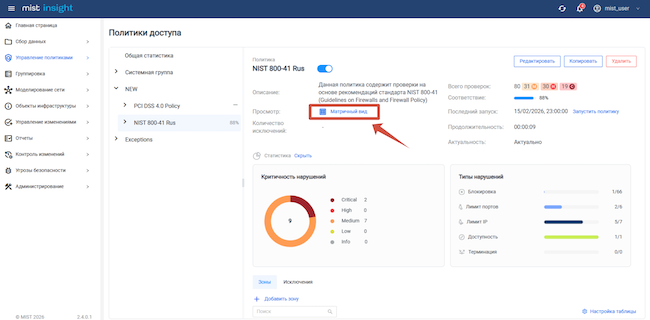

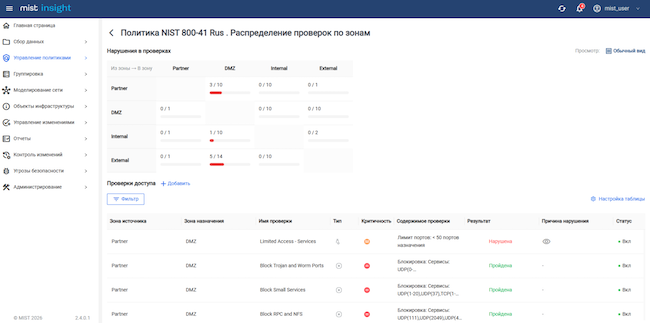

Политики доступа

Второй тип политик, который доступен в системе MIST Insight, это политики доступа. По сути, они представляют собой правила сегментации сетевой инфраструктуры. Такие политики существуют в любой организации — либо формальные, либо нет. Автоматизированный анализ выполнения всех правил доступа между установленными зонами безопасности позволяет убедиться в том, что ваша сеть сегментирована именно так, как того требует политика.

В MIST Insight изначально предустановлено две политики доступа, основанные на стандартах NIST 800-41 и PCI DSS: именно в этих стандартах прописаны конкретные требования к предоставлению доступа к сети, хотя их можно настроить по своему усмотрению. Как и в случае с политиками конфигурирования, пользователю предоставляется не формализованное описание стандартов, а практический инструмент — автоматическая оценка соответствия сетевых настроек заданным политикам доступа в наглядном виде.

Рисунок 14. Политики доступа в MIST Insight

Для работы с этим модулем необходимо сначала распределить все сети и подсети по зонам конфигурирования, после чего можно настраивать конкретные проверки. Добавлять в зоны сущности (подсети) можно не только вручную, но и автоматически — через интерфейсы межсетевых экранов. Данный модуль также полностью конфигурируемый: можно добавлять собственные зоны и политики, редактировать правила, создавать исключения.

С момента предыдущего обзора добавлена детализация проверок: каждую из них можно отобразить в матричном виде. Матрица соответствия выстраивается автоматически, а ниже в табличном виде отображаются данные о том, какие проверки пройдены, а какие — нет.

Из нового в версии 2.4.0: существенно повышена гибкость определения зон безопасности политик доступа. Теперь можно выбирать не только подсети или сетевые интерфейсы, но и использовать метки зон МСЭ, а также динамические фильтры для указания диапазонов и/или подсетей.

Рисунок 15. Детализация проверок (часть 1)

Рисунок 16. Детализация проверок (часть 2)

При настройке правил в этом подразделе пользователю доступно пять видов проверок:

- доступность;

- лимит IP;

- лимит портов;

- блокировка;

- терминация.

Если проверки по доступности и блокировке дают возможность контролировать доступ к критичным сервисам, лимиты по IP и портам помогают бороться с излишней широкополосностью, то терминация позволяет настраивать прохождение трафика через определённый набор сетевых устройств. Это обеспечивает возможность выявления обходных маршрутов — например, GRE-туннелей.

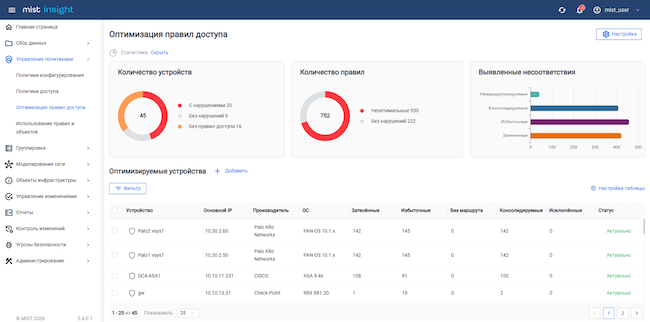

Оптимизация правил доступа

Третий доступный тип политик — оптимизация правил доступа. В данном подразделе на виджетах и в табличном виде можно отслеживать выявленные системой несоответствия: затенённые, избыточные, немаршрутизируемые и консолидируемые правила. Благодаря использованию MIST Insight эту рутинную задачу можно решить без просмотра сетевыми администраторами тысяч строк кода в течение долгих часов или даже дней.

Рисунок 17. Оптимизация правил доступа в MIST Insight

Однако стоит учитывать, что в целом этот раздел носит рекомендательный характер, поскольку вердикт системы MIST Insight опирается на доступные ей данные, а окончательное решение остаётся за пользователем системы.

Из неочевидных, на первый взгляд, изменений отметим, что разработчики оптимизировали алгоритмы анализа, за счёт чего расчёт осуществляется значительно быстрее. Также на момент написания обзора пользователю уже стала доступна бета-версия, в которой можно не только анализировать оптимальность правил, но и выявлять дублирующиеся объекты доступа.

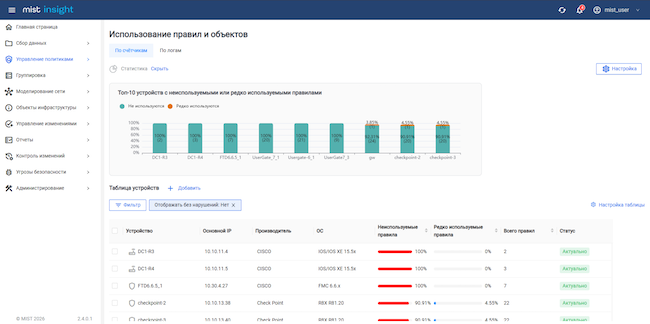

Использование правил и объектов доступа

Четвёртый тип управления политиками — использование правил и объектов доступа. Поскольку на каждом межсетевом экране настроено большое количество правил, достаточно сложно оценить срабатывания по ним для выявления редко используемых или избыточно нагружающих устройство. Факт срабатывания сам по себе не всегда является признаком того, что данное правило эффективно используется, а его диапазоны не являются слишком широкими. К тому же на каждом устройстве сработки могут высчитываться по-разному, что дополнительно усложняет ручной анализ.

Раздел «Использование правил и объектов» MIST Insight даёт наглядную картину использования правил и объектов доступа. Система анализирует срабатывания правил двумя различными способами:

- на основе счётчиков (если они доступны в конфигурации);

- на основе журналов трафика.

При анализе логов межсетевых экранов определяется как количество срабатываний правила за интересующий период, так и фактический перечень сработавших адресов, объектов и сервисов.

Рисунок 18. Использование правил и объектов в MIST Insight

В этом разделе пользователь может выставить порог для редко используемых правил и оценить частоту срабатывания по конкретному правилу. Для работы с ним необходимо подключить сбор логов на лог-коллектор MIST Insight. Пользуясь данной функцией, пользователь может не только найти и удалить редко используемые правила, но и сузить диапазон настройки до конкретных портов, сделав их тем самым более безопасными и продуктивными.

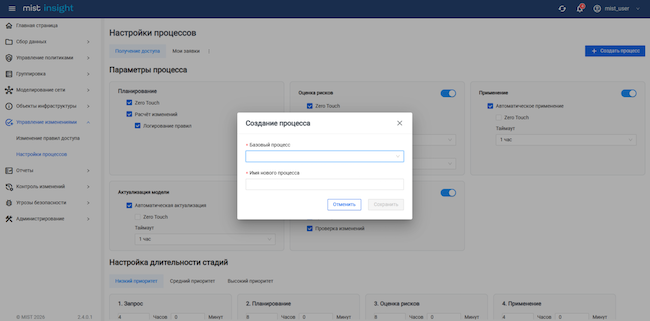

Управление изменениями

В обновлённой версии системы MIST Insight появился новый модуль «Управление изменениями», который лицензируется отдельно. Он позволяет автоматизировать процесс управления изменениями правил и объектов доступа межсетевых экранов — такими, как создание правил доступа. В случае подключения данного модуля система предоставляет пользователю конкретные рекомендации по вносимым изменениям, оценивая их влияние на политики доступа.

Модуль «Управление изменениями» представлен двумя подразделами — «Изменение правил доступа» и «Настройки процессов». При создании последнего разработчики отталкивались от того, что у заказчика имеется типовой процесс со своими типовыми ролями. При этом для реализации любых сценариев, отличных от типового, добавлена возможность создавать подпроцессы с разным количеством стадий.

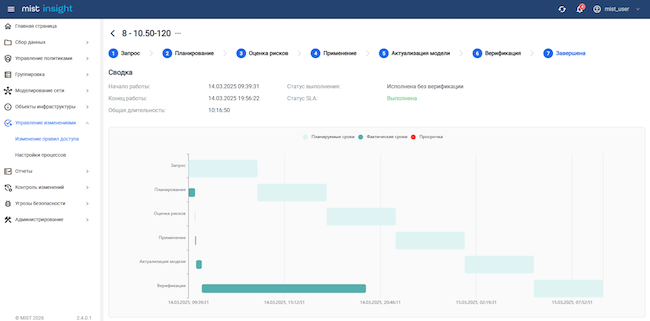

Рисунок 19. Создание нового сценария процесса

Продемонстрировать настройку процесса внесения изменений в сетевую инфраструктуру можно на примере автоматизированной обработки заявки на трассировку из пункта А в пункт Б. Данный модуль позволяет наглядно отобразить начало и конец маршрута, а также сетевые порты, которые должны быть открыты для беспрепятственного прохождения трафика.

Рисунок 20. Сводная информация по заявке на изменение доступа

На стадии планирования пользователь увидит запланированные в системе изменения: например, правило, которое следует добавить относительно конкретного объекта. Это существенно облегчает работу сетевых администраторов.

Рисунок 21. Пример запланированных в системе изменений

Следующий шаг — оценка рисков. На данном этапе MIST Insight сопоставляет вносимые изменения с настроенными политиками ИБ и оценивает их возможные последствия. Если выявлены несоответствия, система укажет на это ещё до их применения.

Анализ векторов атак: уязвимости, нарушители, угрозы

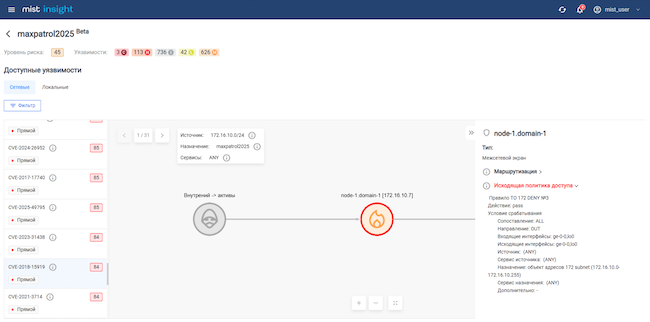

MIST Insight содержит готовые интеграции со сканерами и базами данных для получения данных об активах и уязвимостях. Сопоставляя эту информацию с актуальной топологией сети, система моделирует векторы атаки и показывает пользователю, какие хосты наиболее уязвимы.

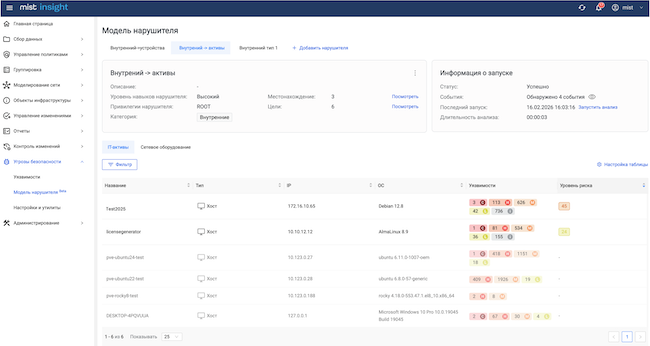

Модуль «Угрозы безопасности» упрощает процесс их приоритизации, снижая нагрузку на специалистов ИБ без ущерба для безопасности. Моделирование действий нарушителя и автоматический расчёт вектора атаки дают возможность быстро оценить, какие из критичных уязвимостей действительно могут быть использованы потенциальным злоумышленником в вашей сети.

Рисунок 22. Построение модели нарушителя для внутренних хостов

В этом разделе у пользователя есть возможность создать неограниченное количество моделей нарушителя через кнопку «Добавить нарушителя». Для этого необходимо задать его уровень навыков (скилы), привилегии (root/user/none), местонахождение (например, конкретную подсеть) и цели. В качестве целей можно указывать различные хосты, устройства или подсети.

Создав модель нарушителя, по ней можно запустить анализ, т. е. смоделировать возможные действия нарушителя относительно вашей сетевой инфраструктуры по указанным вводным. По итогам такой проверки пользователь видит не только общий список имеющихся на хостах/устройствах уязвимостей, но и возможность их эксплуатации злоумышленником. Таким образом пользователь может воочию увидеть перечень активов, уязвимых для атак. Это упрощает приоритизацию угроз, позволяя быстрее выявить наиболее опасные уязвимости.

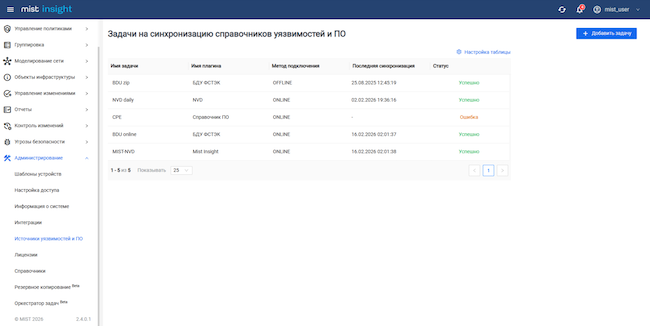

Рисунок 23. Информация по реально доступной потенциальному злоумышленнику уязвимости

Стоит отметить, что сам вендор не ведёт базу уязвимостей, а получает её из открытых источников через интегрированные плагины. Среди них — базы CPE, NVD и БДУ ФСТЭК России. Посмотреть их актуальный список можно в разделе «Администрирование». Также разработчик добавил собственный коннектор для загрузки актуальной базы NVD через «зеркало», который позволяет получать расширенный список уязвимых версий ПО.

Рисунок 24. База уязвимостей в MIST Insight

Помимо загрузки базы уязвимостей MIST Insight получает данные об ИТ-активах от сканеров защищённости, которые сами находят уязвимости на сетевых устройствах. На момент написания обзора система интегрирована с RedCheck, ExploitDog и MaxPatrol 27.4. В дальнейшем вендор планирует расширить перечень поддерживаемых интеграций. Актуальный список отображается в разделе «Загрузка ИТ-активов» (модуль «Сбор данных»).

Выводы

MIST Insight — это современная NSPM-система, обладающая всеми необходимыми функциями для контроля сетевой инфраструктуры любого масштаба. Версия 2.4.0 продукта отражает улучшения, внесённые вендором на основе актуальных практик ИБ и реальных потребностей клиентов, выявленных в ходе использования системы. В дальнейшем разработчик планирует и дальше расширять функциональные возможности продукта за счёт добавления ресертификации правил доступа и отзыва доступа. А уже в текущей версии MIST Insight пользователям доступны такие новые функции, как оркестратор задач и выявление дублирующихся объектов в бета-версии.

Достоинства:

- Продукт включён в Реестр отечественного ПО (реестровая запись № 17592 от 17.05.2023).

- Гибкая модульная архитектура MIST Insight позволяет автоматизировать существующие процессы, предоставляя детальные ответы о состоянии корпоративной сети.

- Возможность вертикального и горизонтального масштабирования.

- Автоматическая проверка конфигураций оборудования на соответствие политикам, стандартам и лучшим практикам ИБ позволяет вести непрерывный контроль и отслеживать все сетевые модификации.

- Динамическая карта сети, которая обновляется автоматически при любых изменениях, обеспечивая мгновенный доступ к достоверной топологии инфраструктуры.

- Анализ маршрутов трафика по модели сети производит автоматический контроль соответствия политике сегментации и проверяет, отвечают ли текущие настройки оборудования принятым в организации правилам сетевого доступа.

- Формирование и сегментация сетевых зон в строгом соответствии с требованиями стандартов PCI DSS и NIST.

- Выявление уязвимостей в сетевом оборудовании с использованием актуальных баз данных, включая БДУ ФСТЭК России и NIST NVD.

- Совместимость с сетевыми решениями отечественных разработчиков, в частности, NGFW ведущих ИТ-вендоров.

Недостатки:

- Отсутствие сертификата ФСТЭК России.

- Ограниченный перечень поддерживаемых ОС для развёртывания системы.

- Нет рекомендаций по устранению выявленных уязвимостей.