Сертификат AM Test Lab

Номер сертификата: 122

Дата выдачи: 03.07.2013

Срок действия: 03.07.2018

1. Работа с InfoWatch Traffic Monitor Enterprise

1.1 Настройка ролевых политик InfoWatch Traffic Monitor Enterprise

1.2 Работа с конфигурациями InfoWatch Traffic Monitor Enterprise

1.3. Тестовый пример перехвата утечки по протоколу HTTP

Работа с InfoWatch Traffic Monitor Enterprise

К сожалению, ввиду сложности InfoWatch Traffic Monitor Enterprise, нет возможности в рамках одного обзора скрупулёзно разобрать и показать все его возможности и сценарии использования. Поэтому, работа InfoWatch Traffic Monitor Enterprise будет описана на примере перехвата трафика по протоколу HTTP.

Действия, которые можно выполнять в консоли управления тому или иному пользователю, ограничивается набором привилегий, которые назначаются пользователю. Привилегии применяются к пользователю в соответствии с ролью, назначенной пользователю.

Настройка ролевых политик InfoWatch Traffic Monitor Enterprise

Предустановленными являются две роли Администратор и Офицер безопасности. Вопреки стереотипам, роль Администратор обладает намного меньшими привилегиями, чем Офицер безопасности.

Роль Администратор обладает привилегиями необходимыми для управления пользователями, ролями и зонами ответственности.

Роль Офицер безопасности обладает всем остальными привилегиями, кроме привилегий, которые назначены роли Администратор.

Также предустановленными являются два пользователя консоли управления: Administrator и Officer. Пользователю Administrator назначена роль Администратор, а пользователю Officer назначены роли Администратор и Офицер безопасности.

Для дополнительного контроля доступа к перехваченным объектам, которые могут содержать конфиденциальную информацию, в InfoWatch Traffic Monitor Enterprise предусмотрены Зоны ответственности. Объекты, которые относятся к какой-либо из зон ответственности, будут видны только тем пользователям, которые входят в эту зону ответственности.

Таким образом, система ролей, привилегий и зон ответственности, которая применяется в InfoWatch Traffic Monitor Enterprise, позволяет создать гибкую политику доступа к перехваченным объектам, а также управления InfoWatch Traffic Monitor Enterprise, без избыточности прав.

Меню управления пользователями, ролями и зонами ответственности находится в разделе Администрирование, консоли управления.Покажем пример создания роли и пользователя.

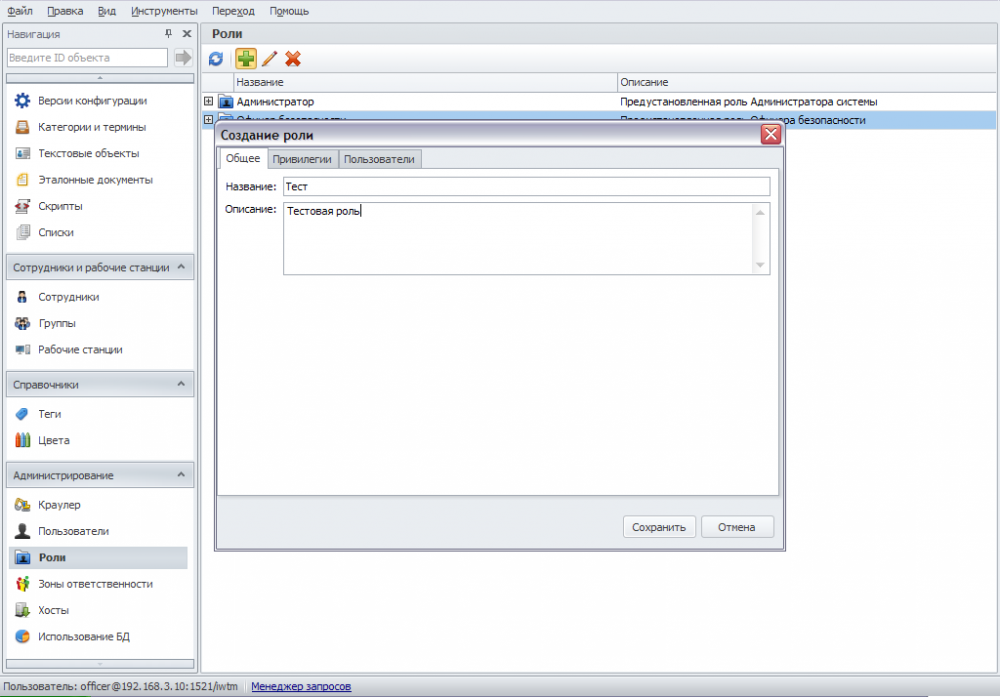

Рисунок 1. Создание новой роли. Создание имени и описания в InfoWatch Traffic Monitor Enterprise

Задаём имя роли и, если нужно, описание роли. Описание нужно для того, чтобы не было путаницы в назначениях ролей.

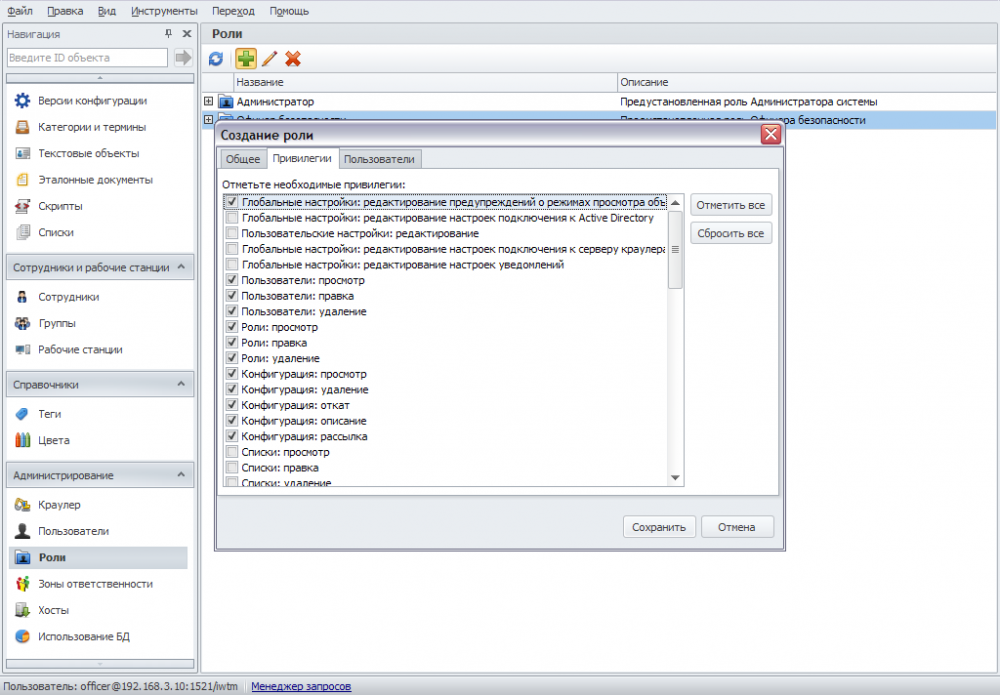

Рисунок 2. Выбор привилегий для новой роли в InfoWatch Traffic Monitor Enterprise

Нужно выбрать, какие именно привилегии доступны для этой роли.

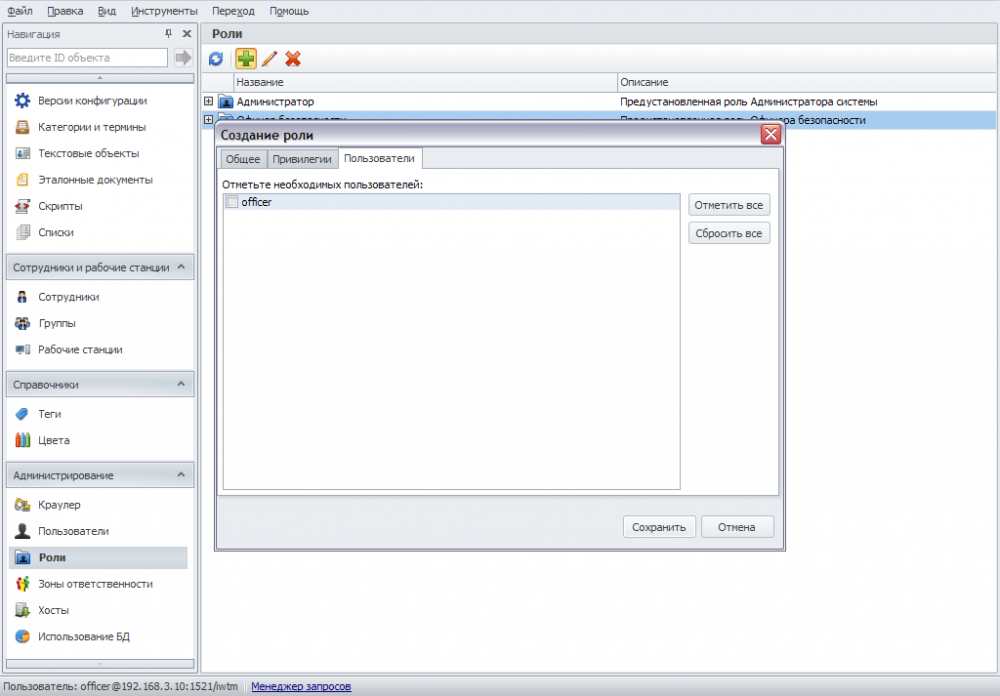

Рисунок 3. Выбор пользователей, которые будут назначены данной роли в InfoWatch Traffic Monitor Enterprise

Пока что доступен только пользователь officer. Каждой роли можно в любой момент добавить нового пользователя.

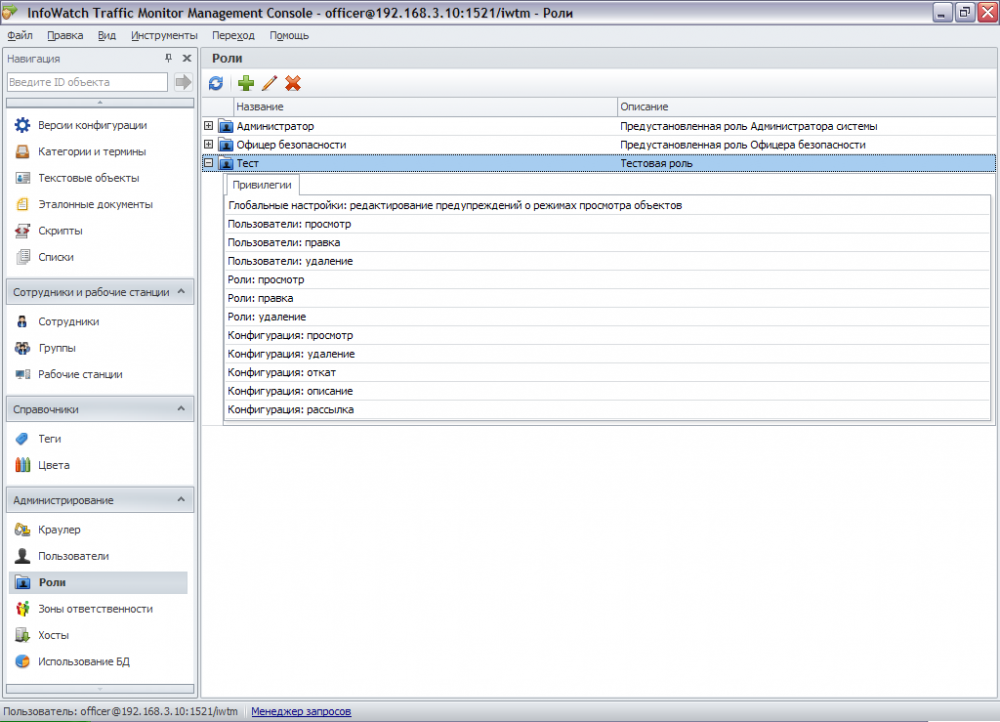

Рисунок 4. Итоговый результат создания новой роли в InfoWatch Traffic Monitor Enterprise

В консоли управления можно посмотреть какие привилегии назначены новой роли, а также какие пользователи добавлены в эту роль.

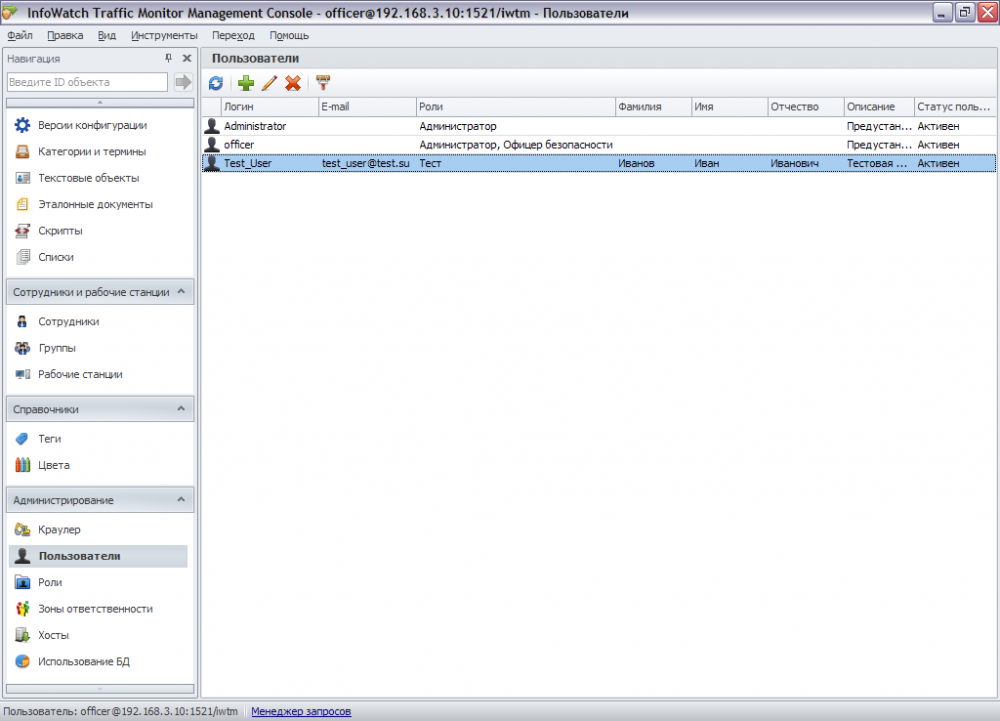

Для создания пользователя, необходимо перейти в меню Пользователи, консоли управления.

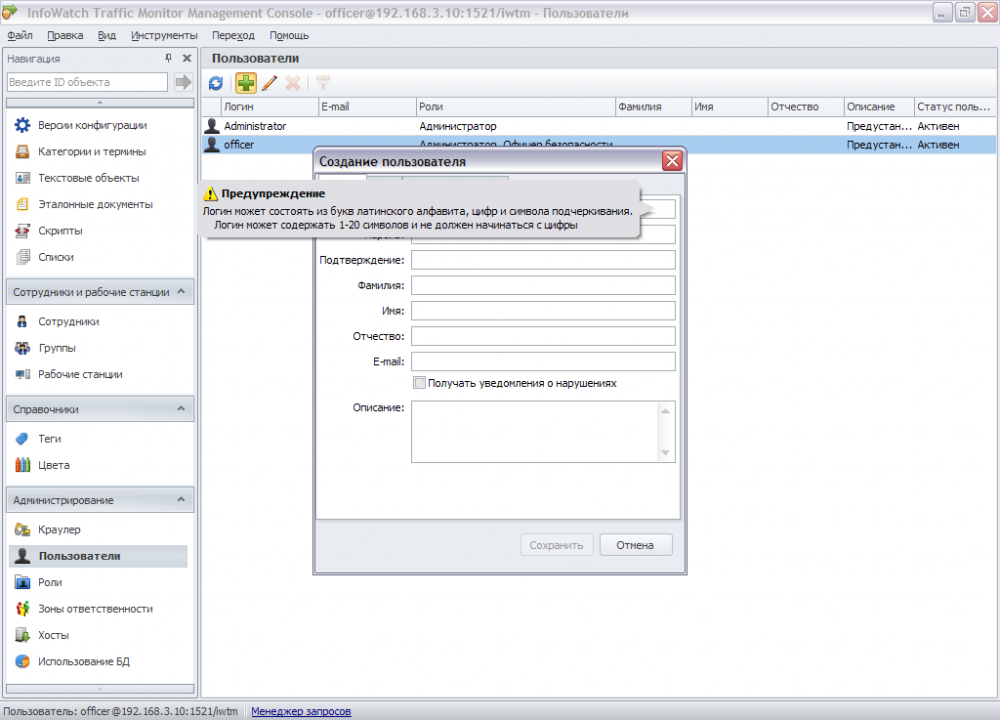

Стоит отметить, что имя пользователя не может содержать кириллические символы. Есть определённые требования к имени пользователя. Они отображаются в том случае, если был введён недопустимый символ (Рисунок 5).

Рисунок 5. Предупреждение о требованиях к имени пользователя в InfoWatch Traffic Monitor Enterprise

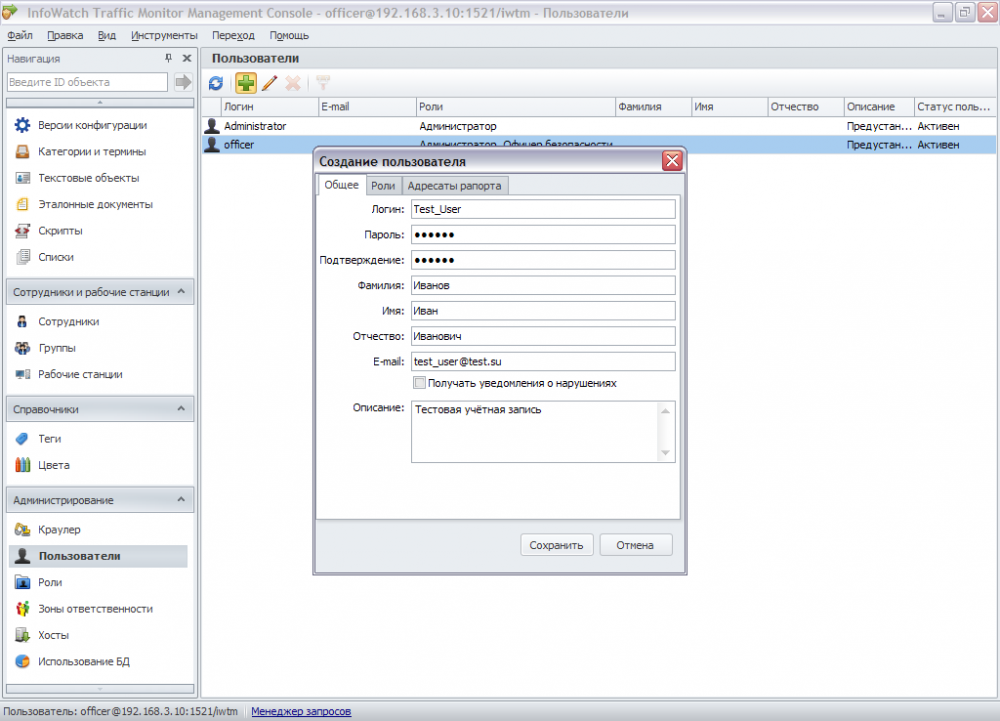

Рисунок 6. Создание новой учётной записи. Назначение учётных данных в InfoWatch Traffic Monitor Enterprise

Пароль тоже имеет определённые требования к символам, в т.ч. не может содержать кириллические символы.

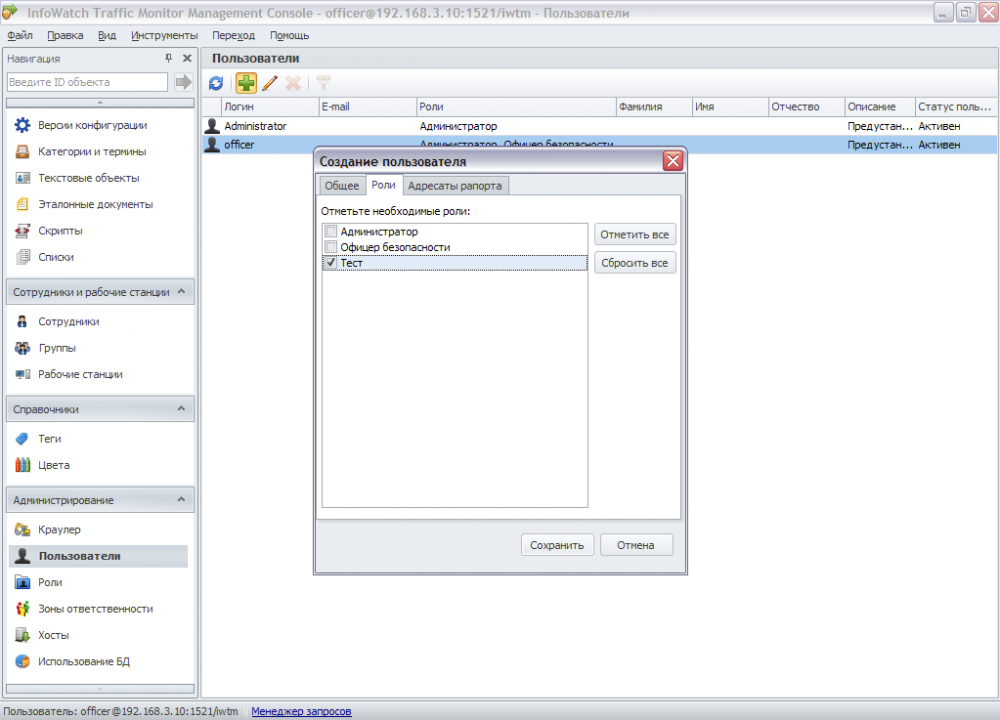

Следующий шаг – назначение ролей новому пользователю (Рисунок 7).

Рисунок 7. Назначение роли новому пользователю в InfoWatch Traffic Monitor Enterprise

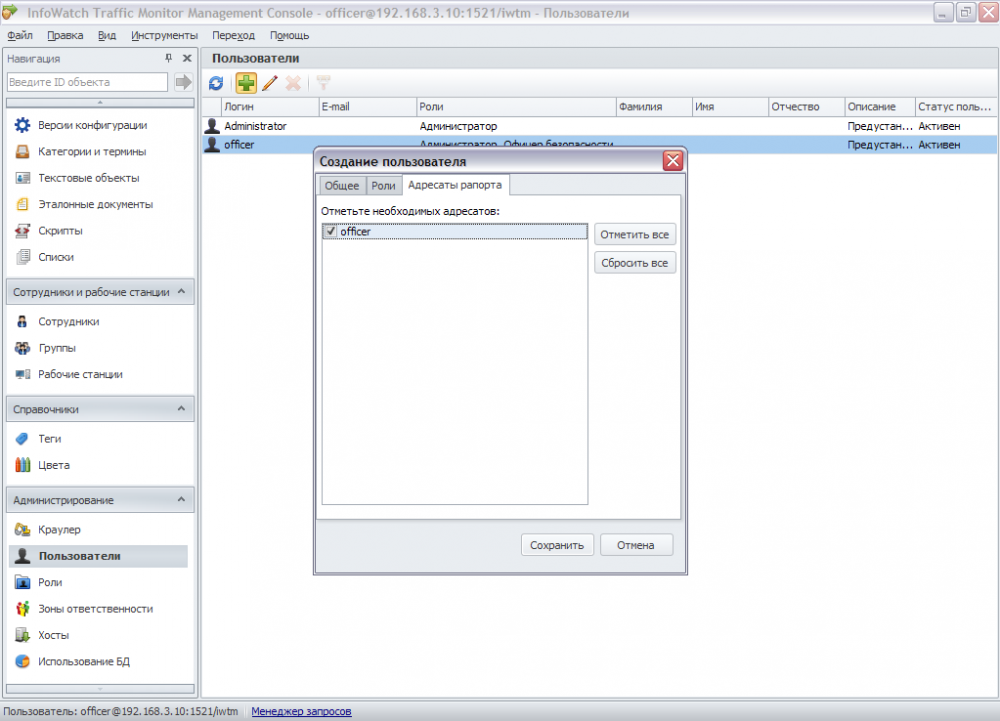

Последний шаг – указание адресатов рапорта (Рисунок 8).

Рисунок 8. Указание адресатов рапорта в InfoWatch Traffic Monitor Enterprise

В процессе дальнейшей эксплуатации системы, можно менять параметры учётной записи, но переименовать её нельзя.

В итоге, в консоли управления появляется новая учётная запись.

Рисунок 9. Список учётных записей пользователей заведённых в InfoWatch Traffic Monitor Enterprise

Также, в разделе Администрирование, находятся:

- меню Краулер, используется для управления модулем Crawler;

- меню Зоны отвественности, которое служит для управления зонами ответственности InfoWatch Traffic Monitor Enterprise;

- меню Хосты, в котором отображаются доступные хосты с установленным InfoWatch Traffic Monitor Enterprise и отображается профиль каждого хоста;

- меню Использование БД. В нём отображается состояние использование БД InfoWatch Traffic Monitor Enterprise.

Теперь поговорим о самом главном – о политиках (конфигурация) обработки и анализа объектов, которые передаются на сервер InfoWatch Traffic Monitor Enterprise.

Все объекты, которые передаются на сервер InfoWatch Traffic Monitor Enterprise обрабатываются в соответствии с действующей версией конфигурации.

Работа с конфигурациями InfoWatch Traffic Monitor Enterprise

Что же из себя представляет конфигурация? Конфигурация - это набор необходимых настроек и правил мониторинга и анализа данных, а также проверки объектов.

Работа с конфигурациями ведётся в разделе Конфигурация, консоли управления.

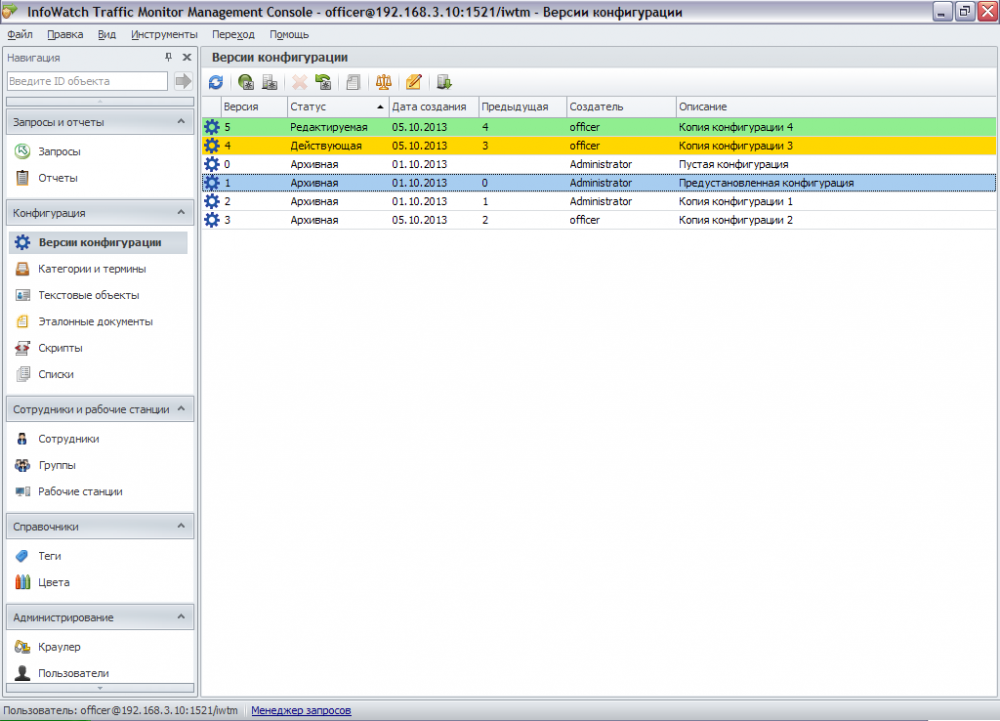

Рисунок 10. Список версий конфигураций, сохранённых на сервере в InfoWatch Traffic Monitor Enterprise

Конфигурации разделяются на:

- Действующая. Текущая действующая версия конфигурации, согласно которой осуществляется мониторинг и анализ данных, а также проверка объектов. Она является активной и загружена на сервер;

- Редактируемая. Это копия действующей конфигурации. После того как все необходимые параметры будут заданы, её можно загрузить на сервер и сделать активной;

- Архивная. Копия бывшей активной конфигурации. Эта конфигурация не может быть отредактирована, но, в случае необходимости, можно вернуть в работу эту версию конфигурации.

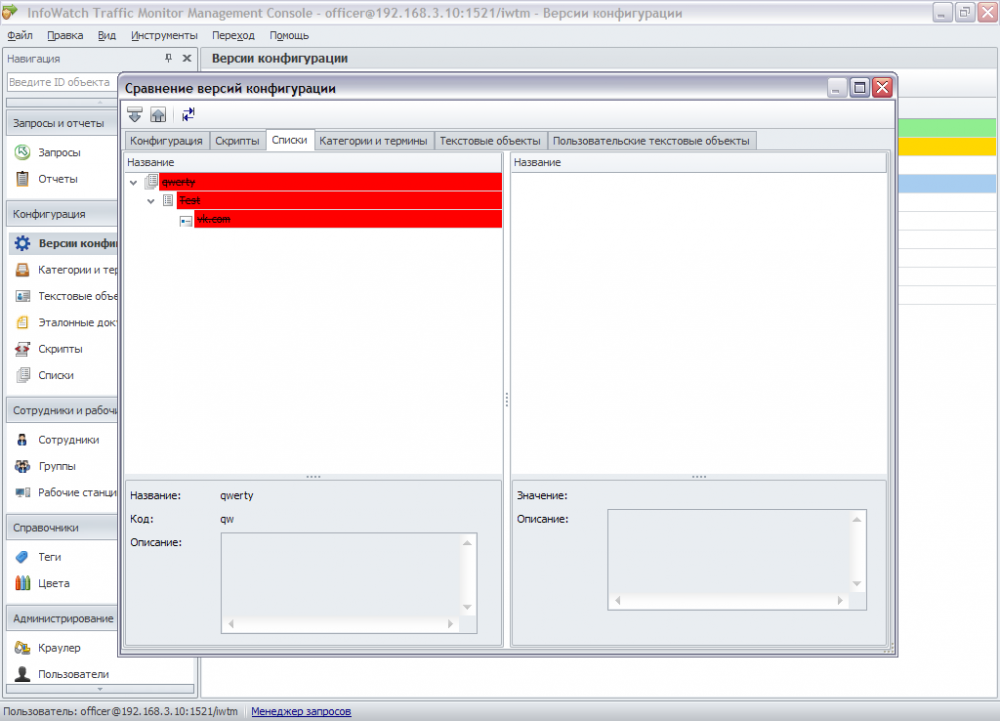

Для анализа изменений между разными версиями конфигураций разработчиками предусмотрена возможность сравнения двух различных версий конфигураций (Рисунок 11).

Рисунок 11. Сравнение конфигураций в InfoWatch Traffic Monitor Enterprise

Это очень удобная и полезная функциональная возможность, особенно при работе с конфигурациями большой сложности.

Итак, какие параметры включены в конфигурацию?

- Классификатор;

- База эталонных документов;

- Списки;

- Текстовые объекты;

- Сценарии анализа объектов.

Рассмотрим вкратце, что из себя представляют эти параметры.

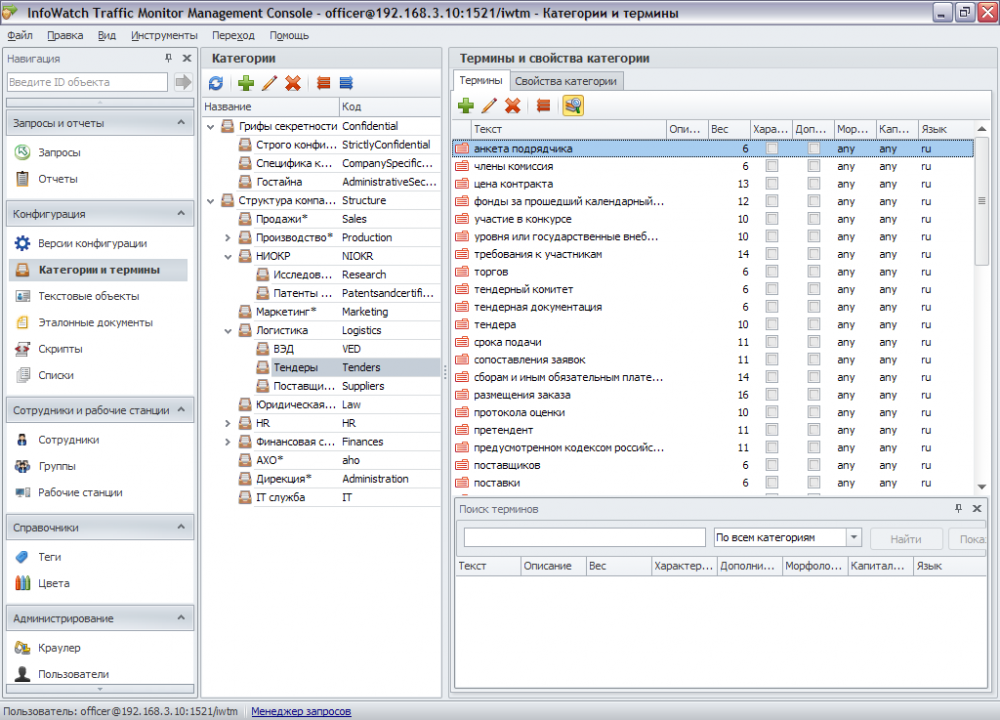

Классификатор. Классификатор - это специальная база данных, которая содержит в себе дерево категорий. Каждая категория содержит термины – слова и выражения, по которым можно определить принадлежность документа к конфиденциальной информации, а также тематику документа.

В InfoWatch Traffic Monitor Enterprise присутствует предустановленная обширная база категорий и терминов, которая охватывает множество родов деятельности. При этом предусмотрена возможность создания своих категорий и терминов.

Рисунок 12. Пример дерева категорий и списка терминов, присутствующих в InfoWatch Traffic Monitor Enterprise

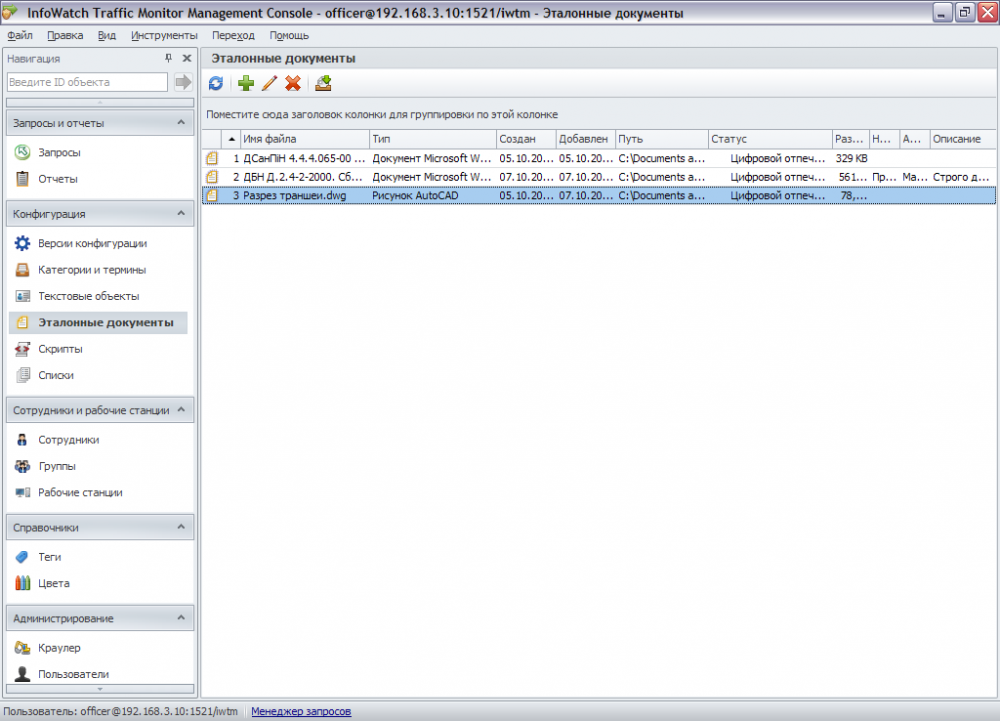

База эталонных документов. Практически в любой компании есть определённое количество важных конфиденциальных документов, писем, приказов, отчётов и прочего. Для того, чтобы установить контроль за движением этой информации можно использовать технологию цифровых отпечатков. Действует это так: нужный документ заносится в базу эталонных документов, с него снимается цифровой отпечаток. После этого, перехваченные объекты, которые отправляются по электронной почте или, к примеру, отправляются на печать, сверяются с базой эталонных документов. Ищутся цитаты эталонных документов, применяется лингвистический анализ и другие технологии.

Рисунок 13. Список документов, помещённых в базу эталонных документов в InfoWatch Traffic Monitor Enterprise

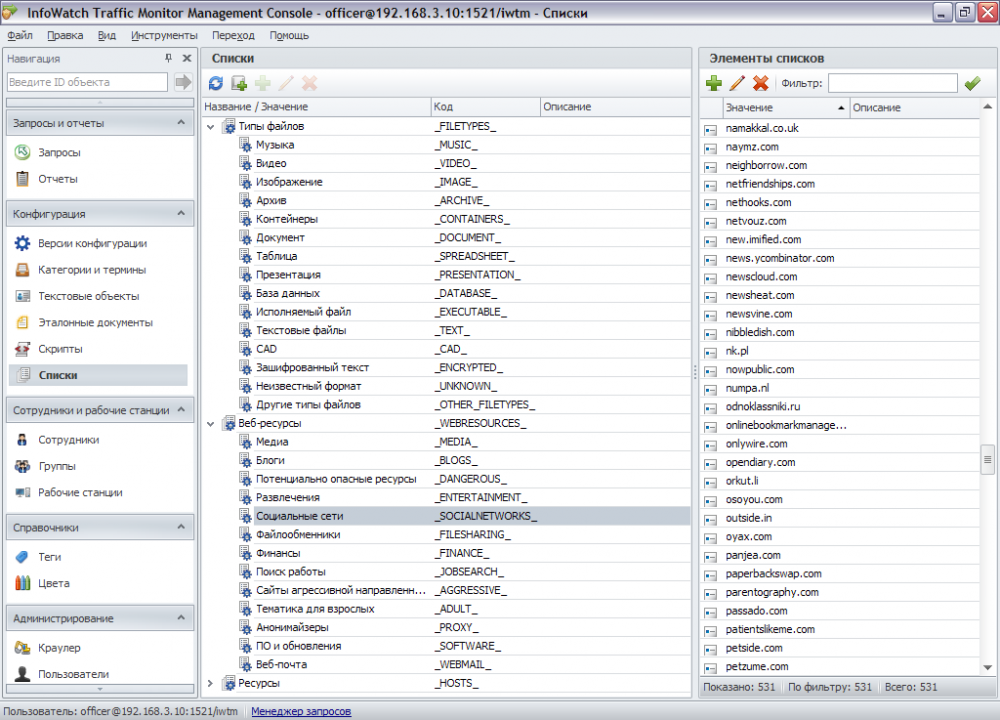

Списки - это наборы однотипных элементов, который используется в сценариях анализа объектов. Списки могут объединяться в группы, которые тоже могут использоваться в сценариях анализа объектов. Пользователю предоставлена возможно создания собственных списков и групп списков.

В InfoWatch Traffic Monitor Enterprise очень большая база списков, в которую включены различные url- и IP-адреса, типы файлов и прочее.

Рисунок 14. Предустановленные списки в InfoWatch Traffic Monitor Enterprise

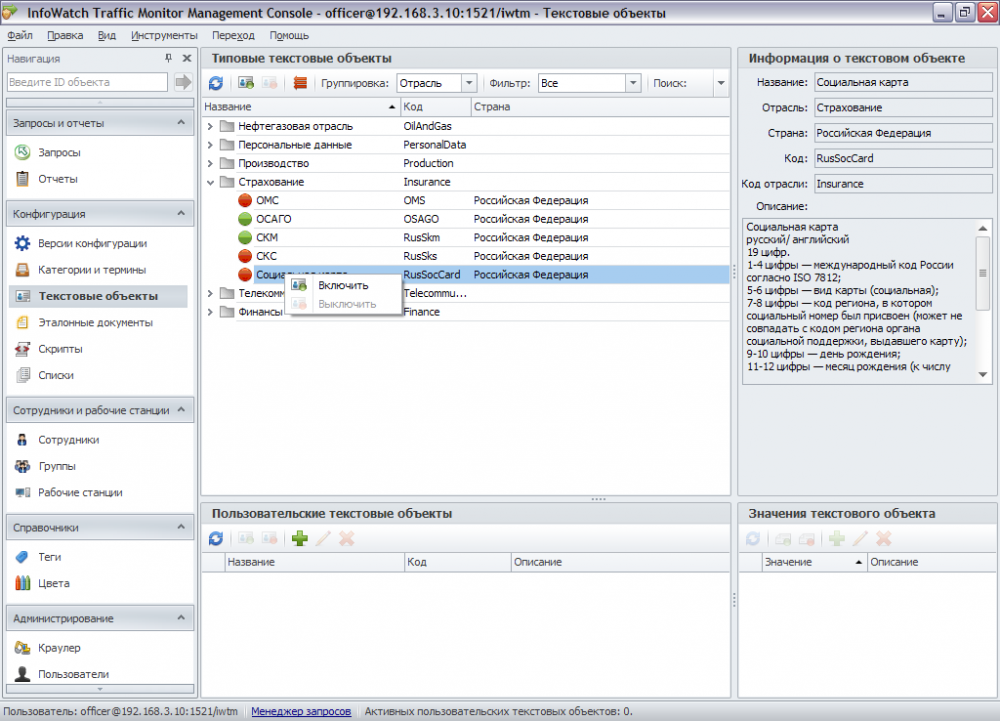

Текстовый объекты. Текстовые объекты представляют собой данные с фиксированной структурой. К ним можно отнести номера паспортов, кредитных карт, трудовых книжек, банковских счетов и многое другое. Естественно, что нужен жёсткий контроль над конфиденциальностью подобных данных. С InfoWatch Traffic Monitor Enterprise существует большое количество предустановленных шаблонов текстовых объектов, которые наиболее часто встречаются в различных сферах бизнеса. Предусмотрена возможность создания и пользовательских текстовых объектов.

При включении нужных текстовых объектов, система начинает применять технологию контентного анализа к перехваченным объектам на предмет наличия в них текстовых объектов, которые заданы для анализа.

Рисунок 15. Предустановленные шаблоны текстовых объектов в InfoWatch Traffic Monitor Enterprise

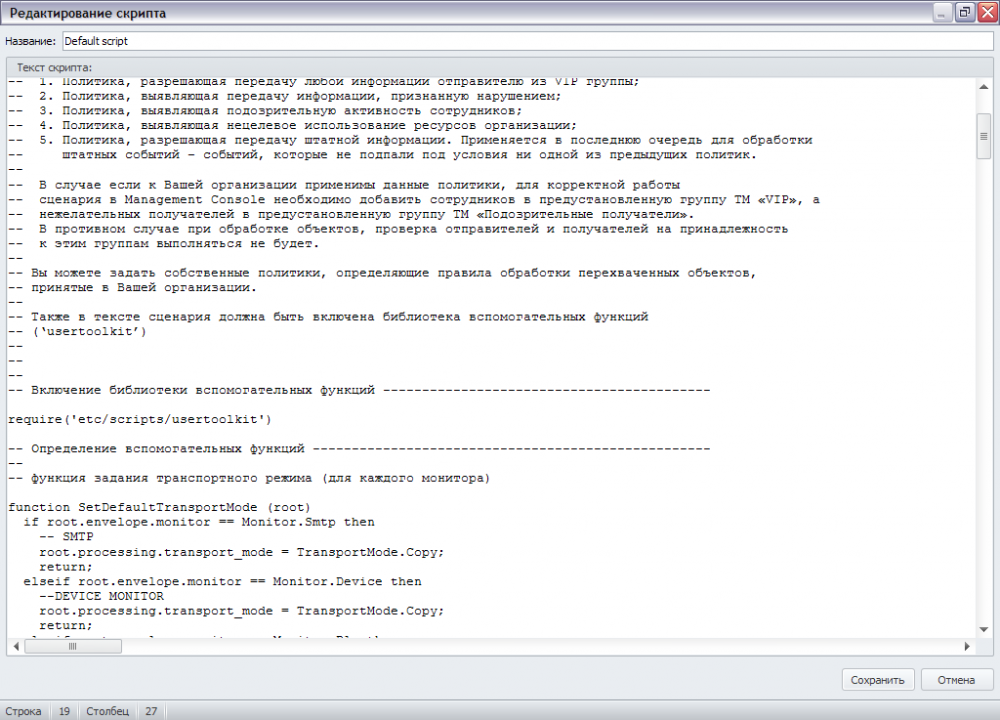

Сценарии анализа объектов. Это ключевая функция, совокупность правил, которые применяются для обработки и анализа всех перехваченных объектов системой InfoWatch Traffic Monitor Enterprise. По сути, представляет собой скрипт, написанный на языке LUA. В системе присутствует предустановленный сценарий. Но, естественно, в каждом случае внедрения InfoWatch Traffic Monitor Enterprise будет написан свой уникальный сценарий под конкретного заказчика.

Рисунок 16. Пример части сценария анализа объектов в InfoWatch Traffic Monitor Enterprise

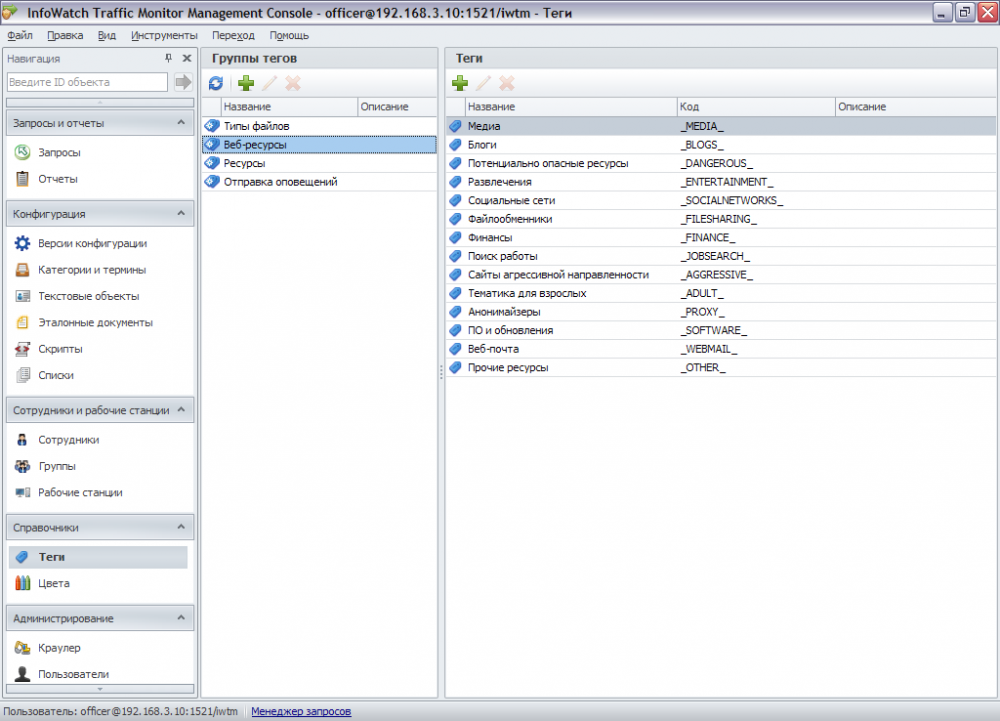

Для корректной работы сценария анализа объектов в InfoWatch Traffic Monitor Enterprise, необходимо, также, настроить справочники. В раздел Справочники, консоли управления, включены два пункта меню: теги и цвета.

Теги необходимы для категоризации объектов и являются текстовыми метками, которые дают краткую характеристику объекту.

Рисунок 17. Список предустановленных тегов в InfoWatch Traffic Monitor Enterprise

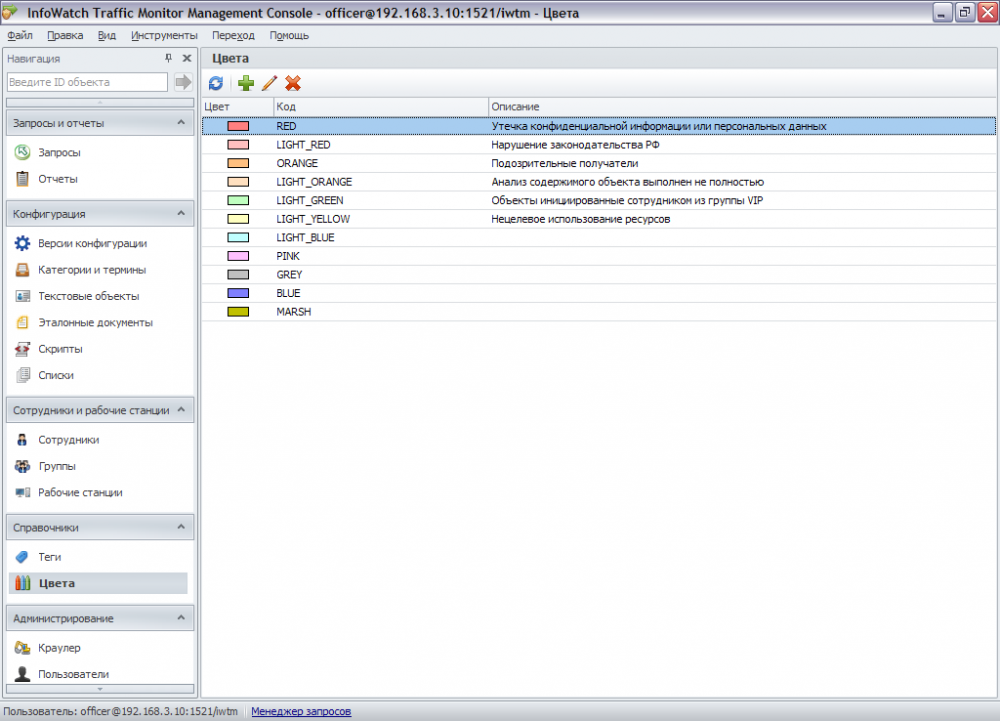

Цвета. Цветовые метки необходимы для придания наглядности результатов анализа объектов.

Рисунок 18. Предустановленная цветовая схема в InfoWatch Traffic Monitor Enterprise

Теперь кратко расскажем о разделе Справочники и сотрудники, консоли управления.

Этот раздел предназначен для использования в том случае, если система интегрирована с Microsoft Active Directory. Интеграция с Microsoft Active Directory сильно облегчает работу с перехваченными объектами за счёт учёта информации об отправителях, получателях и рабочих станциях.

И, для большей наглядности, покажем небольшой пример работы InfoWatch Traffic Monitor Enterprise.

Заодно расскажем о анализе результатов перехвата и системе отчётности.

Тестовый перехват перехват утечки по протоколу HTTP при помощи InfoWatch Traffic Monitor Enterprise

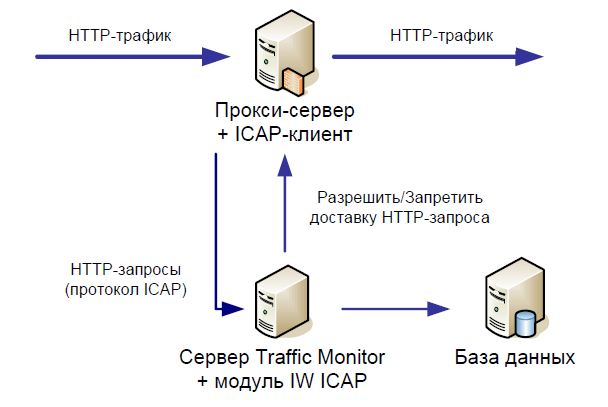

В качестве тестового примера мы смоделировали работу InfoWatch Traffic Monitor Enterprise по следующей схеме (рисунок 19).

Рисунок 19. Схема работы InfoWatchTrafficMonitor Enterprise для тестового примера

В нашем тестовом стенде присутствуют:

- Интернет-шлюз, развёрнутый на FreeBSD 9.2 + Squid 3.3.8;

- Сервер InfoWatch Traffic Monitor Enterprise;

- Две рабочие станции с доступом к сети Интернет.

Для показа результатов работы мы подготовили небольшую тестовую конфигурацию InfoWatch Traffic Monitor Enterprise.

После этого мы осуществляли передачу разных данных по каналам ICQ и HTTP.

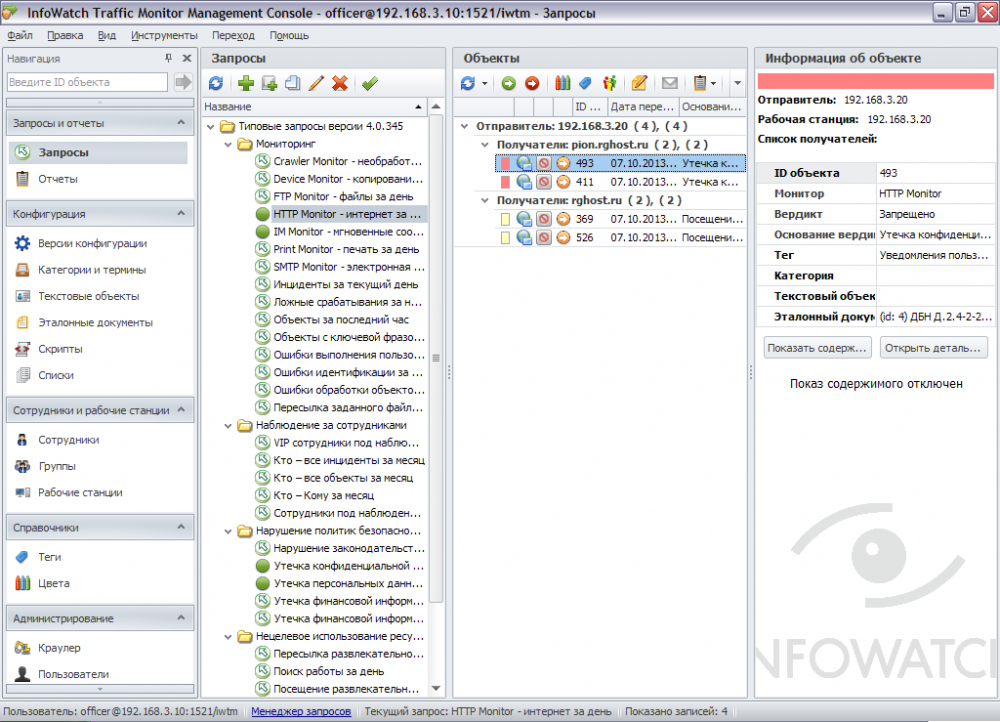

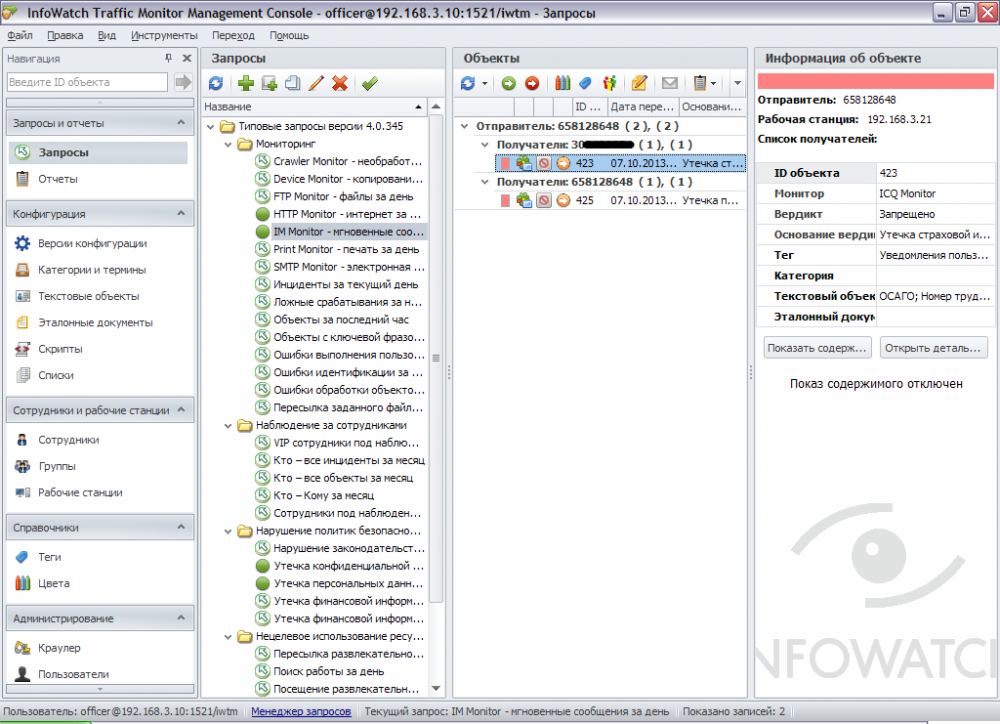

Для просмотра и анализа результатов работы, офицер безопасности может выполнять различные запросы и смотреть отчётность. Соответствующие пункты меню доступны в разделе Запросы и отчёты, консоли управления.

В InfoWatch Traffic Monitor Enterprise существует предустановленный, достаточно обширный, набор запросов и отчётов. При этом можно составлять и пользовательские запросы и отчёты.

Стоит отметить, что одновременно, в менеджере запросов могут находиться не более 5 запросов.

Запросы могут выполняться как вручную, так и с определённым интервалом обновления.

Попробуем выполнить ряд запросов.

Рисунок 20. Результат выполнения запроса HTTP-монитор в InfoWatch Traffic Monitor Enterprise

Как видно из скриншота, были обнаружены попытки передачи конфиденциальной информации, попытка была заблокирована. А также была попытка посетить ресурс из списка развлекательных ресурсов.

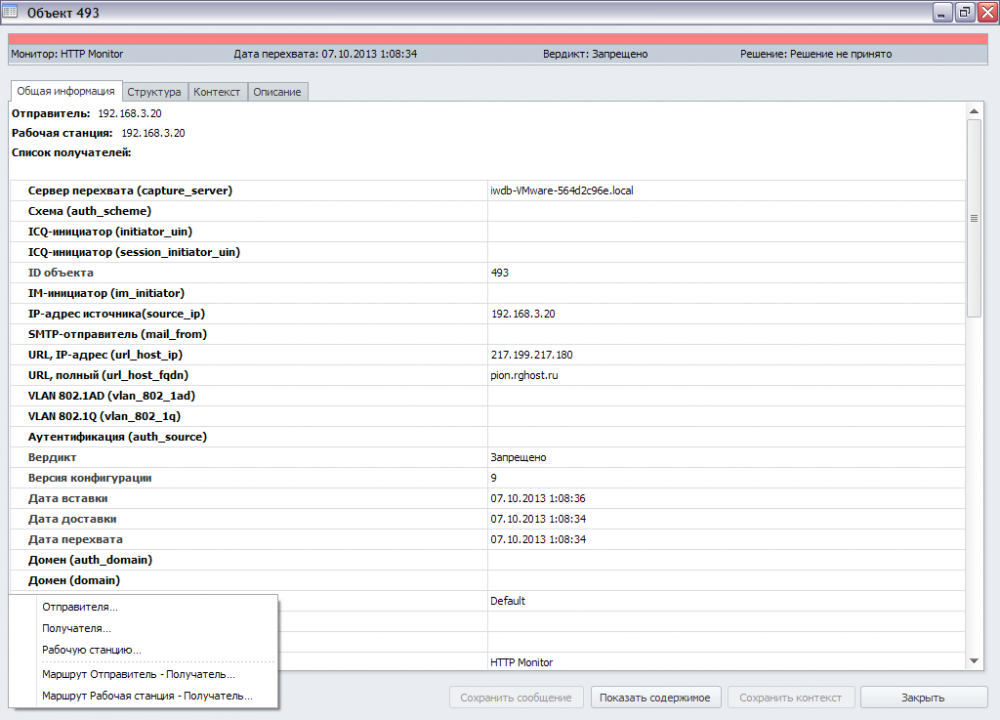

По любому инциденту можно получить детальную информацию.

Рисунок 21. Просмотр детальной информации об инциденте. Общая информация в InfoWatch Traffic Monitor Enterprise

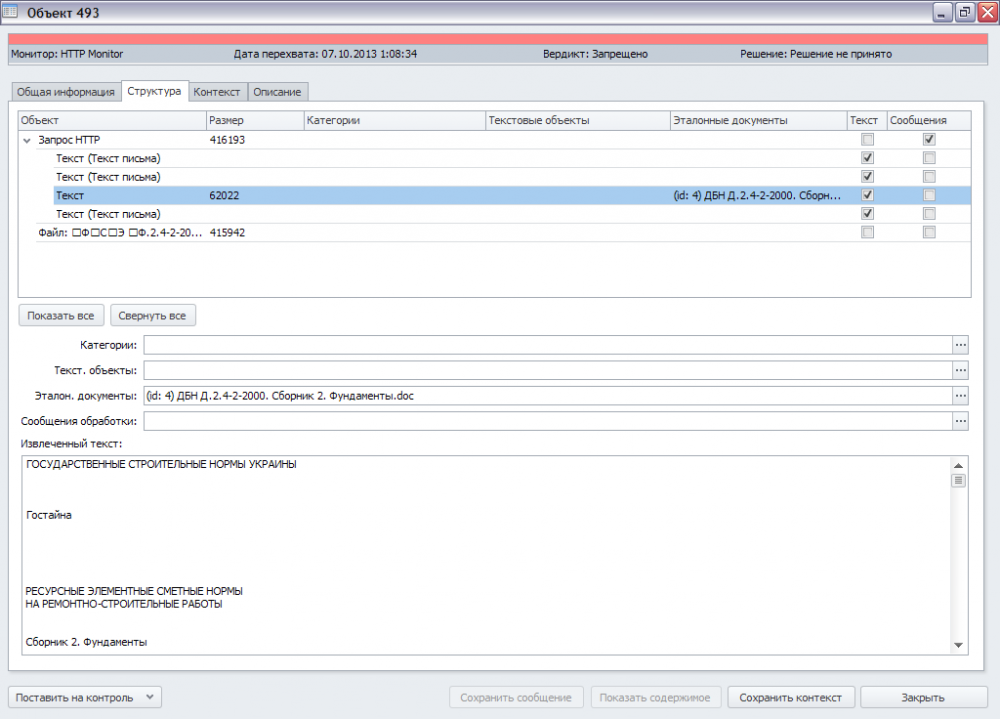

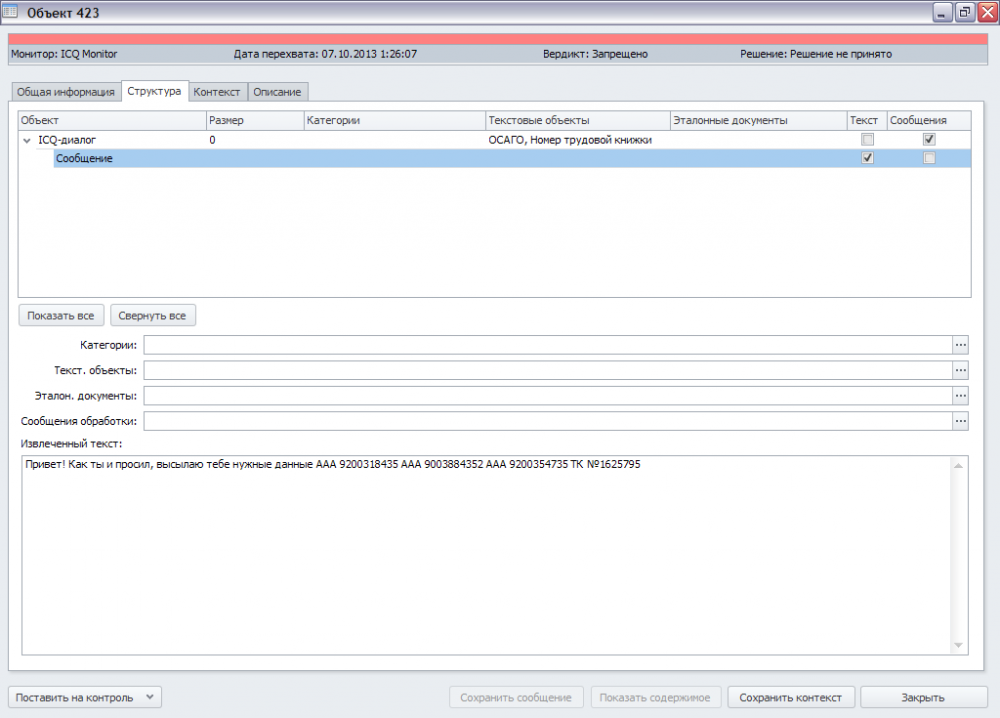

Рисунок 22. Просмотр детальной информации об инциденте. Структура в InfoWatch Traffic Monitor Enterprise

Как видно из скриншота, возможно даже отображение содержимого перехваченного объекта. По умолчанию содержимое сообщения не отображается, но офицер безопасности может его просмотреть. Попутно будет показано уведомление о том, что данные могут носить личный характер.

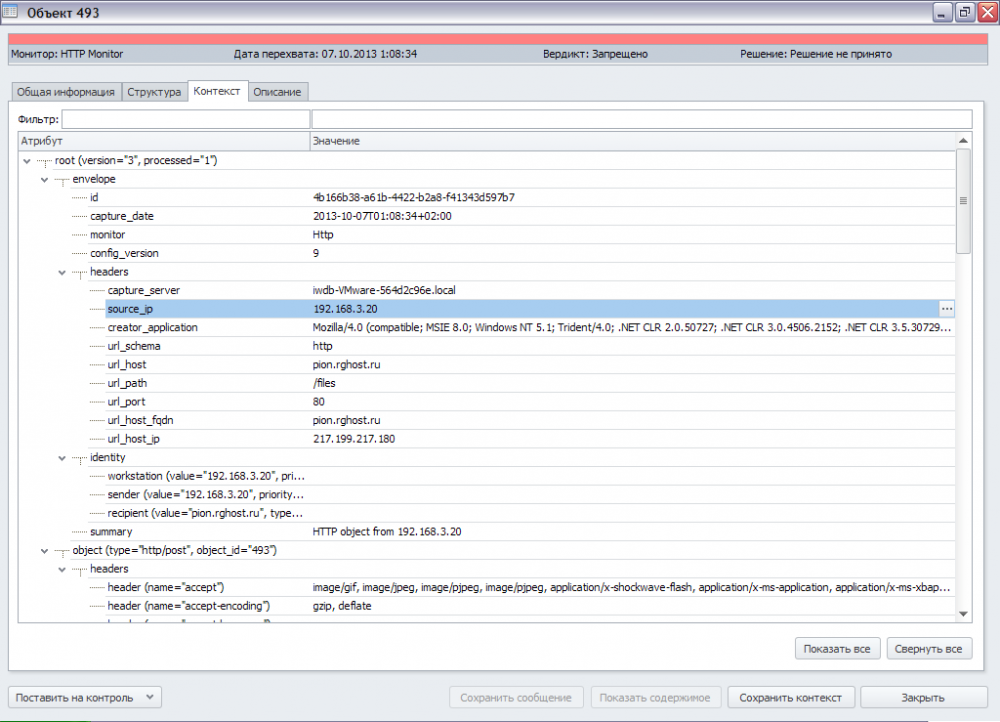

Рисунок 23. Просмотр детальной информации об инциденте. Контекст в InfoWatch Traffic Monitor Enterprise

Здесь мы видим самую разнообразную дополнительную информацию технического характер о перехваченном сообщении.

Теперь попробуем выполнить запрос IM-монитор и посмотреть, какие данные были заблокированы InfoWatch Traffic Monitor Enterprise.

Рисунок 24. Результат выполнения запроса IM-монитор в InfoWatch Traffic Monitor Enterprise

На этом скриншоте мы видим, что была попытка отправки страховой информации постороннему лицу.

Примечательно то, что InfoWatch Traffic Monitor Enterprise позволяет полностью просматривать сообщения IM, что хорошо видно на рисунке 25.

Рисунок 25. Детальная информация о IM-сообщениях в InfoWatch Traffic Monitor Enterprise

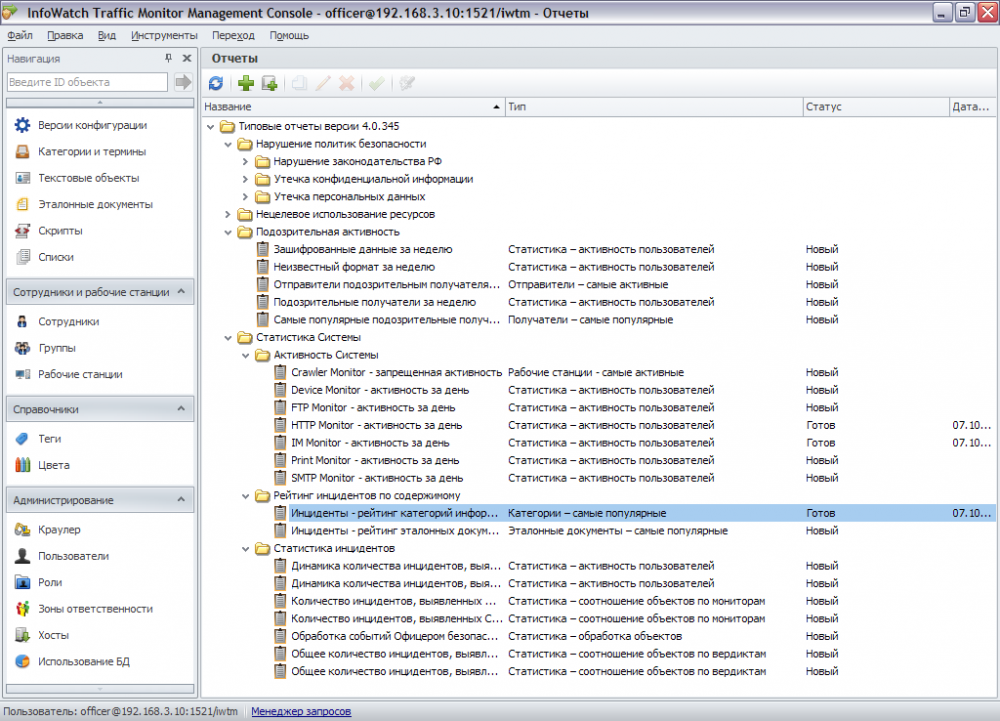

Для статистического анализа ситуации с анализом и обработкой объектов в целом, предусмотрено большое количество готовых предустановленных шаблонов отчётности. При необходимости, можно создавать и свои шаблоны отчётности.

Рисунок 26. Дерево предустановленных шаблонов в InfoWatch Traffic Monitor Enterprise

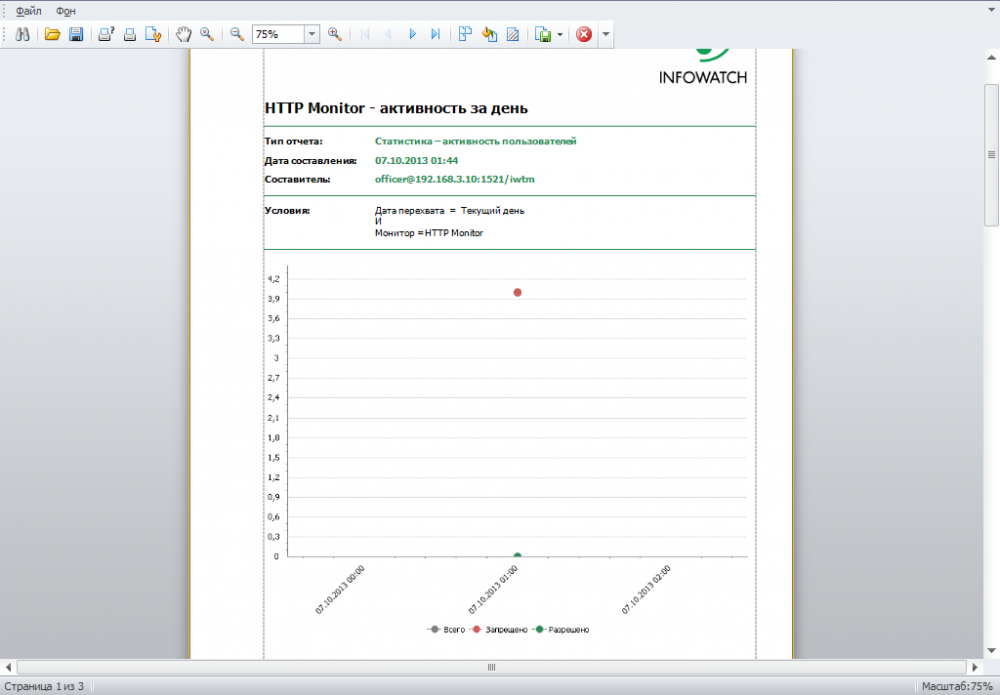

Рисунок 27. Пример выполнения отчёта HTTP-монитор, активность за день в InfoWatch Traffic Monitor Enterprise

Мы показали лишь один небольшой пример, каким образом можно использовать InfoWatch Traffic Monitor Enterprise. При этом постарались учесть самые основные аспекты.

Теперь обобщим всё вышесказанное и сделаем выводы.

Выводы

InfoWatch Traffic Monitor Enterprise - это современная, многофункциональная DLP-система корпоративного уровня. Компания InfoWatch постоянно работает над улучшением качества и расширением функциональных возможностей своих продуктов и версия InfoWatch Traffic Monitor Enterprise 4.1 не стала исключением.

Достоинства:

- Возможность кластеризации InfoWatch Traffic Monitor Enterprise. Максимальная пропускная способность модуля защиты периметра корпоративной сети в схеме кластера составляет 400 Мбит/с. Максимальная пропускная способность одного плеча кластера составляет 200 Мбит/с;

- Есть возможность резервирования. В случае выхода из строя основного сервера, любой из вспомогательных серверов становится основным, и может управлять агентами, в том числе раздавать политики и принимать теневые копии;

- Интеграция со сторонними решениями (прокси серверы с поддержкой ICAP, Microsoft Lync (Office Communicator), DeviceLock, Lumension Device Control, Microsoft Active Directory);

- Интеграция с системами мониторинга и управления событиями информационной безопасности (не только ArcSight Logger, но и IBM TSOM);

- Большее количество отслеживаемых отраслевых решений (финансы, нефтегазовая, телеком, страхование, разработка программного обеспечения);

- Наличие предустановленных шаблонов поиска конфиденциальных данных по странам (Россия, Саудовская Аравия, Казахстан, Королевство Бахрейн, ОАЭ, Вьетнам, Беларусь);

- Наличие предустановленных шаблонов точного совпадения для поиска конфиденциальных данных более чем на 25 языках;

- Большое количество поддерживаемых протоколов для анализа и перехвата;

- Возможность распознавания голосового трафика;

- Контроль отправки SMS через Skype и протоколы XMPP и MMP;

- Определение и разбор трафика на большее количество блогосфер и социальных сетей (LiveJournal, LiveInternet, Diary.ru, Blogger, mylivepage.ru, WordPress, Twitter, (Вконтакте, Одноклассники, Facebook, Мой Круг, Love Planet, MySpace);

- Определение и разбор трафика на сайты по большему количеству категорий (СМИ, потенциально опасные ресурсы, развлечения, файлообменники, финансы, сайты агрессивной направленности, сайты для взрослых, анонимайзеры, ПО и обновления);

- Возможность проверки сетевых папок и хранилищ на наличие несанкционированных копий конфиденциальных данных;

- Возможность отслеживания не только текстовых документов, но и бинарных файлов (аудио- и видеофайлы, чертежи САПР и пр.);

- Возможность отслеживания движения документов в инфраструктуре;

- Улучшенные и дополненные технологии лингвистического и контентного анализа. Обработка опечаток и транслитерации.

Недостатки:

- Достаточно трудоёмкая процедура развёртывания и настройки InfoWatch Traffic Monitor Enterprise;

- Отсутствие контроля действий пользователей с конфиденциальными данными на рабочих станциях (контроль буфера обмена, контроль запуска программ, снятия скришнотов, копирования конфиденциальных данных в сетевые хранилища);

- Отсутствие контроля поисковых запросов;

- Отсутствие предустановленных политик контроля для сервисов видео- и фото-хостинга;

- Не всегда удобный и дружественный для пользователя интерфейс;

- Отсутствие возможности создания политики автоматического удаления или карантина, найденных Краулером в корпоративной сети несанкционированных копий конфиденциальных данных

В первой части обзора были рассмотрены общие сведения о продукте InfoWatch Traffic Monitor Enterprise, а также его первоначальная установка.