Сертификат AM Test Lab

Номер сертификата: 317

Дата выдачи: 26.11.2020

Срок действия: 26.11.2025

- Введение

- Архитектура Group-IB Fraud Hunting Platform

- Функциональные возможности Group-IB Fraud Hunting Platform

- Технические требования Group-IB Fraud Hunting Platform

- Применение Group-IB Fraud Hunting Platform

- Выводы

Введение

С учётом развития финансовых услуг, совершаемых через сеть «Интернет» без предоставления карты, CNP-транзакции (Card-Not-Present) и социальная инженерия стали главным трендом мошенничества с банковскими картами. Согласно данным из «Обзора операций, совершённых без согласия клиентов финансовых организаций за 2019 год», подготовленного Банком России, в 2019 году было проведено более 371,1 тыс. мошеннических транзакций типа Card-Not-Present, общая сумма ущерба в отрасли составляет почти 3 млрд рублей. Банки возмещают каждый 5-й похищенный рубль.

Кроме финансового сектора мошенничество развито и в других областях — электронной коммерции, телекоме, госсекторе. Злоумышленники могут монетизировать бонусные баллы, за счёт средств на балансе абонента провайдера приобрести платный контент или услуги для собственных нужд, получить подарочные баллы или товары и т. п. Сценариев фрода весьма много.

Для борьбы с мошенничеством используют антифрод-системы, принцип действия которых заключается в мониторинге транзакций, аутентификации владельца карты и т. д. Однако мошеннические схемы постоянно эволюционируют. К тому же транзакционный антифрод не в состоянии обеспечить противодействие мошенническим угрозам, в рамках которых используются вредоносные программы. Это связано с тем, что вся подозрительная активность осуществляется на клиентском устройстве, неподконтрольном традиционным антифрод-системам. Чтобы расширить функциональность классических транзакционных антифрод-систем, необходимо обеспечить предоставление дополнительной информации, влияющей на качество вердиктов.

Одно из таких решений, направленных на противодействие мошенничеству, предложено компанией Group-IB — это система Group-IB Fraud Hunting Platform, эволюционировавшая из продуктовой линейки Secure Bank / Secure Portal, которую мы уже обозревали в 2019 году. Платформа осуществляет сессионный анализ и позволяет выявлять мошенничество на ранней стадии, являясь превентивным средством борьбы с вредоносной активностью, а также выступает в качестве технологии для сокращения издержек на колл-центр, SMS-оповещение или расширение операционных лимитов, равно как и других затрат.

Заметим, что Group-IB Fraud Hunting Platform от Group-IB уже помогла банкам сохранить 320 миллионов рублей только за один квартал в 2020 году.

Архитектура Group-IB Fraud Hunting Platform

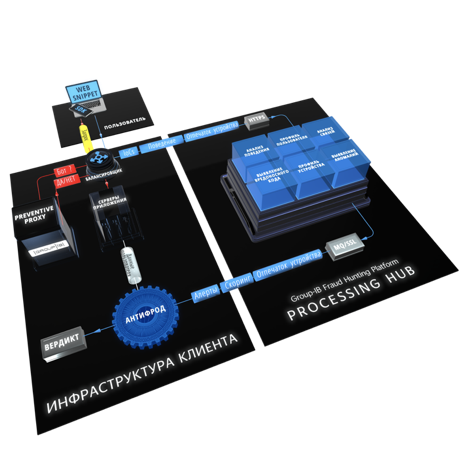

Архитектура Group-IB Fraud Hunting Platform включает в себя несколько функциональных блоков:

- Processing Hub (серверная часть Group-IB Fraud Hunting Platform);

- антибот-модуль Preventive Proxy;

- клиентский модуль (Web Snippet и Mobile SDK).

Рисунок 1. Архитектура Group-IB Fraud Hunting Platform

Processing Hub обеспечивает анализ и корреляцию данных из клиентского модуля, а также выявление мошенничества. Processing Hub может использоваться как SaaS или полностью размещаться в инфраструктуре клиента.

Клиентский модуль встраивается в мобильное и веб-приложение для сбора параметров устройства, индикаторов компрометации и поведения пользователя:

- для веб-приложений — Web Snippet (JavaScript-модуль);

- для мобильных приложений — Mobile SDK (Android и iOS).

Web Snippet или Mobile SDK с момента загрузки веб-ресурса или запуска мобильного приложения собирают и передают в Processing Hub поведенческие характеристики пользователя и окружения, в котором исполняется мобильное или веб-приложение.

Preventive Proxy — антибот-модуль в составе системы Group-IB Fraud Hunting Platform. Preventive Proxy анализирует и применяет политики реагирования на бот-активность: выявляет автоматизированные средства для сбора данных и совершения действий на защищаемом ресурсе.

Функциональные возможности Group-IB Fraud Hunting Platform

Group-IB Fraud Hunting Platform предназначена для защиты от любых видов платёжного мошенничества, для выявления кросс-канальных и кросс-клиентских атак, а также для сокращения бизнес-издержек.

Group-IB Fraud Hunting Platform выявляет следующие виды фрода:

- манипуляция бонусными баллами (покупка товаров на бонусные баллы, хищение баллов, получение welcome-баллов);

- хищения с использованием социальной инженерии (подложные сайты, мошеннические рассылки и звонки, действия посредством социальных сетей);

- мошенничество с учётной записью пользователя (несанкционированный доступ, множественные регистрации, несанкционированные операции от имени пользователя);

- платёжное мошенничество (хищения из систем дистанционного банковского обслуживания, карточное мошенничество, подмена реквизитов);

- мошенничество с использованием вредоносных программ (веб-инъекции, мобильные троянские программы, несанкционированный удалённый доступ);

- «отмывание» денежных средств и финансирование терроризма (вывод средств через сеть аффилированных компаний, через вредоносные программы типа Dropper);

- кредитное мошенничество (подача множественных заявок, использование ворованных персональных данных);

- вредоносная бот-активность (подбор и перебор паролей, атаки с автоматическим заполнением украденных учётных данных, симуляция активности пользователя, получение веб-данных путём их извлечения со страниц веб-ресурсов);

Для реализации выявления фрода в Group-IB Fraud Hunting Platform реализованы следующие технологии.

Предотвращение всех видов бот-атак в режиме реального времени

Антибот-модуль Group-IB Fraud Hunting Platform защищает интернет-порталы и мобильные приложения от различных видов бот-активности, включая:

- скрейпинг (англ. scraping) — технологию несанкционированного получения данных путём их извлечения со страниц веб-ресурсов;

- брутфорс (англ. brute force) — взлом учётных записей и получение доступа к данным путём перебора паролей;

- кражу аккаунтов (англ. credential stuffing) — автоматический перебор скомпрометированных пар логинов и паролей для получения несанкционированного доступа к учётным записям пользователей;

- DDoS на уровне приложения («тяжёлые» запросы) — атаку на серверы мобильного или веб-приложения с целью сделать его недоступным для пользователей;

- воровство файлов cookie — вид мошенничества, с помощью которого можно получить доступ к персональным данным пользователей;

- атаку на мобильный API — технологию получения закрытой информации из серверной части мобильного или веб-приложения;

- несанкционированное использование API — прямые обращения к программному интерфейсу или его использование из сторонних или подменённых мобильных приложений;

- применение Selenium, PhantomJS и других инструментов для автоматизации действий пользователей.

Поведенческий анализ (UEBA)

Group-IB Fraud Hunting Platform анализирует поведение пользователя с помощью алгоритмов машинного обучения. Исследованию подвергаются навигация, движения курсора, скорость и последовательность нажатия клавиш, паузы и т. д. В итоге формируется индивидуальный поведенческий профиль клиента, который система в дальнейшем использует для выявления факта перехвата учётной записи мошенниками, обнаружения применяемых схем хищения денежных средств и других видов мошенничества, а также для реализации адаптивной аутентификации пользователя и выявления ботов. Такой анализ даёт возможность обнаруживать аномальное поведение и предотвращать случаи фрода, сокращая расходы на дополнительную проверку транзакций или устранение последствий мошенничества.

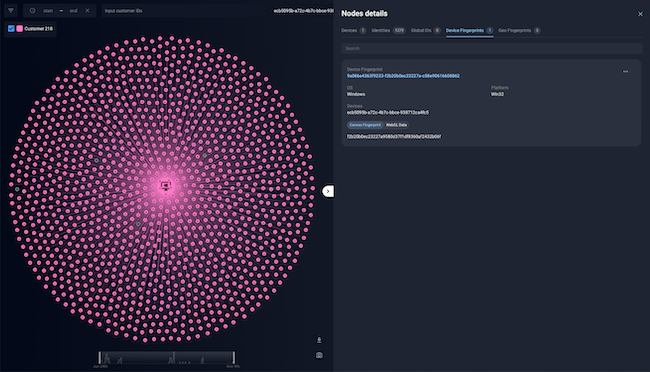

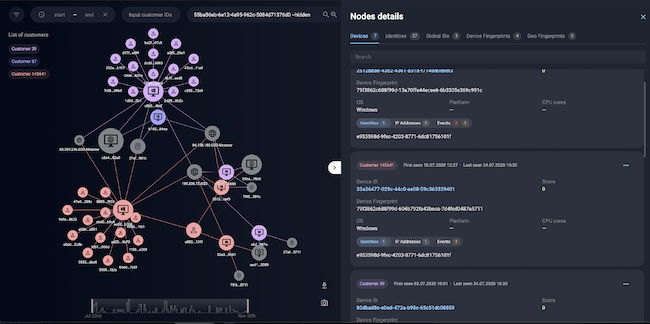

Графовый анализ для расследования инцидентов

Граф визуализирует связи между физическими устройствами и учётными записями, что упрощает аналитикам восприятие картины происходящего. Это позволяет выявить использование скомпрометированных устройств и учётных записей. Для каждого параметра, характеризующего взаимодействие пользователя с защищаемым ресурсом, можно найти другие связанные параметры, зафиксированные Group-IB Fraud Hunting Platform. На основе этих параметров и их связей можно проанализировать их взаимодействие и выявить:

- доступ в приложение из одной учётной записи со многих устройств,

- доступ в приложение из многих учётных записей с одного устройства,

- использование украденных / скомпрометированных учётных записей,

- связанные устройства, которые использовались для совершения мошеннических действий в других приложениях.

Безагентное обнаружение вредоносных программ

Group-IB Fraud Hunting Platform использует не только сигнатурный подход, но и алгоритмы поведенческого анализа приложений и пользователя, которые позволяют выявлять заражённые устройства без участия клиента и без установки дополнительного ПО. Это даёт возможность обнаруживать троянские программы (включая поддельные веб-страницы и мобильные приложения), несанкционированный удалённый доступ, веб-инъекции (атаки «человек-в-браузере»), снифферы и активность ботов.

Глобальный профиль пользователя

Group-IB Fraud Hunting Platform, сопоставляя обезличенную информацию из различных источников, создаёт глобальный профиль пользователя, охватывающий все онлайн-каналы. Понимание связей между пользователями, аккаунтами и устройствами позволяет с большей точностью отличать легитимных клиентов от злоумышленников, выявляя тем самым мошенничество с открытием счёта, «отмыванием» средств, применением социальной инженерии.

Кросс-канальная защита

Система выявляет кросс-канальные атаки, мошенничество с операциями без карты (CNP). Модуль Web Snippet и мобильный SDK Group-IB Fraud Hunting Platform позволяют коррелировать данные о поведении пользователя на его устройствах при работе через различные каналы взаимодействия с банком и детектировать широкий спектр кросс-канальных атак. В числе прочих выявляются атаки на сторонние платформы, наиболее уязвимые для мошенничества с операциями без карты — например, на интернет-магазины. Скрипт Group-IB Fraud Hunting Platform можно интегрировать в код страниц системы 3-D Secure, чтобы обнаруживать попытки обналичивания средств с украденных мошенником карт или поддельные сайты для приёма платежей.

Адаптивная аутентификация

Сбор и анализ информации об окружении клиента и его действиях на странице авторизации позволяет защитить учётные записи от взлома и несанкционированного доступа, а также упростить проверку личности пользователя, тем самым повысив конверсию за счёт упрощения процесса аутентификации и снизив издержки на дополнительные средства подтверждения личности (SMS, звонки).

Интеграция с Group-IB Threat Intelligence

Интеграция Group-IB Fraud Hunting Platform с Group-IB Threat Intelligence открывает доступ к уникальной информации о киберпреступниках, вредоносных программах, IP-адресах злоумышленников и скомпрометированных данных (логины, пароли, банковские карты), обогащает сведениями антифрод-системы и команды кибербезопасности, позволяя выявить мошеннические действия и установить злоумышленников. Это даёт возможность обнаруживать новейшие типы фрода, подготовку фишинга и других типов атак.

Мобильный SDK

Механизмы противодействия фроду в Mobile SDK позволяют идентифицировать мобильные устройства на платформах Android и iOS и выявлять мобильные троянские программы, а также собирать данные, характеризующие поведение пользователя, создавая на их основе уникальный профиль клиента.

SDK интегрируется в мобильное приложение за несколько часов, занимает мало места и работает незаметно для пользователя. При этом анализ угроз осуществляется в режиме реального времени на стороне серверной части Group-IB Fraud Hunting Platform, а не на устройстве.

Конструктор правил

Конструктор правил в Group-IB Fraud Hunting Platform позволяет не только быстро адаптировать различные правила под новые виды мошенничества, но и подстраивать Group-IB Fraud Hunting Platform под уникальные ситуации заказчика.

Цифровой отпечаток устройства

Помимо использования традиционных средств отслеживания система Group-IB Fraud Hunting Platform также собирает различные параметры устройства, которые позволяют сформировать его цифровой отпечаток. Он используется для выявления активности пользователя или мошенника с того же устройства даже при удалении истории в браузере.

Рисунок 2. Параметры цифрового отпечатка устройства во Group-IB Fraud Hunting Platform

Технические требования Group-IB Fraud Hunting Platform

Варианты интеграции Group-IB Fraud Hunting Platform в инфраструктуру клиента

Развёртывание Group-IB Fraud Hunting Platform предусматривает три варианта:

- облачное решение — гибкая и быстрая интеграция с облачной инфраструктурой клиента (SaaS);

- автономное решение в инфраструктуре клиента (on-premise) с предоставлением услуги по мониторингу (SecaaS);

- гибридное решение — смешанная реализация в соответствии с индивидуальными требованиями клиента. Например, модуль Preventive Proxy разворачивается в периметре у клиента, а Processing Hub — в облаке Group-IB.

Для защиты от ботов понадобится интегрировать модуль Web Snippet (для веб-портала) или Mobile SDK (для мобильного приложения) системы Group-IB Fraud Hunting Platform.

Preventive Proxy можно внедрить в инфраструктуру приложения или в облако Group-IB. При этом обработка трафика возможна посредством проксирования запросов через Preventive Proxy или разметки с помощью auth-request в NGINX.

Preventive Proxy также можно интегрировать в инфраструктуру приложения в виде «петли» на балансировщике запросов. В этом случае Preventive Proxy будет получать от балансировщика пользовательские запросы полностью (заголовки и тело) и в ответ передавать вердикт обратно балансировщику.

Ещё один способ интеграции — «в разрыв» между балансировщиком запросов и серверной частью (бэкендом) приложения. Тогда вердикт Preventive Proxy будет обрабатываться на бэкенде. Для запросов на статический контент можно настроить фильтрацию и перенаправление на бэкенд приложения.

API Group-IB Fraud Hunting Platform даёт возможность получать как отдельные события, так и проанализированную совокупность этих событий, включая информацию о степени их опасности. Доступна готовая интеграция с рядом антифрод-систем: Intellinx, GBG, RSA, «Фродекс FRAUDWALL», JET Detective, ЦФТ FRAMOS, «Фактура».

Group-IB Fraud Hunting Platform обогащается данными системы Group-IB Threat Intelligence (информацией о хакерах, вредоносных программах, IP-адресах злоумышленников и скомпрометированных данных).

Антифрод-аналитика и реагирование на инциденты обеспечиваются командой экспертов-криминалистов Group-IB. Предоставляются аналитическая поддержка в режиме 24x7x365, тренинги для персонала и экспресс-криминалистика.

Системные требования

В большинстве случаев Group-IB Fraud Hunting Platform развёртывается как облачное решение или в гибридном варианте. В последнем случае Preventive Proxy устанавливается в инфраструктуре заказчика.

При нагрузке в 20–30 тыс. запросов в секунду (исключая статический контент) для Preventive Proxy характерны следующие минимальные ресурсы сервера:

- ЦП — 4 ядра, 2 потока на каждое ядро;

- ОЗУ — 8 ГБ.

Модель лицензирования Group-IB Fraud Hunting Platform

Модель лицензирования Group-IB Fraud Hunting Platform реализована следующим образом:

- Защита порталов (мобильные и веб-каналы) лицензируется по количеству уникальных пользователей в год.

- P2P и 3DS лицензируются по количеству транзакций.

- Preventive Proxy лицензируется по количеству сессий в месяц.

Применение Group-IB Fraud Hunting Platform

Управление Group-IB Fraud Hunting Platform

После входа во Group-IB Fraud Hunting Platform пользователь попадает в раздел «Dashboard» (панель информации). Панель отображает общие показатели защищаемого ресурса в графическом виде; её можно настроить для своих задач с помощью виджетов (элементов пользовательского интерфейса). Каждый виджет отображает ту или иную информацию и предоставляет определённый способ взаимодействия с системой.

Рисунок 3. Раздел «Dashboard» (панель информации) во Group-IB Fraud Hunting Platform

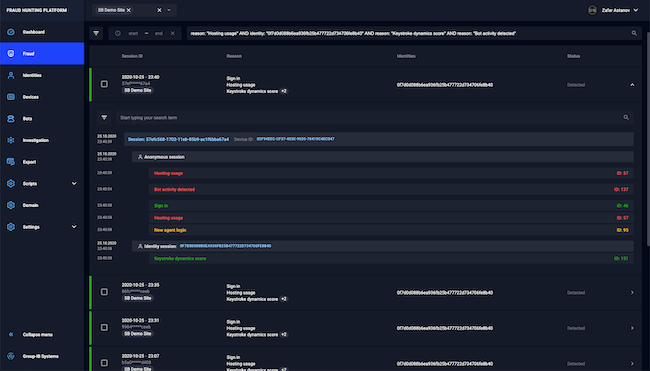

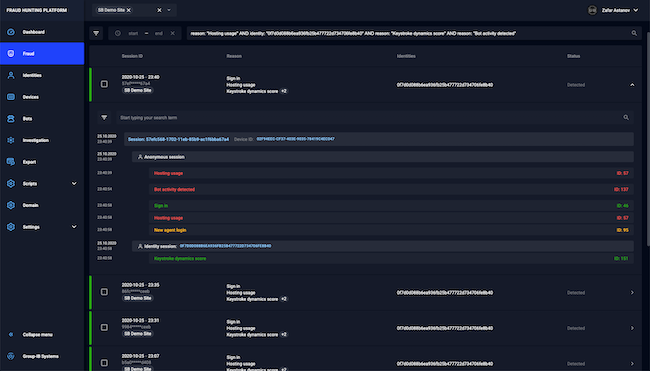

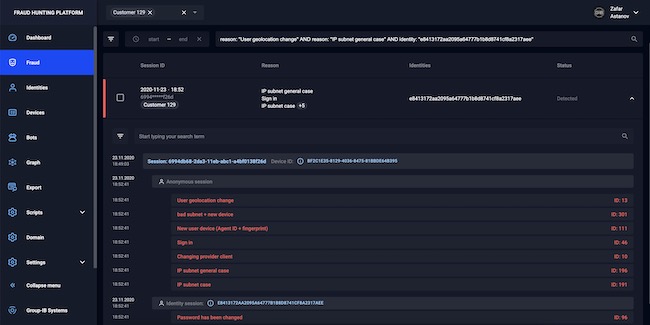

В разделе «Fraud» выводится информация обо всех сессиях пользователей в приложении клиента, во время которых сработали проверки.

Рисунок 4. Раздел «Fraud» во Group-IB Fraud Hunting Platform

В разделе «Investigation» можно искать и анализировать связи между IP-адресами, устройствами и пользователями. Для этого понадобятся данные, которые можно найти в разделе «Fraud» панели администрирования.

Параметры, по которым можно построить граф:

- IP-адрес,

- подсеть,

- идентификатор пользователя (Identity),

- идентификатор устройства (Device ID),

- глобальный идентификатор (Global ID).

Рисунок 5. Раздел «Investigation» во Group-IB Fraud Hunting Platform

Панель справа от графа позволяет отобразить или скрыть дополнительную информацию о пользователях, устройствах и взаимосвязях. Если нажать на эту кнопку, появится окно с данными, сгруппированными по следующим типам:

- «Devices» — информация об устройствах и сессиях пользователя с конкретного устройства.

- «Identities» — информация о пользователях и их сессиях на защищаемом ресурсе.

- «Global ID» — глобальные идентификаторы пользователей, параметры которых связаны на графе.

- «Device Fingerprints» — информация обо всех уникальных физических устройствах, которые использовались для входа на защищаемый ресурс.

- «Geo Fingerprints» — информация обо всех местоположениях, из которых пользователи заходили на защищаемый ресурс.

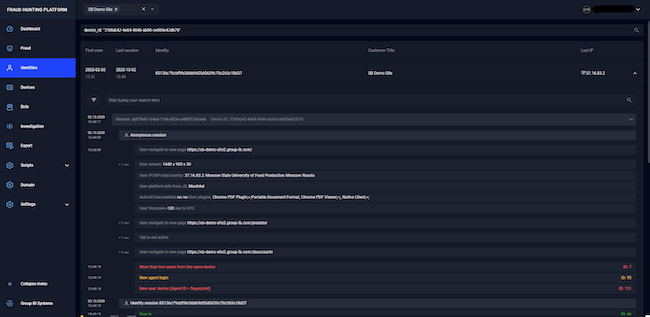

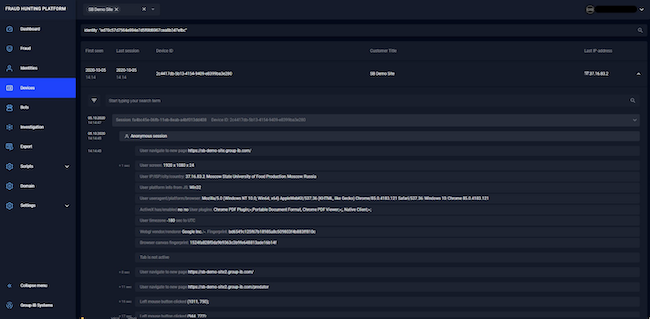

В разделе «Identities» выводится информация о пользователях, которые применяли защищаемое мобильное или веб-приложение. Эти пользователи могут быть связаны с уже известными параметрами (сессией, устройством, IP-адресом) или их пересечениями.

Рисунок 6. Поиск информации о пользователях, связанных с известным устройством, в разделе «Identities» во Group-IB Fraud Hunting Platform

Для поиска можно использовать логический оператор отрицания NOT и известные параметры, связанные с пользователем: идентификатор устройства, идентификатор пользователя, IP-адрес, идентификатор сессии.

Внутри карточки каждого найденного пользователя можно просмотреть сессии. По каждой из сессий доступны её идентификатор (Session ID), идентификатор устройства (Device ID), идентификатор пользователя (Identity); если сессия не анонимна — журналы действий пользователя в хронологическом порядке, причины срабатывания оповещений и их идентификаторы, параметры устройства / агента пользователя. Полученную информацию можно использовать для расследований.

В разделе «Devices» выводится информация об устройствах, с которых пользователи заходили в мобильное или веб-приложение. Устройства тоже могут быть связаны с уже известными параметрами (сессией, пользователем, IP-адресом) или их пересечениями.

Рисунок 7. Раздел «Devices» во Group-IB Fraud Hunting Platform

Для поиска также можно использовать логический оператор NOT и известные параметры, связанные с устройством: его идентификатор, идентификатор пользователя, IP-адрес, идентификатор сессии.

В разделе «Bots» выводится информация обо всех запросах, которые пришли на защищаемый ресурс. Как и панель информации, раздел «Bots» можно настроить для своих задач с помощью виджетов.

Рисунок 8. Раздел «Bots» во Group-IB Fraud Hunting Platform

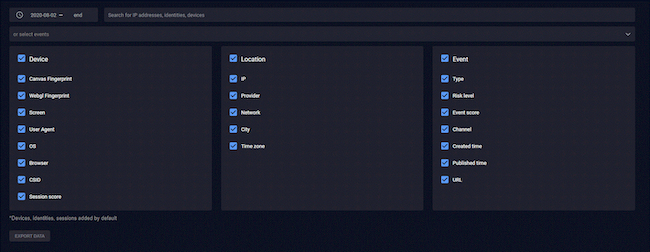

В разделе «Export» можно сформировать и выгрузить выборку данных по заданным параметрам. Выгруженный файл в формате CSV подходит для импорта в выбранную систему аналитики с целью визуализации и исследования данных или формирования отчётов.

Рисунок 9. Раздел «Bots» во Group-IB Fraud Hunting Platform

Далее покажем на примерах, как работает Group-IB Fraud Hunting Platform. К сожалению, ввиду того что Group-IB Fraud Hunting Platform обладает широким спектром функций, нам не удастся в рамках одного обзора подробно разобрать и показать все его возможности и варианты использования. Поэтому мы выбрали только наиболее востребованные сценарии, которые могут иметь место в повседневной жизни компаний-клиентов.

Сценарий 1: противодействие ботам

Бот-активность — распространённая на веб-ресурсах проблема, которая может приводить к негативным последствиям. Основные типы атак, которые выполняются ботами, — это скрейпинг, кража аккаунтов, брутфорс, автозаполнение полей для получения определённой услуги, такой как покупка товара или оформление кредита.

Рассмотрим в качестве примера атаку типа «credential stuffing» — использование уже скомпрометированной учётной записи пользователя со стороннего ресурса для несанкционированного доступа ко множеству личных кабинетов одного и того же человека. Бот написан таким образом, что по статическим параметрам выявить его весьма сложно: например, скрываются признаки использования headless-браузеров (Selenium).

Задача данного бота — войти в личный кабинет пользователя и убедиться в наличии бонусных баллов.

Рисунок 10. События, указывающие на бот-активность, в разделе «Fraud» во Group-IB Fraud Hunting Platform

В интерфейсе Group-IB Fraud Hunting Platform в разделе «Fraud» мы видим сразу несколько оповещений, по которым можно классифицировать данную активность как действия бота:

- замечено использование хостинг-провайдера,

- сработало правило обнаружения с вердиктом «Bot activity detected»,

- изменился показатель «Keystroke dynamics score» — поведенческий маркер, который отражает аномалии в клавиатурном почерке.

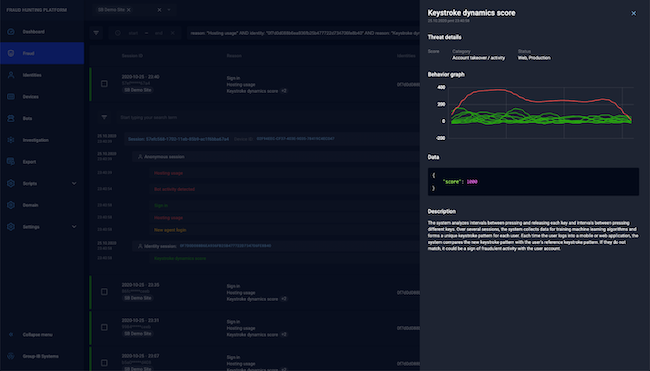

Рисунок 11. Правило «Keystroke dynamics score» в разделе «Fraud» во Group-IB Fraud Hunting Platform

Наиболее интересное оповещение — как раз «Keystroke dynamics score». В данном случае на графике мы видим, что клавиатурный почерк при новой авторизации очень сильно изменился. Красная линия показывает, что скорость печати достигала 400 CPM (characters per minute, символов в минуту), тогда как в обычных случаях это значение не превышало 200 CPM.

Подобного рода аномалия может косвенно свидетельствовать о том, что учётная запись пользователя скомпрометирована.

Сценарий 2: выявление кросс-банковских атак (Global ID)

Ежедневно во Group-IB Fraud Hunting Platform агрегируется информация с более чем сотни веб-площадок (как из мобильных приложений, так и с веб-сайтов). Технология Global ID обеспечивает глобальную распределённую идентификацию пользователей.

При расследовании инцидентов Global ID позволяет однозначно связать идентификаторы устройств на разных ресурсах. Даже если злоумышленники использовали несколько учётных записей для доступа к разным ресурсам и удаляли файлы cookie, идентификаторы устройств будут связаны по таким параметрам, как Global ID, географический отпечаток и цифровой отпечаток устройства.

Рисунок 12. Отображение взаимосвязей на графе во Group-IB Fraud Hunting Platform

Global ID позволяет обмениваться информацией о зафиксированных случаях аномальной активности на всех защищаемых ресурсах. Если злоумышленники осуществляли доступ к разным ресурсам или платформам клиентов, Group-IB Fraud Hunting Platform зафиксирует совпадения Global ID между вовлечёнными в этот процесс устройствами и учётными записями пользователей. Эти совпадения позволяют установить закономерности в действиях киберпреступников, а также выявить скомпрометированные учётные записи и устройства.

Сценарий 3: социальная инженерия (выманивание реквизитов)

Мошенник с использованием социальной инженерии выманивает у жертвы учётные данные для входа в личный кабинет (например, в интернет-банк) или реквизиты банковской карты.

После получения учётных данных киберпреступник проходит перерегистрацию в личном кабинете и осуществляет перевод денег на другой счёт с последующим их обналичиванием.

В данном случае модуль поведенческой аналитики Group-IB Fraud Hunting Platform выявляет нетипичное устройство клиента, аномальную смену геолокации или провайдера, а также вход в ДБО из мошеннической подсети.

Group-IB Fraud Hunting Platform строит граф связей между учётными записями и устройствами, которые были использованы при доступе к ресурсу. Это позволяет выявлять случаи работы пользователей с нетипичных для них устройств — например, в случае если реквизиты доступа или платежа были похищены мошенником.

Рисунок 13. Просмотр информации о сессии в разделе «Fraud» во Group-IB Fraud Hunting Platform

В разделе «Fraud» выводится информация обо всех сессиях пользователей в приложении клиента. В случае выявления какого-либо события данная информация будет отображаться со всеми подробностями:

- идентификатор сессии,

- дата и время последнего события в рамках сессии,

- причина выдачи оповещений,

- идентификатор устройства,

- идентификатор агента пользователя,

- статус сессии.

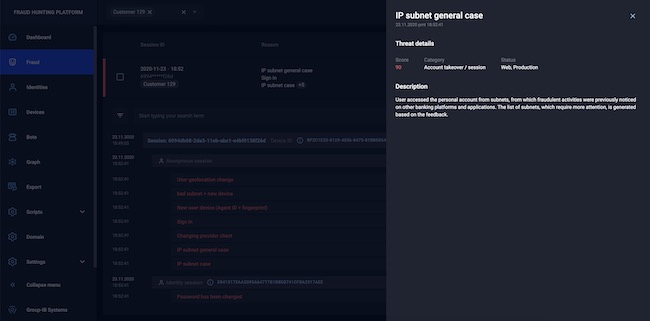

Нажав на событие, можно увидеть важность оповещения, а также его категорию, статус и описание.

Рисунок 14. Просмотр подробностей события во Group-IB Fraud Hunting Platform

Скопировав идентификатор устройства, можно перейти в раздел «Investigation» для визуализации связей в виде графового анализа.

Рисунок 15. Визуализация взаимосвязей на графе в разделе «Investigation» во Group-IB Fraud Hunting Platform

Выводы

Group-IB Fraud Hunting Platform представляет собой полнофункциональный набор инструментов для выявления онлайн-мошенничества и противодействия ему. Это также подтверждается и в отчёте «Market Guide for Online Fraud Detection 2019» аналитического агентства Gartner. Стоит отметить, что Gartner присвоило Group-IB статус надёжного поставщика в категории «Решения по выявлению онлайн-мошенничества». Решение Group-IB Fraud Hunting Platform также включено в реестр отечественного программного обеспечения.

Система Group-IB Fraud Hunting Platform способна в режиме реального времени проверять каждую сессию и каждое действие пользователя как на веб-сайте, так и в мобильном приложении. Благодаря алгоритмам машинного обучения и поведенческому анализу она может создавать уникальные цифровые отпечатки устройств и связывать их с конкретными пользователями.

Group-IB Fraud Hunting Platform также способна работать в высоконагруженном режиме, обрабатывая десятки миллионов запросов к интернет-ресурсам и мобильным приложениям, одновременно блокируя на них вредоносную активность.

Анализ приложений и поведения пользователя производится не на стороне клиента, а в серверной инфраструктуре Group-IB Fraud Hunting Platform, что позволяет не нагружать клиентское устройство.

Антифрод-аналитика и реагирование на инциденты обеспечиваются командой экспертов-криминалистов Group-IB.

Достоинства:

- Легковесность клиентской части, безагентное обнаружение вредоносных программ, простота и оперативность внедрения.

- Присутствие в реестре отечественного программного обеспечения.

- Графовый анализ, идентификация мошенников и их инфраструктуры для расследования инцидентов.

- Выявление мошеннических схем, включая платёжное мошенничество, совершаемое с использованием вредоносных программ, социальной инженерии, CNP-транзакций, а также мошенничество с бонусами, в том числе кражу баллов в интернет-магазинах и миль авиакомпаний.

- Блокировка как простых shell-ботов, так и усовершенствованных, имитирующих поведение легитимного пользователя.

- Поддержка команды экспертов Group-IB по криминалистике и противодействию мошенничеству.

Недостатки:

- Сложность эксплуатации системы силами специалистов заказчика (антифрод-аналитика, реагирование на инциденты) и возникающая вследствие этого зависимость от экспертной поддержки вендора.