Сертификат AM Test Lab

Номер сертификата: 550

Дата выдачи: 17.12.2025

Срок действия: 17.12.2030

- Введение

- Функциональные возможности «Гарда Threat Intelligence Feeds»

- Особенности сервиса

- Архитектура «Гарда Threat Intelligence Feeds»

- Работа с сервисом «Гарда Threat Intelligence Feeds»

- 5.1. Стартовая страница

- 5.2. Работа с индикаторами компрометации

- 5.3. Отраслевая фильтрация

- 5.4. Работа с индикаторами атаки

- 5.5. Граф связей индикаторов

- 5.6. Работа с методами и тактиками

- 5.7. Оценка цифровых рисков

- 5.8. Аналитика вредоносных программ

- 5.9. Хакерские группировки

- 5.10. Добавление собственных IoC

- Выводы

Введение

В 2025 году число целевых кибератак на российские компании продолжает расти. Злоумышленники комбинируют различные методы, используя социальную инженерию и фишинг, программы-вымогатели, DDoS-атаки, эксплуатацию уязвимостей ПО и целевые атаки. Эти инциденты приводят к операционным сбоям, утечкам конфиденциальной информации и финансовому ущербу.

Согласно данным отчёта IBM Cost of a Data Breach Report 2024, убытки от одного киберинцидента составляют в среднем $4,45 млн. В то же время внедрение систем анализа киберугроз (Threat Intelligence) позволяет минимизировать потенциальный ущерб, снижая финансовые потери примерно на $1,8 млн для каждого инцидента и сокращая время обнаружения злоумышленников в корпоративной сети в среднем на 108 дней.

Согласно исследованию Центра экспертизы сетевой безопасности ГК «Гарда», три наиболее ресурсоёмкие задачи для специалистов по ИБ — это анализ киберинцидентов, реагирование на нежелательную активность и обнаружение угроз. Опрос показал, что те, кто пользуется бесплатными источниками данных об угрозах, тратят много времени на анализ инцидентов — в отличие от тех, кто получает фиды от вендора. Также 80 % пользователей open source фидов тратят на настройку и обогащение СЗИ (средств защиты информации) значительное количество времени. И наоборот, пользователи вендорских Threat Intelligence Feeds не отмечают эту задачу как ресурсозатратную.

ГК «Гарда» разработала сервис «Гарда Threat Intelligence Feeds», который помогает увидеть киберугрозы до того, как они станут инцидентами.

Функциональные возможности «Гарда Threat Intelligence Feeds»

Сервис «Гарда Threat Intelligence Feeds» предназначен для сбора, накопления и анализа сведений об актуальных киберугрозах, полученных из различных источников. Настроив экспорт фидов в применяемые СЗИ, можно автоматизировать процесс оценки угроз для конкретной организации, что существенно снижает нагрузку на специалистов ИБ.

Решаемые «Гарда Threat Intelligence Feeds» задачи:

- Обогащение СЗИ за счёт экспорта актуальных индикаторов компрометации (Indicators of Compromise, IoC), скоррелированных с индикаторами атаки (Indicators of Attack, IoA).

- Анализ реальных угроз, позволяющий создавать правила безопасности и выбирать методы защиты, адекватные характеру и уровню опасности.

- Автоматизация обработки и реагирования на инциденты на основе приоритизации угроз, сокращение времени реакции и нагрузки на ИБ-команды.

- Прогнозирование угроз, помогающее предвидеть появление новых источников риска и адаптировать систему безопасности компании к меняющимся условиям.

- Расширение возможностей детектирования вредоносной активности и точность обнаружения угроз для блокировки атак на ранних этапах.

- Ускорение расследований благодаря централизованной базе индикаторов из разнообразных источников, упрощение поиска данных и проверки гипотез.

«Гарда Threat Intelligence» систематизирует данные об индикаторах компрометации, тактиках, техниках и процедурах злоумышленников (Tactics, Techniques and Procedures, TTP), благодаря чему сервис также можно рассматривать в качестве актуальной базы знаний о киберугрозах.

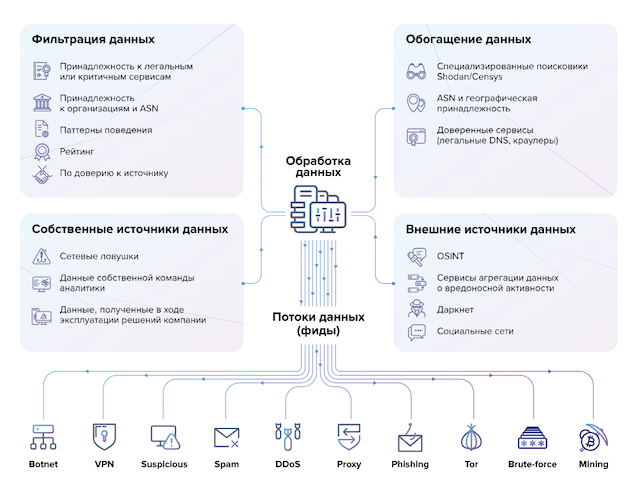

Рисунок 1. Принцип работы «Гарда Threat Intelligence»

Особенности сервиса

Эффективность сервиса «Гарда Threat Intelligence Feeds» достигается за счёт большого количества релевантных индикаторов и экспертизы в анализе данных об угрозах.

Источники телеметрии

Индикаторы компрометации (IoC) созданы на основе обезличенной телеметрии инсталляций «Гарда». Качество обеспечивается аналитиками Центра компетенций сетевой безопасности группы компаний «Гарда»: IoC проверяются на ложные срабатывания, им присваивается рейтинг опасности. Также аналитики вендора дополняют информацию, собранную из внутренних источников, анализом данных из открытых источников и платных подписок. При этом акцент делается на сбор телеметрии, актуальной для России и стран СНГ, а индикаторы обновляются в среднем каждые 4 часа.

«Гарда TI Feeds» можно использовать в TI-платформах (киберразведки) — как платных, так и бесплатных — совместно с фидами от других вендоров и данными open source.

Отдельно стоит отметить, что группа компаний «Гарда» является участником обмена с ФинЦЕРТ (Центром взаимодействия и реагирования Департамента информационной безопасности — специальным структурным подразделением Банка России). Благодаря этому пользователи сервиса могут получать фиды, актуальные для банковской сферы, без необходимости вносить эти данные вручную.

Расширенный скоринг и очистка фидов

Для точной детекции угроз вендор использует собственные экспертные разработки относительно фильтрации фидов и анализа индикаторов. В версии 3.3 «Гарда TI Feeds» появился расширенный скоринг. Теперь при оценке индикатора учитывается ещё больше параметров: доверие к источнику, уровень угрозы, TTL (срок жизни индикатора) и т. д.

Для каждого источника фидов предусмотрена своя логика обработки: любой индикатор проходит оценку по определённому маршруту, что позволяет существенно снизить количество ложноположительных срабатываний.

Собственная база Geo-IP

Сервис содержит данные о географической привязке IP-адресов с детализацией до уровня стран, городов и автономных систем (Autonomous System Number, ASN). Эта информация позволяет настраивать средства защиты на блокировку подключений из определённых географических локаций. База Geo-IP доступна для выгрузки в двух форматах — mmdb и csv, что обеспечивает гибкость интеграции с различными системами безопасности.

Архитектура «Гарда Threat Intelligence Feeds»

Разработчик не устанавливает аппаратных и программных ограничений для использования сервиса, поскольку доступ к нему осуществляется через веб-интерфейс. Установка специализированного ПО или выделение иных ресурсов не требуется, «Гарда Threat Intelligence Feeds» можно быстро интегрировать в действующую систему безопасности.

Интеграция с системами и средствами ИБ

«Гарда Threat Intelligence Feeds» поставляет данные о киберугрозах и усиливает средства защиты информации:

- Средства управления информацией об угрозах. «Гарда TI Feeds» поддерживает интеграцию с ведущими российскими и международными TI-платформами (R-Vision Threat Intelligence Platform, Security Vision TIP, OpenCTI, MISP).

- Средства мониторинга и реагирования. Фиды могут обогатить информацией SIEM-системы (в частности, KUMA), SOAR/IRP.

- Средства сетевой безопасности. Поддерживается интеграция с межсетевыми экранами (Континент 4, FortiGate, Palo Alto, Check Point), NGFW (например, UserGate NGFW), WAF, NTA, NDR, NAC.

Вендор предлагает готовые действующие коннекторы для интеграции с TIP, SIEM, NGFW, благодаря чему подключение занимает менее одного дня. Они доступны для скачивания из личного кабинета портала TI Feeds. Кроме того, по запросу возможна разработка новых коннекторов/индивидуальных правил интеграции для средств защиты заказчика, в т. ч. на стадии пилотного проекта.

Также сервис «Гарда Threat Intelligence Feeds» поддерживает интеграцию с продуктами экосистемы безопасности «Гарда», увеличивая их функциональность — в частности, с «Гарда WAF» и «Гарда Anti-DDoS».

Лицензирование

Доступ к «Гарда Threat Intelligence Feeds» предоставляется по модели подписки на любой срок, например, год, два и так далее. Стоимость лицензии формируется в зависимости от выбранных типов индикаторов — всего пользователю доступно 11 различных категорий: Botnet hosts, Suspicious hosts, Spam, Phishing, Brute-force, Malware, Proxy, Mining, DDoS, VPN, Tor.

Пользователь может адаптировать подписку для своей компании и выбрать только актуальные для него индикаторы, а может пользоваться полной подпиской, в которой доступны правила YARA и Suricata, информация об актуальных уязвимостях и база Geo-IP.

При этом подписка не имеет ограничений по количеству пользователей, интеграций с другими СЗИ, выгрузке данных или другим действиям в рамках системы. Это облегчает масштабируемость и обеспечивает лёгкую интеграцию с TI-платформами.

Также вендором предусмотрен бесплатный тестовый период полной подписки длительностью 1 месяц (предоставляется по запросу).

Работа с сервисом «Гарда Threat Intelligence Feeds»

Сервисом «Гарда Threat Intelligence Feeds» можно управлять через веб-интерфейс, вход в который осуществляется в любом браузере по логину и паролю. При этом вендор не ограничивает число клиентских устройств для доступа к сервису и количество пользователей для одной учётной записи. Используя on-premise контейнер в «Гарда TI Feeds», можно автоматизировать выгрузку фидов и интегрировать продукт в существующую ИТ-инфраструктуру заказчика.

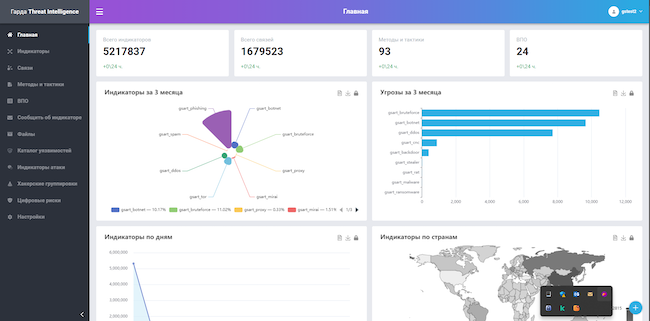

Стартовая страница

На стартовой странице «Гарда Threat Intelligence Feeds» можно ознакомиться с имеющейся в базе информацией об индикаторах компрометации, угрозах, киберпреступных группировках. Перемещение между разделами — через боковую панель.

Рисунок 2. Стартовая страница «Гарда Threat Intelligence Feeds»

Здесь же можно обратиться к руководству пользователя, в котором описано назначение каждого из разделов.

Рисунок 3. Доступ к справочным материалам

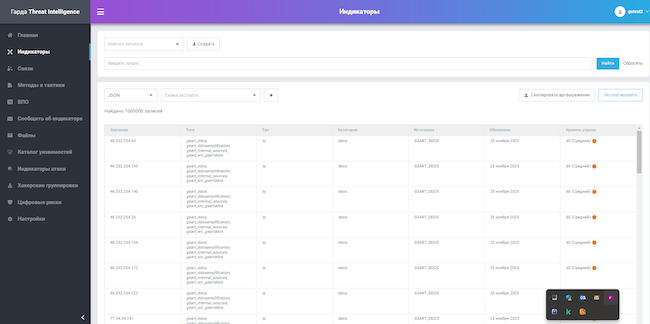

Работа с индикаторами компрометации

Основные функциональные возможности сервиса связаны с индикаторами компрометации. Система предоставляет более 30 основных параметров поиска, которые могут использоваться как независимо, так и в комбинации с применением логических операторов «И» и «ИЛИ» для получения точных результатов. Пользователям доступно сохранение поисковых запросов и экспорт данных в форматах CSV, JSON, SIG, TXT и STIX/TAXII.

В данном разделе можно производить поиск IoC для обнаружения признаков несанкционированного доступа и проникновения злоумышленников в корпоративную сеть. При выборе конкретного индикатора система отображает его детализированное описание и позволяет перейти к графу связей.

Рисунок 4. Список IoC в «Гарда Threat Intelligence Feeds»

Отраслевая фильтрация

В разделе «Индикаторы» можно отфильтровать индикаторы по определённым тегам. Это даёт возможность отслеживать актуальные угрозы для конкретных отраслей: финансы, ретейл и пр. Пользователь может воспользоваться предустановленными шаблонами либо сформировать запрос самостоятельно и выгрузить актуальные индикаторы.

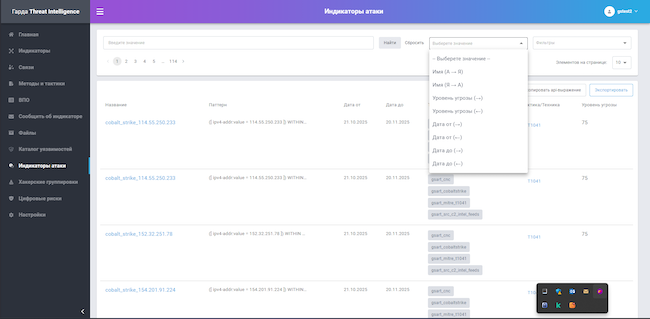

Работа с индикаторами атаки

В отличие от статических индикаторов компрометации, динамические показатели IoA позволяют выявить подозрительную активность на ранних стадиях атаки, до нанесения ущерба, а также обнаруживать сложные многоэтапные атаки с использованием социальной инженерии. К типичным индикаторам атаки относятся: аномальное поведение авторизованных пользователей, множественные неудачные попытки аутентификации, попытки превышения привилегий и пр.

Рисунок 5. Фильтрация IoA в «Гарда Threat Intelligence Feeds»

Граф связей индикаторов

В системе реализовано построение графов связей. Этот инструмент позволяет анализировать взаимосвязи между индикаторами компрометации, документами и файлами, производя поиск по широкому спектру параметров: цифровым сертификатам, идентификаторам уязвимостей, сетевым адресам IPv4 и IPv6, хеш-суммам файлов, URL-адресам и доменным именам.

Работа с методами и тактиками

В разделе «Методы и тактики» представлено детализированное описание методов атак согласно матрице MITRE, а также даются практические рекомендации по обнаружению и противодействию атакам — в частности, с применением продуктов вендора для нейтрализации описанных угроз.

Оценка цифровых рисков

В основном интерфейсе продукта доступен дополнительный модуль «Цифровые риски» (тарифицируется отдельно). Он служит для поиска в режиме реального времени целевой информации о клиенте: фишинговых доменов, имитирующих официальные ресурсы, скомпрометированных учётных данных компании, утечек баз ПДн (персональных данных) или исходного кода.

Рисунок 6. Цифровые риски в «Гарда Threat Intelligence Feeds»

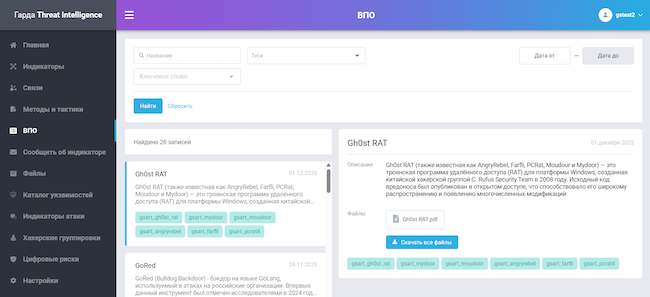

Аналитика вредоносных программ

Собственный центр компетенций ГК «Гарда» исследует данные о вредоносных программах для нужд экосистемы. Этой же информацией обогащается сервис «Гарда Threat Intelligence Feeds». Информацию по конкретному вредоносу или семейству вредоносных программ можно выгрузить в виде отчёта, подготовленного аналитиками «Гарда», в формате pdf.

Рисунок 7. Сведения о вредоносных программах в «Гарда Threat Intelligence Feeds»

Хакерские группировки

Отдельная вкладка позволяет получить всю информацию об атакующей группировке, начиная от региона деятельности, заканчивая используемыми эксплойтами.

Рисунок 8. Список атакующих группировок в «Гарда Threat Intelligence Feeds»

Добавление собственных IoC

При обнаружении ранее неизвестного индикатора компрометации администратор может загрузить его в систему через специальный раздел. Для этого нужно указать тип индикатора, тег и ключевое слово, после чего данные направляются в аналитический центр вендора для верификации. В случае подтверждения информации индикатор становится доступен в общей базе фидов для всех пользователей сервиса.

Рисунок 9. Добавление нового IoC в «Гарда Threat Intelligence Feeds»

Выводы

«Гарда Threat Intelligence Feeds» значительно ускоряет выявление киберугроз, облегчает принятие обоснованных решений при построении защиты и расследовании инцидентов. Веб-интерфейс платформы обеспечивает простую работу с фидами, содержащими различные индикаторы угроз, а также даёт возможность отслеживать взаимосвязи и добавлять пользовательские IoC.

Сервис помогает создавать детализированную карту угроз, соотнесённую с матрицей MITRE и данными ФинЦЕРТ, предоставляя большой объем индикаторов компрометации как из открытых, так и из собственных источников ГК «Гарда». Это позволяет специалистам по ИБ не только оперативно реагировать на текущие атаки, но и проактивно предотвращать инциденты на основе анализа тактик и методов атакующих группировок, минимизируя потенциальный ущерб для организации.

Достоинства:

- Полностью российское решение, входящее в Реестр отечественного ПО (реестровая запись №18808).

- Готовые коннекторы для быстрой интеграции с популярными TIP, SIEM, NGFW.

- Среднее время обновления данных об угрозах составляет 4 часа.

- Расширенная телеметрия, включающая обогащение данными от инсталляций продуктов экосистемы «Гарда» и индикаторами ФинЦЕРТ.

- До 60 тысяч новых индикаторов в сутки.

- Гибкие пользовательские настройки, наличие отраслевых фильтров, а также возможность фильтрации угроз по контексту.

- Лицензирование по категориям индикаторов и сроку подписки, без ограничений по количеству пользователей или устройств при работе с системой.

- Минимизация ложноположительных срабатываний за счёт применения системы очистки на основе тегов и фильтров.

- Возможность экспортировать фиды в форматах JSON, SIG, TXT, CSV, STIX/TAXII.

- Бесплатный тестовый период, позволяющий оценить эффективность сервиса.

Недостатки:

- Невозможно выгрузить все индикаторы компрометации через веб-интерфейс, их экспорт доступен только через API.

- Модуль «Цифровые риски» тарифицируется отдельно.