Сертификат AM Test Lab

Номер сертификата: 110

Дата выдачи: 09.10.2012

Срок действия: 09.10.2017

Введение

ESET Remote Administrator 5 обеспечивает централизованное администрирование и управление продуктами ESET в корпоративных средах. В данной системе реализованы возможности многоуровневой защиты рабочих станций от вредоносных программ, предоставляется возможность настройки политики безопасности и управления антивирусной системой компании с рабочего места администратора сети предприятия.

Рассматриваемый продукт имеет клиент-серверную архитектуру: на защищаемые станции в сети устанавливается клиентская часть - ESET Endpoint Security 5.0, а управление клиентами осуществляется с сервера администрирования ESET Remote Administrator Server 5 через консоль администрирования ESET Remote Administrator Console 5.

Стоит отметить, что с помощью ESET Remote Administrator 5 можно управлять защитой рабочих станций, мобильных устройств, почтовых и файловых серверов. Однако в нашем обзоре мы остановимся только на администрировании защиты рабочих станций. Работу с ESET Endpoint Security 5.0 мы рассмотрели в первой части нашего обзора. Во второй части обзора мы рассмотрим работу администратора с ESET Remote Administrator Console 5.

Системные требования

Аппаратные требования для работы ESET Remote Administrator Server 5 находятся в корреляции с количеством подключаемых клиентов в сети. При подключении свыше 1000 клиентов рекомендуется раздельная установка сервера ESET Remote Administrator Server 5 и сервера баз данных на два физических компьютера. Количество подключений и соответствующие требования приведены в таблице 1.

Таблица 1. Минимальные аппаратные требования для ESET Remote Administrator Server 5

| Количество клиентов/ характеристики ПК | До 1000 | 1000-4000 | 4000-10000 | 10000-20000 | |||

| ERA | БД | ERA | БД | ERA | БД | ||

| Процессор, ГГц | 2 | 2 | 2 | 3 | 3 | 3 | 3 |

| ОЗУ, Гб | 2 | 2 | 2 | 4 | 4 | 8 | 4 |

| Сетевая карта, Гбит/с | 1 | 1 | 1 | 1 | 1 | 1 | 1 |

ERA - ESET Remote Administrator 5

БД — база данных.

Remote Administrator Server 5 можно устанавливать на следующие операционные системы:

- Microsoft Windows 7/Vista/XP/2000/NT (SP6) (32-bit и 64-bit версии);

- Microsoft Windows Server 2008 R2/ 2008/ 2003 /2000 (32-bit и 64-bit версии).

ESET Remote Administrator Server 5 работает со следующими базами данных:

- Microsoft Access (встроенная);

- Microsoft SQL Server 2005 или более поздние версии;

- MySQL 5.0 или более поздние версии;

- ORACLE 9i или более поздние версии.

ESET Remote Administrator Server 5 поддерживает возможность изменять в процессе работы используемый тип базы данных. В этом случае имеющиеся данные будут преобразованы в новый формат для работы в новой базе данных.

Для работы с ESET Remote Administrator Console 5 компьютер должен удовлетворять следующим системным требованиям:

- процессор - частота не менее 1 ГГц;

- оперативная память - не менее 512 Мб;

- место на жестком диске - не менее 320 Мб.

ESET Remote Administrator Console5 можно устанавливать на следующие операционные системы:

- Microsoft Windows 7/Vista/XP/2000 (32-bit и 64-bit версии);

- Microsoft Windows Server 2008 R2/ 2008/ 2003 /2000 (32-bit и 64-bit версии).

Веб-панель мониторинга может работать со следующими браузерами:

- Internet Explorer 7.0 или более поздние версии

- Mozilla Firefox 3.6 или более поздние версии

- Google Chrome 9 или более поздние версии

Функциональные возможности

В версии ESET Remote Administrator Console 5 произошли существенные изменения по сравнению с предыдущей. Был доработан пользовательский интерфейс консоли и внешний вид графических отчетов. Были добавлены новые разделы для отслеживания работы с компонентами защиты. Например, журналы работы HIPS, контроля устройств, веб-антивируса и веб-фильтрации, защиты от спама и т.д. Также для удобства работы администратора был расширен список задач, которые он может создавать. Например, появилась возможность запускать заранее запланированные задачи на клиенте.

Рассмотрим, какие возможности для администрирования защиты в локальной сети предоставляет ESET Remote Administrator 5:

1) Централизованное управление антивирусной защитой:

- администрирование клиентов на защищаемых компьютерах, работающих в разных операционных системах: Windows, Linux, Mac OS;

- управление компонентами защиты: файловым антивирусом, веб-антивирусом, веб-фильтрацией, контролем устройств, фаерволом, HIPS и т.д.;

- запуск задач для клиентов по требованию или по расписанию;

- возможность мониторинга работы компонентов безопасности на клиентах;

- создание графических отчетов о работе всей системы защиты и ее отдельных компонент.

2) Управление удаленной установкой ESET Endpoint Security 5.0 на защищаемые компьютеры:

- создание индивидуальных пакетов установки;

- детальная диагностика процесса удаленной установки;

- возможность отслеживать незащищенные компьютеры в локальной сети.

3) Удаленное управление конфигурацией и функциями клиентов на защищаемых компьютерах:

- настройка правил, политики безопасности и заданных конфигураций для клиентов;

- удаленное управление содержимым карантина и правилами работы фаервола;

- контроль над мобильными приложениями;

- удаленный запуск сканирования;

- удаленный запуск обновления и отката антивирусных баз;

- создание дополнительных локальных серверов обновления;

Подготовка к использованию

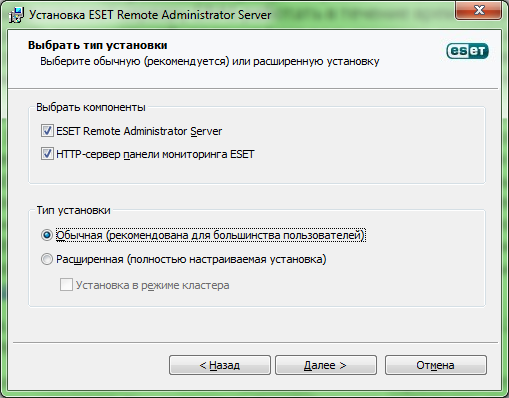

Установка ESET Remote Administrator 5 состоит из двух шагов – установка сервера ESET Remote Administrator Server и установка консоли администратора ESET Remote Administrator Console.

В начале установки ESET Remote Administrator Server нужно ознакомиться с лицензионным соглашением, затем выбрать устанавливаемые компоненты сервера и указать тип установки – обычная или расширенная.

Устанавливаемых компонентов сервера два – это непосредственно сервер ESET Remote Administrator Server и HTTP-сервер панели мониторинга ESET. В большинстве случаев устанавливаются оба компонента, но, при необходимости, можно установить их на разные компьютеры или вовсе отказаться от использования HTTP-сервера.

Рисунок 1. Выбор типа установки ESET Remote Administrator Server 5

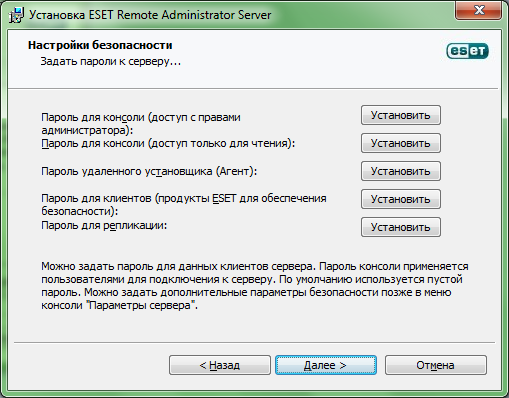

На следующем шаге можно изменить директорию установки сервера и установить пароли доступа к серверу для консоли, удаленного установщика, клиентских приложений и репликации.

Рисунок 2. Задание паролей доступа к серверу

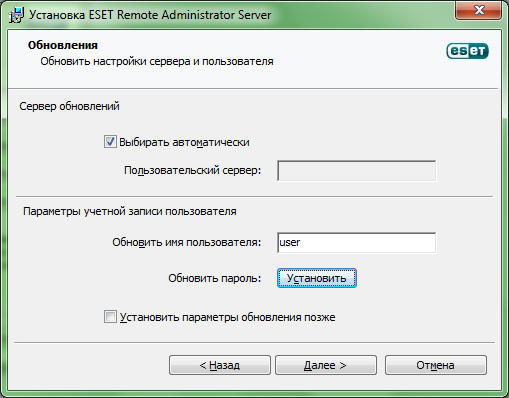

Затем нужно задать сервер обновлений и параметры используемой учетной записи пользователя.

Рисунок 3. Настройка обновлений

В процессе установки также нужно будет выбрать тип используемой базы данных и ее расположение, изменить имя и используемые порты сервера, настроить параметры SMTP и HTTP-серверов, а также задать параметры создания журналов ошибок.

Установить пароли доступа и параметры создания журналов, а также задать настройки SMTP и HTTP-серверов можно и после установки, выбрав в меню пункт «Сервис->Настройки сервера».

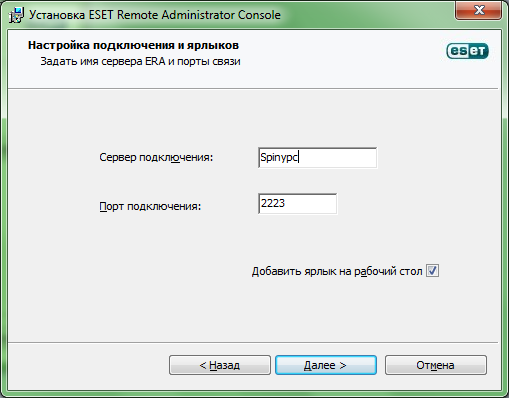

После установки сервера необходимо установить консоль администрирования ESET Remote Administrator Console 5. Установка консоли происходит аналогичным образом – подтверждение лицензионного соглашения, указание типа установки, выбор установочной директории. В расширенном режиме можно задать имя сервера ESET Remote Administrator 5и порт подключения к нему. По умолчанию для работы Remote Administrator Server 5 используются порты 2221-2225 и 2846.

Рисунок 4. Настройка имени сервера и порта связи ESET Remote Administrator Console 5

Работа с продуктом

Администрирование клиентов на защищаемых компьютерах, осуществляется при помощи консоли ESET Remote Administrator Console, запустить которую можно, кликнув по ярлыку «ESET Remote Administrator Console» на рабочем столе либо из меню «Пуск» (Пуск -> Все программы -> ESET -> ESET Remote Administrator Console).

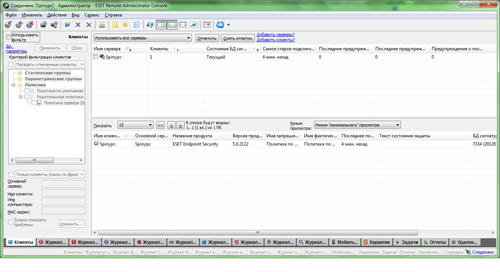

Главное окно консоли ESET Remote Administrator Console содержит панели и инструменты для администрирования:

- Главное меню и панель инструментов, расположенные в верхней части окна, предоставляют доступ к часто используемым функциям. При помощи панели инструментов можно управлять подключением сервера, задачами клиентов, настройками консоли и сервера и т.д.

- Панель серверов, находящаяся в правой части окна, отображает список доступных серверов. В данной панели можно увидеть информацию о каждом используемом сервере - его имя, список подключенных клиентов, состояние базы данных вирусных сигнатур, время последнего подключения, последние предупреждения о вирусных угрозах и событиях.

- Панель просмотра расположена под панелью серверов и содержит разделы (вкладки), в которых находятся инструменты для управления и настройки защиты сети. Для удобства администратора предусмотрено два режима работы – «минимальный» и «полный», позволяющие варьировать количество выводимой информации в панели.

- Панель фильтров расположена в левой части окна и содержит инструмент для фильтрации информации в панели просмотра. Каждому разделу в панели просмотра соответствует свой набор параметров фильтрации.

- Строка состояния находится в нижней части окна, и предназначена для отображения состояния соединения с сервером и работы разделов консоли (серый цвет – нормальная работа, красный – ошибки в работе).

Рисунок 5. Главное окно ESET Remote Administrator Console 5

Наличие панели инструментов и панели фильтров помогает администратору быстрее находить нужные функции. Однако, следует отметить и неудобства работы с панелью просмотра. Названия неактивных разделов приводятся не полностью из-за их большого количества. В результате большинство названий отображаются как «Журнал…», что затрудняет поиск необходимых разделов. Не помогает даже наличие соответствующих пиктограмм, т.к. в них используются маленькие, похожие друг на друга и, зачастую, не связанные с функциональностью раздела картинки. Это усложняет навигацию в консоли и делает работу с ней неудобной. Также поиск нужного раздела затрудняется отсутствием их группировки.

Большая часть функций, которые выполняет администратор, находится в соответствующих разделах в панели просмотра. Всего доступно 15 разделов, которые для удобства описания мы условно разобьем на три группы:

- Управление клиентами. К данной группе относятся разделы «Клиенты», «Задачи» и «Удаленная установка».

- Работа с журналами. К данной группе относятся разделы «Журнал фаервола», «Журнал HIPS», «Журнал контроля устройств», «Журнал контроля доступа в Интернет», «Журнал защиты от спама», «Журнал занесения в серый список», «Мобильный журнал», «Журнал сканирования».

- Сервисные функции. К данной группе относятся разделы «События», «Угрозы», «Отчеты», «Карантин».

Управление клиентами

Одна из первых задач, которые выполняет администратор – это разворачивание защиты на компьютерах в локальной сети. Для выполнения данной задачи используется раздел «Удаленная установка». В данном разделе можно запускать процедуры удаленной установки клиентов и контролировать их выполнение. При этом для установки клиентов под разные операционные системы (Windows, Linux, MacOS) используется аналогичная последовательность действий.

Рисунок 6. Удаленная установка клиентской части

ESET Remote Administrator Console 5 предоставляет несколько способов удаленной установки:

- автоматическая установка. При автоматической установке администратор имеет возможность произвести полную настройку параметров клиента с помощью редактора пакетов установки, в т.ч. настроить доступ к подключаемым внешним устройствам, задать параметры политики доступа к веб ресурсам, настроить фаервол и выбрать модули для установки, исключив ненужные. Делается это непосредственно в редакторе пакетов установки в разделе «Изменение или выбор файла конфигурации для этого пакета». Если настройки не заданы, клиенты устанавливаются на защищаемые компьютеры с настройками «по умолчанию»;

- установка с помощью сценария входа. В этом случае установка запускается при входе пользователя в домен. Этот способ удобен для мобильных компьютеров, которые часто находятся за пределами локальной сети;

- установка по электронной почте. В этом случае пользователь сам должен запустить агент установки, содержащийся во вложении сообщения электронной почты. На этом действия пользователя заканчиваются. Установка производится с учетом заданных администратором настроек конфигурации, если таковые имеются;

- обновлений программных модулей клиентов ESET Endpoint Security 5.0. При обновлении текущая версия клиента автоматически деинсталлируется и устанавливается новая версия с сохранением предыдущих настроек.

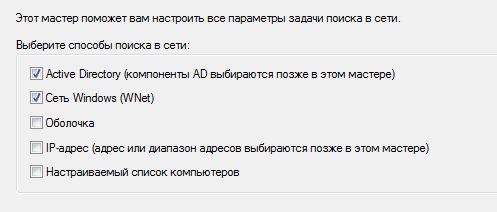

Также имеется возможность задать период сканирования сети на наличие в ней новых клиентов. Это делается с помощью Мастера задачи поиска в сети, который может использовать один из пяти заданных методов обнаружения:

- «Active Directory» (AD) – этот метод позволяет выбирать филиалы AD для поиска компьютеров. Также имеется возможность включить отключенные ПК;

- «Сеть Windows» (WNet) – поиск компьютеров в сети Windows;

- «Оболочка» – поиск всех компьютеров в расположениях сети («Сетевое окружение Windows»);

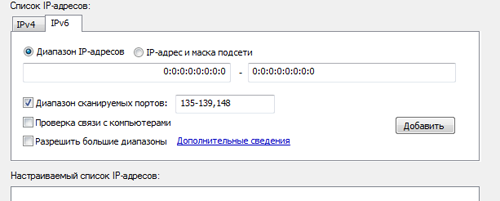

- «Поиск IP адреса» – с помощью этого метода можно выбрать диапазон адресов или маску IP, по которым будет произведен поиск. Также имеется возможность задать настраиваемый список IP-адресов;

- «Настраиваемый список компьютеров» – импорт пользовательского списка компьютеров, который отображается в формате файлов «*.txt».

Рисунок 7. Мастер задачи поиска в сети

Каждый метод имеет свои настройки поиска, которые администратор может изменить в соответствии с поставленной задачей.

Рисунок 8. Настройка поиска по IP-адресам

После настройки и нажатия кнопки «Готово», задача поиска сохранится в одном из двух вариантов - шаблон сканирования сети или временная задача поиска в сети. Шаблон поиска хранится на сервере со всеми настройками и доступен всем сетевым администраторам. Временная задача поиска хранится в памяти приложения и стирается при закрытии консоли.

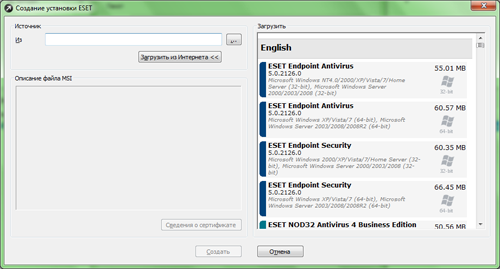

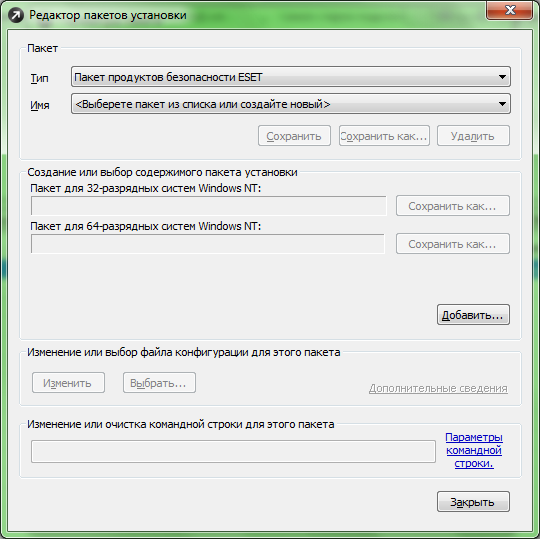

Установка и обновление ESET Endpoint Security 5.0 через ESET Remote Administrator Console 5 происходят по одинаковому алгоритму. Сначала нужно указать компьютеры, на которых будет производиться установка, а затем нужно выбрать один из имеющихся установочных пакетов. Также можно редактировать имеющиеся установочные пакеты или создавать новые. В этом случае нужно указать пусть к установочному файлу и прописать параметры его установки.

Рисунок 9. Редактор пакетов установки в ESET Remote Administrator Console 5

Также можно найти и скачать нужный установочный файл в сети Интернет. При скачивании файла открывается дополнительное окно со списком доступных версий клиентов.

Рисунок 10. Скачивание установочного файла ESET из Интернета

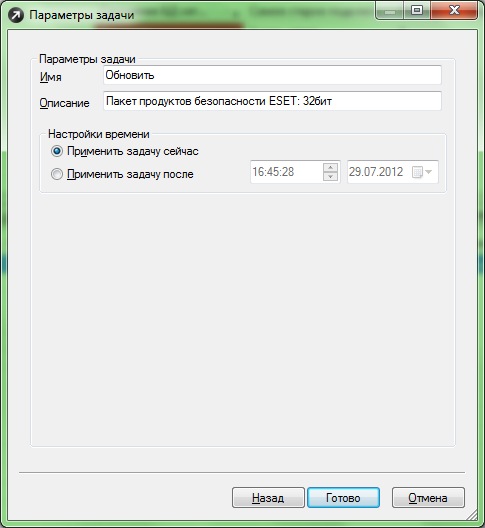

В завершении нужно задать название созданной задачи установки и время ее выполнения.

Рисунок 11. Завершение создания задачи установки

Работа с установленными клиентами осуществляется в разделе «Клиенты» (рисунок 5). Администратор может управлять каждым клиентом в отдельности, группой клиентов или всеми клиентами одновременно. Работа администратора состоит в создании различных задач, которые будут выполняться на защищаемых компьютерах, настройка компонентов защиты на клиентах и анализ результатов работы защиты.

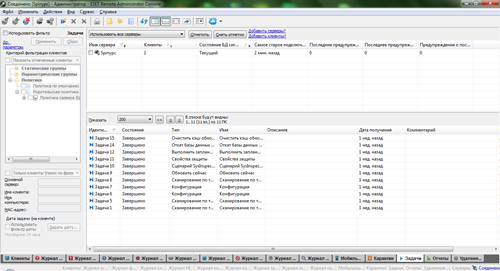

В ESET Remote Administrator Console 5 предопределен набор типовых задач, которые может выполнять администратор: выполнение сканирования по требованию, обновление антивирусных баз, создание отчетов и т.д.

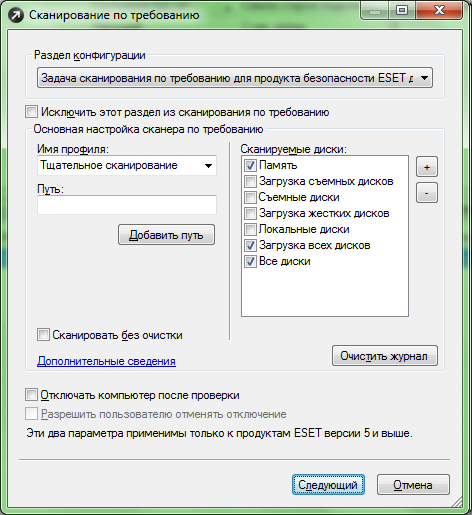

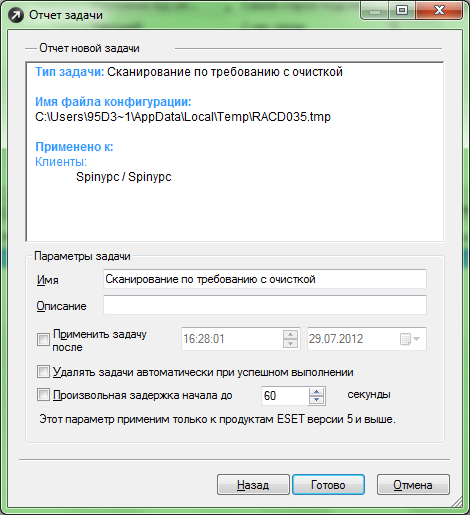

Создание большинства задач осуществляется в режиме мастера. Например, администратор может назначить сканирование по требованию с удалением всех зараженных файлов. Для этого ему нужно выбрать соответствующий пункт в контекстном меню и задать параметры сканирования.

Рисунок 12. Настройка параметров сканирования по требованию

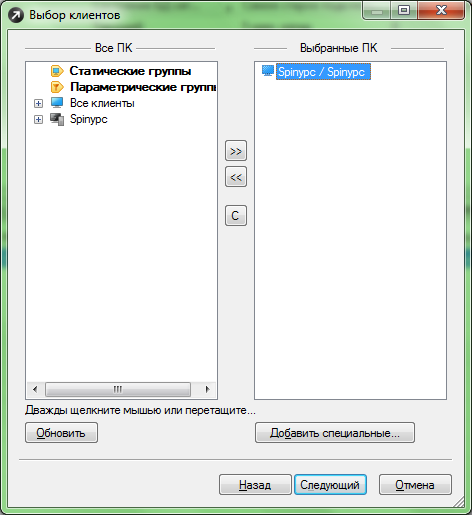

После этого выбрать клиенты для выполнения задания.

Рисунок 13. Выбор клиентов

На последнем шаге можно задать имя созданной задачи и периодичность ее выполнения.

Рисунок 14. Отчет выполнения задачи

Таким же образом создаются и остальные задачи для клиентов. Задачи можно задавать как через контекстное меню конкретного клиента или группы клиентов, так и из главного меню (Действия -> Новая задача для клиентов).

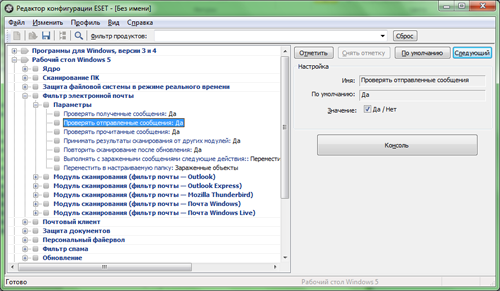

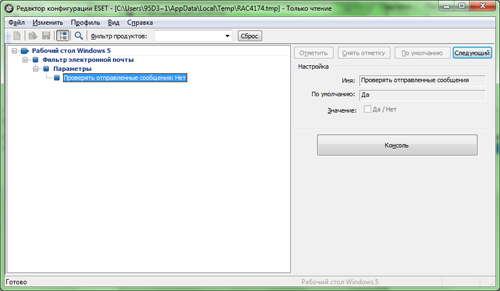

Одной из важных задач является настройка компонентов защиты на защищаемых компьютерах. Для создания и выполнения данной задачи нужно создать специальную конфигурацию в виде XML-файла, который будет экспортироваться и применяться на клиентах. Такой XML-файл создается в редакторе конфигураций ESET путем выбора параметров работы компонентов безопасности и выполняемых ими действий.

Рисунок 15. Редактор конфигураций в ESET Remote Administrator Console 5

Также администратор может задать настройки не всех компонентов безопасности, а одного или нескольких из них.

Рисунок 16. Созданный файл конфигурации в ESET Remote Administrator Console 5

Конфигурации, которые предполагают своё постоянное, а не однократное использование, называются политиками. Используя политики, администратор может разграничивать права различных пользователей.

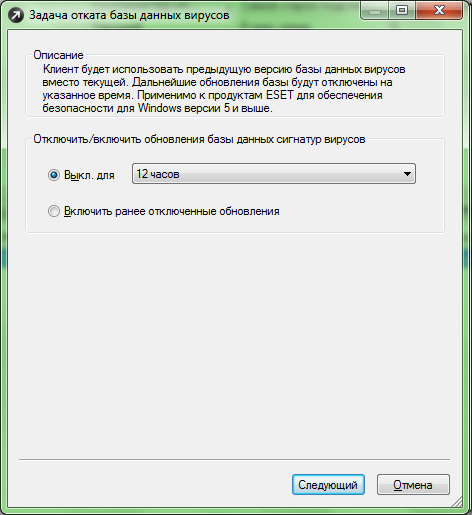

Одной из типовых задач является настройка обновления вирусных баз (задача «Обновить сейчас»). Если обновление было проведено некорректно, то администратор может воспользоваться задачей «Откат базы данных вирусов». Данная задача проведет откат базы данных вирусных сигнатур к предыдущему состоянию и наложит запрет на обновления в течение определенного промежутка времени (от 12 часов). При откате баз клиент будет использовать предыдущую версию базы данных, и обновления будут отключены на указанное время.

Рисунок 17. Задача отката базы данных вирусов

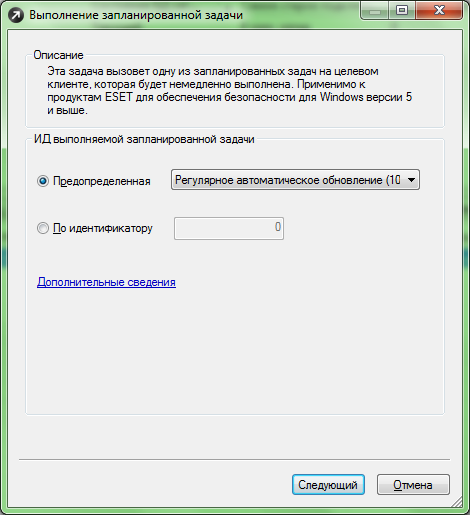

Задачи можно запускать не только вручную, но и настраивать периодичность их запуска и выполнения. Для этого нужно использовать задачу «Выполнить запланированную задачу» и выбрать одну из ранее отложенных задач или предопределенных задач. К предопределенным относятся такие задачи, как регулярное автоматическое обновление, автоматическое обновление после входа пользователя в систему или после установки коммутируемого соединения, автоматическая проверка файлов при запуске компьютера или после обновления антивирусных сигнатур, обслуживание журнала и т.д.

Рисунок 18. Выполнение запланированной задачи

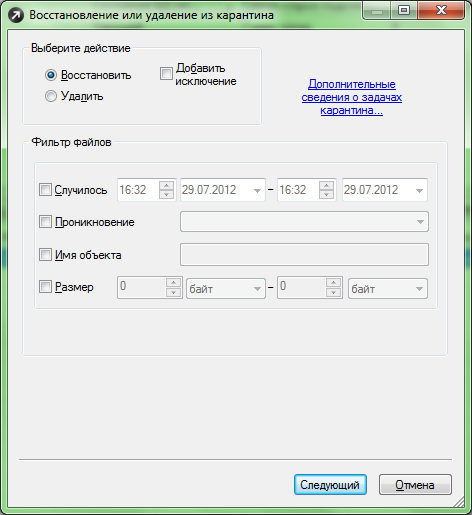

Администратор может удалять и восстанавливать объекты, помещенные в карантин с помощью задачи «Восстановление или удаление из карантина». Для этого нужно задать действие при обнаружении подозрительных объектов и параметры фильтра для файлов, подлежащих удалению или восстановлению. Фильтрация может осуществляться по дате помещения в карантин, размеру или имени файла, а также по факту попытки проникновения вредоносной программы на рабочую станцию.

Рисунок 19. Восстановление или удаление объектов из карантина

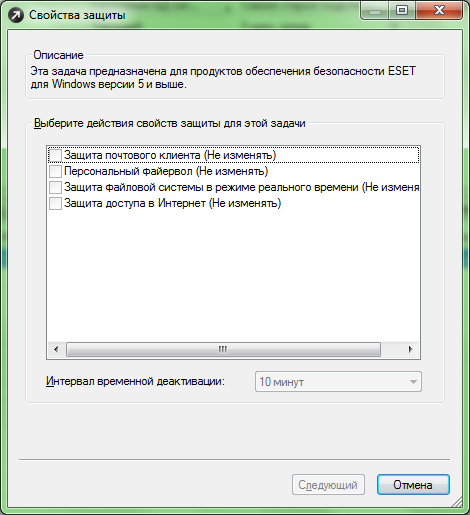

Для защищаемых компьютеров можно изменять свойства защиты (задача «Свойства защиты»). Каждое свойство защиты имеет три стадии: «Не изменять», «Временная деактивация» и «Активировать». Если работа какого-либо компонента была выключена (деактивирована), то можно задать временной интервал, через который данный компонент снова будет запущен.

Рисунок 20. Свойства защиты

Помимо указанных задач администратор может сформировать сообщение произвольного характера на клиентские компьютеры. Можно настроить текст заголовка, текст сообщения и способ отображения. Также задачи позволяют очищать кэш обновлений клиента и создавать журнал аудита безопасности для мобильных клиентов.

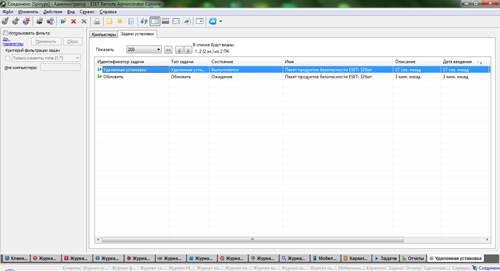

Все сформированные задачи находятся в разделе «Задачи». В таблице в режиме реального времени отображается статус выполнения каждой задачи и информация о ней, включающая дату получения задачи, ее название, описание и тип.

Рисунок 21. Примеры созданных задач в ESET Remote Administrator Console 5

Работа с журналами

Вторая большая группа инструментов позволяет получать информацию о результатах работы различных компонентов защиты.

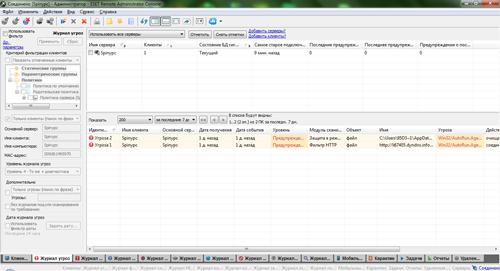

В разделе «Журнал угроз» отражаются подробные сведения обо всех найденных вредоносных программах. Работая с данным разделом, администратор может получать информацию о том, на каких компьютерах были обнаружены вирусы, их название и уровень опасности, а также время их обнаружения. В журнале указывается, какой компонент безопасности обнаружил вредоносные программы и какие действия он выполнил (удаление, помещение в карантин и т.д.).

Рисунок 22. Журнал угроз

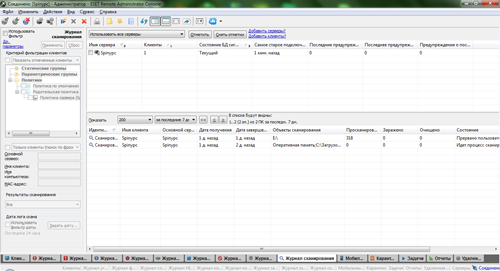

Отдельно ведется регистрация результатов сканирования файловой системы. Для этого используется «Журнал сканирования». В нем представлены результаты сеансов сканирования по требованию, которые запускались на клиентских компьютерах удаленно, локально или были запланированы в виде задачи. Администратор может получить полную информацию о количестве проверенных, зараженных и удалённых объектов. Также в данном разделе показывается статус сканирования – завершено, прервано или производится в данный момент. Полученная информация позволяет понять причину заражения компьютера в локальной сети.

Рисунок 23. Журнал сеанса сканирования

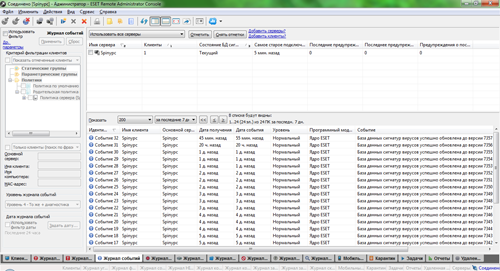

Все системные события, которые возникли в процессе работы клиентов, отображаются в разделе «Журнал событий». Данные события напрямую не связаны с работой компонентов безопасности и показывают различные действия в консоли и клиентах.К событиям относятся запуск защиты, обновление антивирусных баз, обновление модулей программы и т.д. Администратор может просмотреть информацию по каждому событию и по каждому защищаемому компьютеру индивидуально. В данном разделе также отображается важность зафиксированного события и его время.

Рисунок 24. Работа журнала событий

Настраивая работу фаервола, администратор задает правила работы с конкретными приложениями и портами. Для получения данных о работе фаервола используется раздел «Журнал фаервола». Администратор может посмотреть сетевую активность на каждом клиенте, события о выявленных угрозах и уровень их опасности, узнать, при работе с каким IP-адресом была выявлена угроза, какие правила работы фаервола сработали и при работе с какими приложениями возникли угрозы.

Рисунок 25. Журнал фаервола

Кроме этого, есть возможность объединять правила фаервола для разных компьютеров сети в единую группу без необходимости прописывать их вручную с помощью мастера объединения правил фаервола ESET.

Для протоколирования и отображения результатов работы HIPS используется раздел «Журнал HIPS». Каждому фиксируемому событию присваивается уникальный идентификатор (HIPS1, HIPS2 и т.д.), и для него в панели просмотра отражается информация о клиенте, на котором была обнаружена подозрительна активность, степень ее опасности, работа каких приложений привела к возникновению обнаружению опасных действий и т.д. Также в разделе отражаются правила, нарушение которых привело к обнаружению события и действия HIPS.

Рисунок 26. Журнал работы HIPS

Контроль устройств позволяет ограничить вынос за пределы локальной сети важной информации, а также снизить риски инфицирования защищаемого периметра. Администратор может задавать ограничения на работу с конкретным устройством или группой устройств как для отдельного защищаемого компьютера, так и для группы компьютеров (например, на компьютерах всех бухгалтеров). Данный компонент содержит такие предопределенные группы устройств, как CD/DVD приводы, устройства USB и FireWire, устройства обработки изображений, Bluetooth, Card Reader, модемы, устройства LPT/COMи т.д.

Для контроля работы с внешними устройствами и попытками нарушить установленные ограничения используется раздел «Журнал контроля устройств». В нем отражается информация о подключаемых устройствах — их типе, имени, серийном номере (если он есть). Также администратор может посмотреть, какое ограничение сработало и какое действие компонента было при этом выполнено.

Рисунок 27. Журнал работы контроля устройств

Для защиты пользователей при работе в Интернете используется веб-антивирус, который обнаруживает сайты с вредоносным кодом и потенциально опасные сайты (например, фишинговые сайты), и веб-фильтрация, которая позволяет ограничивать работу с сайтами, относящимися к определенным категориям. Результаты работы данных компонентов и попытки нарушать заданные ограничения представлены в разделе «Журнал контроля доступа в Интернет». В журнале указывается попытки доступа к сайтам, которые попадают под запрещенные категории или находятся в списках запрещенных URL. Приводится информация о клиентах, на которых были зафиксированы нарушения, тип нарушений, URL-адрес и маска веб-страницы, а также действие, выполненное компонентами безопасности.

Рисунок 28. Журнал работы контроля доступа в Интернет

Результаты защиты почтовых клиентов от спама представляются в разделе «Журнал защиты от спама». В нем администратор может увидеть данные об адресах отправителя и получателя сообщения, помеченного как спам, его теме, рейтинг спама в процентах (вероятность того, что сообщение является спамом), причине, по которой сообщение помечено как спам, и действие, предпринятое в отношении этого сообщения.

Рисунок 29. Журнал работы защиты от спама

Для защиты от спама также используется технология «серых» списков. Она заключается в отклонении писем от неизвестных адресов с сообщением о «временной» ошибке. В этом случае обычный сервер, работающий по протоколу SMTP, повторит посылку письма, а система защиты, обнаружив запись о предыдущем письме, пропустит повторное письмо. Если же это был спам, то повторная посылка не будет произведена, и спам-сообщение не дойдет до получателя. Результаты работы «серых» списков можно посмотреть в разделе «Журнал занесения в «серый» список». В нем администратор может увидетьимя домена, используемое сервером-отправителем, IP-адрес и адрес e-mail отправителя сообщения, e-mail получателя сообщения и действие, выполненное соответствующим средством безопасности.

Рисунок 30. Журнал занесения в «серый» список

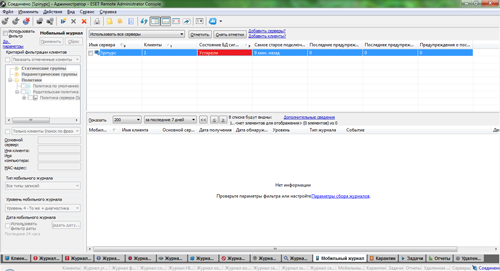

Отдельно существует раздел «Мобильный журнал», который позволяет отслеживать результаты работы защиты на мобильных устройствах. В нем можно получить информацию о мобильных устройствах, на которых были зафиксированы события, генерируемые компонентами безопасности, уровень предупреждения, тип журнала (журнал аудита безопасности, журнал защиты от спама в SMS), описание события и объект, к которому оно относится (SMS, файл и т.п.), а также действие, выполненное во время события или возникшая ошибка.

Рисунок 31. Работа раздела «Мобильный журнал»

Стоит отметить, что по умолчанию ведение журналов HIPS, контроля устройств, контроля доступа в Интернет, защиты от спама и занесения в «серый» список отключено. Его можно включить при расширенной установке сервера либо с помощью главного меню (Сервис -> Параметры сервера -> Обслуживание сервера -> Параметры сбора журналов).

Сервисные функции

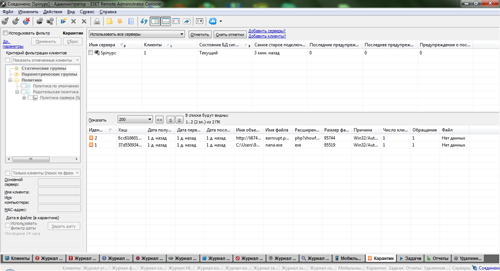

Администратор может настроить тип реагирования на обнаруженные вредоносные программы, в том числе есть возможность помещать их в карантин для дальнейшего анализа. В этом случае ESET Remote Administrator Console 5 позволяет централизованно управлять всеми объектами, помещенными в карантин на защищаемых компьютерах. Для этого используется раздел «Карантин», в котором отражается как хэш файла, время обнаружение подозрительного файла, клиент и директория на компьютере, на котором был найден данный файл. Файлы, описание которых показано в разделе «Карантин», можно запросить для загрузки. В этом случае файл копируется на компьютер с ESET Remote Administrator Server зашифрованном виде.

Рисунок 32. Карантин в ESET Remote Administrator Console 5

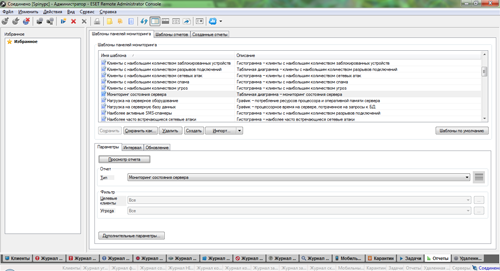

Так как в процессе работы регистрируется большое количество различных событий, то для анализа обнаруженных угроз и состояния безопасности в целом удобно использовать графические отчеты. В разделе «Отчеты» администратор может выбрать один из имеющихся шаблонов отчетов и на его основе сформировать отчет в виде веб-страницы.

Рисунок 33. Примеры шаблонов отчетов в ESET Remote Administrator Console 5

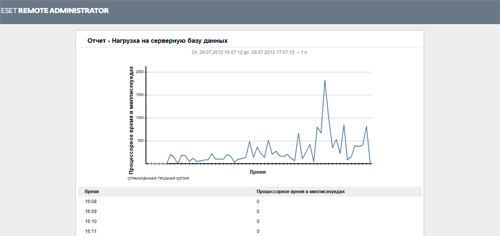

Отчет может быть представлен в виде таблицы, графика или гистограммы. Сформированные отчеты сохраняются на вкладке «Созданные отчеты». При этом администратор может использовать отчеты многократно, задав интервал обновления страницы с отчетом в браузере.

Рисунок 34. Пример созданного отчета нагрузки на серверную базу данных

Диспетчеры

Отдельно можно рассмотреть функционал ESET Remote Administrator Console 5, который реализован в различных диспетчерах.

Диспетчер групп представляет собой инструмент для управления клиентами. Он позволяет разделить клиентов на отдельные группы и применить к ним различные параметры, задачи, ограничения и т. д.

Группы клиентов могут быть двух типов:

- статические группы. Создаются для объединения клиентов в сети в именованные группы и подгруппы. В такую группу, к примеру, можно объединить всех бухгалтеров или менеджеров для удобства дальнейшего администрирования;

- параметрические группы. Клиентские станции динамически присваиваются определенной параметрической группе при соответствии условиям данной группы (например, последнее подключение клиента, наличие обнаруженных при последнем сканировании угроз и т.д.).

Рисунок 35. Условия объединения параметрических групп

Преимущество параметрических групп заключается в том, что их можно использовать в различных местах: в фильтрах, в политиках, в отчетах и уведомлениях. Также группы могут создаваться по принципу синхронизации с Active Directory. Такие группы создаются на базе структуры AD, что позволяет администратору сортировать клиенты по группам (при условии, что имя клиента соответствует типу объекта «компьютер» на стороне AD и входит в группу AD).

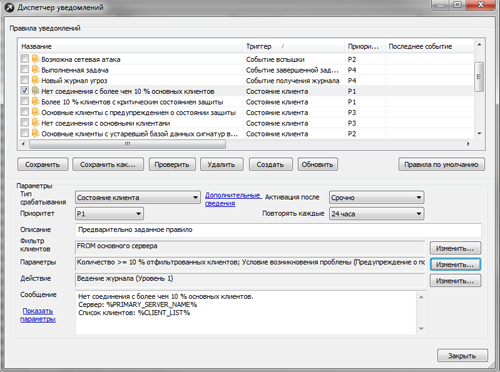

Диспетчер уведомлений выполняет функцию оповещения администратора об определенных событиях в системе. В отличие от статических отчетов, диспетчер уведомлений формирует сообщения по достижению определенного события, что позволяет следить за возникновением событий в реальном времени.

Рисунок 36. Диспетчер уведомлений

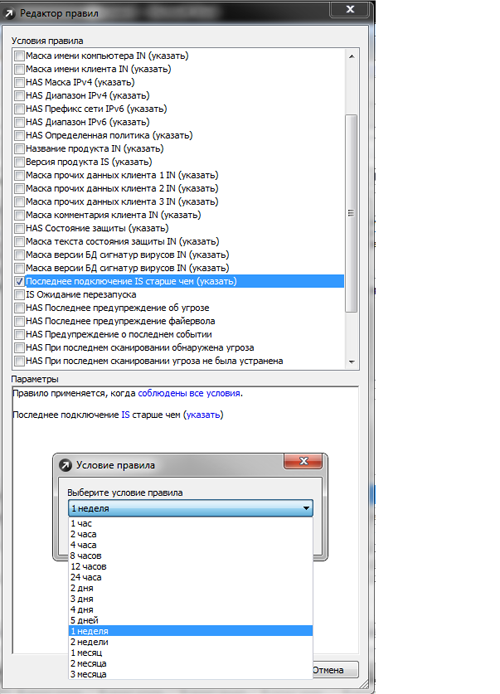

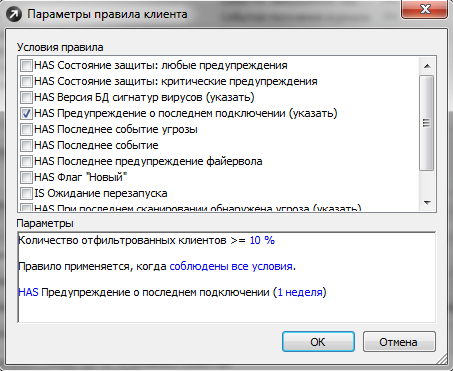

Также в диспетчере уведомлений присутствует большое количество заранее подготовленных правил, которые можно модифицировать и комбинировать. Уведомления формируются в соответствии с заданным правилом или комбинацией правил, выбрать которые можно из списка «Параметры правила клиента».

Рисунок 37. Пример правила для диспетчера уведомлений

Комбинация правил может работать как по принципу логического «И» (уведомление будет создано, если соблюдены все отмеченные условия), так и по принципу логического «ИЛИ» (уведомление будет создано, если соблюдено хотя бы одно из условий).

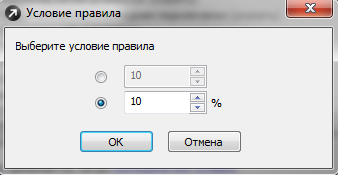

Также для каждого правила администратор может поменять условие, задав нужное ему значение.

Рисунок 38. Изменение условий правила

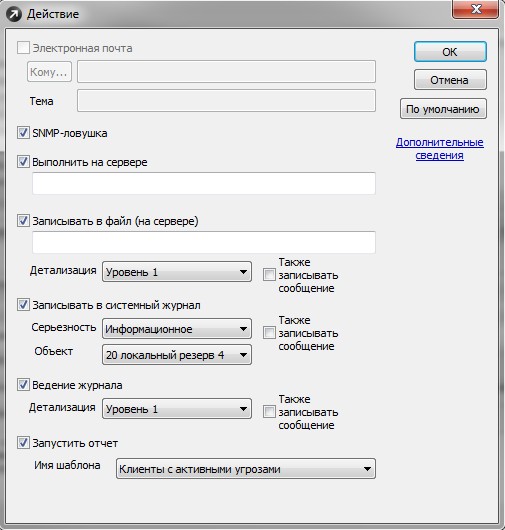

При возникновении условий, заданных в правиле, автоматически выполняется действие (метод уведомления), указанное администратором. Для настройки действий предназначена кнопка «Изменить» в разделе «Действия» главного окна диспетчера. Уведомления могут предъявляться одним из 7 методов:

- «Электронная почта» — отправка текста уведомления для данного правила на указанный адрес электронной почты;

- «SNMP-ловушка» — создание и отправка SNMP-уведомления;

- «Выполнить на сервере» — выбор приложения, которое запустится на сервере по наступлению события;

- «Записывать в файл» — создание записи в указанном файле журнала;

- «Записывать в системный журнал» — включает запись уведомлений в журнал сервера;

- «Ведение журнала» — включение записи уведомлений в журнал сервера;

- «Запустить отчет» — выбор шаблона для отчета и создание отчета.

Рисунок 39. Выбор методов уведомления

Также для уведомлений можно задать уровень детализации, от которого зависит, какая информация будет записана в уведомлении – от простого сообщения о том, что событие произошло, до его детального описания.

Диспетчер уведомлений удобно использовать вместе с диспетчером групп, задавая правила уведомлений для параметрических групп конкретных проблемных клиентов.

Диспетчер лицензий позволяет контролировать ключи лицензий как на сервере, так и на клиентах. При этом ESET Remote Administrator Server 5 может выбрать из нескольких ключей лицензии самый подходящий или объединить несколько ключей в один. Если загружено несколько ключей лицензии, ESET Remote Administrator Server 5 будет всегда искать ключ с наибольшим числом клиентов и самой поздней датой истечения срока действия.

При объединении ключей одного владельца можно централизованно управлять их использованием, даже если ключи имеют различную длительность. При истечении срока одного из ключей, поддержка будет оказываться по оставшимся. Если же надо объединить несколько ключей с разными владельцами, то нужно обратиться в службу технической поддержки для получения нового общего ключа. При объединении лицензий создается новый ключ с количеством клиентов, равным общему числу клиентов на всех объединяемых серверах. Однако дата истечения срока действия нового ключа лицензии берется из ключа, срок действия которого истекает первым.

Диспетчер лицензий может также уведомлять о проблемах, возникающих с лицензионными ключами. Сюда входят уведомления о том, что срок лицензии истекает через N дней, и о том, что в лицензии сервера осталось только N% свободных клиентов

Выводы

В заключение обзора ESET Remote Administrator 5 подведем итоги о положительных и отрицательных сторонах продукта. Программа в целом производит приятное впечатление за счет обширных функциональных возможностей и удобства работы по конфигурированию компонентов защиты в клиентах. Однако, есть и минусы – неудобный в некоторых моментах интерфейс, неполное справочное руководство.

Плюсы

- Функциональные возможности. ESET Remote Administrator 5 предоставляет широкий набор функций для администрирования защиты корпоративной сети. Администратор может проводить удаленную установку клиентов, настраивать параметры работы всех компонентов защиты в клиентах при помощи конфигураций и политик, создавать задачи и т.д.

- Наличие новых компонентов для обеспечения безопасности и инструменты для их централизованного управления. Одним из важных компонентов является система проактивной защиты, которая позволяет обнаруживать новые угрозы, сигнатурное определение которых ещё не внесено в вирусные базы.

- Для защиты пользователей при работе в Интернете в ESET Remote Administrator 5 были добавлены такие компоненты защиты как веб-фильтрация сайтов по категориям, позволяющая контролировать и ограничивать активность сотрудников в Интернете, и «серые» списки для защиты от спама.

- Редактор конфигураций. С его помощью можно настраивать параметры компонентов защиты на клиентах как для конкретного компьютера в сети, так и для набора компьютеров, объединенных по какому-либо признаку. Работа с конфигурациями происходит при помощи древовидной структуры, которая позволяет одновременно настраивать все компоненты и не переключаться между большим количеством окон или вкладок.

- Журналы. В ESET Remote Administrator Console 5 реализован большой набор инструментов мониторинга (журналы), которые позволяют получать информацию обо всех возникающих событиях в клиентах и обнаруженных угрозах. Работая с журналами, администратор может получать большой набор информации о поведении сотрудников и угрозах в сети для своевременного реагирования на них.

- Управление защитой мобильных устройств. Это позволяет закрыть одну из возможных «брешей» в системе безопасности, т.к. мобильные устройства все чаще применяются не только для личных целей, но и для производственных нужд.

- Наличие возможности репликации данных журналов и пользователей, а также широкий спектр настроек ее параметров.

- Простота работы в пользовательском интерфейсе. В целом работа со всеми инструментами администрирования построена схожим образом и не вызывает каких-либо затруднений.

Минусы

- Недостатком является то, что антивирусный сервер и консоль можно устанавливать только под операционные системы семейства Microsoft Windows и отсутствует поддержка UNIX-like операционных систем.

- В ESET Remote Administrator 5 отсутствуют инструменты для централизованного поиска и закрытия известных уязвимостей для прикладных приложений на защищаемых компьютерах.

- В ESET Remote Administrator 5 отсутствуют инструменты для работы по белым спискам только доверенных программ и аудита уже установленных программ. Однако следует отметить, что в консоли можно создавать списки для запуска и блокировки приложений, а часть функций аудита приложений доступна в утилите ESET SysInspector.

- Неудобство работы с разделами интерфейса. Заголовки разделов не структурированы, название части разделов начинаются с одинаковых слов, которые в неактивном состоянии не отличаются друг от друга (например, «Журнал...»). Пиктограммы в названиях отделов маленькие, похожие друг на друга и зачастую не связанные с функциональностью раздела картинки, что не помогает навигации по разделам. Также имеются грамматические ошибки в переводе некоторых пунктов меню и некорректный перевод некоторых названий (кнопка «Следующий»).

- Документация. Во встроенной справке продукта и руководстве пользователя в основном присутствует описание интерфейса консоли. На наш взгляд, это, во многом, связано с тем, что продукт вышел недавно (30.05.2012).

Авторы:

Михаил Картавенко

Мария Сарычева