Сертификат AM Test Lab

Номер сертификата: 254

Дата выдачи: 14.05.2019

Срок действия: 14.05.2024

- Введение

- Основные возможности Dozor FC и их назначение

- Работа с Dozor File Crawler

- 3.1. Сканирование исторически накопленных почтовых сообщений

- 3.2. Построение карты корпоративной сети

- 3.3. Сканирование файловых хранилищ

- 3.4. Режим обычного сканирования

- 3.5. Активный режим

- 3.6. Организация «пропускного пункта»

- 3.7. Сканирование исторического архива почтовых сообщений и файловых хранилищ с использованием доступа администратора

- 3.8. Сканирование облачных хранилищ

- 3.9. Сканирование массивов информации на съемных носителях

- 3.10. Использование результатов предыдущих сканирований в качестве справочника для последующих

- 3.11. Использование Dozor FC для узкоцелевых расследований

- Возможности, повышающие удобство использования Dozor FC

- Выводы

Введение

Для предотвращения утечек конфиденциальных данных в корпоративных сетях необходимо контролировать не только каналы передачи информации, но и места ее хранения. Нередко информация ограниченного доступа содержится на ресурсах, не предназначенных для размещения конфиденциальных данных: контролируемых и неконтролируемых специалистами по информационной безопасности файловых хранилищах, жестких дисках рабочих станций сотрудников, подключаемых к рабочим станциям съемных носителях.

Отследить процесс использования всей защищаемой информации зачастую невозможно. Во-первых, специалисты по информационной безопасности не всегда знают полный список всех узлов и ресурсов корпоративной сети. Во-вторых, объемы накапливаемых данных постоянно растут, как и количество мест их хранения. Кроме того, в настоящее время многими компаниями для хранения информации стали активно использоваться облачные ресурсы, такие, как MS OneDrive. Это создает условия для случайных и намеренных утечек ценных данных и облегчает злоумышленникам их вывод за контролируемый периметр.

В таких условиях попросту невозможно вести учет всех ресурсов корпоративной сети вручную. А значит, необходима максимальная автоматизация контроля всех возможных мест хранения информации ограниченного доступа. Для решения этой задачи на основе накопленного многолетнего опыта компания Ростелеком-Solar разработала модуль мониторинга хранения конфиденциальной информации Dozor File Crawler. Этот модуль осуществляет проверку всех узлов корпоративной сети, включая файловые и облачные хранилища, электронную почту и другие ресурсы для обнаружения и пресечения нарушений правил хранения конфиденциальной информации. Dozor File Crawler относится к классу систем Discovery DLP и входит в состав DLP-системы Solar Dozor.

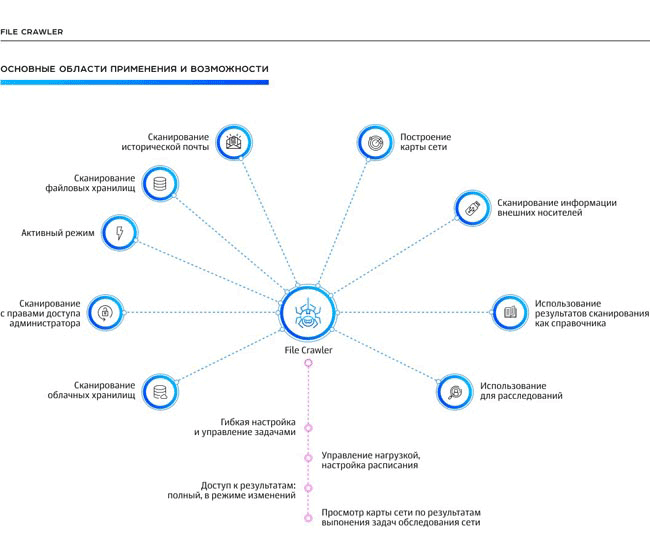

Основные возможности Dozor FC и их назначение

Важным отличием Dozor FC является использование для выполнения поставленных задач принципа централизованной обработки. В отличие от discovery-решений, реализованных на клиентских агентах, Dozor FC сразу аккумулирует результаты своей работы в одном месте и предоставляет пользователю целостную картину всех сегментов корпоративной сети.

Таблица 1. Основные возможности Dozor FC

| Возможности | Решаемые задачи | |

| 1. | Сканирование исторически накопленных почтовых сообщений | Применяется при развертывании DLP-системы Solar Dozor для ретроспективного исследования ранее накопленной в компании электронной почты. Задача — обнаружить нарушения политики безопасности и утечки ценной информации, а также выявить негативные тенденции в прошлом. |

| 2. | Построение карты корпоративной сети | Используется для получения максимально полной информации обо всех узлах, ресурсах, каталогах и файлах, имеющихся в локальной сети предприятия. Позволяет получить представление в целом обо всей корпоративной сети и ее местах, уязвимых для утечек информации, а также о неконтролируемых ресурсах локальной сети. |

| 3. | Сканирование файловых хранилищ | Применяется по аналогии со сканированием всей корпоративной сети, но выполняется только в отношении файловых ресурсов, т. к. размещаемые в сети файлы представляют первоочередной интерес с точки зрения информационной безопасности. Важнейшим отличием от обычного сканирования является наличие режима активного противодействия: обнаруженные файлы проверяются на соответствие политике безопасности, и в случае нарушения к ним применяется ряд защитных мер. Результаты сканирования файловых хранилищ добавляются в общую карту сети компании, тем самым обогащая ее. |

| 4. | Сканирование исторического архива почтовых сообщений и файловых хранилищ с использованием доступа администратора | Данная функция позволяет сканировать почтовые ящики и файловые ресурсы с ограниченным доступом с использованием учетной записи системного администратора. Это значительно расширяет состав доступной для обследования информации в корпоративной сети. |

| 5. | Сканирование облачных хранилищ | Используется для проверки корпоративных облачных хранилищ на предмет наличия в них конфиденциальных данных.Результаты сканирования облачных хранилищ обогащают общую карту сети компании. |

| 6. | Сканирование массивов информации на съемных внешних носителях | Позволяет проверять информацию, которая передается с внешних носителей и на внешние носители, на наличие конфиденциальных данных при подключении к рабочим станциям пользователей.Результаты сканирования информации на съемных носителях обогащают общую карту сети компании. |

| 7. | Использование результатов предыдущих сканирований в качестве справочника для последующих | Полученные ранее сведения об устройстве локальной сети можно использовать в качестве справочных данных при подготовке новых сканирований. Так, при проведении нового сканирования файловых ресурсов можно указывать в качестве целевых мест поиска найденные ранее каталоги и IP-узлы. При обновлении карты сети — найденные ранее узлы, при запуске нового сканирования облачного хранилища — найденные ранее каталоги облака. |

| 8. | Использование Dozor FC для узкоцелевых расследований | Все вышеперечисленные возможности помогут ИБ-специалисту не только проводить сплошное обследование содержимого корпоративной сети и затем анализировать его, но и выполнять узконаправленные проверки.Целями подобных проверок могут являться: поиск в корпоративной сети мест с повышенным риском; поиск неконтролируемо хранимых в сети ценных сведений; прицельное исследование узлов и ресурсов сети для поиска нарушений безопасности; проверка рабочих станций сотрудников, находящихся под подозрением, на наличие конфиденциальной информации; выявление путей движения защищаемых документов внутри компании. |

Дополнительно Dozor FC обеспечивает:

- Гибкую настройку и управление сканированиями различных ресурсов и построением карты сети.

- Управление нагрузкой на ресурсы за счет указания хоста для выполнения задач, регулировки ограничений при выполнении задач и настройки выполнения задач по расписанию.

- Доступ к результатам как по окончании последнего полного сканирования, так и в режиме просмотра изменений.

- Просмотр общей карты сети, сформированной по результатам выполнения различных задач обследования сети.

Рисунок 1. Основные области применения и дополнительные возможности Dozor FC

Работа с Dozor File Crawler

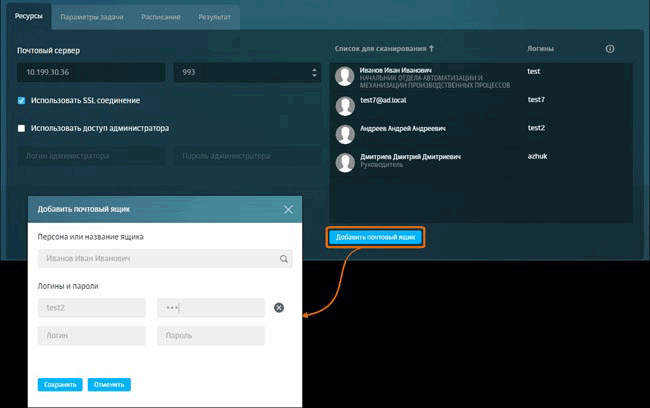

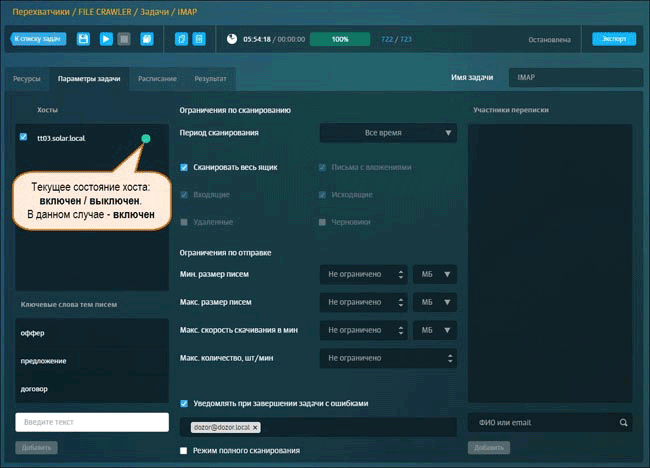

Сканирование исторически накопленных почтовых сообщений

Dozor FC осуществляет ретроспективное сканирование ранее накопленных данных почтового сервера Exchange по протоколу IMAP для анализа архива электронных писем компании. Глубина сканирования определяется пользователем при настройке соответствующей задачи Модуля. Такое сканирование позволяет проанализировать переписку сотрудников, которая велась до внедрения DLP-системы SoIar Dozor, на наличие нарушений информационной безопасности.

N.B. Если сканирование почтового архива всей компании представляется процессом долговременным и перегружающим информационные ресурсы, ИБ-специалист может настроить Dozor FC так, чтобы проверялась почта только определенного круга сотрудников. Например, попавших под подозрение работников или специалистов, чья деятельность связана с высоким риском информационной безопасности. Можно также указать ключевые слова в темах сообщений, чтобы проверить только подозрительные с точки зрения информационной безопасности письма.

В результате сканирования архива почтовых сообщений ИБ-специалист может не только выявить нарушения и инциденты, имевшие место в прошлом, но и обнаружить места хранения конфиденциальной информации в структуре почтовых папок (входящие, исходящие, удаленные, черновики). Последнее может указать на характер выявленного нарушения — было ли оно совершено с умыслом или по случайности.

Рисунок 2. Назначение ресурсов и ящиков для сканирования исторических почтовых сообщений в Dozor FC

Рисунок 3. Настройка параметров для сканирования исторических почтовых сообщений в Dozor FC

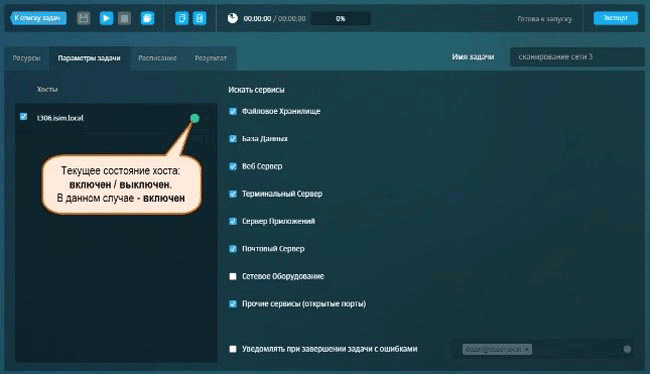

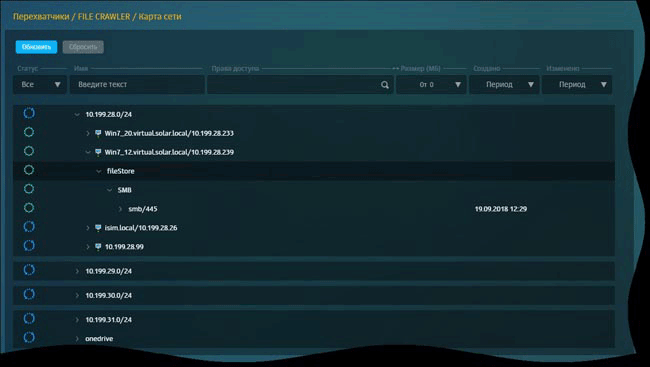

Построение карты корпоративной сети

Карта сети дает ИТ- и ИБ-специалистам четкое понимание реального состояния всех узлов и ресурсов корпоративной сети. Эта информация важна не только для «безопасников-старожилов», но и для новых сотрудников службы ИБ. Причем для последних важна вдвойне, так как позволяет в кратчайшие сроки определить наиболее уязвимые области и места возможных утечек защищаемой информации.

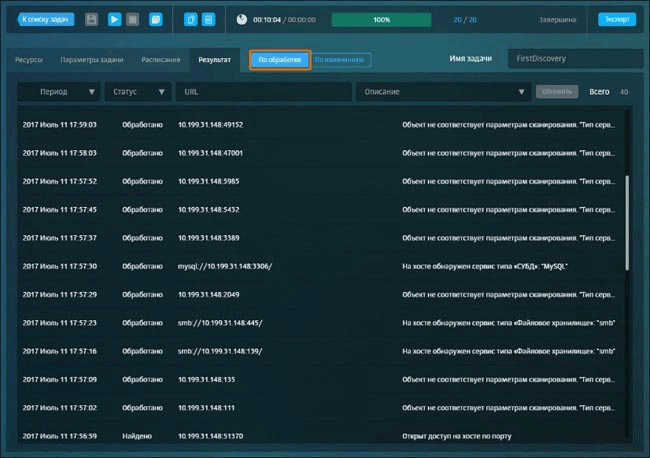

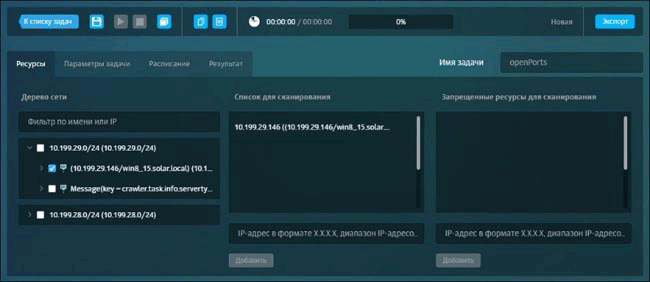

В процессе сканирования локальной сети и построения ее карты Dozor FC обнаруживает не только хосты, содержащие общекорпоративные ресурсы и рабочие станции пользователей, но и открытые порты, несущие непосредственную угрозу информационной безопасности. Модуль выявляет почтовые серверы, файловые хранилища, системы управления базами данных, веб-серверы, серверы приложений, сетевое периферийное оборудование (многофункциональные устройства, принтеры, сканеры, модемы, маршрутизаторы). Указать список ресурсов сети, подлежащих сканированию, можно в настройках Dozor FC.

При инвентаризации ресурсов корпоративной сети порой обнаруживаются неконтролируемые файловые хранилища, неучтенные рабочие станции, сетевое оборудование и другие ресурсы, развернутые без ведома специалистов по информационной безопасности. Выявление подобных «слабых мест» позволяет не только полностью контролировать локальную сеть компании, но и прицельно сканировать ее узлы на предмет размещения конфиденциальных данных и выявления нарушений.

Рисунок 4. Настройка параметров для построения карты сети в Dozor FC

Рисунок 5. Просмотр результатов построения карты сети после выполнения обработки в Dozor FC

Сканирование файловых хранилищ

Сканирование общедоступных файловых хранилищ, а также жестких дисков и подключенных носителей информации на рабочих станциях пользователей может осуществляться в двух режимах:

- Режим обычного сканирования.

- Режим активного противодействия нарушениям правил хранения (активный режим).

С помощью активного режима можно организовать контроль и передачу информации за пределы компании в формате «пропускного пункта».

Сведения об информационных объектах (видах информации, имеющих ключевое значение для бизнеса — «Коммерческая тайна», «Тендерная документация и т. п.), найденных в процессе сканирования файловых хранилищ, накапливаются в DLP-системе Solar Dozor. При поиске файлов Dozor FC способен обрабатывать содержимое не только целостных, но и многотомных архивов. Места хранения объектов в различных узлах корпоративной сети, обнаруженные Модулем, отображаются непосредственно в карточках объектов. Это позволяет ИБ-специалисту контролировать сразу все точки в инфраструктуре компании, в которых находится особо ценная для бизнеса информация.

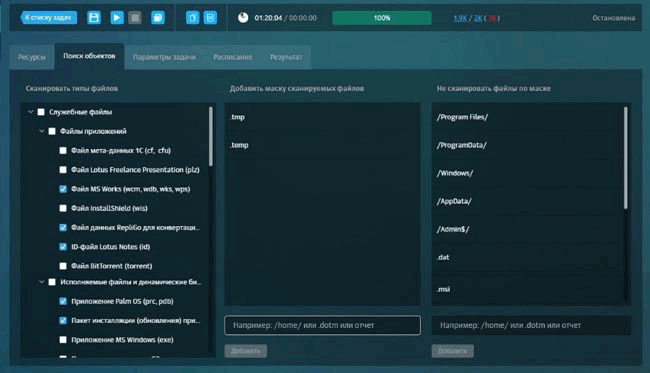

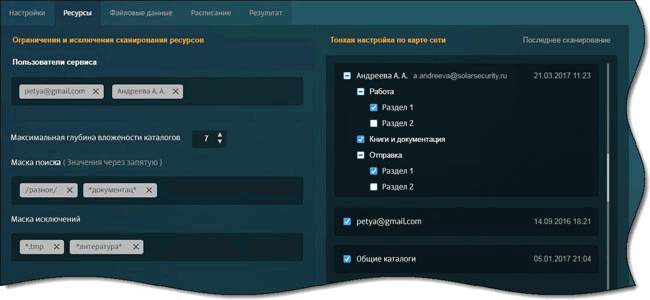

Рисунок 6. Просмотр сведений о местах хранения информационного объекта в его карточке в Dozor FC

Иногда при настройке сканирования файловых хранилищ возникает необходимость ограничить область инспектирования в целях экономии времени и снижения нагрузки на вычислительные мощности. В этом случае пользователь Dozor FC может задать диапазон или маску IP-адресов сегмента сети для проверки, настроить глубину сканирования вложенных каталогов, указать маски файлов, подлежащих сканированию и исключаемых из обработки.

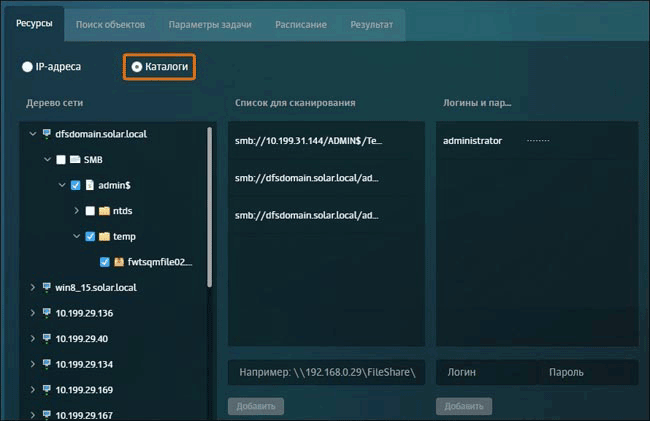

Рисунок 7. Настройка параметров поиска при сканировании файловых хранилищ в Dozor FC

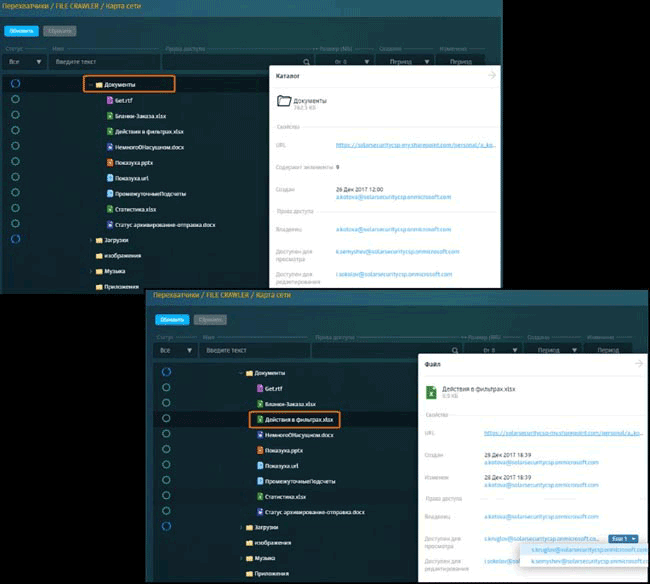

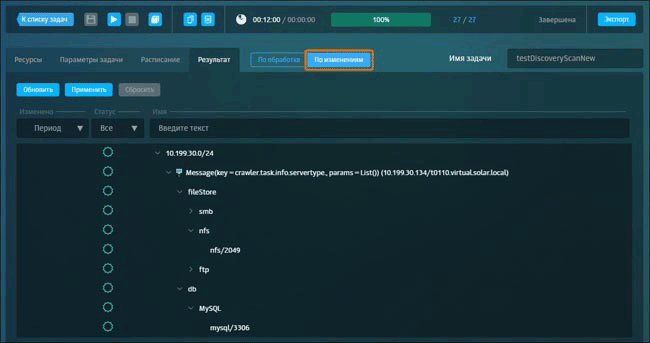

Результаты сканирования файловых хранилищ включаются в общую карту сети компании либо дополняют ее с учетом изменений, обнаруженных при пересмотре и обработке данных. После завершения сканирования в различных режимах в общей карте сети отображается ключевая информация обнаруженных каталогов и файлов.

Рисунок 8. Отображение общей информации обнаруженных каталогов и файлов после сканирования файловых хранилищ в Dozor FC

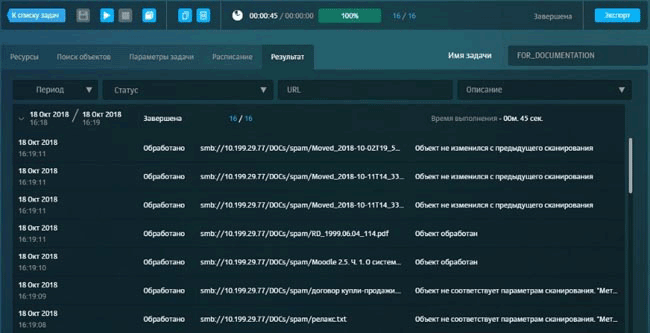

Режим обычного сканирования

В режиме обычного сканирования Модуль Dozor FC проверяет все доступные ресурсы корпоративной сети и выдает пользователю результаты в виде списка.

Рисунок 9. Представление результатов инспектирования файловых хранилищ в режиме обычного сканирования в Dozor FC

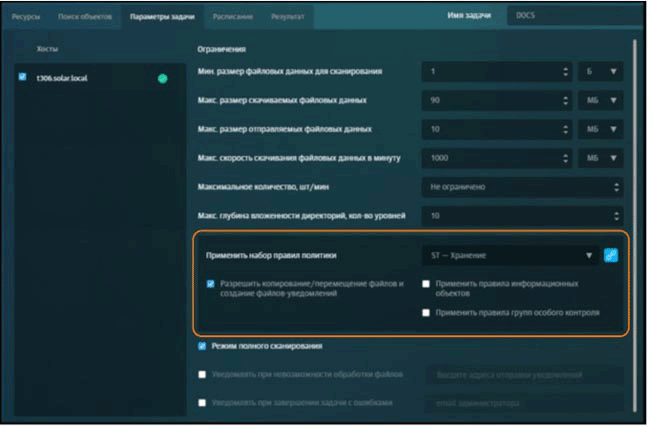

Активный режим

Этот режим появился в Модуле Dozor FC относительно недавно в связи с потребностями бизнеса в активном противодействии нарушениям правил хранения конфиденциальной информации.

При сканировании файловых ресурсов в активном режиме применяются правила политики безопасности DLP-системы Solar Dozor, настраиваемые специально для Dozor FC. В процессе обработки файлов Модуль также может учитывать правила, настроенные специально для информационных объектов и персон, которые ИБ-специалист включил в группы особого контроля Solar Dozor. Под группами особого контроля понимаются группы персон, для которых устанавливаются особые правила контроля, отличные от общих правил. Например, сотрудники, планирующие увольнение из компании, находящиеся на испытательном сроке, имеющие доступ к грифованным или стратегически важным документам и т. д.

Рисунок 10. Применение активного режима в Модуле Dozor FC

Обнаруженные Модулем Dozor FС файлы проверяются на наличие нарушений политик информационной безопасности с помощью стандартных механизмов DLP-системы. Если нарушения выявлены, то DLP-система Solar Dozor создает события и инциденты безопасности для последующего анализа уполномоченным специалистом.

Помимо всего вышеперечисленного в этом режиме Dozor FC может активно противодействовать нарушениям правил хранения защищаемой информации:

- Оперативно изымать файлы, нарушающие политику безопасности.

- Перемещать эти файлы в карантинный файловый каталог (карантин), указанный в правилах политики.

- Копировать выявленные файлы в специализированный каталог, указанный в правилах политики.

- Заменять изъятые файлы уведомлением («заглушкой») с заданным текстом для информирования пользователей о нарушении.

- Оповещать по электронной почте специалиста по информационной безопасности об изъятии или перемещении файлов, нарушающих политику безопасности.

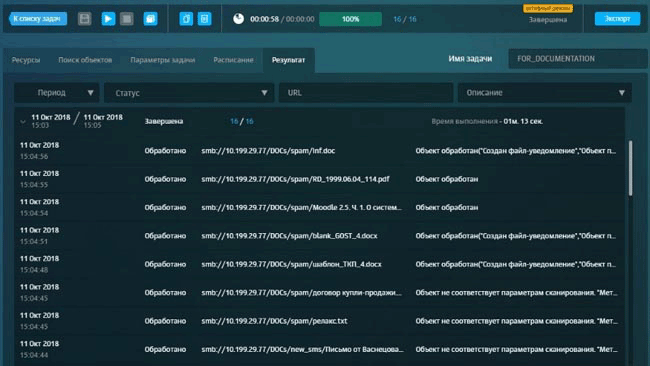

По результатам сканирования локальной сети компании в активном режиме формируется итоговый отчетный список, предоставляемый пользователю Dozor FC.

Рисунок 11. Результаты инспектирования файловых хранилищ в активном режиме в Dozor FC

Организация «пропускного пункта»

Как показывает практика, довольно часто для обмена внутренней информацией с внешними контрагентами компании используют хранилища данных, доступные извне. С одной стороны, это решает необходимые бизнес-задачи, но, с другой стороны, подобные ресурсы повышают риски умышленных и случайных утечек ценных для компании сведений.

Для решения этой проблемы активный режим Dozor FC может быть настроен таким образом, чтобы вся выходящая за пределы компании информация проверялась на соответствие правилам политики безопасности. С помощью краулера ИБ-специалист может назначить файловый ресурс, официально предназначенный для хранения данных, «пропускным пунктом». Любые файлы, выкладываемые сотрудниками компании на указанный ресурс, будут проходить проверку средствами Dozor FC на наличие в них информации ограниченного доступа. В случае выявления на «пропускном пункте» файлов, нарушающих политику безопасности, Dozor FC будет оперативно изымать их, перемещать в карантин и извещать специалиста по информационной безопасности. При успешном прохождении проверок проинспектированные файлы поступят в указанный в настройках Модуля файловый каталог, из которого их смогут забрать внешние пользователи.

Сканирование исторического архива почтовых сообщений и файловых хранилищ с использованием доступа администратора

Сканирование архива исторически накопленных почтовых сообщений и файловых хранилищ может выполняться с использованием доступа администратора, что позволяет проверять не только общедоступные ресурсы, но и ресурсы с ограниченным доступом. В этом режиме можно проанализировать почту по единому паролю администратора. Кроме того, можно получить доступ к узлам сети с размещенными на них файлами по логинам и паролям, заданным для аутентификации. В том числе — по идентификаторам для административного доступа.

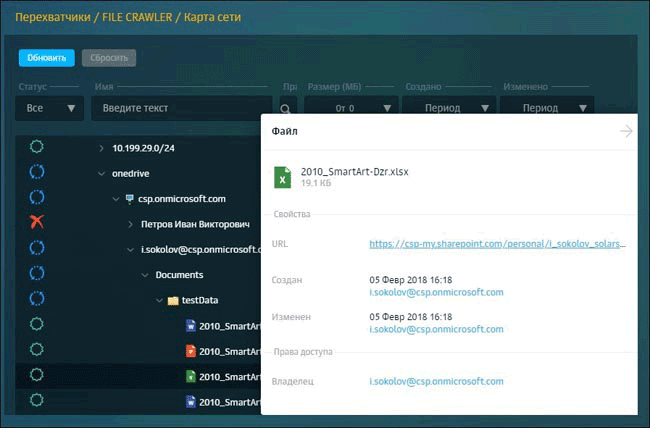

Сканирование облачных хранилищ

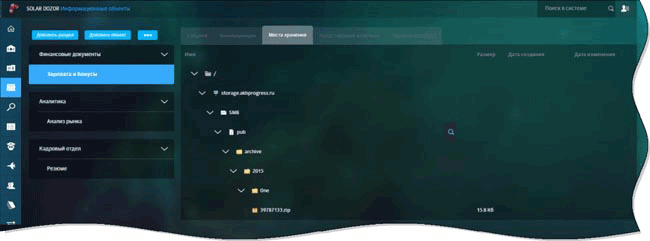

Модуль Dozor FC осуществляет сканирование облачных хранилищ, использование которых стало очень популярным в корпоративной среде в последние годы. На облачные ресурсы выкладывается самая различная информация, которая также нуждается в защите и в состав которой могут входить конфиденциальные данные. Dozor FC обладает возможностью подключения к облачным хранилищам.

Процесс сканирования облачных хранилищ можно настраивать дополнительно. При этом можно указать конкретных пользователей, данные которых подлежат инспектированию, настроить глубину сканирования вложенных каталогов, задать маски файлов, поиск которых будет выполняться, и файлов, которые будут исключаться из обработки.

После завершения сканирования облаков их результаты отображаются в виде итогового отчетного списка и включаются в карту сети, дополняя и актуализируя ее. В общей карте сети пользователь может просмотреть основные сведения о файлах, которые были обнаружены в облачных хранилищах.

Рисунок 12. Отображение основных сведений файлов, обнаруженных в ходе сканирования облачных хранилищ, в Dozor FC

Сканирование массивов информации на съемных носителях

Модуль Dozor FC позволяет просканировать массивы информации, обмен которой осуществляется между съемными носителями и рабочими станциями пользователей, а также документов, которые пользователи отправляют на печать. Всё перечисленное является содержимым так называемых архивов теневого копирования.

Настроив соответствующим образом подключение к архивам теневого копирования, с помощью Dozor FC можно выполнить инспектирование вышеуказанных данных. Результаты сканирования отображаются в виде итогового списка и включаются в общую карту сети в качестве дополнительных или обновляемых сведений.

Использование результатов предыдущих сканирований в качестве справочника для последующих

Результаты всех сканирований Dozor FC, помимо прочего, используются в качестве справочных данных при проведении повторных проверок. При обновлении карты корпоративной сети, сканировании файловых и облачных хранилищ сведения о ранее обнаруженных узлах могут быть заданы в качестве целей новой проверки. Пользователю не придется каждый раз заново выполнять полную инспекцию всего массива ресурсов. Используя данные предыдущих сканирований, ИБ-специалист может в два клика задать интересующую его область инспектирования, не только конкретизировав выполняемые задачи, но и сэкономив время и ресурсы на выполнение соответствующих операций.

Все справочники узлов сети и каталогов файловых хранилищ обновляются после каждого инкрементального сканирования (сканирования изменений). Таким образом, чтобы поддерживать справочники в актуальном состоянии, пользователю достаточно регулярно запускать задачи Dozor FC, настроенные для поиска изменений.

Рисунок 13. Использование справочника узлов сети при построении карты сети в Dozor FC

Рисунок 14. Использование справочника каталогов для сканирования файловых хранилищ в Dozor FC

Рисунок 15. Использование справочника каталогов для сканирования облачных хранилищ в Dozor FC

Использование Dozor FC для узкоцелевых расследований

Приведенные ниже примеры использования Dozor FC основываются на опыте, накопленном ИБ-аналитиками Ростелеком-Solar в процессе пилотных проектов и внедрений DLP-системы Solar Dozor, а также в ходе получения обратной связи от заказчиков.

С помощью Dozor FC специалист по информационной безопасности в первую очередь получает представление обо всей инфраструктуре корпоративной сети в целом. В ходе изучения инфраструктуры выявляются места, явно представляющие угрозу: открытые порты, неконтролируемые ресурсы и оборудование, подключенные к рабочим станциям внешние носители. На данном этапе проводится профилактика нарушений информационной безопасности в компании, ликвидация предпосылок возникновения утечек.

На следующем шаге ИБ-специалист исследует собранные Dozor FC со всей локальной сети данные на предмет наличия конфиденциальной информации. Значительную помощь при этом оказывают штатные механизмы DLP-системы Solar Dozor, определяющие, относятся ли обнаруженные файлы к категории информационных объектов компании. В случае выявления нарушений хранения документов или возникновения каких-либо подозрений принимаются соответствующие меры.

Дальнейшие способы использования Dozor FC для обеспечения безопасности зависят от конкретной стратегии службы информационной безопасности. Можно проверять места хранения, закрепленные за сотрудниками компании, деятельность которых связана с повышенным риском. Можно проводить выборочное сканирование содержимого жестких дисков рабочих станций и подключаемых к компьютерам съемных носителей тех сотрудников, которые находятся на особом контроле.

При обнаружении каких-либо нарушений или проведении расследований в отношении конкретных сотрудников, совершивших несанкционированные действия, пользователь Dozor FС проводит точечное сканирование содержимого их рабочих станций. Такой анализ позволяет определить частоту и масштабы совершаемых нарушений, собрать доказательную базу расследуемых инцидентов, выявить мотивы и негативные тенденции в поведении сотрудников.

Кроме того, Dozor FC помогает при расследовании неконтролируемого движения или утечек конфиденциальной информации компании. Используя поиск по данным карты сети и возможность просмотра мета-информации файлов, ИБ-специалист может определить пути перемещения защищаемых документов и выявить причины нарушений. Например, такие, как неполнота информации о сетевой инфраструктуре компании или наличие слабых мест в ней, неосторожность персонала или несоблюдение правил использования корпоративной информации, умысел сотрудников.

В дальнейшем регулярное сканирование сетевых узлов и ресурсов Модулем Dozor FC в активном режиме значительно упростит задачу сотрудника службы информационной безопасности по непрерывному мониторингу нарушений правил хранения защищаемой информации. Появление на корпоративных файловых ресурсах конфиденциальных данных систематически контролируется в ходе запускаемых по расписанию сканирований. При обнаружении файлов, содержащих критичную информацию, они оперативно перемещаются в карантин с оповещением ИБ-специалиста.

Возможности, повышающие удобство использования Dozor FC

Помимо всех возможностей, рассмотренных в настоящем обзоре, в Dozor FC заложены дополнительные опции, обеспечивающее удобство работы пользователей с Модулем.

Так, краулер позволяет гибко управлять задачами построения карты сети и сканирования доступных узлов и ресурсов. В частности, задачи можно копировать, чтобы не вводить повторно параметры настройки, прерывать или временно приостанавливать, чтобы разгружать вычислительные мощности. Кроме того, в Модуле предусмотрена защита от запуска двух и более идентичных задач.

Для всех типов задач Dozor FC можно указать область для инспектирования; хосты, ресурсами которых будет выполняться задача; ограничения по размерам, скорости и количеству обрабатываемых файлов или писем; почтовый адрес, на который будут приходить оповещения в случае возникновения ошибок при сканировании.

Для каждой из задач можно выбрать режим полного или инкрементального сканирования. В режиме полного сканирования Dozor FC выполняет целостное однократное инспектирование всех узлов и ресурсов сети в соответствии с поставленной задачей. В режиме инкрементального сканирования Dozor FC обнаруживает и фиксирует только изменения, произошедшие на узлах и ресурсах со времени последнего сканирования, что значительно экономит время и затраты обрабатывающих мощностей.

Результаты инкрементального сканирования отображаются для каждой из задач в форме итогового списка, в котором визуально выделены обнаруженные модификации: добавленные, измененные, удаленные узлы и ресурсы.

Рисунок 16. Представление результатов инкрементального сканирования на примере инспектирования файловых хранилищ в Dozor FC

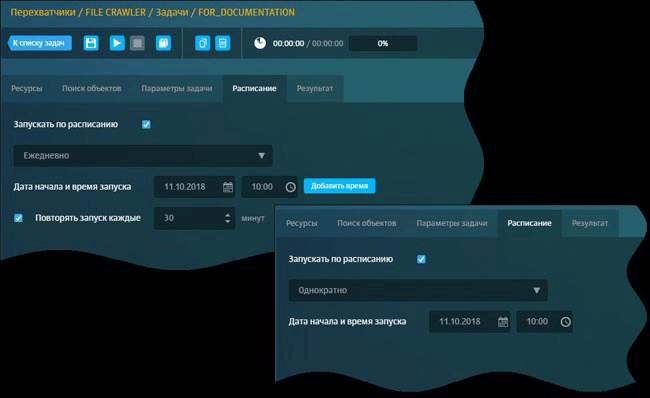

Каждая из задач в Dozor FC может запускаться по настраиваемому расписанию. Это, с одной стороны, обеспечивает постоянную актуализацию информации о состоянии корпоративной сети и непрерывный контроль за появлением в сети конфиденциальной информации. А с другой стороны — позволяет выполнять сканирование в нерабочее время и таким образом не оказывать влияния на бизнес-процессы компании.

Рисунок 17. Настройка выполнения задач по расписанию в Dozor FC

Все результаты выполнения задач Модуля Dozor FC собираются в едином месте — в карте сети. Просмотр общей карты корпоративной сети доступен в интерфейсе Модуля.

Рисунок 18. Просмотр общей карты сети, сформированной по результатам выполнения всех задач, в Dozor FC

Выводы

При внимательном изучении реальных потребностей заказчиков систем защиты от утечек становится очевидным, что современная DLP-система не может обходиться без развитой функциональности краулера. Причем под развитой функциональностью подразумевается не только классический набор инструментов обнаружения нарушений правил хранения конфиденциальной информации в инфраструктуре компании, но и способность активно противодействовать таким нарушениям.

Рассмотренный в данном обзоре многофункциональный Модуль Dozor File Crawler в этом смысле является продуманным, зрелым решением. Он способен выполнять множество автоматизированных и автоматических функций, реализованных на основе анализа реальных потребностей заказчиков и учитывающих используемые ими на практике сценарии работы.

Максимальная автоматизация функциональности Dozor File Crawler является составной частью общей технологической стратегии развития DLP-направления компании Ростелеком-Solar, призванной максимально освободить специалистов, ответственных за обеспечение информационной безопасности, от выполнения рутинных, излишне трудоемких и занимающих большую часть рабочего времени задач.

Преимущества:

- Функциональный модуль на рынке решений класса Discovery DLP.

- Возможность сканирования исторически накопленной почты (IMAP) и сканирования ресурсов с ограниченным доступом с правами администратора.

- Построение карты корпоративной сети хостов, сервисов, файловых хранилищ и облачных ресурсов, которую впоследствии можно использовать в качестве справочника при создании задач FC.

- Расширенный режим активного противодействия: помимо традиционного карантина есть возможность автоматической доставки файлов по назначению после проверки.

- Продуманный и эргономичный интерфейс продукта упрощает создание задач, контроль их выполнения и работу с полученными результатами.

- Распределенная архитектура, позволяющая существенно снизить нагрузку на ИТ-инфраструктуру.

Недостатки:

- Из облачных хранилищ для сканирования пока доступен только MS OneDrive для бизнеса.

- В состав сканируемых ресурсов пока не входит MS SharePoint.

За помощь в подготовке текста автор благодарит Михаила Остапчука, ведущего аналитика Ростелеком-Solar и Валентину Ярошенко, аналитика Ростелеком-Solar.

Реестр сертифицированных продуктов »