Сертификат AM Test Lab

Номер сертификата: 559

Дата выдачи: 30.12.2025

Срок действия: 30.12.2030

- Введение

- Функциональные возможности Blitz Identity Provider

- Системные требования Blitz Identity Provider

- Архитектура Blitz Identity Provider

- Работа с системой Blitz Identity Provider

- Выводы

Введение

Постоянный рост кибератак и утечек данных свидетельствует о том, что парольная защита уже не может обеспечить достаточный уровень безопасности. Но несмотря на растущее внимание к многофакторной аутентификации (Multi-Factor Authentication, MFA), вход по логину и паролю по-прежнему используется как основное средство авторизации во многих организациях.

При этом в качестве самых популярных паролей из года в год лидируют такие примитивные комбинации, как «123456», «password», «111111». Показательный пример — ограбление Лувра, в результате которого злоумышленники выкрали драгоценности на 100 млн долларов. В ходе расследования инцидента выяснилось, что доступ к серверу видеонаблюдения музея был защищён паролем «Louvre», а к комплексу криптографической защиты Thales — паролем «Thales».

Но даже использование более сложных паролей нельзя считать безопасным: чтобы не забыть сложную комбинацию, сотрудники нередко записывают её на стикере или применяют для всех своих учётных записей к различным ИТ-ресурсам. Удалённая работа, использование облачных сервисов и разрозненная регистрация событий безопасности только осложняет контроль доступа для службы ИБ. Этот разрыв между осознанием рисков и реальной практикой безопасности требует скорейшего пересмотра подходов к управлению доступом.

Российская компания IDENTITY BLITZ («РЕАК СОФТ») специализируется на создании решений по управлению идентификацией, аутентификацией и контролем доступа к информационным ресурсам. Она работает на рынке с 2014 года. Флагманское решение вендора — сервер управления аутентификацией Blitz Identity Provider, позволяющий избавиться от неудобств парольной защиты и усилить ИБ организации. Решение реализует технологии единого входа (Single Sign-On, SSO) и многофакторной аутентификации.

Функциональные возможности Blitz Identity Provider

Основные функции Blitz Identity Provider:

- Обеспечение единого входа и сквозной аутентификации пользователя во всех используемых в организации приложениях. Решение строится на поддержке единой пользовательской сессии и её автоматического продления без необходимости повторной аутентификации в каждом из приложений.

- Обеспечение многофакторной аутентификации с использованием двух или более факторов. Подтверждение входа пользователя может осуществляться различными методами: при помощи push-уведомлений, кода из СМС, по входящему звонку (Flash Call), используя HOTP/TOTP-брелоки и пр.

- Беспарольная аутентификация пользователей. Благодаря технологии FIDO2/Passkey для входа в приложения можно использовать привычные биометрические способы аутентификации — Touch ID и Face ID.

- Поддержка сторонних поставщиков идентификации с использованием аккаунтов интернет-сервисов (Mail ID, МТС ID, VK ID, Яндекс ID и пр.), банковских систем (Сбер ID, ВТБ ID, T-ID, Альфа ID и др.), через «Госуслуги» (ЕСИА), Mos ID.

- Контроль доступа в соответствии с унифицированными политиками безопасности. Решение позволяет осуществлять проверку пользовательских прав при доступе в приложения.

- Протоколирование событий безопасности, связанных со входом, подтверждением входа, действиями с учётными записями, с последующей возможность передачи в SIEM.

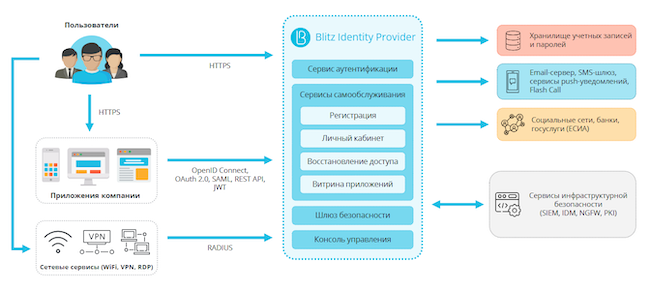

Рисунок 1. Схема работы Blitz Identity Provider

Новые возможности Blitz Identity Provider 5.31:

- Мобильное приложение Blitz Key для подтверждения входа через push и с помощью TOTP-генераторов кодов подтверждений.

- Вход по QR-коду без необходимости устанавливать специальное мобильное приложение. Для подтверждения входа на компьютере пользователь просто наводит камеру смартфона и сканирует QR-код.

- Улучшенное управление сессиями. Добавлена функция ограничения срока действия токена обновления (refresh token) сессией пользователя. При этом возможность получить токены доступа, не привязанные к пользовательской сессии, также сохранена.

- Возможность интеграции со сторонними MFA-решениями. С добавлением этой функции Blitz Identity Provider по праву можно назвать универсальной системой аутентификации.

- Поддержка подключения к ЕСИА через типовые решения. Для соблюдения требований приказа ФСБ РФ от 18.03.2025 №117 в новой версии продукта доступен вход через адаптеры ЕСИА: по SDK ИС Клиента из состава «Адаптер-Инфраструктура» от АНО НТЦ ЦК, TrustGate от «ИнфоТеКС Интернет Траст», VipNet EDI Soap Gate от «ИнфоТеКС».

Также улучшения коснулись пользовательского интерфейса и навигации, повышения безопасности и управляемости.

Системные требования Blitz Identity Provider

Blitz Identity Provider развёртывается на серверах организации (on-premise). Он поддерживает установку на машины, работающие под управлением следующих ОС:

- Astra Linux SE 1.6/1.7/1.8;

- РЕД ОС 7.3/8;

- «Альт Сервер 10;

- «Альт 8 СП» релиз 10;

- «ОСнова» 2.5.1;

- CentOS 7/8;

- Rocky Linux 8/9;

- AlmaLinux OS 8/9;

- RHEL 7/8/9;

- «РОСА Хром 12 Сервер»;

- «Мос.ОС Серверная».

Таблица 1. Требования к технологическому стеку

Тип сервера | Требование | Значение |

Требования к серверу приложений | Версия Java | OpenJDK 11/17, Liberica JDK 11/17, Axiom JDK 11/17 Certified |

Требования к серверу маршрутизации запросов | Версия ПО сервера маршрутизации | NGINX версии 1.22 или выше; веб-сервер HAProxy версии 2.2 или выше |

Требования к серверу транзакционных баз данных | Версия СУБД | PostgreSQL 9.6 или выше; Postgres Pro 9.6 или выше; Jatoba; Couchbase Server 6.0 или выше |

Требования к серверу оперативного кеша данных | Версия ПО кеширующего сервера | Memcached 1.4.15 или новее |

Требования к серверу каталогов | Версия ПО сервера каталогов | 389 Directory Server; FreeIPA; ALD Pro; OpenDJ; MS AD |

Требования к серверу очередей (опционально) | Версия ПО сервера очередей | RabbitMQ 3.7.9 или новее |

Протестировать продукт можно онлайн на демонстрационном стенде, либо запустив ознакомительную версию сервера аутентификации с помощью платформы Docker.

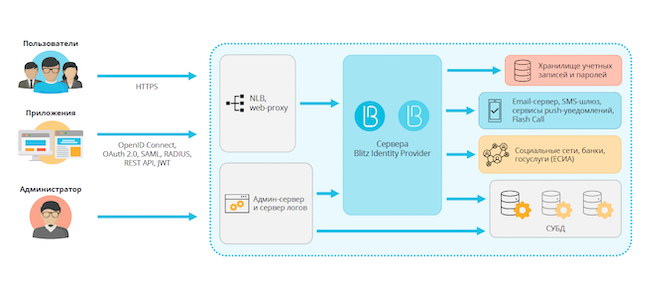

Рисунок 2. Типовая схема развёртывания Blitz Identity Provider

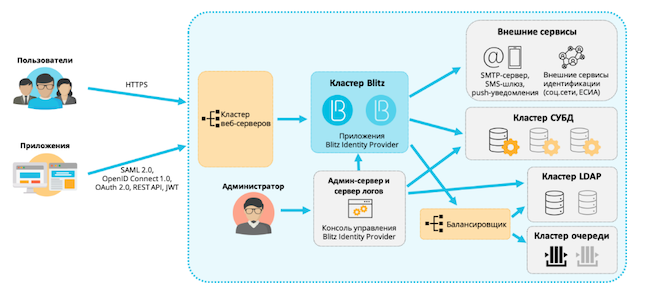

Для развёртывания в кластерной конфигурации рекомендуется использовать виртуальные машины. Более подробную информацию об установке Blitz Identity Provider в кластере можно найти в руководстве администратора на сайте вендора.

Рисунок 3. Развёртывание в кластерной конфигурации

К пользовательским устройствам специфические требования не предъявляются: чтобы получить доступ к приложениям через Blitz Identity Provider, можно применять различные типы устройств и ОС. Сервер аутентификации поддерживает сценарии доступа при использовании ПК, смартфонов, планшетов и смарт-устройств.

Архитектура Blitz Identity Provider

Помимо сервиса аутентификации, Blitz Identity Provider включает следующие модули:

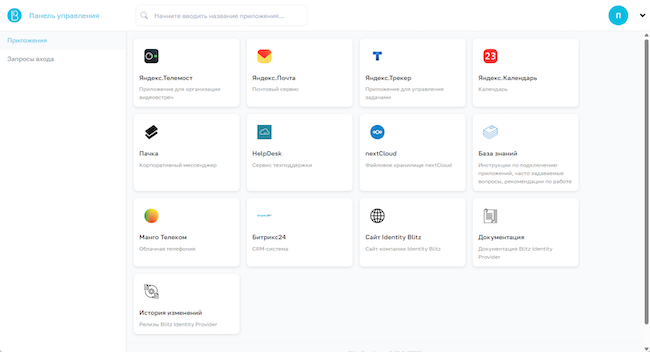

- Blitz Panel. Веб-приложение, предназначенное для создания витрины с карточками для быстрого доступа пользователей к подключённым приложениям. Взаимодействует с Blitz Identity Provider по протоколу OAuth 2. Поддерживает кастомизацию отдельных параметров.

- Blitz Keeper. Шлюз безопасности, используемый для контроля доступа при вызове защищаемых сервисов.

Рисунок 4. Графический интерфейс Blitz Panel

Работа с системой Blitz Identity Provider

Рассмотрим вкратце развёртывание и настройку сервера аутентификации Blitz Identity Provider, чтобы продемонстрировать возможности его использования для типовых задач.

Развёртывание

Развёртывание Blitz Identity Provider построено на взаимодействии следующих структурных компонентов:

- Веб-сервер. Для балансировки нагрузки и обработки HTTPS-трафика может использоваться имеющаяся в организации инфраструктура (уже настроенный веб-сервер).

- Серверы приложений Blitz Identity Provider. Основные функциональные модули системы мы описывали выше.

- СУБД для хранения данных о сессиях и учётных записях.

- Хранилище учётных записей и паролей. Можно воспользоваться имеющимися ресурсами либо специально развёрнутым под данный продукт хранилищем. Blitz Identity Provider поддерживает работу с LDAP-серверами (Microsoft Active Directory, Samba4, FreeIPA), а также с другими типами хранилищ через REST-сервисы, которые разрабатываются отдельно.

Blitz Identity Provider подключается к существующей инфраструктуре компании: каталогам учётных записей (LDAPS), сервисам уведомлений (SMS-шлюз, Flash Call, сервер электронной почты), инфраструктурным сервисам ИБ (SIEM, PKI, NGFW, IDM и пр.). К Blitz Identity Provider подключаются приложения с использованием протоколов OpenID Connect, OAuth 2, SAML, WS-Fed, RADIUS.

Настройка и управление

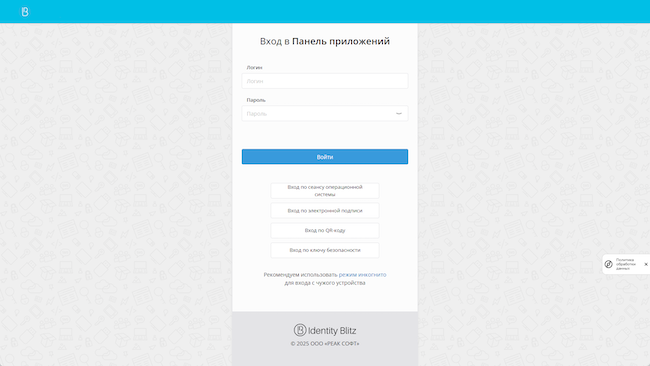

Основная настройка Blitz Identity Provider выполняется через веб-консоль управления, доступную по ссылке, указанной в результатах установки. Для первичного входа в консоль используются логин и пароль, сгенерированные или заданные в процессе инсталляции системы. Стоит отметить, что пользовательский интерфейс страниц входа, регистрации, восстановления доступа и управления учётной записью можно конфигурировать.

Рисунок 5. Авторизация пользователя

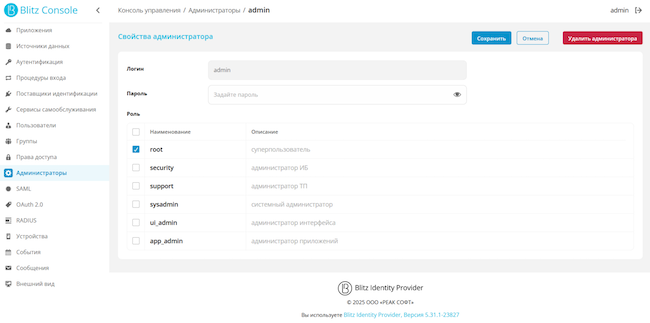

В первую очередь следует задать новый пароль администратора, выбрав раздел «Администраторы» в боковой панели. Далее необходимо указать хранилища учётных записей, зайдя в раздел «Источники данных». Если требуется подключить внешнее хранилище, нажмите на кнопку «Добавить новое хранилище», выберите тип хранилища и настройте его.

Рисунок 6. Изменение пароля администратора в Blitz Identity Provider

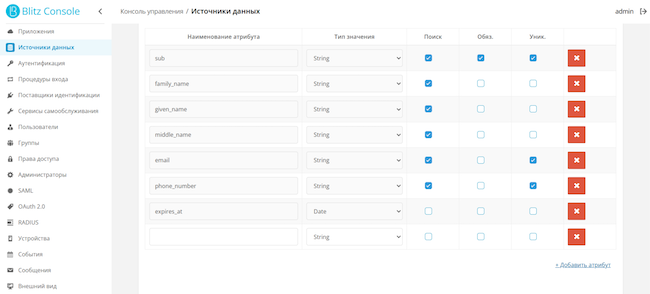

Далее следует определить атрибуты учётной записи пользователя, задать тип данных атрибута и при необходимости указать, является ли этот атрибут обязательным (задаваемым в обязательном порядке при регистрации пользователя), уникальным (неповторяющимся в системе) и/или поисковым (индексируемым для поиска).

Рисунок 7. Настройка атрибутов учётной записи

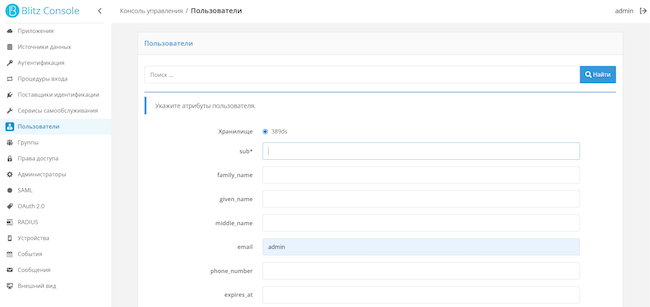

После выполнения данных настроек можно переходить к регистрации пользователей в разделе «Пользователи». При этом рекомендуется создать для начала тестовую учётную запись.

Рисунок 8. Создание нового пользователя

Дальнейшая настройка зависит от уведомлений и каналов их получения, которые будут использоваться при аутентификации пользователей. В частности, в разделе «Сообщения» можно настроить отправку СМС, писем на электронную почту или push-уведомлений, а в разделе «События» — выбрать события в системе, о которых требуется уведомлять пользователя. При желании уведомления пользователей можно кастомизировать.

Подключение приложений

Для интеграции приложения с Blitz Identity Provider необходимо выбрать один из поддерживаемых протоколов аутентификации: OpenID Connect/OAuth 2, SAML или RADIUS, в зависимости от требований безопасности и архитектуры системы. Далее мы рассмотрим подключение приложений по OpenID Connect/OAuth 2 — SSO-протоколу, изначально ориентированному на работу с веб-приложениями и мобильными приложениями в сети интернет.

Аутентификация пользователей приложений через Blitz Identity Provider по протоколу OAuth 2 включает 3 фазы:

- Получение кода авторизации.

- Получение маркера доступа.

- Получение данных пользователей.

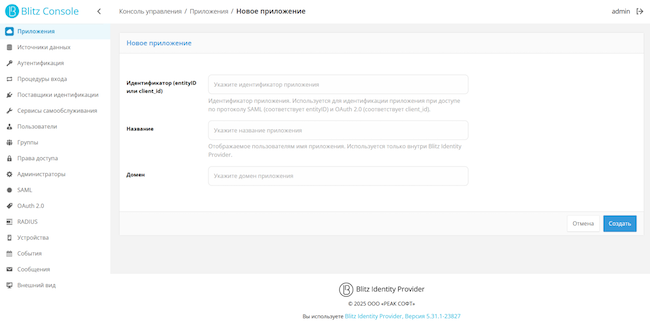

Добавление новых приложений и конфигурирование добавленных ранее осуществляется в разделе «Приложения».

Рисунок 9. Добавление нового приложения к Blitz Identity Provider

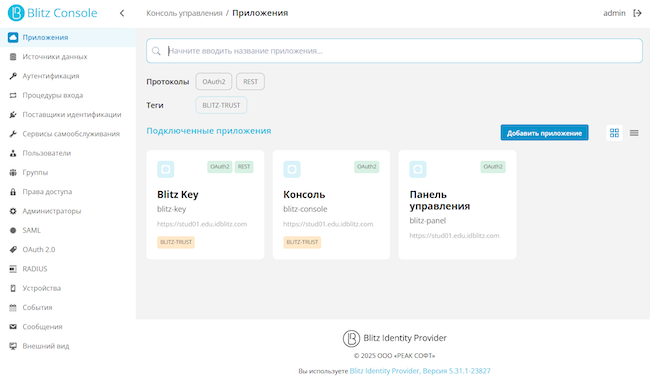

В качестве примера мы добавили приложения Blitz Panel, Blitz Console и Blitz Key — возможности последнего мы рассмотрим в следующем разделе.

Рисунок 10. Подключённые приложения

Подключение мобильного приложения Blitz Key

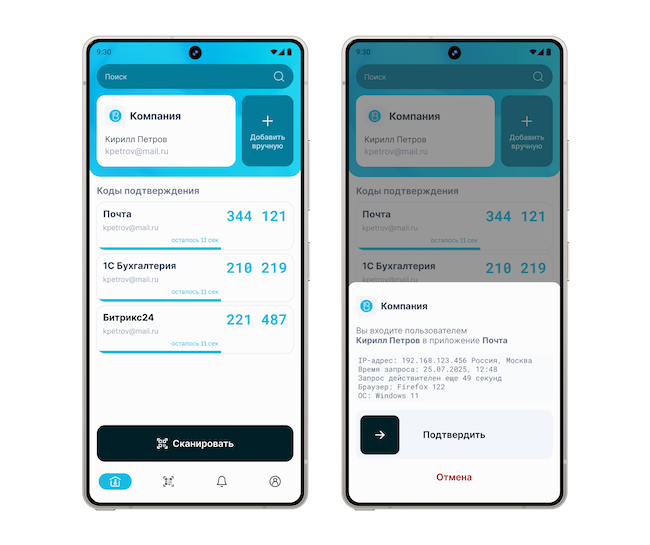

Включив использование приложения Blitz Key, можно расширить возможности Blitz Identity Provider. Можно активировать способы подтверждения входа с помощью приложения Blitz Key, а также с помощью универсальных TOTP-генераторов кодов подтверждения.

Blitz Key может выступать в роли доверенного приложения, через которое пользователь подтверждает или отклоняет запрос на вход. При попытке входа Blitz Key мгновенно присылает push-уведомление на телефон. Достаточно одного касания, чтобы подтвердить вход — нет необходимости вводить его вручную. Это делает процесс аутентификации одновременно более защищённым и удобным для пользователя.

Рисунок 11. Подтверждение входа через Blitz Key

Настройка методов аутентификации

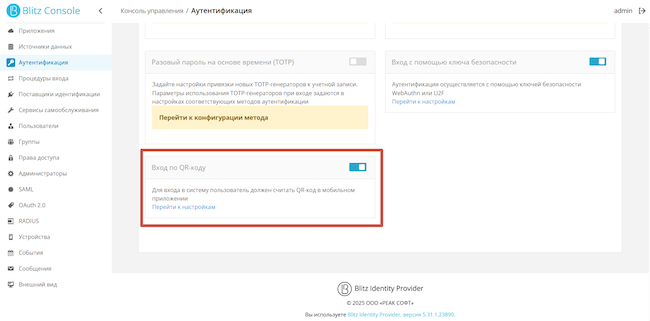

Первый и второй факторы аутентификации настраиваются в разделе «Аутентификация». В качестве первого фактора также можно настроить вход пользователя по QR-коду.

Рисунок 12. Настройка входа при помощи QR-кода (в качестве первого фактора)

Вход по QR-коду можно использовать для доступа к десктопному приложению через мобильный браузер. При этом, чтобы пользовательские сессии сохранялись, необходимо настроить в Blitz Identity Provider вход с доверенного устройства.

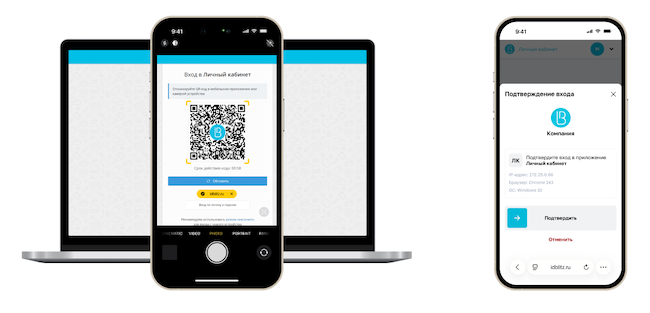

С выпуском версии Blitz Identity Provider 5.31 реализация входа по QR-коду стала проще и удобнее: теперь для этого не нужно мобильное приложение. Пользователь может воспользоваться штатной камерой смартфона и браузером, чтобы безопасно войти в систему без ввода логина и пароля.

Рисунок 13. Вход по QR-коду

Процесс максимально прост:

- Пользователь инициирует вход с помощью QR-кода на компьютере.

- Сканирует QR-код камерой телефона и переходит по ссылке.

- Браузер открывает страницу подтверждения входа.

- Пользователь подтверждает вход одним касанием и получает доступ на компьютере.

Этот подход полностью реализован средствами веб-браузера, что делает его удобным решением для сотрудников, гостей и временных пользователей.

Выводы

Blitz Identity Provider — это универсальное решение для обеспечения аутентификации пользователей в организациях любого размера, позволяющее избежать «парольного хаоса» и обеспечить контроль доступа к приложениям в соответствии с утверждёнными политиками безопасности.

Установка сервера аутентификации позволяет сократить время на администрирование ИТ-ресурсов и ускорить предоставление необходимых доступов. За счёт использования дополнительных факторов аутентификации существенно снижаются риски несанкционированного доступа среди сотрудников и подрядчиков, а в случаях компрометации учётных данных легитимных пользователей злоумышленниками — существенно уменьшается вероятность ущерба.

Достоинства:

- Продукт внесён в Реестр российского ПО (реестровая запись №842 от 20.05.2016) и сертифицирован ФСТЭК России (сертификат №4525 от 10.03.2022), что подтверждает его соответствие требованиям ИБ и возможность применения в ГИС.

- Поддержка подключения типовых решений для интеграции с ЕСИА.

- Поддержка более 20 современных методов аутентификации.

- Высокопроизводительное решение с быстрым откликом.

Недостатки:

- Отсутствие контейнерного дистрибутива для развёртывания (вендор планирует добавить эту возможность в 2026 году).

- Отсутствует поддержка мессенджера MAX как способа подтверждения входа (вендор планирует добавить поддержку в 2026 году).

- На данный момент Blitz Key доступен только для Android-устройств (вендор планирует выпустить приложение для iOS в 2026 году).