В составе межсетевого экрана нового поколения UserGate применяется система обнаружения вторжений (СОВ) собственной разработки, созданная внутри компании без использования открытого кода. Сигнатуры системы обнаружения вторжений разрабатываются и верифицируются собственной командой аналитиков центра мониторинга и реагирования UserGate.

- Введение

- Основные функциональные возможности системы обнаружения вторжений в межсетевых экранах UserGate

- Центр мониторинга и реагирования UserGate

- Выводы

Введение

С каждым годом атаки на инфраструктуры компаний становятся всё более изощрёнными и поэтому классические межсетевые экраны оказываются недостаточно эффективной защитой, поскольку опираются на набор статических правил и просто ограничивают трафик между устройствами или сегментами сети, не отправляя уведомлений. Возникает потребность в использовании систем обнаружения вторжений.

Система обнаружения вторжений выявляет факты неавторизованного доступа в инфраструктуру: детектирует проникновение в сеть, распознаёт вредоносную активность и формирует оповещение о нарушении безопасности.

Сегодня речь пойдёт о системе обнаружения и предотвращения вторжений в составе межсетевых экранов нового поколения UserGate, которая разработана без использования открытого кода. Все применяемые в ней сигнатуры создаются и верифицируются центром мониторинга и реагирования UserGate.

Основные функциональные возможности системы обнаружения вторжений в межсетевых экранах UserGate

UserGate обеспечивает защиту информационной инфраструктуры, выявляя во входящем и исходящем трафике признаки использования уязвимостей или осуществления вредоносной активности. Так, например, распознаются признаки протоколов бот-сетей, сигнатуры вредоносных программ, а также действия пользователей, противоречащие корпоративной политике компании (например, использование торрентов).

Эвристические алгоритмы позволяют выявить новые или изменённые способы атак, повышая уровень защищённости.

В UserGate реализовано два основных режима работы: IDS и IPS. В режиме IPS UserGate обнаруживает атаки и блокирует нежелательный сетевой трафик (обрывает соединение). В режиме IDS продукт работает пассивно — осуществляет мониторинг и в случае атаки оповещает специалистов по информационной безопасности.

С точки зрения интеграции в инфраструктуру UserGate может работать с зеркальным трафиком со SPAN-порта коммутатора, а также с транзитным трафиком в режиме «L3» или «L2 / L3 bridge».

Рисунок 1. Работа с зеркальным трафиком со SPAN-порта коммутатора

Рисунок 2. Работа с транзитным трафиком в режиме «L3» или «L2 / L3 bridge»

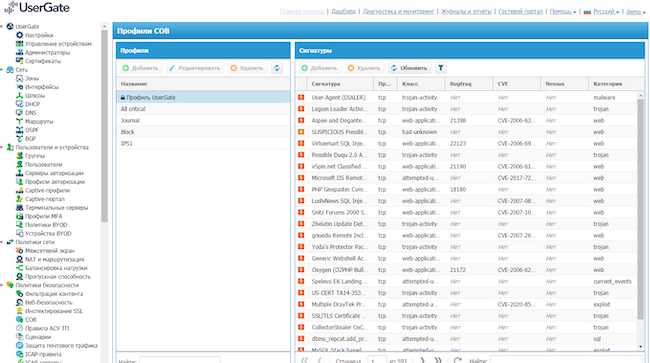

В модуле обнаружения вторжений межсетевого экрана UserGate можно создавать различные профили, состоящие из наборов сигнатур для защиты конкретных сервисов, а также задавать политики обнаружения, определяющие действия для выбранного типа трафика (IP, ICMP, TCP, UDP), который будет проверяться UserGate в соответствии с назначенными профилями.

База данных правил и сигнатур предоставляется и обновляется разработчиками UserGate при наличии соответствующей лицензии.

Принцип конфигурации системы обнаружения вторжений в UserGate — следующий: сначала создаётся профиль, а затем в него добавляются необходимые сигнатуры.

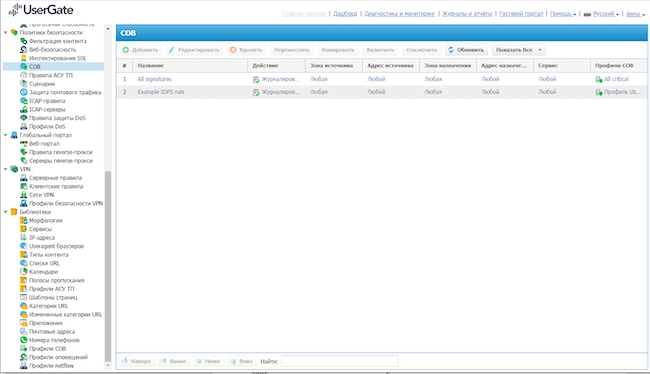

Рисунок 3. Панель управления системой обнаружения вторжений в UserGate

Количество создаваемых профилей неограниченно и зависит от количества сервисов, которые необходимо защищать. Однако рекомендуется ограничивать количество сигнатур в профиле только теми, которые необходимы для защиты сервиса. Например, для защиты сервиса работающего по протоколу TCP не стоит добавлять сигнатуры специфичные для протокола UDP.

При добавлении сигнатур в профиль можно использовать фильтры, например выбрать только сигнатуры, которые имеют очень высокий риск, протокол — TCP, категория — «botcc» (трафик, направленный к известным IP-адресам ботнетов), класс — «все».

Правила определяют трафик, к которому применяется профиль системы обнаружения вторжений, и действие, которое модуль должен предпринять при срабатывании сигнатуры.

Правила применяются сверху вниз в том порядке, в котором они указаны в консоли. Выполняется всегда только первое правило, для которого совпали указанные в нём условия. Это значит, что более точные по параметрам правила должны быть выше в списке, чем более общие.

Рисунок 4. Профили системы обнаружения вторжений в UserGate

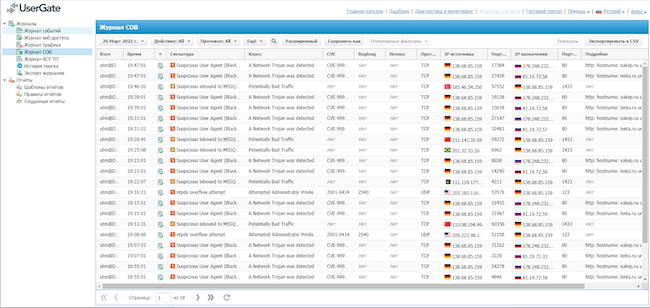

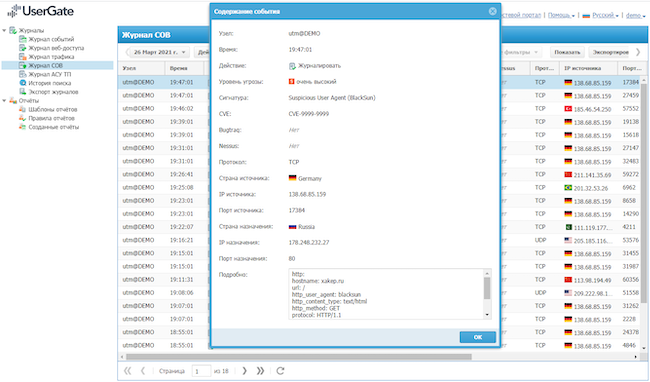

В журнале системы обнаружения вторжений можно посмотреть, какие сигнатуры сработали. В каждой записи есть информация об узле, на котором произошёл инцидент, время, действие, сигнатура, номер уязвимости по базе CVE и другие данные.

Рисунок 5. Журнал системы обнаружения вторжений в UserGate

Отображение столбцов можно индивидуализировать в зависимости от того, какая информация требуется. Кроме того, записи журнала могут быть отфильтрованы по различным критериям. Предусмотрена и возможность экспорта в CSV-файл для дальнейшего исследования инцидентов. Также можно ознакомиться с подробным описанием каждого события.

Рисунок 6. Подробное описание события в системе обнаружения вторжений в UserGate

Кроме того, UserGate сертифицирован по требованиям безопасности информации и имеет сертификат ФСТЭК России № 3905, который подтверждает соответствие:

- требованиям по безопасности информации, устанавливающим уровни доверия к средствам технической защиты информации и средствам обеспечения безопасности информационных технологий (ФСТЭК России, 2018) — по 4-му уровню доверия;

- требованиям к межсетевым экранам (ФСТЭК России, 2016);

- профилю защиты межсетевых экранов типа А четвёртого класса защиты ИТ.МЭ.А4.ПЗ (ФСТЭК России, 2016);

- профилю защиты межсетевых экранов типа Б четвёртого класса защиты ИТ.МЭ.Б4.ПЗ (ФСТЭК России, 2016);

- требованиям к системам обнаружения вторжений (ФСТЭК России, 2011);

- профилю защиты систем обнаружения вторжений уровня сети четвёртого класса защиты ИТ.СОВ.С4.ПЗ (ФСТЭК России, 2012).

Наличие сертификата ФСТЭК России позволяет использовать межсетевой экран нового поколения для защиты автоматизированных систем до класса защищённости 1Г, значимых объектов КИИ первой категории значимости, в информационных системах персональных данных первого уровня защищённости и государственных информационных системах первого класса защищённости, автоматизированных систем управления технологическими процессами первого класса защищённости и в информационных системах общего пользования второго класса.

Центр мониторинга и реагирования UserGate

Центр мониторинга и реагирования UserGate — это группа аналитиков по информационной безопасности, которая занимается исследованием сетевых угроз. Сотрудники центра регулярно ведут мониторинг появления новых угроз и анализируют техники проникновения злоумышленников в корпоративные сети.

Аналитики центра изучают множество потоков данных:

- от всевозможных платных подписок;

- из публичных и собственных «ловушек» (honeypots);

- о появлении новых вредоносных программ;

- о появлении новых записей в российских и международных базах уязвимостей;

- от технологических партнёров;

- от исследователей информационной безопасности.

Аккумулируя опыт, собранный как по результатам расследований инцидентов, так и при изучении внешних материалов, аналитики разрабатывают новые сигнатуры хакерских атак и обновляют существующие.

Центр создаёт свои сигнатуры на основе образцов вредоносного трафика, публичных демонстраций (proof-of-concept) уязвимостей, информации от различных центров реагирования на компьютерные инциденты, анализа собираемых индикаторов компрометации.

В случае необходимости специалисты центра готовы подключиться к решению задач на площадке клиента.

Выводы

Система обнаружения вторжений в межсетевых экранах UserGate позволяет обезопасить корпоративную сеть от всевозможных сетевых атак.

Немаловажным фактором является то, что система обнаружения вторжений UserGate — это собственная разработка компании без использования открытого кода. Кроме того, все применяемые сигнатуры разрабатываются и верифицируются собственной командой аналитиков центра мониторинга и реагирования UserGate (уже разработано более 6000 сигнатур), а при создании правил используются данные от различных центров реагирования на компьютерные инциденты, включая ФинЦЕРТ и НКЦКИ.

Отличительной особенностью NGFW UserGate помимо широких функциональных возможностей являются встроенные механизмы интеграции с другими инструментами безопасности от этого же разработчика, в частности — с UserGate Management Center и UserGate Log Analyzer. Это позволяет организовать интегрированную систему защиты, обладающую единой системой управления. Также очень важно то, что продукт выпускается как в виде готовых аппаратно-программных комплексов, так и в виде виртуального устройства (что очень актуально с ростом популярности виртуализации).