По данным нового отчёта Check Point Cyberint, за прошлый год в Telegram заблокировали более 43 млн каналов и групп. Цифра выглядит внушительно, но главный вывод исследователей совсем в другом: это не привело к исчезновению киберпреступной активности. Мессенджер начал чистить площадку гораздо жёстче, но криминальные сообщества просто подстроились под новые правила игры.

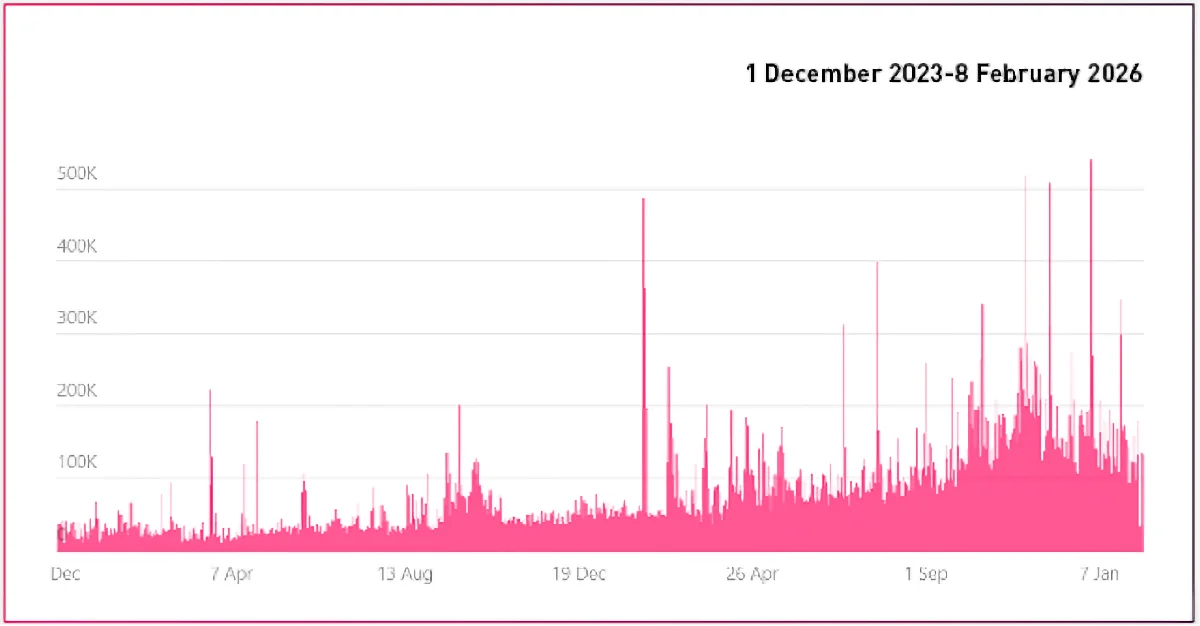

Исследователи отмечают, что в 2025 году объёмы модерации резко выросли и высокий темп блокировок сохранился и в начале 2026-го.

Если раньше всплески удалений были скорее эпизодическими, то теперь дни с сотнями тысяч блокировок перестали быть редкостью. На бумаге это выглядит как серьёзный поворот в политике платформы.

Но на практике эффект оказался ограниченным. Да, сообщества кардеров, хакерские группы и другие криминальные сегменты регулярно попадали под блокировки, однако чаще всего речь шла не о полном демонтаже инфраструктуры, а лишь о временных сбоях. Те же участники быстро возвращались под новыми названиями, по новым ссылкам и с обновлённой схемой доступа.

Авторы отчёта утверждают: Telegram повысил стоимость открытой работы для злоумышленников, но не настолько, чтобы вытеснить их с платформы.

После задержания Павла Дурова в конце 2024 года, как отмечается в исследовании, в подпольной среде действительно начались разговоры о переезде на другие площадки. Рассматривались более нишевые и «приватные» мессенджеры, но всерьёз этот сценарий так и не взлетел.

Причина довольно простая: Telegram по-прежнему даёт преступным сообществам то, что не может предложить почти никто другой: огромный охват, удобную навигацию, быстрый набор аудитории и сильный сетевой эффект.

По анализу пригласительных ссылок, которыми обменивались на киберпреступных форумах и маркетплейсах, Telegram с большим отрывом опережал все альтернативные платформы. Ближайший конкурент, как утверждают исследователи, набрал менее 6% от этого объёма.

Вместо массового ухода злоумышленники выбрали адаптацию. Среди популярных схем — закрытый доступ по запросу на вступление, чтобы затруднить автоматическую модерацию, заранее подготовленные резервные каналы и демонстративные «дисклеймеры» в описаниях, которые формально изображают соблюдение правил платформы. Появилась и более гибкая модель работы: Telegram используют как витрину и координационный слой, а чувствительные переговоры или сделки временно выносят в личные чаты или на другие платформы, после чего снова возвращаются обратно.

На днях мы писали, что после затяжных перебоев Telegram в России начал работать заметно лучше — по крайней мере, у части пользователей. По данным профильных мониторингов и публикаций последних дней, уровень сетевых сбоев при подключении к мессенджеру снизился: если раньше речь шла примерно о 80% проблемных соединений, то теперь — около 55%.