Одна из самых изощрённых и разрушительных кибератак на цепочки поставок ПО продолжает развиваться, несмотря на меры реагирования. Речь о кампании Shai-Hulud 2.0, которая с конца ноября 2025 года поражает репозитории разработчиков и CI/CD-инфраструктуры по всему миру.

Исследователи Wiz Research и Wiz CIRT отслеживают атаку с 24 ноября — и, по их словам, распространение хоть и замедлилось, но далеко не прекратилось.

Масштабы уже впечатляют: внутри заражённых проектов специалисты нашли около 24 тысяч уникальных файлов environment.json с конфиденциальными системными данными и учётными записями.

Всего Shai-Hulud 2.0 затронул более 30 тысяч репозиториев, причём примерно 70% содержали уникальные следы конкретных заражённых сред. Отдельно исследователи выделяют более 500 похищенных GitHub-токенов и логинов — прямой доступ к аккаунтам, который может стать основой для новых атак.

Чтобы оценить масштаб утечки, специалисты объединяли данные GitHub API и GHArchive, формируя один из наиболее полных массивов информации об инциденте.

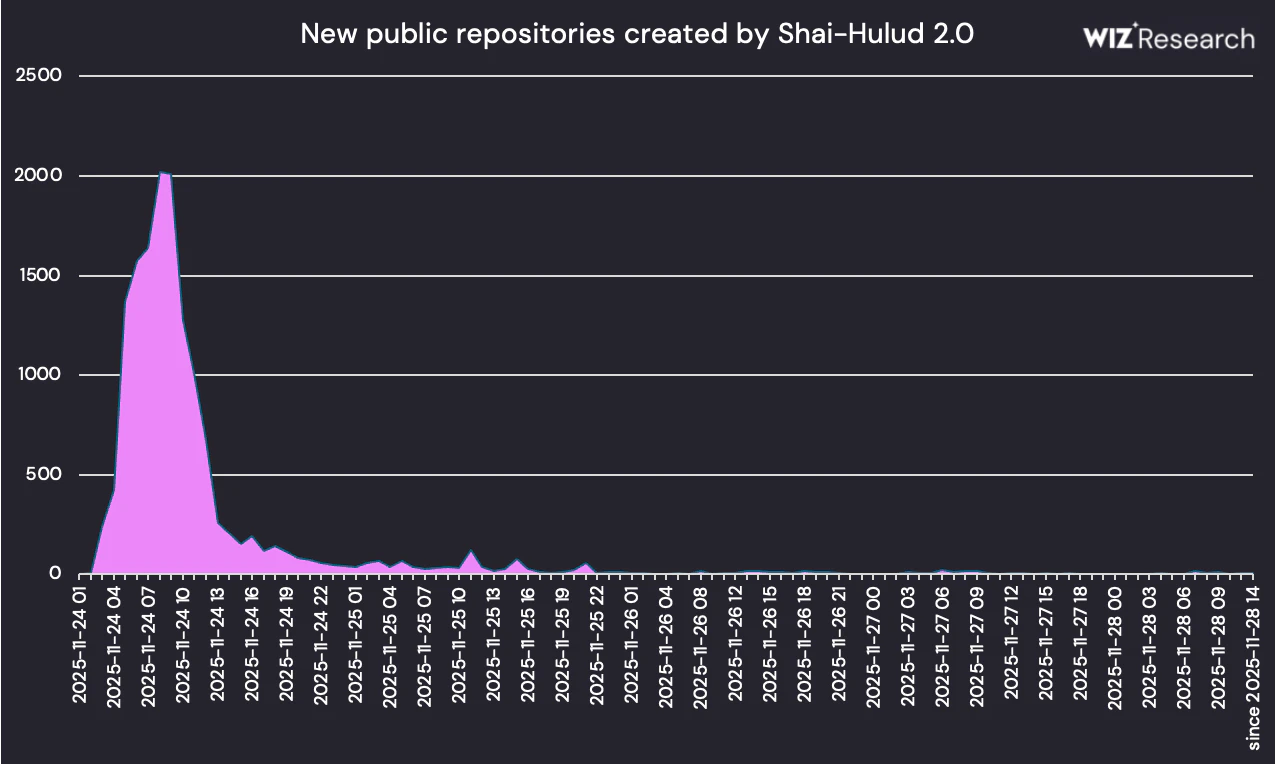

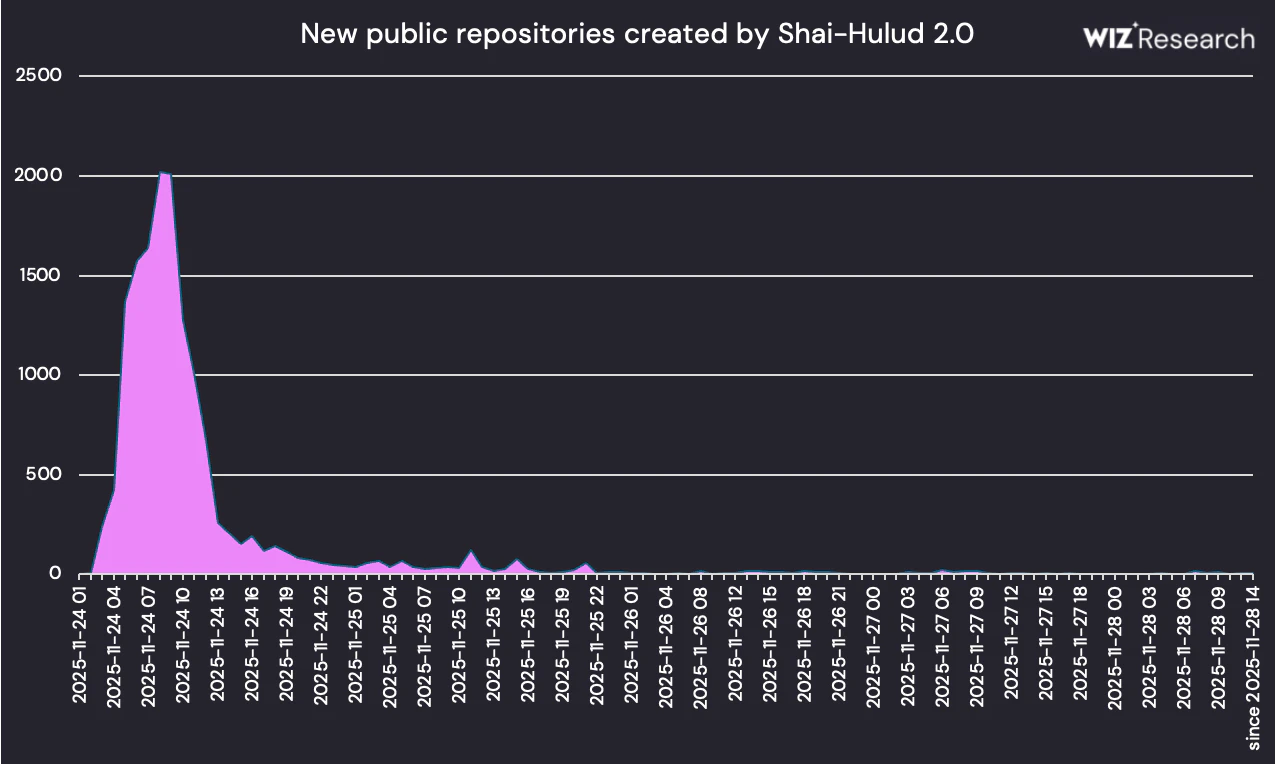

Главная особенность Shai-Hulud 2.0 — его удивительная живучесть. Даже спустя шесть дней после обнаружения вредонос продолжал создавать новые репозитории, хоть и с меньшей интенсивностью.

1 декабря зафиксировали всплеск: более 200 новых заражённых репозиториев за 12 часов. Исследователи полагают, что кампания будет идти волнами.

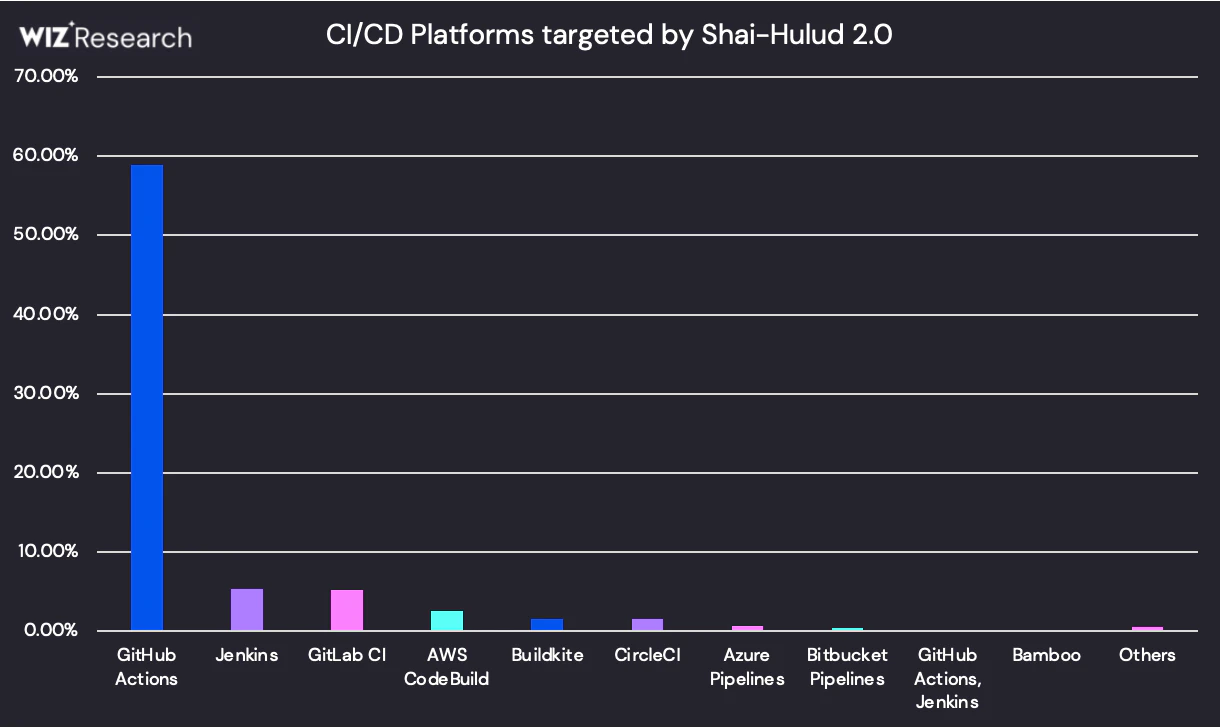

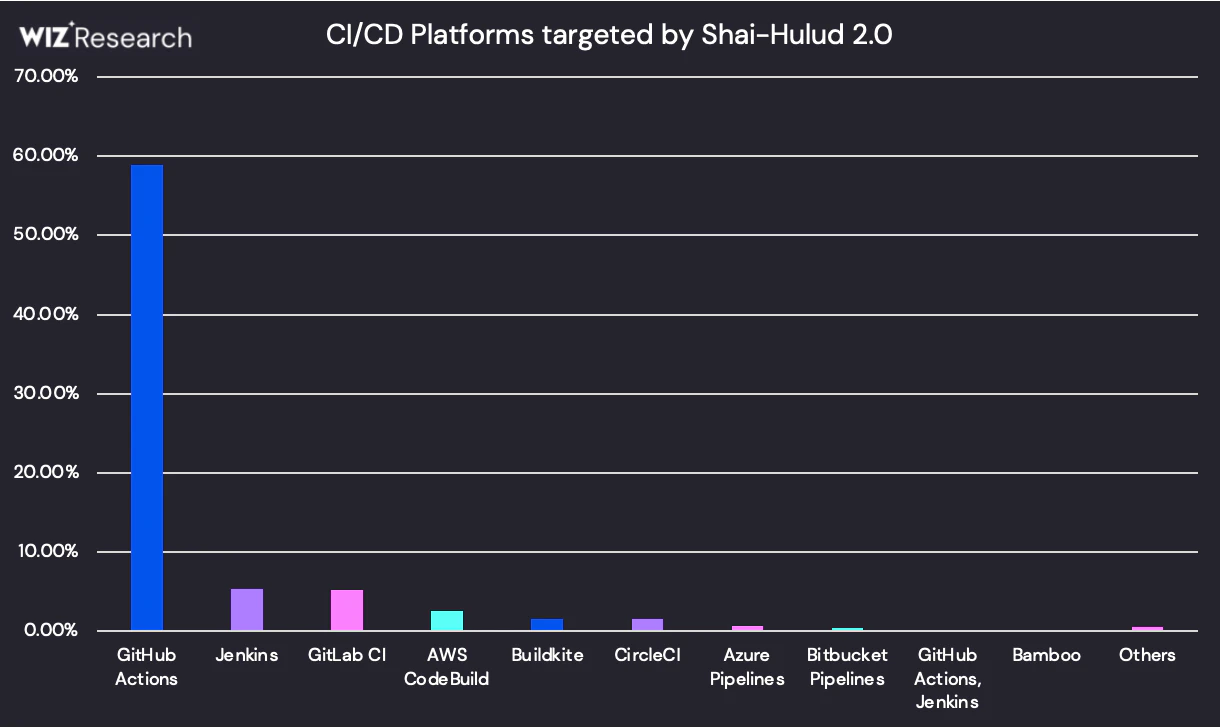

Особенно часто вредонос встречается на CI/CD-платформах. Лидирует GitHub Actions, заметно реже — Jenkins, GitLab CI и AWS CodeBuild.

Механизм заражения затрудняет расследование и локализацию. Если червь не находит локальных учётных данных GitHub, он пытается использовать ранее украденные токены других жертв и загружает данные новой жертвы в репозиторий, связанный с уже скомпрометированным аккаунтом. Возникает цепная реакция, когда пострадавшие «накладываются» друг на друга.

Хотя основным каналом распространения была экосистема npm и вредоносные пакеты вроде @postman/tunnel-agent, атака быстро вышла за её пределы. Злоумышленники похитили не только npm-токены, но и ключ OpenVSX, что позволило заразить IDE-расширение asyncapi-preview — и закрепиться уже в экосистеме OpenVSX.

Следы вредоноса обнаружили и в мире Java/Maven — через пакет org.mvnpm:posthog-node:4.18.1. При этом в Maven Central активного распространения не было, но факт появления заражённых артефактов уже вызывает обеспокоенность.

Одна из самых тревожных деталей — жизнеспособность похищенных секретов. По оценкам Wiz, около 60% украденных npm-токенов остаются рабочими. Это означает, что злоумышленники могут запускать новые цепочки атак в любой момент.

В файлах truffleSecrets.json исследователи увидели до 400 тысяч уникальных секретов, из которых примерно 2,5% червь успел проверить, а порядка 25 JWT-токенов всё ещё действительны.

Компании уже сообщили о заражениях через скомпрометированные пакеты, а в сообществе сохраняется путаница вокруг настроек безопасности GitHub Actions — что только упрощает атаку.

Аналитики уверены: Shai-Hulud 2.0 — это сигнал о серьёзных проблемах с безопасностью цепочек поставок. Организациям рекомендуют срочно пересмотреть правила работы с GitHub Actions, усилить управление секретами и мониторинг, а также внимательно следить за использованием любых учётных данных.

Похищенные токены и ключи будут представлять угрозу ещё долго — и могут стать основой новых эпизодов заражения в ближайшие месяцы.