Очередная вредоносная кампания, нацеленная на пользователей, отличается участием поддельных установщиков популярных приложений вроде LetsVPN и QQ Browser. Под капотом — не кто иной, как Winos 4.0 (он же ValleyRAT), теперь доставляемый через сложную загрузочную цепочку под названием Catena.

Исследователи из Rapid7 описывают Catena как многоступенчатый, полностью бесфайловый загрузчик, работающий из памяти.

Он использует шелл-код, настройки переключения конфигураций, чтобы незаметно загрузить Winos 4.0. То есть антивирусы могут даже не заметить, что что-то пошло не так.

Сразу после установки вредоносный код выходит на связь с серверами управления, большинство из которых, по словам исследователей, размещено в Гонконге. Дальше всё просто: ждёт команд или догружает дополнительный софт.

Сам Winos 4.0 — это не просто RAT, а целый плагинный фреймворк на базе старого-доброго Gh0st RAT. Он умеет вытаскивать данные, открывать удалённый доступ к системе, а заодно и проводить DDoS-атаки. И всё это — в рамках одной кампании, прикидывающейся обычной установкой VPN или браузера.

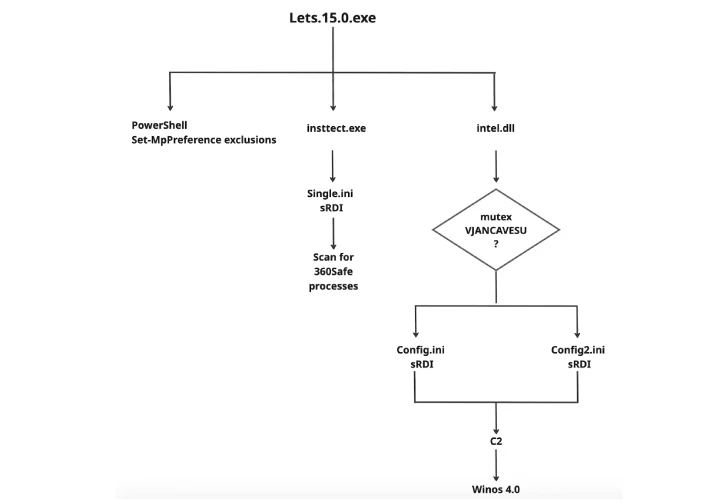

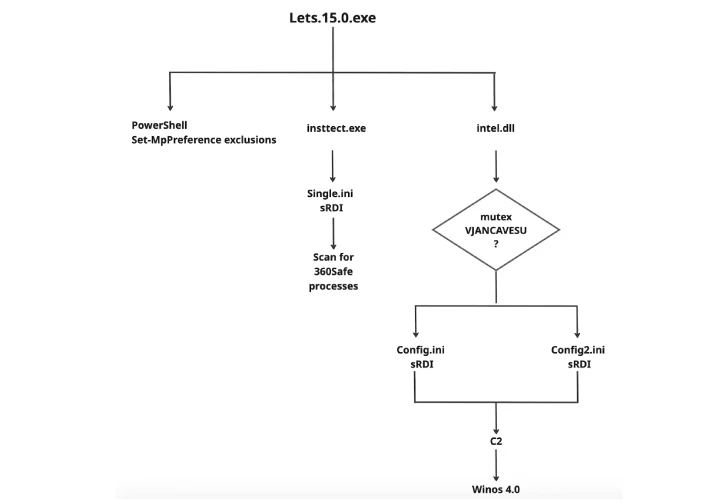

Особый интерес вызывает то, как именно злоумышленники обходят защиту. Например, в версии атаки через LetsVPN (зафиксирована в апреле 2025 года), поддельный установщик добавляет PowerShell-скриптом исключения в Microsoft Defender — сразу на все диски.

Потом сбрасывает полезную нагрузку, которая проверяет, не работает ли на системе антивирус от Qihoo 360, и только после этого загружает Winos 4.0. Всё это — под видом исполняемого файла с просроченным, но настоящим сертификатом от Tencent.

Для маскировки используется NSIS — это легальный установщик, часто применяемый в софте. Вредонос встраивается прямо внутрь: и декой-приложение, и шелл-код, и DLL — всё на месте. Даже .ini-файлы здесь играют роль. При этом в некоторых случаях зловред регистрирует отложенные задачи, которые срабатывают не сразу, а через пару недель после заражения.

Интересно, что в коде есть явная проверка на китайский язык интерфейса Windows. Но даже если его нет, зловред всё равно продолжает выполняться. Видимо, авторы просто не успели доделать проверку — но задумка есть.

Всё это укладывается в почерк известной группы «Silver Fox» (она же «Void Arachne»). Именно они стояли за ранними версиями атак с участием Winos 4.0. Теперь их подход стал ещё изощрённее — тихая доставка, минимум следов, адаптация под защиту и региональную специфику.

Кампания активно развивается в течение всего 2025 года и, судя по всему, останавливаться не собирается. Так что если вы случайно скачали «установщик QQ Browser» не с официального сайта — проверьте, не слишком ли тихо ведёт себя ваш компьютер.