Сегодня, 16 апреля, истекает срок госфинансирование программы CVE, реализуемой силами НКО MITRE и партнеров. Закрытие проекта грозит потерей системы идентификации уязвимостей, которой пользуются госектор, бизнес, исследователи и CERT во всем мире.

Об окончании срока контракта в отношении CVE, CWE и других родственных программ стало известно из слитого в Сеть письма вице-президента Центра MITRE по нацбезопасности, адресованного членам совета директоров CVE.

Автор не преминул отметить последствия перерыва в обслуживании, такие как ухудшение качества национальных баз данных, информационных бюллетеней, ИБ-инструментов, операций по реагированию на киберинциденты, защиты критически важной инфраструктуры.

Тем не менее, в письме также прозвучали и оптимистичные ноты. Правительство США продолжает прилагать усилия для поддержки роли MITRE в рамках CVE, а НКО не снимает с себя обязательств оператора ресурса с глобальным охватом.

Основным спонсором CVE на протяжении 25 лет являлось Агентство кибербезопасности (CISA), работающее под эгидой Министерства нацбезопасности США. После того как администрация Трампа объявила о разрыве контрактов с MITRE на общую сумму $28 млн, в НКО стали спешно сокращать штат и уже уволили более 400 сотрудников из офиса в Вирджинии.

В комментарии для прессы представитель MITRE заявил, что они уже несколько недель вместе с чиновниками ищут выход из сложившейся ситуации. В CISA подтвердили, что работают над сохранением CVE-сервиса, но в детали вдаваться не стали.

Источники Брайана Кребса поведали, что госфинансирование CVE уже не первый раз под угрозой, но до сих пор проблема разрешалась в последнюю минуту.

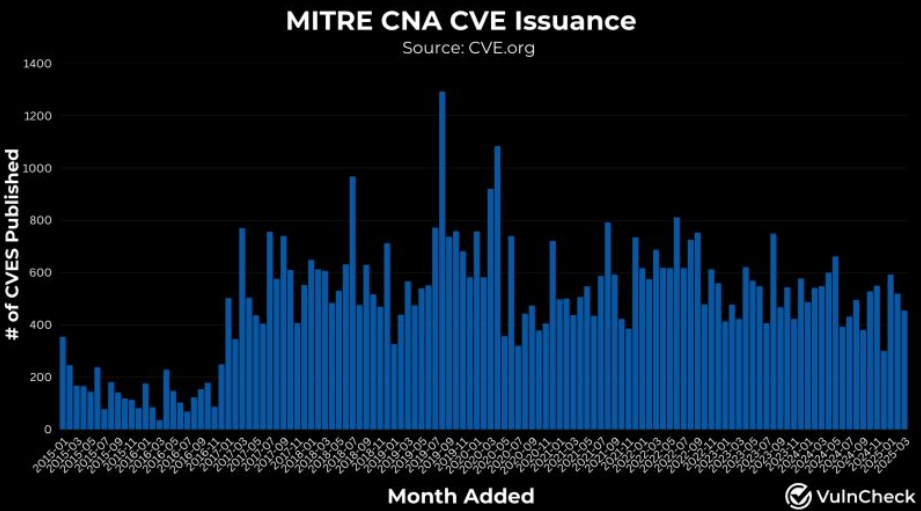

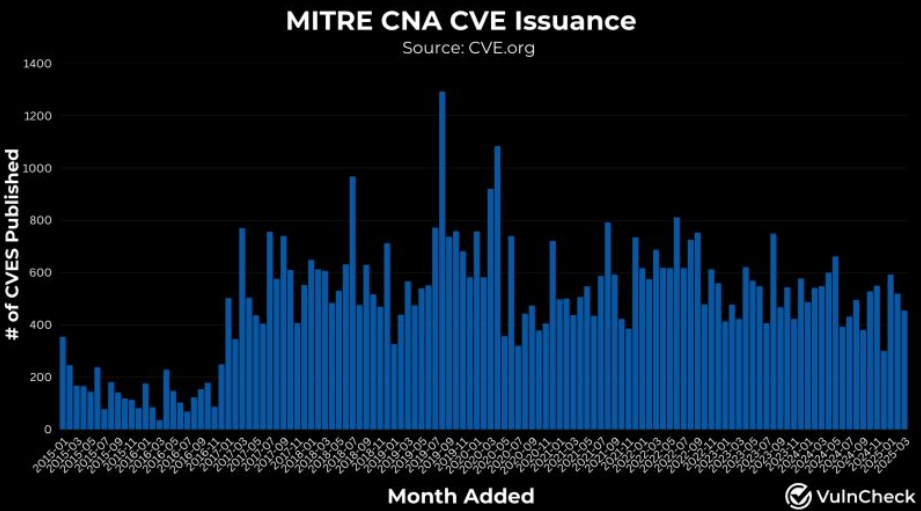

Предвидя нечто подобное, ИБ-компания VulnCheck на правах CNA-партнера программы CVE (может назначать идентификаторы и вести соответствующие записи) заранее зарезервировала 1000 CVE-номеров в счет 2025 года, но это капля в море: в программных продуктах ежегодно объявляются десятки тысяч изъянов, грозящих нарушением безопасности.

В настоящее время в базе CVE числится более 274 тыс. записей, и аналитики NIST уже не справляются с такими объемами. Бэклог по обработке отчетов об уязвимостях растет, хотя время от времени его удается сократить за счет привлечения сторонних специалистов.

Если сервис все-таки закроется, база CVE, дублируемая на GitHub, перестанет пополняться. По состоянию на 16:40 (Москва) ее продолжают обновлять, и сайт cve.mitre.org все еще работает.