Исследователи из Cyble обнаружили неизвестную ранее троянскую программу для Android и присвоили ей имя TsarBot. Как оказалось, вредонос ворует учетки с помощью веб-инжектов для более 750 приложений банков, криптосервисов и магазинов.

Новобранец также умеет перехватывать СМС, регистрировать клавиатурный ввод, делать скриншоты, показывать фейковый экран блокировки для кражи ключей, имитировать действия юзера (тапы, свайпы, ввод данных), применять черный оверлей для сокрытия вредоносной активности.

Судя по найденным в лог-файлах артефактам, нового мобильного банкера создал русскоязычный умелец.

Для распространения TsarBot используются поддельные сайты — имитации легитимных финансовых сервисов. Отдаваемый ими дроппер сохраняет целевой APK (результат VirusTotal на 1 апреля — 23/67) в папке res/raw.

Троян пытается выдать себя за апдейт Google Play Service и при установке запрашивает доступ к спецвозможностям Android (Accessibility). Получив разрешение, он устанавливает WebSocket-соединение с C2 (российский IP в сетях хостинг-провайдера Aeza International) для приема команд и отправки украденных данных.

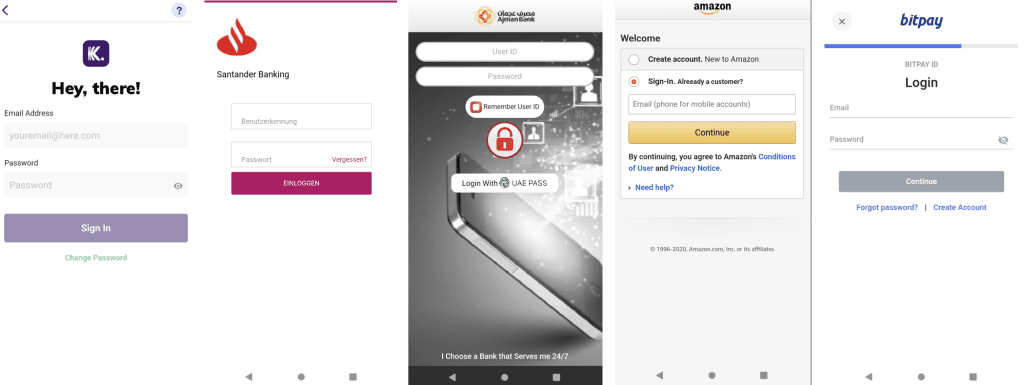

Перечень целевых приложений TsarBot получает со своего сервера. В основном это клиенты банков Франции, Польши, Великобритании, Индии, ОАЭ и Австралии.

При взаимодействии жертвы с установленным софтом вредонос сверяет имя пакета со своим списком; обнаружив совпадение, он запрашивает соответствующую фишинговую страницу и грузит ее в WebView. После успешной кражи учеток отработанная цель из списка удаляется.