Мошенники, практикующие схему Fake Date, придумали новую приманку. Выдавая себя за владельца салонов красоты, они дарят девушкам одноразовый доступ к премиум-услугам и получают контроль над смартфоном жертв, соблазнившихся предложением.

По данным F6, новые «подарки» в рамках Fake Date злоумышленники начали раздавать полторы недели назад. Выявлено более 190 пострадавших, у которых суммарно украли 2,7 млн рублей.

Действуя по новому сценарию, аферисты создают на сайте знакомств профиль респектабельного мужчины 30-35 лет, проживающего в одном из крупных городов России. В качестве аватарки обычно используется фото, позаимствованное из делового журнала.

При первом контакте вымышленный персонаж старается завоевать доверие потенциальной жертвы, выказывая дружелюбие, а затем предлагает перенести общение в Telegram. В ходе переписки выясняется, что собеседник владеет сетью салонов красоты и хочет сделать новой знакомой подарок — бесплатное посещение с обслуживанием по высшему классу.

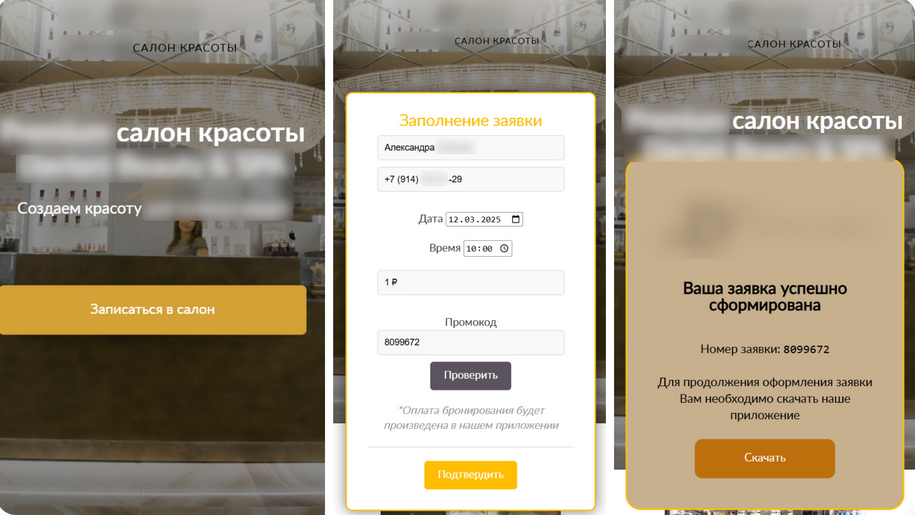

Если девушка соглашается принять подарок, ей высылают «персональный промокод» и ссылку на фейковый ресурс для записи — клон сайта одного из московских салона красоты.

После заполнения формы посетителю предлагают скачать на Android-устройство специализированное приложение, а на самом деле трояна, умеющего открывать удаленный доступ, перенаправлять на фишинговые страницы, перехватывать СМС и данные банковских карт и отсылать хозяевам информацию, введенную на смартфоне, облегчая кражу денег со счетов жертвы.

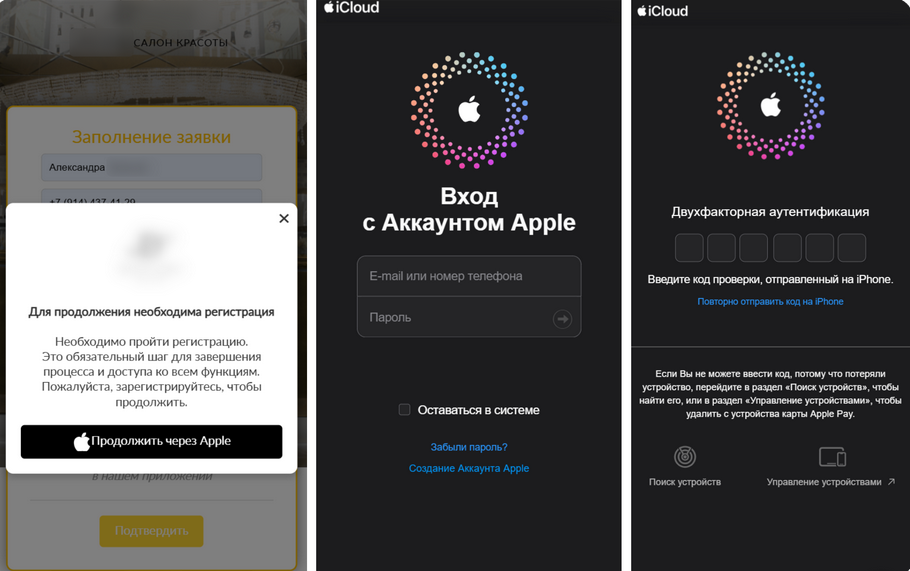

Владелицам iPhone для подтверждения заявки предлагают зарегистрироваться с использованием Apple ID. Введенные в фишинговые формы данные позволяют злоумышленникам захватить контроль над устройством.

В прошлом году в рамках схемы Fake Date мошенники предлагали девушкам бесплатные услуги профессионального фотографа.

«На смену обычным фишинговым сайтам приходят технически сложные многоступенчатые сценарии, работающие на любую аудиторию пользователей мобильных устройств, — отметил аналитик Евгений Егоров из команды Digital Risk Protection компании F6. — Такие варианты схем позволяют киберпреступникам получать большую прибыль при небольшом числе жертв».