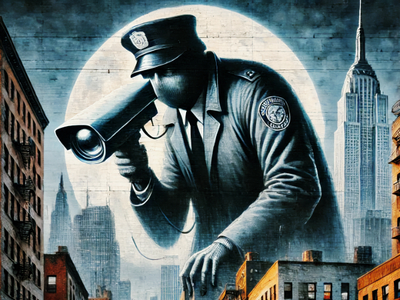

Роскомнадзор опубликовал проект приказа, который обязывает операторов связи передавать данные, позволяющие идентифицировать средства связи и клиентские устройства, используемые для доступа в интернет. Мера направлена на предотвращение доступа к информации, распространение которой ограничено в России.

Проект документа размещен на Федеральном портале проектов нормативных актов. Приказ является подзаконным актом к 216-ФЗ «Об инновационных научно-технологических центрах и о внесении изменений в отдельные законодательные акты Российской Федерации», который был принят в августе 2024 года.

«В целях эффективного выявления интернет-трафика, обеспечивающего доступ к противоправным интернет-ресурсам, для последующего ограничения доступа к ним техническими средствами противодействия угрозам (далее — ТСПУ) проводится анализ интернет-трафика. Принадлежность интернет-трафика пользовательскому оборудованию (оконечному оборудованию) конкретного пользователя определяется по сетевому адресу. Проект приказа устанавливает обязанность операторов связи представлять в Роскомнадзор информацию, позволяющую идентифицировать средства связи и пользовательское оборудование (оконечное оборудование)», — говорится в пояснительной записке к документу.

Регулятор начнет получать данные о клиентском оборудовании через 3 месяца после вступления приказа в силу. Для передачи данных будут использоваться ТСПУ.

Как уточнили в ведомстве в ответ на запрос РБК, собирать данные о личных устройствах пользователей Роскомнадзор не намерен:

«Проект приказа Роскомнадзора подразумевает сбор сетевых адресов, которые используются операторами связи в различных субъектах Российской Федерации для актуализации правил фильтрации в целях противодействия компьютерным атакам, в том числе DDoS-атакам. Информация о личных устройствах пользователей не собирается, поскольку не требуется для противодействия угрозам».

Эксперты, опрошенные «Ведомостями», отметили, что такие требования устанавливал федеральный закон 126-ФЗ «О связи», однако они фактически не исполнялись. Кроме того, порядок исполнения, а также сроки и методы не были прописаны. Новый приказ закрывает прорехи в выявлении учтенного трафика системой «Ревизор», которая предназначена для отслеживания доступа к ресурсам с ограниченным доступом.

Партнер юридической фирмы «Рустам Курмаев и партнеры» Дмитрий Горбунов также напомнил, что к ответственности можно привлечь только автора противоправного контента или владельца ресурса, на котором такой контент опубликован, а криминализация обхода блокировок, по его мнению, вряд ли будет криминализирована в ближайшем будущем.

По мнению координатора Ассоциации малых операторов России Дмитрия Галушко, определить, на какой сайт заходят пользователи, применяющие средства обхода блокировок, никакие регуляторы не могут по фундаментальным причинам:

«Никакие ТСПУ не смогут изменить законы физики, как бы того ни хотелось».