Google постепенно внедряет в Chrome очередной защитный слой. На этот раз задача — предупредить пользователя о возможных рисках при скачивании запароленных архивов, а также помочь на лету расшифровать их и просканировать содержимое.

«Предыдущие реализации мы дополнили более подробными уведомлениями, передающими больше нюансов о сути потенциальной киберугрозы. Они смогут помочь пользователям принять верное решение», — пишет команда Chrome Security.

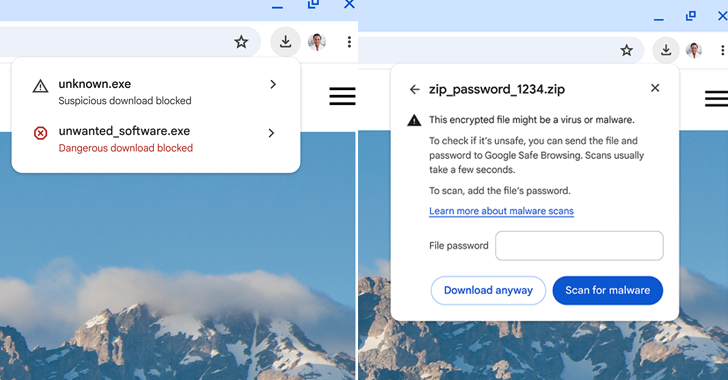

Таким образом, Google имплементирует двухуровневую классификацию предупреждений о загрузках файлов. Защитный механизм Google Safe Browsing при этом будет выносить вердикт: «подозрительный файл» или «опасный файл».

Каждой из этих категорий присвоены собственная иконка, цвет и текстовое сообщение, чтобы пользователь мог легко различать «подозрительные» и «опасные» файлы.

Для тех, кто выбрал режим усиленной защиты (Enhanced Protection), в Chrome добавили углублённое автоматическое сканирование, которое избавляет пользователей от необходимости каждый раз вручную отправлять файлы на сканирование в Safe Browsing.

А если вы получили защищённый паролем архив, браузер предложит специальное диалоговое окно, куда можно этот пароль ввести, после чего файл таким же образом отправиться на сканирование.

Напомним, на днях Google решила усилить защиту пользователей Chrome от скачивания вредоносных файлов. В настоящее время корпорация тестирует предупреждения о потенциально опасной загрузке на всю страницу — DangerousDownloadInterstitial.

В этом месяце также стало известно об отказе Google от планов по оптимизации работы с cookies в браузере Chrome.