Команда исследователей продемонстрировала новую атаку по сторонним каналам и дала ей интересное имя — «Freaky Leaky SMS». Особенность этого вектора — отслеживание тайминга отчетов о доставке СМС-сообщений для определения местоположения получателя.

Как известно, за обработку отчетов о доставке СМС-сообщений отвечает Центр обслуживания коротких сообщений (SMSC). Его задача — уведомить отправителя о статусе сообщения: доставлено, отклонено, принято, истек срок, не удалось доставить и т. п.

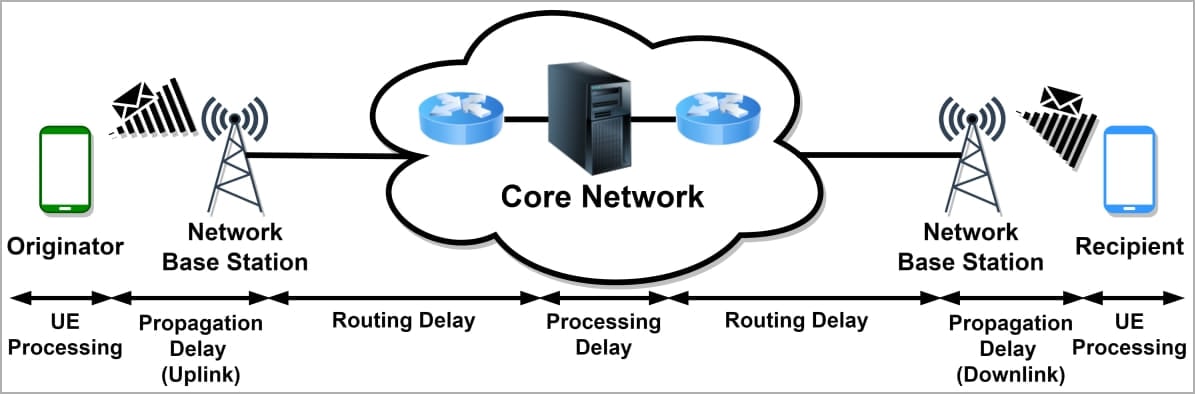

Несмотря на наличие маршрутизации, задержек в обработке и множества сетевых узлов, у мобильных сетей присутствует определенные физические характеристики, позволяющие просчитать тайминг.

Исследователи разработали МО-алгоритм, анализирующий временные интервалы между СМС-ответами. Такие интервалы могут выдать геолокацию получателя с точностью до 96% для местоположений в разных странах, а также с 86% — для двух локаций в пределах одной страны.

Чтобы воспользоваться этим вектором, условному злоумышленнику придется сначала собрать ряд данных и четко связать между собой отчеты о доставке СМС-сообщений и известное местоположение своей цели.

Во-первых, атакующий должен отправить несколько СМС-сообщений жертве. Их можно замаскировать под рекламные материалы, которые получатель с большой долей вероятности проигнорирует, либо использовать так называемые «бесшумные» сообщения. Последний вариант — это послания «type 0», в которых отсутствует контент, такие СМС-сообщения не выводят уведомления на устройстве получателя.

В ходе исследования специалисты использовали ADB для отправки 20 бесшумных сообщений. Они доставлялись каждый час на протяжении трех дней. Принимающие тестовые устройства были расположены в США, ОАЭ и семи европейских странах. Таким способом экспертам удалось охватить десять различных операторов и разные технологии связи.

После этого исследователи наблюдали за отчетами о доставке и собирали данные с сигнатурами геолокации. Далее все эти сведения скармливались модели машинного обучения. МО-алгоритм использовал в общей сложности 60 узлов (10 входов, 10 выходов, 40 скрытых). Полученная в обучении информация также включала местоположение приема, состояние подключения, тип сети, расстояние до приемника и пр.

Как выяснили (PDF) специалисты, их модель способна обеспечить высокую точность: