В продукте реализованы уникальные методы расследования и реагирования на инциденты ИБ на основе технологии динамических плейбуков. Все этапы обработки инцидентов максимально автоматизированы.

Наиболее значимые возможности:

Классификация инцидента

Security Vision IRP/SOAR автоматически классифицирует инцидент, связывая его с техниками и тактиками матрицы MITRE ATT&CK. Система может классифицировать более 250 типов инцидентов и событий ИБ, присваивая им более 110 различных техник и тактик. Встроенный в систему пакет экспертизы подробно описывает набор рекомендаций для аналитика ИБ по анализу, сдерживанию и реагированию по каждой выявленной технике.

Реагирование

Security Vision IRP/SOAR на основе технологии динамических плейбуков «на лету» собирает процесс реагирования, адаптированный под выявленную атаку и задействованную инфраструктуру. На основе техник и тактик MITRE, «сырых» данных в окрестностях инцидента, результата ретроспективного анализа, данных внешних аналитических сервисов и внутренней экспертизы система выстраивает динамический плейбук. Он собирается из более чем 150 различных действий и атомарных сценариев реагирования. При этом Security Vision IRP/SOAR умеет контролировать легитимность выполнения автоматизированных действий, учитывая специфику инфраструктуры заказчика: его конфиденциальность, разрешения, сегментацию и топологию.

Kill chain

Экспертный движок Security Vision IRP/SOAR автоматически выстраивает kill chain атаки из событий и инцидентов за счет анализа скрытых взаимосвязей. Анализируемые события и инциденты могут быть получены как от SIEM систем и Data Lake (Kafka, Hadoop, Elasticsearch и др.), так и напрямую от конечных устройств инфраструктуры заказчика с применением встроенных в продукт механизмов корреляции и группировки данных. Дополнительно в продукт встроен пакет экспертизы на основе sigma-правил, который позволяет обнаружить все затронутые элементы инфраструктуры, расширить и определить ландшафт атаки.

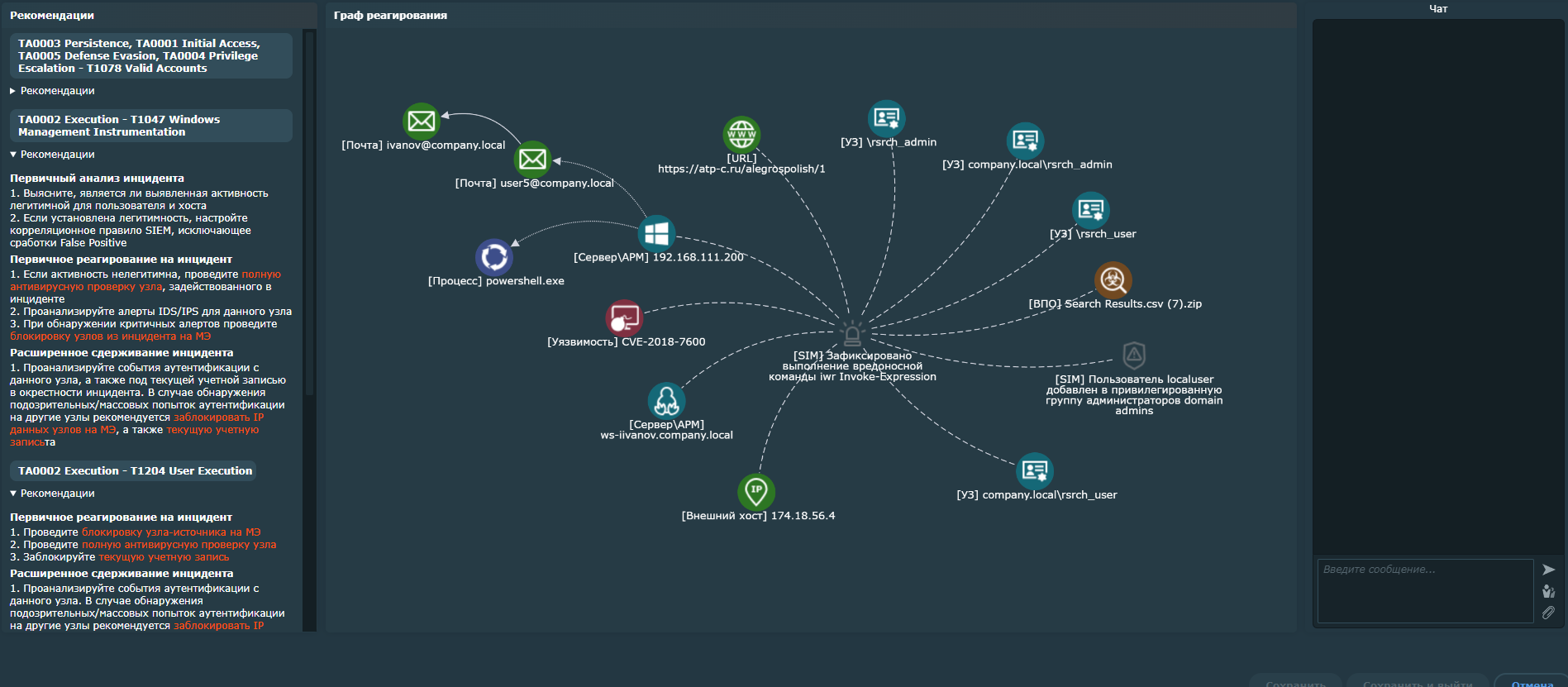

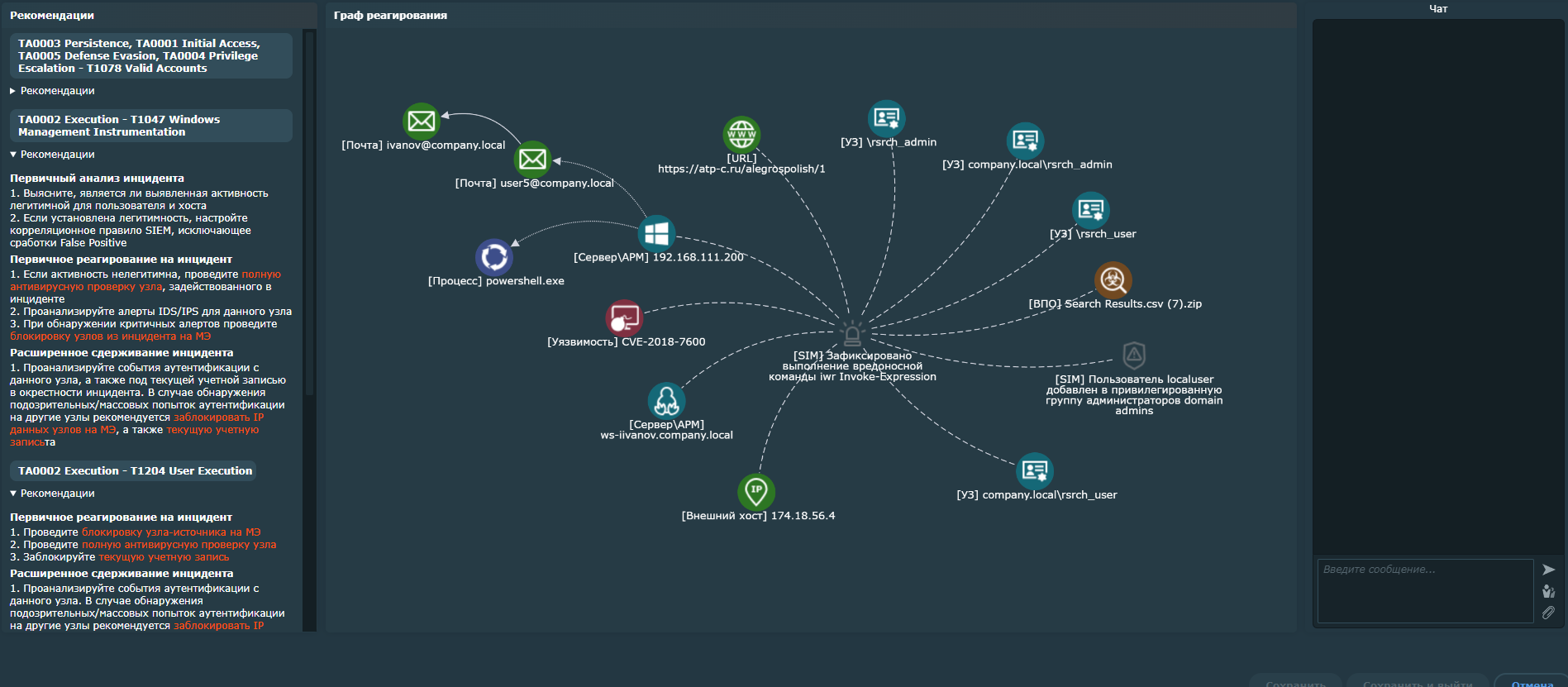

Граф расследования и реагирования

Security Vision IRP/SOAR умеет представлять инциденты и события в виде графа, функционал которого позволяет выстроить неочевидные связи, напрямую провести глубокую аналитику (через обогащение и sigma запросы), выполнить расследование и реагирование, выбирая конкретные действия. Исходя из необходимости, применяются контрмеры, меры сдерживания и цифровая криминалистика. На каждом шаге расследования пользователь видит ключевые связи и атрибуты, что позволяет выстроить полную картину инцидента.

Интеграции

В Security Vision IRP/SOAR реализовано большое количество (более 150) встроенных коннекторов для интеграции со всеми популярными SIEM системами (MaxPatrol SIEM, KUMA, Pangeo RADAR, RuSIEM, NEURODAT SIEM, ArcSight SIEM, QRadar, Splunk и др.), с инфраструктурой заказчика, в том числе с конечными устройствами (Windows/Linux системы), СЗИ (NGFW, DLP, Антивирусы, EDR, песочницы). Кроме того, Security Vision IRP/SOAR предлагает расширенное количество (более 30) встроенных интеграций с аналитическими сервисами (как внешними, так и внутренними), которые позволяют собрать всю необходимую информацию по атрибутам инцидента, требуемую для расследования. Security Vision IRP/SOAR умеет работать с разнообразными типами данных, унифицируя их и получая нормализованный результат.

Встроенные в платформу конструкторы интеграций позволяют в режиме no-code быстро реализовывать дополнительные интеграции с любыми новыми или уникальными системами заказчиков, расширяя возможности расследования, реагирования и действий, которые можно производить над объектами инфраструктуры заказчика.

Также в продукте есть встроенные механизмы интеграции с НКЦКИ и ФинЦЕРТ.

При сборе данных об инциденте и задействованной инфраструктуре, проведении реагирования на инцидент и события ИБ продукт использует безагентский метод работы, не требующий установки каких-либо дополнительных компонент на конечные устройства, Windows/Linux сервера и рабочие станции.

Гибкая ролевая модель

Для управления процессом расследования инцидентов в продукте реализована гибкая ролевая модель, позволяющая при проведении расследования разграничивать доступ к каждому полю и атрибуту инцидента и события ИБ. Процесс расследования содержит большое количество настроек, позволяющих адаптировать его как для небольших групп, работающих над расследованием инцидентов, так и для крупных SOC центров, с гибкой настройкой применяемых уровней реагирования (L1, L2, L3), эскалации, post-анализа и интеграции с внешними Service Desk’ами заказчика. Продукт поддерживает работу в режиме multitenancy, а также может применяться по модели MSSPP.

Нативная интеграция с линейкой продуктов Security Vision

Продукт работает еще эффективнее за счет нативной интеграции с линейкой продуктов Security Vision и совместного использования с модулями TIP, UEBA, CMDB, Vulnerability management, SGRC. Экосистема продуктов Security Vision позволяет комплексно закрыть все направления информационной безопасности в организации.

Процесс и автоматизация

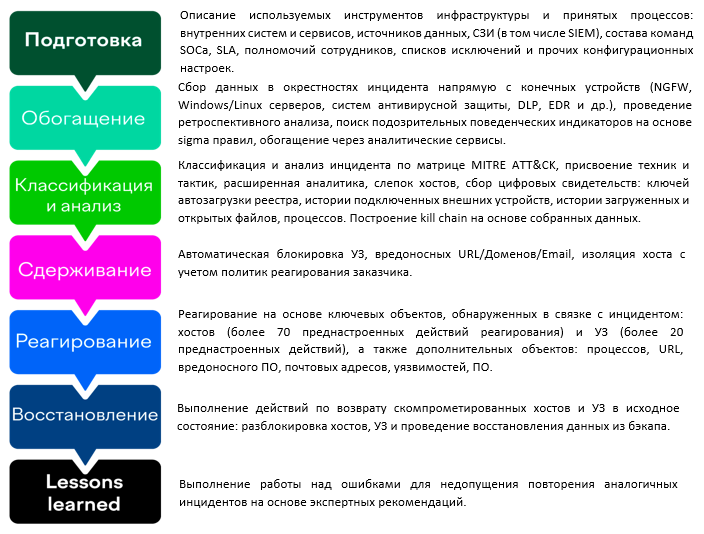

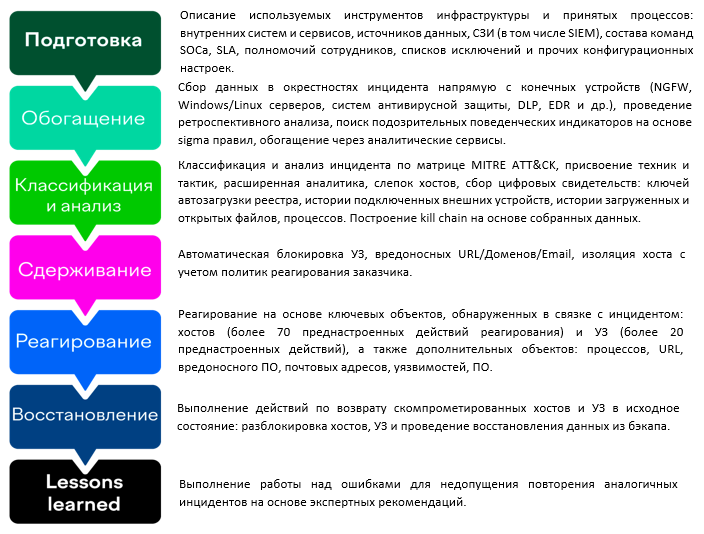

Суммарно в продукте реализованы и максимально автоматизированы все этапы обработки инцидентов: