ФБР с разрешения суда захватило домены Genesis Market — торговой площадки, пять лет служившей универмагом для преступников, промышляющих онлайн-мошенничеством. В международной операции с кодовым именем Cookie Monster также приняли участие зарубежные партнеры спецслужбы США.

Сайты Genesis существовали и в даркнете, и в открытом вебе. Попасть на маркетплейс можно было только по приглашению, хотя добыть инвайт-код не составляло проблемы: их предлагали даже на YouTube.

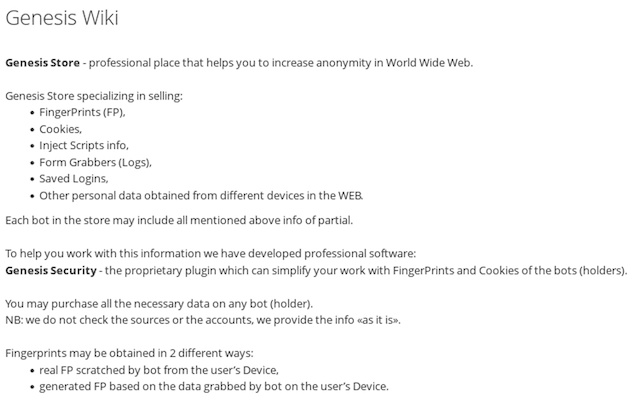

Платформа примечательна тем, что предоставляла доступ не только к краденым данным (учеткам, куки, фингерпринтам), но также к инструментам для работы с ними, а именно ботам-контейнерам и проприетарному расширению Genesis Security для браузеров. Пакет услуг включал обновление информации в ботах, импортированных в плагин.

Таким образом, злоумышленнику открывалась возможность проникнуть на популярный или банковский сервис под видом реального подписчика. Подозрений у антифрода такой визит не вызывал, убедительная имитация также помогала обойти многофакторную аутентификацию (MFA).

По данным Recorded Future, с 2018 года Genesis Market клиентам было суммарно предложено около 135 млн ботов для атак на различные сервисы — в основном Netflix, Amazon, eBay и Facebook (соцсеть принадлежит компании Meta, деятельность которой в России признана экстремистской и запрещена).